Migración de la automatización SOAR de Splunk a Microsoft Sentinel

Microsoft Sentinel proporciona funcionalidades de orquestación de seguridad, automatización y respuesta (SOAR) con reglas de automatización y cuadernos de estrategias. Las reglas de automatización facilitan el control y la respuesta de incidentes simples, mientras que los cuadernos de estrategias ejecutan secuencias de acciones más complejas para responder y corregir amenazas. En este artículo, se describe cómo identificar casos de uso de SOAR y migrar la automatización SOAR de Splunk a las reglas y cuadernos de estrategias de Microsoft Sentinel.

Para más información sobre las diferencias entre las reglas de automatización y los cuadernos de estrategias, consulte los siguientes artículos:

- Automatización de la respuesta a amenazas con reglas de automatización

- Automatización de la respuesta a las amenazas con cuadernos de estrategia

Identificación de casos de uso de SOAR

Esto es lo que debe considerar al migrar casos de uso de SOAR desde Splunk.

- Calidad del caso de uso. Elija casos de uso de automatización basados en procedimientos claramente definidos, con una variación mínima y una tasa baja de falsos positivos.

- Intervención manual. Las respuestas automatizadas pueden tener efectos amplios. Las automatizaciones de alto impacto deben tener una entrada humana para confirmar las acciones de alto impacto antes de que se realicen.

- Criterios binarios. Para aumentar el éxito de la respuesta, los puntos de decisión dentro de un flujo de trabajo automatizado deben ser lo más limitados posible, con criterios binarios. Cuando solo hay dos variables en la toma de decisiones automatizadas, se reduce la necesidad de intervención humana y se mejora la previsibilidad de los resultados.

- Alertas o datos precisos. Las acciones de respuesta dependen de la precisión de las señales, como las alertas. Las alertas y los orígenes de enriquecimiento deben ser confiables. Los recursos de Microsoft Sentinel, como listas de seguimiento e inteligencia sobre amenazas con clasificaciones de confianza alta, mejoran la confiabilidad.

- Rol de analista. Aunque la automatización es excelente, reserve las tareas más complejas para los analistas. Proporcione la oportunidad de introducir datos en los flujos de trabajo que requieran validación. En resumen, la automatización de respuestas debe aumentar y ampliar las funcionalidades de los analistas.

Migración del flujo de trabajo de SOAR

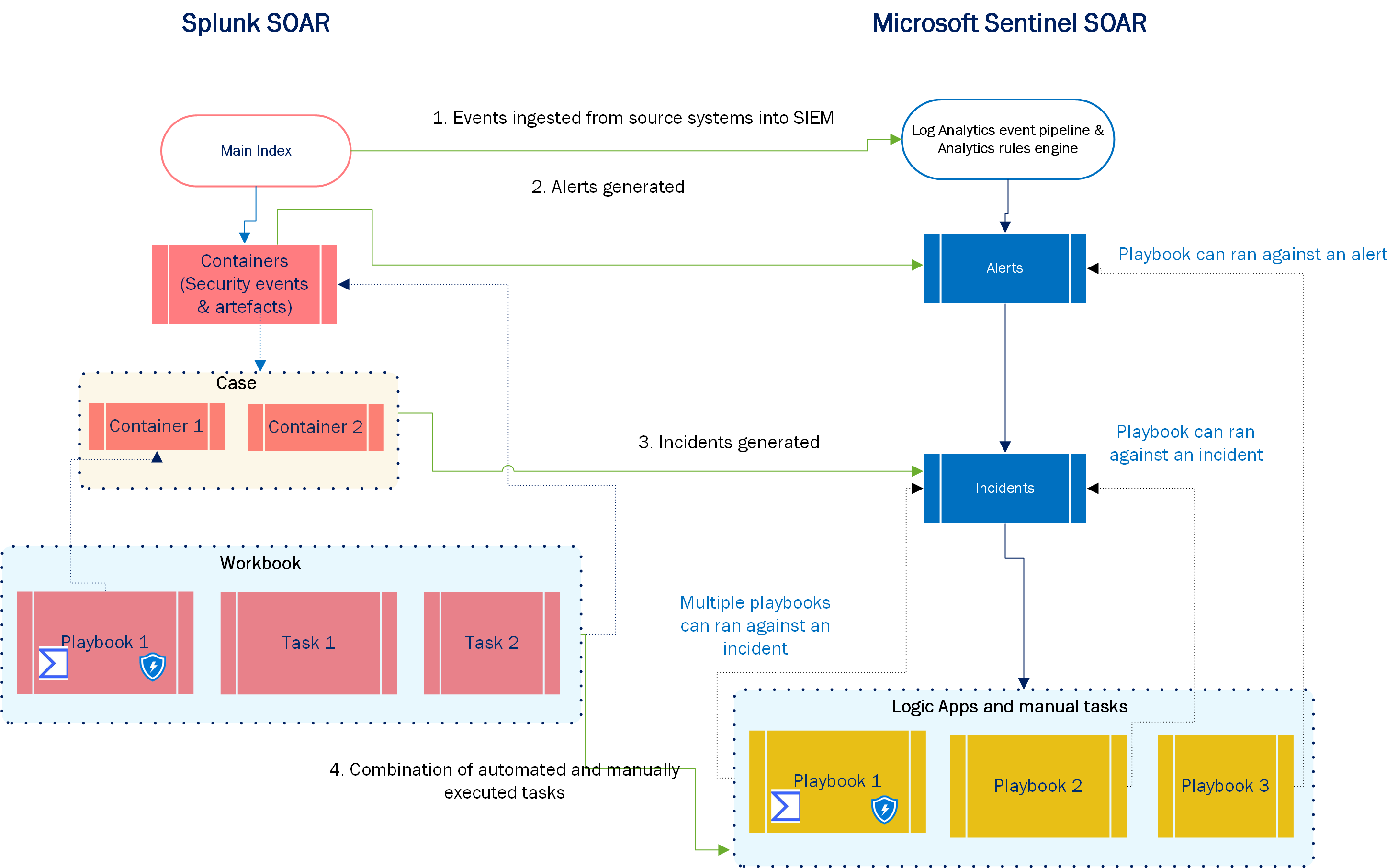

En esta sección se muestra cómo se traducen los conceptos clave SOAR de Splunk en componentes de Microsoft Sentinel y se proporcionan instrucciones generales sobre cómo migrar cada paso o componente en el flujo de trabajo de SOAR.

| Paso (en el diagrama) | Splunk | Microsoft Sentinel |

|---|---|---|

| 1 | Ingiera los eventos en el índice principal. | Ingiera los eventos en el área de trabajo de Log Analytics. |

| 2 | Cree contenedores. | Etiquete los incidentes mediante la característica de detalles personalizados. |

| 3 | Cree los casos. | Microsoft Sentinel puede agrupar automáticamente los incidentes según criterios definidos por el usuario, como entidades compartidas o gravedad. Estas alertas luego generan incidentes. |

| 4 | Cree cuadernos de estrategias. | Azure Logic Apps usa varios conectores para orquestar las actividades en Microsoft Sentinel, Azure, entornos de nube híbrida y de terceros. |

| 4 | Cree libros. | Microsoft Sentinel ejecuta cuadernos de estrategias de manera aislada o como parte de una regla de automatización ordenada. También es posible ejecutar cuadernos de estrategias manualmente con alertas o incidentes, según un procedimiento predefinido del centro de operaciones de seguridad (SOC). |

Asignación de componentes de SOAR

Revise qué características de Microsoft Sentinel o Azure Logic Apps se asignan a los componentes principales de SOAR en Splunk.

| Splunk | Microsoft Sentinel o Azure Logic Apps |

|---|---|

| Editor de cuadernos de estrategias | Diseñador de aplicaciones lógicas |

| Desencadenador | Desencadenador |

| • Conectores • Aplicación • Agente de automatización |

• Conector • Hybrid Runbook Worker |

| Bloques de acciones | Acción |

| Agente de conectividad | Trabajo híbrido de runbook |

| Comunidad | • Pestaña Plantillas y automatización • Catálogo del centro de contenido • GitHub |

| Decisión | Control condicional |

| Código | Conector de Azure Functions |

| Prompt | Enviar correo electrónico de aprobación |

| Formato | Operaciones de datos |

| Cuadernos de estrategias de entrada | Obtenga las entradas de variables a partir de los resultados de los pasos ejecutados anteriormente o de variables declaradas explícitamente |

| Establecer parámetros con la utilidad de API de bloque de utilidad | Administre los incidentes con la API |

Operacionalización de cuadernos de estrategias y reglas de automatización en Microsoft Sentinel

La mayoría de los cuadernos de estrategias que usa con Microsoft Sentinel están disponibles en la pestaña Plantillas > Automatización, el catálogo del centro de contenido o GitHub. Pero en algunos casos, es posible que tenga que crear cuadernos de estrategias desde cero o a partir de plantillas existentes.

Normalmente, la aplicación lógica personalizada se compila mediante la característica Diseñador de aplicaciones lógicas de Azure. El código de las aplicaciones lógicas se basa en plantillas de Azure Resource Manager (ARM), que facilitan el desarrollo, la implementación y la portabilidad de Azure Logic Apps en varios entornos. Para convertir el cuaderno de estrategias personalizado en una plantilla de ARM portátil, puede usar el generador de plantillas de ARM.

Use estos recursos cuando necesite crear cuadernos de estrategias propios desde cero o a partir de plantillas existentes.

- Automatización del control de incidentes en Microsoft Sentinel

- Automatización de la respuesta a amenazas con cuadernos de estrategias en Microsoft Sentinel

- Tutorial: Uso de cuadernos de estrategias con reglas de automatización en Microsoft Sentinel

- Procedimiento para usar Microsoft Sentinel para la respuesta a incidentes, la orquestación y la automatización

- Tarjetas adaptables para mejorar la respuesta a incidentes en Microsoft Sentinel

Procedimientos recomendados de SOAR posteriores a la migración

Estos son los procedimientos recomendados que debe tener en cuenta después de la migración de SOAR:

- Después de migrar los cuadernos de estrategias, pruébelos ampliamente para asegurarse de que las acciones migradas funcionan según lo previsto.

- Revise periódicamente las automatizaciones para explorar formas de simplificar o mejorar SOAR. Microsoft Sentinel agrega constantemente nuevos conectores y acciones que pueden ayudarle a simplificar o aumentar la eficacia de las implementaciones de respuesta actuales.

- Supervise el rendimiento de los cuadernos de estrategias mediante el libro de supervisión del estado de los cuadernos de estrategias.

- Uso de identidades administradas y entidades de servicio: autentíquese en varios servicios de Azure dentro de Logic Apps, almacene los secretos en Azure Key Vault y oculte la salida de la ejecución del flujo. También se recomienda supervisar las actividades de estas entidades de servicio.

Pasos siguientes

En este artículo, ha aprendido a asignar la automatización de SOAR de Splunk a Microsoft Sentinel.