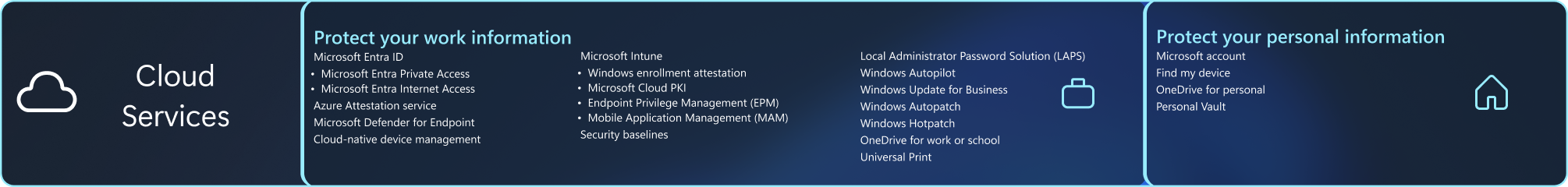

Protección de la información del trabajo

Microsoft Entra ID

Microsoft Entra ID

Microsoft Entra ID es una solución completa de administración de identidades basada en la nube que ayuda a proteger el acceso a aplicaciones, redes y otros recursos y protegerse frente a amenazas. Microsoft Entra ID también se puede usar con Windows Autopilot para el aprovisionamiento sin intervención de dispositivos preconfigurados con directivas de seguridad corporativas.

Las organizaciones pueden implementar Microsoft Entra ID dispositivos unidos para permitir el acceso a aplicaciones y recursos locales y en la nube. El acceso a los recursos se puede controlar en función de la cuenta de Microsoft Entra ID y las directivas de acceso condicional aplicadas al dispositivo. Para disfrutar de la experiencia de inicio de sesión único (SSO) de extremo a extremo más fluida y agradable, se recomienda a los usuarios configurar Windows Hello para empresas durante la experiencia rápida para facilitar el inicio de sesión sin contraseña en Entra ID .

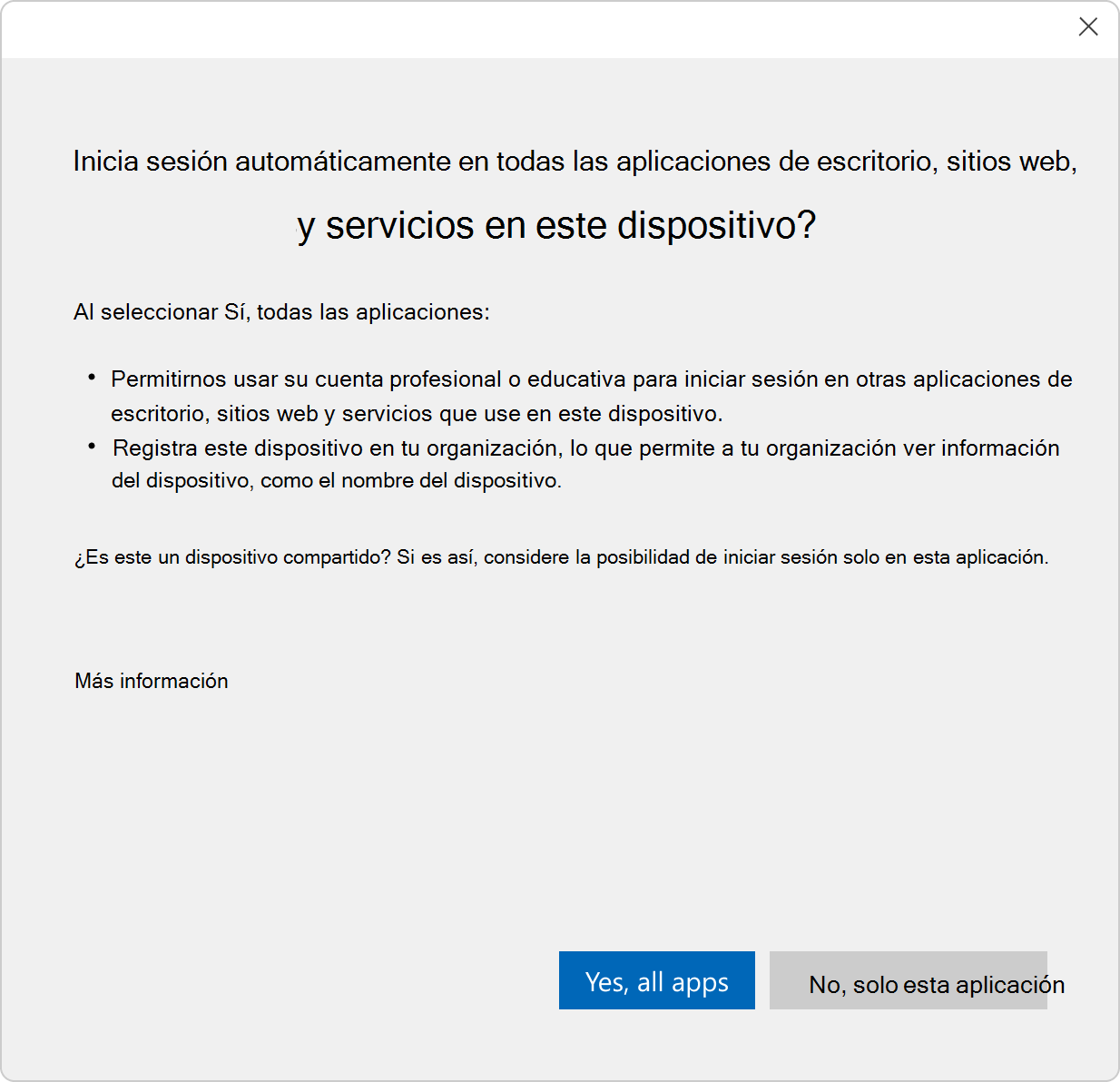

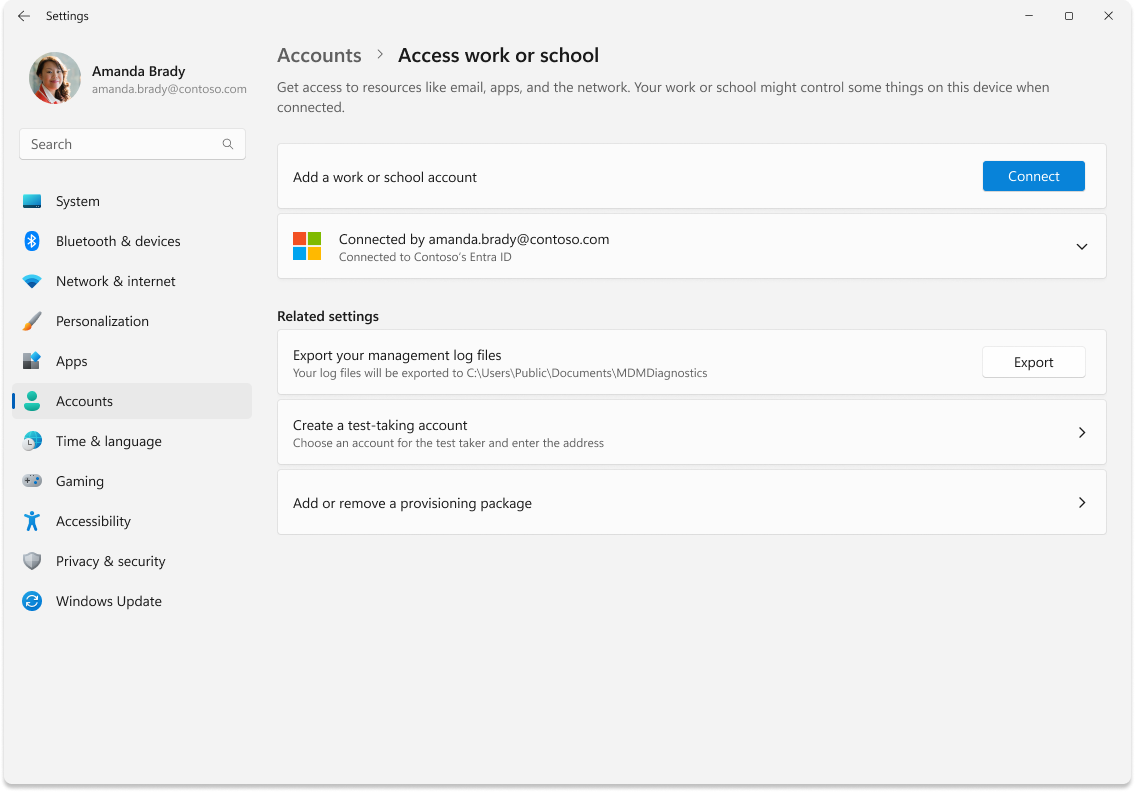

Para los usuarios que quieran conectarse a Microsoft Entra en sus dispositivos personales, pueden hacerlo agregando su cuenta profesional o educativa a Windows. Esta acción registra el dispositivo personal del usuario con Microsoft Entra ID, lo que permite a los administradores de TI admitir a los usuarios en escenarios de traiga su propio dispositivo (BYOD). Las credenciales se autentican y enlazan al dispositivo unido y no se pueden copiar en otro dispositivo sin una reverificación explícita.

Para proporcionar más seguridad y control para TI y una experiencia perfecta para los usuarios, Microsoft Entra ID funciona con aplicaciones y servicios, incluido el software local y miles de aplicaciones de software como servicio (SaaS). Microsoft Entra ID protecciones incluyen el inicio de sesión único, la autenticación multifactor, las directivas de acceso condicional, la protección de identidades, la gobernanza de identidades y la administración de identidades con privilegios.

Windows 11 funciona con Microsoft Entra ID para proporcionar acceso seguro, administración de identidades e inicio de sesión único en aplicaciones y servicios desde cualquier lugar. Windows tiene una configuración integrada para agregar cuentas profesionales o educativas mediante la sincronización de la configuración del dispositivo con un dominio de Active Directory o Microsoft Entra ID inquilino.

Cuando se Microsoft Entra ID un dispositivo unido y administrado con Microsoft Intune[4], recibe las siguientes ventajas de seguridad:

- Directivas y configuración predeterminadas de dispositivos y usuarios administrados

- Inicio de sesión único en todos los servicios en línea de Microsoft

- Conjunto completo de funcionalidades de administración de autenticación mediante Windows Hello para empresas

- Inicio de sesión único (SSO) en aplicaciones Empresariales y SaaS

- No se usa la identidad de la cuenta de Microsoft del consumidor

Las organizaciones y los usuarios pueden unirse o registrar sus dispositivos Windows con Microsoft Entra ID para obtener una experiencia perfecta para aplicaciones nativas y web. Además, los usuarios pueden configurar claves de seguridad Windows Hello para empresas o FIDO2 con Microsoft Entra ID y beneficiarse de una mayor seguridad con la autenticación sin contraseña.

En combinación con Microsoft Intune, Microsoft Entra ID ofrece un eficaz control de seguridad a través del acceso condicional para restringir el acceso a los recursos de la organización a dispositivos correctos y compatibles. Tenga en cuenta que Microsoft Entra ID solo se admite en las ediciones Windows Pro y Enterprise.

Cada dispositivo Windows tiene una cuenta de administrador local integrada que debe protegerse y protegerse para mitigar los ataques de paso a hash (PtH) y de recorrido lateral. Muchos clientes han estado usando nuestra solución de contraseñas de administrador local (LAPS) local de Windows independiente para administrar sus máquinas Windows unidas a un dominio. Muchos clientes nos dijeron que se necesitaba soporte técnico de LAPS a medida que modernizaban su entorno de Windows para unirse directamente a Microsoft Entra ID.

Aprende más

Acceso privado de Microsoft Entra

Acceso privado de Microsoft Entra proporciona a las organizaciones la capacidad de administrar y proporcionar a los usuarios acceso a nombres de dominio completos (FQDN) y direcciones IP privados o internos. Con El acceso privado, puede modernizar la forma en que los usuarios de la organización acceden a aplicaciones y recursos privados. Los trabajadores remotos no necesitan usar una VPN para acceder a estos recursos si tienen instalado el cliente de acceso seguro global. El cliente lo conecta de forma silenciosa y sin problemas a los recursos que necesita.

Aprende más

Acceso a Internet de Microsoft Entra

Acceso a Internet de Microsoft Entra proporciona una solución de puerta de enlace web segura (SWG) centrada en la identidad para aplicaciones de software como servicio (SaaS) y otro tráfico de Internet. Protege a los usuarios, dispositivos y datos del amplio panorama de amenazas de Internet con los mejores controles de seguridad y visibilidad a través de los registros de tráfico.

Nota

Tanto Acceso privado de Microsoft Entra como Acceso a Internet de Microsoft Entra requieren dispositivos unidos a Microsoft Entra ID y Microsoft Entra para la implementación. Las dos soluciones usan el cliente de acceso seguro global para Windows, que protege y controla las características.

Aprende más

- Acceso a Internet de Microsoft Entra

- Cliente de acceso seguro global para Windows

- Guía de implementación de soluciones Perímetro de servicio de seguridad de Microsoft para Acceso a Internet de Microsoft Entra prueba de concepto

Itinerancia de estado empresarial

Disponible para cualquier organización con una licencia de Microsoft Entra ID Premium[4], Enterprise State Roaming proporciona a los usuarios una experiencia unificada de configuración de Windows en sus dispositivos Windows y reduce el tiempo necesario para configurar un nuevo dispositivo.

Aprende más

Azure Attestation servicio

Azure Attestation servicio

La atestación remota ayuda a garantizar que los dispositivos cumplan las directivas de seguridad y funcionen en un estado de confianza antes de que se les permita acceder a los recursos. Microsoft Intune[4] se integra con Azure Attestation servicio para revisar el estado de los dispositivos Windows de forma completa y conectar esta información con Microsoft Entra ID[4] Acceso condicional.

Las directivas de atestación se configuran en el servicio Azure Attestation, que puede hacer lo siguiente:

- Compruebe la integridad de la evidencia proporcionada por el componente De atestación de Windows validando la firma y asegurándose de que los registros de configuración de plataforma (PCR) coincidan con los valores recomputados reproduciendo el registro de arranque medido.

- Compruebe que el TPM tiene una clave de identidad de atestación válida emitida por el TPM autenticado.

- Comprobación de que las características de seguridad están en los estados esperados

Una vez completada esta comprobación, el servicio de atestación devuelve un informe firmado con el estado de las características de seguridad al usuario de confianza(por ejemplo, Microsoft Intune) para evaluar la confiabilidad de la plataforma en relación con las especificaciones de cumplimiento de dispositivos configuradas por el administrador. A continuación, se concede o deniega el acceso condicional en función del cumplimiento del dispositivo.

Aprende más

Microsoft Defender para punto de conexión

Microsoft Defender para punto de conexión

Microsoft Defender para punto de conexión[4] es una solución de detección y respuesta de puntos de conexión empresariales que ayuda a los equipos de seguridad a detectar, interrumpir, investigar y responder a amenazas avanzadas. Las organizaciones pueden usar los datos de eventos enriquecidos y la información sobre ataques que Defender para punto de conexión proporciona para investigar incidentes.

Defender for Endpoint reúne los siguientes elementos para proporcionar una imagen más completa de los incidentes de seguridad:

- Sensores de comportamiento de punto de conexión: insertados en Windows, estos sensores recopilan y procesan señales de comportamiento desde el sistema operativo y envían estos datos de sensor a la instancia de nube privada y aislada de Microsoft Defender para punto de conexión

- Con La interrupción automática de ataques usa IA, aprendizaje automático y Inteligencia de seguridad de Microsoft para analizar todo el ataque y responder en el nivel de incidente, donde es capaz de contener un dispositivo o un usuario que reduce el impacto de ataques como ransomware, ataques operados por personas y otros ataques avanzados.

- Análisis de seguridad en la nube: las señales de comportamiento se traducen en conclusiones, detecciones y respuestas recomendadas a amenazas avanzadas. Estos análisis aprovechan los macrodatos, el aprendizaje de dispositivos y la óptica única de Microsoft en todo el ecosistema de Windows, productos en la nube empresarial como Microsoft 365[4] y recursos en línea

- Inteligencia sobre amenazas: Microsoft procesa más de 43 billones de señales de seguridad cada 24 horas, lo que proporciona una visión profunda y amplia del panorama de amenazas en constante evolución. Junto con nuestro equipo global de expertos en seguridad e inteligencia artificial de vanguardia y aprendizaje automático, podemos ver amenazas que otros echan de menos. Esta inteligencia sobre amenazas ayuda a proporcionar una protección sin precedentes para nuestros clientes. Las protecciones integradas en nuestras plataformas y productos bloquean ataques que incluyen 31 000 millones de amenazas de identidad y 32 000 millones de amenazas de correo electrónico

- Funcionalidades de respuesta enriquecidas: Defender para punto de conexión permite a los equipos de SecOps aislar, corregir y realizar tareas remotas en las máquinas para investigar y detener aún más las amenazas activas en su entorno, así como bloquear archivos, destinos de red y crear alertas para ellos. Además, la investigación y corrección automatizadas pueden ayudar a reducir la carga en el SOC realizando automáticamente pasos manuales para la corrección y proporcionando resultados detallados de la investigación.

Defender para punto de conexión también forma parte de Microsoft Defender XDR, nuestra solución de detección y respuesta extendida nativa de la nube (XDR) de un extremo a otro que combina los mejores productos de seguridad de identidad, correo electrónico y punto de conexión. Permite a las organizaciones prevenir, detectar, investigar y corregir ataques proporcionando visibilidad profunda, contexto granular e información accionable generada a partir de señales sin procesar aprovechadas en el entorno de Microsoft 365 y otras plataformas, todo sintetizado en un solo panel. Esta solución ofrece un gran valor a las organizaciones de cualquier tamaño, especialmente aquellas que buscan romper con la complejidad agregada de las soluciones de varios puntos, manteniéndolas protegidas de ataques sofisticados y ahorrando tiempo y recursos a los equipos de TI y seguridad.

Aprende más

Administración de dispositivos nativos en la nube

Microsoft recomienda la administración de dispositivos basada en la nube para que los profesionales de TI puedan administrar las directivas de seguridad de la empresa y las aplicaciones empresariales sin poner en peligro la privacidad de los usuarios en dispositivos corporativos o propiedad de los empleados. Con soluciones de administración de dispositivos nativas en la nube como Microsoft Intune[4], TI puede administrar Windows 11 mediante protocolos estándar del sector. Para simplificar la configuración de los usuarios, las características de administración se integran directamente en Windows, lo que elimina la necesidad de un cliente de administración de dispositivos independiente.

Windows 11 características de administración integradas incluyen:

- El cliente de inscripción, que inscribe y configura el dispositivo para comunicarse de forma segura con el servidor de administración de dispositivos empresariales

- El cliente de administración, que se sincroniza periódicamente con el servidor de administración para buscar actualizaciones y aplicar las directivas más recientes establecidas por TI

Aprende más

Borrado remoto

Cuando se pierde o se roba un dispositivo, es posible que los administradores de TI quieran borrar de forma remota los datos almacenados en memoria y discos duros. Es posible que un agente del departamento de soporte técnico también quiera restablecer los dispositivos para corregir los problemas detectados por los trabajadores remotos. También se puede usar un borrado remoto para preparar un dispositivo usado anteriormente para un nuevo usuario.

Windows 11 admite el proveedor de servicios de configuración de borrado remoto (CSP) para que las soluciones de administración de dispositivos puedan iniciar de forma remota cualquiera de las siguientes operaciones:

- Restablecimiento del dispositivo y eliminación de cuentas de usuario y datos

- Restablecer el dispositivo y limpiar la unidad

- Restablecer el dispositivo, pero conservar las cuentas de usuario y los datos

Aprende más

Microsoft Intune

Microsoft Intune

Microsoft Intune[4] es una solución completa de administración de puntos de conexión nativos de la nube que ayuda a proteger, implementar y administrar usuarios, aplicaciones y dispositivos. Intune reúne tecnologías como Microsoft Configuration Manager y Windows Autopilot para simplificar el aprovisionamiento, la administración de configuración y las actualizaciones de software en toda la organización.

Intune funciona con Microsoft Entra ID para administrar características y procesos de seguridad, incluida la autenticación multifactor y el acceso condicional.

Las organizaciones pueden reducir los costos mientras protegen y administran dispositivos remotos a través de la nube en cumplimiento con las directivas de la empresa[11]. Por ejemplo, las organizaciones pueden ahorrar tiempo y dinero aprovisionando dispositivos preconfigurados a empleados remotos mediante Windows Autopilot.

Windows 11 permite que los profesionales de TI se muevan a la nube a la vez que aplican de forma coherente las directivas de seguridad. Windows 11 proporciona compatibilidad ampliada con plantillas administrativas de directivas de grupo (directivas respaldadas por ADMX) en soluciones de administración de dispositivos nativas de la nube como Microsoft Intune, lo que permite a los profesionales de TI aplicar fácilmente las mismas directivas de seguridad a dispositivos locales y remotos.

Los clientes han solicitado App Control para empresas (anteriormente denominado Control de aplicaciones de Windows Defender) para admitir la administración del instalador durante mucho tiempo. Ahora es posible habilitar la lista de permitidos de aplicaciones Win32 para reducir proactivamente el número de infecciones de malware.

Aprende más

Atestación de inscripción de Windows

Cuando un dispositivo se inscribe en la administración de dispositivos, el administrador espera que reciba las directivas adecuadas para proteger y administrar el equipo. Sin embargo, en algunos casos, los actores malintencionados pueden quitar los certificados de inscripción y usarlos en equipos no administrados, haciendo que aparezcan inscritos pero sin las directivas de seguridad y administración previstas.

Con la atestación de inscripción de Windows, los certificados Microsoft Entra y Microsoft Intune se enlazan a un dispositivo mediante el módulo de plataforma segura (TPM). Esto garantiza que los certificados no se puedan transferir de un dispositivo a otro, manteniendo la integridad del proceso de inscripción.

Aprende más

PKI en la nube de Microsoft

PKI en la nube de Microsoft es un servicio basado en la nube incluido en la Microsoft Intune Suite[4] que simplifica y automatiza la administración de una infraestructura de clave pública (PKI) para las organizaciones. Elimina la necesidad de servidores locales, hardware y conectores, lo que facilita la configuración y administración de una PKI en comparación, por ejemplo, con Microsoft Active Directory Certificate Services (AD CS) combinado con Certificate Connector para Microsoft Intune.

Las características principales incluyen:

- Administración del ciclo de vida de los certificados: automatiza el ciclo de vida de los certificados, incluida la emisión, la renovación y la revocación, para todos los dispositivos administrados por Intune

- Compatibilidad multiplataforma: admite la administración de certificados para dispositivos Windows, iOS/iPadOS, macOS y Android

- Seguridad mejorada: permite la autenticación basada en certificados para Wi-Fi, VPN y otros escenarios, lo que mejora la seguridad con respecto a los métodos tradicionales basados en contraseñas. Todas las solicitudes de certificado aprovechan el Protocolo simple de inscripción de certificados (SCEP), asegurándose de que la clave privada nunca salga del cliente solicitante.

- Administración simplificada: proporciona una administración sencilla de entidades de certificación (CA), entidades de registro (CA), listas de revocación de certificados (CRL), supervisión e informes

Con PKI en la nube de Microsoft, las organizaciones pueden acelerar su transformación digital y lograr un servicio PKI en la nube totalmente administrado con un esfuerzo mínimo.

Aprende más

Administración de privilegios de punto de conexión (EPM)

Intune Endpoint Privilege Management admite los recorridos Confianza cero de las organizaciones ayudándoles a lograr una base de usuarios amplia que se ejecute con privilegios mínimos, a la vez que permite a los usuarios ejecutar tareas con privilegios elevados permitidas por la organización para que sigan siendo productivas.

Aprende más

Administración de aplicaciones móviles (MAM)

Con Intune, las organizaciones también pueden ampliar las funcionalidades de configuración de aplicaciones MAM, MAM App Protection y acceso condicional de App Protection a Windows. Esto permite a los usuarios acceder al contenido de la organización protegido sin tener el dispositivo administrado por TI. La primera aplicación que admite MAM para Windows es Microsoft Edge.

Aprende más

Líneas base de seguridad

Todas las organizaciones se enfrentan amenazas de seguridad. Sin embargo, las distintas organizaciones pueden estar preocupadas por diferentes tipos de amenazas de seguridad. Por ejemplo, una empresa de comercio electrónico podría centrarse en proteger sus aplicaciones web accesibles desde Internet, mientras que un hospital se centra en la información confidencial de los pacientes. Lo único que todas las organizaciones tienen en común es la necesidad de mantener sus aplicaciones y dispositivos seguros. Estos dispositivos deben cumplir con los estándares de seguridad (o líneas base de seguridad) definidos por la organización.

Una línea base de seguridad es un grupo de opciones de configuración recomendadas por Microsoft que explica sus implicaciones de seguridad. Estas opciones de configuración se basan en comentarios de los equipos de ingeniería de seguridad de Microsoft, los grupos de productos, los partners y los clientes.

Aprende más

Línea base de seguridad para soluciones de administración de dispositivos basadas en la nube

Windows 11 se puede configurar con la línea base de seguridad de Microsoft, diseñada para soluciones de administración de dispositivos basadas en la nube como Microsoft Intune[4]. Estas líneas base de seguridad funcionan de forma similar a las basadas en directivas de grupo y se pueden integrar fácilmente en las herramientas de administración de dispositivos existentes.

La línea de base de seguridad incluye directivas para:

- Tecnologías de seguridad de la bandeja de entrada de Microsoft, como BitLocker, Microsoft Defender SmartScreen, seguridad basada en virtualización, Protección contra vulnerabilidades de seguridad, antivirus de Microsoft Defender y Firewall de Windows

- Restricción del acceso remoto a los dispositivos

- Establecimiento de requisitos de credenciales para contraseñas y PIN

- Restricción del uso de tecnología heredada

Aprende más

- introducción a Intune línea base de seguridad

- Lista de la configuración de la línea base de seguridad de Windows en Intune

Solución de contraseñas de administrador local de Windows (LAPS)

Solución de contraseñas de administrador local de Windows (LAPS) es una característica que administra y realiza copias de seguridad automáticamente de la contraseña de una cuenta de administrador local en dispositivos unidos a Microsoft Entra y unidos a Active Directory. Ayuda a mejorar la seguridad mediante la rotación y administración periódicas de contraseñas de cuenta de administrador local, lo que protege frente a ataques de paso a hash y de recorrido lateral.

Windows LAPS se puede configurar a través de una directiva de grupo o con una solución de administración de dispositivos como Microsoft Intune[4].

Novedades de Windows 11, versión 24H2

Se han realizado varias mejoras para mejorar la capacidad de administración y la seguridad. Los administradores ahora pueden configurar LAPS para crear automáticamente cuentas locales administradas, integrándose con las directivas existentes para mejorar la seguridad y la eficacia. La configuración de directiva se ha actualizado para generar contraseñas más legibles omitiendo determinados caracteres y para admitir la generación de frases de contraseña legibles, con opciones para elegir entre tres listas de origen de palabras independientes y controlar la longitud de la frase de contraseña. Además, LAPS puede detectar cuándo un equipo se revierte a una imagen anterior, lo que garantiza la coherencia de contraseña entre el equipo y Active Directory.

Aprende más

Windows Autopilot

Tradicionalmente, los profesionales de TI dedican mucho tiempo a crear y personalizar imágenes que posteriormente se implementarán en los dispositivos. Si está comprando nuevos dispositivos o administrando ciclos de actualización de dispositivos, puede usar Windows Autopilot para configurar y preconfigurar nuevos dispositivos, preparándolos para su uso productivo. Autopilot le ayuda a asegurarse de que los dispositivos se entregan bloqueados y cumplen con las directivas de seguridad corporativas. La solución también se puede usar para restablecer, reutilizar y recuperar dispositivos sin contacto por parte de su equipo de TI y sin infraestructura para administrar, lo que mejora la eficiencia con un proceso fácil y sencillo.

Con Windows Autopilot, no es necesario volver a crear una imagen o configurar manualmente los dispositivos antes de dárselos a los usuarios. El proveedor de hardware puede enviarlos, listos para usar, directamente a los usuarios. Desde la perspectiva del usuario, activa su dispositivo, se conecta y Windows Autopilot ofrece aplicaciones y configuraciones.

Windows Autopilot te permite:

- Unir automáticamente dispositivos a Microsoft Entra ID o Active Directory mediante Microsoft Entra unión híbrida

- Inscripción automática de dispositivos en una solución de administración de dispositivos como Microsoft Intune[4] (requiere una suscripción Microsoft Entra ID Premium para la configuración)

- Creación y asignación automática de dispositivos a grupos de configuración en función del perfil de un dispositivo

- Personalización del contenido de la experiencia integrada (OOBE) específico de su organización

Los dispositivos existentes también se pueden preparar rápidamente para un nuevo usuario con Windows Autopilot Reset. La funcionalidad de restablecimiento también es útil en escenarios de interrupción y corrección para devolver rápidamente un dispositivo a un estado listo para la empresa.

Aprende más

Windows Update para empresas

Windows Update para empresas permite a los administradores de TI asegurarse de que los dispositivos cliente de Windows de su organización estén constantemente actualizados con las últimas actualizaciones y características de seguridad. Al conectar directamente estos sistemas al servicio Windows Update, los administradores pueden mantener un alto nivel de seguridad y funcionalidad.

Los administradores pueden usar una directiva de grupo o una solución de administración de dispositivos como Microsoft Intune[4], para configurar la configuración de Windows Update para empresas. Esta configuración controla el tiempo y la manera en que se aplican las actualizaciones, lo que permite realizar pruebas exhaustivas de confiabilidad y rendimiento en un subconjunto de dispositivos antes de implementar actualizaciones en toda la organización.

Este enfoque no solo proporciona control sobre el proceso de actualización, sino que también garantiza una experiencia de actualización sin problemas y positiva para todos los usuarios de la organización. Al usar Windows Update para empresas, las organizaciones pueden lograr un entorno operativo más seguro y eficaz.

Aprende más

Windows Autopatch

Los cibercriminales suelen aprovechar software obsoleto o no revisado para infiltrarse en las redes. Es esencial mantener las actualizaciones actuales para sellar las brechas de seguridad. Windows Autopatch es un servicio en la nube que automatiza las actualizaciones de Windows, Aplicaciones Microsoft 365 para empresas, Microsoft Edge y Microsoft Teams para mejorar la seguridad y la productividad en toda la organización. El autopatch le ayuda a minimizar la participación de los escasos recursos de TI en la planeación e implementación de actualizaciones para que los administradores de TI puedan centrarse en otras actividades y tareas.

Hay mucho más que aprender sobre Windows Autopatch: este estudio de impacto™ económico total de Forrester Consulting encargado por Microsoft ofrece información de los clientes que implementaron Windows Autopatch y su impacto en sus organizaciones. También puedes obtener más información sobre las nuevas características de Autopatch y el futuro del servicio en el blog profesional de TI de Windows y la comunidad de Windows Autopatch publicados con regularidad.

Aprende más

- Documentación de Windows Autopatch

- Introducción a la API de actualizaciones de Windows

- Windows IT Pro Blog

- Comunidad de Windows Autopatch

Windows Hotpatch

Windows Hotpatch

Windows Hotpatch es una característica diseñada para mejorar la seguridad y minimizar las interrupciones. Con Windows Hotpatch, las organizaciones pueden aplicar actualizaciones de seguridad críticas sin necesidad de reiniciar el sistema, lo que reduce el tiempo de adopción de una actualización de seguridad en un 60 % desde el momento en que se ofrece la actualización. Las actualizaciones de hotpatch simplifican el proceso de instalación, mejoran la eficacia del cumplimiento y proporcionan una vista por nivel de directiva de los estados de actualización para todos los dispositivos.

Al usar hotpatching a través de Windows Autopatch, el número de reinicios del sistema para las actualizaciones de Windows se puede reducir de 12 veces al año a solo 4, lo que garantiza una protección coherente y una productividad ininterrumpida. Esto significa menos tiempo de inactividad, una experiencia simplificada para los usuarios y una reducción de los riesgos de seguridad. Esta tecnología, probada en el entorno de Azure Server, ahora se está expandiendo a Windows 11, lo que ofrece seguridad inmediata desde el primer día sin necesidad de reiniciar.

Aprende más

OneDrive para el trabajo o la escuela

OneDrive para el trabajo o la escuela

OneDrive para el trabajo o la escuela es un servicio de almacenamiento en la nube que permite a los usuarios almacenar, compartir y colaborar en archivos. Forma parte de Microsoft 365 y está diseñado para ayudar a las organizaciones a proteger sus datos y cumplir las normativas. OneDrive para el trabajo o la escuela está protegido tanto en tránsito como en reposo.

Cuando los datos transitan al servicio desde clientes o entre centros de datos, se protegen mediante el cifrado de seguridad de la capa de transporte (TLS). OneDrive solo permite el acceso seguro.

Las conexiones autenticadas no se permiten a través de HTTP y, en su lugar, se redirigen a HTTPS.

Hay varias maneras en que OneDrive para el trabajo o la escuela está protegido en reposo:

- Protección física: Microsoft entiende la importancia de proteger los datos de los clientes y se compromete a proteger los centros de datos que los contienen. Los centros de datos de Microsoft están diseñados, compilados y operados para limitar estrictamente el acceso físico a las áreas donde se almacenan los datos de los clientes. La seguridad física en los centros de datos está en consonancia con el principio de defensa en profundidad. Se implementan varias medidas de seguridad para reducir el riesgo de que usuarios no autorizados accedan a datos y otros recursos del centro de datos. Obtenga más información aquí.

- Protección de red: las redes y las identidades están aisladas de la red corporativa. Los firewalls limitan el tráfico al entorno desde ubicaciones no autorizadas

- Seguridad de aplicaciones: los ingenieros que compilan características siguen el ciclo de vida de desarrollo de seguridad. Los análisis automatizados y manuales ayudan a identificar posibles vulnerabilidades. El Centro de respuesta de seguridad de Microsoft ayuda a evaluar los informes de vulnerabilidades entrantes y evaluar las mitigaciones. A través de los Términos de recompensas de errores en la nube de Microsoft, las personas de todo el mundo pueden ganar dinero mediante la notificación de vulnerabilidades

- Protección de contenido: cada archivo se cifra en reposo con una clave AES-256 única. Estas claves únicas se cifran con un conjunto de claves maestras que se almacenan en Azure Key Vault

Aprende más

Impresión universal

Impresión universal

La impresión universal elimina la necesidad de servidores de impresión locales. También elimina la necesidad de controladores de impresión de los dispositivos Windows de los usuarios y hace que los dispositivos sean seguros, lo que reduce los ataques de malware que suelen aprovechar vulnerabilidades en el modelo de controladores. Permite que las impresoras listas para impresión universal (con compatibilidad nativa) se conecten directamente a Microsoft Cloud. Todos los oem de impresora principales tienen estos modelos. También admite impresoras existentes mediante el software del conector que viene con impresión universal.

A diferencia de las soluciones de impresión tradicionales que se basan en servidores de impresión de Windows, Impresión universal es un servicio de suscripción en la nube hospedado por Microsoft que admite un modelo de seguridad de Confianza cero al usar las impresoras listas para impresión universal. Los clientes pueden habilitar el aislamiento de red de las impresoras, incluido el software del conector de impresión universal, del resto de los recursos de la organización. Los usuarios y sus dispositivos no necesitan estar en la misma red local que las impresoras o el conector de impresión universal.

La impresión universal admite Confianza cero seguridad, ya que requiere lo siguiente:

- Cada conexión y llamada API al servicio en la nube de impresión universal requieren autenticación validada por Microsoft Entra ID[4]. Un hacker tendría que tener conocimiento de las credenciales adecuadas para conectarse correctamente al servicio de impresión universal

- Cada conexión establecida por el dispositivo del usuario (cliente), la impresora u otro servicio en la nube al servicio en la nube de impresión universal usa SSL con protección TLS 1.2. Esto protege el fisgoneo de red del tráfico para obtener acceso a datos confidenciales.

- Cada impresora registrada con Impresión universal se crea como un objeto de dispositivo en el inquilino Microsoft Entra ID del cliente y emite su propio certificado de dispositivo. Cada conexión de la impresora se autentica mediante este certificado. La impresora solo puede acceder a sus propios datos y a ningún otro dispositivo.

- Las aplicaciones pueden conectarse a impresión universal mediante la autenticación de usuario, dispositivo o aplicación. Para garantizar la seguridad de los datos, se recomienda encarecidamente que solo las aplicaciones en la nube usen la autenticación de aplicaciones.

- Cada aplicación que actúa debe registrarse con Microsoft Entra ID y especificar el conjunto de ámbitos de permisos que requiere. Las propias aplicaciones de actuación de Microsoft(por ejemplo, el conector de impresión universal) se registran con el servicio Microsoft Entra ID. Los administradores de clientes deben proporcionar su consentimiento a los ámbitos de permisos necesarios como parte de la incorporación de la aplicación a su inquilino.

- Cada autenticación con Microsoft Entra ID de una aplicación que actúa no puede ampliar el ámbito de permisos tal como lo define la aplicación cliente que actúa. Esto impide que la aplicación solicite permisos adicionales si se infringe la aplicación.

Además, Windows 11 incluye compatibilidad con la administración de dispositivos para simplificar la configuración de la impresora para los usuarios. Con la compatibilidad de Microsoft Intune[4], los administradores ahora pueden configurar las opciones de directiva para aprovisionar impresoras específicas en los dispositivos Windows del usuario.

Impresión universal almacena los datos de impresión en la nube de forma segura en Office Storage, el mismo almacenamiento que usan otros productos de Microsoft 365.

Puede encontrar más información sobre el control de datos de Microsoft 365 (incluidos los datos de impresión universal) aquí.

La plataforma de versión segura de impresión universal garantiza la privacidad del usuario, protege los datos de la organización y reduce el desperdicio de impresión. Elimina la necesidad de que las personas se apresuren a una impresora compartida en cuanto envían un trabajo de impresión para asegurarse de que nadie ve el contenido privado o confidencial. A veces, otra persona recoge los documentos impresos o no los recoge y se descarta. Puede encontrar información detallada sobre la configuración y el soporte técnico aquí.

Impresión universal admite unidades administrativas en Microsoft Entra ID para habilitar las asignaciones de un rol de administrador de impresoras a equipos específicos de la organización. El equipo asignado solo puede configurar las impresoras que forman parte de la misma unidad administrativa.

Para los clientes que quieran permanecer en servidores de impresión, se recomienda usar el controlador de impresión IPP de Microsoft. Para obtener características más allá de lo que se trata en el controlador IPP estándar, use Aplicaciones de soporte técnico de impresión (PSA) para Windows desde el OEM de impresora correspondiente.

Aprende más