Administración de la seguridad de dispositivos con directivas de seguridad de punto de conexión en Microsoft Intune

Como administrador de seguridad preocupado por la seguridad de los dispositivos, use Intune directivas de seguridad de punto de conexión para administrar la configuración de seguridad en los dispositivos. Estos perfiles son similares en concepto a una plantilla de directiva de configuración de dispositivo o una línea base de seguridad, que son grupos lógicos de configuraciones relacionadas. Sin embargo, cuando los perfiles de configuración de dispositivo y las líneas de base de seguridad incluyen un gran conjunto de valores diversos fuera del ámbito de la protección de los puntos de conexión, cada perfil de seguridad de punto de conexión se centra en un subconjunto específico de seguridad del dispositivo.

Cuando se usan directivas de seguridad de puntos de conexión junto con otros tipos de directivas, como líneas base de seguridad o plantillas de endpoint protection de directivas de configuración de dispositivos, es importante desarrollar un plan para usar varios tipos de directiva para minimizar el riesgo de conflictos de configuración. Las líneas base de seguridad, las directivas de configuración de dispositivos y las directivas de seguridad de punto de conexión se tratan como orígenes iguales de la configuración del dispositivo por Intune. Un conflicto de configuración se produce cuando un dispositivo recibe dos configuraciones diferentes para una configuración de varios orígenes. Varios orígenes pueden incluir tipos de directiva independientes y varias instancias de la misma directiva.

Cuando Intune evalúa la directiva de un dispositivo e identifica configuraciones en conflicto para una configuración, la configuración implicada se puede marcar para un error o conflicto y no se puede aplicar al dispositivo. Para obtener información que pueda ayudarle a administrar conflictos, consulte la siguiente guía específica de directiva y perfil:

- Perfiles de configuración de dispositivos

- Perfiles de seguridad de punto de conexión

- Líneas base de seguridad

Tipos disponibles de directiva de seguridad de punto de conexión

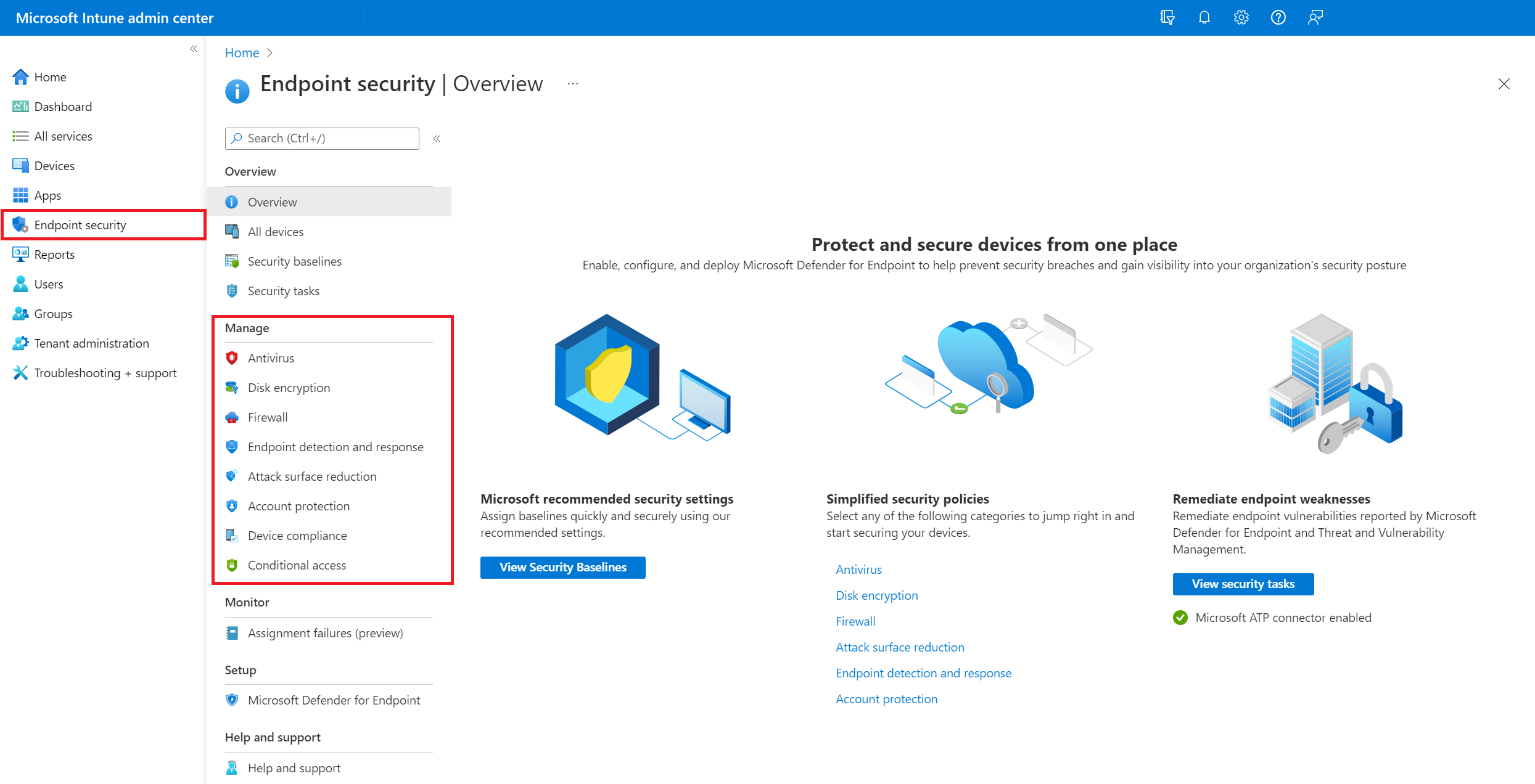

Encontrará directivas de seguridad de punto de conexión en Administrar en el nodo Seguridad del punto de conexión del centro de administración de Microsoft Intune.

A continuación se muestran breves descripciones de cada tipo de directiva de seguridad de punto de conexión. Para obtener más información sobre ellos, incluidos los perfiles disponibles para cada uno, siga los vínculos al contenido dedicado a cada tipo de directiva:

Protección de cuentas: las directivas de protección de cuentas le ayudan a proteger la identidad y las cuentas de los usuarios. La directiva de protección de cuentas se centra en la configuración de Windows Hello y Credential Guard, que forma parte de la administración de identidades y acceso de Windows.

Antivirus : las directivas antivirus ayudan a los administradores de seguridad a centrarse en la administración del grupo discreto de configuraciones antivirus para dispositivos administrados.

Control de aplicaciones para empresas (versión preliminar): administre aplicaciones aprobadas para dispositivos Windows con la directiva de Control de aplicaciones para empresas e Instaladores administrados para Microsoft Intune. Intune directivas de Control de aplicaciones para empresas son una implementación del Control de aplicaciones de Windows Defender (WDAC).

Reducción de la superficie expuesta a ataques: cuando el antivirus de Defender está en uso en los dispositivos Windows 10/11, use Intune directivas de seguridad de punto de conexión para la reducción de la superficie expuesta a ataques para administrar esa configuración para los dispositivos.

Cifrado de disco : los perfiles de cifrado de disco de seguridad de punto de conexión se centran solo en la configuración pertinente para un método de cifrado integrado de dispositivos, como FileVault, BitLocker y Cifrado de datos personales (para Windows). Este enfoque facilita a los administradores de seguridad administrar la configuración de cifrado de nivel de disco o carpeta sin tener que navegar por un host de configuraciones no relacionadas.

Detección y respuesta de puntos de conexión: al integrar Microsoft Defender para punto de conexión con Intune, use las directivas de seguridad de punto de conexión para la detección y respuesta de puntos de conexión (EDR) para administrar la configuración de EDR e incorporar dispositivos a Microsoft Defender para punto de conexión.

Firewall: use la directiva firewall de seguridad de punto de conexión en Intune para configurar un firewall integrado de dispositivos para dispositivos que ejecutan macOS y Windows 10/11.

Las secciones siguientes se aplican a todas las directivas de seguridad de punto de conexión.

Asignación de controles de acceso basados en rol para la directiva de seguridad de puntos de conexión

Para administrar Intune directivas de seguridad de punto de conexión, debe usar una cuenta que incluya el permiso Intune control de acceso basado en rol (RBAC) para la directiva y derechos específicos relacionados con la tarea que está administrando.

Nota:

Antes de junio de 2024, Intune directivas de seguridad de punto de conexión se administraban a través de derechos proporcionados por el permiso de líneas base de seguridad. A partir de junio de 2024, Intune comenzó a liberar permisos granulares para administrar cargas de trabajo de seguridad de puntos de conexión individuales.

Cada vez que se agrega un nuevo permiso granular para una carga de trabajo de seguridad de punto de conexión a Intune, esos mismos derechos se quitan del permiso Líneas base de seguridad. Si usa roles personalizados con el permiso Líneas base de seguridad , el nuevo permiso RBAC se asigna automáticamente a los roles personalizados con los mismos derechos que se concedieron a través del permiso de línea base de seguridad . Esta asignación automática garantiza que los administradores sigan teniendo los mismos permisos que tienen hoy en día.

Roles y permisos de RBAC para administrar cargas de trabajo de seguridad de puntos de conexión

Al asignar el permiso RBAC para administrar aspectos de la seguridad del punto de conexión, se recomienda asignar a los administradores los permisos mínimos necesarios para realizar tareas específicas. Cada uno de los permisos de RBAC que administran la seguridad del punto de conexión incluye los siguientes derechos, que se pueden conceder o retenerse individualmente al crear un rol RBAC personalizado:

- Assign

- Crear

- Eliminar

- Lectura

- Actualizar

- Ver informes

Uso de roles de RBAC personalizados

Los permisos siguientes incluyen derechos para cargas de trabajo de seguridad de punto de conexión:

Control de aplicaciones para empresas : concede derechos para administrar informes y directivas de control de aplicaciones.

Reducción de la superficie expuesta a ataques : concede derechos para administrar algunas directivas e informes de reducción de superficie expuesta a ataques , pero no a todos. Para esta carga de trabajo, los siguientes perfiles (plantillas) siguen requiriendo derechos proporcionados por el permiso Líneas base de seguridad :

- Aislamiento de aplicaciones y exploradores de Windows

- Protección web de Windows

- Control de aplicación de Windows

- Protección contra vulnerabilidades de seguridad de Windows

Detección y respuesta de puntos de conexión : concede derechos para administrar directivas e informes de detección y respuesta de puntos de conexión (EDR).

Líneas base de seguridad : concede derechos para administrar todas las cargas de trabajo de seguridad de punto de conexión que no tienen un flujo de trabajo dedicado.

Configuraciones de dispositivos : el derecho Ver informes para configuraciones de dispositivos también concede derechos para ver, generar y exportar informes para las directivas de seguridad de los puntos de conexión.

Importante

El permiso granular de Antivirus para las directivas de seguridad de puntos de conexión podría estar visible temporalmente en algunos inquilinos. Este permiso no se libera y no se admite para su uso. Intune omite las configuraciones del permiso Antivirus. Cuando antivirus esté disponible para su uso como permiso pormenorizada, su disponibilidad se anunciará en el artículo Novedades de Microsoft Intune.

Uso de roles RBAC integrados

Los siguientes Intune roles de RBAC integrados también se pueden asignar a los administradores para proporcionar derechos para administrar algunas o todas las tareas de informes y cargas de trabajo de seguridad de puntos de conexión.

- Operador del Servicio de asistencia

- Operador de solo lectura

- Administrador de seguridad de punto de conexión

Para obtener más información sobre los permisos y derechos específicos que incluye cada rol, consulte Permisos de rol integrados para Microsoft Intune.

Consideraciones sobre los nuevos permisos de seguridad de punto de conexión

Cuando se agregan nuevos permisos pormenorizados para las cargas de trabajo de seguridad de punto de conexión, el nuevo permiso de carga de trabajo tiene la misma estructura de permisos y derechos que el permiso de líneas base de seguridad en la actualidad. Esto incluye la administración de las directivas de seguridad dentro de esas cargas de trabajo, que pueden contener configuraciones superpuestas en otros tipos de directivas, como directivas de línea de base de seguridad o directivas de catálogo de configuración, que se rigen por permisos de RBAC independientes.

Si usa el escenario de administración de la configuración de seguridad de Defender para punto de conexión, los mismos cambios de permisos de RBAC se aplican al portal de Microsoft Defender para la administración de directivas de seguridad.

Creación de una directiva de seguridad de punto de conexión

El procedimiento siguiente proporciona instrucciones generales para crear directivas de seguridad de puntos de conexión:

Inicie sesión en el Centro de administración de Microsoft Intune.

Seleccione Seguridad del punto de conexión y, a continuación, seleccione el tipo de directiva que desea configurar y, a continuación, seleccione Crear directiva. Elija entre los siguientes tipos de directiva:

- Protección de cuentas

- Antivirus

- Control de aplicación (versión preliminar)

- Reducción de la superficie expuesta a ataques

- Cifrado de disco

- Detección y respuesta de puntos de conexión

- Firewall

Escriba las propiedades siguientes:

- Plataforma: elija la plataforma para la que va a crear la directiva. Las opciones disponibles dependen del tipo de directiva que seleccione.

- Perfil: elija entre los perfiles disponibles para la plataforma que seleccionó. Para obtener información sobre los perfiles, consulte la sección dedicada en este artículo para el tipo de directiva elegido.

Seleccione Crear.

En la página Datos básicos, escriba un nombre y una descripción para el perfil y, después, elija Siguiente.

En la página Configuración , expanda cada grupo de opciones y configure los valores que desea administrar con este perfil.

Cuando haya finalizado la configuración, seleccione Siguiente.

En la página Etiquetas de ámbito, elija Seleccionar etiquetas de ámbito para abrir el panel Seleccionar etiquetas para asignar etiquetas de ámbito al perfil.

Seleccione Siguiente para continuar.

En la página Asignaciones, seleccione los grupos que recibirán este perfil. Para obtener más información sobre la asignación de perfiles, vea Asignación de perfiles de usuario y dispositivo.

Seleccione Siguiente.

Cuando haya terminado, elija Crear en la página Revisar y crear. El nuevo perfil se muestra en la lista cuando se selecciona el tipo de directiva del perfil creado.

Duplicar una directiva

Las directivas de seguridad de punto de conexión admiten la duplicación para crear una copia de la directiva original. Un escenario al duplicar una directiva es útil si necesita asignar directivas similares a grupos diferentes, pero no quiere volver a crear manualmente toda la directiva. En su lugar, puede duplicar la directiva original y, a continuación, introducir solo los cambios que requiere la nueva directiva. Solo puede cambiar una configuración específica y el grupo al que está asignada la directiva.

Al crear un duplicado, le dará a la copia un nuevo nombre. La copia se realiza con las mismas opciones de configuración y etiquetas de ámbito que la original, pero no tiene ninguna asignación. Tendrá que editar la nueva directiva más adelante para crear asignaciones.

Los siguientes tipos de directiva admiten la duplicación:

- Protección de cuentas

- Control de aplicaciones (versión preliminar)

- Antivirus

- Reducción de la superficie expuesta a ataques

- Cifrado de disco

- Detección y respuesta de puntos de conexión

- Firewall

Después de crear la nueva directiva, revise y edite la directiva para realizar cambios en su configuración.

Para duplicar una directiva

- Inicie sesión en el Centro de administración de Microsoft Intune.

- Busque la directiva que desea copiar de la lista de directivas y, a continuación, seleccione los puntos suspensivos (...) de esa línea para abrir el menú Contextual.

- Seleccione Duplicar.

- Proporcione un nuevo nombre para la directiva y, a continuación, seleccione Guardar.

Para editar una directiva

- Seleccione la nueva directiva y, a continuación, seleccione Propiedades.

- Seleccione Configuración para expandir una lista de las opciones de configuración de la directiva. No puede modificar la configuración desde esta vista, aunque puede revisar cómo está configurada.

- Para modificar la directiva, seleccione Editar en cada una de las categorías en las que quiera realizar cambios:

- Conceptos básicos

- Tareas

- Etiquetas de ámbito

- Opciones de configuración

- Después de realizar cambios, seleccione Guardar para guardar las modificaciones. Las modificaciones en una categoría deben guardarse para poder introducir modificaciones en categorías adicionales.

Administrar conflictos

Muchas de las configuraciones de dispositivo que puede administrar con directivas de seguridad de punto de conexión (directivas de seguridad) también están disponibles a través de otros tipos de directivas en Intune. Estos otros tipos de directivas incluyen la directiva de configuración de dispositivos y las líneas base de seguridad. Debido a que la configuración se puede administrar a través de varios tipos de directiva diferentes o mediante varias instancias del mismo tipo de directiva, prepárese para identificar y resolver los conflictos de directivas de los dispositivos que no cumplan las configuraciones esperadas.

- Las líneas de base de seguridad pueden establecer un valor no predeterminado para que un ajuste cumpla con la configuración recomendada a la que se dirige la línea de base.

- Otros tipos de directiva, incluidas las directivas de seguridad de punto de conexión, establecen un valor de No configurado de forma predeterminada. Estos otros tipos de directiva requieren que configure explícitamente las opciones de la directiva.

Independientemente del método de la directiva, la administración de la misma configuración en el mismo dispositivo a través de varios tipos de directiva, o a través de varias instancias del mismo tipo de directiva, puede dar lugar a conflictos que deben evitarse.

La información de los vínculos siguientes puede ayudarle a identificar y resolver conflictos:

- Solucionar problemas de directivas y perfiles en Intune

- Supervisión de las líneas de base de seguridad

Pasos siguientes

Administración de la seguridad del punto de conexión en Intune