Ordenar, filtrar y descargar datos

Importante

El 30 de junio de 2024, se retiró el portal independiente de Inteligencia contra amenazas de Microsoft Defender (Defender TI) (https://ti.defender.microsoft.com) y ya no es accesible. Los clientes pueden seguir usando LA TI de Defender en el portal de Microsoft Defender o con Microsoft Security Copilot.

Más información

Inteligencia contra amenazas de Microsoft Defender (Ti de Defender) le permite acceder a nuestra amplia colección de datos de rastreo en un formato de tabla indexada y dinámica. Estos conjuntos de datos pueden ser grandes y devolver grandes cantidades de datos históricos y recientes. Al permitirle ordenar y filtrar adecuadamente los datos, le ayudamos a exponer fácilmente las conexiones de interés.

En este artículo de procedimientos, aprenderá a ordenar y filtrar datos para los siguientes conjuntos de datos:

- Soluciones

- Información de WHOIS

- Certificados

- Subdominios

- Seguidores

- Componentes

- Pares de host

- Cookies

- Servicios

- Sistema de nombres de dominio (DNS)

- DNS inverso

Más información sobre los conjuntos de datos

También aprenderá a descargar indicadores o artefactos de las siguientes características:

- Projects

- Artículos

- Conjuntos de datos

Requisitos previos

Un Microsoft Entra ID o una cuenta de Microsoft personal. Inicie sesión o cree una cuenta

Una licencia premium de Defender TI.

Nota:

Los usuarios sin una licencia premium de Defender TI pueden seguir accediendo a nuestra oferta gratuita de Defender TI.

Abrir Defender TI en el portal de Microsoft Defender

- Acceda al portal de Defender y complete el proceso de autenticación de Microsoft. Más información sobre el portal de Defender

- Vaya alExplorador intel de Inteligencia> sobre amenazas.

Ordenación de datos

La función de ordenación de cada pestaña de datos le permite ordenar rápidamente nuestros conjuntos de datos por los valores de columna. De forma predeterminada, la mayoría de los resultados se ordenan por Última vista (descendente) para que los resultados observados más recientemente aparezcan en la parte superior de la lista. Este orden predeterminado proporciona información inmediatamente sobre la infraestructura actual de un artefacto.

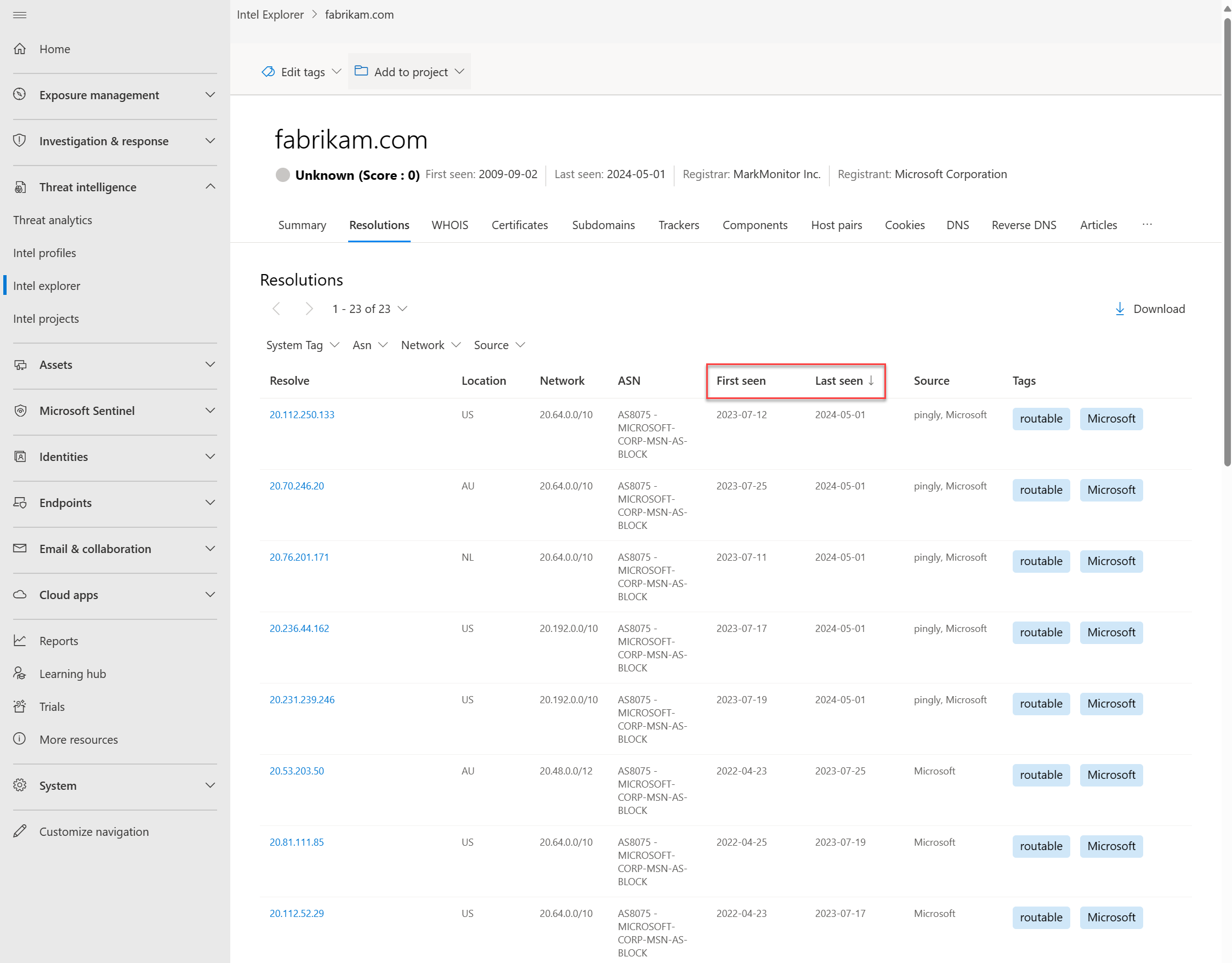

Actualmente, todos los conjuntos de datos se pueden ordenar mediante los siguientes valores De primera vista y Última vista :

- Última vista (descendente): valor predeterminado

- Última vista (ascendente)

- Primera vista (ascendente)

- Primera vista (descendente)

Los datos se pueden ordenar en cada pestaña del conjunto de datos para cada dirección IP, dominio o entidad host en la que se busca o se dinamizará.

Busque un dominio, una dirección IP o un host en la barra de búsqueda del explorador Intel .

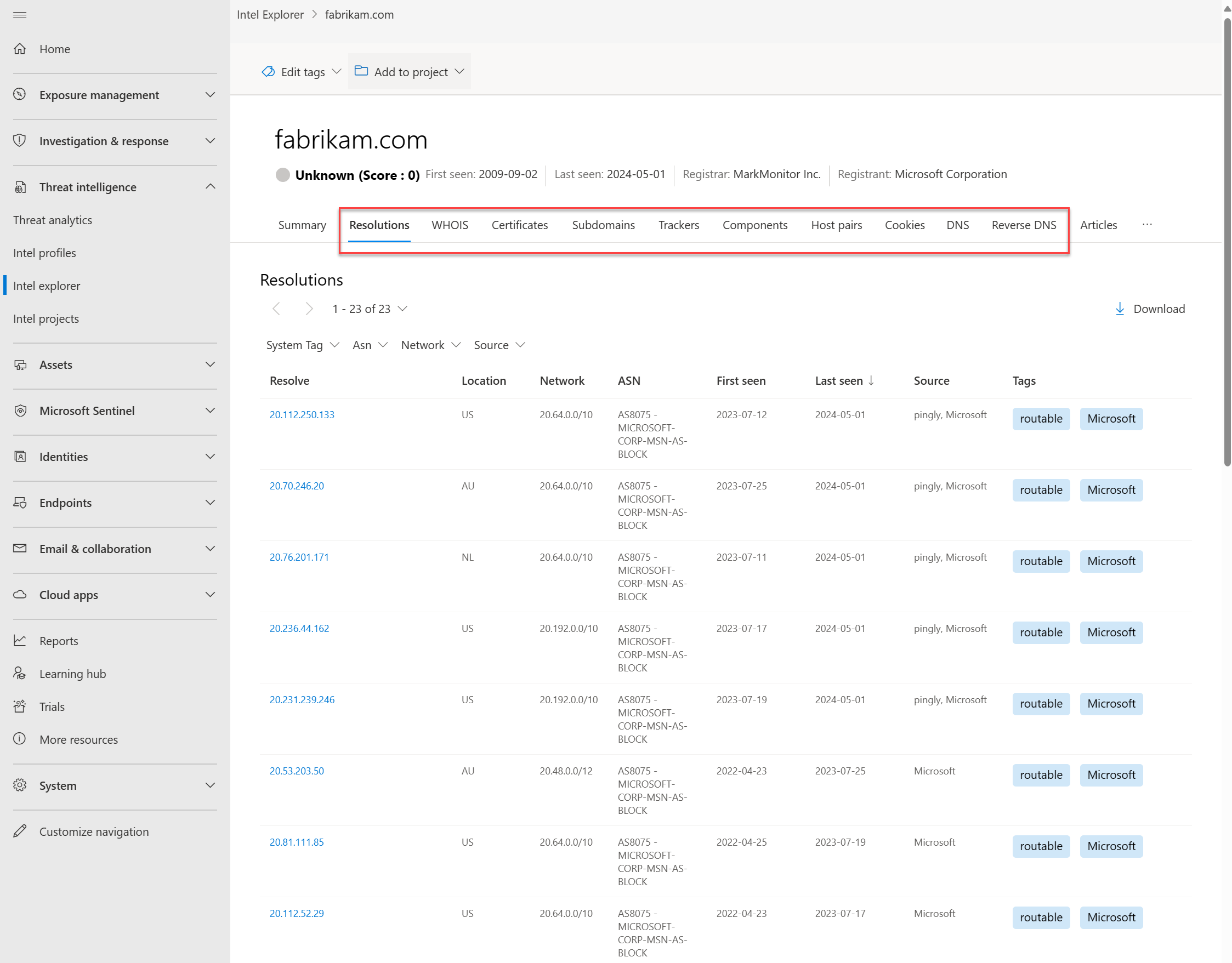

Vaya a la pestaña Resoluciones y, a continuación, aplique las preferencias de ordenación a las columnas Primera vista y Última vista .

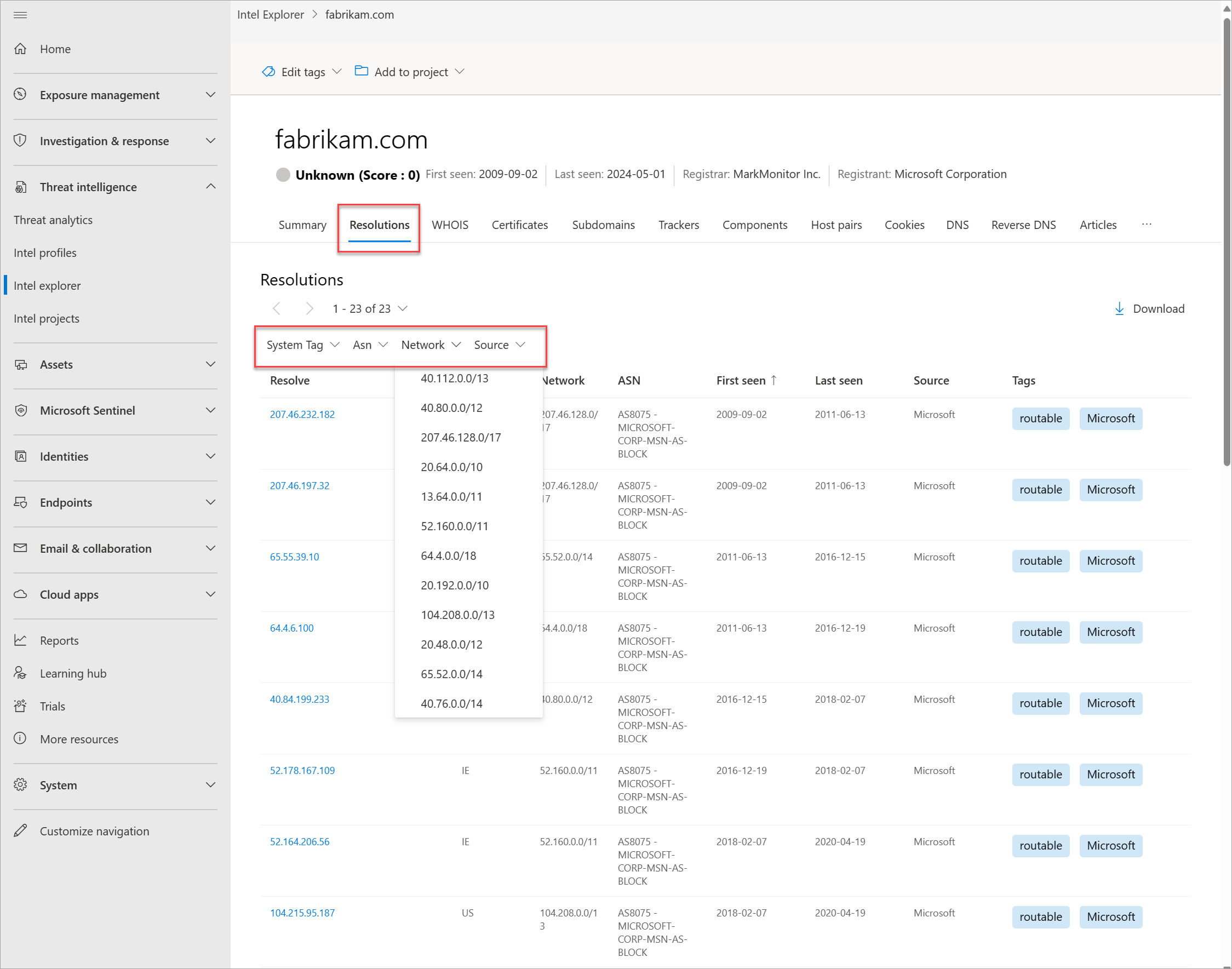

Filtrado de datos

El filtrado de datos le permite acceder a un grupo selecto de datos en función de un valor de metadatos determinado. Por ejemplo, puede elegir ver las resoluciones IP detectadas solo desde un origen seleccionado, o componentes de un tipo determinado (por ejemplo, servidores o marcos de trabajo). El filtrado de datos permite restringir los resultados de la consulta a elementos de interés particular.

Dado que Defender TI proporciona metadatos específicos que coinciden con tipos de datos determinados, las opciones de filtro son diferentes para cada conjunto de datos.

Filtros de resolución

Los filtros siguientes se aplican a los datos de resolución:

- Etiqueta del sistema: Defender TI crea estas etiquetas en función de la información detectada por nuestro equipo de investigación. Más información

- Etiqueta: etiquetas personalizadas que aplicaron los usuarios de Defender TI. Más información

- ASN: resultados relacionados con un número de sistema autónomo (ASN) designado.

- Red: resultados relacionados con la red designada.

- Origen: origen de datos que produjo el resultado (por ejemplo, riskiq, emerging_threats).

Para filtrar los datos de resolución:

Busque un dominio, una dirección IP o un host en la barra de búsqueda del explorador Intel .

Vaya a la pestaña Resoluciones.

Aplique filtros a cada uno de los tipos de opciones de filtro anotadas anteriormente.

Filtros de seguimiento

Los filtros siguientes se aplican a los datos de seguimiento:

- Tipo: el tipo de seguimiento identificado para cada artefacto (por ejemplo, JarmFuzzyHash o GoogleAnalyticsID).

- Dirección: la dirección IP que observó directamente el seguimiento o tiene un host de resolución que observó el seguimiento. Este filtro aparece cuando se busca en una dirección IP.

- Nombre de host: host que observó este valor de seguimiento. Este filtro aparece al buscar en un dominio o host.

Para filtrar los datos de seguimiento:

Busque un dominio, una dirección IP o un host en la barra de búsqueda del explorador Intel .

Vaya a la pestaña Rastreadores .

Aplique filtros a cada uno de los tipos de opciones de filtro anotadas anteriormente.

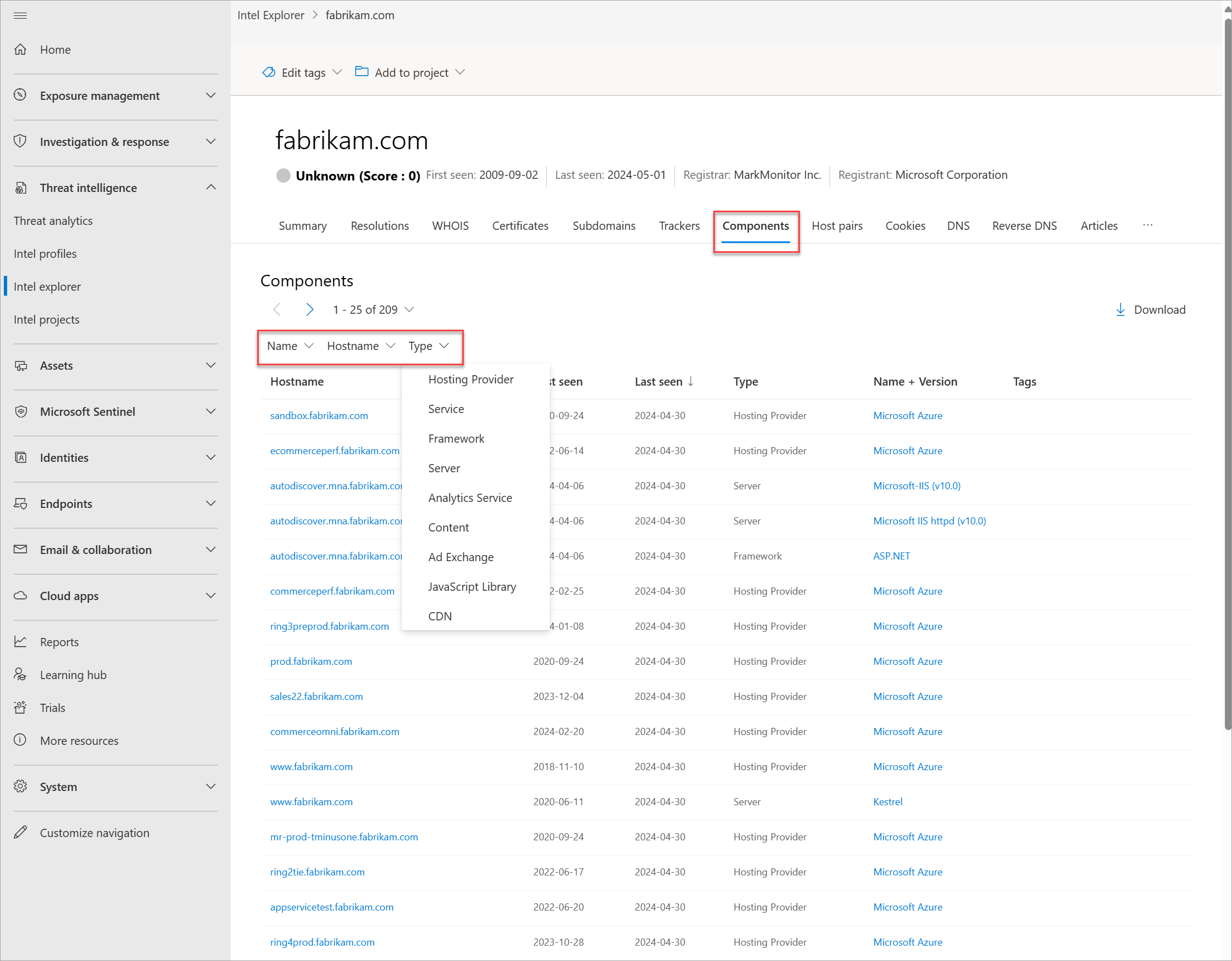

Filtros de componentes

Los filtros siguientes se aplican a los datos del componente:

- Ipaddressraw: Dirección IP que coincide con el nombre de host devuelto.

- Tipo: Tipo de componente designado (por ejemplo, acceso remoto o sistema operativo).

- Nombre: Nombre del componente detectado (por ejemplo, Cobalt Strike o PHP).

Para filtrar los datos del componente:

Busque un dominio, una dirección IP o un host en la barra de búsqueda del explorador Intel .

Vaya a la pestaña Componentes

Aplique filtros a cada uno de los tipos de opciones de filtro anotadas anteriormente.

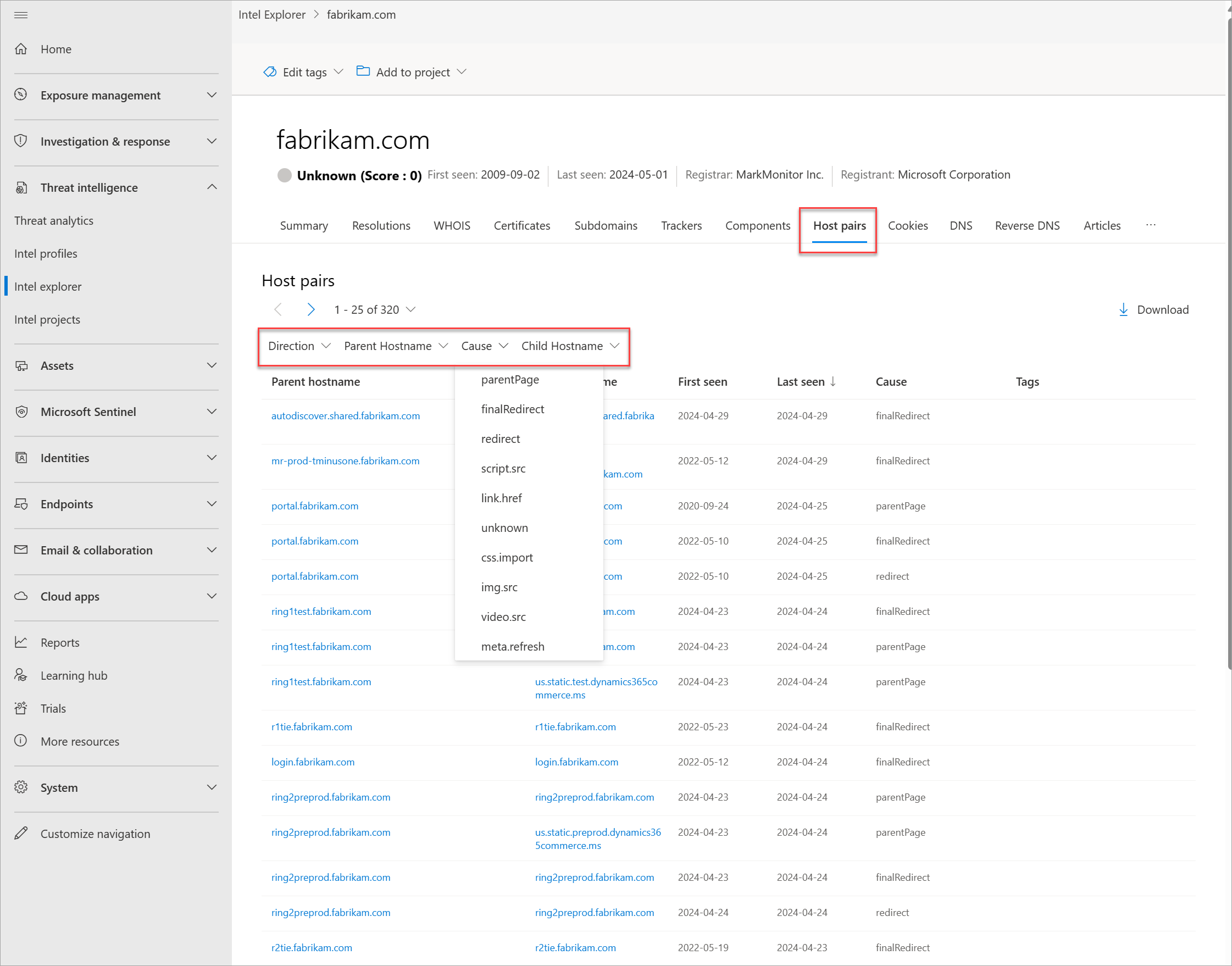

Filtros de par de host

Los filtros siguientes se aplican a los datos del par de hosts:

- Dirección: Dirección de la conexión observada, que indica si el elemento primario redirige al elemento secundario o al revés.

- Nombre de host principal: Nombre de host del artefacto primario.

- Causa: Causa detectada de la relación principal-secundaria del host (por ejemplo, redirección o iframe.src).

- Nombre de host secundario: Nombre de host del artefacto secundario.

Para filtrar los datos del par de host:

Busque un dominio, una dirección IP o un host en la barra de búsqueda del explorador Intel .

Vaya a la pestaña Pares de host

Aplique filtros a cada uno de los tipos de opciones de filtro anotadas anteriormente.

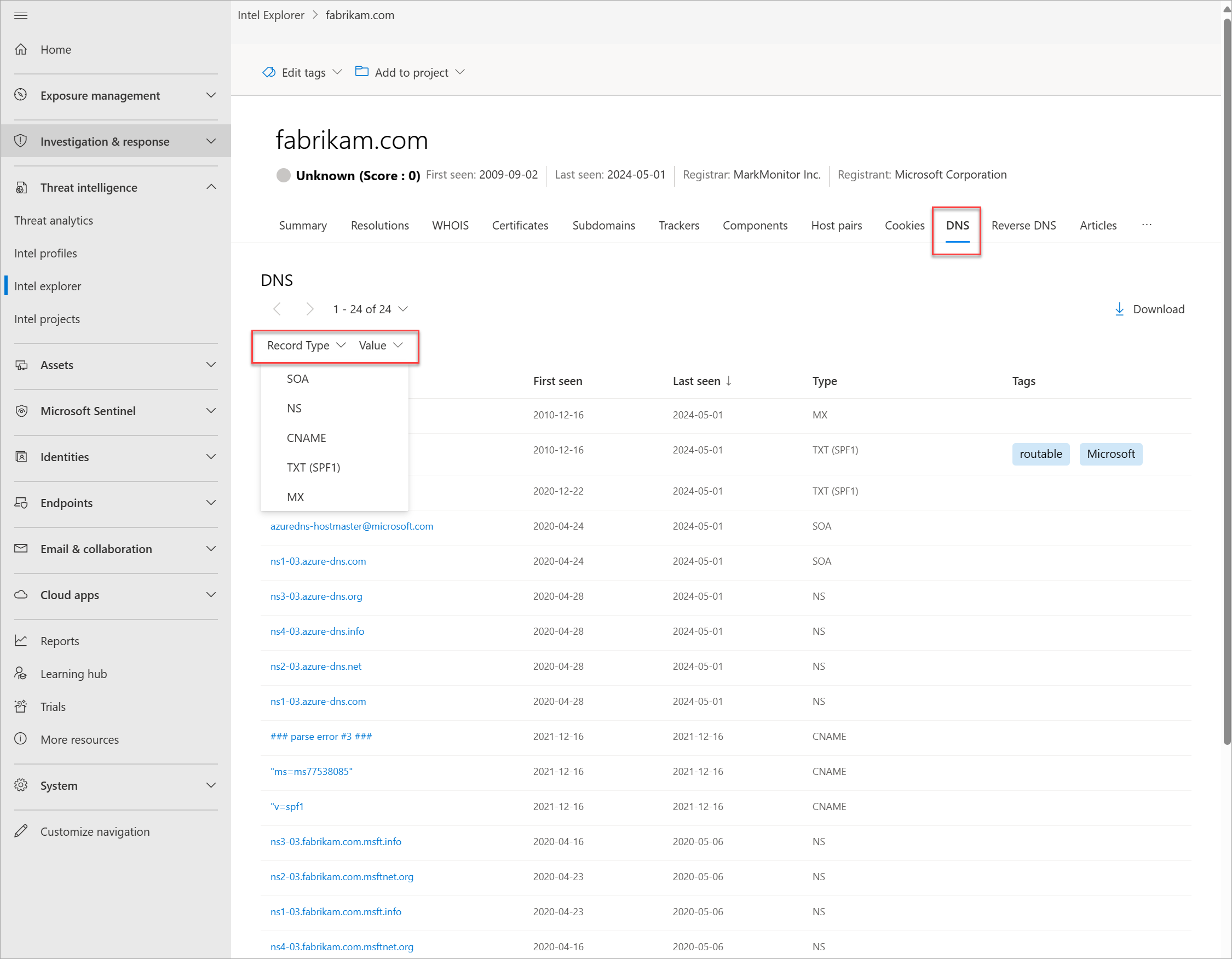

Filtros DNS y DNS inversos

Los filtros siguientes se aplican a los datos DNS y DNS inversos:

- Tipo de registro: Tipo de registro detectado en el registro DNS (por ejemplo, NS o CNAME).

- Valor: Valor designado del registro (por ejemplo, nameserver.host.com).

Para filtrar los datos DNS y DNS inversos:

Busque un dominio, una dirección IP o un host en la barra de búsqueda del explorador Intel .

Vaya a las pestañas DNS y DNS inverso .

Aplique filtros a cada uno de los tipos de opciones de filtro anotadas anteriormente.

Descarga de datos

Hay varias secciones en Ti de Defender donde puede exportar datos como un archivo CSV. Busque y seleccione El![]() en las secciones siguientes:

en las secciones siguientes:

- La mayoría de las pestañas del conjunto de datos

- Projects

- Artículos de Intel

Al descargar datos de las resoluciones, DNS y DNS inverso , se exportan los encabezados siguientes:

| Encabezado | Descripción |

|---|---|

| Resolver | Registro asociado al dominio buscado (resolución de la dirección IP) o dominio que se resuelve en una dirección IP cuando se busca la dirección IP. |

| Ubicación | País o región en el que se hospeda la dirección IP |

| Red | Netblock o subred |

| autonomousSystemNumber | ASN |

| firstSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando Microsoft observó por primera vez la resolución |

| lastSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando Microsoft observó por última vez la resolución |

| Source | Origen que observó esta resolución |

| Tags | Etiquetas personalizadas o del sistema asociadas al artefacto |

Al descargar datos de la pestaña Subdominios , se exportan los encabezados siguientes:

| Encabezado | Descripción |

|---|---|

| hostname | Subdominio del dominio buscado |

| Etiquetas | Etiquetas personalizadas o del sistema asociadas al artefacto |

Al descargar datos de la pestaña Rastreadores , se exportan los encabezados siguientes:

| Encabezado | Descripción |

|---|---|

| hostname | Nombre de host que observó o está observando actualmente el rastreador |

| firstSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando Microsoft observó por primera vez que el nombre de host usaba el rastreador |

| lastSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando Microsoft observó por última vez que el nombre de host usaba el rastreador |

| attributeType | Tipo de seguimiento |

| attributeValue | Valor de seguimiento |

| Tags | Etiquetas personalizadas o del sistema asociadas al artefacto |

Al descargar datos de la pestaña Componentes , se exportan los encabezados siguientes:

| Encabezado | Descripción |

|---|---|

| hostname | Nombre de host que observó o está observando actualmente el componente |

| firstSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando Microsoft observó por primera vez que el nombre de host usaba el componente |

| lastSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando Microsoft observó por última vez que el nombre de host usaba el componente |

| categoría | Tipo de componente |

| name | Nombre del componente |

| version | Versión del componente |

| Tags | Etiquetas personalizadas o del sistema asociadas al artefacto |

Al descargar datos de la pestaña Pares de host , se exportan los encabezados siguientes:

| Encabezado | Descripción |

|---|---|

| parentHostname | Nombre de host que se está llegando al nombre de host secundario |

| childHostname | Nombre de host que alimenta los recursos que hospedan al nombre de host primario. |

| firstSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando Microsoft observó por primera vez la relación entre el nombre de host primario y secundario |

| lastSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando Microsoft observó por última vez la relación entre el nombre de host primario y secundario |

| attributeCause | Causa de la relación entre el nombre de host primario y secundario |

| Tags | Etiquetas personalizadas o del sistema asociadas al artefacto |

Al descargar datos de la pestaña Cookies , se exportan los encabezados siguientes:

| Encabezado | Descripción |

|---|---|

| hostname | Nombre de host que observó el nombre de la cookie |

| firstSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando se observó por primera vez el nombre de cookie en el nombre de host que se originó en el dominio de cookie. |

| lastSeen | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando se observó por última vez el nombre de cookie en el nombre de host que se originó en el dominio de cookie. |

| cookieName | Nombre de la cookie |

| cookieDomain | Servidor del nombre de dominio del que se originó el nombre de la cookie |

| Tags | Etiquetas personalizadas o del sistema asociadas al artefacto |

Al descargar listas de proyectos de proyectos de Intel (mis proyectos, proyectos de equipo y proyectos compartidos), se exportan los encabezados siguientes:

| Encabezado | Descripción |

|---|---|

| name | Nombre del proyecto |

| artefactos (recuento) | Recuento de artefactos en el proyecto |

| creado por (usuario) | Usuario que creó el proyecto |

| creado en | Cuando se creó el proyecto |

| Etiquetas | Etiquetas personalizadas o del sistema asociadas al artefacto |

| Colaboradores | Que se agregaron como colaboradores al proyecto; este encabezado solo es visible para los proyectos descargados de las páginas Mis proyectos y Proyectos compartidos |

Al descargar los detalles del proyecto (artefactos) de un proyecto, se exportan los encabezados siguientes:

| Encabezado | Descripción |

|---|---|

| artefacto | Valor del artefacto (por ejemplo, dirección IP, dominio, host, valor WHOIS o certificado SHA-1) |

| type | Tipo de artefacto (por ejemplo, IP, dominio, host, organización WHOIS, teléfono WHOIS o certificado SHA-1) |

| Creado | Fecha y hora (en formato mm/dd/aaaa hh:mm ) cuando se agregó el artefacto al proyecto |

| creador | Email dirección del usuario que agregó el artefacto |

| context | Cómo se agregó el artefacto al proyecto |

| Etiquetas | Etiquetas personalizadas o del sistema asociadas al artefacto |

| Colaboradores | Que se agregaron como colaboradores al proyecto; este encabezado solo es visible para los proyectos descargados de las páginas Mis proyectos y Proyectos compartidos |

La descarga de indicadores de inteligencia sobre amenazas pública o riskiq exporta los encabezados siguientes:

| Encabezado | Descripción |

|---|---|

| type | Tipo de indicador (por ejemplo, dirección IP, certificado, dominio o SHA-256) |

| value | Valor del indicador (por ejemplo, dirección IP, dominio o nombre de host) |

| source | Origen del indicador (RiskIQ o OSINT) |