Investigación de incidentes en el portal de Microsoft Defender

El portal de Microsoft Defender presenta alertas correlacionadas, recursos, investigaciones y pruebas de todos los recursos en un incidente para darle una visión completa de toda la amplitud de un ataque.

Dentro de un incidente, se analizan las alertas, se entiende lo que significan y se intercalan las pruebas para que pueda diseñar un plan de corrección eficaz.

Investigación inicial

Antes de profundizar en los detalles, eche un vistazo a las propiedades y a toda la historia de ataque del incidente.

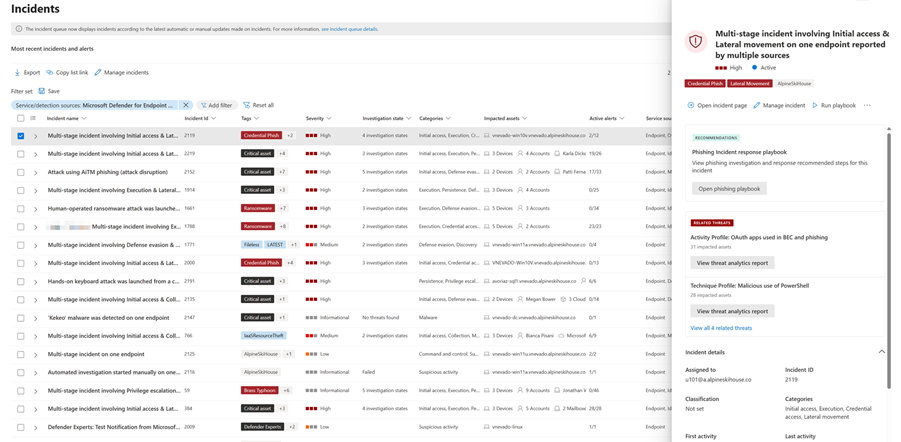

Para empezar, seleccione el incidente en la columna de marca de verificación. Por ejemplo:

Cuando lo hace, se abre un panel de resumen con información clave sobre el incidente, como los detalles del incidente, las acciones recomendadas y las amenazas relacionadas. Por ejemplo:

Desde aquí, puede seleccionar Abrir página de incidente. Se abre la página principal del incidente, donde encontrará la información completa del caso de ataque y las pestañas de alertas, dispositivos, usuarios, investigaciones y pruebas. También puede abrir la página principal de un incidente seleccionando el nombre del incidente de la cola de incidentes.

Nota:

Los usuarios con acceso aprovisionado a Microsoft Security Copilot verán el panel Copilot en el lado derecho de la pantalla cuando abran un incidente. Copilot proporciona información en tiempo real y recomendaciones para ayudarle a investigar y responder a incidentes. Para obtener más información, consulte Microsoft Copilot en Microsoft Defender.

Historia de ataque

Los casos de ataque le ayudan a revisar, investigar y corregir ataques rápidamente mientras ven la historia completa del ataque en la misma pestaña. También permite revisar los detalles de la entidad y realizar acciones de corrección, como eliminar un archivo o aislar un dispositivo sin perder contexto.

La historia de ataque se describe brevemente en el siguiente vídeo.

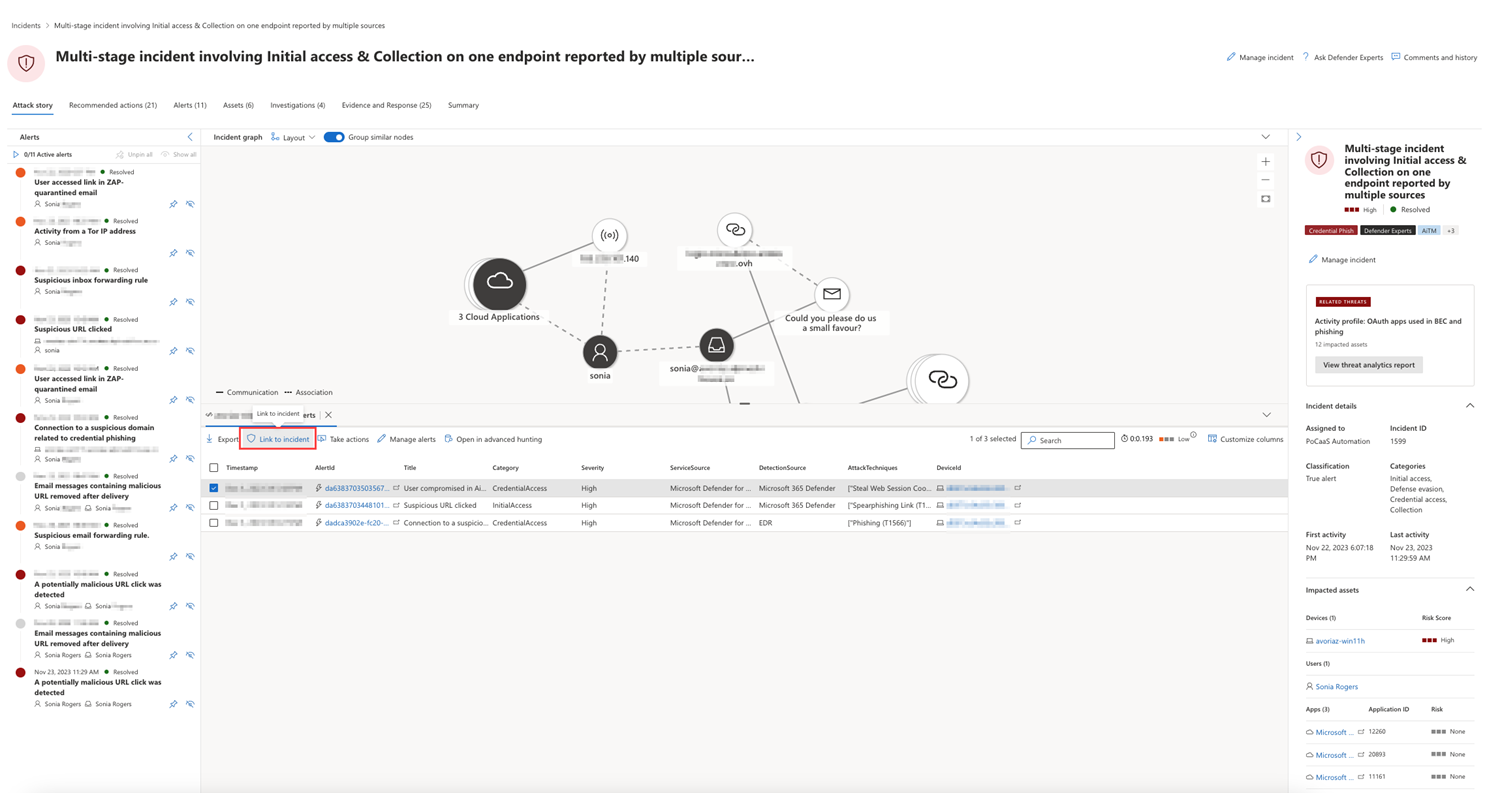

En el caso de ataque, puede encontrar la página de alertas y el gráfico de incidentes.

La página de alertas de incidente tiene estas secciones:

Historia de alertas, que incluye:

- ¿Qué pasó

- Acciones realizadas

- Eventos relacionados

Propiedades de alerta en el panel derecho (estado, detalles, descripción y otros)

Tenga en cuenta que no todas las alertas tendrán todas las subsecciones enumeradas en la sección Artículo de alerta .

El gráfico muestra el ámbito completo del ataque, cómo se extendió a través de la red a lo largo del tiempo, dónde se inició y hasta dónde llegó el atacante. Conecta las distintas entidades sospechosas que forman parte del ataque con sus recursos relacionados, como usuarios, dispositivos y buzones.

En el gráfico, puede hacer lo siguiente:

Reproduzca las alertas y los nodos del gráfico a medida que se produjeron con el tiempo para comprender la cronología del ataque.

Abra un panel de entidades, lo que le permite revisar los detalles de la entidad y actuar sobre las acciones de corrección, como eliminar un archivo o aislar un dispositivo.

Resalte las alertas basadas en la entidad a la que están relacionadas.

Busque información de entidad de un dispositivo, archivo, dirección IP, dirección URL, usuario, correo electrónico, buzón o recurso en la nube.

Ir a la caza

La acción de búsqueda go aprovecha la característica de búsqueda avanzada para encontrar información relevante sobre una entidad. La consulta go hunt comprueba las tablas de esquema pertinentes para ver si hay eventos o alertas que impliquen la entidad específica que está investigando. Puede seleccionar cualquiera de las opciones para buscar información relevante sobre la entidad:

- Consulte todas las consultas disponibles: la opción devuelve todas las consultas disponibles para el tipo de entidad que está investigando.

- Toda la actividad: la consulta devuelve todas las actividades asociadas a una entidad, lo que le proporciona una vista completa del contexto del incidente.

- Alertas relacionadas: la consulta busca y devuelve todas las alertas de seguridad que implican una entidad específica, lo que garantiza que no se pierda ninguna información.

Los registros o alertas resultantes se pueden vincular a un incidente seleccionando un resultado y, a continuación, seleccionando Vincular al incidente.

Si el incidente o las alertas relacionadas fueron el resultado de una regla de análisis que ha establecido, también puede seleccionar Ejecutar consulta para ver otros resultados relacionados.

Importante

Parte de la información contenida en este artículo se refiere a un producto preliminar que puede sufrir modificaciones sustanciales antes de su lanzamiento comercial. Microsoft no otorga garantías, expresas o implícitas, con respecto a la información que aquí se proporciona.

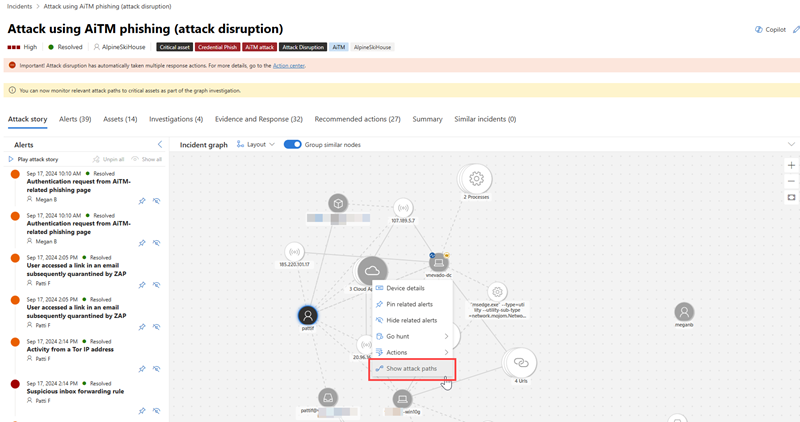

Rutas de acceso de ataque

El gráfico de incidentes también contiene información sobre las rutas de acceso de ataque. Estas rutas de acceso permiten a los analistas de seguridad identificar qué otras entidades es probable que un atacante tenga como destino a continuación. Para ver una ruta de acceso de ataque, puede hacer clic en una entidad en el gráfico de incidentes y seleccionar Mostrar rutas de ataque. Las rutas de acceso de ataque están disponibles para las entidades con la etiqueta de recurso crítico .

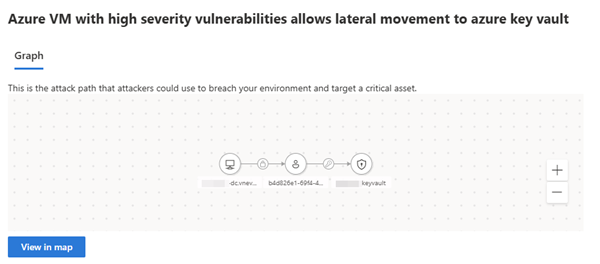

Al seleccionar Mostrar rutas de ataque, se abre un panel lateral que muestra una lista de rutas de acceso de ataque para la entidad seleccionada. Las rutas de acceso de ataque se muestran en formato de tabla, mostrando el nombre de la ruta de acceso de ataque, el punto de entrada, el tipo de punto de entrada, el destino, el tipo de destino, la importancia crítica del destino.

Al seleccionar una ruta de acceso de ataque de la lista se muestra el gráfico ruta de acceso de ataque, que muestra la ruta de acceso de ataque desde el punto de entrada hasta el destino. Al seleccionar Ver mapa , se abre una nueva ventana para ver la ruta de acceso de ataque en su totalidad.

Nota:

Para ver los detalles de una ruta de acceso de ataque, debe tener permisos de acceso de lectura en el portal de Microsoft Defender y la licencia para Administración de exposición de seguridad Microsoft.

Para ver los detalles de la ruta de acceso de ataque con Microsoft Sentinel en la plataforma de operaciones de seguridad unificadas, se requiere un rol lector de Sentinel. Para crear nuevas rutas de acceso de ataque, se requiere el rol Administrador de seguridad .

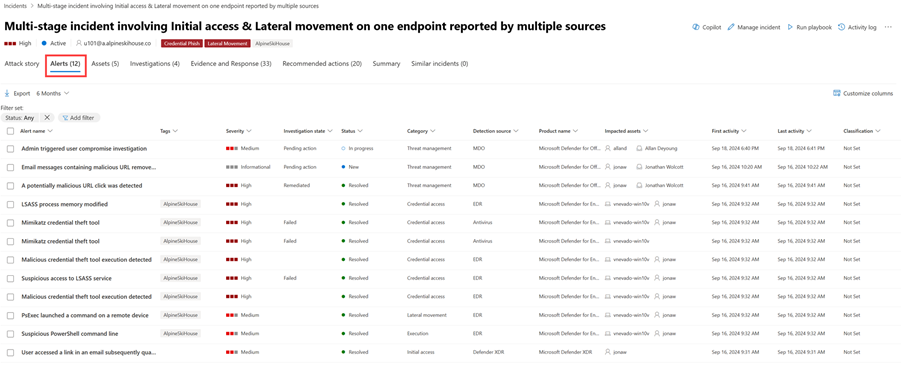

Alertas

En la pestaña Alertas , puede ver la cola de alertas para las alertas relacionadas con el incidente y otra información sobre ellas, como la siguiente:

- Gravedad de las alertas.

- Entidades implicadas en la alerta.

- Origen de las alertas (Microsoft Defender for Identity, Microsoft Defender para punto de conexión, Microsoft Defender para Office 365, Defender for Cloud Appsy el complemento de gobernanza de aplicaciones).

- La razón por la que se vincularon.

Por ejemplo:

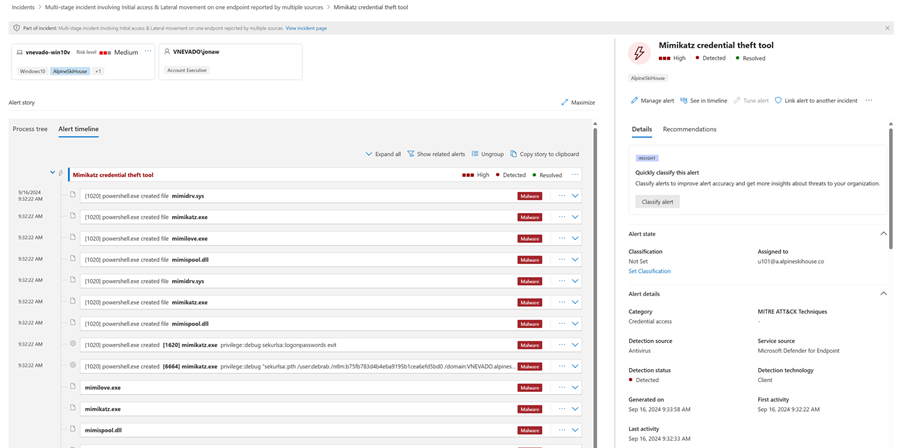

De forma predeterminada, las alertas se ordenan cronológicamente para que pueda ver cómo se ha realizado el ataque a lo largo del tiempo. Al seleccionar una alerta dentro de un incidente, Microsoft Defender XDR muestra la información de alerta específica del contexto del incidente general.

Puede ver los eventos de la alerta, que otras alertas desencadenadas provocaron la alerta actual, y todas las entidades y actividades afectadas implicadas en el ataque, incluidos dispositivos, archivos, usuarios, aplicaciones en la nube y buzones de correo.

Por ejemplo:

Obtenga información sobre cómo usar la cola de alertas y las páginas de alertas en la investigación de alertas.

Nota:

Si ha aprovisionado el acceso a Administración de riesgos internos de Microsoft Purview, puede ver y administrar alertas de administración de riesgos internos y buscar eventos de administración de riesgos internos en el portal de Microsoft Defender. Para obtener más información, consulte Investigación de amenazas de riesgo internos en el portal de Microsoft Defender.

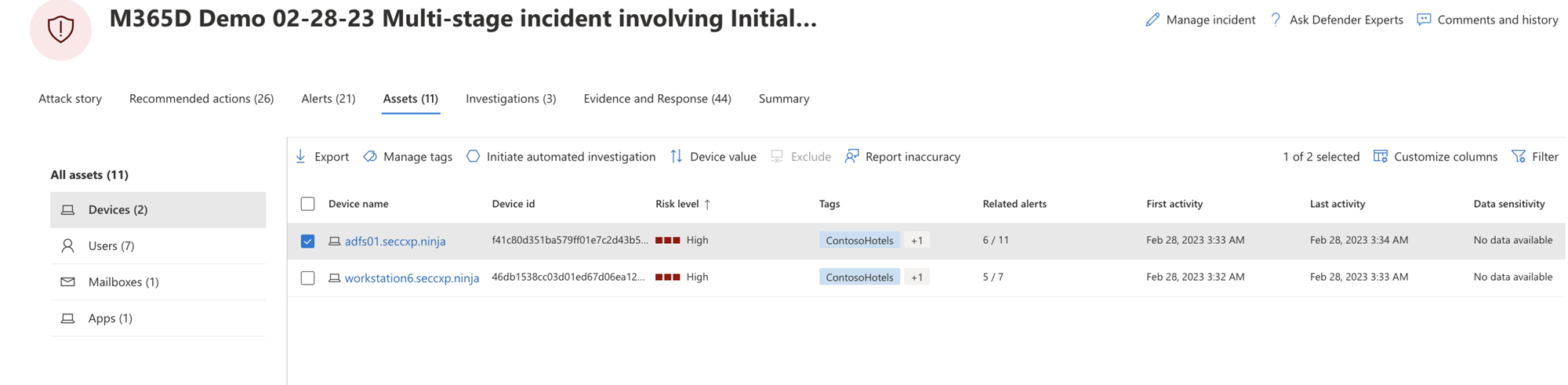

Activos

Vea y administre fácilmente todos los recursos en un solo lugar con la nueva pestaña Activos . Esta vista unificada incluye dispositivos, usuarios, buzones y aplicaciones.

La pestaña Activos muestra el número total de recursos junto a su nombre. Al seleccionar la pestaña Activos, se presenta una lista de categorías diferentes con el número de recursos dentro de esa categoría.

Dispositivos

En la vista Dispositivos se enumeran todos los dispositivos relacionados con el incidente. Por ejemplo:

Al seleccionar un dispositivo de la lista, se abre una barra que le permite administrar el dispositivo seleccionado. Puede exportar rápidamente, administrar etiquetas, iniciar una investigación automatizada y mucho más.

Puede seleccionar la marca de verificación de un dispositivo para ver los detalles del dispositivo, los datos de directorio, las alertas activas y los usuarios que han iniciado sesión. Seleccione el nombre del dispositivo para ver los detalles del dispositivo en el inventario de dispositivos de Defender para punto de conexión. Por ejemplo:

En la página del dispositivo, puede recopilar información adicional sobre el dispositivo, como todas sus alertas, una escala de tiempo y recomendaciones de seguridad. Por ejemplo, desde la pestaña Escala de tiempo , puede desplazarse por la escala de tiempo del dispositivo y ver todos los eventos y comportamientos observados en la máquina en orden cronológico, intercalados con las alertas desencadenadas.

Usuarios

En la vista Usuarios se enumeran todos los usuarios que se han identificado para formar parte del incidente o estar relacionados con él. Por ejemplo:

Puede seleccionar la marca de verificación de un usuario para ver los detalles de la amenaza, la exposición y la información de contacto de la cuenta de usuario. Seleccione el nombre de usuario para ver detalles adicionales de la cuenta de usuario.

Obtenga información sobre cómo ver información adicional del usuario y administrar los usuarios de un incidente en la investigación de usuarios.

Buzones

En la vista Buzones se enumeran todos los buzones que se han identificado para formar parte del incidente o estar relacionados con él. Por ejemplo:

Puede seleccionar la marca de verificación de un buzón para ver una lista de alertas activas. Seleccione el nombre del buzón para ver detalles adicionales del buzón en la página Explorador de Defender para Office 365.

Aplicaciones

En la vista Aplicaciones se enumeran todas las aplicaciones identificadas como parte del incidente o relacionadas con él. Por ejemplo:

Puede seleccionar la marca de verificación de una aplicación para ver una lista de alertas activas. Seleccione el nombre de la aplicación para ver detalles adicionales en la página Explorador de Defender for Cloud Apps.

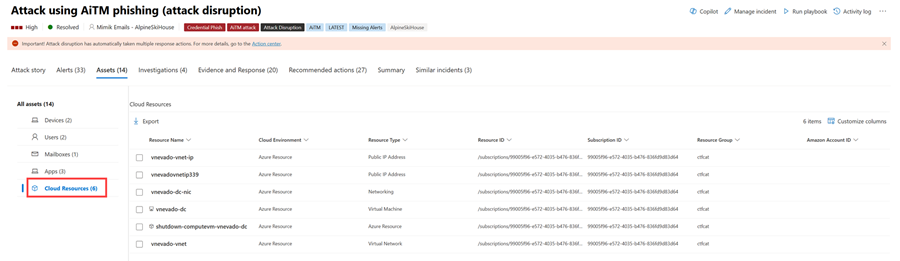

Recursos en la nube

En la vista Recursos en la nube se enumeran todos los recursos en la nube identificados como parte del incidente o relacionados con él. Por ejemplo:

Puede seleccionar la marca de verificación de un recurso en la nube para ver los detalles del recurso y una lista de alertas activas. Seleccione Abrir página de recursos en la nube para ver detalles adicionales y ver sus detalles completos en Microsoft Defender for Cloud.

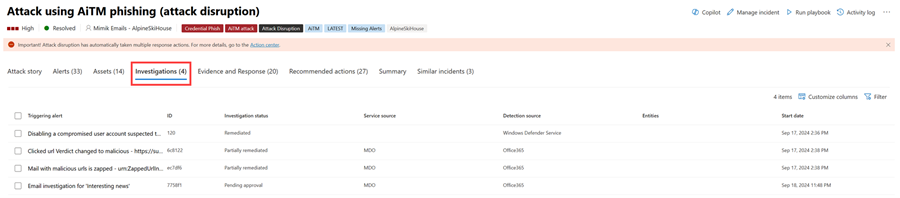

Investigaciones

En la pestaña Investigaciones se enumeran todas las investigaciones automatizadas desencadenadas por las alertas de este incidente. Las investigaciones automatizadas realizarán acciones de corrección o esperarán la aprobación por parte del analista de las acciones, en función de cómo haya configurado las investigaciones automatizadas para que se ejecuten en Defender para punto de conexión y Defender para Office 365.

Seleccione una investigación para ir a su página de detalles para obtener información completa sobre el estado de investigación y corrección. Si hay acciones pendientes de aprobación como parte de la investigación, aparecerán en la pestaña Acciones pendientes . Tome medidas como parte de la corrección de incidentes.

También hay una pestaña Grafo de investigación que muestra:

- Conexión de alertas a los recursos afectados en su organización.

- Qué entidades están relacionadas con qué alertas y cómo forman parte de la historia del ataque.

- Alertas del incidente.

El gráfico de investigación le ayuda a comprender rápidamente el ámbito completo del ataque conectando las distintas entidades sospechosas que forman parte del ataque con sus recursos relacionados, como usuarios, dispositivos y buzones de correo.

Para obtener más información, consulte Investigación y respuesta automatizadas en Microsoft Defender XDR.

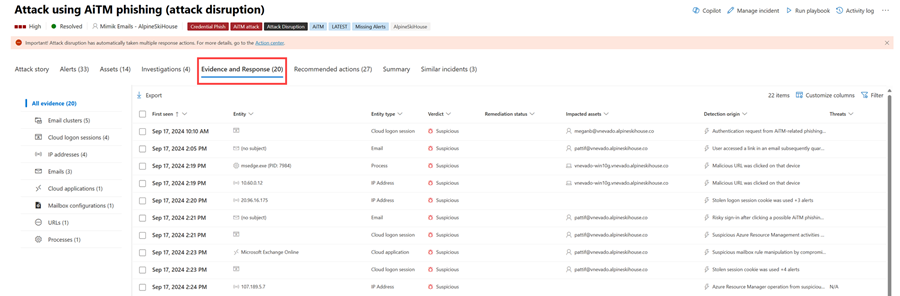

Evidencia y respuesta

La pestaña Evidencia y respuesta muestra todos los eventos admitidos y entidades sospechosas en las alertas del incidente. Por ejemplo:

Microsoft Defender XDR investiga automáticamente todos los eventos admitidos por los incidentes y las entidades sospechosas de las alertas, proporcionándole información sobre los correos electrónicos, archivos, procesos, servicios, direcciones IP importantes, etc. Esto le ayuda a detectar y bloquear rápidamente posibles amenazas en el incidente.

Cada una de las entidades analizadas se marca con un veredicto (Malintencionado, Sospechoso, Limpio) y un estado de corrección. Esto le ayuda a comprender el estado de corrección de todo el incidente y qué pasos siguientes se pueden realizar.

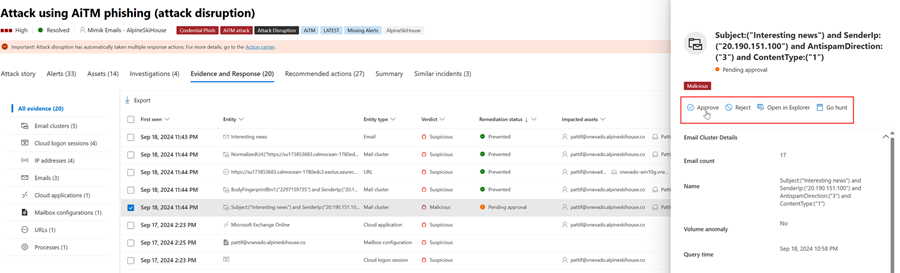

Aprobar o rechazar acciones de corrección

En el caso de los incidentes con un estado de corrección de Aprobación pendiente, puede aprobar o rechazar una acción de corrección, abrir en el Explorador o Buscar desde la pestaña Evidencia y respuesta. Este es un ejemplo.

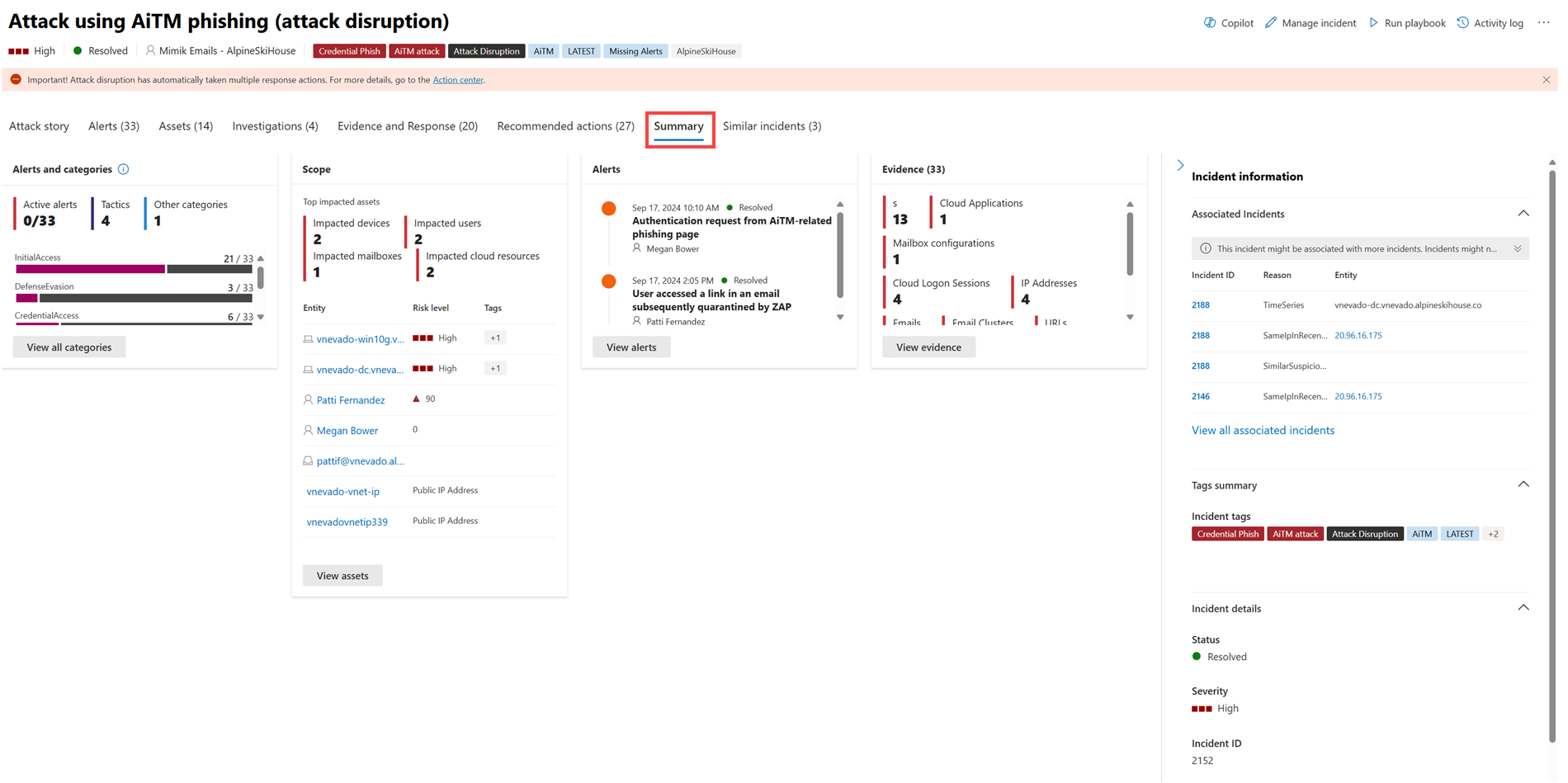

Resumen

Use la página Resumen para evaluar la importancia relativa del incidente y acceder rápidamente a las alertas asociadas y las entidades afectadas. La página Resumen le ofrece un vistazo de instantáneas a los elementos principales para observar el incidente.

La información se organiza en estas secciones.

| Sección | Descripción |

|---|---|

| Alertas y categorías | Una vista visual y numérica de cómo ha progresado el ataque en la cadena de eliminación. Al igual que con otros productos de seguridad de Microsoft, Microsoft Defender XDR se alinea con el marco de TRABAJO de MITRE ATT&CK™. La escala de tiempo de alertas muestra el orden cronológico en el que se produjeron las alertas y, para cada una, su estado y su nombre. |

| Ámbito | Muestra el número de dispositivos, usuarios y buzones afectados y enumera las entidades en orden de nivel de riesgo y prioridad de investigación. |

| Alertas | Muestra las alertas implicadas en el incidente. |

| Evidencia | Muestra el número de entidades afectadas por el incidente. |

| Información sobre incidentes | Muestra las propiedades del incidente, como etiquetas, estado y gravedad. |

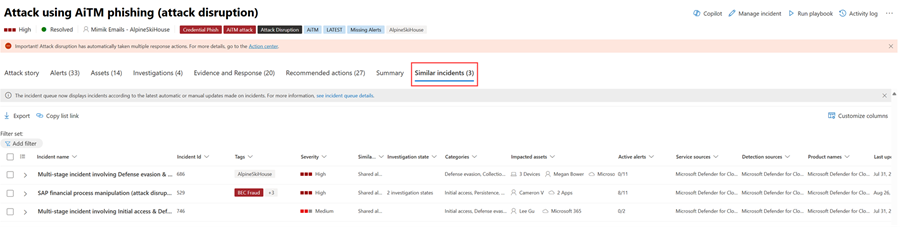

Incidentes similares

Algunos incidentes pueden tener incidentes similares enumerados en la página Incidentes similares . En esta sección se muestran incidentes que tienen alertas, entidades y otras propiedades similares. Esto puede ayudarle a comprender el ámbito del ataque e identificar otros incidentes que podrían estar relacionados. Por ejemplo:

Sugerencia

Defender Boxed, una serie de tarjetas que muestran los éxitos de seguridad, las mejoras y las acciones de respuesta de su organización en los últimos seis meses al año, aparece por un tiempo limitado durante enero y julio de cada año. Obtenga información sobre cómo puede compartir los aspectos destacados de Defender Boxed .

Pasos siguientes

Según sea necesario:

Vea también

Sugerencia

¿Desea obtener más información? Participe con la comunidad de Seguridad de Microsoft en nuestra Tech Community: Tech Community de Microsoft Defender XDR.