Investigación de amenazas de riesgo internos en el portal de Microsoft Defender

Importante

Parte de la información de este artículo se refiere a un producto preliminar, que puede modificarse sustancialmente antes de su lanzamiento comercial. Microsoft no ofrece ninguna garantía expresa o implícita con respecto a la información proporcionada aquí.

Administración de riesgos internos de Microsoft Purview alertas en el portal de Microsoft Defender son vitales para proteger la información confidencial de una organización y mantener la seguridad. Estas alertas e información de Administración de riesgos internos de Microsoft Purview ayudan a identificar y mitigar amenazas internas, como fugas de datos y robo de propiedad intelectual por parte de empleados o contratistas. La supervisión de estas alertas permite a las organizaciones abordar los incidentes de seguridad de forma proactiva, lo que garantiza que los datos confidenciales permanezcan protegidos y se cumplan los requisitos de cumplimiento.

Una ventaja clave de la supervisión de alertas de riesgo internos es la vista unificada de todas las alertas relacionadas con un usuario, lo que permite a los analistas del Centro de operaciones de seguridad (SOC) correlacionar alertas de Administración de riesgos internos de Microsoft Purview con otras soluciones de seguridad de Microsoft. Además, tener estas alertas en el portal de Microsoft Defender permite una integración perfecta con funcionalidades avanzadas de búsqueda, lo que mejora la capacidad de investigar y responder a incidentes de forma eficaz.

Otra ventaja es la sincronización automática de las actualizaciones de alertas entre Microsoft Purview y los portales de Defender, lo que garantiza visibilidad en tiempo real y reduce las posibilidades de supervisión. Esta integración fortalece la capacidad de una organización para detectar, investigar y responder a amenazas internas, lo que mejora la posición de seguridad general.

Para administrar alertas de administración de riesgos internos en el portal de Microsoft Defender, vaya a Incidentes & alertas, donde puede:

- Vea todas las alertas de riesgo internos agrupadas en incidentes en la cola de incidentes del portal de Microsoft Defender.

- Vea las alertas de riesgo internos correlacionadas con otras soluciones de Microsoft, como Prevención de pérdida de datos de Microsoft Purview y Microsoft Entra ID, en un único incidente.

- Visualización de alertas de riesgo internos individuales en la cola de alertas.

- Filtre por origen de servicio en las colas de incidentes y alertas.

- Busque todas las actividades y todas las alertas relacionadas con el usuario en la alerta de riesgo interno.

- Vea el resumen de la actividad de riesgo interno y el nivel de riesgo de un usuario en la página de entidad de usuario.

Saber antes de empezar

Si no está familiarizado con Microsoft Purview y la administración de riesgos internos, considere la posibilidad de leer los artículos siguientes:

- Aprenda acerca de Microsoft Purview

- Más información sobre Administración de riesgos internos de Microsoft Purview

- Soluciones de seguridad de datos de Microsoft Purview

Requisitos previos

Para investigar las alertas de administración de riesgos internos en el portal de Microsoft Defender, debe hacer lo siguiente:

- Confirme que la suscripción de Microsoft 365 admite el acceso de administración de riesgos internos. Más información sobre la suscripción y las licencias.

- Confirme el acceso a Microsoft Defender XDR. Consulte Microsoft Defender XDR requisitos de licencia.

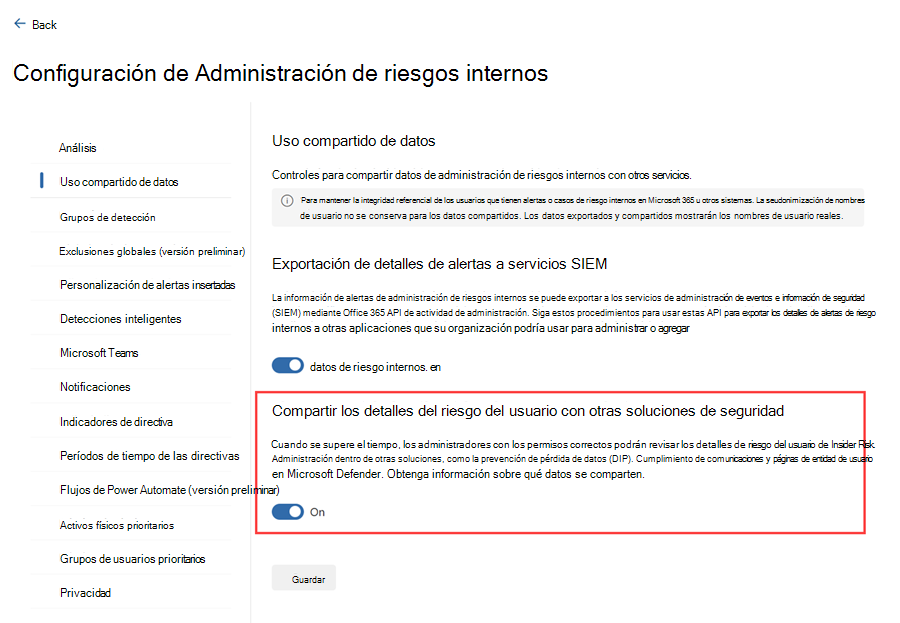

El uso compartido de datos con otras soluciones de seguridad debe estar activado en la configuración de uso compartido de datos en Administración de riesgos internos de Microsoft Purview. Al activar Compartir detalles de riesgo de usuario con otras soluciones de seguridad en el portal de Microsoft Purview, los usuarios con los permisos correctos pueden revisar los detalles de riesgo del usuario en las páginas de entidades de usuario del portal de Microsoft Defender. Consulte Compartir niveles de gravedad de alerta con otras soluciones de seguridad de Microsoft para obtener más información.

Permisos y roles

roles de Microsoft Defender XDR

Los permisos siguientes son esenciales para acceder a las alertas de administración de riesgos internos en el portal de Microsoft Defender:

- Operador de seguridad

- Lector de seguridad

Para obtener más información sobre los roles de Microsoft Defender XDR, consulte Administración del acceso a Microsoft Defender XDR con roles globales de Microsoft Entra.

roles de Administración de riesgos internos de Microsoft Purview

También debe ser miembro de uno de los siguientes grupos de roles de administración de riesgos internos para ver y administrar alertas de administración de riesgos internos en el portal de Microsoft Defender:

- Administración de riesgos de Insider

- Analistas de administración de riesgos internos

- Investigadores de administración de riesgos internos

Para obtener más información sobre estos grupos de roles, consulte Habilitación de permisos para la administración de riesgos internos.

Experiencia de investigación en el portal de Microsoft Defender

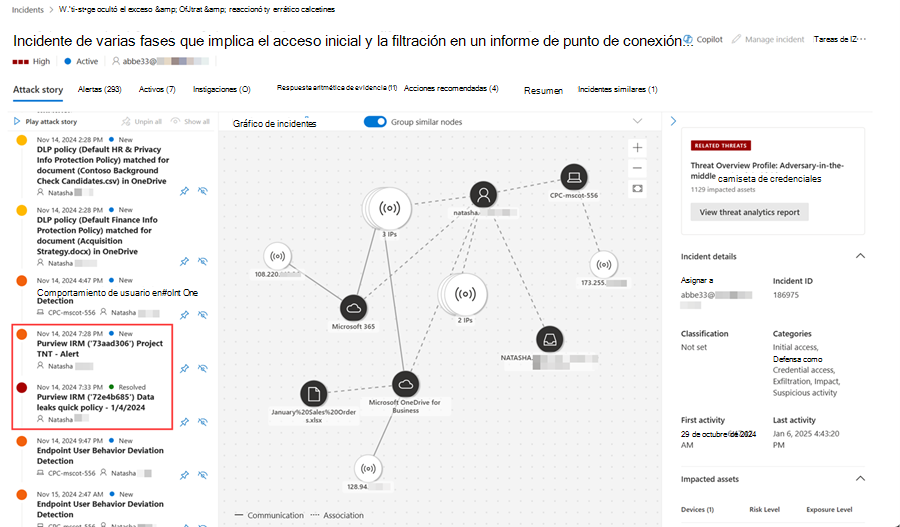

Incidentes

Las alertas de administración de riesgos internos relacionadas con un usuario se correlacionan con un único incidente para garantizar un enfoque holístico de la respuesta a incidentes. Esta correlación permite a los analistas de SOC tener una vista unificada de todas las alertas sobre un usuario procedente de Administración de riesgos internos de Microsoft Purview y varios productos de Defender. La unificación de todas las alertas también permite a los analistas de SOC ver los detalles de los dispositivos implicados en las alertas.

Para filtrar los incidentes, elija Administración de riesgos internos de Microsoft Purview en Origen del servicio.

Alertas

Todas las alertas de administración de riesgos internos también están visibles en la cola de alertas del portal de Microsoft Defender. Filtre estas alertas eligiendo Administración de riesgos internos de Microsoft Purview en Origen del servicio.

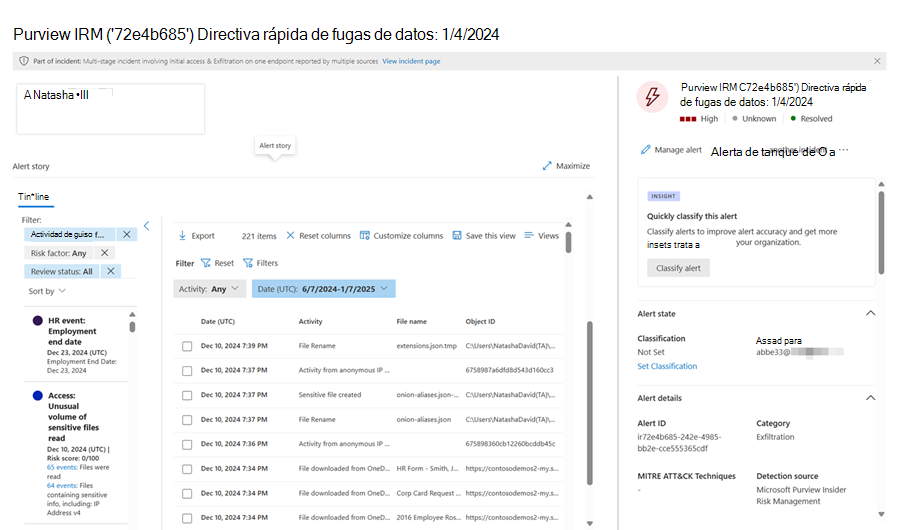

Este es un ejemplo de una alerta de administración de riesgos internos en el portal de Microsoft Defender:

Las actualizaciones realizadas en una alerta de administración de riesgos internos en Microsoft Purview o en los portales de Microsoft Defender se reflejan automáticamente en ambos portales. Estas actualizaciones pueden incluir:

- Estado de alerta

- Severity

- Actividad que generó la alerta

- Información del desencadenador

- Clasificación

Las actualizaciones se reflejan en ambos portales en un plazo de 30 minutos después de la generación o actualización de alertas.

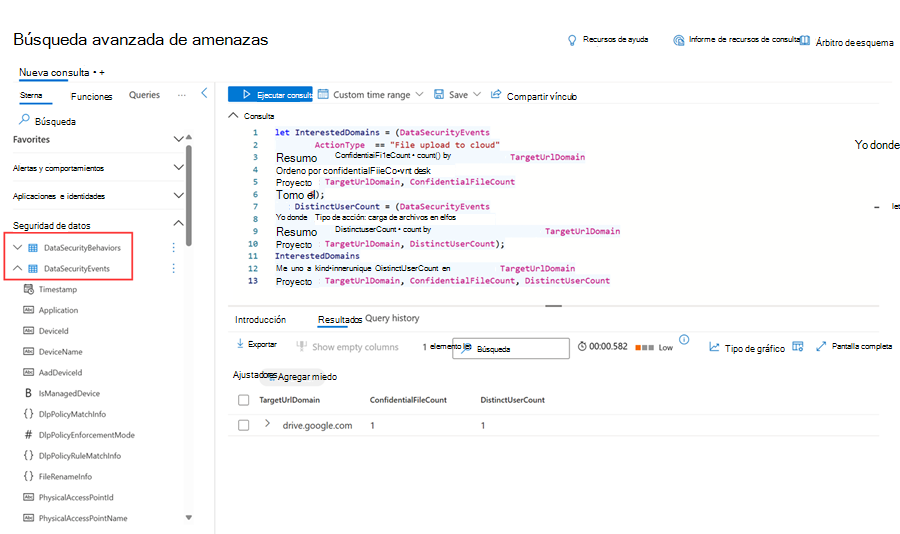

Búsqueda avanzada de amenazas

Use la búsqueda avanzada para investigar aún más los comportamientos y eventos de riesgo internos. Consulte la tabla siguiente para obtener un resumen de los datos de administración de riesgos internos disponibles en la búsqueda avanzada.

| Nombre de tabla | Descripción |

|---|---|

| AlertInfo | Las alertas de administración de riesgos internos están disponibles como parte de la tabla AlertInfo, que contiene información sobre las alertas de varias soluciones de seguridad de Microsoft. |

| AlertEvidence | Las alertas de administración de riesgos internos están disponibles como parte de la tabla AlertEvidence, que contiene información sobre las entidades asociadas a las alertas de varias soluciones de seguridad de Microsoft. |

| DataSecurityBehaviors | Esta tabla contiene información sobre un comportamiento de usuario potencialmente sospechoso que infringe las directivas predeterminadas o definidas por el cliente en Microsoft Purview. |

| DataSecurityEvents | Esta tabla contiene eventos enriquecidos sobre las actividades del usuario que infringen las directivas predeterminadas o definidas por el cliente en Microsoft Purview. |

En el ejemplo siguiente, usamos la tabla DataSecurityEvents para investigar el comportamiento potencialmente sospechoso del usuario. En este caso, el usuario cargó un archivo en Google Drive, que se puede ver como un comportamiento sospechoso si una empresa no admite cargas de archivos en Google Drive.

Integración de datos de administración de riesgos internos mediante Graph API

Puede usar microsoft Security Graph API para integrar alertas, conclusiones e indicadores de administración de riesgos internos con otras herramientas SIEM, lagos de datos, sistemas de vales y similares.

Consulte la tabla siguiente para encontrar datos de administración de riesgos internos en API específicas.

| Nombre de tabla | Descripción | Modo |

|---|---|---|

| Incidentes | Incluye todos los incidentes de riesgo internos en la cola de incidentes unificada Defender XDR | Lectura y escritura |

| Alertas | Incluye todas las alertas de riesgo internos compartidas con Defender XDR cola de alertas unificada | Lectura y escritura |

| Búsqueda avanzada de amenazas | Incluye todos los datos de administración de riesgos internos en la búsqueda avanzada, incluidas alertas, comportamientos y eventos. | Lectura |

Nota:

Se puede acceder a la información de alertas de riesgo interno en el espacio de nombres Alertas y Gráfico de búsqueda avanzada. Se puede acceder a los comportamientos y eventos de riesgo internos en la búsqueda avanzada en el Graph API pasando consultas KQL en la API.

Para los clientes que usan Office 365 Management Activity API, se recomienda migrar a Microsoft Security Graph API para garantizar metadatos más completos y compatibilidad bidireccional con los datos de IRM.

Impacto en los usuarios Microsoft Sentinel

Microsoft Sentinel clientes que exportan información de alertas de Administración de riesgos internos de Microsoft Purview para integrar datos de alertas de riesgo internos se recomienda migrar a la Microsoft Defender XDR-Microsoft conector de Sentinel.

Si el conector de Defender XDR-Microsoft Sentinel está activado, las alertas de administración de riesgos internos se integran automáticamente en Microsoft Sentinel. El esquema de alertas es el mismo esquema expuesto en Graph API. El esquema de alertas expuesto mediante el conector de XDR-Microsoft Sentinel de Defender cubre todos los campos existentes exportados y proporciona metadatos adicionales para las alertas de administración de riesgos internos.

Nota:

Cuando el conector de Defender XDR-Microsoft Sentinel está activado, Administración de riesgos internos de Microsoft Purview datos se convierten en accesibles en Microsoft Sentinel independientemente de la configuración del control de acceso basado en rol.

Para integrar datos adicionales de administración de riesgos internos como comportamientos y eventos en Microsoft Sentinel, se recomienda incorporar Microsoft Sentinel para Microsoft Defender para obtener una vista unificada de todo el centro de operaciones de seguridad. La incorporación le ayuda a incorporar alertas de administración de riesgos internos y otros datos de Microsoft Sentinel a Microsoft Defender, lo que permite la búsqueda entre tablas y otros flujos de trabajo eficaces. Para incorporarlo, consulte Conexión de Microsoft Sentinel a Microsoft Defender.

Pasos siguientes

Después de investigar un incidente o una alerta de riesgo interno, puede hacer lo siguiente:

- Siga respondiendo a la alerta en el portal de Microsoft Purview.

- Use la búsqueda avanzada para investigar otros eventos de administración de riesgos internos en el portal de Microsoft Defender.