Cómo Defender for Cloud Apps ayuda a proteger el entorno de Workday

Como solución HCM principal, Workday contiene parte de la información más confidencial de su organización, como los datos personales de los empleados, los contratos, los detalles del proveedor, etc. La prevención de la exposición de estos datos requiere una supervisión continua para evitar que los actores malintencionados o los usuarios que no conocen información internafiltren la información confidencial.

La conexión de Workday a Defender for Cloud Apps proporciona información mejorada sobre las actividades de los usuarios y proporciona detección de amenazas para comportamientos anómalo.

Principales amenazas

- Cuentas en peligro y amenazas internas

- Pérdida de datos

- Reconocimiento de seguridad insuficiente

- No administrado traiga su propio dispositivo (BYOD)

Cómo Defender for Cloud Apps ayuda a proteger el entorno

- Detección de amenazas en la nube, cuentas en peligro y usuarios internos malintencionados

- Usar la pista de auditoría de actividades para investigaciones forenses

Control de Workday con directivas integradas y plantillas de directiva

Puede usar las siguientes plantillas de directiva integradas para detectar y notificarle sobre posibles amenazas:

| Tipo | Nombre |

|---|---|

| Directiva de detección de anomalías integrada |

Actividad desde direcciones IP anónimas Actividad desde países o regiones poco frecuentes Actividad de direcciones IP sospechosas Desplazamiento imposible |

| Plantilla de directiva de actividad | Inicio de sesión desde una dirección IP de riesgo |

Para obtener más información sobre cómo crear directivas, vea Crear una directiva.

Automatización de controles de gobernanza

Actualmente, no hay controles de gobernanza disponibles para Workday. Si está interesado en tener acciones de gobernanza para este conector, puede abrir una incidencia de soporte técnico con detalles de las acciones que desee.

Para obtener más información sobre cómo corregir las amenazas de las aplicaciones, consulte Administración de aplicaciones conectadas.

Protección de Workday en tiempo real

Revise nuestros procedimientos recomendados para proteger y colaborar con usuarios externos y bloquear y proteger la descarga de datos confidenciales en dispositivos no administrados o de riesgo.

Conexión de Workday a Microsoft Defender for Cloud Apps

En esta sección se proporcionan instrucciones para conectar Microsoft Defender for Cloud Apps a la cuenta de Workday existente mediante la API del conector de aplicaciones. Esta conexión proporciona visibilidad y control sobre el uso de Workday. Para obtener información sobre cómo Defender for Cloud Apps protege Workday, vea Proteger Workday.

Inicio rápido

Vea nuestro vídeo de inicio rápido en el que se muestra cómo configurar los requisitos previos y realizar los pasos de Workday. Una vez que haya completado los pasos del vídeo, puede continuar con la adición del conector de Workday.

Nota:

En el vídeo no se muestra el paso de requisitos previos para configurar el grupo de seguridad Set Up: Tenant Setup – System permission (Configurar: instalación del inquilino: permiso del sistema ). Asegúrese de configurarlo también.

Requisitos previos

La cuenta de Workday usada para conectarse a Defender for Cloud Apps debe ser miembro de un grupo de seguridad (nuevo o existente). Se recomienda usar un usuario del sistema de integración de Workday. El grupo de seguridad debe tener seleccionados los siguientes permisos para las siguientes directivas de seguridad de dominio:

| Área funcional | Directiva de seguridad de dominio | Directiva de seguridad de subdominio | Permisos de informe o tarea | Permisos de integración |

|---|---|---|---|---|

| Sistema | Configurar: Instalación del inquilino: general | Configurar: Instalación del inquilino: seguridad | Ver, modificar | Obtener, poner |

| Sistema | Configurar: Instalación del inquilino: general | Configurar: Instalación del inquilino: sistema | Modify | Ninguno |

| Sistema | Administración de seguridad | Ver, modificar | Obtener, poner | |

| Sistema | Auditoría del sistema | Vista | Obtener | |

| Personal | Datos de trabajo: personal | Datos de trabajo: informes de trabajo público | Vista | Obtener |

Nota:

- La cuenta que se usa para configurar permisos para el grupo de seguridad debe ser administrador de Workday.

- Para establecer permisos, busque "Directivas de seguridad de dominio para área funcional", busque cada área funcional ("System"/"Staffing") y conceda los permisos que aparecen en la tabla.

- Una vez establecidos todos los permisos, busque "Activar cambios pendientes de directiva de seguridad" y apruebe los cambios.

Para obtener más información sobre cómo configurar usuarios de integración de Workday, grupos de seguridad y permisos, consulte los pasos 1 a 4 de la guía Conceder acceso de integración o punto de conexión externo a Workday (accesible con la documentación de Workday o las credenciales de la comunidad).

Conexión de Workday a Defender for Cloud Apps mediante OAuth

Inicie sesión en Workday con una cuenta que sea miembro del grupo de seguridad mencionado en los requisitos previos.

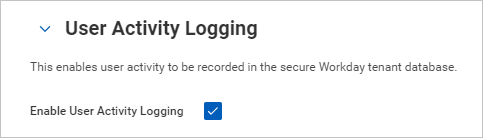

Busque "Editar configuración de inquilino : sistema" y, en Registro de actividad de usuario, seleccione Habilitar registro de actividad de usuario.

Busque "Editar configuración de inquilino: seguridad" y, en Configuración de OAuth 2.0, seleccione Clientes de OAuth 2.0 habilitados.

Busque "Register API Client" (Registrar cliente de API) y seleccione Register API Client – Task (Registrar cliente de API: tarea).

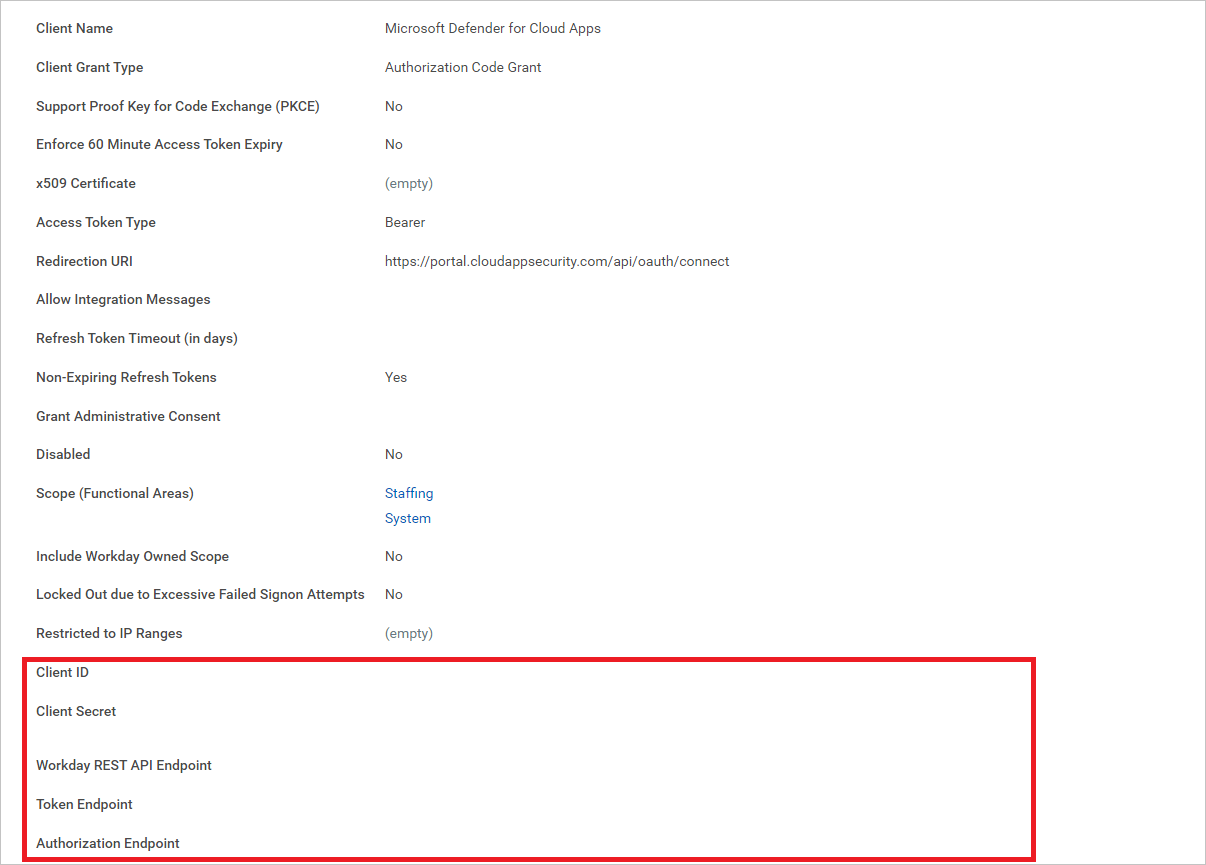

En la página Registrar cliente de API , rellene la siguiente información y, a continuación, seleccione Aceptar.

Nombre del campo Valor Nombre de cliente Microsoft Defender for Cloud Apps Tipo de concesión de cliente Concesión de código de autorización Tipo de token de acceso Portador URI de redireccionamiento https://portal.cloudappsecurity.com/api/oauth/connect

Nota: Para los clientes de GCC High del gobierno de EE. UU., escriba el siguiente valor:https://portal.cloudappsecurity.us/api/oauth/connectTokens de actualización que no expiran Yes Ámbito (áreas funcionales) Personal y sistema

Una vez registrado, anote los parámetros siguientes y, a continuación, seleccione Listo.

- Id. de cliente

- Secreto de cliente

- Punto de conexión de la API REST de Workday

- Punto de conexión de token

- Punto de conexión de autorización

Nota:

Si la cuenta de Workday está habilitada con SAML SSO, anexe el parámetro 'redirect=n' de cadena de consulta al punto de conexión de autorización.

Si el punto de conexión de autorización ya tiene otros parámetros de cadena de consulta, anexe '&redirect=n' al final del punto de conexión de autorización. Si el punto de conexión de autorización no tiene parámetros de cadena de consulta, anexe '?redirect=n' al final del punto de conexión de autorización.

Conexión de Defender for Cloud Apps a Workday

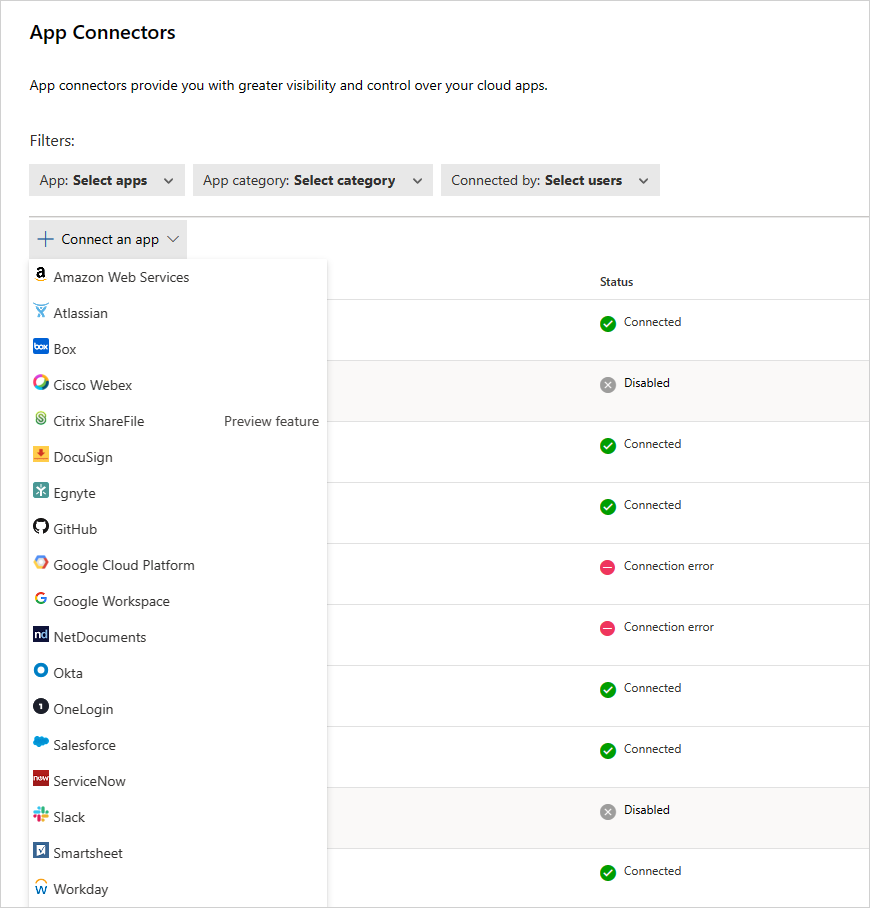

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones.

En la página Conectores de aplicaciones, seleccione +Conectar una aplicación y, a continuación, Workday.

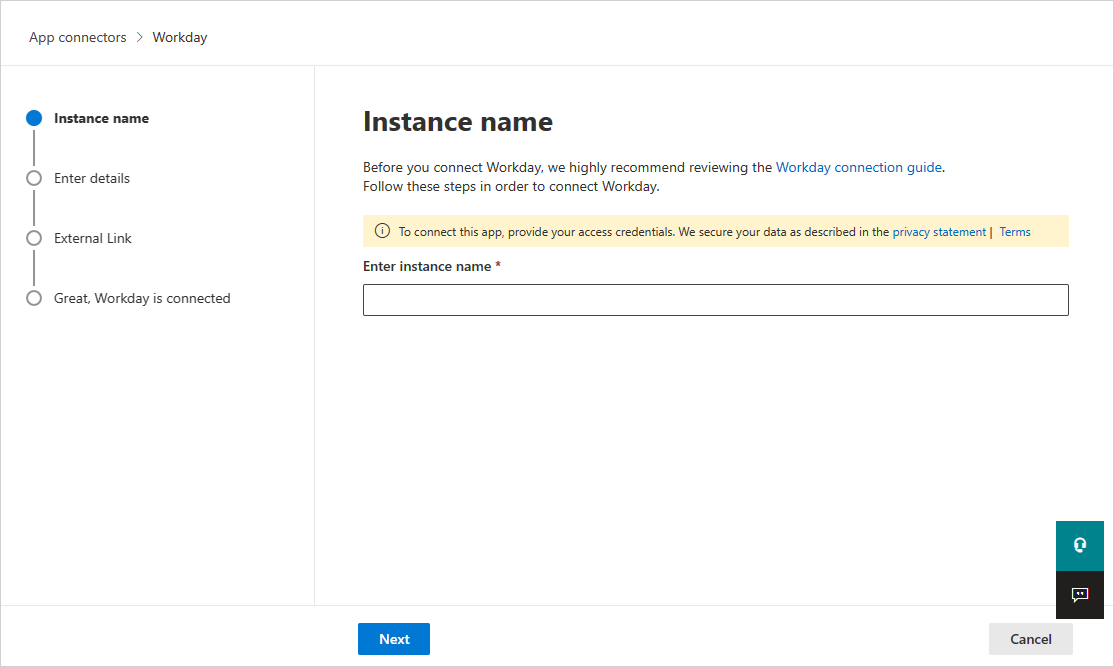

En la siguiente pantalla, asigne un nombre al conector y, a continuación, seleccione Siguiente.

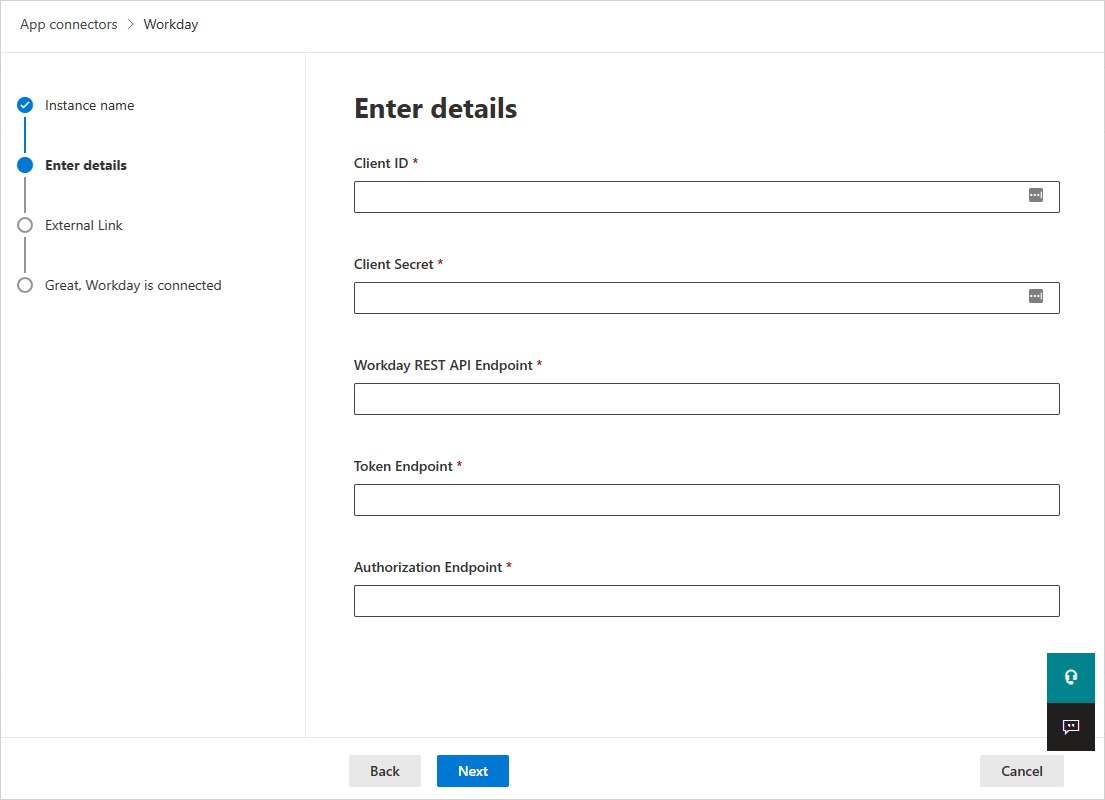

En la página Especificar detalles , rellene los detalles con la información que anotó anteriormente y, a continuación, seleccione Siguiente.

En la página Vínculo externo , seleccione Conectar Workday.

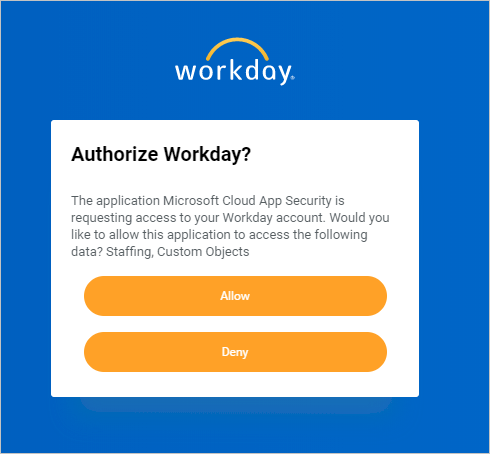

En Workday, aparece un elemento emergente que le pregunta si desea permitir Defender for Cloud Apps acceso a su cuenta de Workday. Para continuar, seleccione Permitir.

En Defender for Cloud Apps, debería ver un mensaje que indica que Workday se conectó correctamente.

En el portal de Microsoft Defender, seleccione Configuración. A continuación, elija Aplicaciones en la nube. En Aplicaciones conectadas, seleccione Conectores de aplicaciones. Asegúrese de que el estado del conector de aplicaciones conectado es Conectado.

Nota:

Después de conectar Workday, recibirá eventos durante siete días antes de la conexión.

Nota:

Si va a conectar Defender for Cloud Apps a una cuenta de espacio aislado de Workday para realizar pruebas, tenga en cuenta que Workday actualiza su cuenta de espacio aislado cada semana, lo que provoca un error en la conexión Defender for Cloud Apps. Debe volver a conectar el entorno de espacio aislado cada semana con Defender for Cloud Apps para continuar las pruebas.

Si tiene problemas para conectar la aplicación, consulte Solución de problemas de conectores de aplicaciones.

Pasos siguientes

Si tiene algún problema, estamos aquí para ayudarle. Para obtener ayuda o soporte técnico para el problema del producto, abra una incidencia de soporte técnico.