Bloqueo del tráfico de red con Azure Virtual Network Manager: Azure Portal

En este artículo se muestra cómo crear una regla de administración de seguridad para bloquear el tráfico de red entrante en el puerto RDP 3389 que puede agregar a una colección de reglas. Para más información, consulte Reglas de administración de seguridad.

Requisitos previos

Antes de empezar a configurar las reglas de administración de seguridad, confirme que ha realizado los pasos siguientes:

- Comprende todos los elementos de una regla de administración de seguridad.

- Ha creado una instancia de Azure Virtual Network Manager.

Creación de una configuración de SecurityAdmin

- En Parámetros, seleccione Configuración y, después, + Crear.

- Seleccione Configuración de seguridad en el menú desplegable.

- En la pestaña Aspectos básicos, escriba un Nombre para identificar esta configuración de seguridad y seleccione Siguiente: Recopilaciones de reglas.

Agregar una colección de reglas y una regla de seguridad

Escriba un Nombre para identificar esta colección de reglas y, a continuación, seleccione los Grupos de red de destino a los que quiere aplicar el conjunto de reglas.

Seleccione + Agregar desde Agregar una página de recopilación de reglas.

Escriba o seleccione la siguiente información y, a continuación, seleccione Agregar para agregar la regla a la colección de reglas.

Configuración Valor Nombre Escriba el nombre Deny_RDP como nombre de la regla. Descripción Escriba una descripción sobre la regla. Prioridad* Escriba un valor entre 0 y 99 para determinar la prioridad de la regla. Cuanto menor sea el valor, mayor será la prioridad. Escriba 1 para este ejemplo. Acción* Seleccione Denegar para bloquear el tráfico. Para obtener más información, consulte Acciones. Dirección* Seleccione Entrante, ya que con esta regla quiere denegar el tráfico entrante. Protocolo* Seleccione el protocolo TCP. HTTP y HTTPS son puertos TCP. Origen Tipo de origen Seleccione el tipo de origen de la dirección IP o las etiquetas de servicio. Direcciones IP de origen Este campo aparece al seleccionar el tipo de origen Dirección IP. Escriba una dirección IPv4 o IPv6 o bien un intervalo mediante la notación CIDR. Al definir más de una dirección o bloques de direcciones, sepárelos mediante una coma. Déjelo en blanco para este ejemplo. Etiqueta de servicio de origen Este campo aparece al seleccionar el tipo de origen Etiqueta de servicio. Seleccione etiquetas de servicio para los servicios que quiere especificar como origen. Consulte Etiquetas de servicio disponibles para obtener la lista de etiquetas admitidas. Puerto de origen Escriba un número de puerto único o un intervalo de puertos como (1024-65535). Al definir más de un puerto o intervalos de puertos, sepárelos mediante una coma. Para especificar cualquier puerto, escriba *. Déjelo en blanco para este ejemplo. Destino Tipo de destino Seleccione el tipo de destino de la dirección IP o las etiquetas de servicio. Direcciones IP de destino Este campo aparece al seleccionar el tipo de destino Dirección IP. Escriba una dirección IPv4 o IPv6 o bien un intervalo mediante la notación CIDR. Al definir más de una dirección o bloques de direcciones, sepárelos mediante una coma. Etiqueta de servicio de destino Este campo aparece al seleccionar el tipo de destino Etiqueta de servicio. Seleccione etiquetas de servicio para los servicios que quiere especificar como destino. Consulte Etiquetas de servicio disponibles para obtener la lista de etiquetas admitidas. Puerto de destino Escriba un número de puerto único o un intervalo de puertos como (1024-65535). Al definir más de un puerto o intervalos de puertos, sepárelos mediante una coma. Para especificar cualquier puerto, escriba *. Escriba 3389 para este ejemplo. Repita los pasos del 1 al 3 otra vez si quiere agregar más reglas a la colección de reglas.

Una vez que esté satisfecho con todas las reglas que quería crear, seleccione Agregar para añadir la colección de reglas a la configuración del administrador de seguridad.

A continuación, seleccione Revisar y crear y Crear para completar la configuración de seguridad.

Implementación de la configuración de administrador de seguridad

Si acaba de crear una nueva configuración de administración de seguridad, asegúrese de implementarla para que se aplique a las redes virtuales del grupo de red.

- Seleccione Implementaciones en Configuración y, después, seleccione Implementar configuración.

- Marque la casilla de Incluir administrador de seguridad en el estado objetivo y escoja en el menú desplegable la configuración de seguridad que creó en la última sección. A continuación, elija las regiones en las que quiere implementar esta configuración.

- Seleccione Siguiente e Implementar para implementar la configuración del administrador de seguridad.

Actualización de una configuración de administración de seguridad existente

- Si la configuración de administración de seguridad que está actualizando se aplica a un grupo de red que contiene miembros estáticos, debe implementar la configuración de nuevo para que su efecto sea efectivo.

- Las configuraciones de administración de seguridad se aplican automáticamente a los miembros dinámicos de un grupo de red.

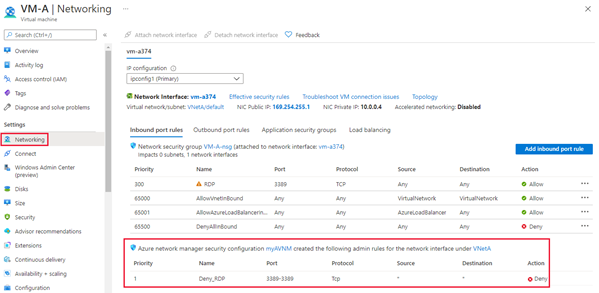

Comprobación de las reglas de administración de seguridad

Vaya a la configuración de Redes de una máquina virtual de una de las redes virtuales a las que aplicó las reglas de administración de seguridad. Si no tiene ninguna, implemente una máquina virtual de prueba en una de las redes virtuales. La máquina virtual tiene una nueva sección debajo de las reglas del grupo de seguridad de red que incluye las reglas de seguridad que aplica Azure Virtual Network Manager.

Pasos siguientes

Obtenga más información sobre las reglas de administración de seguridad.