Microsoft Defender for Office 365 im Microsoft Defender-Portal

Gilt für:

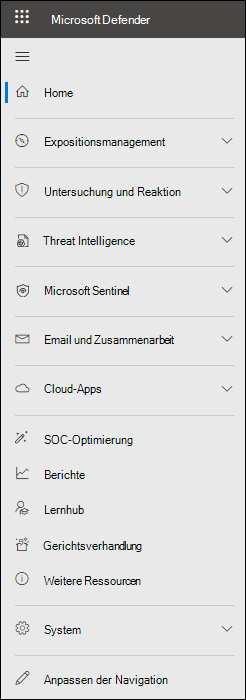

In diesem Artikel wird die Microsoft Defender for Office 365 im Microsoft Defender-Portal unter https://security.microsoft.combeschrieben. Früher nutzten Defender for Office 365 Kunden das Office 365 Security & Compliance Center unter https://protection.office.com, aber der Zugriff auf dieses Portal endete 2022.

Das Defender-Portal kombiniert Sicherheitsfunktionen aus vorhandenen Microsoft 365-Sicherheitsportalen. Dieses verbesserte Portal hilft Sicherheitsteams, ihre organization effektiver und effizienter vor Bedrohungen zu schützen.

Weitere Informationen zu den Vorteilen der einheitlichen Microsoft Defender XDR finden Sie unter Übersicht über Defender XDR.

Wenn Sie nach Compliance-bezogenen Elementen suchen, lesen Sie Microsoft Purview-Complianceportal.

Funktionen

Mit der einheitlichen Defender XDR-Lösung können Sie die Bedrohungssignale zusammenfügen und den gesamten Umfang der Bedrohung bestimmen und bestimmen, wie sie sich derzeit auf die organization auswirkt.

Defender for Office 365 schützt Ihre organization vor böswilligen Bedrohungen durch E-Mail-Nachrichten, Links (URLs) und Tools für die Zusammenarbeit. Die meisten Defender for Office 365 spezifischen Features sind unter dem Knoten Email & Zusammenarbeit verfügbar, wie im Abschnitt Email & Zusammenarbeit beschrieben.

Tipp

Defender for Office 365 umfasst alle Funktionen in Exchange Online Protection (EOP). Weitere Informationen zu EOP finden Sie unter Exchange Online Protection Übersicht.

Was im Defender-Portal angezeigt oder nicht angezeigt wird, hängt von Ihrem Abonnement ab (z. B. Microsoft 365 E5 im Vergleich zu einem Add-On oder einem eigenständigen Defender for Office 365 Plan 2-Abonnement).

Weitere Informationen zu den Unterschieden zwischen Defender for Office 365 Plan 1 und Plan 2 finden Sie unter Defender for Office 365 Spickzettel für Plan 1 und Plan 2.

Home

Auf der Startseite des Defender-Portals werden wichtige zusammenfassende Informationen (Karten) zu den sicherheitsrelevanten status Ihrer Microsoft 365-Umgebung angezeigt.

- Verwenden Sie

die geführte Tour , um eine kurze Tour durch Folgendes zu machen:

die geführte Tour , um eine kurze Tour durch Folgendes zu machen:- E-Mail und Zusammenarbeit

- Angriffssimulationstraining (nur Defender for Office 365 Plan 2)

- Verwenden Sie

Neuigkeiten, um zum Microsoft Defender XDR Blog zu wechseln.

Neuigkeiten, um zum Microsoft Defender XDR Blog zu wechseln. - Verwenden Sie

community , um zur Community für Sicherheit, Compliance und Identität zu wechseln.

community , um zur Community für Sicherheit, Compliance und Identität zu wechseln. - Verwenden Sie

Karten hinzufügen , um die Informationen auf der Seite anzupassen.

Karten hinzufügen , um die Informationen auf der Seite anzupassen.

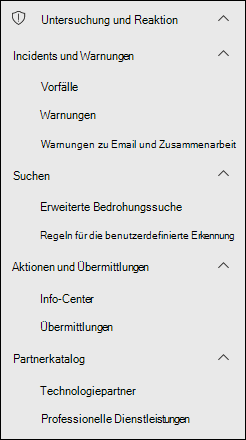

Untersuchungs- & Antwort

In den folgenden Unterabschnitten werden die Features beschrieben, die im Knoten Untersuchung & Antwort im Defender-Portal verfügbar sind.

Vorfälle und Benachrichtigungen

Vereint die Verwaltung von Vorfällen und Warnungen über Ihre E-Mails, Geräte und Identitäten hinweg. Warnungen sind jetzt unter dem Knoten "Untersuchung" verfügbar und helfen dabei, sich einen umfassenderen Überblick über einen Angriff zu verschaffen. Die Warnungsseite bietet den vollständigen Kontext zu einer Warnung durch die Kombination von Angriffssignalen, um einen detaillierten Ablauf zu erstellen. Zuvor waren Warnungen auf verschiedene Arbeitslasten bezogen. Eine neue, zentralisierte Ansicht führt nun Warnungen über Workloads hinweg zusammen. Sie können die Daten schnell sichten, untersuchen und entsprechende effektive Maßnahmen ergreifen. Weitere Informationen finden Sie in den folgenden Artikeln:

Tipp

Email & Warnungen für die Zusammenarbeit unter https://security.microsoft.com/viewalertsv2 ist nur in Defender for Office 365 Plan 1 verfügbar.

Suchen

Suchen Sie proaktiv nach Bedrohungen, Schadsoftware und schädlichen Aktivitäten in Ihren Endpunkten, Microsoft 365-Postfächern und mehr, indem Sie erweiterte Hunting-Abfragen verwenden. Sie können diese leistungsstarken Abfragen verwenden, um Bedrohungsindikatoren und Entitäten auf bekannte und potenzielle Bedrohungen zu suchen und zu überprüfen.

Sie können benutzerdefinierte Erkennungsregeln aus erweiterten Huntingabfragen erstellen, um Ereignisse proaktiv zu überwachen, die auf Sicherheitsverletzungensaktivitäten und falsch konfigurierte Geräte hinweisen können.

Aktionen & Übermittlungen

Im Info-Center werden die Untersuchungen angezeigt, die von automatisierten Untersuchungs- und Reaktionsfunktionen erstellt wurden. Diese automatisierte Selbstreparaturfunktion im Defender-Portal kann Sicherheitsteams helfen, indem sie automatisch auf bestimmte Ereignisse reagiert.

Weitere Informationen finden Sie unter Info-Center.

Administratoren können die Seite Übermittlungen verwenden, um E-Mail-Nachrichten, E-Mail-Anlagen und URLs zur Analyse an Microsoft zu übermitteln. Nachrichten, die von Benutzern in Outlook als Junk, Kein Junk oder **Phishing gemeldet werden, können ebenfalls überprüft oder erneut an Microsoft übermittelt werden.

Weitere Informationen finden Sie unter Admin Übermittlungen.

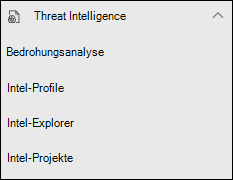

Threat Intelligence in Defender for Office 365 Plan 2

In den folgenden Unterabschnitten werden die Features beschrieben, die im Knoten Threat Intelligence im Defender-Portal in Organisationen mit Defender for Office 365 Plan 2 verfügbar sind.

Bedrohungsanalyse

Nutzen Sie Informationen zu Bedrohungen von erfahrenen Microsoft-Sicherheitsexperten. Die Bedrohungsanalyse ermöglicht es Sicherheitsteams, aufkommenden Bedrohungen und Risiken effizienter zu begegnen. Die Bedrohungsanalyse umfasst:

- E-Mail-bezogene Erkennungen und Gegenmaßnahmen durch Microsoft Defender für Office 365

- Anzeigen von Vorfällen im Zusammenhang mit den Bedrohungen.

- Verbesserte Benutzeroberfläche für die schnelle Identifizierung und Verwendung nützlicher Informationen in den Berichten.

Sie können entweder über den linken Navigationsbereich im Defender-Portal oder über einen dedizierten Dashboard Karte, der die wichtigsten Bedrohungen für Ihre organization anzeigt, auf Bedrohungsanalysen zugreifen.

Weitere Informationen finden Sie unter Bedrohungsanalyse in Microsoft Defender XDR.

E-Mail und Zusammenarbeit

Der Knoten Email & Zusammenarbeit enthält Features, die für Defender for Office 365 spezifisch sind:

- Untersuchungen: nur Defender for Office 365 Plan 2. Weitere Informationen finden Sie unter Automatisierte Untersuchung und Reaktion (AIR).For more information, see Automated investigation and response (AIR).

- Explorer (Threat Explorer): nur Defender for Office 365 Plan 2. Defender for Office 365 Plan 1 verfügt stattdessen über Echtzeiterkennungen. Weitere Informationen finden Sie unter Informationen zu Bedrohungserkennungen Explorer und Echtzeiterkennungen.

-

Review at https://security.microsoft.com/threatreview enthält die folgenden Features:

- Info-Center: nur Defender for Office 365 Plan 2.

- Quarantäne für Benutzer und Administratoren.

- Eingeschränkte Entitäten: Enthält eingeschränkte Benutzer und eingeschränkte Connectors.

- Malware-Trends

- Kampagnen: nur Defender for Office 365 Plan 2.

- Bedrohungstracker: nur Defender for Office 365 Plan 2.

- Exchange-Nachrichtenablaufverfolgung

- Angriffssimulationstraining: nur Defender for Office 365 Plan 2.

-

Richtlinien & Regeln unter https://security.microsoft.com/securitypoliciesandrules enthält die folgenden Features:

-

Bedrohungsrichtlinien:

- Richtlinienabschnitt mit Vorlagen:

-

Abschnitt "Richtlinien ":

- Antiphishing

- Antispam: Umfasst eingehenden Antispam, ausgehenden Spam und Verbindungsfilterung.

- Antischadsoftware

- Sichere Anlagen

- Sichere Links

-

Abschnitt "Regeln ":

- Zulassungs-/Sperrliste des Mandanten

- Email Authentifizierungseinstellungen: Einstellungen für vertrauenswürdige ARC-Versiegelungen und DKIM.

- Erweiterte Übermittlung

- Erweiterte Filterung

- Quarantäne-Richtlinien

- Warnungsrichtlinien

- Aktivitätswarnungen

-

Bedrohungsrichtlinien:

Tipp

Weitere Informationen zu den Unterschieden zwischen Defender for Office 365 Plan 1 und Plan 2 finden Sie unter Defender for Office 365 Spickzettel für Plan 1 und Plan 2.

Obwohl der Zugriff nicht direkt über den linken Navigationsbereich im Defender-Portal möglich ist, werden E-Mail-Informationen auf der Seite Email Entität in Defender for Office 365 vereinheitlicht und zentralisiert, damit Administratoren und Sicherheitsbetriebsteams (SecOps) E-Mail-Bedrohungen schnell verstehen und darauf reagieren können. Weitere Informationen finden Sie unter Die Entitätsseite Email.

SOC-Optimierung

Weitere Informationen finden Sie unter SOC-Optimierungsreferenz zu Empfehlungen.

Berichte

Defender for Office 365 Berichte finden Sie auf der Seite Berichte unter https://security.microsoft.com/securityreports>Email & Abschnitt >zur ZusammenarbeitEmail & Berichte zur Zusammenarbeit.

Weitere Informationen finden Sie in den folgenden Artikeln:

Lernhub

Leitet an die Microsoft Defender XDR Lernpfade um.

Gerichtsverhandlung

Starten Sie Testversionen berechtigter Defender-Sicherheitsprodukte und Microsoft Purview-Complianceprodukte.

Organisationen mit Defender for Office 365 Plan 1 können eine Testversion von Defender for Office 365 Plan 2 starten. Weitere Informationen finden Sie unter Testbenutzerhandbuch: Microsoft Defender for Office 365.

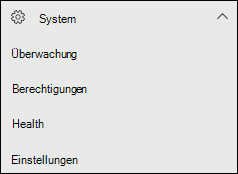

System

In den folgenden Unterabschnitten werden die Features beschrieben, die im Defender-Portal im Knoten System verfügbar sind.

Überwachung

Überwachungsprotokollsuche und Aufbewahrungsrichtlinien für Überwachungsprotokolle.

Berechtigungen

- Microsoft Defender XDR Vereinheitlichte rollenbasierte Zugriffssteuerung (RBAC)

- Microsoft Entra-ID. Sie können Informationen zu den angezeigten Rollen anzeigen, aber Sie können die Rollenmitgliedschaft hier nicht verwalten. Das Details-Flyout jeder Rolle enthält einen Link zur Seite Benutzer in Microsoft Entra wo Sie Benutzer zu Rollen hinzufügen können.

- Email & von Rollen für die Zusammenarbeit

Health

- Dienststatus: Zeigen Sie die Integritäts-status der Microsoft 365-Dienste an, die im Abonnement Ihres Unternehmens enthalten sind.

- Nachrichtencenter: Das Microsoft 365-Nachrichtencenter im Microsoft 365 Admin Center.

Einstellungen

Email & Zusammenarbeit enthält die folgenden Defender for Office 365 Features:

- Vom Benutzer gemeldete Einstellungen

- Benutzertags

- Prioritätskontoschutz (nur Defender for Office 365 Plan 2)

- Microsoft Teams-Schutz (nur Defender for Office 365 Plan 2)

Verwandte Informationen

- Das Info-Center

- Warnungen für E-Mail & Zusammenarbeit

- Regeln für die benutzerdefinierte Erkennung

- Erstellen einer Phishing-Angriffssimulation und Erstellen einer Nutzlast für die Schulung Ihrer Teams

Tipp

Möchten Sie mehr erfahren? Wenden Sie sich an die Microsoft Security-Community in unserer Tech Community: Microsoft Defender XDR Tech Community.