Überprüfen der Bereitschaft des Lösungsupgrades für Azure Local

Gilt für: Azure Local, Versionen 23H2 und 22H2

In diesem Artikel wird beschrieben, wie Sie die Upgradebereitschaft Ihres azure Local bewerten, nachdem das Betriebssystem (Betriebssystem) von Version 22H2 auf Version 23H2 aktualisiert wurde.

In diesem Artikel beziehen wir uns auf die Betriebssystemversion 23H2 als neue Version und Version 22H2 als alte Version.

Bewerten der Bereitschaft des Lösungsupgrades

Dieser optionale , aber empfohlene Schritt hilft Ihnen bei der Bewertung der Bereitschaft von Azure Local für das Upgrade. Die folgenden Schritte helfen Ihnen bei der Bewertung der Upgradebereitschaft:

- Installieren und verwenden Sie die Umgebungsprüfung, um zu überprüfen, ob Netzwerk-ATC auf dem Computer installiert und aktiviert ist. Stellen Sie sicher, dass keine Vorschauversionen für Arc Resource Bridge auf Ihrem System ausgeführt werden.

- Stellen Sie sicher, dass ausreichend Speicherplatz für das Infrastrukturvolume verfügbar ist.

- Führen Sie weitere Überprüfungen durch, z. B. die Installation der erforderlichen und optionalen Windows-Features, aktivieren von Anwendungssteuerungsrichtlinien, BitLocker-Anhalte- und Betriebssystemsprache.

- Überprüfen und beheben Sie die Überprüfungsprüfungen, die das Upgrade blockieren.

Verwenden der Umgebungsprüfung zum Überprüfen der Upgradebereitschaft

Es wird empfohlen, die Umgebungsprüfung zu verwenden, um die Systembereitschaft zu überprüfen, bevor Sie die Lösung aktualisieren. Weitere Informationen finden Sie unter Bewerten der Umgebungsbereitschaft mit der Umgebungsprüfung. Ein Bericht wird mit potenziellen Ergebnissen generiert, die Korrekturmaßnahmen erfordern, um für das Lösungsupdate bereit zu sein.

Einige der Aktionen erfordern Computerneustarts. Die Informationen aus dem Validierungsbericht ermöglichen es Ihnen, Wartungsfenster vorab zu planen, um bereit zu sein. Die gleichen Prüfungen werden während des Lösungsupgrades ausgeführt, um sicherzustellen, dass Ihr System die Anforderungen erfüllt.

Tabelle: Blockieren von Überprüfungstests für das Upgrade

Die folgende Tabelle enthält die Überprüfungstests mit Schweregrad kritisch , die das Upgrade blockieren. Alle Elemente, die das Upgrade blockieren, müssen behoben werden, bevor Sie das Lösungsupgrade anwenden.

| Name | Severity |

|---|---|

| Windows OS ist 23H2 | Kritisch |

| AKS HCI-Installationsstatus | Kritisch |

| Unterstützter Cloudtyp | Kritisch |

| Anhalten von BitLocker | Kritisch |

| Cluster vorhanden | Kritisch |

| Alle Knoten im selben Cluster | Kritisch |

| Clusterknoten ist nach oben | Kritisch |

| Gestreckter Cluster | Kritisch |

| Sprache ist Englisch | Kritisch |

| Installationsstatus der lokalen Microsoft-Cloud (MOC) | Kritisch |

| MOC-Dienste, die ausgeführt werden | Kritisch |

| Das Netzwerk ATC-Feature ist installiert. | Kritisch |

| Erforderliche Windows-Features | Kritisch |

| Speicherpool | Kritisch |

| Speichervolume | Kritisch |

| Aktivierung von Windows Defender für Anwendungssteuerung (WDAC) | Kritisch |

Tabelle: Nicht blockierende Überprüfungstests für das Upgrade

Die folgende Tabelle enthält die Überprüfungstests mit Schweregradwarnung, die nach dem Upgrade behoben werden sollten, um die neuen Funktionen zu nutzen, die mit Azure Local, Version 23H2, eingeführt wurden.

| Name | Severity |

|---|---|

Trusted Platform Module (TPM)-Eigenschaft OwnerClearDisabled ist False |

Warnung |

TPM-Eigenschaft TpmReady ist True |

Warnung |

TPM-Eigenschaft TpmPresent ist True |

Warnung |

TPM-Eigenschaft LockoutCount ist 0 |

Warnung |

TPM-Eigenschaft TpmActivated ist True |

Warnung |

TPM-Eigenschaft ManagedAuthLevel ist voll |

Warnung |

TPM-Eigenschaft AutoProvisioning ist aktiviert |

Warnung |

TPM-Eigenschaft LockedOut ist False |

Warnung |

TPM-Eigenschaft TpmEnabled ist True |

Warnung |

Einrichten der Umgebungsprüfung

Führen Sie die folgenden Schritte aus, um die Umgebungsprüfung auf einem Computer Ihres lokalen Azure-Systems einzurichten:

Wählen Sie einen Computer aus, der Mitglied des Systems ist.

Melden Sie sich mit lokalen Administratoranmeldeinformationen beim Computer an.

Installieren Sie die Umgebungsprüfung auf dem Computer. Führen Sie den folgenden PowerShell-Befehl aus der PSGallery aus:

Install-Module -Name AzStackHci.EnvironmentChecker -AllowClobber

Ausführen der Überprüfung

Melden Sie sich bei dem Computer an, auf dem Sie die Umgebungsprüfung mit lokalen Administratoranmeldeinformationen installiert haben.

Führen Sie den folgenden PowerShell-Befehl aus, um die Überprüfung lokal auf dem Computer auszuführen:

Invoke-AzStackHciUpgradeValidationFühren Sie den folgenden PowerShell-Befehl aus, um andere Computer im System zu überprüfen:

$PsSession=New-Pssession -ComputerName "MyRemoteMachine" Invoke-AzStackHciUpgradeValidation -PsSession $PsSession(Optional) Verwenden Sie das

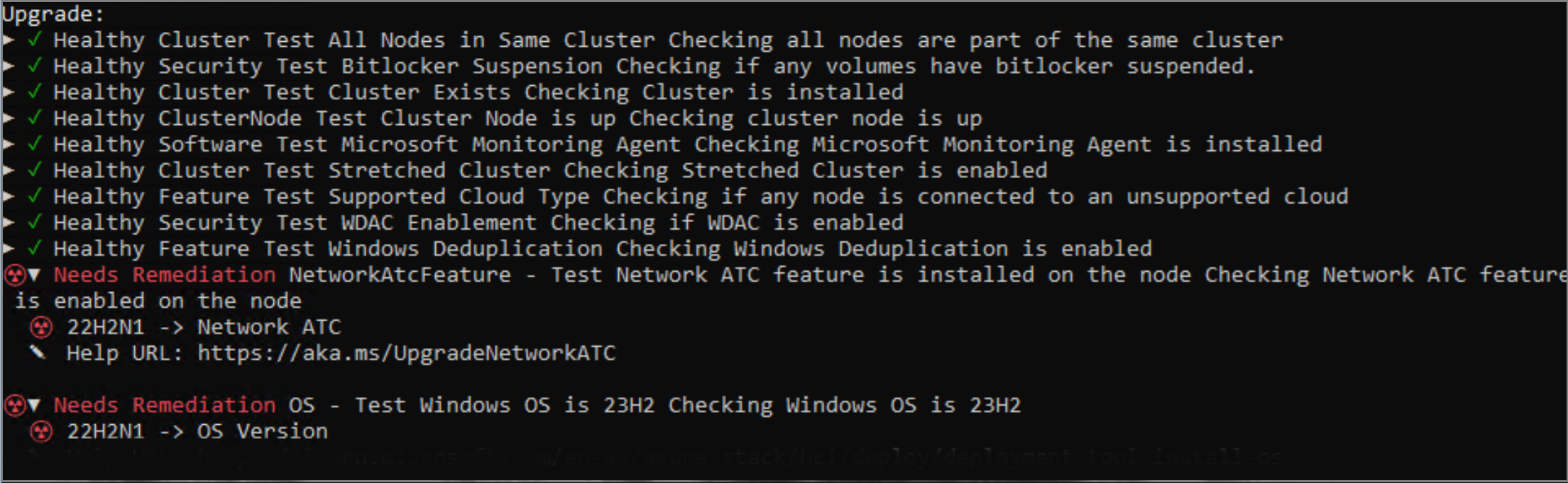

PassThruFlag, um die rohe Ausgabe abzurufen, mit der Sie die Ausgabe filtern können. Führen Sie den folgenden Befehl aus:$result=Invoke-AzStackHciUpgradeValidation -PassThru $result | ? status -eq "failure" |ft displayname,status,severityErweitern Sie diesen Abschnitt, um eine Beispielausgabe anzuzeigen.

DisplayName Status Severity Testen des Windows-Betriebssystems 23H2 Fehler Warnung Das Netzwerk ATC-Feature "Testen" wird auf dem Knoten installiert. Fehler Warnung Testen der erforderlichen Windows-Features Fehler Warnung Testspeicherpool Fehler Warnung Test TMP-Eigenschaft OwnerCleareDisabledist False 22H2N1Fehler Warnung Test TMP-Eigenschaft TmpPReadyist True 22H2N1Fehler Warnung Test TMP-Eigenschaft TmpPresentist True 22H2N1Fehler Warnung Test TMP-Eigenschaft LockOutCountist 0Fehler Warnung Test TMP-Eigenschaft TmpActivatedist True 22H2N1Fehler Warnung Test TMP-Eigenschaft AutoProvisioningist aktiviert 22H2N1Fehler Warnung Test TMP-Eigenschaft TmpEnabledist True 22H2N1Fehler Warnung

Leitfaden zur Wartung

Jede Überprüfung der Umgebungsprüfung enthält Anleitungen zur Behebung mit Links, die Ihnen helfen, die potenziellen Probleme zu beheben. Weitere Informationen finden Sie in den Anleitungen zur Behebung.

Korrektur 1: Installieren erforderlicher und optionaler Windows-Features

Azure Local, Version 23H2, erfordert eine Reihe von Windows-Rollen und -Features, die installiert werden müssen. Einige Features erfordern nach der Installation einen Neustart. Daher ist es wichtig, dass Sie den Computer in den Wartungsmodus versetzen, bevor Sie die Rollen und Features installieren. Stellen Sie sicher, dass alle aktiven virtuellen Computer (VMs) zu anderen Computern migriert wurden.

Verwenden Sie die folgenden Befehle für jeden Computer, um die erforderlichen Features zu installieren. Wenn ein Feature bereits vorhanden ist, überspringt die Installation es automatisch.

#Install Windows Roles & Features

$windowsFeature = @(

"Failover-Clustering",

"NetworkATC",

"RSAT-AD-Powershell",

"RSAT-Hyper-V-Tools",

"Data-Center-Bridging",

"NetworkVirtualization",

"RSAT-AD-AdminCenter"

)

foreach ($feature in $windowsFeature)

{

Install-WindowsFeature -Name $feature -IncludeAllSubFeature -IncludeManagementTools

}

#Install requires optional Windows features

$windowsOptionalFeature = @(

"Server-Core",

"ServerManager-Core-RSAT",

"ServerManager-Core-RSAT-Role-Tools",

"ServerManager-Core-RSAT-Feature-Tools",

"DataCenterBridging-LLDP-Tools",

"Microsoft-Hyper-V",

"Microsoft-Hyper-V-Offline",

"Microsoft-Hyper-V-Online",

"RSAT-Hyper-V-Tools-Feature",

"Microsoft-Hyper-V-Management-PowerShell",

"NetworkVirtualization",

"RSAT-AD-Tools-Feature",

"RSAT-ADDS-Tools-Feature",

"DirectoryServices-DomainController-Tools",

"ActiveDirectory-PowerShell",

"DirectoryServices-AdministrativeCenter",

"DNS-Server-Tools",

"EnhancedStorage",

"WCF-Services45",

"WCF-TCP-PortSharing45",

"NetworkController",

"NetFx4ServerFeatures",

"NetFx4",

"MicrosoftWindowsPowerShellRoot",

"MicrosoftWindowsPowerShell",

"Server-Psh-Cmdlets",

"KeyDistributionService-PSH-Cmdlets",

"TlsSessionTicketKey-PSH-Cmdlets",

"Tpm-PSH-Cmdlets",

"FSRM-Infrastructure",

"ServerCore-WOW64",

"SmbDirect",

"FailoverCluster-AdminPak",

"Windows-Defender",

"SMBBW",

"FailoverCluster-FullServer",

"FailoverCluster-PowerShell",

"Microsoft-Windows-GroupPolicy-ServerAdminTools-Update",

"DataCenterBridging",

"BitLocker",

"Dedup-Core",

"FileServerVSSAgent",

"FileAndStorage-Services",

"Storage-Services",

"File-Services",

"CoreFileServer",

"SystemDataArchiver",

"ServerCoreFonts-NonCritical-Fonts-MinConsoleFonts",

"ServerCoreFonts-NonCritical-Fonts-BitmapFonts",

"ServerCoreFonts-NonCritical-Fonts-TrueType",

"ServerCoreFonts-NonCritical-Fonts-UAPFonts",

"ServerCoreFonts-NonCritical-Fonts-Support",

"ServerCore-Drivers-General",

"ServerCore-Drivers-General-WOW64",

"NetworkATC"

)

foreach ($featureName in $windowsOptionalFeature)

{

Enable-WindowsOptionalFeature -FeatureName $featurename -All -Online

}

Wartung 2: Sicherstellen, dass Computer nicht mehr verfügbar sind

Stellen Sie sicher, dass alle Computer aktiviert sind und dass das System online ist. Verwenden Sie die Failovercluster-Manager-Benutzeroberfläche oder die PowerShell-Cmdlets, um zu bestätigen, dass alle Computer online sind.

Führen Sie den folgenden PowerShell-Befehl aus, um sicherzustellen, dass alle Computer des Systems online sind:

Get-ClusterNode -Cluster "mysystem"

Korrektur 3: Anhalten von BitLocker

Wenn beim Anwenden des Lösungsupgrades ein Neustart auftritt, deaktivieren Sie BitLocker. Wenn ein Neustart vorhanden ist, müssen Sie die BitLocker-Wiederherstellung eingeben, wodurch der Upgradevorgang unterbrochen wird.

BitLocker anhalten

Führen Sie zum Anhalten von BitLocker den folgenden PowerShell-Befehl aus:

Suspend-Bitlocker -MountPoint "C:" -RebootCount 0

Fortsetzen von BitLocker

Führen Sie nach Abschluss des Upgrades den folgenden PowerShell-Befehl aus, um BitLocker fortzusetzen:

Resume-Bitlocker -MountPoint "C:"

Korrektur 4: Aktivieren von WDAC-Richtlinien (Application Control)

Wenn Ihr System WDAC-Richtlinien ausführt, kann dies zu einem Konflikt mit der Arc-Aktivierung der Lösung führen. Deaktivieren Sie die Richtlinien, bevor Sie Ihr System aktivieren. Nachdem das System Arc aktiviert wurde, können Sie WDAC mit den neuen WDAC-Richtlinien der Version 23H2 aktivieren.

Weitere Informationen zum Deaktivieren von WDAC-Richtlinien finden Sie unter Entfernen von Windows Defender-Anwendungssteuerungsrichtlinien.

Korrektur 5: Sicherstellen, dass Die Sprache Englisch ist

Nur Systeme, die mit einer englischen Sprache installiert wurden, sind berechtigt, das Lösungsupgrade anzuwenden. Stellen Sie sicher, dass Ihr System mit Englisch installiert wurde.

Weitere Informationen finden Sie unter Überprüfen der Betriebssystemsprache für Azure Local.

Korrektur 6: Überprüfen des Speicherplatzes des Speicherpools

Azure Local, Version 23H2 erstellt ein dediziertes Volume. Dieses Volume wird ausschließlich für die neuen Infrastrukturfunktionen verwendet , z. B. zum Ausführen der Arc Resource Bridge.

Die erforderliche Größe für das Infrastrukturvolume beträgt 250 GB. Stellen Sie sicher, dass der Speicherpool über genügend Speicherplatz verfügt, um das neue Volume aufzunehmen.

Freigeben von Speicherplatz im Speicherpool

Das Verkleinern vorhandener Volumes wird mit Speicherplätze Direct nicht unterstützt. Es gibt drei Alternativen zum Freigeben von Speicherplatz im Speicherpool:

Option 1: Konvertieren von Volumes von fest in dünn bereitgestellt. Die Verwendung von thin bereitgestellten Volumes ist auch die Standardkonfiguration bei der Bereitstellung eines neuen Systems mit der Standardeinstellung.

Option 2: Sichern Sie alle Daten, erstellen Sie das Volume mit einer kleineren Größe erneut, und stellen Sie den Inhalt wieder her.

Option 3: Fügen Sie weitere physische Laufwerke hinzu, um die Poolkapazität zu erweitern.

Hinweis

Bevor Sie die Volumes in dünn bereitgestellte Volumes konvertieren, beenden Sie alle virtuellen Computer, die auf diesem bestimmten Volume gespeichert sind.

Überprüfen des verfügbaren Speicherplatzes

Führen Sie die folgenden Schritte aus, um die Konfiguration des Speicherpools zu bestätigen:

Führen Sie den folgenden PowerShell-Befehl aus, um die Größe des Speicherpools und die zugewiesene Größe zu bestätigen:

Get-StoragePool -IsPrimordial $falseErweitern Sie diesen Abschnitt, um eine Beispielausgabe anzuzeigen.

FriendlyName OperationalStatus HealthStatus IsPrimordial IsReadOnly Größe AllocatedSize S2D bei Gift OK Healthy False False 2 TB 1,53 TB Führen Sie den folgenden PowerShell-Befehl aus, um alle Volumes im Speicherpool auflisten zu können:

Get-StoragePool -IsPrimordial $false | Get-VirtualDiskErweitern Sie diesen Abschnitt, um eine Beispielausgabe anzuzeigen.

FriendlyName ResiliencySettingName FaultDomainRedundancy OperationalStatus HealthStatus Größe FootprintOnPool StorageEfficiency ClusterPerformanceHistory. Spiegel 1 OK Healthy 21 GB 43 GB 48.84% TestVolume Spiegel 0 OK Healthy 1 TB 1 TB 99,95 % TestVolume2 Spiegel 0 OK Healthy 500 GB 55,5 GB 99,90 % Führen Sie den folgenden PowerShell-Befehl aus, um zu bestätigen, dass ein festes Volume bereitgestellt wird:

$volume = Get-VirtualDisk -FriendlyName TestVolume $volume.ProvisioningTypeErweitern Sie diesen Abschnitt, um eine Beispielausgabe anzuzeigen.

FixedFühren Sie den folgenden PowerShell-Befehl aus, um das Volume in dünn bereitgestellt zu konvertieren:

Set-VirtualDisk -FriendlyName TestVolume -ProvisioningType ThinUm die Konvertierung abzuschließen, muss das Volume neu gestartet werden. Führen Sie dazu den folgenden PowerShell-Befehl aus. Stellen Sie sicher, dass Sie den CSV-Namen an Ihr System anpassen:

Get-ClusterSharedVolume -Name "System Disk 1" | Stop-ClusterResource Get-ClusterSharedVolume -Name "System Disk 1" | Start-ClusterResourceUm zu bestätigen, dass sich der tatsächliche Speicherbedarf im Speicherpool geändert hat, führen Sie den folgenden PowerShell-Befehl aus:

Get-StoragePool -IsPrimordial $false| Get-VirtualDiskErweitern Sie diesen Abschnitt, um eine Beispielausgabe anzuzeigen.

FriendlyName ResiliencySettingName FaultDomainRedundancy OperationalStatus HealthStatus Größe FootprintOnPool StorageEfficiency ClusterPerformanceHistory. Spiegel 1 OK Healthy 21 GB 43 GB 48.84% TestVolume Spiegel 0 OK Healthy 1 TB 36,5 GB 98.63% TestVolume2 Spiegel 0 OK Healthy 750 GB 28,5 GB 98.25%

Korrektur 7: Überprüfen des Speichervolumesnamens

Azure Local, Version 23H2-Bereitstellung erstellt ein dediziertes Volume Infrastructure_1 im vorhandenen Speicherpool. Dieses Volume ist für die neuen Infrastrukturfunktionen vorgesehen.

Stellen Sie sicher, dass es keine Volumes gibt, die mit dem Namen Infrastructure_1 vorhanden sind. Wenn ein Volume mit demselben Namen vorhanden ist, schlägt dieser Test fehl.

Hinweis

Das Umbenennen des vorhandenen Volumes wirkt sich auf die virtuellen Computer aus, wenn sich der Bereitstellungspunkt des freigegebenen Clustervolumes ändert. Für alle virtuellen Computer sind zusätzliche Konfigurationsänderungen erforderlich.

Führen Sie den folgenden PowerShell-Befehl aus, um das vorhandene Volume umzubenennen:

Set-VirtualDisk -FriendlyName Infrastructure_1 -NewFriendlyName NewName

Korrektur 8: Überprüfen der Clusterfunktionsebene und der Speicherpoolversion

Stellen Sie sicher, dass die Clusterfunktionsebene und die Speicherpoolversion auf dem neuesten Stand sind. Weitere Informationen finden Sie unter Aktualisieren der Clusterfunktionsebene und der Speicherpoolversion.

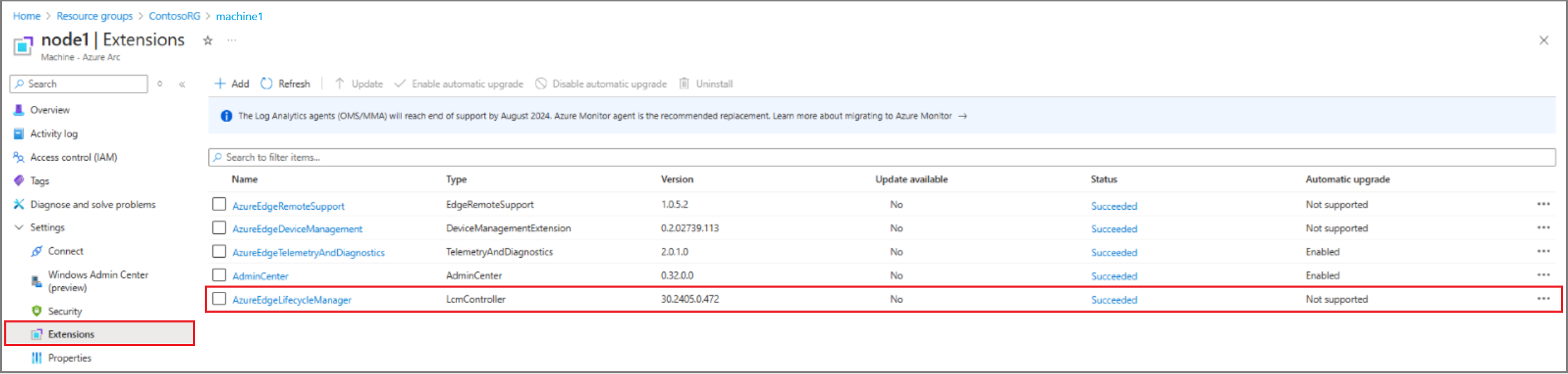

Korrektur 9: Überprüfen der Azure Arc Lifecycle-Erweiterung

Überprüfen Sie den Erweiterungsstatus mithilfe der Azure Arc-Ressourcenansicht.

Wenn ein Update verfügbar ist, wählen Sie die AzureEdgeLifecycleManager-Erweiterung und dann "Aktualisieren" aus.

Wenn die AzureEdgeLifecycleManager-Erweiterung nicht aufgeführt ist, installieren Sie sie manuell mit den folgenden Schritten auf jedem Computer:

$ResourceGroup = "Your Resource Group Name" $Region = "eastus" #replace with your region $tenantid = "Your tenant ID" $SubscriptionId = "Your Subscription ID" Login-AzAccount –UseDeviceAuthentication –tenantid $tenantid –subscriptionid $SubscriptionId Install-module az.connectedmachine New-AzConnectedMachineExtension -Name "AzureEdgeLifecycleManager" -ResourceGroupName $ResourceGroup -MachineName $env:COMPUTERNAME -Location $Region -Publisher "Microsoft.AzureStack.Orchestration" -ExtensionType "LcmController" -NoWait

Korrektur 10: Überprüfen des MOC-Installationsstatus

Wenn Sie AKS-Workloads auf Ihrer lokalen Azure-Umgebung ausgeführt haben, müssen Sie Azure Kubernetes Service und alle Einstellungen von AKS entfernen, die von Azure Arc aktiviert sind, bevor Sie das Lösungsupgrade anwenden. Kubernetes-Versionen sind nicht kompatibel zwischen Azure Local, Version 22H2 und Version 23H2. Darüber hinaus können Vorschauversionen von Arc-VMs nicht aktualisiert werden.

Weitere Informationen finden Sie unter Uninstall-Aks-Hci für AKS, die von Azure Arc aktiviert sind.

Wartung 11: Überprüfen des AKS-Installationsstatus

Wenn Sie AKS-Workloads auf Ihrer lokalen Azure-Umgebung ausgeführt haben, müssen Sie Azure Kubernetes Service und alle Einstellungen aus AKS Hybrid entfernen, bevor Sie das Lösungsupgrade anwenden. Kubernetes-Versionen sind nicht kompatibel zwischen Azure Local, Version 22H2 und Version 23H2.

Weitere Informationen finden Sie unter Uninstall-Aks-Hci für AKS, die von Azure Arc aktiviert sind.