Sortering, filtrering og download af data

Microsoft Defender Threat Intelligence (Defender TI) giver dig adgang til vores store samling af gennemsøgningsdata i et indekseret og pivottabelformat. Disse datasæt kan være store og returnere omfattende mængder historiske og seneste data. Ved at lade dig sortere og filtrere dataene korrekt, hjælper vi dig med nemt at få adgang til de interessante forbindelser.

I denne vejledning får du mere at vide om, hvordan du sorterer og filtrerer data for følgende datasæt:

- Beslutninger

- WHOIS-oplysninger

- Certifikater

- Underdomæner

- Bane

- Komponenter

- Værtspar

- Cookies

- Tjenester

- DNS (Domain Name System)

- Omvendt DNS

Du kan også få mere at vide om, hvordan du downloader indikatorer eller artefakter fra følgende funktioner:

- Projekter

- Artikler

- Datasæt

Forudsætninger

En Microsoft Entra ID eller personlig Microsoft-konto. Log på, eller opret en konto

En Defender TI Premium-licens.

Bemærk!

Brugere uden en Defender TI Premium-licens kan stadig få adgang til vores gratis Defender TI-tilbud.

Åbn Defender TI på Microsoft Defender-portalen

- Få adgang til Defender-portalen , og fuldfør Microsoft-godkendelsesprocessen. Få mere at vide om Defender-portalen

- Naviger til Threat intelligence>Intel Explorer.

Sortering af data

Med sorteringsfunktionen på hver datafane kan du hurtigt sortere vores datasæt efter kolonneværdierne. Som standard sorteres de fleste resultater efter Sidst set (faldende), så de senest observerede resultater vises øverst på listen. Denne standardsorteringsrækkefølge giver straks indsigt i den aktuelle infrastruktur for en artefakt.

I øjeblikket kan alle datasæt sorteres efter følgende værdier af typen Først set og Sidst set :

- Sidst set (faldende) – standard

- Sidst set (stigende)

- Først set (stigende)

- Først set (faldende)

Data kan sorteres på tværs af hver datasætfane for hver IP-, domæne- eller værtsenhed, der søges i eller pivoteres på.

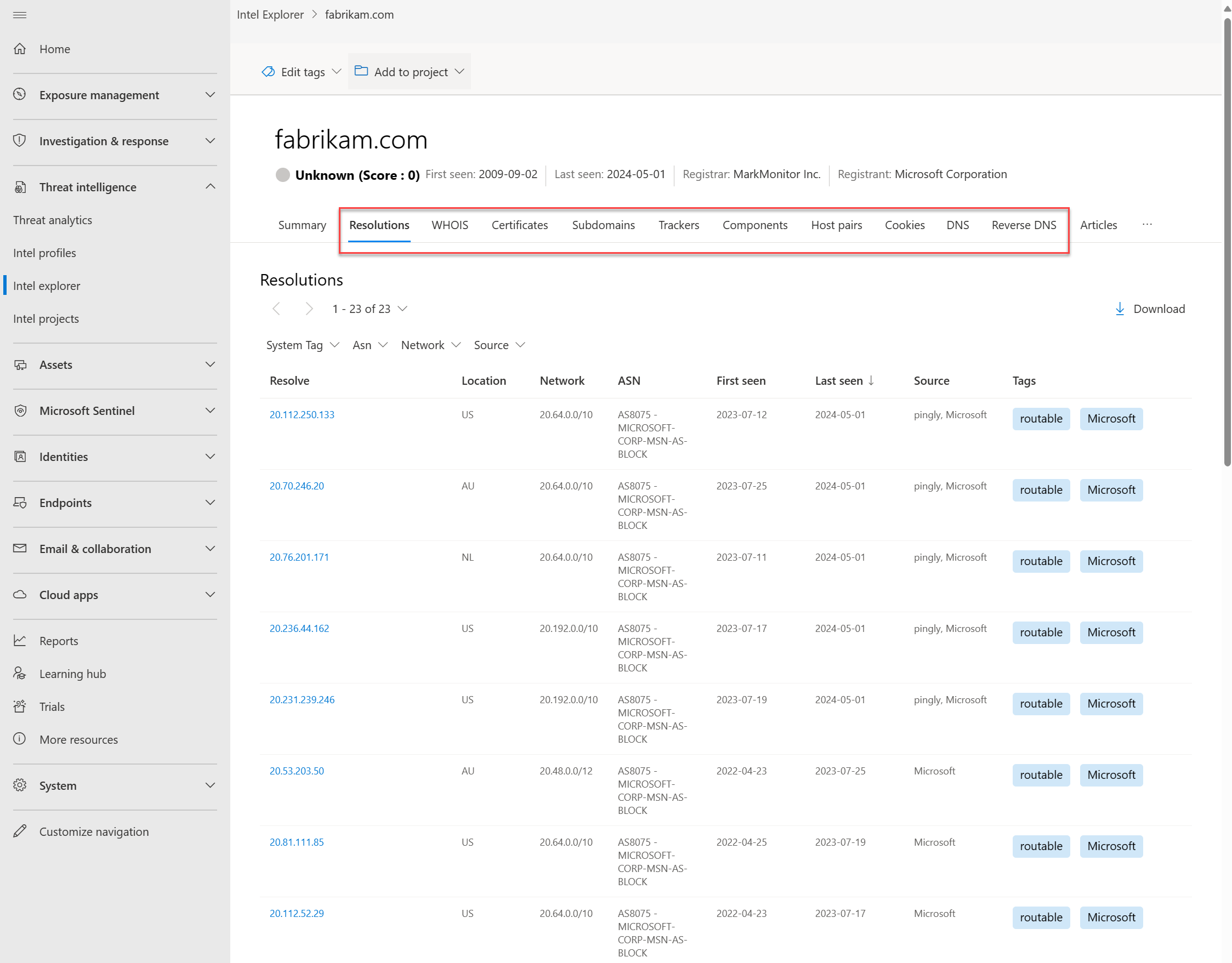

Søg i et domæne, en IP-adresse eller en vært i Søgelinjen i Intel Explorer .

Gå til fanen Løsninger , og anvend derefter sorteringsindstillingerne på kolonnerne Første set og Sidst set .

Filtrering af data

Med datafiltrering kan du få adgang til en udvalgt gruppe af data, der er baseret på en bestemt metadataværdi. Du kan f.eks. vælge kun at få vist IP-opløsninger, der er registreret fra en udvalgt kilde, eller komponenter af en bestemt type (f.eks. servere eller strukturer). Datafiltrering giver dig mulighed for at indsnævre forespørgselsresultaterne til elementer af særlig interesse.

Da Defender TI indeholder specifikke metadata, der falder sammen med bestemte datatyper, er filterindstillingerne forskellige for hvert datasæt.

Opløsningsfiltre

Følgende filtre gælder for løsningsdata:

- Systemkode: Defender TI opretter disse tags baseret på indsigt, som vores forskningsteam har opdaget. Få mere at vide

- Mærke: Brugerdefinerede mærker, som Defender TI-brugere anvendte. Få mere at vide

- ASN: Resultater, der er relateret til et angivet autonomt systemnummer (ASN).

- Netværk: Resultater, der er relateret til det angivne netværk.

- Kilde: Den datakilde, der gav resultatet (f.eks. riskiq, emerging_threats).

Sådan filtrerer du opløsningsdata:

Søg i et domæne, en IP-adresse eller en vært på søgelinjen i Intel Explorer .

Gå til fanen Løsninger

Anvend filtre på hver af de typer filterindstillinger, der er nævnt tidligere.

Sporingsfiltre

Følgende filtre gælder for sporingsdata:

- Type: Den identificerede trackertype for hver artefakt (f.eks . JarmFuzzyHash eller GoogleAnalyticsID).

- Adresse: Den IP-adresse, der direkte observerede trackeren eller har en løsningsvært, der observerede trackeren. Dette filter vises, når du søger i en IP-adresse.

- Værtsnavn: Den vært, der observerede denne trackerværdi. Dette filter vises, når du søger i et domæne eller en vært.

Sådan filtrerer du sporingsdata:

Søg i et domæne, en IP-adresse eller en vært på søgelinjen i Intel Explorer .

Gå til fanen Trackers

Anvend filtre på hver af de typer filterindstillinger, der er nævnt tidligere.

Komponentfiltre

Følgende filtre gælder for komponentdata:

- Ipaddressaw: Den IP-adresse, der falder sammen med det returnerede værtsnavn.

- Slags: Den angivne komponenttype (f.eks. fjernadgang eller operativsystem).

- Navn: Navnet på den registrerede komponent (f.eks . Cobalt Strike eller PHP).

Sådan filtrerer du komponentdata:

Søg i et domæne, en IP-adresse eller en vært på søgelinjen i Intel Explorer .

Gå til fanen Komponenter

Anvend filtre på hver af de typer filterindstillinger, der er nævnt tidligere.

Filtre for værtspar

Følgende filtre gælder for værtspardata:

- Retning: Retningen af den observerede forbindelse, der angiver, om den overordnede omdirigerer til det underordnede element eller omvendt.

- Overordnet værtsnavn: Værtsnavnet på det overordnede artefakt.

- Årsag: Den registrerede årsag til den overordnede/underordnede værtsrelation (f.eks. omdirigering eller iframe.src).

- Underordnet værtsnavn: Værtsnavnet på det underordnede artefakt.

Sådan filtrerer du værtspardata:

Søg i et domæne, en IP-adresse eller en vært på søgelinjen i Intel Explorer .

Gå til fanen Værtspar

Anvend filtre på hver af de typer filterindstillinger, der er nævnt tidligere.

DNS- og omvendt DNS-filtre

Følgende filtre gælder for DNS og tilbagefører DNS-data:

- Posttype: Den type post, der registreres i DNS-posten (f.eks. NS eller CNAME).

- Værdi: Den angivne værdi for posten (f.eks. nameserver.host.com).

Sådan filtrerer du DNS og tilbagefører DNS-data:

Søg i et domæne, en IP-adresse eller en vært på søgelinjen i Intel Explorer .

Gå til fanerne DNS og Omvendt DNS

Anvend filtre på hver af de typer filterindstillinger, der er nævnt tidligere.

Henter data

Der er forskellige afsnit i Defender TI, hvor du kan eksportere data som en CSV-fil. Se efter, og vælg![]() i følgende afsnit:

i følgende afsnit:

- De fleste faner for datasæt

- Projekter

- Intel-artikler

Når du downloader data fra Resolutioner, DNS og Omvendt DNS , eksporteres følgende headere:

| Sidehoved | Beskrivelse |

|---|---|

| Løse | En post, der er knyttet til det domæne, der søges i (løser IP-adresse) eller et domæne, der omsættes til en IP-adresse, når der søges i IP-adressen |

| Sted | Land eller område, som IP-adressen hostes i |

| Netværk | Netblock eller undernet |

| autonomousSystemNumber | ASN |

| firstSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da Microsoft første gang observerede løsningen |

| lastSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da Microsoft sidst observerede løsningen |

| Kilde | Kilde, der observerede denne løsning |

| Mærker | Systemkoder eller brugerdefinerede mærker, der er knyttet til artefaktet |

Når du downloader data fra fanen Underdomæner , eksporteres følgende overskrifter:

| Sidehoved | Beskrivelse |

|---|---|

| værtsnavn | Underdomænet for det domæne, der blev søgt i |

| Tags | Systemkoder eller brugerdefinerede mærker, der er knyttet til artefaktet |

Når du downloader data fra fanen Trackers , eksporteres følgende headere:

| Sidehoved | Beskrivelse |

|---|---|

| værtsnavn | Værtsnavn, der observerede eller i øjeblikket observerede trackeren |

| firstSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da Microsoft første gang observerede, at værtsnavnet brugte trackeren |

| lastSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da Microsoft sidst observerede, at værtsnavnet brugte trackeren |

| attributeType | Trackertype |

| attributeValue | Sporingsværdi |

| Mærker | Systemkoder eller brugerdefinerede mærker, der er knyttet til artefaktet |

Når du downloader data fra fanen Komponenter , eksporteres følgende overskrifter:

| Sidehoved | Beskrivelse |

|---|---|

| værtsnavn | Værtsnavn, der observerede eller i øjeblikket observerede komponenten |

| firstSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da Microsoft første gang observerede, at værtsnavnet brugte komponenten |

| lastSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da Microsoft sidst observerede, at værtsnavnet brugte komponenten |

| kategori | Komponenttype |

| Navn | Komponentnavn |

| version | Komponentversion |

| Mærker | Systemkoder eller brugerdefinerede mærker, der er knyttet til artefaktet |

Når du downloader data fra fanen Værtspar , eksporteres følgende headere:

| Sidehoved | Beskrivelse |

|---|---|

| parentHostname | Det værtsnavn, der når frem til det underordnede værtsnavn |

| childHostname | Det værtsnavn, der fodrer de aktiver, de hoster, til det overordnede værtsnavn. |

| firstSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da Microsoft første gang observerede relationen mellem det overordnede og det underordnede værtsnavn |

| lastSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da Microsoft sidst observerede relationen mellem det overordnede og underordnede værtsnavn |

| attributeCause | Årsagen til relationen mellem det overordnede og det underordnede værtsnavn |

| Mærker | Systemkoder eller brugerdefinerede mærker, der er knyttet til artefaktet |

Når du downloader data fra fanen Cookies , eksporteres følgende overskrifter:

| Sidehoved | Beskrivelse |

|---|---|

| værtsnavn | Værtsnavn, der observerede cookienavnet |

| firstSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da cookienavnet første gang blev observeret til værtsnavnet, der stammer fra cookiedomænet |

| lastSeen | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da cookienavnet sidst blev observeret til værtsnavnet, der stammer fra cookiedomænet |

| cookieName | Cookienavn |

| cookieDomain | Navnet på domænenavnets server, cookienavnet stammer fra |

| Mærker | Systemkoder eller brugerdefinerede mærker, der er knyttet til artefaktet |

Når du downloader projektlister fra Intel-projekter (Mine projekter, Gruppeprojekter og Delte projekter), eksporteres følgende headere:

| Sidehoved | Beskrivelse |

|---|---|

| Navn | Projektnavn |

| artefakter (antal) | Antal artefakter i projektet |

| oprettet af (bruger) | Bruger, der oprettede projektet |

| oprettet den | Da projektet blev oprettet |

| Tags | Systemkoder eller brugerdefinerede mærker, der er knyttet til artefaktet |

| Samarbejdspartnere | Hvem blev føjet til projektet som samarbejdspartnere; dette sidehoved er kun synligt for projekter, der er hentet fra siderne Mine projekter og Delte projekter |

Når du downloader projektdetaljer (artefakter) fra et projekt, eksporteres følgende overskrifter:

| Sidehoved | Beskrivelse |

|---|---|

| Artefakt | Artefaktværdi (f.eks. IP-adresse, domæne, vært, WHOIS-værdi eller certifikat SHA-1) |

| slags | Artefakttype (f.eks. IP, domæne, vært, WHOIS-organisation, WHOIS-telefon eller certifikat SHA-1) |

| Lavet | Dato og klokkeslæt (i formatet mm/dd/åååå tt:mm ), da artefaktet blev føjet til projektet |

| skaber | Mailadresse på den bruger, der tilføjede artefaktet |

| sammenhæng | Sådan blev artefaktet føjet til projektet |

| Tags | Systemkoder eller brugerdefinerede mærker, der er knyttet til artefaktet |

| Samarbejdspartnere | Hvem blev føjet til projektet som samarbejdspartnere; dette sidehoved er kun synligt for projekter, der er hentet fra siderne Mine projekter og Delte projekter |

Download af offentlige trussels intelligence- eller risikoindikatorer eksporterer følgende overskrifter:

| Sidehoved | Beskrivelse |

|---|---|

| slags | Indikatortype (f.eks. IP-adresse, certifikat, domæne eller SHA-256) |

| værdi | Indikatorværdi (f.eks. IP-adresse, domæne eller værtsnavn) |

| kilde | Indikatorkilde (RiskIQ eller OSINT) |