Undersøg de apps, der er registreret af Microsoft Defender for Endpoint

Den Microsoft Defender for Cloud Apps integration med Microsoft Defender for Endpoint giver en problemfri Shadow IT-synligheds- og kontrolløsning. Vores integration gør det muligt for Defender for Cloud Apps administratorer at undersøge registrerede enheder, netværkshændelser og appforbrug.

Forudsætninger

Før du udfører procedurerne i denne artikel, skal du sørge for, at du har integreret Microsoft Defender for Endpoint med Microsoft Defender for Cloud Apps.

Undersøg registrerede enheder i Defender for Cloud Apps

Når du har integreret Defender for Endpoint med Defender for Cloud Apps, skal du undersøge registrerede enhedsdata i dashboardet til registrering i skyen.

På Microsoft Defender-portalen under Cloud Apps skal du vælgeDashboardtil cloudregistrering>.

Øverst på siden skal du vælge Defender-administrerede slutpunkter. Denne stream indeholder data fra alle operativsystemer, der er nævnt i Defender for Cloud Apps forudsætninger.

Øverst kan du se antallet af registrerede enheder, der er tilføjet efter integrationen.

Vælg fanen Enheder .

Analysér ned på hver enhed, der er angivet, og brug fanerne til at få vist undersøgelsesdataene. Find korrelationer mellem de enheder, brugerne, IP-adresser og apps, der var involveret i hændelser:

Oversigt:

- Niveau for enhedsrisiko: Viser, hvor risikabel enhedens profil er i forhold til andre enheder i din organisation, som angivet med alvorsgraden (høj, mellem, lav, oplysende). Defender for Cloud Apps bruger enhedsprofiler fra Defender for Endpoint for hver enhed baseret på avanceret analyse. Aktivitet, der er unormal for en enheds baseline, evalueres og bestemmer enhedens risikoniveau. Brug enhedens risikoniveau til at bestemme, hvilke enheder der skal undersøges først.

- Transaktioner: Oplysninger om antallet af transaktioner, der fandt sted på enheden i den valgte tidsperiode.

- Samlet trafik: Oplysninger om den samlede mængde trafik (i MB) i den valgte tidsperiode.

- Uploads: Oplysninger om den samlede mængde trafik (i MB), der er uploadet af enheden i den valgte tidsperiode.

- Downloads: Oplysninger om den samlede mængde trafik (i MB), der er downloadet af enheden i den valgte tidsperiode.

Registrerede apps: Lister alle de fundne apps, som enheden har fået adgang til.

Brugerhistorik: Lister alle de brugere, der er logget på enheden.

Historik over IP-adresser: Lister alle de IP-adresser, der blev tildelt til enheden.

Som med alle andre cloudregistreringskilder kan du eksportere dataene fra den Defender-administrerede slutpunktsrapport for at få yderligere oplysninger.

Bemærk!

- Defender for Endpoint videresender data til Defender for Cloud Apps i segmenter af ca. 4 MB (~4000 slutpunktstransaktioner)

- Hvis grænsen på 4 MB ikke nås inden for 1 time, rapporterer Defender for Endpoint alle de transaktioner, der er udført inden for den seneste time.

Find apps via Defender for Endpoint, når slutpunktet er bag en netværksproxy

Defender for Cloud Apps kan finde skygge-it-netværkshændelser, der er registreret fra Defender for Endpoint-enheder, som arbejder i det samme miljø som en netværksproxy. Hvis din Windows 10 slutpunktsenhed f.eks. er i det samme miljø som ZScalar, kan Defender for Cloud Apps finde Shadow IT-programmer via streamen Win10 Endpoint Users.

Undersøg enhedsnetværkshændelser i Microsoft Defender XDR

Bemærk!

Netværkshændelser bør bruges til at undersøge registrerede apps og ikke bruges til at foretage fejlfinding af manglende data.

Brug følgende trin til at få mere detaljeret synlighed på enhedens netværksaktivitet i Microsoft Defender for Endpoint:

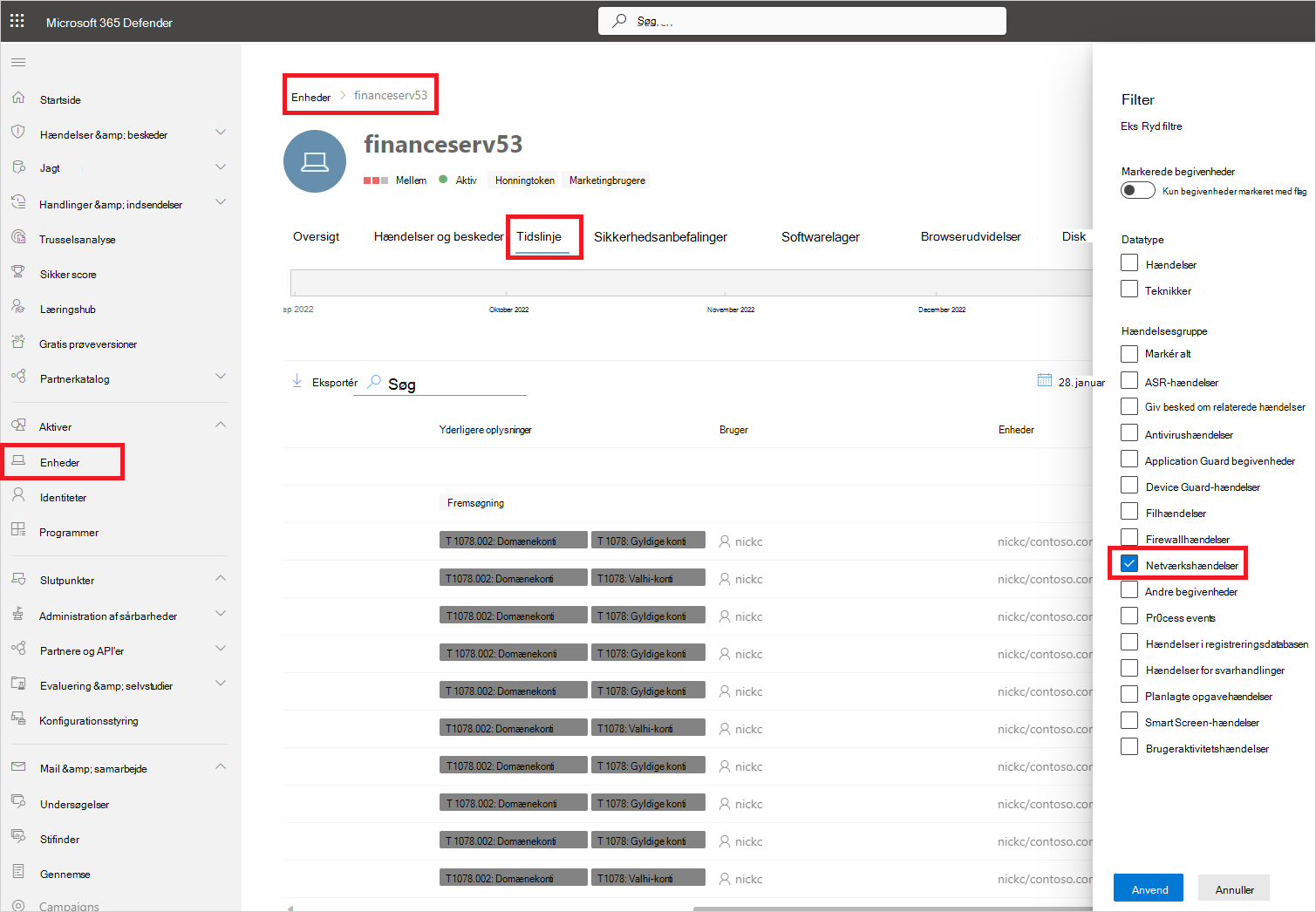

- På Microsoft Defender-portalen under Cloud Apps skal du vælge Cloud Discovery. Vælg derefter fanen Enheder .

- Vælg den computer, du vil undersøge, og vælg derefter Vis i Microsoft Defender for Endpoint øverst til venstre.

- Under Assets ->Devices> {selected device} i Microsoft Defender XDR skal du vælge Tidslinje.

- Under Filtre skal du vælge Netværkshændelser.

- Undersøg enhedens netværkshændelser efter behov.

Undersøg appbrug i Microsoft Defender XDR med avanceret jagt

Brug følgende trin til at få mere detaljeret synlighed på apprelaterede netværkshændelser i Defender for Endpoint:

På Microsoft Defender-portalen under Cloud Apps skal du vælge Cloud Discovery. Vælg derefter fanen Fundne apps .

Vælg den app, du vil undersøge, for at åbne skuffen.

Vælg appens domæneliste, og kopiér derefter listen over domæner.

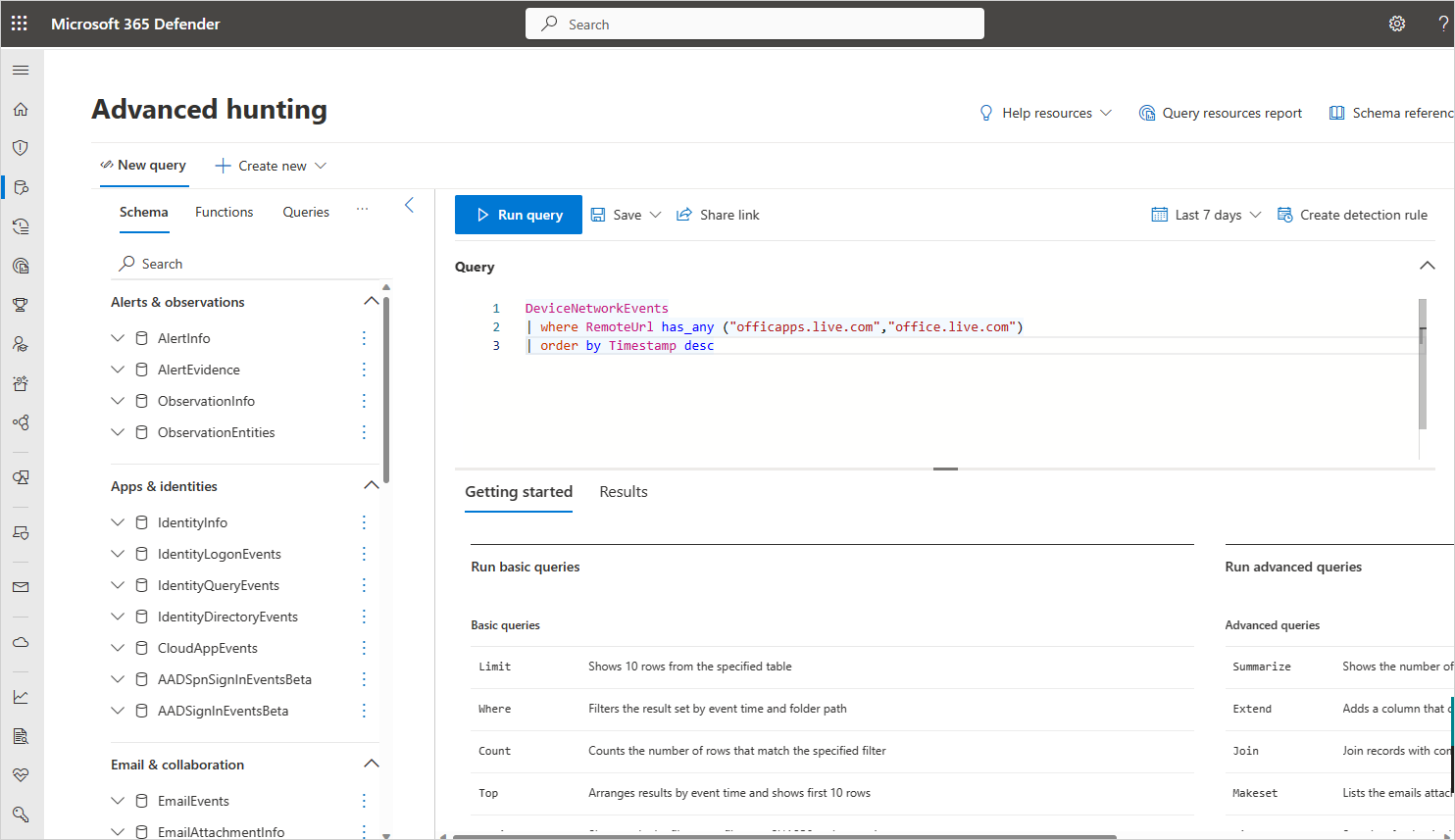

I Microsoft Defender XDR under Jagt skal du vælge Avanceret jagt.

Indsæt følgende forespørgsel, og erstat

<DOMAIN_LIST>med listen over domæner, du kopierede tidligere.DeviceNetworkEvents | where RemoteUrl has_any ("<DOMAIN_LIST>") | order by Timestamp descKør forespørgslen, og undersøg netværkshændelser for denne app.

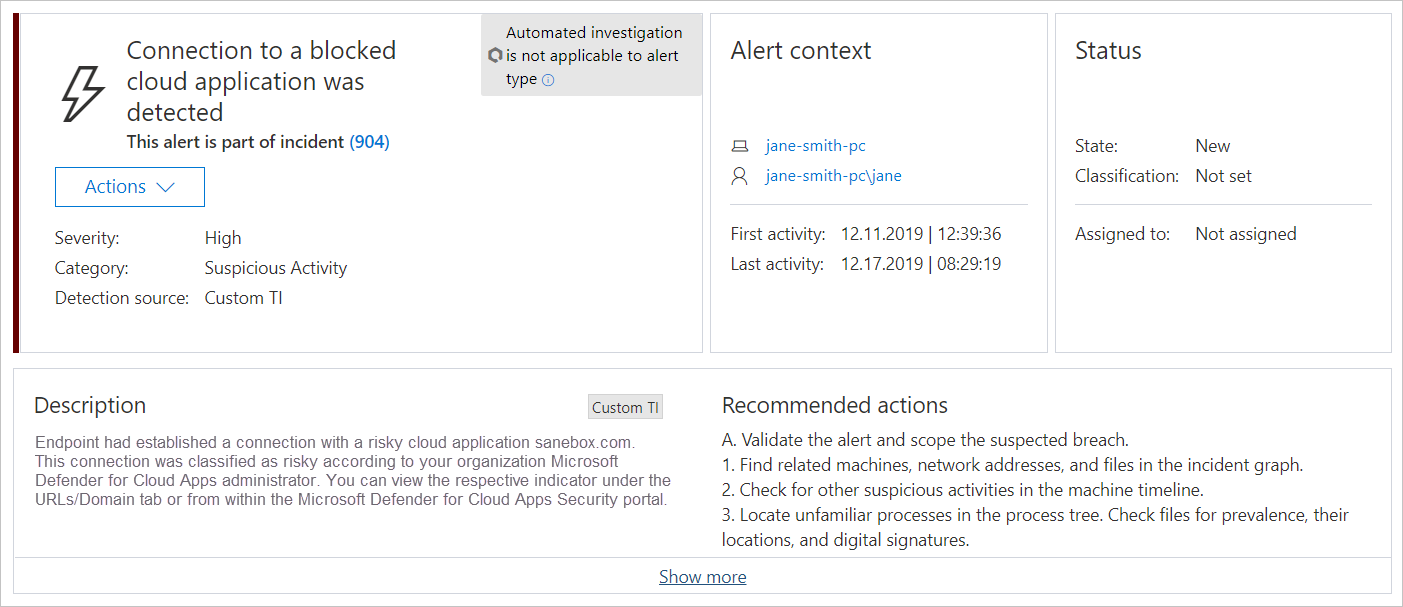

Undersøg ikke-registrerede apps i Microsoft Defender XDR

Hvert forsøg på at få adgang til en ikke-godkendt app udløser en besked i Microsoft Defender XDR med detaljerede oplysninger om hele sessionen. Dette giver dig mulighed for at udføre dybere undersøgelser af forsøg på at få adgang til ikke-registrerede apps samt at angive yderligere relevante oplysninger til brug i undersøgelse af slutpunktsenheder.

Nogle gange blokeres adgang til en ikke-godkendt app ikke, enten fordi slutpunktsenheden ikke er konfigureret korrekt, eller hvis håndhævelsespolitikken endnu ikke er overført til slutpunktet. I denne forekomst modtager administratorer af Defender for Endpoint en besked i Microsoft Defender XDR om, at den ikke-registrerede app ikke blev blokeret.

Bemærk!

- Det tager op til to timer, efter at du har mærket en app som Ikke-godkendt , så appdomæner kan overføres til slutpunktsenheder.

- Apps og domæner, der er markeret som Ikke-sanktioneret i Defender for Cloud Apps, blokeres som standard for alle slutpunktsenheder i organisationen.

- I øjeblikket understøttes komplette URL-adresser ikke for ikke-registrerede apps. Når du fjerner de apps, der er konfigureret med fulde URL-adresser, overføres de derfor ikke til Defender for Endpoint og blokeres ikke. Understøttes f.eks

google.com/drive. ikke, mensdrive.google.comunderstøttes. - Meddelelser i browseren kan variere fra browser til browser.

Næste trin

Relaterede videoer

Hvis du støder på problemer, er vi her for at hjælpe. Hvis du vil have hjælp eller support til dit produktproblem, skal du åbne en supportanmodning.