Nápady na řešení

Tento článek popisuje myšlenku řešení. Váš cloudový architekt může pomocí těchto pokynů vizualizovat hlavní komponenty pro typickou implementaci této architektury. Tento článek slouží jako výchozí bod k návrhu dobře navrženého řešení, které odpovídá konkrétním požadavkům vaší úlohy.

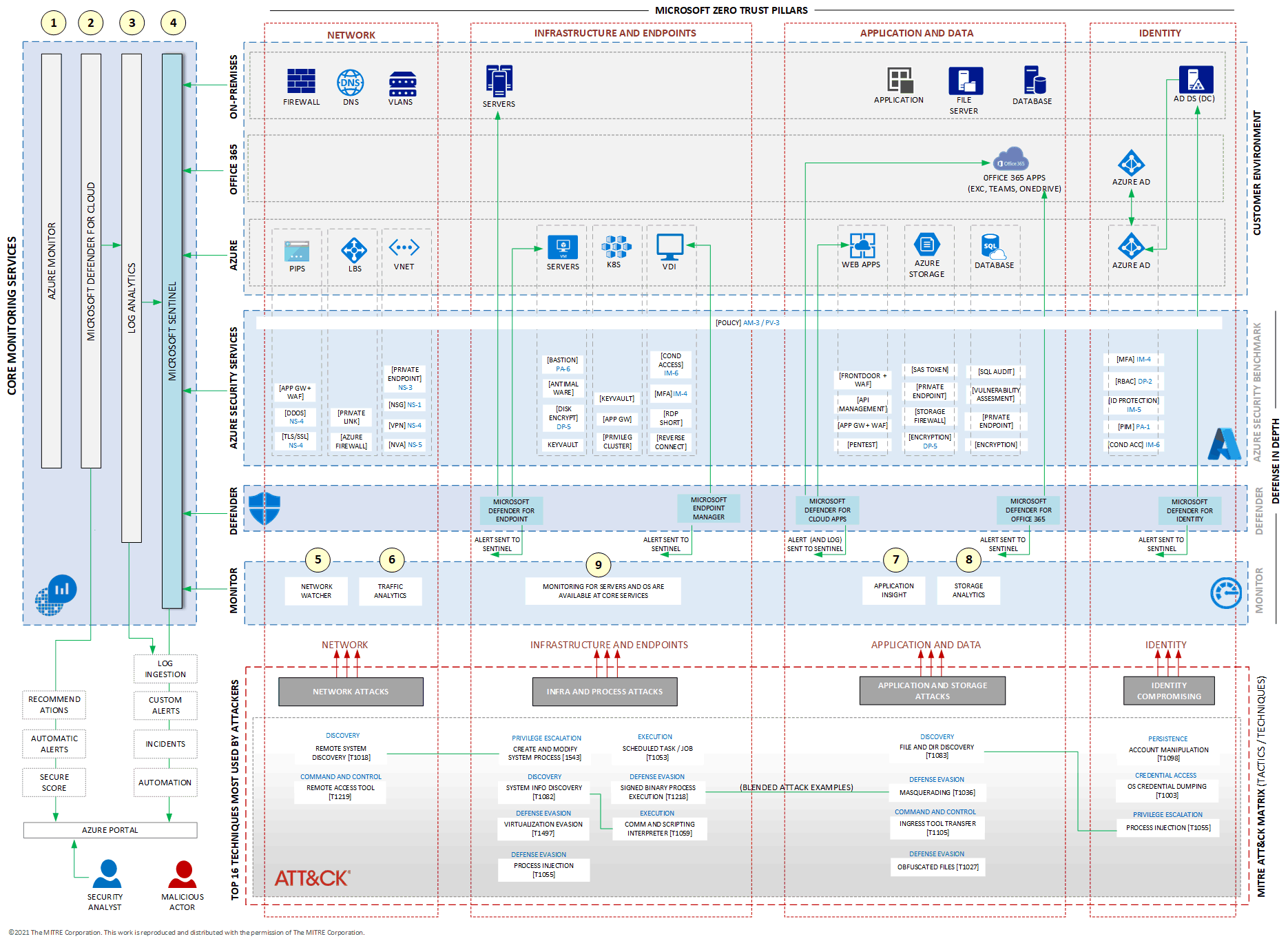

Stav zabezpečení IT vaší organizace můžete posílit pomocí funkcí zabezpečení dostupných v Microsoftu 365 a Azure. Tento pátý a poslední článek v sérii vysvětluje, jak integrovat tyto možnosti zabezpečení pomocí XDR v programu Microsoft Defender a monitorovacích služeb Azure.

Tento článek vychází z předchozích článků v řadě:

Mapovat hrozby pro vaše IT prostředí popisuje metody mapování příkladů běžných hrozeb, taktik a technik na příklad hybridního IT prostředí, které používá místní i cloudové služby Microsoftu.

Vytvořte první vrstvu ochrany pomocí služeb Zabezpečení Azure, které mapují příklad některých služeb zabezpečení Azure, které vytvářejí první vrstvu ochrany pro ochranu prostředí Azure podle srovnávacího testu zabezpečení Azure verze 3.

Vytvořte druhou vrstvu ochrany pomocí služeb Zabezpečení XDR v programu Microsoft Defender, která popisuje příklad řady útoků na vaše IT prostředí a jak přidat další vrstvu ochrany pomocí XDR v programu Microsoft Defender.

Architektura

Stáhněte si soubor aplikace Visio s touto architekturou.

©2021 Společnost MITRE. Tato práce se reprodukuje a distribuuje s oprávněním společnosti MITRE Corporation.

Tento diagram znázorňuje kompletní referenční informace k architektuře. Obsahuje příklad prostředí IT, sadu ukázkových hrozeb, které jsou popsány podle jejich taktiky (modře) a jejich technik (v textovém poli) podle matice MITRE ATT&CK. Matice MITRE ATT&CK se zabývá mapovými hrozbami pro vaše IT prostředí.

Diagram zvýrazňuje několik důležitých služeb. Některé, například Azure Network Watcher a Application Insights, se zaměřují na zachytávání dat z konkrétních služeb. Jiné, jako jsou Log Analytics (označované také jako protokoly Azure Monitoru) a Microsoft Sentinel, slouží jako základní služby, protože můžou shromažďovat, ukládat a analyzovat data z celé řady služeb, ať už souvisí se sítěmi, výpočetními prostředky nebo aplikacemi.

Uprostřed diagramu jsou dvě vrstvy služeb zabezpečení a vrstva vyhrazená konkrétním monitorovacím službám Azure, která je integrovaná prostřednictvím služby Azure Monitor (znázorněná na levé straně diagramu). Klíčovou součástí této integrace je Microsoft Sentinel.

Diagram znázorňuje následující služby v základních monitorovacích službách a ve vrstvě Monitorování :

- Azure Monitor

- Log Analytics

- Microsoft Defender for Cloud

- Microsoft Sentinel

- Network Watcher

- Analýza provozu (součást služby Network Watcher)

- Application Insights

- Storage Analytics

Workflow

Azure Monitor je deštníkem pro mnoho monitorovacích služeb Azure. Zahrnuje mimo jiné správu protokolů, metriky a Application Insights. Poskytuje také kolekci řídicích panelů, které jsou připravené k použití a správě výstrah. Další informace najdete v přehledu služby Azure Monitor.

Microsoft Defender for Cloud poskytuje doporučení pro virtuální počítače, úložiště, aplikace a další prostředky, které pomáhají IT prostředí dodržovat různé regulační standardy, jako je ISO a PCI. Program Defender for Cloud zároveň nabízí skóre pro stav zabezpečení systémů, které vám pomůžou sledovat zabezpečení vašeho prostředí. Defender for Cloud také nabízí automatická upozornění založená na protokolech, které shromažďuje a analyzuje. Defender for Cloud se dříve označoval jako Azure Security Center. Další informace najdete v programu Microsoft Defender for Cloud.

Log Analytics je jednou z nejdůležitějších služeb. Zodpovídá za ukládání všech protokolů a výstrah, které se používají k vytváření výstrah, přehledů a incidentů. Microsoft Sentinel funguje nad Log Analytics. V podstatě jsou všechna data, která služba Log Analytics ingestuje, automaticky dostupná pro Microsoft Sentinel. Log Analytics se také označuje jako protokoly služby Azure Monitor. Další informace najdete v tématu Přehled služby Log Analytics ve službě Azure Monitor.

Microsoft Sentinel funguje jako fasáda pro Log Analytics. Zatímco Služba Log Analytics ukládá protokoly a výstrahy z různých zdrojů, Microsoft Sentinel nabízí rozhraní API, která pomáhají s příjmem protokolů z různých zdrojů. Mezi tyto zdroje patří místní virtuální počítače, virtuální počítače Azure, výstrahy z XDR v programu Microsoft Defender a další služby. Microsoft Sentinel koreluje protokoly a poskytuje přehledy o tom, co se děje ve vašem IT prostředí, a zabraňuje falešně pozitivním výsledkům. Microsoft Sentinel je jádrem zabezpečení a monitorování cloudových služeb Microsoftu. Další informace o službě Microsoft Sentinel najdete v tématu Co je Microsoft Sentinel?.

Předchozí služby v tomto seznamu jsou základní služby, které fungují v rámci Azure, Office 365 a místních prostředí. Následující služby se zaměřují na konkrétní prostředky:

Network Watcher poskytuje nástroje pro monitorování, diagnostiku, zobrazení metrik a povolení nebo zakázání protokolů pro prostředky ve virtuální síti Azure. Další informace najdete v tématu Co je Azure Network Watcher?

Analýza provozu je součástí služby Network Watcher a funguje nad protokoly ze skupin zabezpečení sítě (NSG). Analýza provozu nabízí mnoho řídicích panelů, které dokážou agregovat metriky z odchozího a příchozího připojení ve službě Azure Virtual Network. Další informace najdete v tématu Analýza provozu.

Application Insights se zaměřuje na aplikace a poskytuje rozšiřitelnou správu výkonu a monitorování živých webových aplikací, včetně podpory široké škály platforem, jako je .NET, Node.js, Java a Python. Application Insights je funkce služby Azure Monitor. Další informace najdete v přehledu Application Insights.

Azure Analýza úložiště provádí protokolování a poskytuje metriky pro účet úložiště. Pomocí svých dat můžete sledovat požadavky, analyzovat trendy využití a diagnostikovat problémy s účtem úložiště. Další informace najdete v tématu Použití analýz služby Azure Storage ke shromažďování protokolů a dat metrik.

Vzhledem k tomu, že tento odkaz na architekturu je založený na microsoft nulová důvěra (Zero Trust), služby a komponenty v části Infrastruktura a koncový bod nemají specifické monitorovací služby. Protokoly Azure Monitoru a Defender for Cloud jsou hlavní služby, které shromažďují, ukládají a analyzují protokoly z virtuálních počítačů a dalších výpočetních služeb.

Ústřední součástí této architektury je Microsoft Sentinel. Konsoliduje všechny protokoly a výstrahy, které generují služby zabezpečení Azure, XDR v programu Microsoft Defender a Azure Monitor. Po implementaci a přijímání protokolů a upozornění ze zdrojů uvedených v tomto článku je potřeba namapovat dotazy na tyto protokoly, abyste mohli shromažďovat přehledy a zjišťovat indikátory ohrožení (IOCS). Když Microsoft Sentinel tyto informace zachytí, můžete je buď prošetřit ručně, nebo aktivovat automatizované odpovědi, které nakonfigurujete pro zmírnění nebo řešení incidentů. Automatizované akce můžou zahrnovat blokování uživatele v MICROSOFT Entra ID nebo blokování IP adresy pomocí brány firewall.

Další informace o službě Microsoft Sentinel najdete v dokumentaci k Microsoft Sentinelu.

Přístup ke službám zabezpečení a monitorování

Následující seznam obsahuje informace o tom, jak získat přístup ke každé ze služeb, které jsou uvedeny v tomto článku:

Služby zabezpečení Azure. Ke všem službám zabezpečení Azure, které jsou uvedené v diagramech v této sérii článků, můžete získat přístup pomocí webu Azure Portal. Na portálu pomocí vyhledávací funkce vyhledejte služby, které vás zajímají, a získejte k nim přístup.

Azure Monitor Azure Monitor je k dispozici ve všech předplatných Azure. Můžete k němu přistupovat z hledání monitoru na webu Azure Portal.

Defender for Cloud. Defender for Cloud je k dispozici všem uživatelům, kteří přistupují k webu Azure Portal. Na portálu vyhledejte Defender for Cloud.

Log Analytics: Pokud chcete získat přístup ke službě Log Analytics, musíte nejprve vytvořit službu na portálu, protože ve výchozím nastavení neexistuje. Na webu Azure Portal vyhledejte pracovní prostor služby Log Analytics a pak vyberte Vytvořit. Po vytvoření budete mít přístup ke službě.

Microsoft Sentinel. Vzhledem k tomu, že Microsoft Sentinel funguje nad Log Analytics, musíte nejprve vytvořit pracovní prostor služby Log Analytics. V dalším kroku vyhledejte sentinel na webu Azure Portal. Pak vytvořte službu tak, že zvolíte pracovní prostor, který chcete mít za Microsoft Sentinelem.

Microsoft Defender pro koncový bod Defender for Endpoint je součástí XDR v programu Microsoft Defender. Přístup ke službě prostřednictvím https://security.microsoft.com. Jedná se o změnu z předchozí adresy URL.

securitycenter.windows.comMicrosoft Defender for Cloud Apps. Defender for Cloud Apps je součástí Microsoftu 365. Přístup ke službě prostřednictvím https://portal.cloudappsecurity.com.

Microsoft Defender pro Office 365. Defender pro Office 365 je součástí Microsoftu 365. Přejděte ke službě prostřednictvím https://security.microsoft.comstejného portálu, který se používá pro Defender for Endpoint. (Jedná se o změnu z předchozí adresy URL.

protection.office.com)Microsoft Defender for Identity. Defender for Identity je součástí Microsoftu 365. Ke službě přistupujete prostřednictvím https://portal.atp.azure.com. I když se jedná o cloudovou službu, defender for Identity zodpovídá také za ochranu identit v místních systémech.

Microsoft Endpoint Manager. Endpoint Manager je nový název Intune, Configuration Manageru a dalších služeb. Přistupovat k němu prostřednictvím https://endpoint.microsoft.com. Další informace o přístupu ke službám, které poskytuje XDR v programu Microsoft Defender a o tom, jak každý portál souvisí, najdete v tématu Vytvoření druhé vrstvy ochrany pomocí služeb Zabezpečení XDR v programu Microsoft Defender.

Azure Network Watcher Pokud chcete získat přístup ke službě Azure Network Watcher, vyhledejte sledovací proces na webu Azure Portal.

Analýza provozu Analýza provozu je součástí služby Network Watcher. Přístup k němu můžete získat z nabídky na levé straně ve službě Network Watcher. Je to výkonný síťový monitor, který funguje na základě skupin zabezpečení sítě implementovaných v jednotlivých síťových rozhraních a podsítích. Network Watcher vyžaduje shromažďování informací ze skupin zabezpečení sítě. Pokyny ke shromažďování informací najdete v kurzu : Protokolování síťového provozu do a z virtuálního počítače pomocí webu Azure Portal.

Application Insight. Application Insight je součástí služby Azure Monitor. Musíte ho ale nejprve vytvořit pro aplikaci, kterou chcete monitorovat. U některých aplikací založených na Azure, jako je například Web Apps, můžete application Insight vytvořit přímo ze zřizování Web Apps. Pokud k němu chcete získat přístup, vyhledejte monitorování na webu Azure Portal. Na stránce Monitorování vyberte Aplikace v nabídce na levé straně.

Analýza úložiště. Azure Storage nabízí různé typy úložiště ve stejné technologii účtu úložiště. Objekty blob, soubory, tabulky a fronty najdete nad účty úložiště. Analýza úložiště nabízí širokou škálu metrik pro použití s těmito službami úložiště. Přístup k Analýza úložiště z účtu úložiště na webu Azure Portal a pak v nabídce na levé straně vyberte Nastavení diagnostiky. Zvolte jeden pracovní prostor služby Log Analytics, do kterého chcete informace odeslat. Pak můžete získat přístup k řídicímu panelu z Přehledů. Všechno v monitorovaném účtu úložiště je znázorněno v nabídce.

Komponenty

Ukázková architektura v tomto článku používá následující komponenty Azure:

Microsoft Entra ID je cloudová služba pro správu identit a přístupu. Microsoft Entra ID pomáhá uživatelům přistupovat k externím prostředkům, jako jsou Microsoft 365, Azure Portal a tisíce dalších aplikací SaaS. Pomáhá jim také přistupovat k interním prostředkům, jako jsou aplikace ve vaší podnikové intranetové síti.

Azure Virtual Network je základní stavební blok vaší privátní sítě v Azure. Virtuální síť umožňuje mnoha typům prostředků Azure bezpečně komunikovat mezi sebou, internetem a místními sítěmi. Virtuální síť poskytuje virtuální síť, která využívá infrastrukturu Azure, jako je škálování, dostupnost a izolace.

Azure Load Balancer je vysoce výkonná služba vyrovnávání zatížení vrstvy 4 (příchozí a odchozí) pro všechny protokoly UDP a TCP. Je sestavená tak, aby zpracovávala miliony požadavků za sekundu a současně zajistila vysokou dostupnost vašeho řešení. Azure Load Balancer je zónově redundantní a zajišťuje vysokou dostupnost napříč Zóny dostupnosti.

Virtuální počítače jsou jedním z několika typů škálovatelných výpočetních prostředků na vyžádání, které Azure nabízí. Virtuální počítač Azure poskytuje flexibilitu virtualizace, aniž byste museli kupovat a udržovat fyzický hardware, na kterém běží.

Azure Kubernetes Service (AKS) je plně spravovaná služba Kubernetes pro nasazování a správu kontejnerizovaných aplikací. AKS poskytuje bezserverové Kubernetes, kontinuální integraci/průběžné doručování (CI/CD) a zabezpečení a zásady správného řízení na podnikové úrovni.

Azure Virtual Desktop je desktopová a aplikační virtualizační služba, která běží v cloudu a poskytuje desktopy vzdáleným uživatelům.

Web Apps je služba založená na protokolu HTTP pro hostování webových aplikací, rozhraní REST API a mobilních back-endů. Můžete vyvíjet ve svém oblíbeném jazyce a aplikace běží a škálují se snadno v prostředích s Windows i Linuxem.

Azure Storage je vysoce dostupná, široce škálovatelná, odolná a zabezpečená úložiště pro různé datové objekty v cloudu, včetně objektu, objektu blob, souboru, disku, fronty a úložiště tabulek. Služba šifruje všechna data zapsaná do účtu úložiště Azure. Azure Storage poskytuje jemně odstupňované řízení přístupu k datům.

Azure SQL Database je plně spravovaný databázový stroj PaaS, který zpracovává většinu funkcí správy databází, jako je upgrade, opravy, zálohování a monitorování. Poskytuje tyto funkce bez zásahu uživatele. SQL Database poskytuje řadu integrovaných funkcí zabezpečení a dodržování předpisů, které pomáhají vaší aplikaci splňovat požadavky na zabezpečení a dodržování předpisů.

Podrobnosti řešení

Řešení monitorování v Azure se zpočátku můžou zdát matoucí, protože Azure nabízí více monitorovacích služeb. Každá monitorovací služba Azure je ale důležitá ve strategii zabezpečení a monitorování, která je popsaná v této sérii. Články v této sérii popisují různé služby a plánování efektivního zabezpečení pro vaše IT prostředí.

- Mapování hrozeb do vašeho IT prostředí

- Vytvoření první vrstvy ochrany pomocí služeb Zabezpečení Azure

- Vytvoření druhé vrstvy ochrany pomocí služeb Zabezpečení XDR v programu Microsoft Defender

Potenciální případy použití

Tato referenční architektura poskytuje komplexní pohled na služby Microsoft Cloud Security a ukazuje, jak je integrovat, aby dosáhla optimálního stavu zabezpečení.

I když nemusíte implementovat každou zobrazenou službu zabezpečení, může vám tento příklad a mapa hrozeb znázorněná v diagramu architektury pomoct vytvořit vlastní mapu hrozeb a naplánovat strategii zabezpečení. Vyberte služby zabezpečení Azure a služby XDR v programu Microsoft Defender, které nejlépe vyhovují vašim potřebám.

Optimalizace nákladů

Ceny služeb Azure, které jsou uvedeny v této sérii článků, se počítají různými způsoby. Některé služby jsou bezplatné, některé mají poplatek za každé použití a některé mají poplatek, který je založený na licencování. Nejlepší způsob, jak odhadnout ceny pro některou ze služeb zabezpečení Azure, je použít cenovou kalkulačku. V kalkulačce vyhledejte službu, kterou vás zajímají, a pak ji vyberte, abyste získali všechny proměnné, které určují cenu služby.

Služby zabezpečení XDR v programu Microsoft Defender pracují s licencemi. Informace o licenčních požadavcích najdete v požadavcích XDR v programu Microsoft Defender.

Přispěvatelé

Tento článek spravuje Microsoft. Původně byla napsána následujícími přispěvateli.

Hlavní autor:

- Rudnei Oliveira | Vedoucí technik zabezpečení Azure

Další přispěvatelé:

- Gary Moore | Programátor/zapisovač

- Andrew Nathan | Vedoucí manažer zákaznického inženýrství

Další kroky

- Obrana před hrozbami v Microsoftu 365

- Detekce kybernetických útoků pomocí XDR v programu Microsoft Defender a reakce na ně

- Začínáme s XDR v programu Microsoft Defender

- Správa zabezpečení pomocí Microsoftu 365

- Ochrana před škodlivými hrozbami pomocí Microsoft Defender pro Office 365

- Ochrana místních identit pomocí Microsoft Defenderu pro cloud pro identitu

Související prostředky

Další podrobnosti o této referenční architektuře najdete v dalších článcích v této sérii:

- Část 1: mapovat hrozby pro vaše IT prostředí

- Část 2: Vytvoření první vrstvy ochrany pomocí služeb zabezpečení Azure

- Část 3: Sestavení druhé vrstvy ochrany pomocí služeb Zabezpečení XDR v programu Microsoft Defender

Související architektury v Centru architektury Azure najdete v následujícím článku: