Nápady na řešení

Tento článek popisuje myšlenku řešení. Váš cloudový architekt může pomocí těchto pokynů vizualizovat hlavní komponenty pro typickou implementaci této architektury. Tento článek slouží jako výchozí bod k návrhu dobře navrženého řešení, které odpovídá konkrétním požadavkům vaší úlohy.

K vytvoření kompletní infrastruktury IT pro vaši organizaci můžete použít různé služby Azure. Azure také poskytuje služby zabezpečení, které vám pomůžou chránit vaši infrastrukturu. Pomocí řešení zabezpečení Azure můžete vylepšit stav zabezpečení vašeho IT prostředí, zmírnit ohrožení zabezpečení a chránit před porušením zabezpečení prostřednictvím dobře navrženého řešení založeného na osvědčených postupech Microsoftu.

I když některé služby zabezpečení účtují spojené náklady, mnoho z nich je k dispozici bez dalších poplatků. Mezi bezplatné služby patří skupiny zabezpečení sítě (NSG), šifrování úložiště, TLS/SSL, tokeny sdíleného přístupového podpisu a další. Tento článek se zaměřuje na tyto nákladově bezplatné služby.

Tento článek je třetí v řadě pěti. Pokud si chcete projít předchozí dva články v této sérii, včetně úvodu a přehledu o tom, jak můžete mapovat hrozby proti IT prostředí, přečtěte si následující článek:

Potenciální případy použití

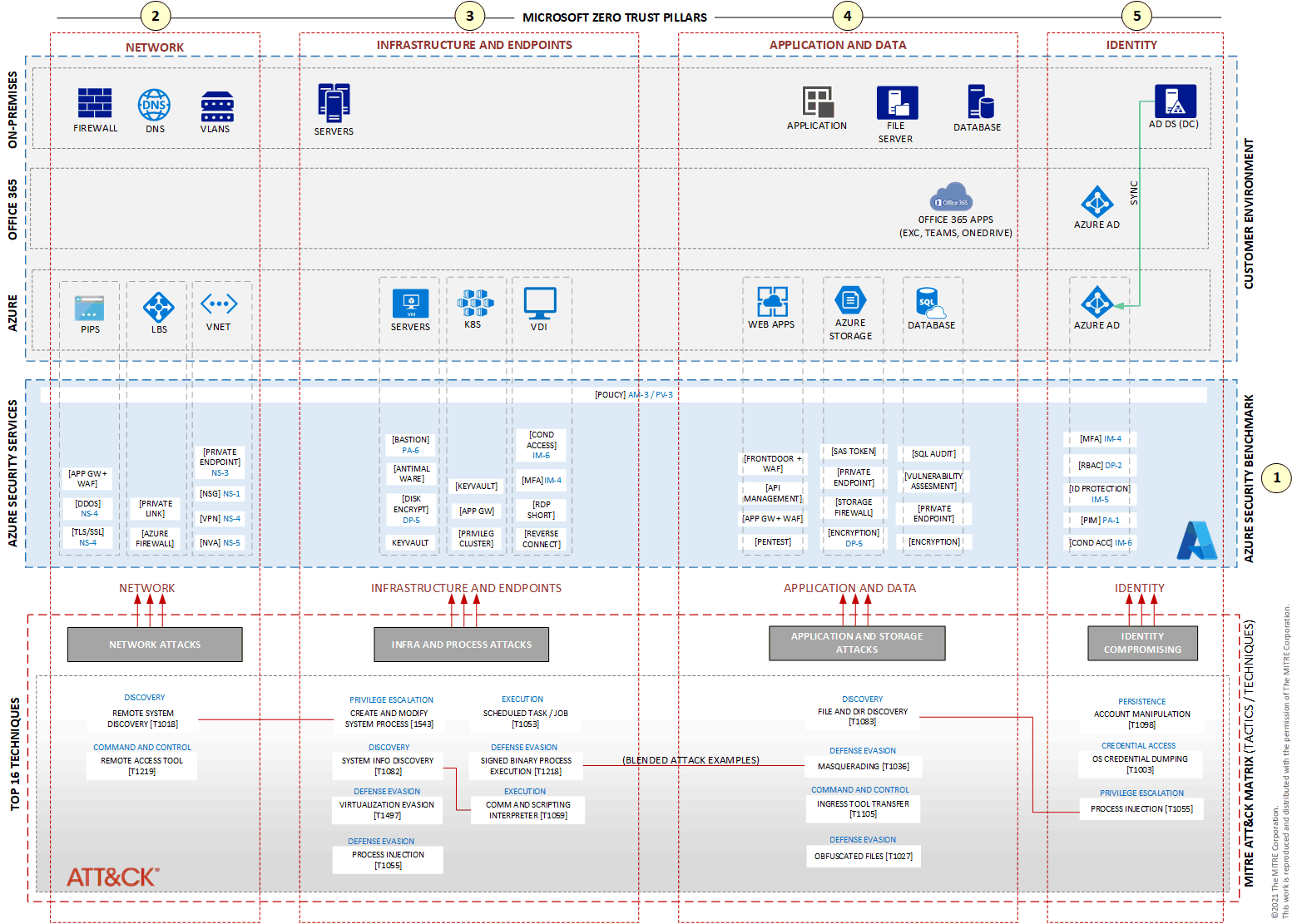

Tento článek organizuje služby zabezpečení Azure podle prostředků Azure, abyste se mohli zaměřit na konkrétní hrozby, které cílí na prostředky, jako jsou virtuální počítače, operační systémy, sítě Azure nebo aplikace, a také na útoky, které můžou ohrozit uživatele a hesla. Následující diagram vám pomůže identifikovat služby zabezpečení Azure, které pomáhají chránit prostředky a identity uživatelů před těmito typy hrozeb.

Architektura

Stáhněte si soubor aplikace Visio s touto architekturou.

©2021 Společnost MITRE. Tato práce se reprodukuje a distribuuje s oprávněním společnosti MITRE Corporation.

Vrstva zabezpečení Azure v tomto diagramu je založená na srovnávacím testu zabezpečení Azure (ASB) v3, což je sada pravidel zabezpečení implementovaných prostřednictvím zásad Azure. ASB je založená na kombinaci pravidel z CIS Center for Internet Security a National Institute of Standards and Technology. Další informace o ASB najdete v tématu Přehled srovnávacího testu zabezpečení Azure v3.

Diagram nezahrnuje každou dostupnou službu zabezpečení Azure, ale zvýrazňuje služby, které se používají nejčastěji. Všechny služby zabezpečení zobrazené v diagramu architektury je možné kombinovat a konfigurovat tak, aby spolupracovaly s vaším IT prostředím a konkrétními potřebami zabezpečení vaší organizace.

Workflow

Tato část popisuje komponenty a služby, které se zobrazují v diagramu. Mnohé z těchto kódů jsou kromě zkrácených popisků označeny také jejich kontrolními kódy ASB. Kódy ovládacích prvků odpovídají doménám ovládacích prvků, které jsou uvedeny v ovládacích prvcích.

Srovnávací test zabezpečení Azure

Každá kontrola zabezpečení odkazuje na jednu nebo více konkrétních služeb zabezpečení Azure. Referenční informace o architektuře v tomto článku ukazují některé z nich a jejich kontrolní čísla podle dokumentace k ASB. Mezi ovládací prvky patří:

- Zabezpečení sítě

- Správa identit

- Privilegovaný přístup

- Ochrana dat

- Správa aktiv

- Protokolování a detekce hrozeb

- Reakce na incidenty

- Správa stavu a ohrožení zabezpečení

- Zabezpečení koncových bodů

- Zálohování a obnovování

- Zabezpečení DevOps

- Zásady správného řízení a strategie

Další informace o bezpečnostních prvcích najdete v tématu Přehled srovnávacího testu zabezpečení Azure (v3).

Síť

Následující tabulka popisuje síťové služby v diagramu.

Štítek Popis Dokumentace NSG Bezplatná služba, kterou připojíte k síťovému rozhraní nebo podsíti. NSG umožňuje filtrovat provoz protokolu TCP nebo UDP pomocí rozsahů IP adres a portů pro příchozí a odchozí připojení. Skupiny zabezpečení sítě Síť VPN Brána virtuální privátní sítě (VPN), která poskytuje tunel s ochranou IPSEC (IKE v1/v2). VPN Gateway Azure Firewall Platforma jako služba (PaaS), která poskytuje ochranu ve vrstvě 4 a je připojená k celé virtuální síti. Co je Azure Firewall? App GW + WAF Aplikace Azure lication Gateway s firewallem webových aplikací (WAF). Application Gateway je nástroj pro vyrovnávání zatížení pro webový provoz, který funguje ve vrstvě 7, a přidává WAF k ochraně aplikací, které používají protokol HTTP a HTTPS. Co je Aplikace Azure lication Gateway? Síťové virtuální zařízení Síťové virtuální zařízení: Služba virtuálního zabezpečení z marketplace zřízená na virtuálních počítačích v Azure. Síťová virtuální zařízení DDOS Ochrana před útoky DDoS implementovaná ve virtuální síti, která vám pomůže zmírnit různé typy útoků DDoS. Přehled služby Azure DDoS Network Protection TLS/SSL Protokol TLS/SSL zajišťuje šifrování během přenosu pro většinu služeb Azure, které vyměňují informace, jako je Azure Storage a Web Apps. Konfigurace kompletního protokolu TLS pomocí služby Application Gateway s Využitím PowerShellu Privátní propojení Služba, která umožňuje vytvořit privátní síť pro službu Azure, která je zpočátku vystavená internetu. Co je privátní propojení Azure? Privátní koncový bod Vytvoří síťové rozhraní a připojí ho ke službě Azure. Privátní koncový bod je součástí služby Private Link. Tato konfigurace umožňuje službě pomocí privátního koncového bodu být součástí vaší virtuální sítě. Co je privátní koncový bod? Infrastruktura a koncové body

Následující tabulka popisuje infrastrukturu a služby koncových bodů, které jsou znázorněny v diagramu.

Štítek Popis Dokumentace Bastion Bastion poskytuje funkci jump serveru. Tato služba umožňuje přístup k virtuálním počítačům prostřednictvím protokolu RDP (Remote Desktop Protocol) nebo SSH bez vystavení virtuálních počítačů na internet. Co je Azure Bastion? Antimalware Microsoft Defender poskytuje antimalwarovou službu a je součástí Windows 10, Windows 11, Windows Serveru 2016 a Windows Serveru 2019. Antivirová ochrana v programu Microsoft Defender ve Windows Šifrování disku Šifrování disků umožňuje šifrovat disk virtuálního počítače. Azure Disk Encryption pro virtuální počítače s Windows Keyvault Key Vault, služba pro ukládání klíčů, tajných klíčů a certifikátů pomocí FIPS 140-2 Level 2 nebo 3. Základní koncepty služby Azure Key Vault Krátký protokol RDP Krátká cesta RDP služby Azure Virtual Desktop Tato funkce umožňuje vzdáleným uživatelům připojit se ke službě Virtual Desktop z privátní sítě. Azure Virtual Desktop RDP Shortpath pro spravované sítě Zpětné připojení Integrovaná funkce zabezpečení z Azure Virtual Desktopu Zpětné připojení zaručuje, že vzdálení uživatelé přijímají pouze pixelové proudy a nedostanou se k hostitelským virtuálním počítačům. Principy síťového připojení ve službě Azure Virtual Desktop Aplikace a data

Následující tabulka popisuje aplikační a datové služby, které jsou znázorněny v diagramu.

Štítek Popis Dokumentace Frontdoor + WAF Síť pro doručování obsahu (CDN). Front Door kombinuje více bodů přítomnosti a poskytuje lepší připojení pro uživatele, kteří přistupují ke službě, a přidává WAF. Co je Azure Front Door? API Management Služba, která poskytuje zabezpečení pro volání rozhraní API a spravuje rozhraní API napříč prostředími. Informace o službě API Management PenTest Sada osvědčených postupů pro provedení penetračního testu ve vašem prostředí, včetně prostředků Azure. Testování průniku Token SAS úložiště Sdílený přístupový token, který ostatním umožní přístup k vašemu účtu úložiště Azure. Udělení omezeného přístupu k prostředkům Azure Storage pomocí sdílených přístupových podpisů Privátní koncový bod Vytvořte síťové rozhraní a připojte ho k účtu úložiště, abyste ho mohli nakonfigurovat v privátní síti v Azure. Použití privátních koncových bodů pro Azure Storage Brána firewall úložiště Brána firewall, která umožňuje nastavit rozsah IP adres, které mají přístup k vašemu účtu úložiště. Konfigurace bran firewall Azure Storage a virtuálních sítí Šifrování

(Azure Storage)Chrání váš účet úložiště šifrováním neaktivních uložených dat. Šifrování služby Azure Storage pro neaktivní uložená data Audit SQL Sleduje události databáze a zapisuje je do protokolu auditu ve vašem účtu úložiště Azure. Auditování pro služby Azure SQL Database a Azure Synapse Analytics Posouzení ohrožení zabezpečení Služba, která pomáhá zjišťovat, sledovat a opravovat potenciální ohrožení zabezpečení databáze. Posouzení ohrožení zabezpečení SQL pomáhá identifikovat ohrožení zabezpečení databáze. Šifrování

(Azure SQL)Transparentní šifrování dat (TDE) pomáhá chránit databázové služby Azure SQL šifrováním neaktivních uložených dat. Transparentní šifrování dat pro službu SQL Database, SQL Managed Instance a Azure Synapse Analytics Identita

Následující tabulka popisuje služby identit, které jsou znázorněny v diagramu.

Štítek Popis Dokumentace RBAC Řízení přístupu na základě role v Azure (Azure RBAC) pomáhá spravovat přístup ke službám Azure pomocí podrobných oprávnění založených na přihlašovacích údajích Microsoft Entra uživatelů. Co je řízení přístupu na základě role v Azure (Azure RBAC)? MFA Vícefaktorové ověřování nabízí další typy ověřování nad rámec uživatelských jmen a hesel. Jak to funguje: Vícefaktorové ověřování Microsoft Entra Ochrana ID Identity Protection, služba zabezpečení z Microsoft Entra ID, analyzuje bilióny signálů za den, aby identifikovala a chránila uživatele před hrozbami. Co je ochrana identit? PIM Privileged Identity Management (PIM), služba zabezpečení z Microsoft Entra ID. Pomáhá vám dočasně poskytovat oprávnění superuživatele pro Microsoft Entra ID (například správce uživatelů) a předplatná Azure (například správce přístupu na základě role nebo správce služby Key Vault). Co je Microsoft Entra Privileged Identity Management? Cond Acc Podmíněný přístup je inteligentní služba zabezpečení, která používá zásady, které definujete pro různé podmínky k blokování nebo udělení přístupu uživatelům. Co je podmíněný přístup?

Komponenty

Ukázková architektura v tomto článku používá následující komponenty Azure:

Microsoft Entra ID je cloudová služba pro správu identit a přístupu. Microsoft Entra ID pomáhá uživatelům přistupovat k externím prostředkům, jako jsou Microsoft 365, Azure Portal a tisíce dalších aplikací SaaS. Pomáhá jim také přistupovat k interním prostředkům, jako jsou aplikace ve vaší podnikové intranetové síti.

Azure Virtual Network je základní stavební blok vaší privátní sítě v Azure. Virtuální síť umožňuje mnoha typům prostředků Azure bezpečně komunikovat mezi sebou, internetem a místními sítěmi. Virtuální síť poskytuje virtuální síť, která využívá infrastrukturu Azure, jako je škálování, dostupnost a izolace.

Azure Load Balancer je vysoce výkonná služba vyrovnávání zatížení vrstvy 4 (příchozí a odchozí) pro všechny protokoly UDP a TCP. Je sestavená tak, aby zpracovávala miliony požadavků za sekundu a současně zajistila vysokou dostupnost vašeho řešení. Azure Load Balancer je zónově redundantní a zajišťuje vysokou dostupnost napříč Zóny dostupnosti.

Virtuální počítače jsou jedním z několika typů škálovatelných výpočetních prostředků na vyžádání, které Azure nabízí. Virtuální počítač Azure poskytuje flexibilitu virtualizace, aniž byste museli kupovat a udržovat fyzický hardware, na kterém běží.

Azure Kubernetes Service (AKS) je plně spravovaná služba Kubernetes pro nasazování a správu kontejnerizovaných aplikací. AKS poskytuje bezserverové Kubernetes, kontinuální integraci/průběžné doručování (CI/CD) a zabezpečení a zásady správného řízení na podnikové úrovni.

Azure Virtual Desktop je desktopová a aplikační virtualizační služba, která běží v cloudu a poskytuje desktopy vzdáleným uživatelům.

App Service Web Apps je služba založená na protokolu HTTP pro hostování webových aplikací, rozhraní REST API a mobilních back-endů. Můžete vyvíjet ve svém oblíbeném jazyce a aplikace běží a škálují se snadno v prostředích s Windows i Linuxem.

Azure Storage je vysoce dostupná, široce škálovatelná, odolná a zabezpečená úložiště pro různé datové objekty v cloudu, včetně objektu, objektu blob, souboru, disku, fronty a úložiště tabulek. Služba šifruje všechna data zapsaná do účtu úložiště Azure. Azure Storage poskytuje jemně odstupňované řízení přístupu k datům.

Azure SQL Database je plně spravovaný databázový stroj PaaS, který zpracovává většinu funkcí správy databází, jako je upgrade, opravy, zálohování a monitorování. Poskytuje tyto funkce bez zásahu uživatele. SQL Database poskytuje řadu integrovaných funkcí zabezpečení a dodržování předpisů, které pomáhají vaší aplikaci splňovat požadavky na zabezpečení a dodržování předpisů.

Přispěvatelé

Tento článek spravuje Microsoft. Původně byla napsána následujícími přispěvateli.

Hlavní autor:

- Rudnei Oliveira | Vedoucí technik zabezpečení Azure

Další přispěvatelé:

- Gary Moore | Programátor/zapisovač

- Andrew Nathan | Vedoucí manažer zákaznického inženýrství

Další kroky

Microsoft má další dokumentaci, která vám může pomoct zabezpečit vaše IT prostředí, a následující články můžou být užitečné zejména:

- Zabezpečení v rámci architektury přechodu na cloud od Microsoftu pro Azure Architektura přechodu na cloud poskytuje pokyny k zabezpečení vaší cesty ke cloudu tím, že objasní procesy, osvědčené postupy, modely a zkušenosti.

- Dobře navržená architektura Microsoft Azure Dobře navržená architektura Azure je sada hlavních principů, které můžete použít ke zlepšení kvality úlohy. Architektura je založená na pěti pilířích: spolehlivost, zabezpečení, optimalizace nákladů, efektivita provozu a efektivita výkonu.

- Osvědčené postupy zabezpečení microsoftu Osvědčené postupy zabezpečení Microsoftu (dříve označované jako Compass zabezpečení Azure nebo Compass zabezpečení Microsoftu) je kolekce osvědčených postupů, které poskytují jasné a použitelné pokyny pro rozhodování související se zabezpečením.

- Referenční architektury kyberbezpečnosti Microsoftu (MCRA) MCRA je kompilace různých referenčních architektur zabezpečení Microsoftu.

V následujících zdrojích najdete další informace o službách, technologiích a terminologiích uvedených v tomto článku:

- Co je veřejný, privátní a hybridní cloud?

- Přehled srovnávacího testu zabezpečení Azure (v3)

- Proaktivní zabezpečení s využitím nulová důvěra (Zero Trust)

- Informace o předplatném Microsoftu 365

- Microsoft Defender XDR

Související prostředky

Další podrobnosti o této referenční architektuře najdete v dalších článcích v této sérii: