Microsoft整合 SecOps 平臺中的威脅偵測

網路安全性威脅會在目前的技術環境中輸入。 大量的雜訊是由入侵的常數規格以及安全性作業中心可用的大量訊號所建立。 Microsoft的整合 SecOps 平臺會將可採取動作的威脅與雜訊區隔開來。 Microsoft整合 SecOps 平臺中的每個服務都會新增自己的微調偵測,以符合它所提供的解決方案複雜度,並將它全部放在單一儀錶板中。

Microsoft Defender 入口網站中Microsoft的整合 SecOps 平臺會以來自雲端 Microsoft Defender 全面偵測回應、Microsoft Sentinel 和 Microsoft Defender 的警示和事件形式,將偵測一起提取。

Microsoft Defender 入口網站中的威脅偵測

安全性小組需要專注且清楚,才能消除誤判。 Microsoft Defender 入口網站會將來自所有支援Microsoft安全性與合規性解決方案的警示和事件相互關聯並合併,並透過雲端的 Microsoft Sentinel 和 Microsoft Defender,將來自外部解決方案的威脅偵測整合。 這些訊號的相互關聯和合併會帶來豐富的內容和優先順序。 例如,中間攻擊 (AiTM) 網路釣魚攻擊可能會有分散在多個來源的威脅拼圖片段。 Defender 入口網站會將這些部分整合到攻擊案例中,同時提供攻擊干擾和引導式回應來補救威脅。

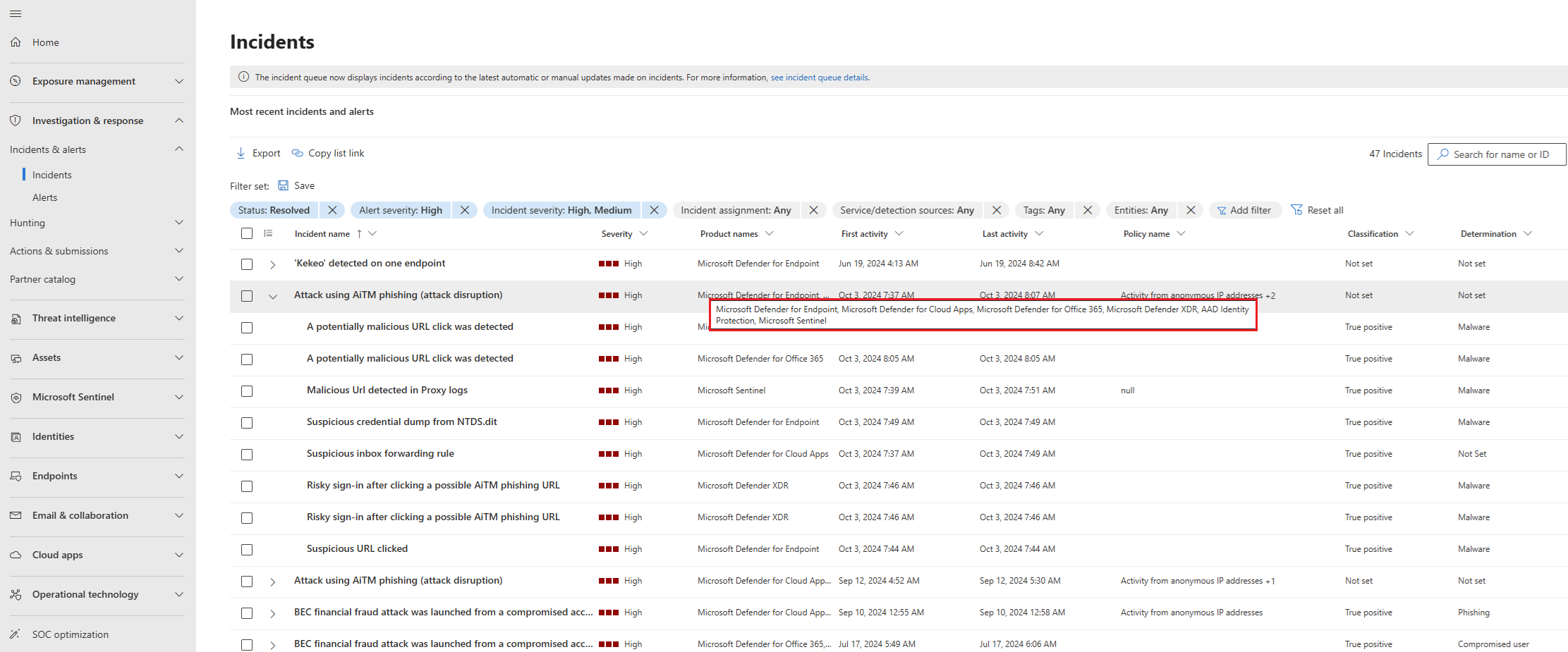

下圖顯示事件儀錶板將來自多個服務的訊號相互關聯,包括完整 AiTM 攻擊案例的個別偵測來源。

每個支援的Microsoft安全性產品都已啟用,可將更多訊號解除鎖定,以串流至Defender入口網站。 如需如何將這些訊號拼接在一起並設定優先順序的詳細資訊,請參閱 Microsoft Defender 入口網站中的事件和警示。

Microsoft Defender 全面偵測回應 威脅偵測

Defender 全面偵測回應 具有獨特的相互關聯功能,可提供額外的數據分析和威脅偵測層。 下表提供如何調整支援的安全性服務,以偵測符合其解決方案字元的威脅範例。

| Defender 全面偵測回應 服務 | 威脅偵測特有 |

|---|---|

| 適用於端點的 Microsoft Defender | Microsoft Defender 防病毒軟體會在行動裝置、桌面等端點上偵測具有行為型和啟發式分析的多型惡意代碼。 |

| 適用於 Office 365 的 Microsoft Defender | 在電子郵件、Teams 和 OneDrive 中偵測網路釣魚、惡意代碼、標準化連結等等。 |

| 適用於身分識別的 Microsoft Defender | 偵測內部部署和雲端身分識別之間的許可權提升、橫向移動、探索、防禦規避、持續性等等。 |

| Microsoft Defender for Cloud Apps | 透過跨雲端應用程式 (UEBA) 的使用者和實體行為分析來偵測可疑活動。 |

| Microsoft Defender 弱點管理 | 偵測裝置中的弱點,提供有意義的調查內容。 |

| Microsoft Entra ID Protection | 偵測與登入相關聯的風險,例如不可能的移動、已驗證的威脅執行者 IP、認證外泄、密碼噴水等。 |

| Microsoft數據外洩防護 | 偵測與跨 Microsoft 365 服務、Office 應用程式、端點等敏感性資訊過度共用和外洩相關的風險和行為。 |

如需詳細資訊,請參閱什麼是 Microsoft Defender 全面偵測回應?

Microsoft Sentinel 威脅偵測

Microsoft Sentinel 連線到 Defender 入口網站可從大量的Microsoft和非Microsoft來源收集數據,但不會停止。 透過 Microsoft Sentinel 的威脅管理功能,您可以取得偵測及組織對您環境的威脅所需的工具。

| 威脅管理功能 | 偵測功能 | 相關資訊 |

|---|---|---|

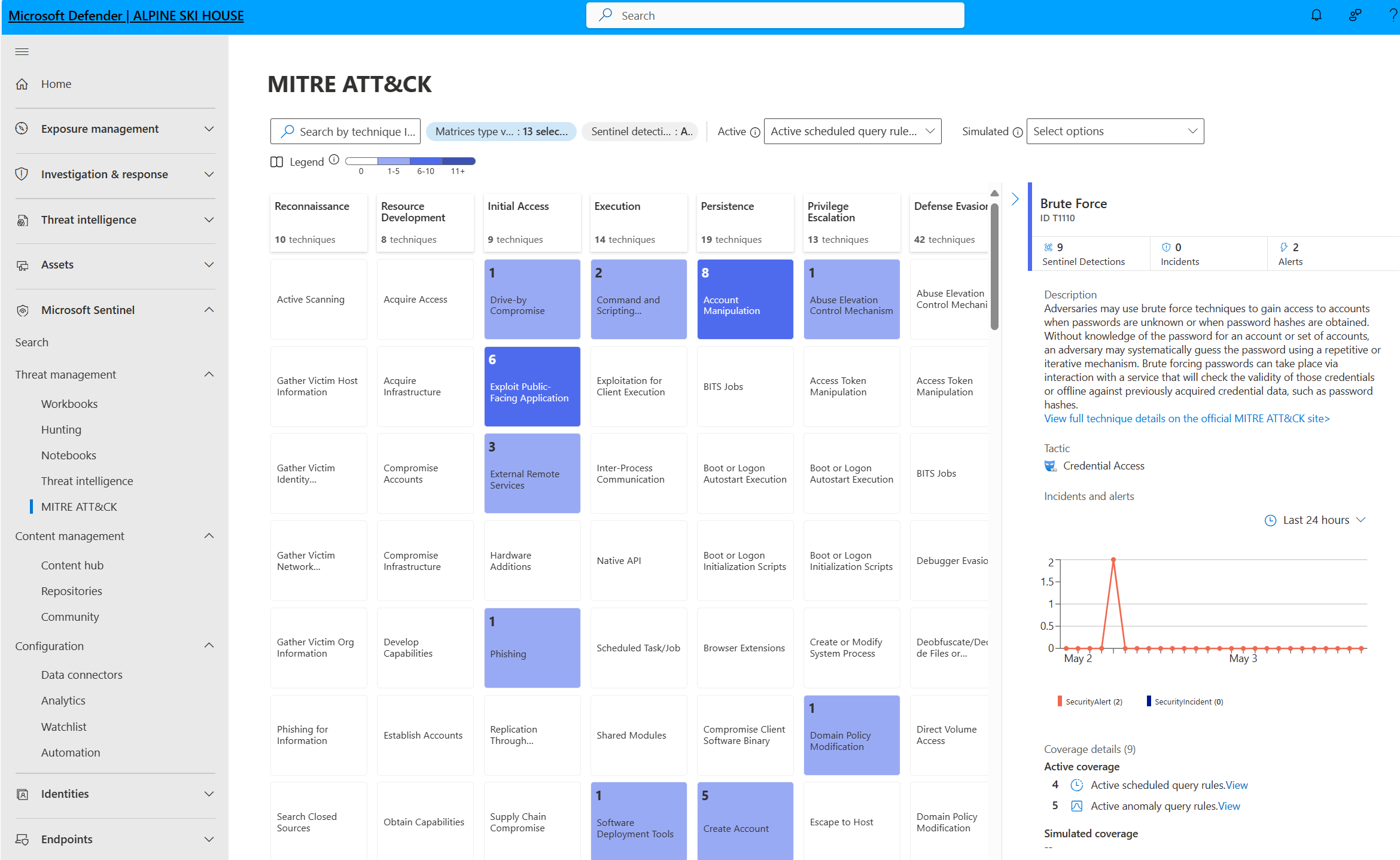

| MITRE ATT&CK 涵蓋範圍 | 組織您的威脅偵測涵蓋範圍,並瞭解差距。 | 瞭解 MITRE ATT&CK® 架構的安全性涵蓋範圍 |

| 分析 | 規則會持續深入探索您的數據,以產生警示和事件,並在Defender入口網站中整合這些訊號。 | 現成偵測威脅 |

| 關注清單 | 在您的環境中策劃有意義的關聯性,以改善偵測品質和優先順序。 | Microsoft Sentinel 中的監看清單 |

| Workbooks | 使用可視化深入解析來偵測威脅,特別是監視數據收集的健康情況,並瞭解阻礙正確偵測威脅的間距。 | 使用活頁簿將數據可視化 |

| 摘要規則 | 將雜訊、大量記錄優化,以偵測低安全性值數據中的威脅。 | 針對網路數據產生威脅情報相符專案的警示 |

如需詳細資訊,請參閱將 Microsoft Sentinel 連線到 Microsoft Defender 入口網站。

雲端威脅偵測的 Microsoft Defender

適用於雲端的Defender透過進階安全性分析持續監視雲端的資產,提供威脅偵測來產生警示和事件。 這些訊號會直接整合到 Defender 入口網站,以進行相互關聯和嚴重性分類。 在適用於雲端的Defender中啟用的每個方案,都會新增串流至Defender入口網站的偵測訊號。 如需詳細資訊,請參閱 Microsoft Defender 全面偵測回應 中的警示和事件。

適用於雲端的Defender會偵測各種工作負載的威脅。 下表提供其偵測到的一些威脅範例。 如需特定警示的詳細資訊,請參閱 安全性警示參考清單。

| 適用於雲端的Defender方案 | 威脅偵測特有 |

|---|---|

| 適用於伺服器的 Defender | 根據反惡意代碼軟體失敗、無檔案攻擊、密碼編譯採礦和勒索軟體攻擊、暴力密碼破解攻擊等等,偵測 Linux 和 Windows 的威脅。 |

| 適用於記憶體的 Defender | 偵測網路釣魚內容和惡意代碼發佈、可疑的存取和探索、不尋常的數據擷取等等。 |

| 適用於容器的Defender | 偵測控制平面和工作負載運行時間上的風險暴露、惡意或密碼編譯採礦活動、Web 殼層活動、自定義模擬等威脅。 |

| 適用於資料庫的 Defender | 偵測 SQL 插入、模糊處理、不尋常的存取、暴力密碼破解嘗試等等。 |

| 適用於 API 的 Defender | 偵測可疑的流量尖峰、來自惡意IP的存取、API端點的探索和列舉技術等等。 |

| AI 威脅防護 | 偵測跨產生 AI 應用程式的威脅,以進行越獄嘗試、敏感數據暴露、損毀的 AI 等等。 |

如需詳細資訊,請參閱 安全性警示和事件。