了解 MITRE ATT&CK 架構的安全性涵蓋範圍

MITRE ATT&CK 是可公開存取的攻擊者經常會使用的策略和技術知識庫,藉由觀察真實世界做法來建立和維護此知識庫。 許多組織都使用 MITRE ATT&CK 知識庫來開發特定的威脅模型和方法,用來驗證其環境中的安全性狀態。

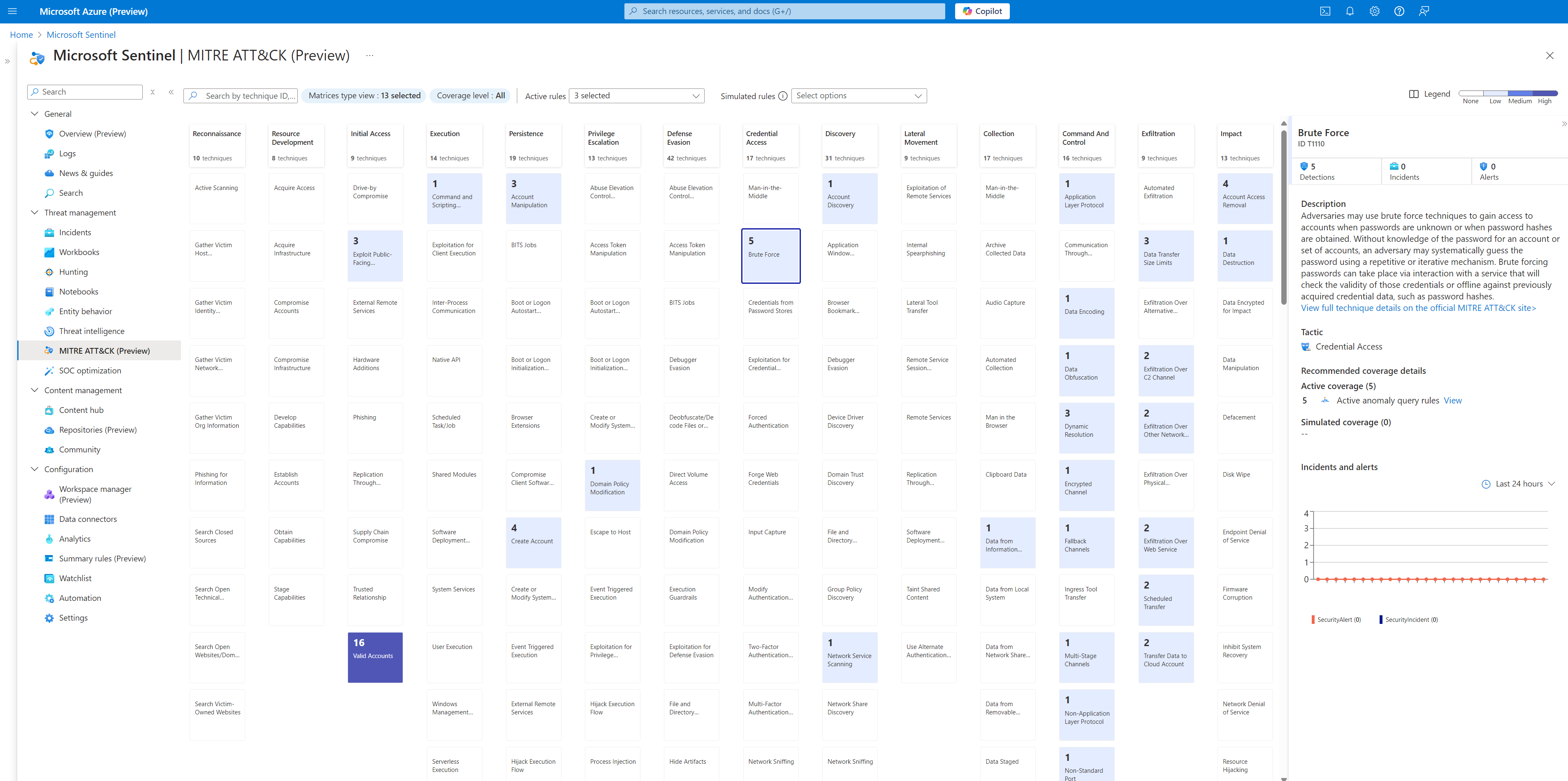

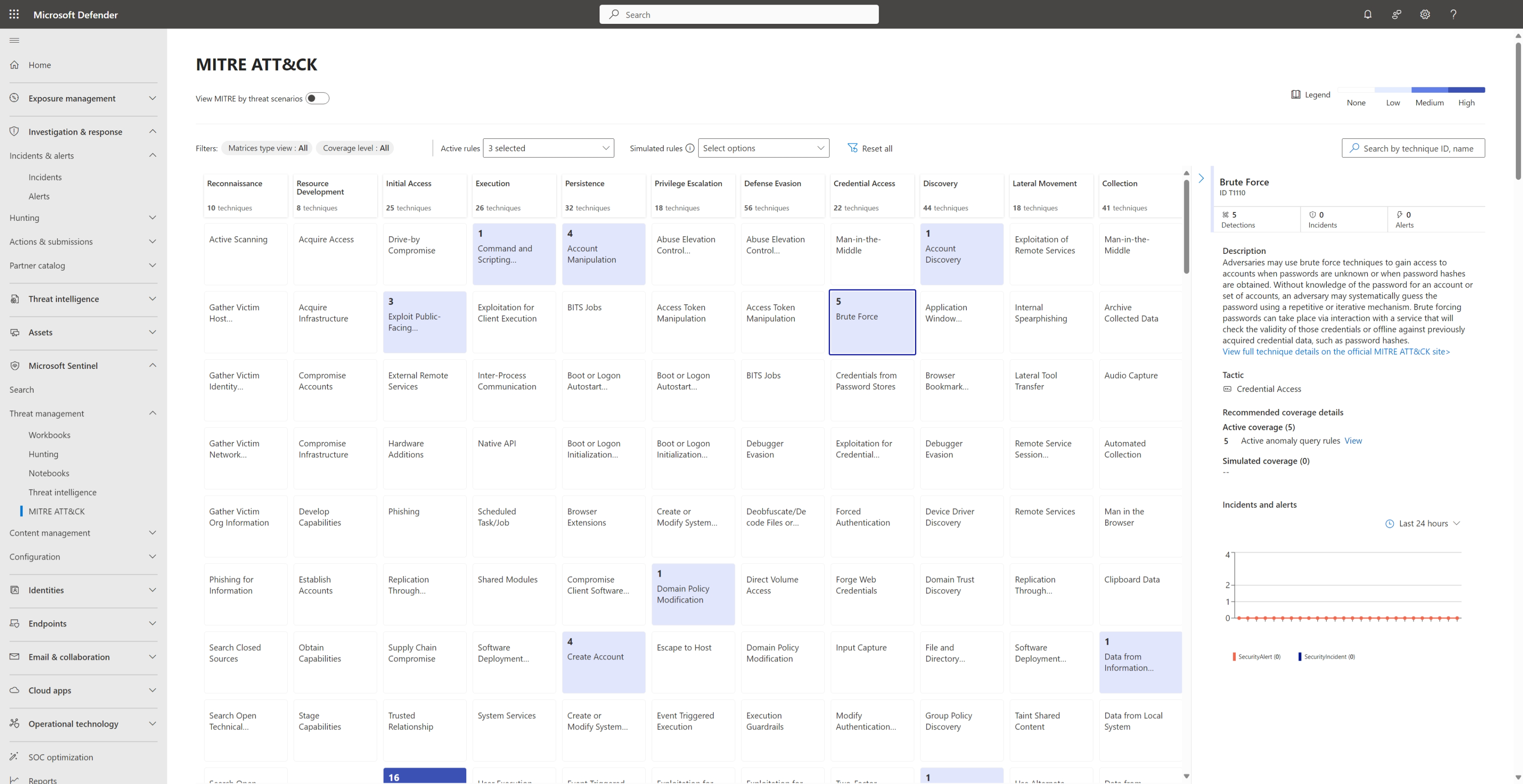

Microsoft Sentinel 會分析擷取的數據,不僅可 偵測威脅 並協助您 調查,還能將組織安全性狀態的性質和涵蓋範圍可視化。

本文說明如何使用 Sentinel Microsoft 中的 MITRE 頁面,根據 MITRE ATT&CK® 架構的策略和技術,檢視工作區中已作用中的分析規則(偵測),以及可供您設定的偵測,以了解組織的安全性涵蓋範圍。

重要

Microsoft Sentinel 中的 MITRE 頁面目前處於預覽狀態。 Azure 預覽補充條款包含適用於 Beta 版、預覽版或尚未發行至正式運作的 Azure 功能的法律條款。

必要條件

在 Microsoft Sentinel 中檢視貴組織的 MITRE 涵蓋範圍之前,請確定您具備下列必要條件:

- 作用中Microsoft Sentinel 實例。

- 在 Sentinel 中檢視內容的必要許可權Microsoft。 如需詳細資訊,請參閱 Microsoft Sentinel 中的角色和權限。

- 設定為將相關安全性數據內嵌至 sentinel Microsoft的數據連接器。 如需詳細資訊,請參閱 Microsoft Sentinel 數據連接器。

- Microsoft Sentinel 中設定的作用中排程查詢規則和近乎即時 (NRT) 規則。 如需詳細資訊,請參閱 Microsoft Sentinel 中的威脅偵測。

- 熟悉 MITRE ATT&CK 架構及其策略和技術。

MITRE ATT&CK 架構版本

Microsoft Sentinel 目前與 MITRE ATT&CK 架構版本 13 對齊。

檢視目前的 MITRE 涵蓋範圍

根據預設,涵蓋範圍矩陣中會指出目前作用中的排程查詢和近乎即時 (NRT) 的規則。

視您使用的入口網站而定,執行下列其中一項:

在 Azure 入口網站 的 [威脅管理] 底下,選取 [MITRE ATT&CK(預覽] 。

請使用下列任一方法:

使用圖例 瞭解工作區中目前作用中的偵測數目,以取得特定技術。

使用搜尋列 來搜尋矩陣中的特定技術,並使用技術名稱或標識符來檢視組織所選技術的安全性狀態。

在矩陣中選取特定技術 ,以在詳細數據窗格中檢視更多詳細數據。 在那裡,使用連結來跳至下列任何位置:

在 [描述] 區域中,選取 [檢視完整技術詳細數據...],以取得 MITRE ATT&CK 架構中所選技術的詳細資訊,知識庫。

向下捲動窗格中,然後選取任何使用中項目的連結,以跳至 sentinel Microsoft相關區域。

例如,選取 [搜捕查詢],以跳至 [搜捕] 頁面。 在那裡,您會看到已篩選的搜捕查詢清單,這些查詢與選取的技術相關聯,並可供您在工作區中設定。

在 Defender 入口網站中,[詳細數據] 窗格也會顯示建議的涵蓋範圍詳細數據,包括所選技術的所有建議偵測與服務的作用中偵測和安全性服務比例。

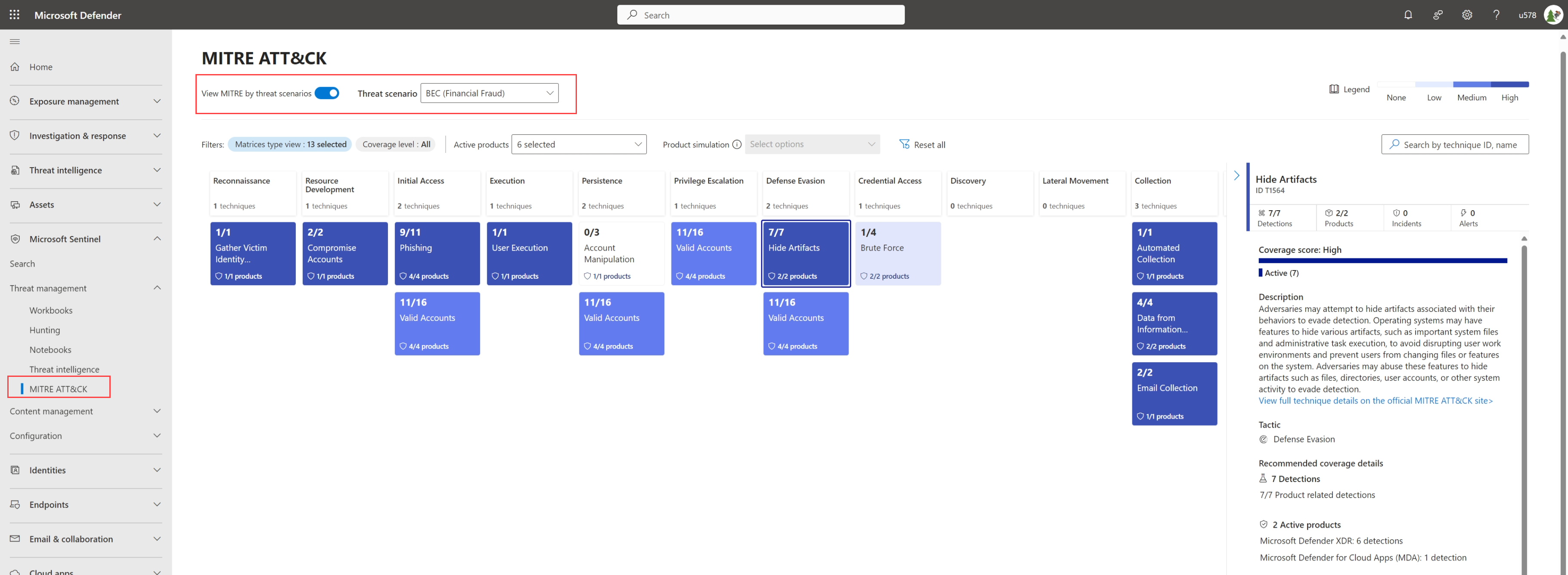

使用可用的偵測來模擬可能的涵蓋範圍

在 MITRE 涵蓋範圍矩陣中, 模擬 涵蓋範圍是指可在Microsoft Sentinel 工作區中設定但目前未設定的偵測。 檢視模擬的涵蓋範圍以瞭解貴組織可能的安全性狀態,若您要設定可用的所有偵測。

在 [Microsoft Sentinel] 的 [威脅管理] 底下,選取 [MITRE ATTA&CK(預覽],然後選取 [模擬規則] 功能表中的專案,以模擬貴組織可能的安全性狀態。

從該處,使用頁面的元素,如同您一樣,檢視特定技術的模擬涵蓋範圍。

在分析規則和事件中使用 MITRE ATT&CK 架構

在 Microsoft Sentinel 工作區中套用定期執行的 MITRE 技術的排程規則,可增強 MITRE 涵蓋範圍矩陣中為貴組織顯示的安全性狀態。

分析規則:

- 設定分析規則時,請選取要套用至您的規則的特定 MITRE 技術。

- 搜尋分析規則時,請篩選技術所顯示的規則,以更快速地找到您的規則。

如需詳細資訊,請參閱 偵測現 用的威脅和 建立自定義分析規則來偵測威脅。

事件:

當針對已設定 MITRE 技術的規則所呈現的警示建立事件時,這些技術也會新增至事件。

如需詳細資訊,請參閱使用 Microsoft Sentinel 調查事件。 如果Microsoft Sentinel 已上線至 Defender 入口網站,請 改為調查 Microsoft Defender 入口 網站中的事件。

威脅搜捕:

- 當您建立新的搜捕查詢時,請選取要套用至查詢的特定策略和技術。

- 搜尋使用中的搜捕查詢時,請從方格上方清單中選取項目,以篩選策略所顯示的查詢。 選取查詢以查看側邊詳細數據窗格中的策略和技術詳細數據

- 當您建立書籤時,請使用繼承自搜捕查詢的技術對應,或建立您自己的對應。

如需詳細資訊,請參閱 使用 Microsoft Sentinel 搜捕威脅,以及 使用 Microsoft Sentinel 搜捕期間追蹤數據。

相關內容

如需詳細資訊,請參閱