教學課程:設定 Datawiza 以啟用 Oracle Hyperion EPM 的 Microsoft Entra 多重要素驗證和單一登入

使用本教學課程,使用 Datawiza Access Proxy (DAP) 啟用 Oracle Hyperion 企業績效管理 (EPM) 的 Microsoft Entra 多重要素驗證和單一登入 (SSO)。

深入了解 datawiza.com。

使用 DAP 整合應用程式與 Microsoft Entra ID 的優點:

- 支援零信任的主動式安全性 - 一種安全性模型,可適應現代化環境並支援混合式工作場所,同時可保護人員、裝置、應用程式和資料

- Microsoft Entra 單一登入 - 可讓使用者和應用程式從任何位置使用裝置安全且順暢地存取

- 運作方式:Microsoft Entra 多重要素驗證 - 在登入期間中提示使用者提供識別形式,例如,在其行動電話上輸入代碼或提供指紋掃描

- 何謂條件式存取? - 原則是 if-then 陳述式,如果使用者想要存取資源,則必須完成動作

- 使用無代碼 Datawiza 在 Microsoft Entra ID 中輕鬆驗證和授權 - 使用 Web 應用程式,例如:Oracle JDE、Oracle E-Business Suite、Oracle Sibel 和本地開發的應用程式

- 使用 Datawiza Cloud Management Console (DCMC) - 管理公用雲端和內部部署的應用程式存取

案例描述

此案例的重點為 Oracle Hyperion EPM 整合使用 HTTP 授權標頭來管理受保護內容的存取。

由於舊版應用程式缺少新式通訊協定支援,因此很難與 Microsoft Entra SSO 直接整合。 Datawiza Access Proxy (DAP) 透過通訊協定轉換來消除舊版應用程式與新式身分識別控制平面之間的差距。 DAP 可降低整合額外負荷、節省工程時間,並改善應用程式安全性。

案例架構

此解決方案含有下列元件:

- Microsoft Entra ID - 身分識別和存取管理服務,能協助使用者登入及存取外部與內部資源

- Datawiza Access Proxy (DAP) - 容器型反向 Proxy,可針對使用者登入流程實作 OpenID Connect (OIDC)、OAuth 或安全性聲明標記語言 (SAML)。 採用資訊透明方式,透過 HTTP 標頭將身分識別傳遞至應用程式。

- Datawiza Cloud Management Console (DCMC) - 系統管理員使用 UI 和 RESTful API 管理 DAP,以設定 DAP 並存取控制原則

- Oracle Hyperion EPM - Microsoft Entra ID 和 DAP 要保護的舊版應用程式

了解使用 Microsoft Entra 驗證結構的 Datawiza 中的服務提供者起始流程。

必要條件

請確保已符合下列必要條件︰

- Azure 訂用帳戶

- 如果沒有訂用帳戶,您可以取得 Azure 免費帳戶

- 連結至 Azure 訂用帳戶的 Microsoft Entra 租用戶

- Docker 與 Docker Compose

- 前往 docs.docker.com 以取得 Docker 並安裝 Docker Compose

- 從內部部署目錄同步至 Microsoft Entra ID 的使用者身分識別,或在 Microsoft Entra ID 中建立並流回內部部署目錄的使用者身分識別

- 擁有 Microsoft Entra ID 和應用程式系統管理員角色的帳戶

- Oracle Hyperion EMP 環境

- (選用) 要透過 HTTPS 發佈服務的 SSL Web 憑證。 您可以使用預設的 Datawiza 自我簽署憑證進行測試。

開始使用 DAP

若要整合 Oracle Hyperion EMP 與 Microsoft Entra ID:

登入 Datawiza Cloud Management Console (DCMC)。

[歡迎] 頁面隨即出現。

選取橙色 [開始] 按鈕。

![螢幕擷取畫面顯示 [開始使用] 按鈕。](media/datawiza-mfa-sso-oracle-hyperion-epm/getting-started-button.png)

在 [部署名稱] 下的 [名稱] 和 [描述] 欄位中輸入資訊。

![螢幕擷取畫面顯示 [名稱] 和 [描述] 欄位,還有 [下一步] 按鈕。](media/datawiza-mfa-sso-oracle-hyperion-epm/deployment-name.png)

選取 [下一步]。

[新增應用程式] 對話方塊隨即出現。

針對 [平台],選取 [Web]。

針對 [應用程式名稱],輸入唯一的應用程式名稱。

針對 [公用網域],例如,請使用

https://hyperion.example.com。 如需測試,您可以使用 localhost DNS。 如果您未在負載平衡器後面部署 DAP,請使用公用網域連接埠。針對 [接聽連接埠],選取 DAP 接聽使用的連接埠。

針對 [上游伺服器],選取要保護的 Oracle Hyperion 實作 URL 和連接埠。

選取 [下一步]。

在 [新增應用程式] 輸入資訊。 請記下 [公用網域]、[接聽連接埠] 和 [上游伺服器] 的範例輸入資料。

選取 [下一步]。

在 [設定 IdP] 對話方塊中,輸入相關資訊。

注意

使用 Datawiza Cloud Management Console (DCMC) 單鍵整合來協助完成設定。 DCMC 會呼叫 Microsoft Graph API,代表您在 Microsoft Entra 租用戶中建立應用程式註冊。

選取 建立。

[DAP 部署] 頁面隨即出現。

記下部署 Docker Compose 檔案。 此檔案包含 DAP 映像,也包含佈建金鑰和佈建秘密,其會從 DCMC 提取最新設定和原則。

選取完成。

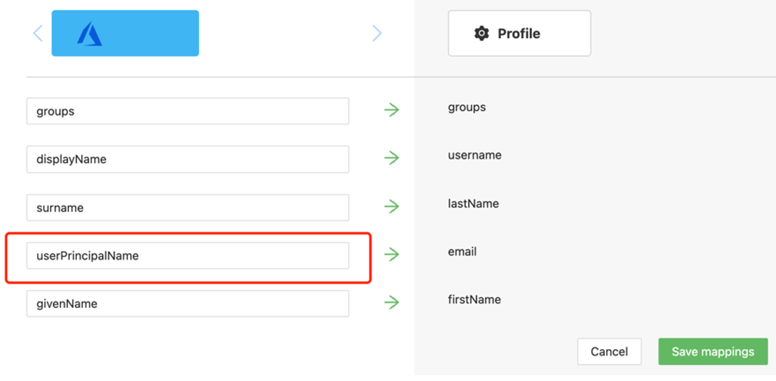

SSO 和 HTTP 標頭

DAP 會從識別提供者 (IdP) 取得使用者屬性,並使用標頭或 Cookie 將其傳遞至上游應用程式。

下列指示可讓 Oracle Hyperion EPM 應用程式辨識使用者。 使用名稱,指示 DAP 透過 HTTP 標頭將 IdP 中的值傳遞至應用程式。

在左側導覽中,選取 [應用程式]。

找出您所建立的應用程式。

選取 [屬性傳遞] 子索引標籤。

針對 [欄位],選取 [電子郵件]。

針對 [預期],選取 [HYPLOGIN]。

針對 [類型],選取 [標頭]。

![螢幕擷取畫面顯示 [屬性傳遞] 索引標籤。](media/datawiza-mfa-sso-oracle-hyperion-epm/attribute-pass-tab.png)

注意

此設定會使用 Microsoft Entra 使用者主體名稱,作為 Oracle Hyperion 所使用的登入使用者名稱。 如需另一個使用者身分識別,請移至 [對應] 索引標籤。

SSL 組態

請使用下列指示進行 SSL 設定。

選取 [進階] 索引標籤。

![螢幕擷取畫面顯示 [進階] 索引標籤。](media/datawiza-mfa-sso-oracle-hyperion-epm/advanced-tab.png)

在 [SSL] 索引標籤上,選取 [啟用 SSL]。

從 [憑證類型] 下拉式清單中,選取類型。 若要進行測試,請使用自我簽署憑證。

![螢幕擷取畫面顯示 [憑證類型] 下拉式清單。](media/datawiza-mfa-sso-oracle-hyperion-epm/cert-type.png)

注意

您可以從檔案上傳憑證。

![螢幕擷取畫面顯示 [進階設定] 底下 [選取選項] 的 [檔案型] 項目。](media/datawiza-mfa-sso-oracle-hyperion-epm/file-based-cert.png)

選取 [儲存]。

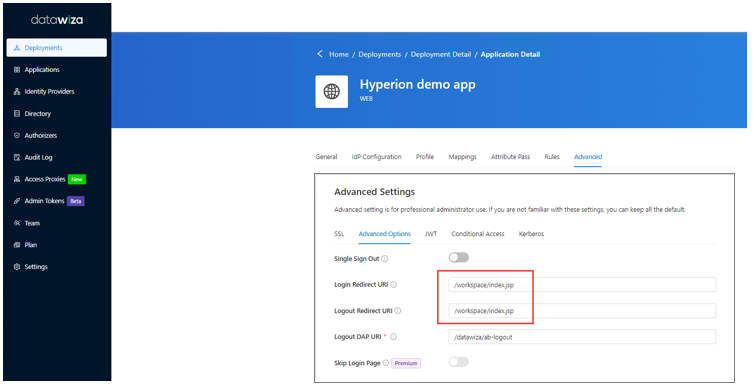

登入和登出重新導向 URI

使用下列指示來指出登入重新導向 URI 和登出重新導向 URI。

選取 [進階選項] 索引標籤。

針對 [登入重新導向 URI] 和 [登出重新導向 URI],輸入

/workspace/index.jsp。

選取 [儲存]。

啟用 Microsoft Entra 多重要素驗證

若要提供更多登入安全性,您可以強制執行 Microsoft Entra 多重要素驗證。

深入了解:教學課程:使用 Microsoft Entra 多重要素驗證維護使用者登入事件的安全

- 以應用程式系統管理員角色身分登入 Azure 入口網站。

- 選取 [Microsoft Entra ID]>[管理]>[屬性]。

- 在 [屬性] 底下,選取 [管理安全性預設值]。

- 在 [啟用安全性預設值] 底下,選取 [是]。

- 選取 [儲存]。

在 Oracle Hyperion 共用服務主控台啟用 SSO

使用下列指示,在 Oracle Hyperion 環境中啟用 SSO。

使用系統管理員權限登入 Hyperion 共用服務主控台。 例如:

http://{your-hyperion-fqdn}:19000/workspace/index.jsp。選取 [瀏覽],然後選取 [共用服務主控台]。

![螢幕擷取畫面顯示 [共用服務主控台] 選項。](media/datawiza-mfa-sso-oracle-hyperion-epm/shared-service-console.png)

選取 [管理],然後選取 [設定使用者目錄]。

選取 [安全性選項] 索引標籤。

在 [單一登入設定] 中,選取 [啟用 SSO] 核取方塊。

從 [SSO 提供者或代理程式] 下拉式清單中,選取 [其他]。

從 [SSO 機制] 下拉式清單中,選取 [自訂 HTTP 標頭]。

在下列欄位中,輸入 HYPLOGIN,安全性代理程式即會將標頭名稱傳遞給 EMP。

選取 [確定]。

![螢幕擷取畫面顯示 [設定使用者目錄] 選項和 [安全性選項] 索引標籤。](media/datawiza-mfa-sso-oracle-hyperion-epm/configure-user-directories.png)

更新 EMP 工作區中的 POST 登出 URL 設定

選取 [瀏覽]。

在 [管理] 中,選取 [工作區設定],然後選取 [伺服器設定]。

![螢幕擷取畫面顯示 [工作區設定] 和 [伺服器設定] 選項。](media/datawiza-mfa-sso-oracle-hyperion-epm/workspace-settings.png)

在 [工作區伺服器設定] 對話方塊的 [POST 登出 URL] 中,選取使用者登出 EPM 時看到的 URL

/datawiza/ab-logout。選取 [確定]。

![螢幕擷取畫面顯示 [POST 登出 URL] 和 [確定] 按鈕。](media/datawiza-mfa-sso-oracle-hyperion-epm/post-logoff-url.png)

測試 Oracle Hyperion EMP 應用程式

為了確認 Oracle Hyperion 應用程式存取,系統會顯示提示,要求使用 Microsoft Entra 帳戶進行登入。 系統會檢查認證,隨即會出現 Oracle Hyperion EPM 首頁。

下一步

- 教學課程:使用 Microsoft Entra ID 和 Datawiza 設定安全的混合式存取

- 教學課程:使用 Datawiza 設定 Azure AD B2C 以提供安全的混合式存取

- 前往 Datawiza 並在幾分鐘內將 SSO 和 MFA 新增至 Oracle Hyperion EPM

- 前往 docs.datawiza.com 以取得 Datawiza 使用者指南 (英文)