Microsoft Defender 入口網站服務的角色型訪問控制中的自定義角色

根據預設,Microsoft Defender 入口網站中可用的服務存取權會使用 Microsoft Entra 全域角色來共同管理。 如果您需要對特定產品數據的存取有更大的彈性和控制,而且尚未使用 Microsoft Defender 全面偵測回應 統一角色型訪問控制 (RBAC) 進行集中式許可權管理,建議您為每個服務建立自定義角色。

例如,為 適用於端點的 Microsoft Defender 建立自定義角色來管理特定適用於端點的 Defender 數據的存取權,或建立適用於 Office 的 Microsoft Defender 自定義角色來管理特定電子郵件和共同作業數據的存取權。

重要事項

本文中的部分資訊與發行前版本產品有關,在產品正式發行前可能會大幅度修改。 Microsoft 對此處提供的資訊,不提供任何明確或隱含的瑕疵擔保。

在 Microsoft Defender 入口網站中找出自定義角色管理設定

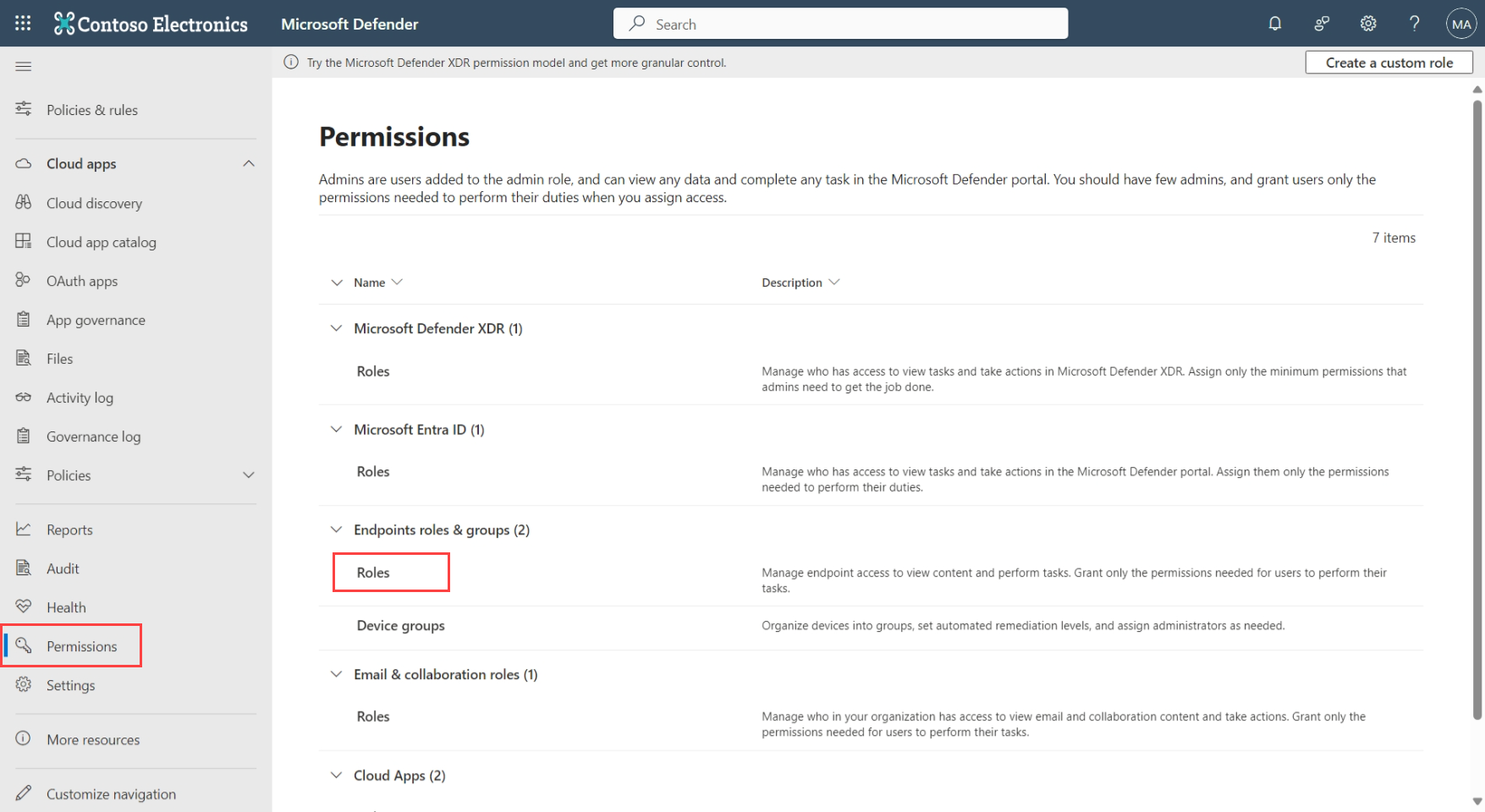

每個 Microsoft Defender 服務都有自己的自定義角色管理設定,有些服務會在 Microsoft Defender 入口網站的中央位置中表示。 若要在 Microsoft Defender 入口網站中尋找自定義角色管理設定:

- 在 security.microsoft.com 登入 Microsoft Defender 入口網站。

- 在瀏覽窗格中,選取 [ 許可權]。

- 選 取您 要在其中建立自定義角色之服務的 [角色] 連結。 例如,針對適用於端點的Defender:

在每個服務中,自定義角色名稱不會連線到 Microsoft Entra ID 中的全域角色,即使命名方式類似也一樣。 例如,適用於端點的 Microsoft Defender 中名為 Security 管理員 的自定義角色未連線到 Microsoft Entra ID 中的全域安全性 管理員 角色。

Defender 入口網站服務內容的參考

如需每個 Microsoft Defender 全面偵測回應 服務許可權和角色的相關信息,請參閱下列文章:

- Microsoft 適用於雲端的 Defender 使用者角色和許可權

- 設定 Defender for Cloud Apps的存取權

- 在適用於端點的Defender中建立和管理角色

- 適用於身分識別的 Defender 中的角色和 許可權

- Microsoft 適用於IoT的Defender 使用者管理

- Microsoft 適用於 Office 365 的 Defender 許可權

- 管理存取 Microsoft Defender 全面偵測回應

- Microsoft 安全性暴露風險管理許可權

- Microsoft Sentinel 中的角色和許可權

Microsoft 建議您使用權限最少的角色。 這有助於改善貴組織的安全性。 全域系統管理員是高度特殊權限角色,應僅在無法使用現有角色的緊急案例下使用。