在 Microsoft Defender 防病毒軟體中開啟雲端保護

適用於:

- Microsoft Defender 防毒軟體

- 適用於端點的 Microsoft Defender 方案 1

- 適用於端點的 Microsoft Defender 方案 2

平台

- Windows

Microsoft Defender 防病毒軟體中的雲端保護可提供精確、即時和智慧型的保護。 默認應啟用雲端保護。

注意事項

竄改保護 有助於防止雲端保護和其他安全性設定變更。 因此,啟用竄改保護時,會忽略對 受竄改保護的設定 所做的任何變更。 如果您必須對裝置進行變更,且這些變更遭到竄改保護封鎖,建議您使用 疑難解答模式 暫時停用裝置上的竄改保護。 請注意,在疑難解答模式結束后,對受竄改保護的設定所做的任何變更都會還原為其設定的狀態。

為何應開啟雲端保護

Microsoft Defender 防病毒軟體雲端保護可協助防範端點和網路上的惡意代碼。 我們建議保持雲端保護開啟,因為 適用於端點的 Microsoft Defender 中的某些安全性功能只有在啟用雲端保護時才有作用。

下表摘要說明相依於雲端保護的功能:

| 功能 | 訂閱需求 | 描述 |

|---|---|---|

|

檢查雲端中的元數據。 Microsoft Defender 防病毒軟體雲端服務會使用機器學習模型作為額外的防禦層。 這些機器學習模型包含元數據,因此在偵測到可疑或惡意檔案時,會檢查其元數據。 若要深入瞭解,請參閱部落格:瞭解新一代保護的核心 適用於端點的 Microsoft Defender 進階技術 |

適用於端點的 Microsoft Defender 方案 1 或方案 2 (獨立或包含在計劃中,例如 Microsoft 365 E3 或 E5) | |

|

雲端保護和範例提交。 檔案和可執行檔可以傳送至 Microsoft Defender 防病毒軟體雲端服務,以進行偵測和分析。 自動提交範例依賴雲端保護,但也可以設定為獨立設定。 若要深入瞭解,請參閱 Microsoft Defender 防病毒軟體中的雲端保護和範例提交。 |

適用於端點的 Microsoft Defender 方案 1 或方案 2 (獨立或包含在計劃中,例如 Microsoft 365 E3 或 E5) | |

|

竄改保護。 竄改保護有助於防止對貴組織的安全性設定進行不必要的變更。 若要深入瞭解,請 參閱使用竄改保護來保護安全性設定。 |

適用於端點的 Microsoft Defender 方案 2 (獨立或包含在計劃中,例如 Microsoft 365 E5) | |

|

第一次看見時封鎖 第一次看見時封鎖會偵測到新的惡意代碼,並在數秒內將其封鎖。 偵測到可疑或惡意檔案時,第一次看見時封鎖功能會查詢雲端保護後端,並套用啟發學習法、機器學習和檔案的自動化分析,以判斷它是否為威脅。 若要深入瞭解,請參閱 什麼是「第一次看見時封鎖」? |

適用於端點的 Microsoft Defender 方案 1 或方案 2 (獨立或包含在計劃中,例如 Microsoft 365 E3 或 E5) | |

|

緊急簽章更新。 偵測到惡意內容時,會部署緊急簽章更新和修正程式。 您可以在幾分鐘內收到這些修正和更新,而不是等待下一個定期更新。 若要深入瞭解更新,請參閱 Microsoft Defender 防病毒軟體安全情報和產品更新。 |

適用於端點的 Microsoft Defender 方案 2 (獨立或包含在計劃中,例如 Microsoft 365 E5) | |

|

EDR (端點偵測和回應) 區塊模式。 當 Microsoft Defender 防病毒軟體不是裝置上的主要防病毒軟體產品時,封鎖模式中的 EDR 會提供額外的保護。 區塊模式中的 EDR 會補救在非Microsoft、主要防病毒軟體解決方案可能遺失的 EDR 產生掃描期間找到的成品。 針對具有 Microsoft Defender 防病毒軟體作為主要防病毒軟體解決方案的裝置啟用時,封鎖模式中的 EDR 可提供在 EDR 產生的掃描期間自動補救識別成品的額外優點。 若要深入瞭解,請參閱 區塊模式中的 EDR。 |

適用於端點的 Microsoft Defender 方案 2 (獨立或包含在計劃中,例如 Microsoft 365 E5) | |

|

受攻擊面縮小規則。 ASR 規則是您可以設定來協助停止惡意代碼的智慧型手機規則。 某些規則需要開啟雲端保護,才能完全運作。 這些規則包括: - 封鎖可執行檔執行,除非它們符合普遍性、存留期或受信任的清單準則 - 針對勒索軟體使用進階保護 - 封鎖不受信任的程式從卸載式磁碟驅動器執行 若要深入瞭解,請 參閱使用受攻擊面縮小規則來防止惡意代碼感染。 |

適用於端點的 Microsoft Defender 方案 1 或方案 2 (獨立或包含在計劃中,例如 Microsoft 365 E3 或 E5) | |

|

IoC (入侵指標) 。 在適用於端點的 Defender 中,IoC 可以設定為定義實體的偵測、預防和排除。 範例: 「允許」指標可用來定義防病毒軟體掃描和補救動作的例外狀況。 「警示和封鎖」指標可用來防止檔案或進程執行。 若要深入瞭解,請參閱 建立指標。 |

適用於端點的 Microsoft Defender 方案 2 (獨立或包含在計劃中,例如 Microsoft 365 E5) |

設定雲端保護的方法

您可以使用下列數種方法之一來開啟或關閉 Microsoft Defender 防病毒軟體雲端保護:

您也可以使用 Configuration Manager。 此外,您可以使用 Windows 安全性 應用程式,在個別端點上開啟或關閉雲端保護。

如需特定網路連線需求的詳細資訊,以確保您的端點可以連線到雲端保護服務,請參閱設定 和驗證網路連線。

注意事項

在 Windows 10 和 Windows 11 中,本文所述的 [基本] 和 [進階報告] 選項之間沒有任何差異。 這是舊版的區別,而選擇任一設定會導致相同的雲端保護層級。 共用的信息類型或數量沒有任何差異。 如需收集內容的詳細資訊,請參閱Microsoft隱私聲明。

使用 Microsoft Intune 開啟雲端保護

移至 Intune 系統管理中心 (https://intune.microsoft.com) 並登入。

選擇 [端點安全>性防病毒軟體]。

在 [ AV 原則] 區段中,選取現有的原則,或選擇 [+ 建立原則]。

工作 步驟 建立新的原則 1.針對 [平臺],選取 [Windows]。

2.針對 [配置檔],選取 [Microsoft Defender 防病毒軟體]。

3.在 [ 基本] 頁面上,指定原則的名稱和描述,然後選擇 [ 下一步]。

4.在 [ Defender] 區段中,尋找 [ 允許雲端保護],並將它設定為 [ 允許]。

5.向下卷動至 [提交範例同意],然後選取下列其中一個設定:

- 自動傳送所有範例

- 自動傳送安全範例

6.在 [ 範圍卷標] 步驟中 ,如果您的組織使用 範圍卷標,請選取您要使用的標籤,然後選擇 [ 下一步]。

7.在 [ 指派] 步驟中,選取您要套用此原則的群組、使用者或裝置,然後選擇 [ 下一步]。

8.在 [ 檢閱 + 建立] 步驟中,檢閱您原則的設定,然後選擇 [ 建立]。編輯現有的原則 1.選取您要編輯的原則。

2.在 [ 組態設定] 下,選擇 [ 編輯]。

3.在 [ Defender] 區段中,尋找 [ 允許雲端保護],並將它設定為 [ 允許]。

4.向下卷動至 [提交範例同意],然後選取下列其中一個設定:

- 自動傳送所有範例

- 自動傳送安全範例

5.選 取 [檢閱 + 儲存]。

提示

若要深入瞭解 Intune 中的 Microsoft Defender 防病毒軟體設定,請參閱 Intune 中端點安全性的防病毒軟體原則。

使用 群組原則 開啟雲端保護

在您的 群組原則 管理裝置上,開啟 群組原則 管理控制台,以滑鼠右鍵按兩下您要設定的 群組原則 物件,然後選取 [編輯]。

在 [群組原則 管理] 編輯器 中,移至 [計算機設定]。

選 取 [系統管理範本]。

將樹狀結構展開至 Windows 元件>Microsoft Defender 防病毒軟體 > MAPS

注意事項

MAPS 設定等於雲端式保護。

按兩下 [聯結Microsoft MAPS]。 請確定選項已開啟,並設定為 [基本地圖] 或 [ 進階地圖]。 選取 [確定]。

您可以選擇傳送有關偵測到之軟體的基本或其他資訊:

基本 MAPS:基本成員資格會傳送基本資訊給Microsoft有關在您的裝置上偵測到的惡意代碼和潛在垃圾軟體。 資訊包括軟體來自 URL 和部分路徑) 等 (的位置、解決威脅所採取的動作,以及動作是否成功。

進階MAPS:除了基本資訊之外,進階成員資格還會傳送惡意代碼和潛在垃圾軟體的詳細資訊,包括軟體的完整路徑,以及軟體如何影響裝置的詳細資訊。

需要 進一步分析時,按兩下 [傳送檔案範例]。 請確定第一個選項已設定為 [已啟用 ],而且其他選項已設定為:

- 傳送安全範例 (1)

- 傳送所有範例 (3)

注意事項

[傳 送安全範例 (1) 選項表示會自動傳送大部分的範例。 可能包含個人資訊的檔案會提示用戶進行其他確認。 將選項設定為 [ 永遠提示 (0) 會降低裝置的保護狀態。 將它設定為 [永不傳送 (2) 表示 適用於端點的 Microsoft Defender 的 [第一次看見時封鎖] 功能將無法運作。

選取 [確定]。

使用 PowerShell Cmdlet 開啟雲端保護

下列 Cmdlet 可以開啟雲端保護:

Set-MpPreference -MAPSReporting Advanced

Set-MpPreference -SubmitSamplesConsent SendAllSamples

如需如何搭配使用PowerShell與 Microsoft Defender防病毒軟體的詳細資訊,請參閱使用PowerShell Cmdlet 來設定及執行 Microsoft Defender 防病毒軟體和 Microsoft Defender 防病毒軟體 Cmdlet。 原則 CSP - Defender 也有關於 -SubmitSamplesConsent 的詳細資訊。

重要事項

您可以將 -SubmitSamplesConsent 設定為 SendSafeSamples (預設、建議的設定) 、 NeverSend或 AlwaysPrompt。

設定 SendSafeSamples 表示會自動傳送大部分的範例。 可能包含個人資訊的檔案會提示用戶繼續,而且需要確認。

和 NeverSendAlwaysPrompt 設定會降低裝置的保護層級。 此外,此NeverSend設定表示 適用於端點的 Microsoft Defender 的「第一次看見時封鎖」功能將無法運作。

使用 Windows Management Instruction (WMI) 開啟雲端保護

針對下列屬性,請使用 MSFT_MpPreference 類別的 Set 方法:

MAPSReporting

SubmitSamplesConsent

如需允許參數的詳細資訊,請參閱 Windows Defender WMIv2 API。

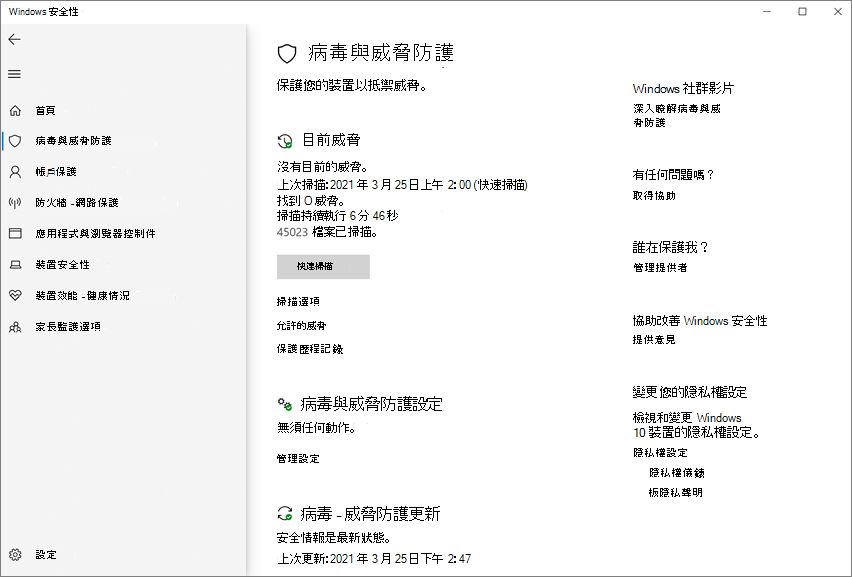

使用 Windows 安全性 應用程式在個別用戶端上開啟雲端保護

注意事項

如果 [設定報表的本機設定覆寫] Microsoft MAPS 群組原則 設定設為 [已停用],則 [Windows 設定] 中的 [雲端式保護] 設定會呈現灰色且無法使用。 透過 群組原則 物件所做的變更必須先部署到個別端點,才能在 Windows 設定中更新設定。

選取任務列中的防護圖示,或搜尋 [開始] 選單以取得 Windows 安全性,以開啟 Windows 安全性 應用程式。

選 取 [病毒 & 威脅防護 ] 圖格 (或左側功能表欄) 的防護圖示,然後在 [ 病毒 & 威脅防護設定] 下,選取 [ 管理設定]。

確認 雲端式保護 和 自動範例提交 已切換為 [開啟]。

注意事項

如果已使用 群組原則 設定自動提交範例,則設定會呈現灰色且無法使用。

另請參閱

提示

如果您在尋找其他平台適用的防毒軟體相關資訊,請參閱:

提示

想要深入了解? Engage 技術社群中的Microsoft安全性社群:適用於端點的 Microsoft Defender 技術社群。