已啟用 Azure Arc 的 Kubernetes 網路連線能力

已啟用 Arc 的 Kubernetes 支援使用 Azure Arc 控制平面上線和管理 Kubernetes 叢集 的完整連線和半連線模式 。 已啟用 Azure Arc 的 Kubernetes 代理程式會與 Azure Arc 端點通訊,以使用從 Kubernetes 叢集提取和推送方法來 交換不同類型的中繼資料資訊 。

本檔說明網路架構、設計考慮和設計建議,可協助您啟用 Azure 控制平面的連線能力,以便管理及操作在內部部署和其他雲端環境中執行的已啟用 Arc 的 Kubernetes 叢集。

架構

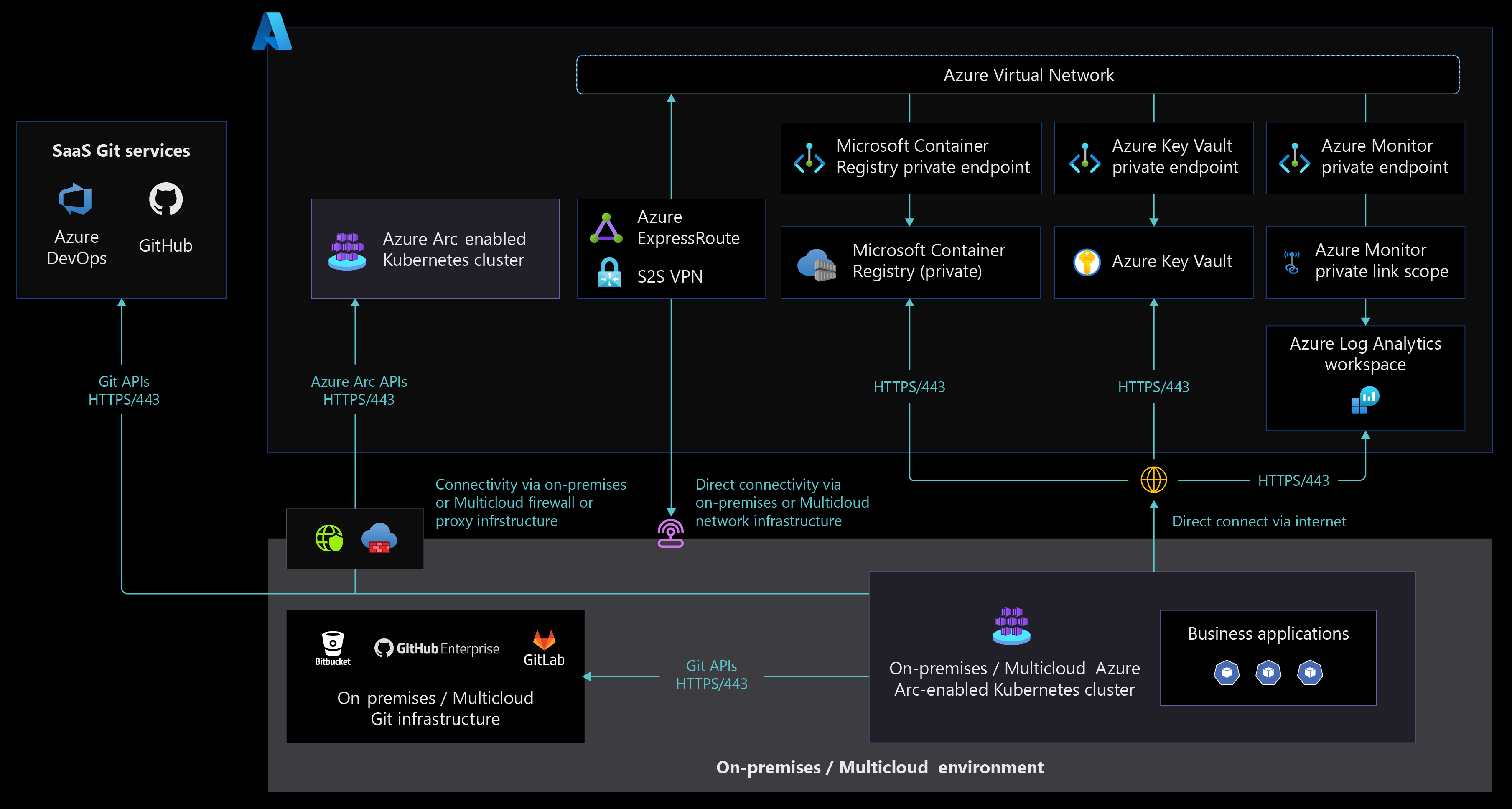

下圖顯示已啟用 Azure Arc 的 Kubernetes 網路架構,可支援完全連線和半連線的網路連線模式。

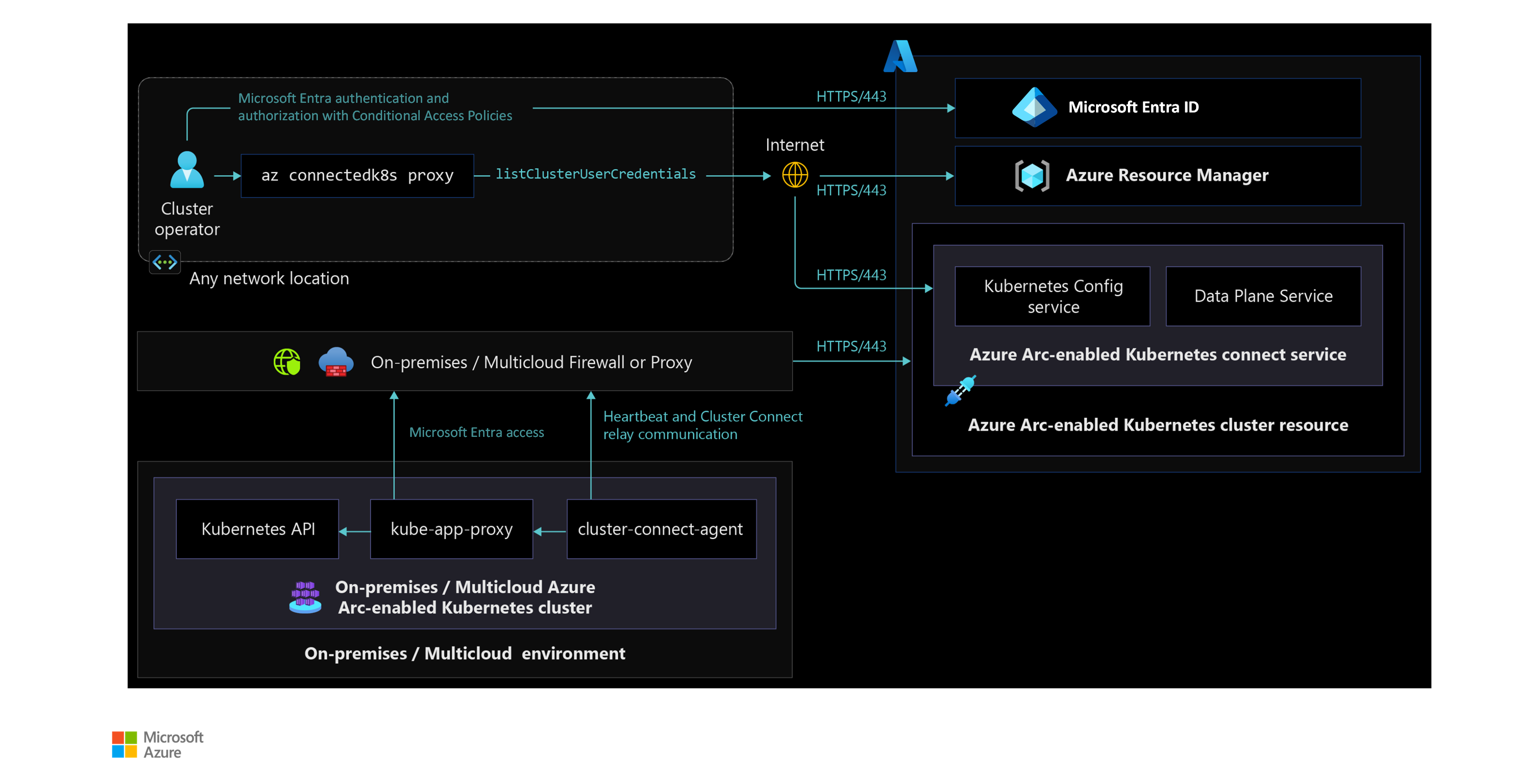

下圖顯示網路架構,允許使用 已啟用 Azure Arc 的 Kubernetes 叢集連線功能功能 ,從任何網路位置進行叢集存取。

設計考量

- 檢閱 Azure 登陸區域的 網路拓撲和連線設計區域 ,以評估已啟用 Azure Arc 的 Kubernetes 對您的連線模型的影響。

- 檢閱已啟用 Azure Arc 的 Kubernetes 網路需求 ,以瞭解叢集如何從內部部署網路或其他雲端提供者與 Azure 通訊。

- 請考慮貴組織的安全性與合規性需求之間的取捨,以及已啟用 Azure Arc 的 Kubernetes 為您的組織提供的優點。 決定實作 的完整連線模式和半連線模式 。

- 決定透過 ExpressRoute 或 VPN 連線到 Azure Log Analytics 工作區與網際網路連線時,是否要使用公用或私人端點。

- 決定透過 ExpressRoute 或 VPN 連線到 Azure Key Vault 與網際網路連線時,是否要使用公用或私人端點。

- 選擇已啟用 Azure Arc 的 Kubernetes 叢集管理的網路連線選項,因為已啟用 Azure Arc 的 Kubernetes 叢集支援 來自任何網路的叢集管理。 如需決定網路獨立叢集管理時的設計考慮和建議,請參閱 身分識別和存取管理。

- 請考慮透過 Cluster Connect 功能安全地管理已啟用 Azure Arc 的 Kubernetes 叢集,以隨時隨地存取,這可排除輸入網路埠開啟,而且只允許對 Azure 中的 Azure Arc 服務進行輸出通訊。

- 使用內部部署或多雲端 防火牆或 Proxy 伺服器檢查 輸出流量和網路入侵偵測和防護系統時, (IDPS) ,決定是否要豁免已啟用 Azure Arc 的 Kubernetes 端點,因為這些防火牆或 Proxy 伺服器不信任某些伺服器憑證。

設計建議

- 使用已上線 Kubernetes 叢集的完整連線模式,可協助您掌握最新的產品版本、安全性更新、原則和已安裝的擴充功能,以將 Azure 雲端服務帶入內部部署或多雲端環境。

- 請根據您選擇的連線模型,確定您符合已啟用 Azure Arc 的 Kubernetes 網路需求 。

- 啟用Azure Private Link透過 Azure Express Route或VPN連線,從在內部部署或其他雲端環境中執行的 Kubernetes 叢集存取Azure 資源,例如金鑰保存庫、儲存體帳戶、Microsoft Container Registry和Log Analytics。

- 設定 DNS 轉寄站 ,以解析 Azure 中的 Azure 服務公用 DNS 區域。

- 針對 已啟用 Azure Arc 的 Kubernetes 代理程式 流量通過防火牆或 Proxy 伺服器,請建立來源和一些目的地物件群組和/或標籤,以簡化輸出網際網路流量規則,並支援 Azure Arc 延伸模組的其他 URL 允許清單。

- 使用 Azure 監視器追蹤 已啟用 Azure Arc 的 Kubernetes 叢集線上狀態 ,並引發警示,以在線上狀態變更時通知系統管理員。 請考慮搭配 Azure 監視器使用Azure Resource Graph查詢。

- 使用 半連線的網路連線模式時,請至少每隔 30 天將您的叢集連線到 Azure Arc 一次以匯出計費資料,以及至少每隔 90 天更新一次受控識別憑證,並更新已啟用 Azure Arc 的 Kubernetes 資源和代理程式。

下一步

如需混合式和多重雲端雲端旅程的詳細資訊,請參閱下列文章:

- 檢閱已啟用 Azure Arc 的 Kubernetes 必要條件 。

- 檢閱已啟用 Azure Arc 之 Kubernetes 的已驗證 Kubernetes 散發套件 。

- 檢閱 管理混合式和多重雲端環境。

- 瞭解如何 將現有的 Kubernetes 叢集連線至 Azure Arc。

- 瞭解 已啟用 Azure Arc 的 Kubernetes 連線模式。

- 瞭解 已啟用 Azure Arc 的 Kubernetes 叢集與 Azure 之間交換的資料。

- 瞭解如何使用Azure 原則大規模套用組態。

- 檢閱已啟用 Azure Arc 的 Kubernetes 的 Azure Resource Graph範例查詢。

- 瞭解 已啟用 Azure Arc 的 Open Service Mesh 以保護已啟用 Azure Arc 的 Kubernetes 叢集通訊,以及 服務可觀察性 關鍵設計區域。

- 瞭解如何 使用叢集連線從任何地方存取已啟用 Azure Arc 的 Kubernetes 叢集。

- 使用 Azure Arc Jumpstart 體驗已啟用 Azure Arc的 Kubernetes 自動化案例。

- 透過 Azure Arc 學習路徑深入瞭解 Azure Arc。

- 如需常見問題的解答,請參閱 已啟用 Azure Arc 的常見問題 。