安裝 ATA - 步驟 7

適用於:Advanced Threat Analytics 1.9 版

步驟 7:整合 VPN

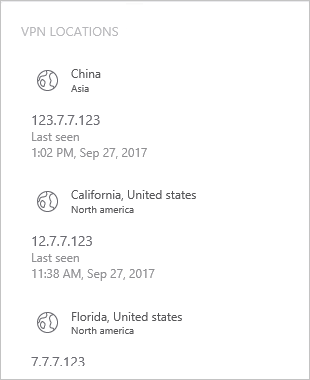

Microsoft Advanced Threat Analytics (ATA) 1.8 版和更新版本可以從 VPN 解決方案收集會計資訊。 設定時,使用者的配置檔頁面會包含來自 VPN 連線的資訊,例如 IP 位址和連線的來源位置。 這可藉由提供用戶活動的其他資訊來補充調查程式。 將外部IP位址解析為位置的呼叫是匿名的。 此呼叫中不會傳送任何個人標識碼。

ATA 藉由接聽轉送至 ATA 閘道的 RADIUS 會計事件,與您的 VPN 解決方案整合。 此機制是以標準 RADIUS 計量 (RFC 2866) 為基礎,並支援下列 VPN 廠商:

- Microsoft

- F5

- Cisco ASA

重要事項

自 2019 年 9 月起,負責偵測 VPN 位置的進階威脅分析 VPN 地理位置服務現在僅支援 TLS 1.2。 確定您的 ATA 中心已設定為支援 TLS 1.2,因為不再支援 1.1 和 1.0 版。

必要條件

若要啟用 VPN 整合,請務必設定下列參數:

在 ATA 閘道和 ATA 輕量型閘道上開啟埠 UDP 1813。

ATA 中心必須能夠使用 HTTPS ( 埠 443) 存取 ti.ata.azure.com,以便查詢連入 IP 位址的位置。

下列範例使用 Microsoft 路由和遠端存取伺服器 (RRAS) 來描述 VPN 組態程式。

如果您使用第三方 VPN 解決方案,請參閱其檔,以取得如何啟用 RADIUS 計量的指示。

在 VPN 系統上設定 RADIUS 計量

在 RRAS 伺服器上執行下列步驟。

開啟路由和遠端訪問主控台。

以滑鼠右鍵按下伺服器名稱,然後選取 [ 屬性]。

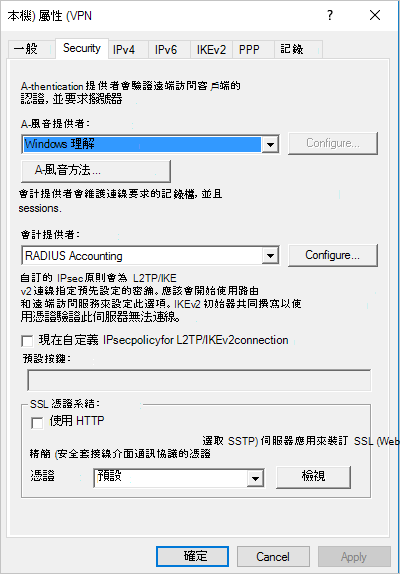

在 [ 安全性] 索引 標籤的 [ 會計提供者] 下,選取 [ RADIUS 會計] ,然後按兩下 [ 設定]。

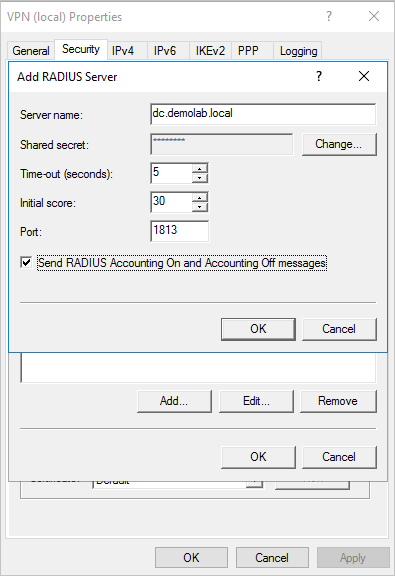

在 [ 新增 RADIUS 伺服器 ] 視窗中,輸入最接近 ATA 閘道或 ATA 輕量型閘道的 伺服器名稱 。 在 [埠] 下,確定已設定預設值 1813。 按兩下 [變更 ] 並輸入可記住的英數位元新共用秘密字串。 您稍後必須在 ATA 組態中填寫。 核取 [ 傳送 RADIUS 帳戶開啟和會計關閉訊息 ] 方塊,然後在所有開啟的對話框上按兩下 [ 確定 ]。

在 ATA 中設定 VPN

ATA 會收集 VPN 資料,並識別透過 VPN 使用認證的時機和位置,並將該資料整合到您的調查中。 這會提供其他資訊,協助您調查 ATA 所報告的警示。

若要在 ATA 中設定 VPN 資料:

在 ATA 控制台中,開啟 [ATA 組態] 頁面,然後移至 [VPN]。

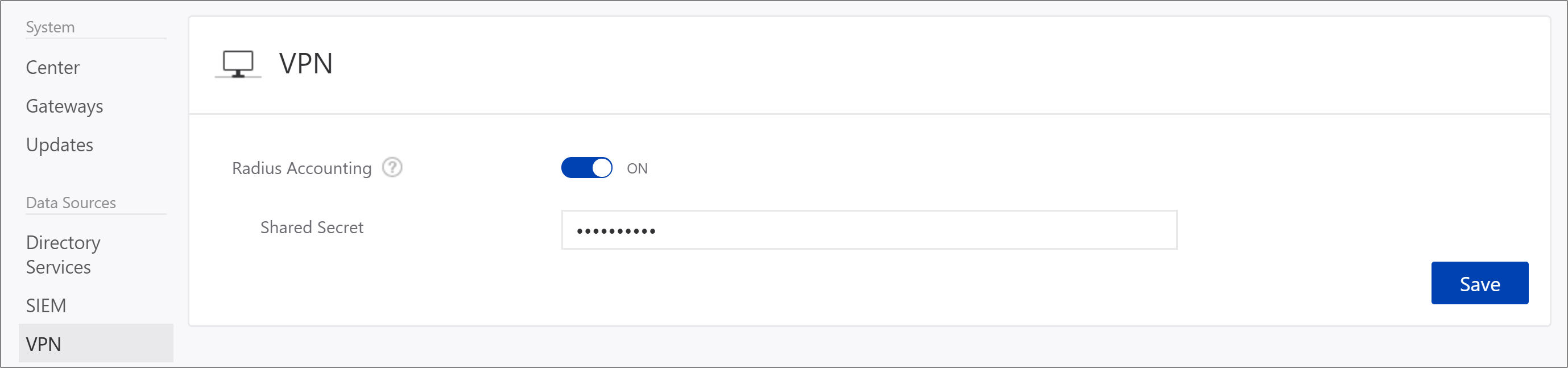

開啟 Radius Accounting,然後輸入您先前在 RRAS VPN 伺服器上設定的共享 密碼 。 然後按一下 [儲存]。

啟用此功能之後,所有 ATA 閘道和輕量型閘道都會在埠 1813 上接聽 RADIUS 會計事件。

您的設定已完成,您現在可以在使用者的設定檔頁面中看到 VPN 活動:

在 ATA 閘道收到 VPN 事件並將其傳送至 ATA 中心進行處理之後,ATA 中心必須使用 HTTPS ( 埠 443) 存取 ti.ata.azure.com,才能將 VPN 事件中的外部 IP 位址解析為其地理位置。