安裝 ATA - 步驟 8

適用於:Advanced Threat Analytics 1.9 版

步驟 8:設定 IP 位址排除和 Honeytoken 使用者

ATA 可將特定IP位址或使用者排除在許多偵測之外。

例如, DNS 偵察排除可能是使用 DNS 做為掃描機制的安全性掃描器。 排除可協助 ATA 忽略這類掃描器。 傳遞 票證 排除的範例是 NAT 裝置。

ATA 也會啟用 Honeytoken 使用者的設定,做為惡意執行者的陷阱 - 任何與此 (相關聯的驗證通常會休眠) 帳戶會觸發警示。

若要進行此設定,請遵循下列步驟:

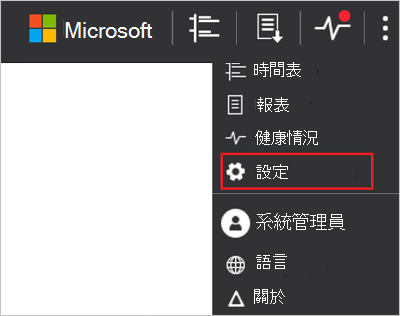

從 ATA 控制台中,按兩下設定圖示,然後選取 [ 組態]。

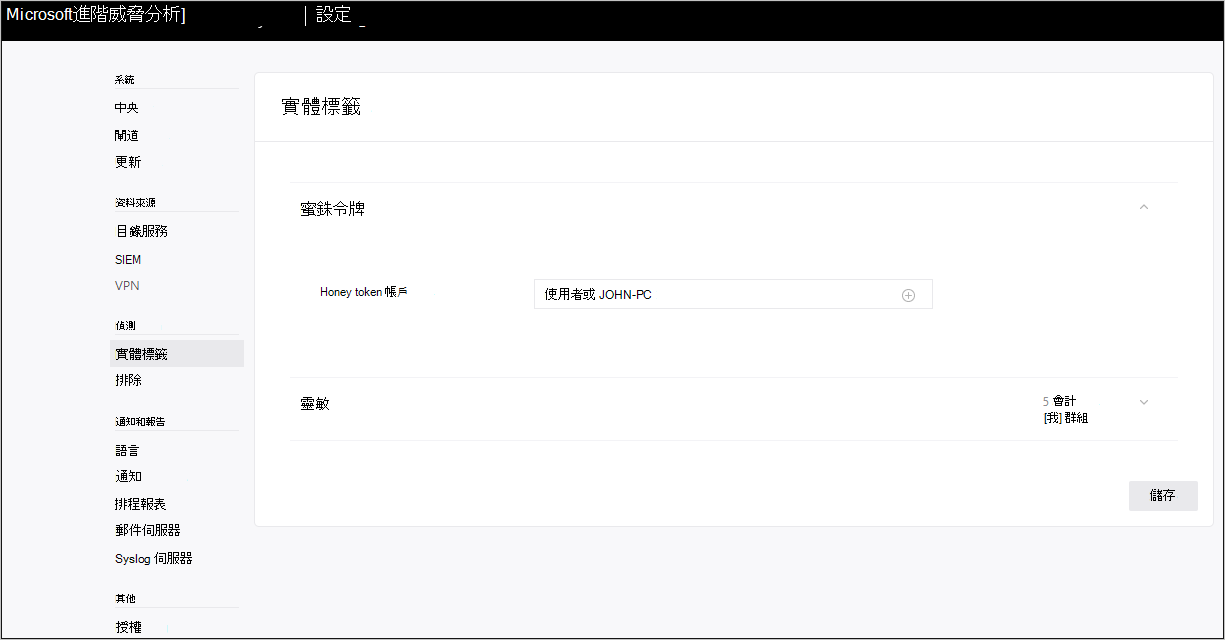

在 [ 偵測] 底下,按兩下 [實體卷標]。

在 [Honeytoken 帳戶] 底下,輸入 Honeytoken 帳戶名稱。 Honeytoken 帳戶字段是可搜尋的,並會自動顯示您網路中的實體。

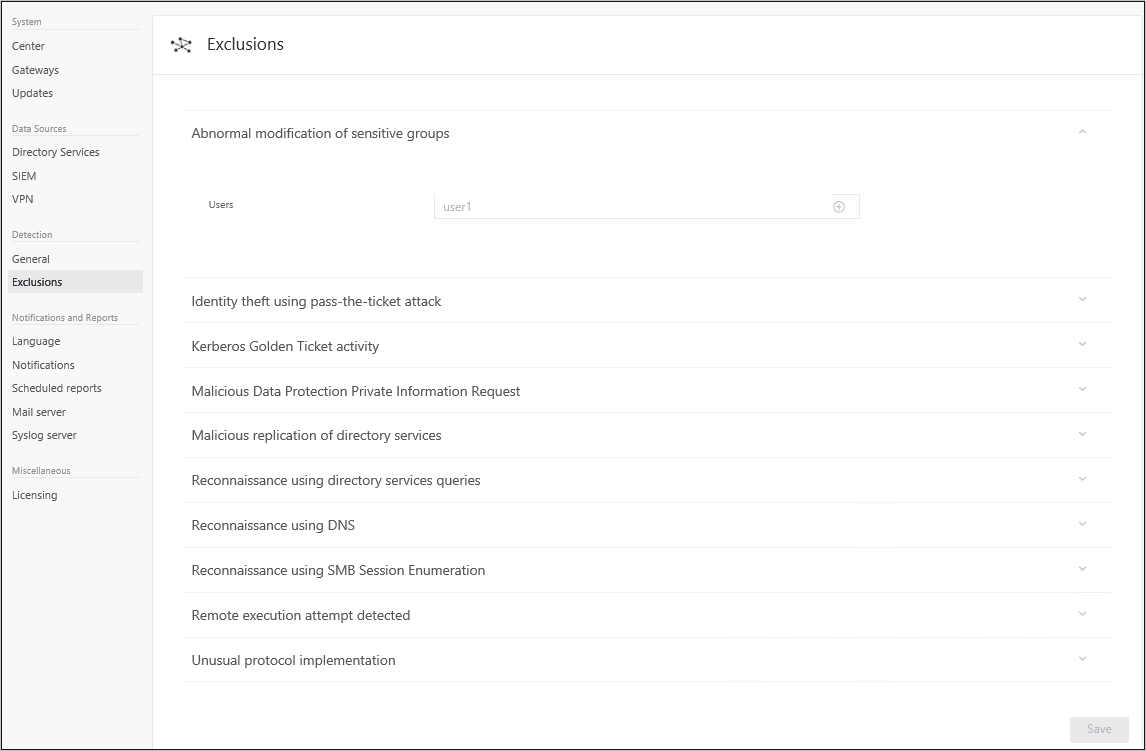

按兩下 [排除專案]。 針對每種類型的威脅,輸入要從這些威脅偵測中排除的用戶帳戶或IP位址,然後按兩下 加號 。 [ 新增實體 (使用者或計算機) ] 字段是可搜尋的,而且會自動填入您網络中的實體。 如需詳細資訊,請參閱 從偵測排除實體

按一下儲存。

恭喜,您已成功部署Microsoft進階威脅分析!

檢查攻擊時間行以檢視偵測到的可疑活動,並搜尋使用者或計算機並檢視其配置檔。

ATA 會立即開始掃描可疑的活動。 在 ATA 有時間建置行為配置檔 (至少三周) 之前,某些活動,例如某些可疑的行為活動無法使用。

若要檢查 ATA 是否已啟動並正在執行,並攔截網路中的缺口,您可以查看 ATA 攻擊模擬劇本。