Azure 中的 SharePoint 內部網路伺服器陣列階段 1:設定 Azure

適用於:

Subscription Edition

Subscription Edition  SharePoint in Microsoft 365

SharePoint in Microsoft 365

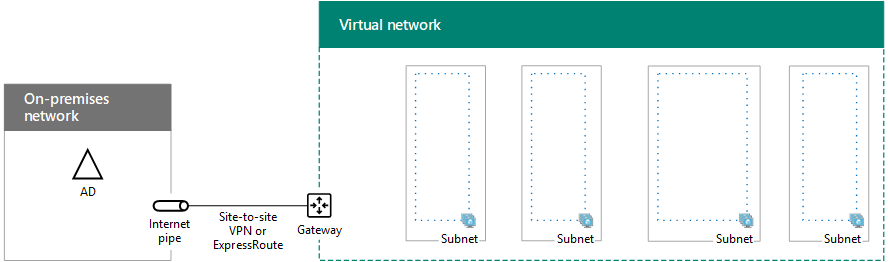

在 Azure 中部署僅限內部網路之 SharePoint Server 2016 伺服器陣列的這個階段中,您會打造出 Azure 基礎結構。 您必須先完成此階段,才可繼續 Azure 階段 2 中的 SharePoint 內部網路伺服器陣列:設定網域控制站。 如需所有階段,請參閱 在 Azure 中使用 SQL Server Always On 可用性群組部署 SharePoint Server 。

Azure 必須透過網路和儲存體的以下基本元件進行佈建:

資源群組

跨單位虛擬網路,包含裝載 Azure 虛擬機器的子網路

用於執行子網路隔離的網路安全性群組

可用性設定組

SharePoint 前端和分散式快取及 SQL Server 虛擬機器的負載平衡器執行個體

設定 Azure 元件

在開始設定 Azure 元件之前,填寫下列表格。 為了可在設定 Azure 的程序中協助您,請列印此節並記下所需資訊,或將此節複製到一份文件並加以填寫。 針對 Azure 虛擬網路 (VNet) 的設定,填寫表格 V。

| 項目 | 組態設定 | 描述 | 值 |

|---|---|---|---|

| 1. | VNet 名稱 | 指派給 Azure 虛擬網路的名稱 (例如 SPFarmNet)。 |

|

| 2. | VNet 位置 | 將包含虛擬網路的 Azure 資料中心。 |

|

| 3. | VPN 裝置 IP 位址 | 網際網路上 VPN 裝置介面的公用 IPv4 位址。 |

|

| 4. | VNet 位址空間 | 虛擬網路的位址空間。 請與您的 IT 部門合作以決定此位址空間。 |

|

| 5. | IPsec 共用金鑰 | 32 個字元的隨機英數字元字串,用以驗證站台對站台 VPN 連線的兩端站台。 請與您的 IT 或安全性部門合作,以決定此金鑰值。 或者,請參閱建立隨機字串以作為 IPsec 的預先共用金鑰。 |

|

表格 V:跨單位虛擬網路設定

下一步,針對此解決方案的子網路填寫表格 S。 所有位址空間應是無類別網域間路由選擇 (CIDR) 格式 (也稱為網路前置詞格式)。 例如 10.24.64.0/20。

針對前四個子網路,請根據虛擬網路位址空間指定名稱和單一 IP 位址空間。 針對閘道子網路,請透過下列程序決定 Azure 閘道子網路的 27 位元位址空間 (使用 /27 前置長度):

將 VNet 位址空間中的變數位元數設為 1 (閘道子網路正在使用的位元數),其餘位元數設為 0。

將結果位元數轉換為小數,使用設定為閘道子網路大小的前置長度將其表示為位址空間。

請參閱 Azure 閘道子網路的位址空間計算機,以取得 PowerShell 區塊和 C# 主控台應用程式,為您執行此計算。

請與您的 IT 部門合作,以從虛擬網路位址空間判斷這些位址空間。

| 項目 | 子網路名稱 | 子網路位址空間 | 用途 |

|---|---|---|---|

| 1. |

|

|

Windows Server Active Directory (AD) VM 所使用的子網路。 |

| 2. |

|

|

SQL Server 叢集中的 VM 所使用的子網路。 |

| 3. |

|

|

SharePoint 應用程式和搜尋伺服器所使用的子網路。 |

| 4. |

|

|

前端和分散式快取伺服器所使用的子網路。 |

| 5. | GatewaySubnet |

|

Azure 閘道虛擬機器所使用的子網路。 |

表格 S:虛擬網路中的子網路

下一步,針對指派至虛擬機器和負載平衡器執行個體的靜態 IP 位址填寫表格 I。

| 項目 | 用途 | 子網路上的 IP 位址 | 值 |

|---|---|---|---|

| 1. | 第一個網域控制站的靜態 IP 位址 | 定義於表格 S 的項目 1 中,子網路位址空間的第四個可能 IP 位址。 |

|

| 2. | 第二個網域控制站的靜態 IP 位址 | 定義於表格 S 的項目 1 中,子網路位址空間的第五個可能 IP 位址。 |

|

| 3. | 前端和分散式快取 SharePoint Server 之內部負載平衡器的靜態 IP 位址 | 定義於表格 S 的項目 4 中,子網路位址空間的第六個可能 IP 位址。 |

|

| 4. | SQL Server 叢集接聽程式位址之內部負載平衡器的靜態 IP 位址 | 定義於表格 S 的項目 2 中,子網路位址空間的第四個可能 IP 位址。 |

|

| 5. | 第一個 SQL Server 的靜態 IP 位址 | 定義於表格 S 的項目 2 中,子網路位址空間的第五個可能 IP 位址。 |

|

| 6. | 第二個 SQL Server 的靜態 IP 位址 | 定義於表格 S 的項目 2 中,子網路位址空間的第六個可能 IP 位址。 |

|

| 7. | 少數節點伺服器的靜態 IP 位址 請注意,如果您是使用雲端見證,就不需要這個。 |

定義於表格 S 的項目 2 中,子網路位址空間的第七個可能 IP 位址。 |

|

| 8. | 第一個應用程式和搜尋 SharePoint Server 的靜態 IP 位址 | 定義於表格 S 的項目 3 中,子網路位址空間的第四個可能 IP 位址。 |

|

| 9. | 第二個應用程式和搜尋 SharePoint Server 的靜態 IP 位址 | 定義於表格 S 的項目 3 中,子網路位址空間的第五個可能 IP 位址。 |

|

| 10. | 第一個前端和分散式快取 SharePoint Server 的靜態 IP 位址 | 定義於表格 S 的項目 4 中,子網路位址空間的第四個可能 IP 位址。 |

|

| 11. | 第二個前端和分散式快取 SharePoint Server 的靜態 IP 位址 | 定義於表格 S 的項目 4 中,子網路位址空間的第五個可能 IP 位址。 |

|

表格 I:虛擬網路中的靜態 IP 位址

針對您一開始在虛擬網路中設定域控制器時,想要在內部部署網路中使用的兩個域名系統 (DNS) 伺服器,請填入數據表 D。請注意,已列出兩個空白專案,但您可以新增更多專案。 請與您的 IT 部門合作以決定此清單。

| 項目 | DNS 伺服器的易記名稱 | DNS 伺服器 IP 位址 |

|---|---|---|

| 1. |

|

|

| 2. |

|

|

表格 D:內部部署 DNS 伺服器

注意事項

如果您使用 Microsoft Entra Domain Services 來替代以網域複本執行的虛擬機,則不需要這些 DNS 伺服器 IP 位址。

若要透過站台對站台的 VPN 連線,將封包從跨單位網路路由傳送至組織網路,您必須透過區域網路來設定虛擬網路,該區域網路會包含組織內部部署網路上所有可觸及位置的位址空間 (以 CIDR 標記法) 清單。 定義區域網路的位址空間清單必須是唯一的,且不可與其他虛擬網路或其他區域網路使用的位址空間重疊。

針對一組局域網路位址空間,請填入表 L。請注意,列出三個空白專案,但您通常需要更多。 請與您的 IT 部門合作,以判斷此位址空間清單。

| 項目 | 區域網路位址空間 |

|---|---|

| 1. |

|

| 2. |

|

| 3. |

|

表格 L:區域網路的網址前置詞

現在讓我們開始建置 Azure 基礎結構以裝載您的 SharePoint 伺服器陣列。

注意事項

[!附註] 下列命令集會使用最新版的 Azure PowerShell。 請參閱開始使用 Azure PowerShell Cmdlet。

首先,啟動 Azure PowerShell 提示並登入您的帳戶。

Connect-AzAccount

使用下列命令取得訂用帳戶名稱。

Get-AzSubscription | Sort Name | Select Name

設定 Azure 訂用帳戶。 以正確的名稱取代括號中的所有項目 (包括 < 和 > 字元)。

$subscr="<subscription name>"

Select-AzSubscription -SubscriptionName $subscr

接下來,為內部網路 SharePoint 伺服器陣列建立新的資源群組。 若要判斷資源群組名稱是否是唯一一組,可使用此命令來列出現有的資源群組。

Get-AzResourceGroup | Sort ResourceGroupName | Select ResourceGroupName

針對這唯一的一組資源群組名稱,填寫下列表格。

| 項目 | 資源群組名稱 | 用途 |

|---|---|---|

| 1. |

|

網域控制站 |

| 2. |

|

資料庫叢集伺服器 |

| 3. |

|

應用程式和搜尋伺服器 |

| 4. |

|

前端和分散式快取伺服器 |

| 5. |

|

基礎結構元素 |

表格 R:資源群組

使用這些命令建立新的資源群組。

$locName="<an Azure location, such as West US>"

$rgName="<Table R - Item 1 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

$rgName="<Table R - Item 2 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

$rgName="<Table R - Item 3 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

$rgName="<Table R - Item 4 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

$rgName="<Table R - Item 5 - Name column>"

New-AzResourceGroup -Name $rgName -Location $locName

接著,建立將要裝載內部網路 SharePoint 伺服器陣列的 Azure 虛擬網路及其子網路。

$rgName="<Table R - Item 5 - Resource group name column>"

$locName="<Azure location>"

$locShortName="<the location of the resource group in lowercase with spaces removed, example: westus>"

$vnetName="<Table V - Item 1 - Value column>"

$vnetAddrPrefix="<Table V - Item 4 - Value column>"

$dnsServers=@( "<Table D - Item 1 - DNS server IP address column>", "<Table D - Item 2 - DNS server IP address column>" )

# Create the subnets

$spSubnet1Name="<Table S - Item 1 - Subnet name column>"

$spSubnet1Prefix="<Table S - Item 1 - Subnet address space column>"

$spSubnet1=New-AzVirtualNetworkSubnetConfig -Name $spSubnet1Name -AddressPrefix $spSubnet1Prefix

$spSubnet2Name="<Table S - Item 2 - Subnet name column>"

$spSubnet2Prefix="<Table S - Item 2 - Subnet address space column>"

$spSubnet2=New-AzVirtualNetworkSubnetConfig -Name $spSubnet2Name -AddressPrefix $spSubnet2Prefix

$spSubnet3Name="<Table S - Item 3 - Subnet name column>"

$spSubnet3Prefix="<Table S - Item 3 - Subnet address space column>"

$spSubnet3=New-AzVirtualNetworkSubnetConfig -Name $spSubnet3Name -AddressPrefix $spSubnet3Prefix

$spSubnet4Name="<Table S - Item 4 - Subnet name column>"

$spSubnet4Prefix="<Table S - Item 4 - Subnet address space column>"

$spSubnet4=New-AzVirtualNetworkSubnetConfig -Name $spSubnet4Name -AddressPrefix $spSubnet4Prefix

$gwSubnet5Prefix="<Table S - Item 5 - Subnet address space column>"

$gwSubnet=New-AzVirtualNetworkSubnetConfig -Name "GatewaySubnet" -AddressPrefix $gwSubnet5Prefix

# Create the virtual network

New-AzVirtualNetwork -Name $vnetName -ResourceGroupName $rgName -Location $locName -AddressPrefix $vnetAddrPrefix -Subnet $gwSubnet,$spSubnet1,$spSubnet2,$spSubnet3,$spSubnet4 -DNSServer $dnsServers

接著,為每個包含虛擬機器的子網路建立網路安全性群組。 若要執行子網路隔離,您可以針對允許或拒絕子網路安全小組流量的特定類型新增規則。

# Create network security groups

$vnet=Get-AzVirtualNetwork -ResourceGroupName $rgName -Name $vnetName

New-AzNetworkSecurityGroup -Name $spSubnet1Name -ResourceGroupName $rgName -Location $locShortName

$nsg=Get-AzNetworkSecurityGroup -Name $spSubnet1Name -ResourceGroupName $rgName

Set-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $spSubnet1Name -AddressPrefix $spSubnet1Prefix -NetworkSecurityGroup $nsg

New-AzNetworkSecurityGroup -Name $spSubnet2Name -ResourceGroupName $rgName -Location $locShortName

$nsg=Get-AzNetworkSecurityGroup -Name $spSubnet2Name -ResourceGroupName $rgName

Set-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $spSubnet2Name -AddressPrefix $spSubnet2Prefix -NetworkSecurityGroup $nsg

New-AzNetworkSecurityGroup -Name $spSubnet3Name -ResourceGroupName $rgName -Location $locShortName

$nsg=Get-AzNetworkSecurityGroup -Name $spSubnet3Name -ResourceGroupName $rgName

Set-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $spSubnet3Name -AddressPrefix $spSubnet3Prefix -NetworkSecurityGroup $nsg

New-AzNetworkSecurityGroup -Name $spSubnet4Name -ResourceGroupName $rgName -Location $locShortName

$nsg=Get-AzNetworkSecurityGroup -Name $spSubnet4Name -ResourceGroupName $rgName

Set-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name $spSubnet4Name -AddressPrefix $spSubnet4Prefix -NetworkSecurityGroup $nsg

$vnet | Set-AzVirtualNetwork

接著,使用以下命令來建立站台對站台 VPN 連線的閘道。

$rgName="<Table R - Item 5 - Resource group name column>"

$locName="<Azure location>"

$vnetName="<Table V - Item 1 - Value column>"

$vnet=Get-AzVirtualNetwork -Name $vnetName -ResourceGroupName $rgName

$subnet=Get-AzVirtualNetworkSubnetConfig -VirtualNetwork $vnet -Name "GatewaySubnet"

# Attach a virtual network gateway to a public IP address and the gateway subnet

$publicGatewayVipName="SPPublicIPAddress"

$vnetGatewayIpConfigName="SPPublicIPConfig"

New-AzPublicIpAddress -Name $vnetGatewayIpConfigName -ResourceGroupName $rgName -Location $locName -AllocationMethod Dynamic

$publicGatewayVip=Get-AzPublicIpAddress -Name $vnetGatewayIpConfigName -ResourceGroupName $rgName

$vnetGatewayIpConfig=New-AzVirtualNetworkGatewayIpConfig -Name $vnetGatewayIpConfigName -PublicIpAddressId $publicGatewayVip.Id -Subnet $subnet

# Create the Azure gateway

$vnetGatewayName="SPAzureGateway"

$vnetGateway=New-AzVirtualNetworkGateway -Name $vnetGatewayName -ResourceGroupName $rgName -Location $locName -GatewayType Vpn -VpnType RouteBased -IpConfigurations $vnetGatewayIpConfig

# Create the gateway for the local network

$localGatewayName="SPLocalNetGateway"

$localGatewayIP="<Table V - Item 3 - Value column>"

$localNetworkPrefix=@( <comma-separated, double-quote enclosed list of the local network address prefixes from Table L, example: "10.1.0.0/24", "10.2.0.0/24"> )

$localGateway=New-AzLocalNetworkGateway -Name $localGatewayName -ResourceGroupName $rgName -Location $locName -GatewayIpAddress $localGatewayIP -AddressPrefix $localNetworkPrefix

# Define the Azure virtual network VPN connection

$vnetConnectionName="SPS2SConnection"

$vnetConnectionKey="<Table V - Item 5 - Value column>"

$vnetConnection=New-AzVirtualNetworkGatewayConnection -Name $vnetConnectionName -ResourceGroupName $rgName -Location $locName -ConnectionType IPsec -SharedKey $vnetConnectionKey -VirtualNetworkGateway1 $vnetGateway -LocalNetworkGateway2 $localGateway

接著,從顯示的以下命令中,記錄虛擬網路 Azure VPN 閘道的公用 IPv4 位址。

Get-AzPublicIpAddress -Name $publicGatewayVipName -ResourceGroupName $rgName

接著,設定內部部署 VPN 裝置與 Azure VPN 閘道連線。 如需詳細資訊,請參閱設定您的 VPN 裝置。

若要設定您的內部部署 VPN 裝置,您需要下列項目︰

Azure VPN 閘道的公用 IPv4 位址。

站台對站台 VPN 連線的 IPsec 預先共用金鑰 (表格 V - 項目 5 - 值欄)。

下一步,確認從內部部署網路可觸及虛擬網路的位址空間。 一般來說,完成方式是新增路由以將虛擬網路位址空間對應至 VPN 裝置,然後將此路由傳達給其餘組織網路的路由基礎結構。 請與您的 IT 部門合作以決定如何執行此動作。

下一步,定義四個可用性設定組的名稱。 填寫表格 A。

| 項目 | 用途 | 可用性設定組名稱 |

|---|---|---|

| 1. | 網域控制站 |

|

| 2. | SQL Server |

|

| 3. | 應用程式和搜尋伺服器 |

|

| 4. | 前端和分散式快取伺服器 |

|

表格 A:可用性設定組

當您在階段 2、3 和 4 中建立虛擬機器時,將會需要這些名稱。

請使用這些 Azure PowerShell 命令來建立可用性設定組。

$locName="<the Azure location of your resource group>"

$rgName="<Table R - Item 1 - Resource group name column>"

$avName="<Table A - Item 1 - Availability set name column>"

New-AzAvailabilitySet -ResourceGroupName $rgName -Name $avName -Location $locName -Sku Aligned -PlatformUpdateDomainCount 5 -PlatformFaultDomainCount 2

$rgName="<Table R - Item 2 - Resource group name column>"

$avName="<Table A - Item 2 - Availability set name column>"

New-AzAvailabilitySet -ResourceGroupName $rgName -Name $avName -Location $locName -Sku Aligned -PlatformUpdateDomainCount 5 -PlatformFaultDomainCount 2

$rgName="<Table R - Item 3 - Resource group name column>"

$avName="<Table A - Item 3 - Availability set name column>"

New-AzAvailabilitySet -ResourceGroupName $rgName -Name $avName -Location $locName -Sku Aligned -PlatformUpdateDomainCount 5 -PlatformFaultDomainCount 2

$rgName="<Table R - Item 4 - Resource group name column>"

$avName="<Table A - Item 4 - Availability set name column>"

New-AzAvailabilitySet -ResourceGroupName $rgName -Name $avName -Location $locName -Sku Aligned -PlatformUpdateDomainCount 5 -PlatformFaultDomainCount 2

以下是成功完成此階段的設定結果。

階段 1:高可用性 SharePoint Server 2016 伺服器陣列的 Azure 基礎結構

下一步

使用 Azure 階段 2 中的 SharePoint 內部網路伺服器陣列:設定網域控制站繼續設定此工作負載。

另請參閱

其他資源

使用 SQL Server AlwaysOn 可用性群組在 Azure 中部署 SharePoint Server

Microsoft Azure 中的 SharePoint Server