默认情况下,使用 Microsoft Purview 进行保护,并防止过度共享 - 阶段 4

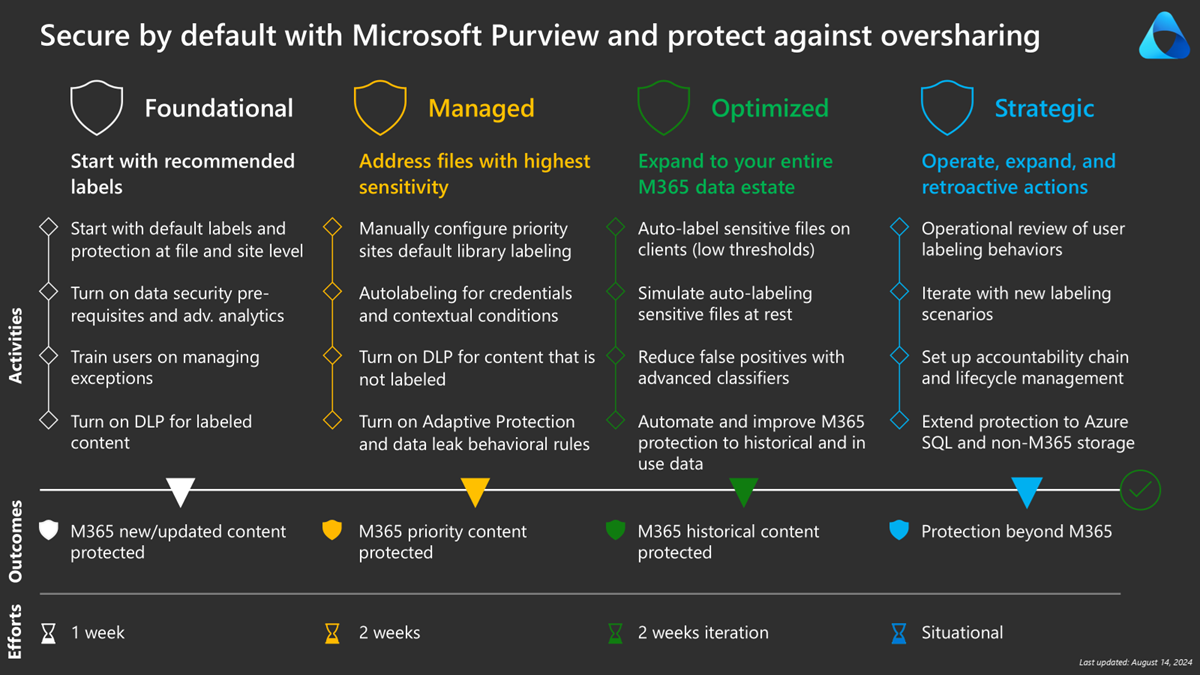

本指南分为四个阶段:

- 简介

- 阶段 1:基础 - 从默认标签开始

- 阶段 2:托管 - 对敏感度最高的文件进行寻址

- 阶段 3:优化 - 扩展到整个Microsoft 365 数据资产

- 阶段 4:战略 - 本页 (操作、扩展和追溯操作)

阶段 4:战略 - 操作、扩展和追溯操作

在此最后阶段,我们将考虑实施操作过程并扩展到 Microsoft 365 之外。

用户标签行为的操作评审

文件标记是此蓝图不可或缺的一部分。 管理员应查看偏离标准的风险行为和配置。

下面是要查看的核心操作方案:

- 未标记的网站/Teams - 使用图形 API标识网站并联系网站所有者或应用纠正措施。

- 网站标签与默认库标签不匹配 - 使用图形 API识别差异并联系网站所有者或应用纠正措施。

- 利用数据丢失防护 (DLP) 在 SIT 和不受限制的标签上 – 在未进行保护的情况下对内容进行标记并尝试共享时,捕获 DLP 的异常。

- 通过内部风险管理审核查找风险用户 - 查看有风险的用户和行为,微调 IRM 策略,并实施更严格的自适应保护。

使用新的标记方案进行迭代

在此部署模型中,我们专注于适合大多数组织的标记方案,允许快速部署并快速保护数据资产,而无需识别所有边缘案例。

在本部分中,我们将介绍组织在核心部署后应考虑的潜在迭代。

与受信任的合作伙伴/多租户组织进行安全协作

如果组织有多个租户或与受信任的合作伙伴公开合作,请考虑使用支持多个域(例如“@contoso.com + @adventureworks.com””)的加密标签。

它们将标记为“机密”和“高度机密”。

帐篷项目

帐篷项目高度机密。 例如,合并和收购项目,其中对内容的访问必须限制为特定的用户组。

可以为安全组创建具有加密的标签,并仅将其发布到同一个人。 在不需要此项目的一段时间后,可以取消发布标签,并且信息将保持受保护状态,但不会使用此标签执行新的标记。

Full-Time 员工、供应商、海外或区域团队

一些组织需要识别和保护一部分用户,例如:

- Full-Time 员工 (富时)

- 供应商

- 近海

- 区域/国家/地区

在本指南中,我们将标签简化为“所有员工”,但我们知道,在某些情况下,FTE 与供应商/合作伙伴之间(有时针对特定区域)可能需要以不同的方式保护标签。

与前面的方案一样,我们建议将用户可见的标签数限制为不超过 5 个组标签,每个组标签不超过 5 个, (5x5) 尽可能。 在区域或国家/地区标签的上下文中,可以将发布目标定位到适当的用户,并使用容器来文件标记以简化默认为最合适的标签。

标记本地文件共享和 SharePoint 服务器

可以将敏感度标签与本地文件共享和 SharePoint 服务器一起使用信息保护扫描程序。 由于本指南侧重于默认保护,因此我们建议在 SharePoint 中配置正确的默认值,将内容迁移到 SharePoint,并在内容上传时自动标记内容。

注意

有关剩余的本地方案,请参阅了解Microsoft Purview 信息保护扫描程序

自带密钥 (BYOK) 和双密钥加密 (DKE)

BYOK 和 DKE 都是可用于满足法规要求的选项,它们不在本指南的范围内。 BYOK 与所有权以及加密密钥滚动的工作原理有关,而 DKE 适用于需要更多安全性的一小部分高度敏感内容。 DKE 影响多个协作功能。

可在此处详细了解 BYOK: 服务加密和密钥管理 - Microsoft Purview

可在此处详细了解 DKE: 双密钥加密 (DKE)

设置责任链和生命周期管理

支持与 SharePoint 的协作是网站所有者的职责。 通过以下建议实现问责和生命周期管理链非常重要:

- 所有网站上的 2+ 网站所有者 - 使用网站所有权策略识别没有至少两个所有者的网站,并联系当前所有者或成员进行解析。

- 非活动站点 – 非活动站点策略,用于删除未使用的站点。

- 网站证明 - 要求网站所有者定期证明网站。

- 查看与“除外部用户以外的所有人”共享的内容 - 使用 SharePoint 高级管理报告识别与除来宾以外的所有人共享的内容,并联系网站所有者。

- 网站访问评审 - 使用 SharePoint 高级管理、查看网站数据治理并启动网站访问评审,尤其是对于共享或访问量较高的网站。

将保护扩展到Azure SQL和非Microsoft 365 存储

敏感度标签现在可以将保护扩展到非Microsoft 365 个数据源。 我们目前支持公共预览版中的以下数据源:

- Azure SQL 数据库

- Azure Blob 存储

- Azure Data Lake Storage Gen2

- Amazon S3 存储桶

Microsoft Purview 是以前称为 Azure Purview 和 Microsoft Purview 的组合。 此体验现已全部在新的 Microsoft Purview 门户下,截至 2024 年 7 月正式发布。 它允许数据安全管理员跨 Microsoft 365 和非 Microsoft 365 设置标记、自动标记和保护策略。

非Microsoft 365 数据资产的保护策略,允许在数据级别设置过度共享保护,并具有“拒绝除所有”权限。 例如,在无意中用于比预期更敏感内容的存储帐户,保护策略可以确保权限仅限于数据安全管理员。

同样,对于Azure SQL数据库,如果找到敏感内容并标记了列,则保护策略会限制对列的访问。 精细配置可用于设置谁可以保留每个数据资产的访问权限。

阶段 4 - 摘要

- 启动数据访问治理报告的网站访问评审 - Microsoft 365 中的 SharePoint

- 使用内部风险管理审核日志查看活动

- 在内部风险管理中管理警报量的最佳做法

- 管理网站生命周期策略 - Microsoft 365 中的 SharePoint

- 启动数据访问治理报告的网站访问评审 - Microsoft 365 中的 SharePoint