设置 Azure Blob 存储连接

Azure Blob 存储是 Microsoft 提供的适用于云的对象存储解决方案。 Blob 存储最适合存储巨量的非结构化数据。 本文概述了创建 Azure Blob 存储连接的步骤。

支持的身份验证类型

Azure Blob 存储连接器分别支持复制和数据流 Gen2 的以下身份验证类型。

| 身份验证类型 | 复制 | 数据流 Gen2 |

|---|---|---|

| 匿名 | √ | √ |

| 帐户密钥 | √ | √ |

| 共享访问签名 (SAS) | √ | √ |

| 组织帐户 | √ | √ |

| 服务主体 | √ | √ |

在数据流 Gen2 中设置连接

Microsoft Fabric 中的数据工厂使用 Power Query 连接器将数据流 Gen2 连接到 Azure Blob。 以下链接提供连接到数据流 Gen2 中的 Azure Blob 所需的特定 Power Query 连接器信息:

- 要开始使用 Dataflow Gen2 中的 Azure Blob 连接器,请转到在 Microsoft Fabric 中从数据工厂获取数据。

- 在连接到 Azure Blob 连接器之前,请务必安装或设置 Azure Blob 必备程序。

- 若要从 Power Query 连接到 Azure Blob 连接器,请转到从 Power Query Online 连接到 Azure Blob 存储。

在某些情况下,Power Query 连接器文章可能包括高级选项、故障排除、已知问题和限制,以及其他可能也很有用的信息。

在数据管道中设置连接

浏览到数据工厂管道的“新建连接”页,以配置连接详细信息并创建连接。

有两种方法可以浏览到此页:

- 在复制助手中,先选择连接器,然后浏览到此页。

- 在管道中,先在“连接”部分中选择“+ 新建”并选择连接器,然后浏览到此页。

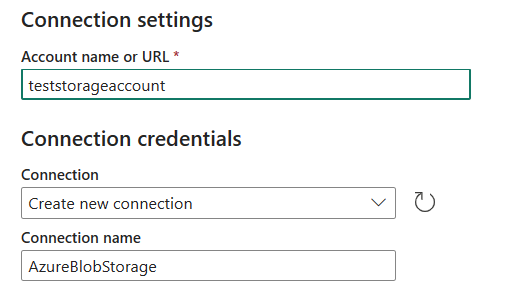

步骤 1:指定帐户名或 URL、连接和连接名称

在“新建连接”窗格中,指定以下字段:

- 帐户名或 URL:指定你的 Azure Blob 存储帐户名称或 URL。 浏览到存储帐户中的“终结点”部分,Blob 服务终结点是帐户 URL。

- 连接:选择“创建新连接”。

- 连接名称:为连接指定一个名称。

步骤 2:选择并设置身份验证类型

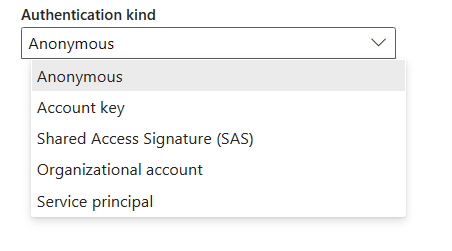

在“身份验证方法类型”下,从下拉列表中选择身份验证类型并完成相关配置。 Azure Blob 存储连接器支持以下身份验证类型:

- 匿名

- 要解决这个问题,必须更新服务委托人的secret。

- 共享访问签名 (SAS)

- 组织帐户

- 服务主体

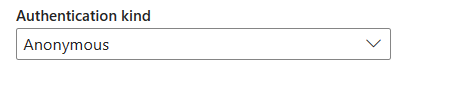

匿名身份验证

在“身份验证”类型下选择“匿名”。

帐户密钥身份验证

指定 Azure Blob 存储的帐户密钥。 转到 Azure Blob 存储帐户界面,浏览到“访问密钥”部分,然后获取帐户密钥。

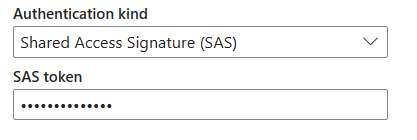

共享访问签名 (SAS) 身份验证

指定共享访问签名令牌(SAS 令牌)以存储资源(如 Blob 或容器)。

如果没有 SAS 令牌,请在 Azure Blob 存储帐户界面中切换到共享访问签名。 在“允许的资源类型”下,选择“服务”。 然后,选择“生成 SAS 和连接字符串”。 可以从显示的 SAS 令牌获取 SAS 令牌。

共享访问签名是一个 URI,在其查询参数中包含对存储资源已验证访问所需的所有信息。 若要使用共享访问签名访问存储资源,客户端只需将共享访问签名传入到相应的构造函数或方法。

有关共享访问签名的详细信息,请转到 共享访问签名:了解共享访问签名模型。

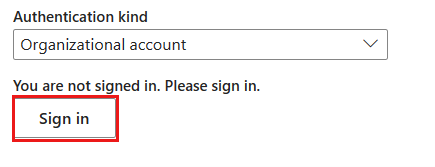

组织帐户身份验证

选择“登录”,这会显示登录界面。 输入帐户和密码以登录组织帐户。 登录后,返回到“新建连接”页。

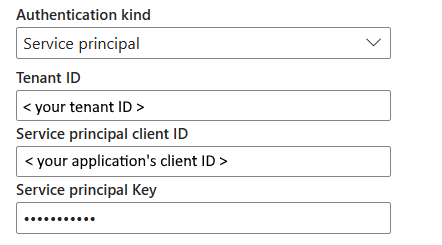

服务主体身份验证

使用此身份验证时,需要指定租户 ID、服务主体客户端 ID 和服务主体密钥。

- 租户 ID:指定应用程序所在的租户信息(域名或租户 ID)。 通过将鼠标悬停在 Azure 门户右上角来检索租户信息。

- 服务主体客户端 ID:指定应用程序的客户端 ID。

- 服务主体密钥:指定应用程序的密钥。

若要使用服务主体身份验证,请执行以下步骤:

在 Microsoft Entra ID 中注册应用程序实体,方法是按照使用 Microsoft Entra ID 授权访问 Blob。 记下以下值,这些值用于定义连接:

- 租户 ID

- 应用程序 ID

- 应用程序密钥

在 Azure Blob 存储中向服务主体授予适当的权限。 有关角色的详细信息,请转到分配 Azure 角色以访问 blob 数据。

- 作为源,在“访问控制(标识和访问管理)”中至少授予“存储 Blob 数据读取者”角色。

- 作为目标,在访问控制 (IAM) 中,至少授予“存储 Blob 数据参与者”角色。

步骤 3:创建连接

选择“创建”以创建连接。 如果所有凭据都正确,则会成功测试并保存创建。 如果不正确,创建将失败并出现错误。

表摘要

下表包含用于创建数据管道连接的属性。

| 名称 | 说明 | 必需 | 属性 | 复制 |

|---|---|---|---|---|

| 帐户名或 URL | Azure Blob 存储帐户名称或终结点。 | 是 | ✓ | |

| Connection | 选择创建新连接。 | 是 | ✓ | |

| 连接名称 | 连接的名称。 | 是 | ✓ | |

| 身份验证种类 | 转到“身份验证”。 | 是 | 转到“身份验证”。 |

身份验证

下表中的属性是支持的身份验证类型。

| 名称 | 说明 | 必需 | 属性 | 复制 |

|---|---|---|---|---|

| 匿名 | ✓ | |||

| 要解决这个问题,必须更新服务委托人的secret。 | ✓ | |||

| - 帐户密钥 | Azure Blob 存储的帐户密钥。 | 是 | ||

| 共享访问签名 (SAS) | ✓ | |||

| - SAS 令牌 | 存储资源(如 Blob 或容器)的共享访问签名令牌。 | 是 | ||

| 组织帐户 | ✓ | |||

| 服务主体 | ✓ | |||

| - 租户 ID | 租户信息(域名或租户 ID)。 | 是 | ||

| - 服务主体客户端 ID | 应用程序的客户端 ID。 | 是 | ||

| - 服务主体密钥 | 应用程序的密钥。 | 是 |