Microsoft 托管的策略

如 2023 年 10 月的 Microsoft 数字防御报告中所述

...对数字和平的威胁降低了人们对技术的信任,凸显了在各个级别改善网络防御的迫切需要。

...在 Microsoft,我们的 10,000 多名安全专家每天分析超过 65 万亿个信号...推动了网络安全领域一些最具影响力的见解。 我们可以通过创新行动和集体防御来共同打造网络复原能力。

作为这项工作的一部分,我们将在全球 Microsoft Entra 租户中推出 Microsoft 托管的策略。 这些简化的条件访问策略将采取措施来要求进行多重身份验证,最近的研究发现,这可将入侵风险降低 99% 以上。

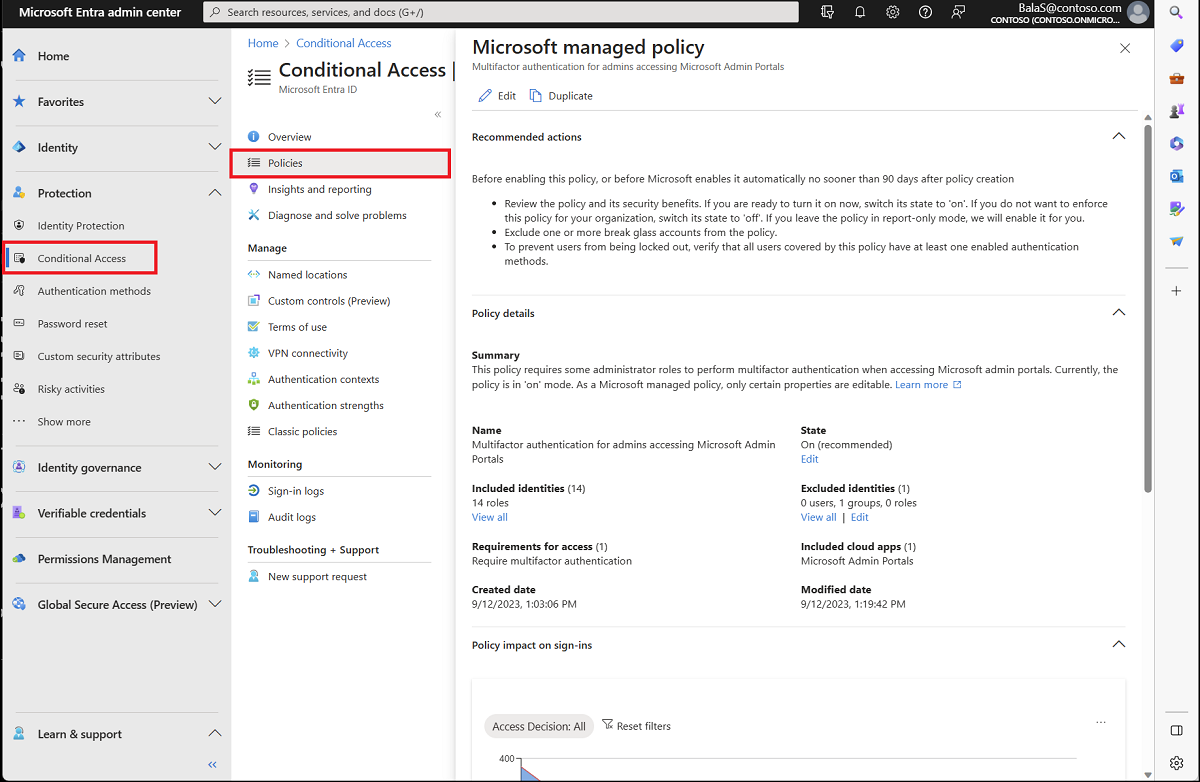

对于至少分配有条件访问管理员角色的管理员,可在 Microsoft Entra 管理中心的“保护”>“条件访问”>“策略”下找到这些策略。

管理员可以编辑策略中的“状态”(开、关或仅报告)和“排除的标识”(用户、组和角色)。 组织应从这些策略中排除其破坏式或紧急访问帐户,就像在其他条件访问策略中一样。 如果组织想要进行的更改比 Microsoft 托管版本允许的基本更改更多,组织可以复制这些策略。

在租户中引入这些策略后,如果这些策略处于“仅报告”状态,Microsoft 将在不少于 90 天后启用这些策略。 管理员可以选择更快地启用这些策略,或者通过将策略状态设置为“关闭”来选择退出。 在启用策略前 28 天,客户会收到电子邮件和消息中心帖子通知。

注意

在某些情况下,策略可能会在 90 天之内尽快启用。 如果这适用于你的租户,则将在你收到的有关 Microsoft 托管策略的电子邮件和 M365 消息中心帖子中注明。 它还将在 Microsoft 管理中心的策略详细信息中提及。

策略

Microsoft 托管的这些策略允许管理员进行简单的修改,例如排除用户或将其从仅报告模式改为开或关。 组织无法重命名或删除任何 Microsoft 托管的策略。 在比较熟悉条件访问策略后,管理员可以选择复制策略以生成自定义版本。

随着威胁的演变,Microsoft 将来可能会更改这些策略,以利用新的功能和特性或改进其功能。

对访问 Microsoft 管理门户的管理员进行多重身份验证

此策略涵盖了我们认为是高特权角色的 14 个管理员角色(他们将访问 Microsoft 管理门户组),并要求他们执行多重身份验证。

此策略面向未启用安全默认值的 Microsoft Entra ID P1 和 P2 租户。

提示

要求多重身份验证的 Microsoft 托管策略与 2024 年宣布的 Azure 登录强制多重身份验证不同,后者于 2024 年 10 月开始逐步推出。 有关该强制实施的详细信息,请参阅本文规划 Azure 和其他管理门户的强制多重身份验证。

对按用户的多重身份验证用户进行多重身份验证

此策略涵盖了使用按用户 MFA(Microsoft 已不再推荐的一种配置)的用户。 条件访问提供了更好的管理员体验,其中包含许多额外功能。 将所有 MFA 策略合并到条件访问中有助于更有针对性地要求进行 MFA,降低最终用户摩擦,同时保持安全态势。

此策略面向:

- 拥有 Microsoft Entra ID P1 和 P2 的授权用户。

- 未启用安全默认值的位置。

- 启用或强制实施了每用户 MFA 的用户数不到 500 个。

若要将此策略应用于更多用户,请复制该策略并更改分配。

提示

使用顶部的“编辑”铅笔修改 Microsoft 管理的每用户多重身份验证策略可能会导致“更新失败”错误。 若要解决此问题,请选择该策略“排除的标识”部分下的“编辑”。

对风险登录进行多重身份验证和重新身份验证

此策略涵盖所有用户,并且在我们检测到高风险登录时要求执行 MFA 和重新身份验证。在这种情况下,高风险意味着用户登录的方式与普通用户的方式有关。 这些高风险登录可能包括:高度异常的旅行、密码喷射攻击或令牌重播攻击。 有关这些风险定义的详细信息,请参阅什么是风险检测一文。

此策略面向未启用安全默认值的 Microsoft Entra ID P1 和 P2 租户。

- 如果 P2 许可证等于或超过了注册 MFA 的活动用户总数,则该策略将涵盖所有用户。

- 如果注册 MFA 的活动用户数超过了 P2 许可证,我们将根据可用的 P2 许可证创建策略并将其分配给上限安全组。 可修改策略的安全组的成员身份。

为了防止攻击者接管帐户,Microsoft 不允许风险用户注册 MFA。

安全默认值策略

从使用安全默认值进行升级时,可以使用以下策略。

阻止传统身份验证

此策略阻止旧式身份验证协议访问应用程序。 旧式身份验证是指通过以下方式发出的身份验证请求:

- 不使用新式身份验证的客户端(例如 Office 2010 客户端)

- 使用 IMAP、SMTP 或 POP3 等旧式邮件协议的任何客户端

- 使用旧式身份验证进行的任何登录尝试都将被阻止。

大部分存在危害性的登录尝试都来自旧式身份验证。 由于旧式身份验证不支持多重身份验证,因此攻击者可以使用较旧的协议绕过 MFA 要求。

需要对 Azure 管理进行多重身份验证

此策略涵盖尝试访问通过 Azure 资源管理器 API 管理的各种 Azure 服务的所有用户,这些服务包括:

- Azure 门户

- Microsoft Entra 管理中心

- Azure PowerShell

- Azure CLI

尝试访问任何这些资源时,用户必须先完成 MFA,然后才能获得访问权限。

需要对管理员进行多重身份验证

此策略涵盖了具有我们认为是高特权角色的 14 个管理员角色之一的任何用户。 考虑到这些高特权帐户所拥有的权力,每当它们登录到任何应用程序时,都会要求它们进行 MFA。

需要对所有用户进行多重身份验证

此策略涵盖了你的组织中的所有用户,并且每当他们登录时都要求他们进行 MFA。 在大多数情况下,会话在设备上持续,用户与另一个应用程序交互时无需完成 MFA。

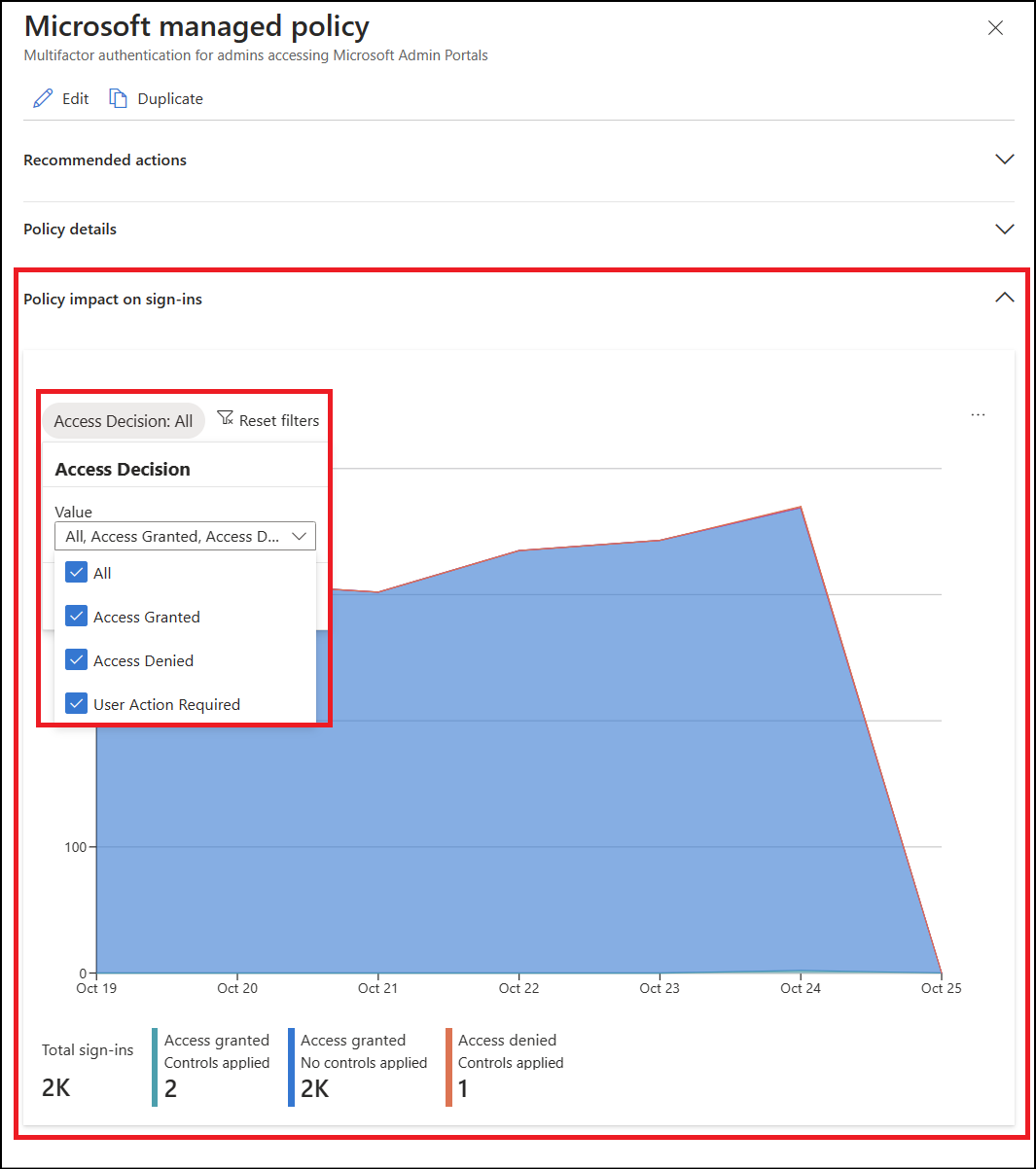

如何查看这些策略的影响?

管理员可以查看“策略对登录的影响”部分,查看关于策略在其环境中的效果的快速摘要。

管理员可以更深入地查看 Microsoft Entra 登录日志,以了解这些策略在其组织中的实际表现。

- 至少以报告读取者身份登录到 Microsoft Entra 管理中心。

- 浏览到“标识”>“监视和运行状况”>“登录日志”。

- 查找要查看的特定登录。 添加或删除筛选器和列,以筛选掉不必要的信息。

- 若要缩小作用域,请如下所示添加筛选器:

- 想要调查的特定事件时,请添加“关联 ID”。

- 要查看策略失败和成功事件,请选择“条件访问”。 限定筛选器的范围,以便仅显示失败事件来限制结果。

- 要查看与特定用户相关的信息,请添加“用户名”。

- 添加已限定到相关时间范围的“日期”。

- 若要缩小作用域,请如下所示添加筛选器:

- 找到与用户登录失败对应的登录事件后,选择“条件访问”选项卡。“条件访问”选项卡将显示导致登录中断的特定策略。

- 若要进一步调查,请单击“策略名称”向下钻取到策略的配置。 单击“策略名称”显示所选策略的策略配置用户界面,供你进行查看和编辑。

- 在登录事件的“基本信息”、“位置”、“设备信息”、“身份验证详细信息”和“其他详细信息”选项卡中,也提供了用于评估条件访问策略的客户端用户和设备详细信息。

什么是条件访问?

条件访问是一项 Microsoft Entra 功能,允许组织在访问资源时强制实施安全要求。 条件访问通常用于强制实施多重身份验证、设备配置或网络位置要求。

这些策略可以视为 if then 逻辑语句。

如果 (If) 分配(用户、资源和条件)为 true,那么 (then) 便应用策略中的访问控制(授权和/或会话)。 如果 (If) 你是想要访问某个 Microsoft 管理门户的管理员,那么 (then) 你必须执行多重身份验证来证明确实是你自己。

如果想要进行更多更改,该怎么办?

管理员可以选择对这些策略进行进一步更改,方法是使用策略列表视图中的“复制”按钮来复制这些策略,然后进行修改。 此新策略可使用与任何其他条件访问策略相同的配置方式,从 Microsoft 推荐的位置开始。

这些策略涵盖了哪些管理员角色?

- 全局管理员

- 应用程序管理员

- 身份验证管理员

- 计费管理员

- 云应用管理员

- 条件访问管理员

- Exchange 管理员

- 支持管理员

- 密码管理员

- 特权身份验证管理员

- 特权角色管理员

- 安全管理员

- SharePoint 管理员

- 用户管理员

如果我使用不同的解决方案进行多重身份验证,该怎么办?

通过联合身份验证或最近发布的外部身份验证方法完成的多重身份验证满足托管策略的要求。