排序、筛选并下载数据

Microsoft Defender 威胁智能 (Defender TI) 允许你以索引和数据透视表格式访问我们庞大的爬网数据集合。 这些数据集可能很大,可返回大量历史和最近数据。 通过适当地对数据进行排序和筛选,我们可帮助你轻松显示感兴趣的连接。

本操作指南文章介绍如何对以下数据集的数据进行排序和筛选:

- 解决方案

- WHOIS 信息

- 证书

- 子域

- 跟踪

- 组件

- 主机对

- Cookie

- 服务

- 域名系统 (DNS)

- 反向 DNS

你还将了解如何从以下功能下载指示器或项目:

- 项目

- 文章

- 数据集

先决条件

Microsoft Entra ID 或个人 Microsoft 帐户。 登录或创建帐户

Defender TI 高级许可证。

注意

没有 Defender TI 高级许可证的用户仍然可以访问我们的免费 Defender TI 产品/服务。

在 Microsoft Defender 门户中打开 Defender TI

- 访问Defender 门户并完成 Microsoft 身份验证过程。 详细了解 Defender 门户

- 导航到 威胁情报>Intel 资源管理器。

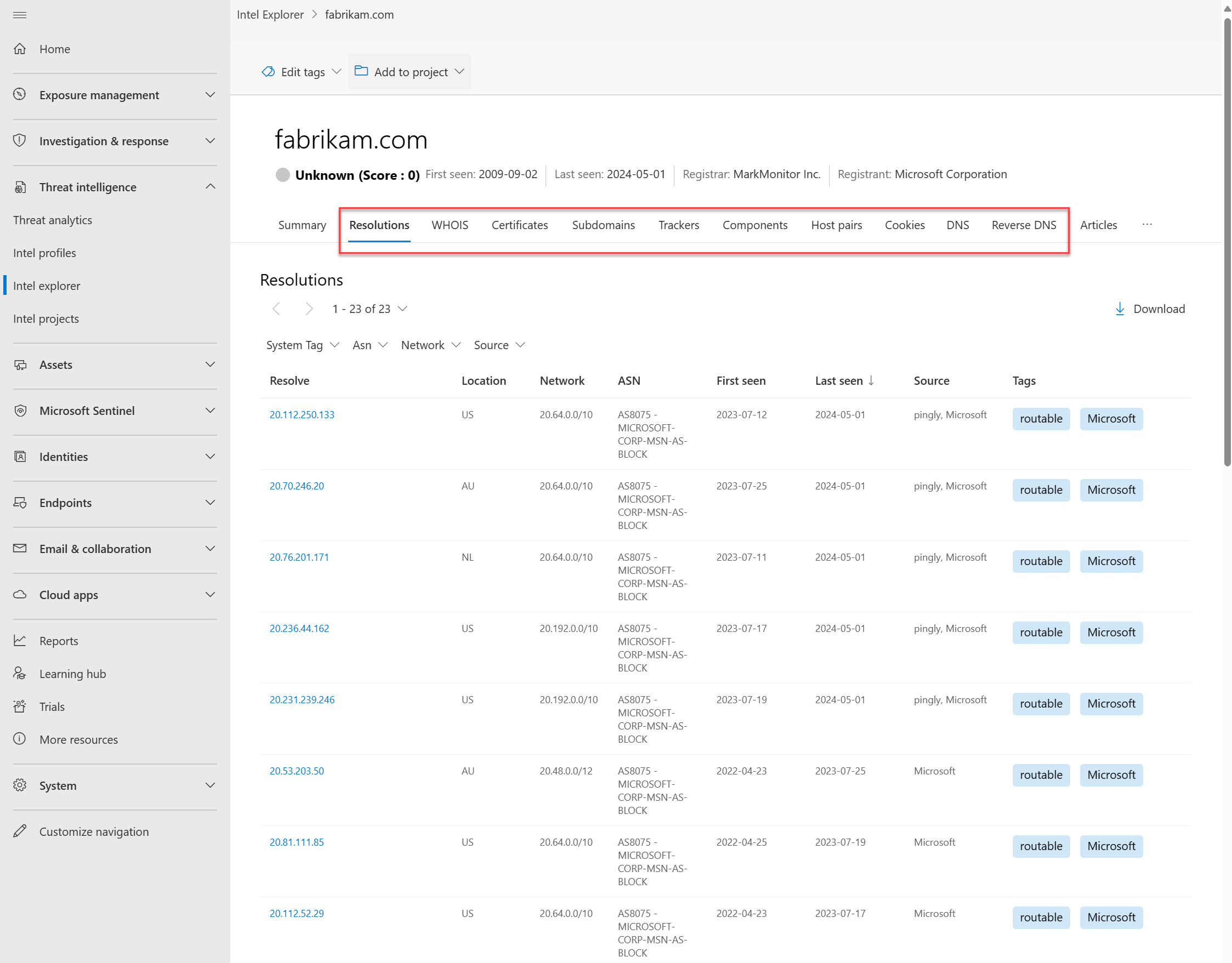

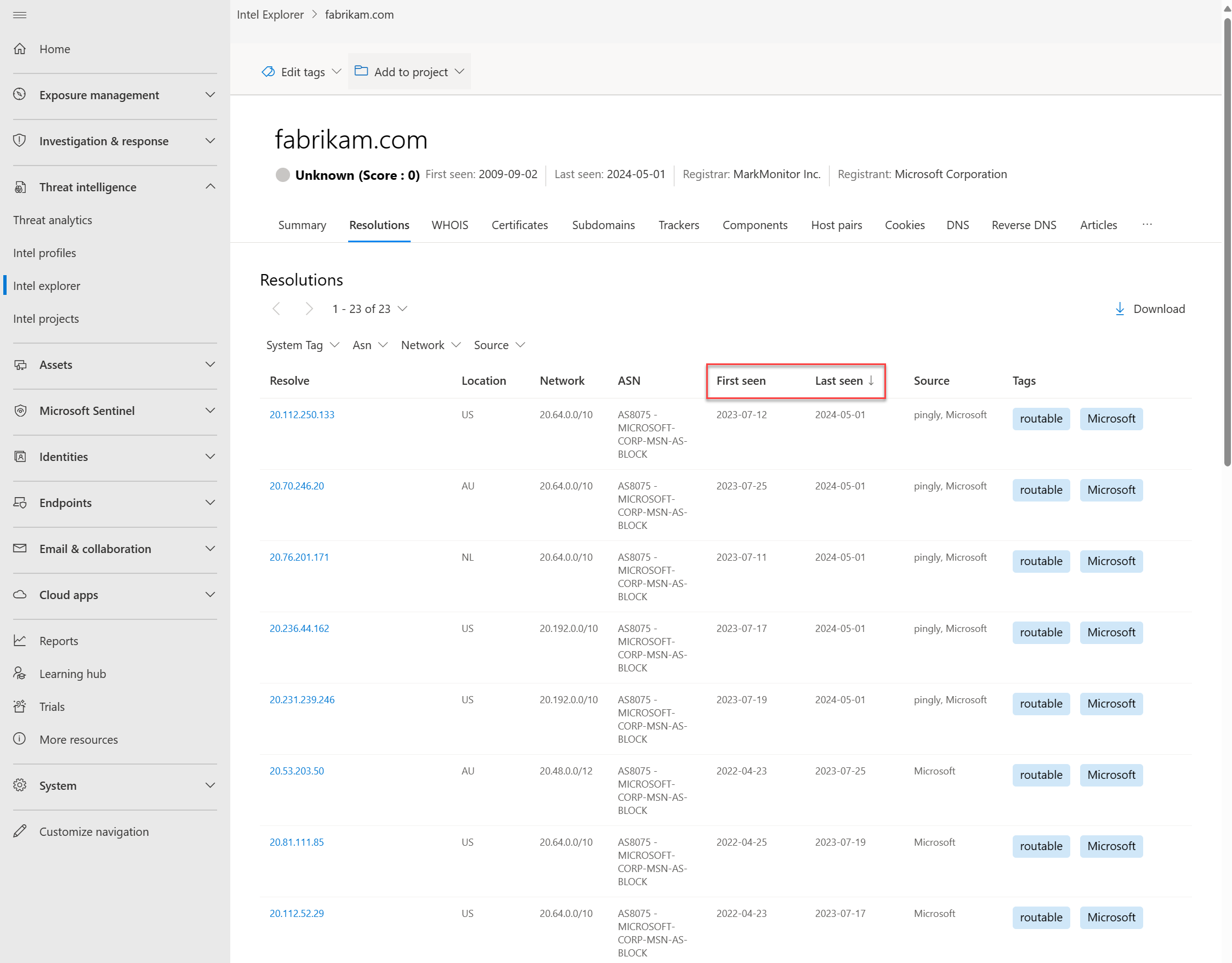

对数据进行排序

通过每个数据选项卡上的排序函数,可以按列值快速对数据集进行排序。 默认情况下,大多数结果按 上次查看 (降序) 排序,以便最近观察到的结果显示在列表顶部。 此默认排序顺序可立即提供有关项目的当前基础结构的见解。

目前,所有数据集都可以按以下 “首次查看 ”和“ 上次查看 ”值进行排序:

- 上次查看 (降序) - 默认值

- 上次看到 (升)

- 首次看到 (升)

- 首次看到 (降)

对于搜索或透视的每个 IP、域或主机实体,可以跨每个数据集选项卡对数据进行排序。

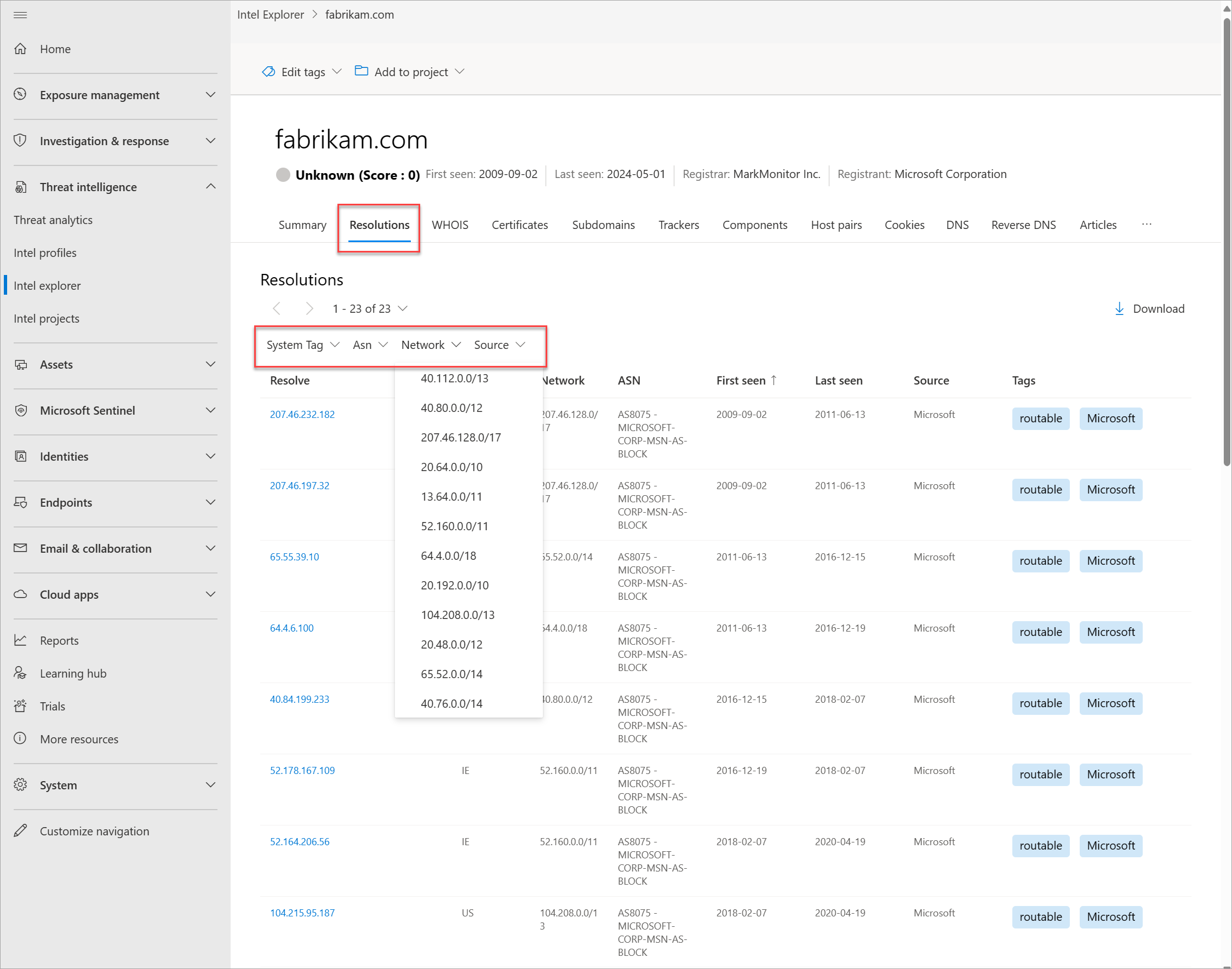

筛选数据

数据筛选允许你基于特定的元数据值访问一组选择的数据。 例如,可以选择查看仅从所选源发现的 IP 解析,或查看特定类型的组件 (例如服务器或框架) 。 数据筛选使你能够将查询结果缩小到特定感兴趣的项。

由于 Defender TI 提供与特定数据类型一致的特定元数据,因此每个数据集的筛选器选项都不同。

分辨率筛选器

以下筛选器适用于解析数据:

- 系统标记:Defender TI 根据我们的研究团队发现的见解创建这些标记。 了解更多

- 标记:Defender TI 用户应用的自定义标记。 了解更多

- ASN:与指定自治系统编号相关的结果 (ASN) 。

- 网络:与指定网络相关的结果。

- 源: (生成结果的数据源,例如 riskiq、 emerging_threats) 。

若要筛选分辨率数据,请执行以下操作:

跟踪器筛选器

以下筛选器适用于跟踪器数据:

- 类型:每个项目的标识跟踪器类型 (例如 JarmFuzzyHash 或 GoogleAnalyticsID) 。

- 地址:直接观察跟踪器或具有观察跟踪器的解析主机的 IP 地址。 搜索 IP 地址时会显示此筛选器。

- 主机名:观察到此跟踪器的主机值。 搜索域或主机时会显示此筛选器。

若要筛选跟踪器数据,请执行以下操作:

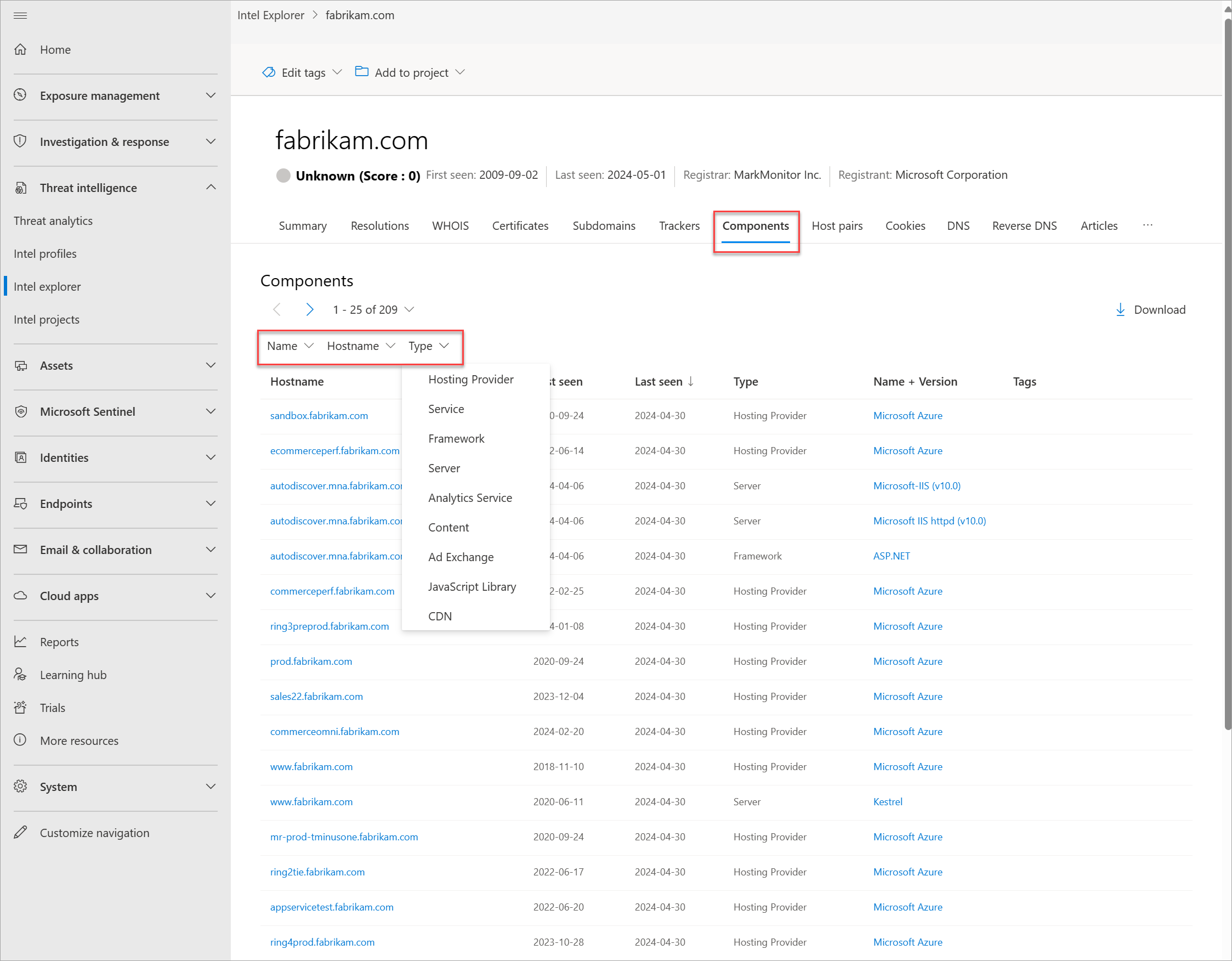

组件筛选器

以下筛选器适用于组件数据:

- Ipaddressraw: 与返回的主机名重合的 IP 地址。

- 类型: 指定的组件类型 (,例如远程访问或操作系统) 。

- 名字: 检测到的组件的名称 (例如 Cobalt Strike 或 PHP) 。

若要筛选组件数据,请执行以下操作:

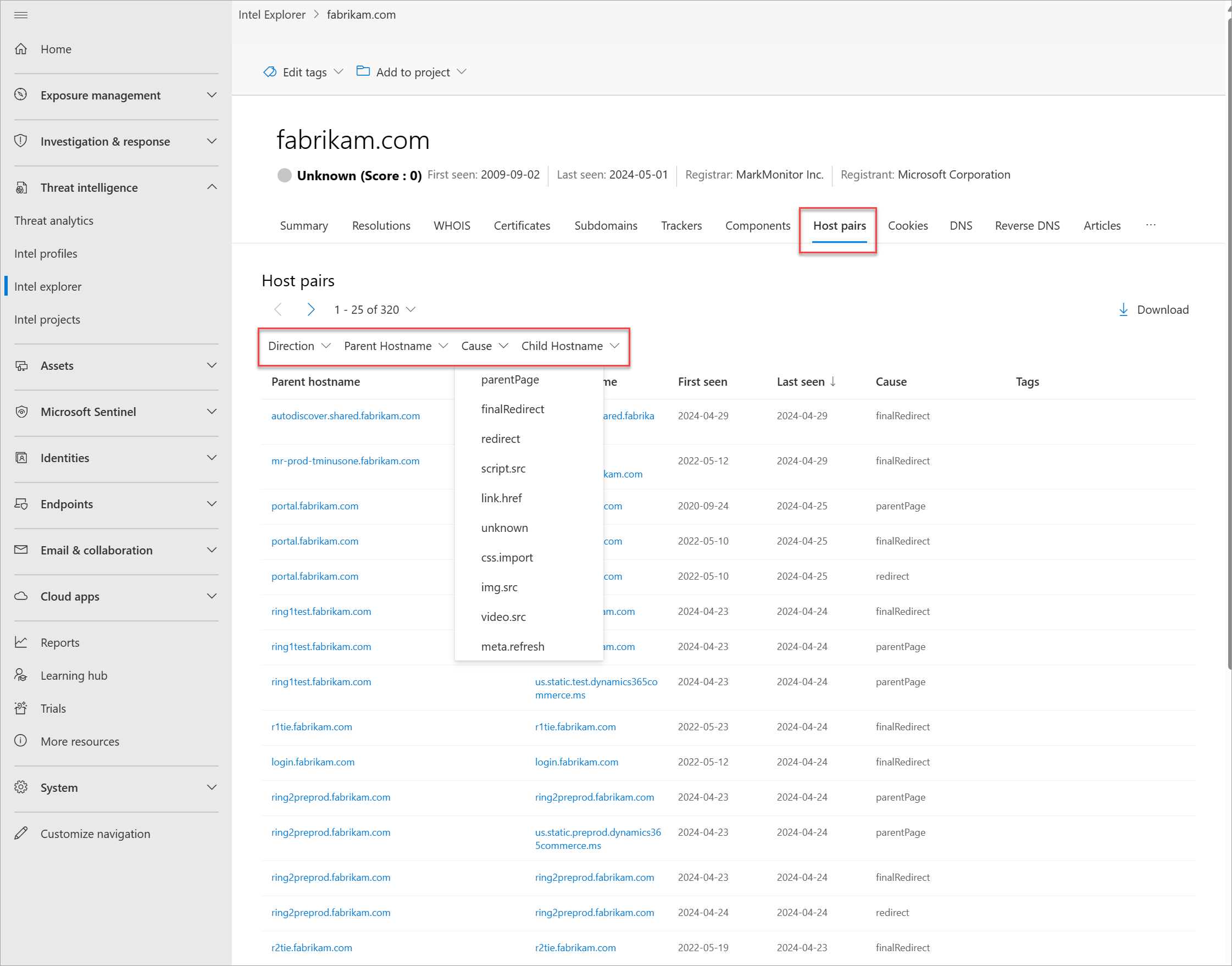

主机对筛选器

以下筛选器适用于主机对数据:

- 方向: 观察到的连接方向,指示父级是重定向到子级还是反向重定向。

- 父主机名: 父项目的主机名。

- 原因: 检测到主机父子关系的原因 (例如 redirect 或 iframe.src) 。

- 子主机名: 子项目的主机名。

若要筛选主机对数据,请执行以下操作:

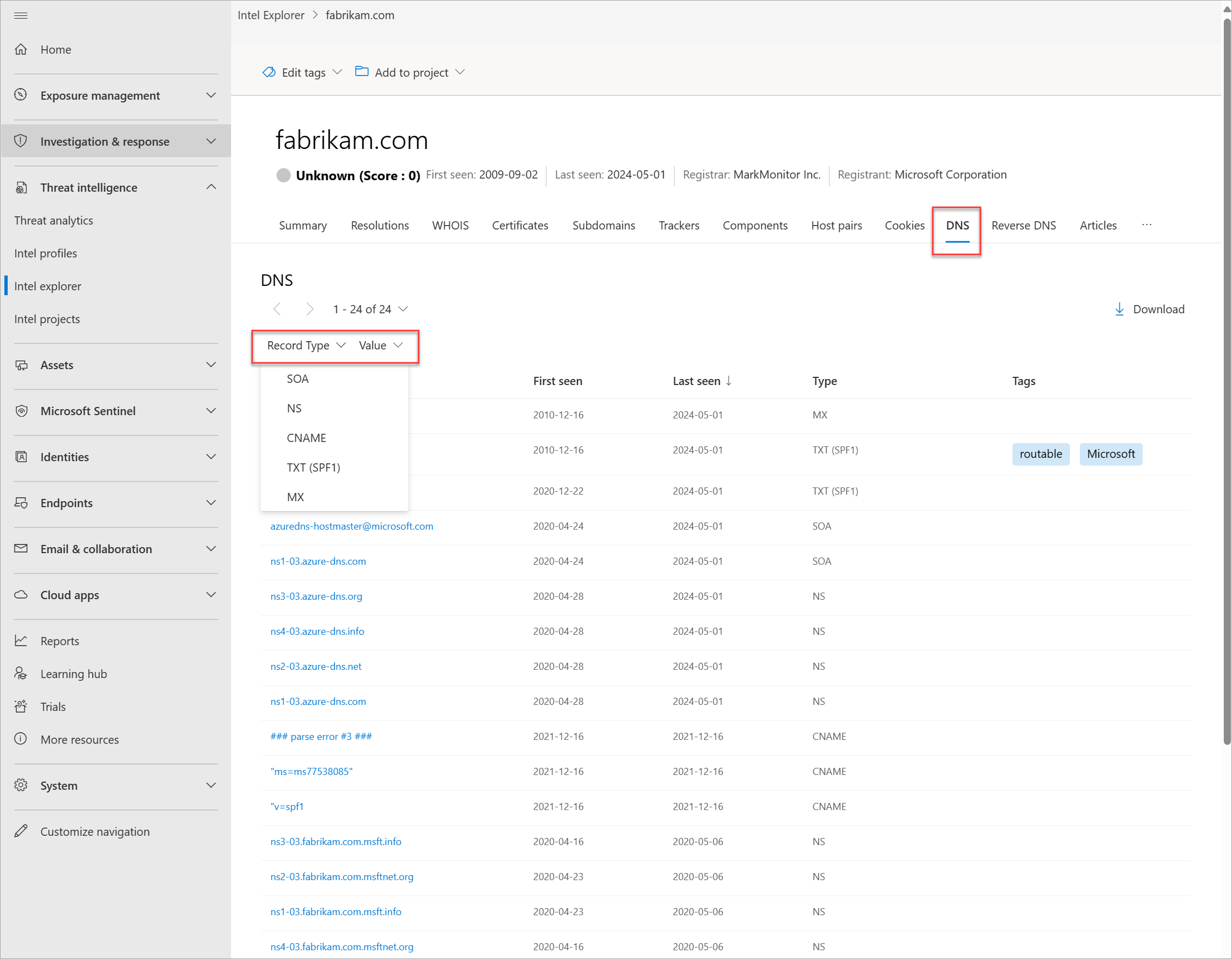

DNS 和反向 DNS 筛选器

以下筛选器适用于 DNS 和反向 DNS 数据:

- 记录类型: DNS 记录中检测到的记录类型 (例如 NS 或 CNAME) 。

- 价值: 例如,记录的指定值 (nameserver.host.com) 。

若要筛选 DNS 和反向 DNS 数据,请执行以下操作:

下载数据

Defender TI 中存在多个部分,可在其中将数据导出为 CSV 文件。 注意并选择以下部分中的“![]() :

:

- 大多数数据集选项卡

- 项目

- Intel 文章

从 解析、 DNS 和 反向 DNS 下载数据时,将导出以下标头:

| 头 | 说明 |

|---|---|

| Resolve | 与搜索的域关联的记录 (解析 IP 地址) 或解析为 IP 地址的域 |

| Location | IP 地址托管在的国家或地区 |

| 网络 | Netblock 或子网 |

| autonomousSystemNumber | ASN |

| firstSeen | 当Microsoft首次观察到分辨率时,日期和时间 (以 mm/dd/yyyy hh:mm 格式) |

| lastSeen | 当Microsoft上次观察分辨率时,日期和时间 (以 mm/dd/yyyy hh:mm:mm 格式) |

| Source | 观察到此解决方法的源 |

| Tags | 与项目关联的系统或自定义标记 |

从 “子域 ”选项卡下载数据时,将导出以下标头:

| 头 | 说明 |

|---|---|

| 主机名称 | 搜索的域的子域 |

| 标签 | 与项目关联的系统或自定义标记 |

从“ 跟踪器 ”选项卡下载数据时,将导出以下标头:

| 头 | 说明 |

|---|---|

| 主机名称 | 观察到或当前正在观察跟踪器的主机名 |

| firstSeen | 日期和时间 (mm /dd/yyyyy hh:mm:mm 格式) 当Microsoft首次观察到主机名正在使用跟踪器时 |

| lastSeen | 日期和时间 (以 mm/dd/yyyy hh:mm:mm 格式) ,当Microsoft上次观察到主机名正在使用跟踪器时 |

| attributeType | 跟踪器类型 |

| attributeValue | 跟踪器值 |

| Tags | 与项目关联的系统或自定义标记 |

从“ 组件 ”选项卡下载数据时,将导出以下标头:

| 头 | 说明 |

|---|---|

| 主机名称 | 观察到或当前正在观察组件的主机名 |

| firstSeen | 日期和时间 (为 mm/dd/yyyy hh:mm:mm 格式) 当Microsoft首次观察到主机名正在使用组件时 |

| lastSeen | 日期和时间 (,以 mm/dd/yyyy hh:mm 格式) Microsoft最后观察到主机名使用 组件 |

| 类别 | 组件类型 |

| 名称 | 组件名称 |

| version | 组件版本 |

| Tags | 与项目关联的系统或自定义标记 |

从“ 主机对 ”选项卡下载数据时,将导出以下标头:

| 头 | 说明 |

|---|---|

| parentHostname | 与子主机名联系的主机名 |

| childHostname | 将它们托管的资产馈送到父主机名的主机名。 |

| firstSeen | 当Microsoft首次观察到父主机名和子主机名之间的关系时,日期和时间 (以 mm/dd/yyyy hh:mm:mm 格式) |

| lastSeen | 日期和时间 (为 mm/dd/yyyyy hh:mm:mm 格式) Microsoft上次观察到父主机名和子主机名之间的关系 |

| attributeCause | 父主机名和子主机名之间关系的原因 |

| Tags | 与项目关联的系统或自定义标记 |

从 “Cookie ”选项卡下载数据时,将导出以下标头:

| 头 | 说明 |

|---|---|

| 主机名称 | 观察到 Cookie 名称的主机名 |

| firstSeen | 日期和时间 (mm /dd/yyyyy hh:mm 格式) 首次观察到源自 Cookie 域的主机名 |

| lastSeen | 日期和时间 (mm /dd/yyyyy hh:mm:mm 格式 ,) 上次观测到源自 Cookie 域的主机名时 |

| cookieName | Cookie 名称 |

| cookieDomain | Cookie 名称源自的域名服务器 |

| Tags | 与项目关联的系统或自定义标记 |

从 Intel 项目 (“ 我的项目”、“ 团队项目”和“ 共享项目 ”) 下载项目列表时,将导出以下标头:

| 头 | 说明 |

|---|---|

| name | 项目名称 |

| 项目 (计数) | 项目中的项目计数 |

| 由 (用户) 创建 | 创建项目的用户 |

| 创建于 | 创建项目时 |

| 标签 | 与项目关联的系统或自定义标记 |

| 合作 | 谁被添加为项目协作者;此标头仅对从 “我的 项目”和“共享项目”页下载 的项目 可见 |

从项目) 下载项目详细信息 (项目时,将导出以下标头:

| 头 | 说明 |

|---|---|

| 人工制品 | 项目值 (,例如 IP 地址、域、主机、WHOIS 值或证书 SHA-1) |

| type | 项目类型 (例如 IP、域、主机、WHOIS 组织、WHOIS 电话或证书 SHA-1) |

| 创建 | 将项目添加到项目时,日期和时间) (mm /dd/yyyy hh:mm:mm 格式 |

| 造物主 | Email添加项目的用户的地址 |

| context | 如何将项目添加到项目 |

| 标签 | 与项目关联的系统或自定义标记 |

| 合作 | 谁被添加为项目协作者;此标头仅对从 “我的 项目”和“共享项目”页下载 的项目 可见 |

下载威胁情报公共或风险指标会导出以下标头:

| 头 | 说明 |

|---|---|

| 类型 | 指示器类型 (例如 IP 地址、证书、域或 SHA-256) |

| value | 指示值 (例如 IP 地址、域或主机名) |

| 源 | 指示器源 (RiskIQ 或 OSINT) |