在 Microsoft Defender for Endpoint 中调查用户帐户

适用于:

希望体验 Defender for Endpoint? 注册免费试用版。

调查用户帐户实体

将仪表板上显示 (最活跃警报的用户帐户标识为“有风险的用户”) 并调查凭据的潜在泄露案例,或者在调查警报或设备时透视关联的用户帐户,以确定使用该用户帐户的设备之间可能的横向移动。

可以在以下视图中查找用户帐户信息:

- 仪表板

- 警报队列

- 设备详细信息页

这些视图中提供了一个可单击的用户帐户链接,该链接会将你带到用户帐户详细信息页面,其中显示了有关用户帐户的更多详细信息。

调查用户帐户实体时,可以看到:

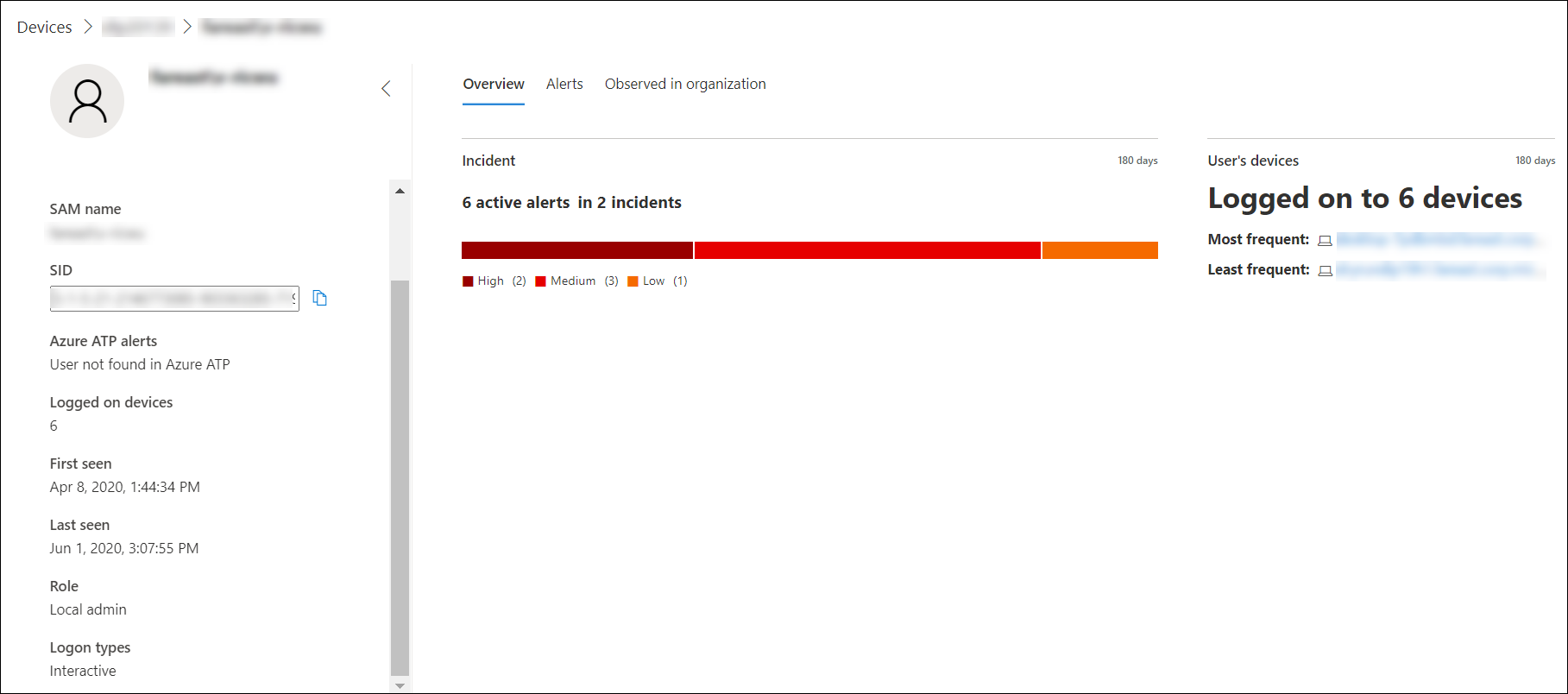

- 用户帐户详细信息、Microsoft Defender for Identity警报以及登录的设备、角色、登录类型和其他详细信息

- 事件和用户设备的概述

- 与此用户相关的警报

- 在组织中观察到 (登录到) 的设备

用户详细信息

左侧的“用户详细信息”窗格提供有关用户的信息,例如相关的打开事件、活动警报、SAM 名称、SID、Microsoft Defender for Identity警报、用户登录的设备数、用户首次和最后一次看到用户的时间、角色和登录类型。 根据已启用的集成功能,可以查看其他详细信息。 例如,如果启用 Skype for business 集成,则可以从门户联系用户。 如果已启用Microsoft Defender for Identity功能,并且存在与用户相关的警报,则 Azure ATP 警报部分包含指向Microsoft Defender for Identity页的链接。 “Microsoft Defender for Identity”页提供了有关警报的详细信息。

注意

需要同时在 Microsoft Defender for Identity 和 Defender for Endpoint 上启用集成才能使用此功能。 在 Defender for Endpoint 中,可以在高级功能中启用此功能。 有关如何启用高级功能的详细信息,请参阅 启用高级功能。

“概述”、“警报”和“在组织中观察到”是显示有关用户帐户的各种属性的不同选项卡。

注意

对于 Linux 设备,不会显示有关已登录用户的信息。

概述

“ 概述 ”选项卡显示事件详细信息和用户已登录的设备列表。 可以展开这些内容以查看每个设备的登录事件的详细信息。

警报

“ 警报 ”选项卡提供与用户帐户关联的警报列表。 此列表是 警报队列的筛选视图,并显示警报,其中用户上下文是所选用户帐户、检测到最后一个活动的日期、警报的简短说明、与警报关联的设备、警报的严重性、警报在队列中的状态,以及为警报分配了谁。

在组织中观察到

“ 在组织中观察到 ”选项卡允许指定日期范围,以查看观察到此用户登录的设备列表、其中每台设备最频繁和最不频繁登录的用户帐户,以及每个设备上观察到的用户总数。

选择“在组织中观察到”表上的项会展开该项目,并显示有关设备的更多详细信息。 直接选择项目中的链接会将你转到相应的页面。

搜索特定用户帐户

- 从“搜索栏”下拉菜单中选择“用户”。

- 在 “搜索 ”字段中输入用户帐户。

- 单击搜索图标或按 Enter。

将显示与查询文本匹配的用户列表。 可以查看用户帐户的域和名称、上次查看用户帐户的时间,以及在过去 30 天内观察到登录的设备总数。

可以按以下时间段筛选结果:

- 1 天

- 3 天

- 7 天

- 30 天

- 6 个月

相关文章

- 查看并组织 Microsoft Defender for Endpoint 警报队列

- 管理Microsoft Defender for Endpoint警报

- 调查Microsoft Defender for Endpoint警报

- 调查与 Defender for Endpoint 警报关联的文件

- 调查 Defender for Endpoint 设备列表中的设备

- 调查与 Defender for Endpoint 警报关联的 IP 地址

- 调查与 Defender for Endpoint 警报关联的域

提示

想要了解更多信息? Engage技术社区中的Microsoft安全社区:Microsoft Defender for Endpoint技术社区。