使用用户上下文访问Microsoft Defender for Cloud Apps API

本页介绍如何创建应用程序,以便代表用户以编程方式访问Defender for Cloud Apps。

如果需要在没有用户的情况下Microsoft Defender for Cloud Apps编程访问,请参阅具有应用程序上下文的访问Microsoft Defender for Cloud Apps。

如果不确定需要哪种访问权限,请阅读 “简介”页。

Microsoft Defender for Cloud Apps通过一组编程 API 公开其大部分数据和操作。 这些 API 使你能够自动执行工作流,并根据Microsoft Defender for Cloud Apps功能进行创新。 API 访问需要 OAuth2.0 身份验证。 有关详细信息,请参阅 OAuth 2.0 授权代码流。

通常,需要执行以下步骤才能使用 API:

- 创建Microsoft Entra应用程序

- 使用此应用程序获取访问令牌

- 使用令牌访问Defender for Cloud Apps API

本页介绍如何创建Microsoft Entra应用程序、获取访问令牌以Microsoft Defender for Cloud Apps并验证令牌。

注意

代表用户访问Microsoft Defender for Cloud Apps API 时,需要正确的应用程序权限和用户权限。 如果不熟悉Microsoft Defender for Cloud Apps上的用户权限,请参阅管理管理员访问权限。

提示

如果有权在门户中执行操作,则有权在 API 中执行操作。

创建应用

在Microsoft Entra 管理中心中,注册一个新应用程序。 有关详细信息,请参阅快速入门:向 Microsoft Entra 管理中心注册应用程序。

出现“注册应用程序”页面后,输入应用程序的注册信息:

名称 - 输入向应用用户显示的有意义的应用程序名称。

支持的帐户类型 - 选择希望应用程序支持的具体帐户。

支持的帐户类型 说明 仅限此组织目录中的帐户 若要生成业务线 (LOB) 应用程序,请选择此选项。 如果未在目录中注册应用程序,则此选项不可用。

此选项映射到仅限Microsoft Entra单租户。

这是默认选项,除非你是在目录外部注册应用。 如果应用在目录外部注册,则默认为Microsoft Entra多租户和个人Microsoft帐户。任何组织目录中的帐户 若想要面向所有企业和教育客户,请选择此选项。

此选项映射到仅Microsoft Entra多租户。

如果已将应用注册为仅Microsoft Entra单租户,则可以将其更新为Microsoft Entra多租户,并通过“身份验证”窗格回到单租户。任何组织目录中的帐户和 Microsoft 个人帐户 若要面向最广泛的客户,请选择此选项。

此选项映射到Microsoft Entra多租户和个人Microsoft帐户。

如果将应用注册为Microsoft Entra多租户和个人Microsoft帐户,则无法在 UI 中更改此帐户。 而只能使用应用程序清单编辑器来更改支持的帐户类型。重定向 URI (可选) - 选择要构建的应用类型,**Web 或 公共客户端 (移动 & 桌面) ,然后输入应用程序的重定向 URI (或回复 URL) 。

- 对于 Web 应用程序,请提供应用的基 URL。 例如,

http://localhost:31544可以是本地计算机上运行的 Web 应用的 URL。 用户将使用此 URL 登录到 Web 客户端应用程序。 - 对于公共客户端应用程序,请提供Microsoft Entra ID用于返回令牌响应的 URI。 输入特定于应用程序的值,例如

myapp://auth。

若要查看 Web 应用程序或本机应用程序的特定示例,请参阅快速入门。

完成后,选择“注册”。

- 对于 Web 应用程序,请提供应用的基 URL。 例如,

允许应用程序访问Microsoft Defender for Cloud Apps并为其分配“读取警报”权限:

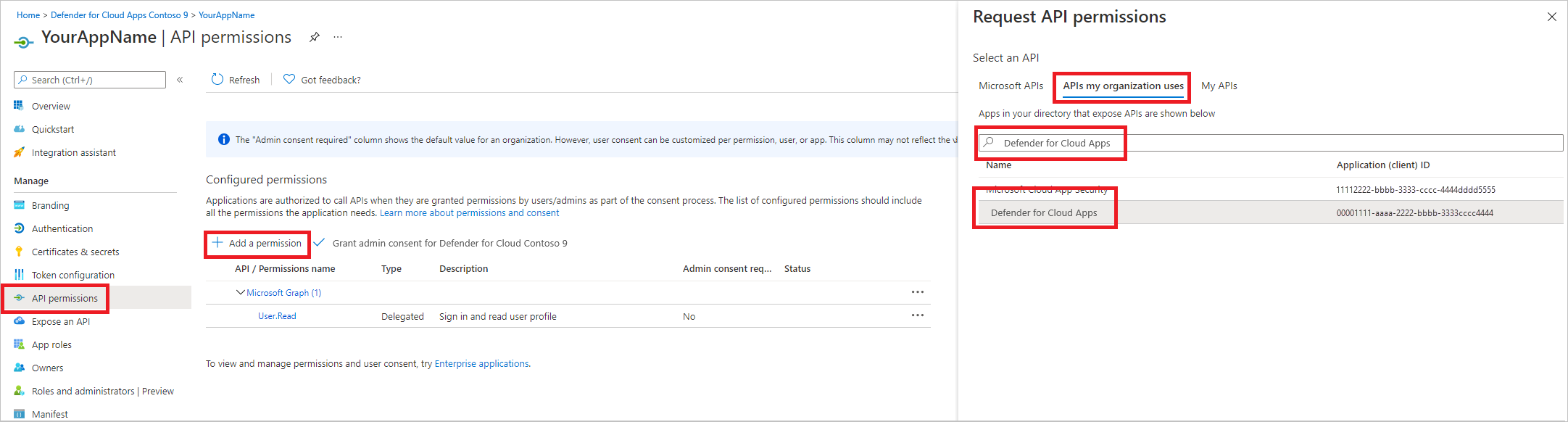

在应用程序页上,选择“API 权限>”“添加组织使用>Microsoft云应用安全类型的权限> API”,然后选择“Microsoft云应用安全”。

注意:Microsoft云应用安全不会出现在原始列表中。 开始在文本框中写入其名称以查看其显示。 请确保键入此名称,即使产品现在称为Defender for Cloud Apps。

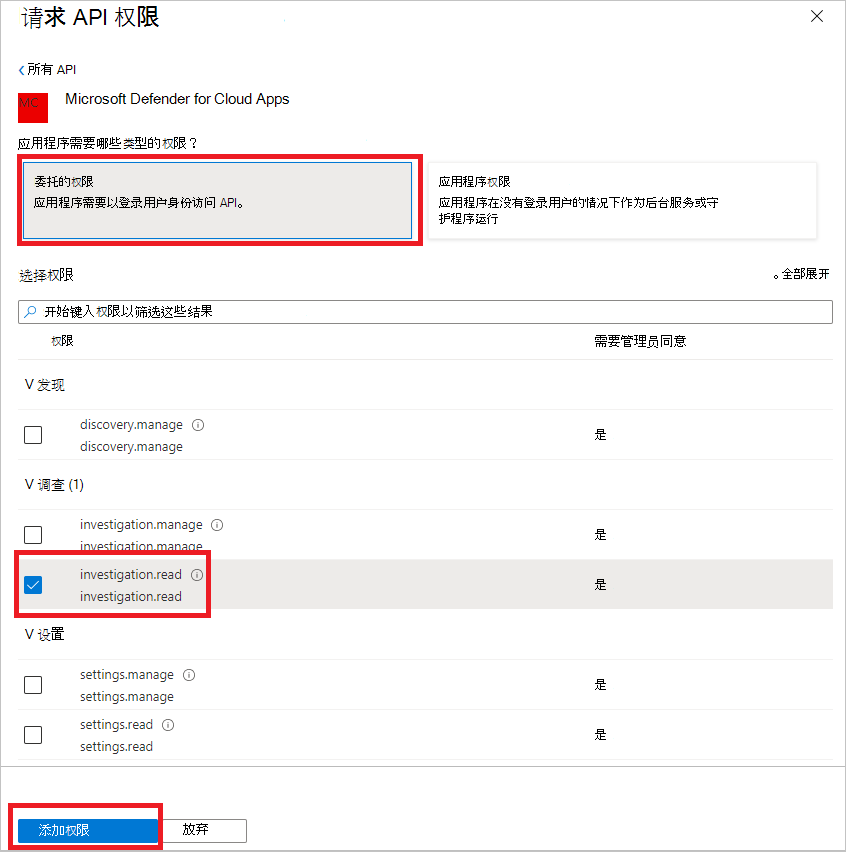

选择 “委托的权限>调查”。Read> 选择 “添加权限”

重要说明:选择相关权限。 Investigation.Read 只是一个示例。 有关其他权限范围,请参阅 支持的权限范围

- 若要确定所需的权限,请查看要调用的 API 中的 “权限” 部分。

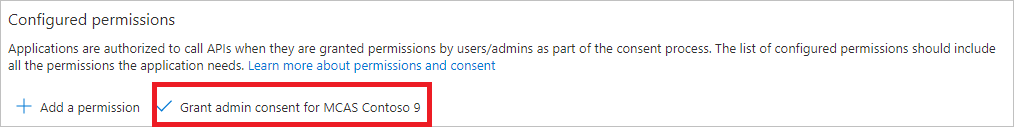

选择“授予管理员同意”

注意:每次添加权限时,都必须选择“ 授予管理员同意 ”,使新权限生效。

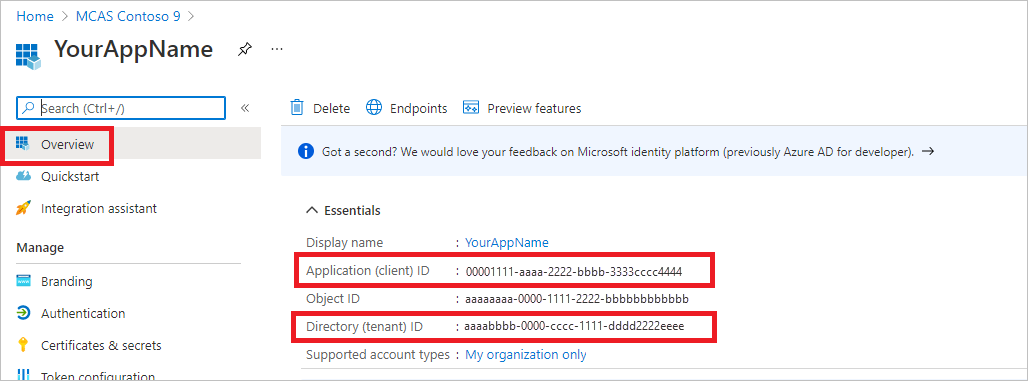

记下应用程序 ID 和租户 ID:

在应用程序页上,转到 “概述” 并复制以下信息:

支持的权限范围

| 权限名称 | 说明 | 支持的操作 |

|---|---|---|

| Investigation.read | 对活动和警报执行所有受支持的操作,但关闭警报除外。 查看 IP 范围,但不能添加、更新或删除。 执行所有实体操作。 |

活动列表、提取、反馈 警报列表、提取、标记为已读/未读 实体列表、提取、提取树 子网列表 |

| Investigation.manage | 执行所有 investigation.read 操作,以及管理警报和 IP 范围。 | 活动列表、提取、反馈 警报列表、提取、标记为已读/未读、关闭 实体列表、提取、提取树 子网列表,创建/更新/删除 |

| Discovery.read | 对活动和警报执行所有受支持的操作,但关闭警报除外。 列出发现报告和类别。 |

警报列表、提取、标记为已读/未读 发现列表报表,列出报表类别 |

| Discovery.manage | Discovery.read 权限 关闭警报、上传发现文件并生成块脚本 |

警报列表、提取、标记为已读/未读、关闭 发现列表报表,列出报表类别 发现文件上传,生成块脚本 |

| Settings.read | 列出 IP 范围。 | 子网列表 |

| Settings.manage | 列出和管理 IP 范围。 | 子网列表,创建/更新/删除 |

获取访问令牌

有关Microsoft Entra令牌的详细信息,请参阅Microsoft Entra教程

使用 C#

- 在应用程序中复制/粘贴以下类。

- 将 AcquireUserTokenAsync 方法与应用程序 ID、租户 ID 和身份验证结合使用以获取令牌。

注意

虽然以下代码示例演示如何使用用户名和密码流获取令牌,但Microsoft建议在生产环境中使用更安全的身份验证流。

namespace MDA

{

using System.Net.Http;

using System.Text;

using System.Threading.Tasks;

using Newtonsoft.Json.Linq;

public static class MDAUtils

{

private const string Authority = "https://login.microsoftonline.com";

private const string MDAId = "05a65629-4c1b-48c1-a78b-804c4abdd4af";

private const string Scope = "Investigation.read";

public static async Task<string> AcquireUserTokenAsync(string username, string password, string appId, string tenantId)

{

using (var httpClient = new HttpClient())

{

var urlEncodedBody = $"scope={MDAId}/{Scope}&client_id={appId}&grant_type=password&username={username}&password={password}";

var stringContent = new StringContent(urlEncodedBody, Encoding.UTF8, "application/x-www-form-urlencoded");

using (var response = await httpClient.PostAsync($"{Authority}/{tenantId}/oauth2/token", stringContent).ConfigureAwait(false))

{

response.EnsureSuccessStatusCode();

var json = await response.Content.ReadAsStringAsync().ConfigureAwait(false);

var jObject = JObject.Parse(json);

return jObject["access_token"].Value<string>();

}

}

}

}

}

验证令牌

验证以确保获得正确的令牌:

将你在上一步中获取的令牌复制/粘贴到 JWT 中,以便对其进行解码

验证是否获得了具有所需应用权限的“scp”声明

在下面的屏幕截图中,可以看到在教程中从应用获取的解码令牌:

使用令牌访问Microsoft Defender for Cloud Apps API

选择要使用的 API。 有关详细信息,请参阅 Defender for Cloud Apps API。

将 HTTP 请求中的授权标头设置为“持有者 {token}”, (持有者是授权方案)

令牌的过期时间为 1 小时, (可以发送多个具有相同令牌的请求)

使用 C# 发送请求以获取警报列表的示例

var httpClient = new HttpClient(); var request = new HttpRequestMessage(HttpMethod.Get, "https://portal.cloudappsecurity.com/cas/api/v1/alerts/"); request.Headers.Authorization = new AuthenticationHeaderValue("Bearer", token); var response = httpClient.SendAsync(request).GetAwaiter().GetResult(); // Do something useful with the response