你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

使用本地脚本扩充 Windows 工作站和服务器数据(公共预览版)

注意

此功能目前为预览版。 Azure 预览版补充条款包含适用于 beta 版本、预览版或其他尚未正式发布的 Azure 功能的其他法律条款。

除了检测网络上的 OT 设备外,还可使用 Defender for IoT 发现 Microsoft Windows 工作站和服务器,并为已检测到的设备扩充工作站和服务器数据。 与其他检测到的设备一样,检测到的 Windows 工作站和服务器将显示在“设备清单”中。 传感器上的“设备清单”页显示有关 Windows 设备的扩充数据,包括有关已安装的 Windows 操作系统和应用程序的数据、补丁级别数据、开放端口等。

本文介绍如何使用基于 Windows 的 Defender for IoT WMI 工具从 Windows 设备(例如工作站、服务器等)获取扩展信息。 在 Windows 设备上运行 WMI 脚本以获取扩展信息,从而增加设备清单和安全覆盖范围。 虽然还可以使用计划的 WMI 扫描来获取此数据,但如果无法进行 WMI 连接,则可以使用瀑布图和单向元素为受管制网络本地运行脚本。

本文中所述的脚本会返回有关每个检测到的设备的以下详细信息:

- IP 地址

- MAC 地址

- 操作系统

- 服务包

- 已安装的程序

- 上次知识库更新

如果 OT 网络传感器已检测到设备,则运行本文中所述的脚本时将检索设备的信息和扩充数据。

先决条件

在执行本文中的过程之前,必须:

有权以管理员用户身份访问 OT 网络传感器。 有关详细信息,请参阅使用 Defender for IoT 进行 OT 监视的本地用户和角色。

你打算在其中运行脚本的任何设备上的管理员权限。

支持的操作系统

以下 Windows 操作系统支持本文中所述的脚本:

- Windows XP

- Windows 7

- Windows 10

- Windows 11

- Windows Server 2003/2008/2012/2016/2019/2022

下载并运行脚本

此过程介绍如何在要在 Defender for IoT 中监视的 Windows 工作站和服务器上部署和运行脚本。

脚本检测扩充的 Windows 数据并作为实用工具而不是已安装的程序运行。 运行脚本不会影响终结点。 建议使用标准的自动部署方法和工具部署该脚本一次,或使用持续自动化。

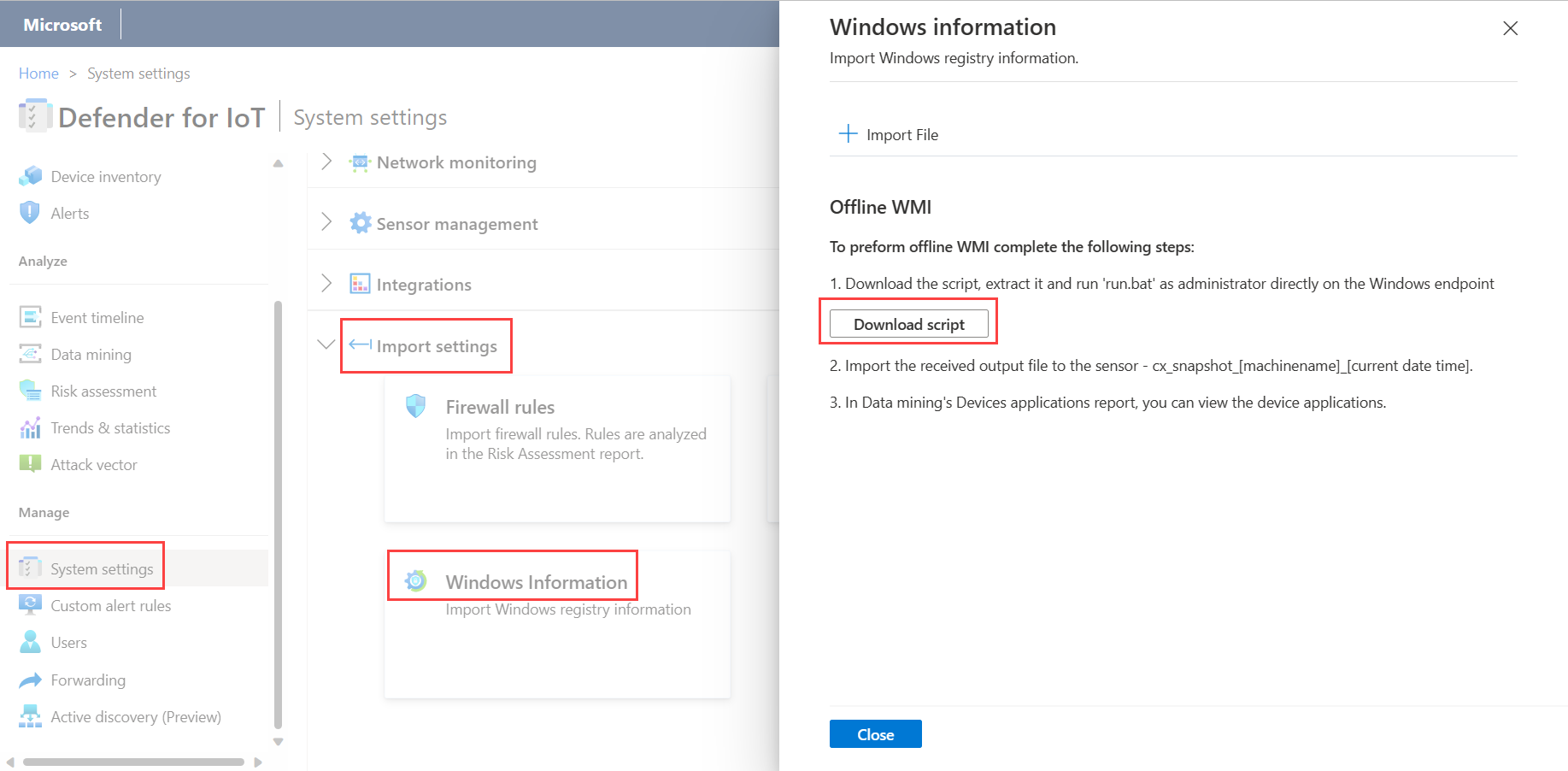

登录 OT 传感器控制台,然后选择“系统设置”>“导入设置”>“Windows 信息”。

选择“下载脚本”。 浏览器可能会询问你是否要保留该文件,请选择“保留”或任何类似选项。

将文件复制到本地驱动器并进行解压缩。 将显示以下文件:

Extract_system_info.bat

运行

Extract_system_info.bat文件。系统会询问你是否要在屏幕上显示错误。 请做出你自己的选择。

在脚本运行以探测注册表后,会出现一个包含注册表信息的输出文件。 文件名指示快照的当前日期和时间,语法如下:[current date time]_system_info_extractor。

脚本生成的文件:

- 保留在本地驱动器上,直到你删除它们为止。

- 如果在同一天再次运行脚本,这些文件将被覆盖。

- 如果脚本运行期间没有发生错误,则会包含一个空的 errorOutput 文件。

导入设备详细信息

按照之前所述运行脚本后,将生成的数据导入传感器,以查看“设备清单”中的设备详细信息。

若要将设备详细信息导入传感器,请执行以下操作:

使用标准的自动化方法和工具将生成的文件从每个 Windows 终结点移到 OT 传感器可访问的位置。

不要更新文件名或将文件彼此分开。

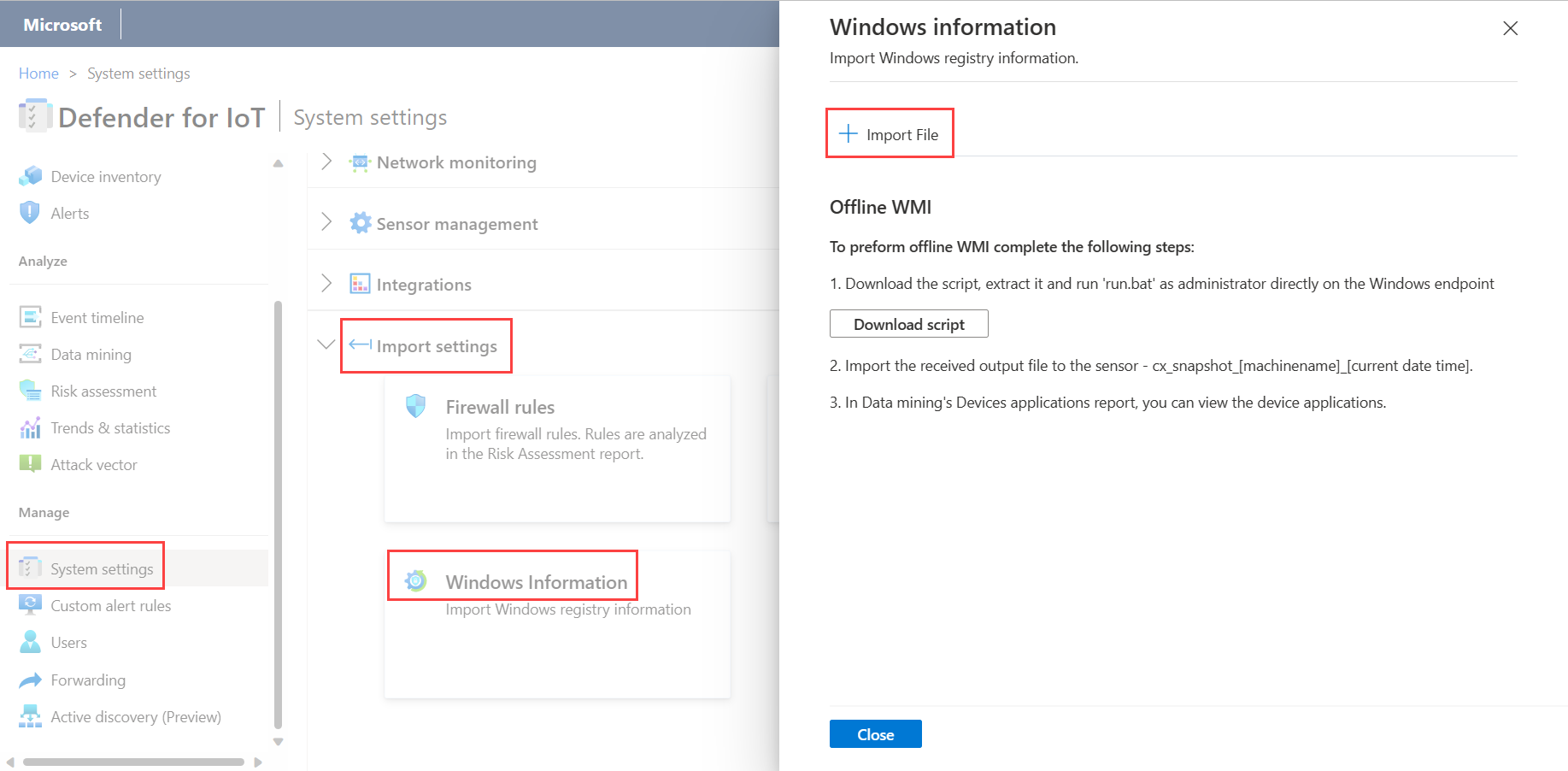

登录 OT 传感器控制台,然后选择“系统设置”>“导入设置”>“Windows 信息”。

选择“导入文件”,然后选择相关文件。

查看设备应用程序报表

下载并运行脚本,然后将生成的数据导入传感器后,可以通过自定义数据挖掘报表查看设备应用程序。

若要查看设备应用程序,请执行以下操作:

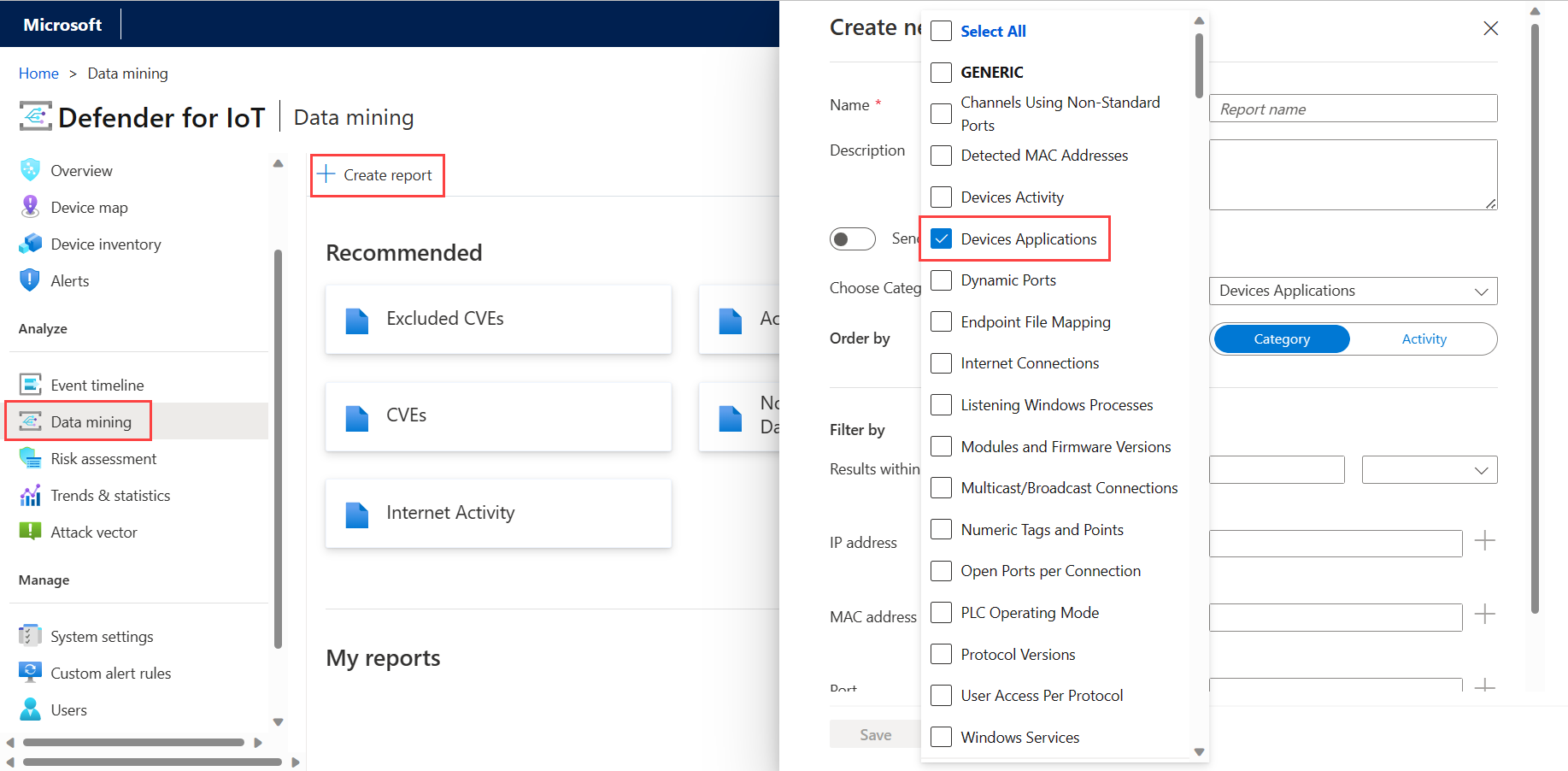

登录到 OT 传感器控制台,然后选择“数据挖掘”。

选择“+ 创建报表”以创建自定义报表。 在“选择类别”字段中,选择“设备应用程序”。 例如:

设备应用程序报表将显示在“我的报表”区域中。

后续步骤

有关详细信息,请参阅使用本地脚本检测 Windows 工作站和服务器和导入检测到的 OT 设备的额外数据。