你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

查看文件完整性监视中的更改

在 Microsoft Defender for Cloud 的 Defender for Servers 计划 2 中,文件完整性监视功能通过扫描和分析文件,并将其当前状态与先前扫描进行比较,帮助确保企业资产和资源的安全。

文件完整性监视使用 Microsoft Defender for Endpoint 代理,根据收集规则从设备中收集数据。 Defender for Endpoint 默认与 Defender for Cloud 集成。

注意

较早的数据收集方法使用 Log Analytics 代理(也称为 Microsoft Monitoring Agent,MMA)。 对使用 MMA 的支持将于 2024 年 11 月结束。

本文介绍如何查看文件更改。

先决条件

- 必须启用 Defender for Servers 计划 2。

- 必须通过 Defender for Endpoint 代理启用文件完整性监视。 如果未启用,将出现以下消息:“文件完整性监视未启用”。 要启用,请选择“加入订阅”,然后启用该功能。

监视实体和文件

若要监视实体和文件,请执行以下步骤:

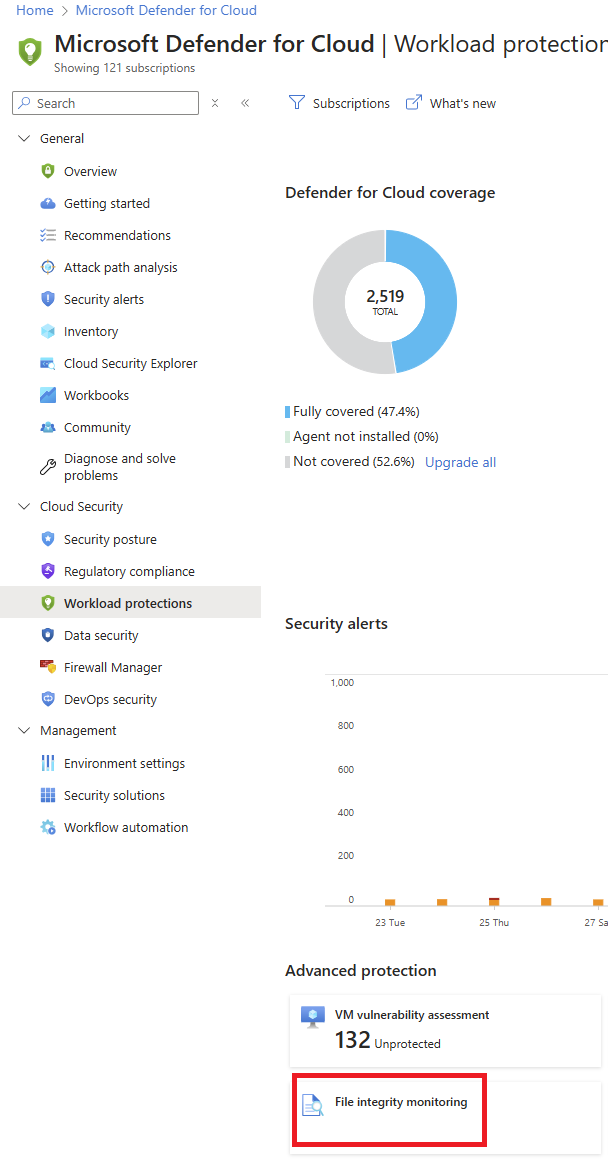

从 Defender for Cloud 的侧栏中,转到工作负载保护>文件完整性监视。

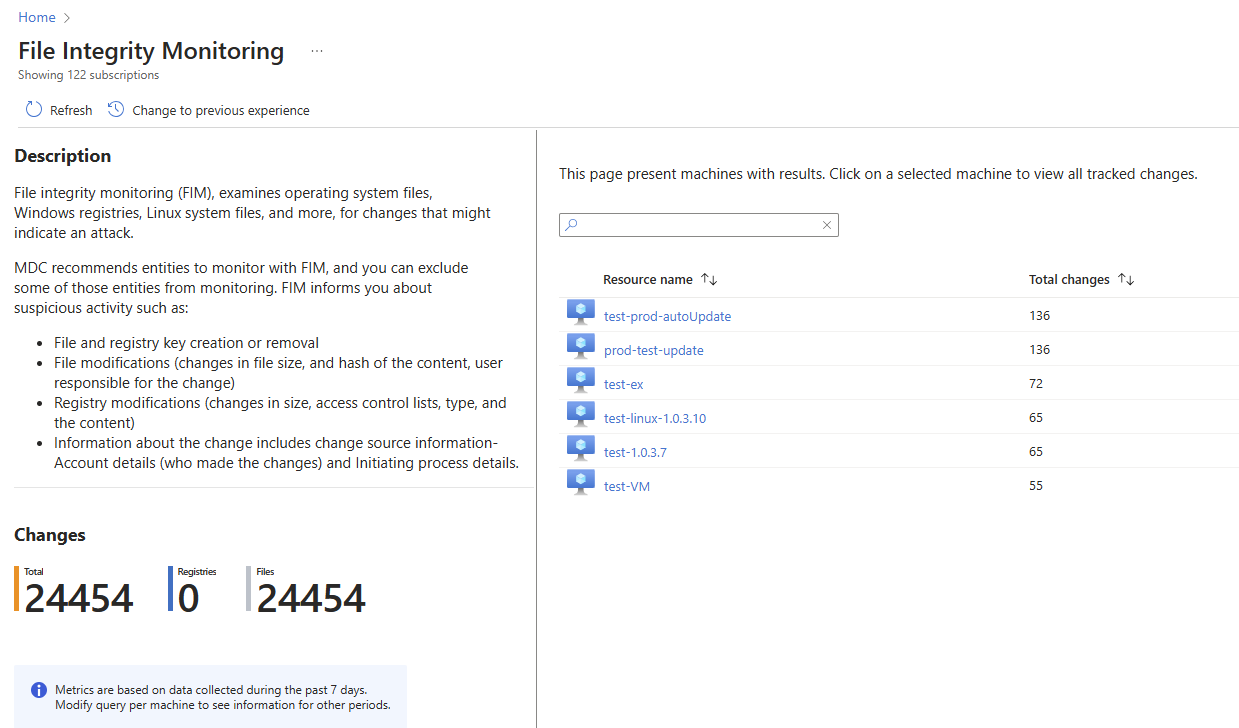

此时会打开一个窗口,其中包含已跟踪的已更改文件和注册表的所有资源。

如果选择资源,将打开一个窗口,其中显示对该资源上的跟踪文件和注册表所做的更改。

如果选择资源的订阅(列订阅名称下),将打开一个查询,其中包含该订阅中的所有跟踪文件和注册表。

注意

如果以前使用过通过 MMA 进行文件完整性监视,可以通过选择更改到以前的体验返回到该方法。 在弃用通过 MMA 的 FIM 功能之前,此功能将可用。 有关弃用计划的详细信息,请参阅为停用 Log Analytics 代理做好准备。

检索和分析文件完整性监视数据

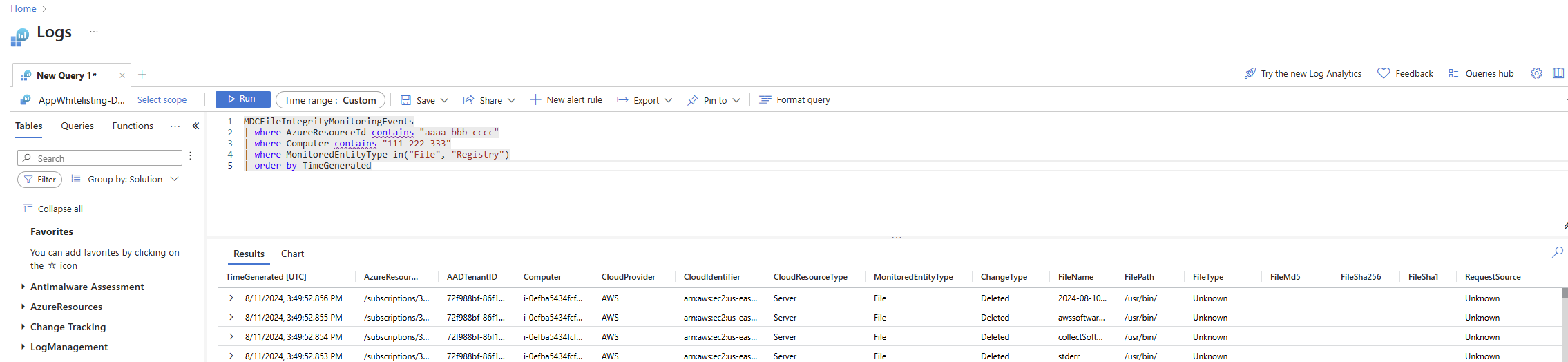

文件完整性监视数据驻留在 MDCFileIntegrityMonitoringEvents 表中的 Azure Log Analytics 工作区中。

设置时间范围以按资源检索更改摘要。 在下面的示例中,我们将检索过去 14 天内注册表和文件类别中的所有更改:

MDCFileIntegrityMonitoringEvents | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry', 'Files') | summarize count() by Computer, ConfigChangeType若要查看有关注册表更改的详细信息,请执行以下操作:

从

where子句中删除Files。将摘要行替换为排序子句:

MDCFileIntegrityMonitoringEvents | where TimeGenerated > ago(14d) | where ConfigChangeType == 'Registry' | order by Computer, RegistryKey这些报表可以导出为 CSV 以供存档,并传送到 Power BI 报表以供进一步分析。