你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

启用文件完整性监视

在 Microsoft Defender for Cloud 的 Defender for Servers Plan 2 中,文件完整性监视功能可通过扫描和分析操作系统文件、Windows 注册表、应用程序软件和 Linux 系统文件以查找其中可能反映存在攻击情况的更改来帮助保障企业资产和资源的安全。

启用 Defender for Servers Plan 2 后,请按照本文中的说明使用 Microsoft Defender for Endpoint 代理收集数据来配置文件完整性监视。

注意

- 如果使用 Log Analytics 代理(也称为 Microsoft Monitoring agent(MMA) 或 Azure Monitor agent (AMA))的早期版本文件完整性监视,则可以迁移到新的文件完整性监视体验。

- 从 2025 年 6 月开始,文件完整性监视需要最低版本。 根据需要更新代理。

- Windows:10.8760 或更高版本。

- Linux:30.124082 或更高版本。

先决条件

- 应启用Defender for Servers 计划 2。

- 应在要监视的计算机上安装 Defender for Endpoint 代理。

- 你需要具有“工作区所有者”或“安全管理员”权限才能启用和禁用文件完整性监视。 “读取者”权限可以查看结果。

验证 Defender for Endpoint 客户端版本

- 对于运行 Windows Server 2019 或更高版本的计算机,Defender for Endpoint 代理作为持续操作系统更新的一部分进行更新。 确保 Windows 计算机已安装最新的更新。 详细了解如何使用Windows Server 更新服务大规模安装计算机。

- 对于运行 Windows Server 2016 和 Windows Server 2012 R2 的计算机,请手动将计算机更新到最新的代理版本。 你可以从 Microsoft 更新目录安装 KB 5005292。 KB 5005292 会定期使用最新的代理版本进行更新。

- 对于 Linux 计算机,如果为 Defender for Cloud 中的计算机启用了自动预配,则 Defender for Endpoint 代理会自动更新。 在 Linux 计算机上安装 MDE.Linux 扩展后,每次 VM 重新启动时都会尝试更新代理版本。 你还可以手动更新代理版本。

启用文件完整性监视

登录到 Azure 门户。

搜索并选择“Microsoft Defender for Cloud”。

在 Defender for Cloud 菜单中,选择“环境设置”。

选择相关订阅。

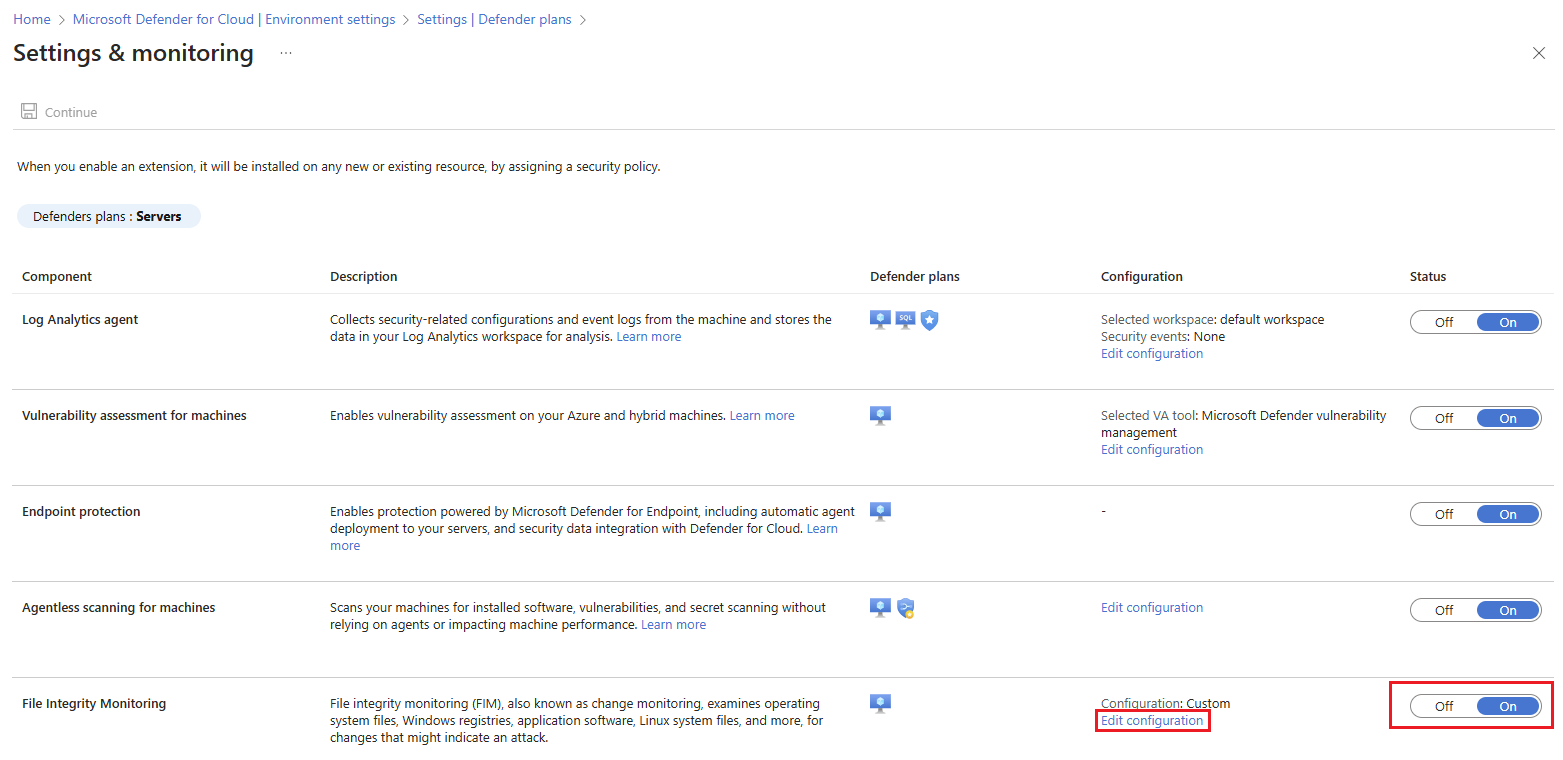

找到 Defenders for Servers 计划并选择“设置”。

在文件完整性监视部分中,将开关切换到打开。 然后,选择编辑配置。

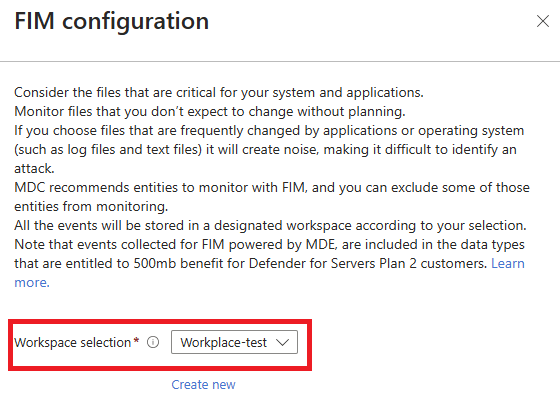

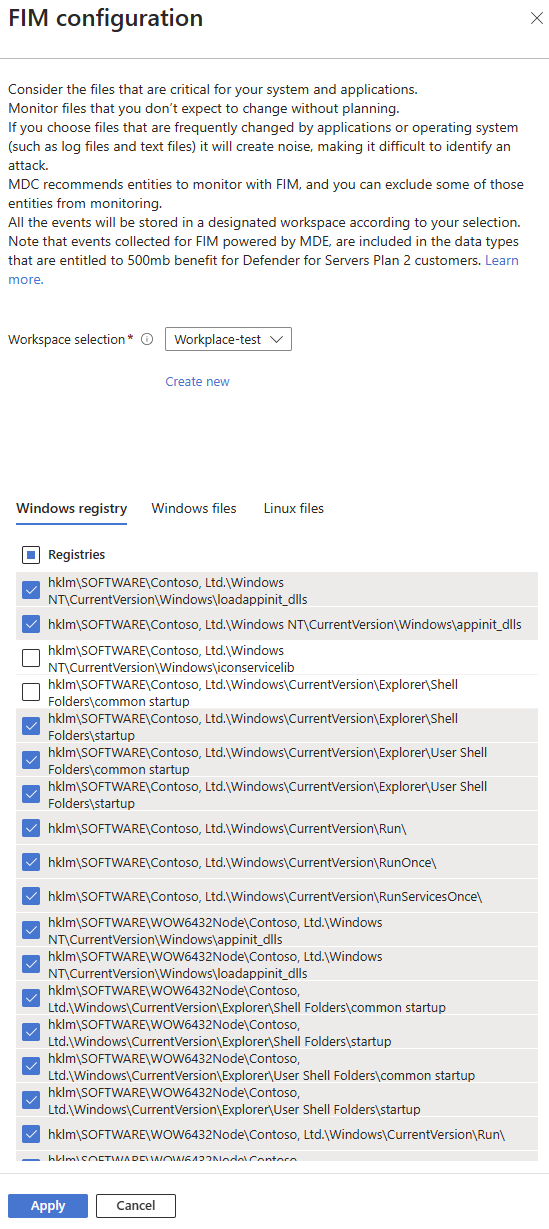

此时将打开 FIM 配置窗格。 在“工作区选择”下拉列表中,选择要在存储文件完整性监视数据的工作区。 如果要创建新工作区,请选择新建。

在 FIM 配置窗格的下半部分,选择 Windows 注册表、Windows 文件和 Linux 文件选项卡,选择要监视的文件和注册表。 如果在每个选项卡中选择顶部选项,则会监视所有文件和注册表。 选择“应用”以保存所做的更改。

选择“继续”。

选择“保存”。

禁用文件完整性监视

如果禁用文件完整性监视,则不会收集任何新事件。 但是,在禁用该功能之前收集的数据会根据工作区保留策略保留在 Log Analytics 工作区中。

请按如下所示禁用:

登录到 Azure 门户。

搜索并选择“Microsoft Defender for Cloud”。

在 Defender for Cloud 菜单中,选择“环境设置”。

选择相关订阅。

找到 Defenders for Servers 计划并选择“设置”。

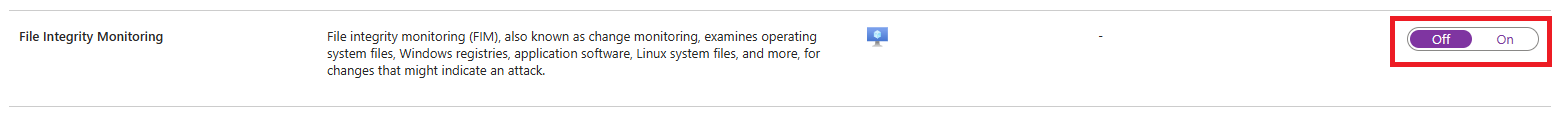

在文件完整性监视部分中,将开关切换到关闭。

选择“应用”。

选择“继续”。

选择“保存” 。