获取有关 Microsoft Defender for Servers 的常见问题的解答。

定价

我需要为订阅中的哪些服务器付费?

在订阅中启用 Defender for Servers 时,将需要根据所有计算机的开通状态向你收费。

| State | 详细信息 | 计费 |

|---|---|---|

| Azure VM | ||

| 正在启动 | VM 正在启动。 | 不计费 |

| 正在运行 | 正常工作状态。 | 计费 |

| 正在停止 | 过渡。 完成后进入“已停止”状态。 | 计费 |

| 已停止 | 已从来宾操作系统内部或使用 PowerOff API 关闭 VM。 仍然分配了硬件,计算机仍在主机上。 | 计费 |

| 正在解除分配 | 过渡。 完成后进入“已解除分配”状态。 | 不计费 |

| 已解除分配 | VM 已停止并已从主机中删除。 | 不计费 |

| Azure Arc 计算机 | ||

| Connecting | 服务器已连接,但尚未收到检测信号。 | 不计费 |

| 已连接 | 正在从 Connected Machine 代理接收常规检测信号。 | 计费 |

| 脱机/已断开连接 | 在 15-30 分钟内未收到检测信号。 | 不计费 |

| 已过期 | 如果断开连接 45 天,状态可能会更改为“已过期”。 | 不计费 |

Microsoft Defender for Endpoint 有哪些许可要求?

适用于服务器的 Defender for Endpoint 许可证在 Defender for Servers 中随附。

如果我已拥有 Microsoft Defender for Endpoint 许可证,是否可以获得折扣?

如果你已获得适用于服务器的 Defender for Endpoint 的许可证,则无需为 Microsoft Defender for Servers 计划 1 或 2 许可证的相应部分付费。

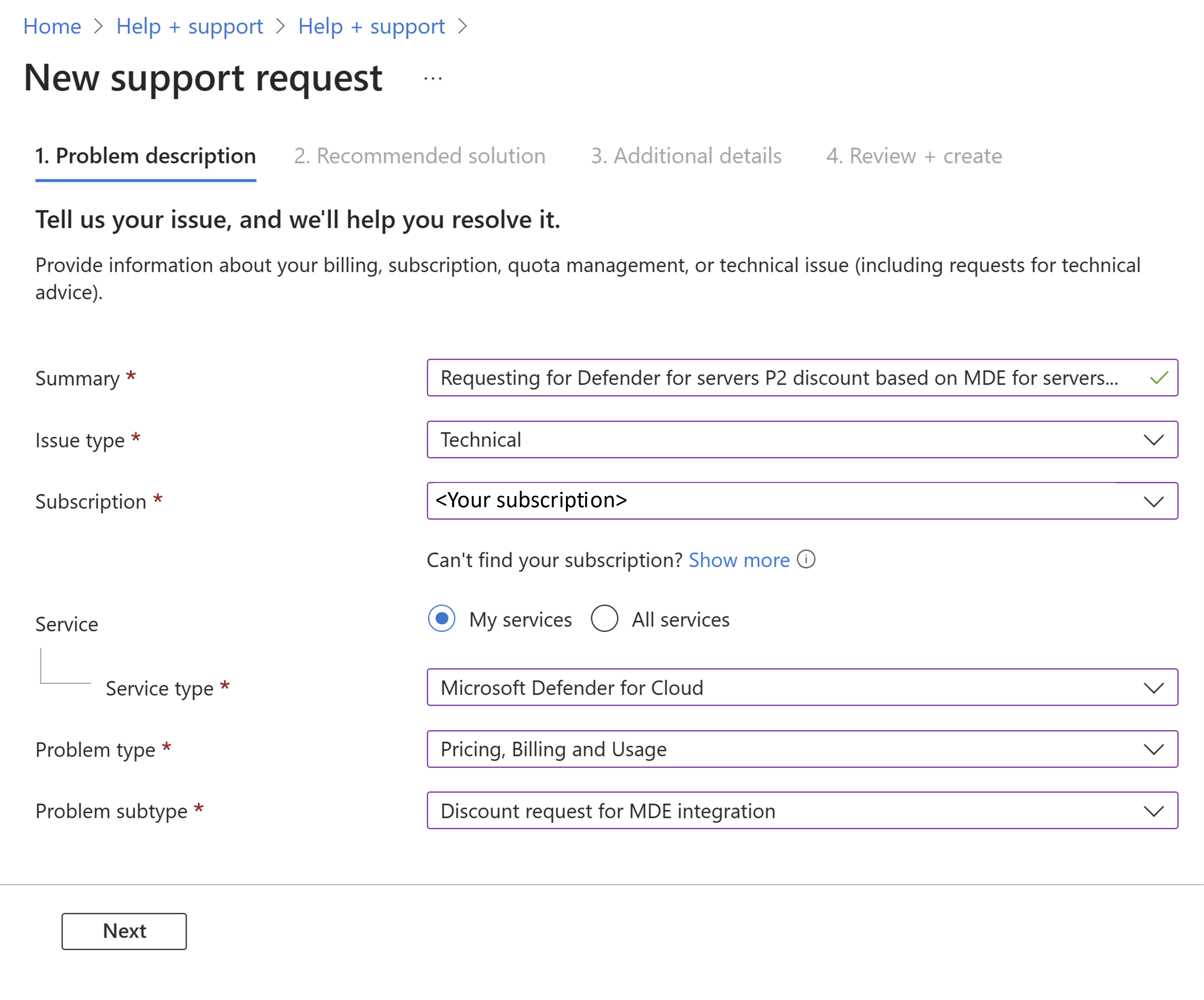

若要请求折扣,请在 Azure 门户中选择“支持和故障排除”>“帮助 + 支持”。 选择“创建支持请求”并填写字段。

在其他详细信息中,输入详细信息、租户 ID、购买的 Defender for Endpoint 许可证数、到期日期和所有其他必填字段。

完成该过程并选择“创建”。

折扣从批准日期开始生效。 这不是追溯性的。

免费数据引入限额是多少?

启用 Defender for Servers 计划 2 后,可获取特定数据类型的免费数据引入津贴。 了解详细信息

部署

是否可以在订阅中的一部分计算机上启用 Defender for Servers?

是的,可以在订阅中的特定资源上启用 Defender for Servers。 详细了解规划部署范围。

Defender for Servers 如何收集数据?

Defender for Servers 在何处存储我的数据?

Defender for Servers 是否需要 Log Analytics 工作区?

Defender for Servers 计划 1 不依赖于 Log Analytics。 在 Defender for Servers 计划 2 中,需要使用 Log Analytics 工作区来利用免费的数据引入权益。 还需要一个工作区才能在计划 2 中使用文件完整性监视。 如果为免费数据引入权益设置 Log Analytics 工作区,则需要直接在其上启用 Defender for Servers 计划 2。

如果我在工作区上启用了 Defender for Servers,但没有在订阅上启用,该怎么办?

将服务器载入 Defender for Servers 计划 2的旧方法会使用工作区,并且 Log Analytics 代理在门户中不再受支持或可用。 若要确保当前连接到工作区的计算机保持受保护状态,请执行以下操作:

- 本地和多云计算机:如果以前使用旧方法载入了本地计算机和 AWS/GCP 计算机,将这些计算机连接到 Azure 作为已启用 Azure Arc 的服务器连接到启用了 Defender for Servers 计划 2 的订阅。

- 所选计算机:如果使用旧方法在单个计算机上启用 Defender for Servers 计划 2,则建议在整个订阅上启用 Defender for Server 计划 2。 然后,可以使用资源级配置排除特定计算机。

Defender for Endpoint 集成

Defender for Servers 支持哪个 Microsoft Defender for Endpoint 计划?

Defender for Servers 计划 1 和计划 2 提供 Microsoft Defender for Endpoint 计划 2 的功能,包括终结点检测和响应 (EDR)。

我是否需要为计算机购买单独的反恶意软件解决方案?

否。 通过 Defender for Servers 中的 Defender for Endpoint 集成,你还将在计算机上获得恶保护。 此外,Defender for Servers 计划 2 还提供无代理恶意软件扫描。

在新的 Windows Server 操作系统上,Microsoft Defender Antivirus 是操作系统的一部分,将在活动模式下启用。 对于运行启用了 Defender for Endpoint 统一解决方案集成的 Windows Server 的计算机,Defender for Servers 在活动模式下部署 Defender 防病毒。 在 Linux 上,Defender for Servers 会部署包含反恶意软件组件的 Defender for Endpoint,并将组件设置为被动模式。

如何从非 Microsoft EDR 工具进行切换?

有关从非 Microsoft 终结点解决方案进行切换的完整说明,请参阅 Microsoft Defender for Endpoint 文档:迁移概述。

我的计算机上运行的“MDE.Windows”/“MDE.Linux”扩展是什么?

在订阅中启用 Defender for Servers 计划时,Defender for Cloud 中的本机 Defender for Endpoint 集成会根据需要在订阅中支持的计算机上自动部署 Defender for Endpoint 代理。 自动载入安装 MDE.Windows/MDE.Linux 扩展。

如果扩展未显示,请检查计算机是否满足先决条件,并启用 Defender for Servers。

重要

如果删除 MDE.Windows/MDE.Linux 扩展,系统不会删除 Microsoft Defender for Endpoint。 了解从 Defender for Endpoint 卸载 Windows 服务器。

计算机支持和扫描

Defender for Servers 支持哪些类型的虚拟机?

Defender for Cloud 多长时间扫描一次操作系统漏洞、系统更新和终结点保护问题?

操作系统:数据在 48 小时内更新系统更新:数据在 24 小时内更新 Endpoint Protection:数据在 8 小时内更新

Defender for Cloud 通常每小时扫描一次新数据,并相应地安全的刷新建议。

无代理扫描如何收集 VM 快照?

无代理扫描根据 Microsoft 的最高安全标准来保护磁盘快照。 安全措施包括:

- 对静态数据和传输中的数据进行加密。

- 分析过程完成后,会立即删除快照。

- 快照保留在其原始 AWS 或 Azure 区域中。 EC2 快照不会复制到 Azure。

- 隔离每个客户帐户/订阅的环境。

- 只有包含扫描结果的元数据才会发送到隔离扫描环境之外。

- 对所有操作进行审核。

使用“自带许可证”(BYOL) 解决方案进行漏洞扫描的自动预配功能是什么? 是否可以将其应用于多个解决方案?

Defender for Servers 可以扫描计算机,以查看它们是否已启用 EDR 解决方案。 如果没有,可以使用默认情况下集成到 Defender for Cloud 中的 Microsoft Defender 漏洞管理。 或者,Defender for Cloud 可以部署受支持的非 Microsoft BYOL 漏洞扫描程序。 只能使用单个 BYOL 扫描程序。 不支持多个非 Microsoft 扫描程序。

集成 Defender for Vulnerability Management 扫描程序是否会查找网络漏洞?

不可以,它只会在计算机本身上查找漏洞。

为什么会显示消息称 VM“缺少扫描数据”?

VM 没有扫描数据时会出现此消息。 启用数据收集方法后,扫描数据大约需要一小时或更短的时间。 初始扫描后,可能会收到此消息,因为没有可用的扫描数据。 例如,扫描不会填充已停止的 VM。 如果扫描数据最近未填充,也可能出现此消息。

为什么计算机显示为“不适用”?

“不适用”选项卡中的资源列表包含“原因”列

| 原因 | 详细信息 |

|---|---|

| 计算机上没有可用的扫描数据 | 在 Azure Resource Graph 中,此计算机没有任何符合性结果。 所有符合性结果均由 Azure 机器配置扩展写入 Azure Resource Graph。 可以使用 [示例 Resource Graph 查询][(/azure/governance/policy/samples/resource-graph-samples?tabs=azure-cli#azure-policy-guest-configuration)检查 Azure Resource Graph 中的数据。 |

| 计算机上未安装 Azure 机器配置扩展 | 计算机缺少扩展,它是评估 Microsoft 云安全基线合规性的先决条件。 |

| 计算机上未配置系统托管标识 | 必须在计算机上部署系统分配的托管标识。 |

| 策略中禁用了建议 | 评估 OS 基线的策略定义在范围上禁用,范围包括 |