你当前正在访问 Microsoft Azure Global Edition 技术文档网站。 如果需要访问由世纪互联运营的 Microsoft Azure 中国技术文档网站,请访问 https://docs.azure.cn。

启用 Defender for Endpoint 集成

Microsoft Defender for Cloud 与 Microsoft Defender for Endpoint 原生集成,以在 Defender for Cloud 中提供 Defender for Endpoint 和 Microsoft Defender 漏洞管理功能。

- 在 Defender for Cloud 中启用 Defender for Servers 计划时,系统默认启用 Defender for Endpoint 集成。

- 该集成会自动在计算机上安装 Defender for Endpoint 代理。

本文介绍如何根据需要手动启用 Defender for Endpoint 集成。

先决条件

| 要求 | 详细信息 |

|---|---|

| Windows 支持 | 验证 Defender for Endpoint 是否支持 Windows 计算机。 |

| Linux 支持 | 对于 Linux 服务器,必须已安装 Python。 建议对所有发行版使用 Python 3,但 RHEL 8.x 和 Ubuntu 20.04 或更高版本必须使用 Python 3。 如果 Linux 计算机运行使用 fanotify 的服务,则无法按预期在计算机上自动部署 Defender for Endpoint 传感器。 请在这些计算机上手动安装 Defender for Endpoint 传感器。 |

| Azure VM | 检查 VM 是否可以连接到 Defender for Endpoint 服务。 如果计算机没有直接访问权限,则代理设置或防火墙规则需要允许对 Defender for Endpoint URL 的访问。 查看 Windows 和 Linux 计算机的代理设置。 |

| 本地 VM | 建议载入本地计算机并用作已启用 Azure Arc 的 VM。 如果直接载入本地 VM,则 Defender Server 计划 1 的功能可以使用,但 Defender for Servers 计划 2 的大部分功能无法使用。 |

| Azure 租户 | 如果已在 Azure 租户之间移动订阅,还需要执行一些手动预备步骤。 有关详细信息,请联系 Microsoft 支持部门。 |

| Windows Server 2016、2012 R2 | 与预安装了 Defender for Endpoint 传感器的 Windows Server 较高版本不同,在运行 Windows Server 2016/2012 R2 的计算机上,Defender for Cloud 使用统一的 Defender for Endpoint 解决方案安装该传感器。 启用包含该集成的 Defender for Servers 计划后,无法回滚。 即使禁用并重新启用该计划,集成也会重新启用。 |

在订阅上启用

启用 Defender for Servers 计划时,系统会默认启用 Defender for Endpoint 集成。 如果在订阅中关闭 Defender for Endpoint 集成,可以参考这些说明根据需要手动再次启用该集成。

在 Defender for Cloud 中,选择“环境设置”,然后选择所需订阅(其包含要部署 Defender for Endpoint 集成的目标计算机)。

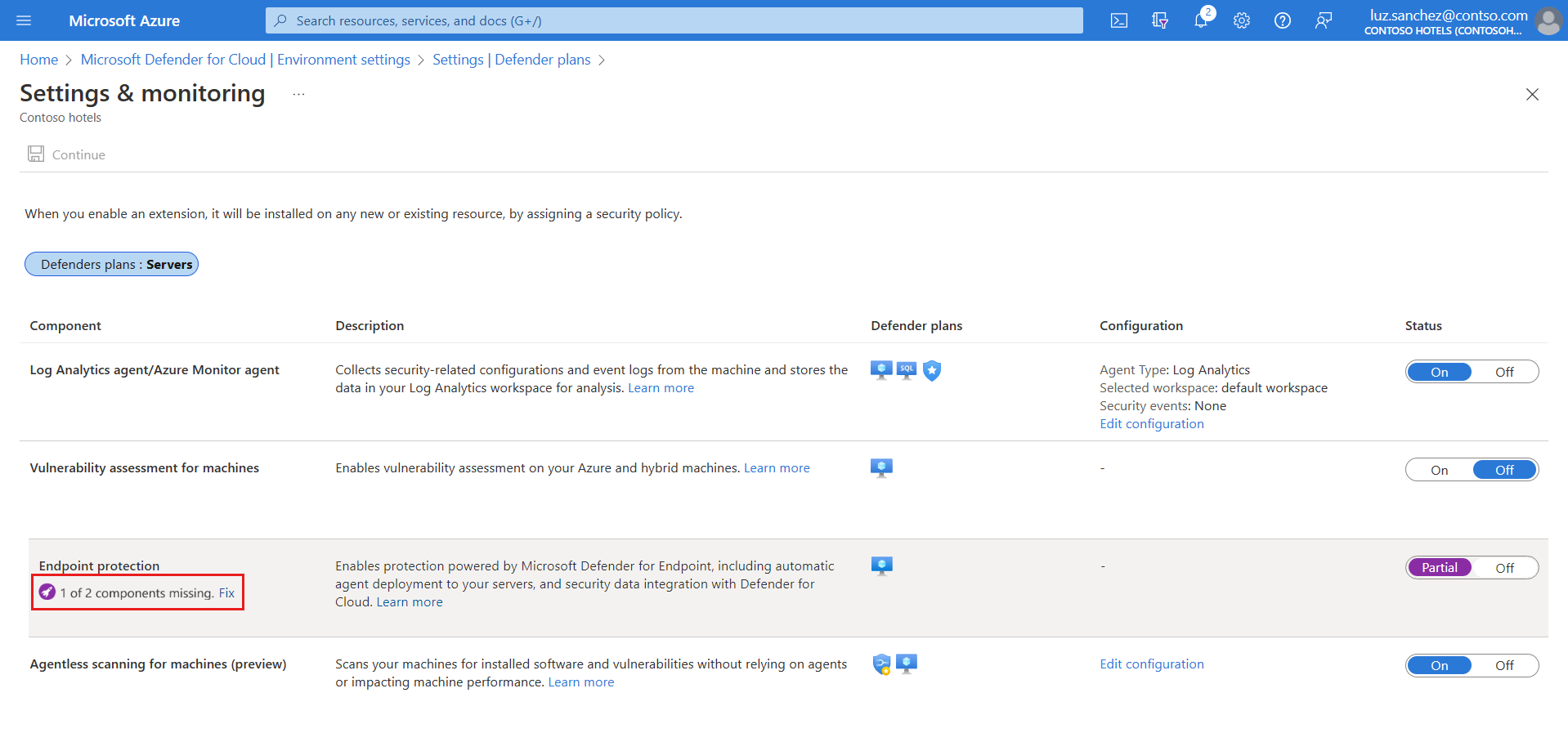

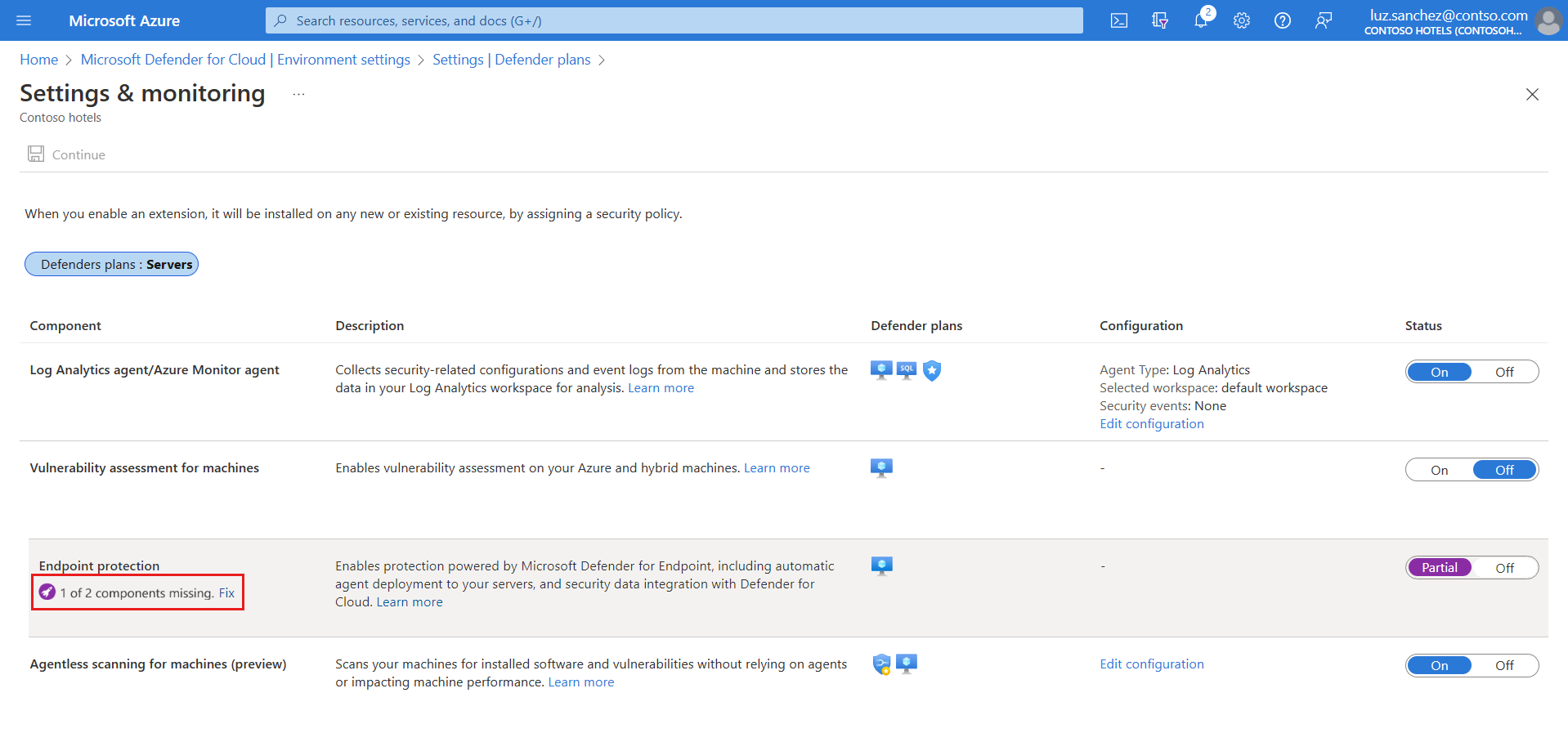

在“设置和监视”>“终结点保护”中,将“状态”列设置切换为“打开”。

选择“继续”和“保存”以保存设置。

选定订阅中的所有 Windows 和 Linux 计算机上都会部署 Defender for Endpoint 传感器。

载入过程最多可能需要 1 小时。 Defender for Cloud 会检测并重新配置 Linux 计算机上所有先前安装的 Defender for Endpoint,以完成与 Defender for Cloud 的集成。

验证 Linux 计算机上的安装情况

验证 Linux 计算机上的 Defender for Endpoint 传感器安装情况,如下所示:

在每台计算机上运行以下 shell 命令:

mdatp health。 如果安装了 Microsoft Defender for Endpoint,会显示其运行状况:healthy : truelicensed: true此外,可以在 Azure 门户中检查 Linux 计算机是否具有新的名为

MDE.Linux的 Azure 扩展。

在 Windows Server 2016/2012 R2 上启用 Defender for Endpoint 统一解决方案

如果在订阅中启用了 Defender for Servers 和 Defender for Endpoint 集成,则可以在订阅中手动为运行 Windows Server 2016 或 Windows Server 2012 R2 的计算机启用统一解决方案的集成。

在 Defender for Cloud 中,选择“环境设置”,然后选择包含要接收 Defender for Endpoint 的 Windows 计算机的订阅。

在 Defender for Servers 计划的“监视范围”列中,选择“设置”。

“终结点保护”组件的状态为“部分”,这意味着并非所有组件部分都已启用。

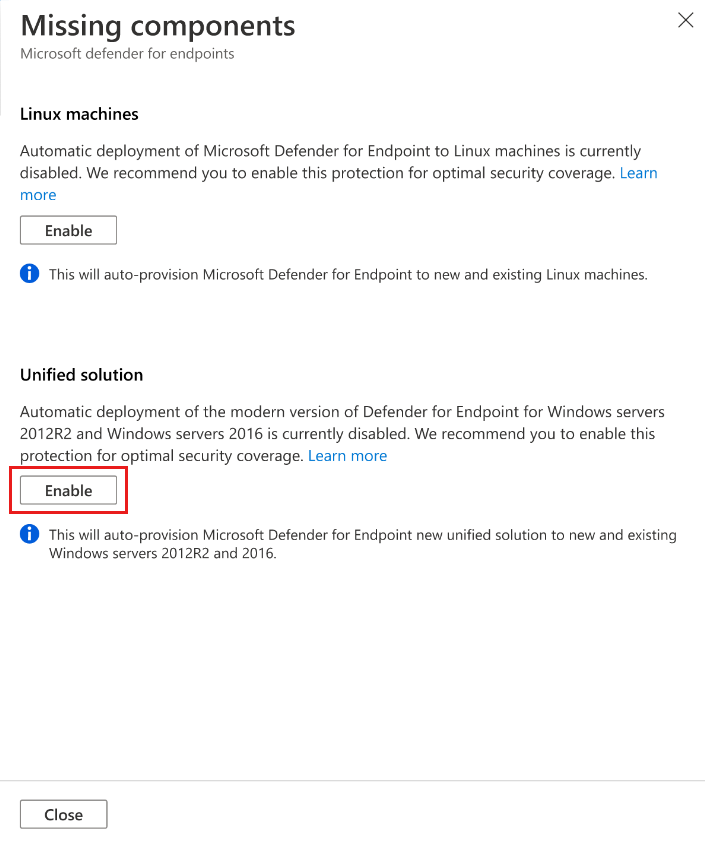

选择“修复”以查看未启用的组件。

在“缺少组件”>“统一解决方案”中,选择“启用”,以在连接到 Microsoft Defender for Cloud 的 Windows Server 2012 R2 和 2016 计算机上自动安装 Defender for Endpoint 代理。

在页面顶部选择“保存”,以保存所做的更改。 在“设置和监视”页中,选择“继续”。

Defender for Cloud 会将现有计算机和新计算机载入 Defender for Endpoint 中。

加入过程可能最多需要 12 小时。 对于启用集成后创建的新计算机,载入最多需要一小时。

在 Linux 计算机上启用(已启用计划/集成)

如果在订阅中启用了 Defender for Servers 和 Defender for Endpoint 集成,则可以在订阅中手动为 Linux 计算机启用该集成。

在 Defender for Cloud 中,选择“环境设置”,然后选择包含要接收 Defender for Endpoint 的 Linux 计算机的订阅。

在 Defender for Servers 计划的“监视范围”列中,选择“设置”。

“终结点保护”组件的状态为“部分”,表明并非所有组件部分都已启用。

选择“修复”以查看未启用的组件。

在“缺少组件”>“Linux 计算机”中,选择“启用”。

在页面顶部选择“保存”,以保存所做的更改。 在“设置和监视”页中,选择“继续”。

- Defender for Cloud 会将 Linux 计算机载入 Defender for Endpoint 中。

- Defender for Cloud 会检测并重新配置 Linux 计算机上所有先前安装的 Defender for Endpoint,以完成与 Defender for Cloud 的集成。

- 加入过程可能最多需要 12 小时。 对于启用集成后创建的新计算机,载入最多需要一小时。

若要验证 Linux 计算机上的 Defender for Endpoint 传感器安装情况,请在每台计算机上运行以下 shell 命令。

mdatp health如果安装了 Microsoft Defender for Endpoint,会显示其运行状况:

healthy : truelicensed: true你可以在 Azure 门户中检查 Linux 计算机是否具有新的名为

MDE.Linux的 Azure 扩展。

注意

在 Linux 计算机上启用 Defender for Endpoint 集成是一次性操作。 如果禁用并重新启用该计划,集成将仍为启用状态。

在多个订阅中启用 Linux 上的集成

在 Defender for Cloud 中,打开“工作负载保护”仪表板。

在仪表板中,查看见解面板,了解哪些订阅和资源没有为 Linux 计算机启用 Defender for Endpoint。

- 见解面板显示有关订阅的信息,这些订阅已为 Windows 计算机启用集成,但没有为 Linux 计算机启用集成。

- 没有 Linux 计算机的订阅不显示受影响的资源。

在见解面板中,选择要为其 Linux 计算机启用 Defender for Endpoint 集成的订阅。

选择“启用”,为 Linux 计算机启用终结点保护。 Defender for Cloud:

- 在所选订阅中自动将 Linux 计算机载入 Defender for Endpoint。

- 检测并重新配置所有先前安装的 Defender for Endpoint,以完成与 Defender for Cloud 的集成。

使用 Defender for Servers 部署状态工作簿。 除查看此工作簿中的其他内容外,你还可以将其用于验证 Defender for Endpoint 在 Linux 计算机上的安装和部署状态。

管理 Linux 的自动更新

在 Windows 中,知识库会持续更新,并随附更新的 Defender for Endpoint 版本。 在 Linux 中,你需要更新 Defender for Endpoint 包。

将 Defender for Servers 与

MDE.Linux扩展配合使用时,默认情况下会启用 Microsoft Defender for Endpoint 的自动更新。如果要手动管理版本更新,可以在计算机上禁用自动更新。 为此,请为已载入且具有

MDE.Linux扩展的计算机添加以下标记。- 标记名称:"ExcludeMdeAutoUpdate"

- 标记值:"true"

= Azure VM 和 Azure Arc 计算机支持此配置,其中 MDE.Linux 扩展会发起自动更新。

使用 PowerShell 在多个订阅中启用集成

若要在多个订阅中为运行 Windows Server 2016/2012 R2 的 Windows 计算机启用终结点保护,请使用 Defender for Cloud GitHub 存储库中的 PowerShell 脚本。

大规模启用集成

可以通过提供的 REST API 版本 2022-05-01 大规模启用 Defender for Endpoint 集成。 有关完整的详细信息,请参阅 API 文档。

以下是 PUT 请求的请求正文示例,该请求可用于启用 Defender for Endpoint 集成:

URI:https://management.azure.com/subscriptions/<subscriptionId>/providers/Microsoft.Security/settings/WDATP?api-version=2022-05-01

{

"name": "WDATP",

"type": "Microsoft.Security/settings",

"kind": "DataExportSettings",

"properties": {

"enabled": true

}

}

跟踪 Defender for Endpoint 部署状态

你可以使用 Defender for Endpoint 部署状态工作簿,跟踪 Azure VM 和 Azure Arc VM 上的 Defender for Endpoint 部署状态。 这是交互式工作簿,它概述了环境中的计算机,显示了 Microsoft Defender for Endpoint 扩展的部署状态。

访问 Defender 门户

请确保你拥有访问门户所需的适当权限。

检查代理或防火墙是否阻止匿名流量。

- Defender for Endpoint 传感器从系统上下文进行连接,因此必须允许匿名流量。

- 若要确保不受阻碍地访问 Defender for Endpoint 门户,请在代理服务器中启用对服务 URL 的访问。

打开 Microsoft Defender 门户。 了解 Microsoft Defender XDR 中的 Microsoft Defender for Endpoint。

从 Defender for Endpoint 发送测试警报

若要从 Defender for Endpoint 中生成良性测试警报,请选择相关的终结点操作系统的选项卡:

在 Windows 上测试

对于运行 Windows 的终结点,请执行以下操作:

创建文件夹“C:\test-MDATP-test”。

使用远程桌面访问计算机。

打开命令行窗口。

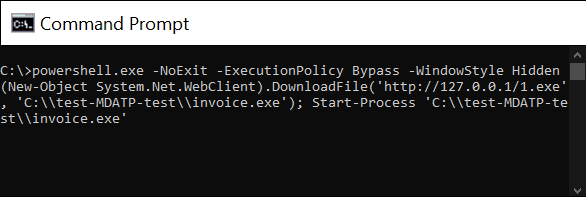

在提示符下,复制并运行以下命令。 命令提示符窗口将自动关闭。

powershell.exe -NoExit -ExecutionPolicy Bypass -WindowStyle Hidden (New-Object System.Net.WebClient).DownloadFile('http://127.0.0.1/1.exe', 'C:\\test-MDATP-test\\invoice.exe'); Start-Process 'C:\\test-MDATP-test\\invoice.exe'

如果该命令成功,工作负载保护仪表板和 Microsoft Defender for Endpoint 门户中会显示一条新警报。 此警报可能要在几分钟之后才显示。

若要在 Microsoft Defender for Cloud 查看该警报,请转到“安全警报”>“可疑的 PowerShell 命令行”。

在调查窗口中,选择相应的链接转到 Microsoft Defender for Endpoint 门户。

提示

此警报由“信息”严重性触发。

在 Linux 上测试

对于运行 Windows 的终结点,请执行以下操作:

从 https://aka.ms/LinuxDIY 下载测试警报工具

提取 zip 文件的内容并执行以下 shell 脚本:

./mde_linux_edr_diy如果该命令成功,工作负载保护仪表板和 Microsoft Defender for Endpoint 门户中会显示一条新警报。 此警报可能要在几分钟之后才显示。

若要在 Defender for Cloud 查看警报,请转到“安全警报”>“枚举包含敏感数据的文件” 。

在调查窗口中,选择相应的链接转到 Microsoft Defender for Endpoint 门户。

提示

此警报触发时显示为“低”严重性。

从计算机中删除 Defender for Endpoint

若要从计算机中删除 Defender for Endpoint 解决方案,请运行以下操作:

- 若要禁用集成,在 Defender for Cloud >“环境设置”中选择包含相关计算机的订阅。

- 在“Defender 计划”页中,选择“设置和监视”。

- 在终结点保护组件的状态中,选择“关闭”,为订阅禁用与 Microsoft Defender for Endpoint 的集成。

- 选择“继续”和“保存”以保存设置。

- 从计算机中删除 MDE.Windows/MDE.Linux 扩展。

- 从 Microsoft Defender for Endpoint 服务中移除设备。