การกำหนดกลยุทธ์ DLP

นโยบายการป้องกันข้อมูลสูญหาย (DLP) ทำหน้าที่เป็นเกราะป้องกันเพื่อช่วยป้องกันไม่ให้ผู้ใช้เปิดเผยข้อมูลองค์กรโดยไม่ได้ตั้งใจและเพื่อป้องกันความปลอดภัยของข้อมูลในผู้เช่า นโยบาย DLP บังคับใช้กฎสำหรับตัวเชื่อมต่อที่เปิดใช้งานสำหรับแต่ละสภาพแวดล้อมและตัวเชื่อมต่อใดที่สามารถใช้ร่วมกันได้ ตัวเชื่อมต่อถูกจัดประเภทเป็นอย่างใดอย่างหนึ่งระหว่าง ข้อมูลธุรกิจเท่านั้นไม่อนุญาตให้ใช้ข้อมูลธุรกิจ หรือ ถูกบล็อก ตัวเชื่อมต่อในกลุ่มข้อมูลธุรกิจเท่านั้นที่สามารถใช้ได้กับตัวเชื่อมต่ออื่นจากกลุ่มนั้นในแอปหรือโฟลว์เดียวกัน ข้อมูลเพิ่มเติม: จัดการ Microsoft Power Platform: นโยบายการป้องกันการสูญหายของข้อมูล

การกำหนดนโยบาย DLP ของคุณสอดคล้องกับ กลยุทธ์ด้านสิ่งแวดล้อม ของคุณ

ข้อเท็จจริงด่วน

- นโยบายป้องกันการสูญหายของข้อมูล (DLP) ทำหน้าที่เป็นแนวป้องกันเพื่อช่วยป้องกันไม่ให้ผู้ใช้เปิดเผยข้อมูลโดยไม่ได้ตั้งใจ

- นโยบาย DLP สามารถกำหนดขอบเขตได้ที่ระดับสภาพแวดล้อมและระดับผู้เช่าโดยให้ความยืดหยุ่นในการกำหนดนโยบายที่เหมาะสมและไม่ปิดกั้นประสิทธิภาพการทำงานที่สูง

- นโยบาย DLP ของสภาพแวดล้อมไม่สามารถแทนที่นโยบาย DLP ของผู้เช่าทั้งหมด

- หากมีการกำหนดค่านโยบายหลายนโยบายสำหรับสภาพแวดล้อมเดียว นโยบายที่เข้มงวดที่สุดจะใช้กับการรวมกันของตัวเชื่อมต่อ

- โดยตามค่าเริ่มต้น จะไม่มีการนำนโยบาย DLP มาใช้กับผู้เช่า

- ไม่สามารถใช้นโยบายในระดับผู้ใช้ ใช้ได้เฉพาะในระดับสภาพแวดล้อมหรือระดับผู้เช่าเท่านั้น

- นโยบาย DLP เป็นนโยบายเกี่ยวกับตัวเชื่อมต่อ แต่ไม่ได้ควบคุมการเชื่อมต่อที่สร้างขึ้นโดยใช้ตัวเชื่อมต่อ กล่าวคือนโยบาย DLP ไม่ทราบว่าคุณใช้ตัวเชื่อมต่อเพื่อเชื่อมต่อกับสภาพแวดล้อมการพัฒนา การทดสอบ หรือการใช้งานจริง

- ตัวเชื่อมต่อ PowerShell และผู้ดูแลระบบสามารถจัดการนโยบายได้

- ผู้ใช้ทรัพยากรในสภาพแวดล้อมสามารถดูนโยบายที่ใช้ได้

การจำแนกประเภทตัวเชื่อมต่อ

การจัดประเภทธุรกิจและไม่ใช่ธุรกิจจะมีขอบเขตเกี่ยวกับตัวเชื่อมต่อที่สามารถใช้ร่วมกันได้ในแอปหรือโฟลว์ที่กำหนด สามารถจำแนกตัวเชื่อมต่อในกลุ่มต่อไปนี้โดยใช้นโยบาย DLP:

- ธุรกิจ: ทรัพยากร Power App หรือ Power Automate ที่กำหนดสามารถใช้ตัวเชื่อมต่อหนึ่งตัวหรือมากกว่าหนึ่งตัวจากกลุ่มธุรกิจได้ หากทรัพยากรของ Power App หรือ Power Automate ใช้ตัวเชื่อมต่อทางธุรกิจ จะไม่สามารถใช้ตัวเชื่อมต่อที่ไม่ใช่ธุรกิจได้

- ไม่ใช่ธุรกิจ: Power App หรือ Power Automate ทรัพยากรที่กำหนดสามารถใช้ตัวเชื่อมต่อหนึ่งตัวหรือมากกว่าจากกลุ่มที่ไม่ใช่ธุรกิจได้ หากทรัพยากรของ Power App หรือ Power Automate ใช้ตัวเชื่อมต่อที่ไม่ใช่ธุรกิจได้ จะไม่ใช้ตัวเชื่อมต่อทางธุรกิจ

- ถูกบล็อค: ไม่สามารถใช้ตัวเชื่อมต่อจากกลุ่มที่ถูกบล็อคได้ Power App หรือ Power Automate ทรัพยากร ตัวเชื่อมต่อระดับพรีเมียมของ Microsoft และตัวเชื่อมต่อของบริษัทอื่น (มาตรฐานและพรีเมียม) ทั้งหมดสามารถถูกบล็อก ตัวเชื่อมต่อมาตรฐานของ Microsoft และ Common Data Service ไม่สามารถถูกบล็อกได้

ชื่อ "ธุรกิจ" และ "ไม่ใช่ธุรกิจ" ไม่มีความหมายพิเศษ เป็นเพียงป้ายกำกับเท่านั้น การจัดกลุ่มตัวเชื่อมต่อนั้นมีความสำคัญ ไม่ใช่ชื่อของกลุ่มที่ถูกวางไว้

ข้อมูลเพิ่มเติม:จัดการ Microsoft Power Platform: การจัดประเภทตัวเชื่อมต่อ

กลยุทธ์สำหรับการสร้างนโยบาย DLP

ในฐานะผู้ดูแลระบบที่เข้าควบคุมสภาพแวดล้อมหรือเริ่มสนับสนุนการใช้งาน Power Apps และ Power Automate นโยบาย DLP ควรเป็นหนึ่งในสิ่งแรกที่คุณตั้งค่า เมื่อมีชุดนโยบายพื้นฐานอยู่แล้ว คุณสามารถมุ่งเน้นไปที่การจัดการข้อยกเว้นและสร้างนโยบาย DLP เป้าหมายที่ใช้ข้อยกเว้นเหล่านี้เมื่อได้รับอนุมัติแล้ว

เราขอแนะนำจุดเริ่มต้นต่อไปนี้สำหรับนโยบาย DLP สำหรับ สภาพแวดล้อมประสิทธิภาพการทำงานของผู้ใช้และทีมที่ใช้ร่วมกัน:

- สร้างนโยบายที่ครอบคลุมทุกสภาพแวดล้อม ยกเว้นที่เลือกไว้ (เช่น สภาพแวดล้อมการใช้งานจริงของคุณ) ให้ตัวเชื่อมต่อที่มีอยู่ในนโยบายนี้จำกัดไว้ที่ Office 365 และไมโครเซอร์วิสมาตรฐานอื่นๆ และบล็อกการเข้าถึงสิ่งอื่นๆ นโยบายนี้ใช้กับสภาพแวดล้อมเริ่มต้นและสภาพแวดล้อมการฝึกอบรมที่คุณมีสำหรับการดำเนินกิจกรรมการฝึกอบรมภายใน นอกจากนี้นโยบายนี้ยังใช้กับสภาพแวดล้อมใหม่ๆ ที่สร้างขึ้น

- สร้างนโยบาย DLP ที่เหมาะสมและได้รับอนุญาตมากขึ้นสำหรับ สภาพแวดล้อมประสิทธิภาพการทำงานของผู้ใช้และทีมที่ใช้ร่วมกัน นโยบายเหล่านี้อาจอนุญาตให้ผู้ผลิตใช้ตัวเชื่อมต่อ เช่น บริการ Azure นอกเหนือจากไฟล์บริการ Office 365 ตัวเชื่อมต่อที่พร้อมใช้งานในสภาพแวดล้อมเหล่านี้จะขึ้นอยู่กับองค์กรของคุณและที่ที่องค์กรของคุณจัดเก็บข้อมูลทางธุรกิจ

เราขอแนะนำจุดเริ่มต้นต่อไปนี้สำหรับนโยบาย DLP สำหรับ สภาพแวดล้อมการใช้งานจริง (หน่วยธุรกิจและโครงการ):

- ยกเว้นสภาพแวดล้อมเหล่านั้นจากนโยบายการเพิ่มประสิทธิภาพของผู้ใช้และทีมที่ใช้ร่วมกัน

- ทำงานร่วมกับหน่วยธุรกิจและโครงการเพื่อสร้างตัวเชื่อมต่อและชุดตัวเชื่อมต่อที่พวกเขาจะใช้และสร้างนโยบายผู้เช่าเพื่อรวมสภาพแวดล้อมที่เลือกเท่านั้น

- ผู้ดูแลสภาพแวดล้อมของสภาพแวดล้อมเหล่านั้นสามารถใช้นโยบายสภาพแวดล้อมเพื่อจัดประเภทตัวเชื่อมต่อที่กำหนดเองเป็นข้อมูลทางธุรกิจเท่านั้นหากจำเป็น

เรายังแนะนำ:

- การสร้างนโยบายจำนวนน้อยที่สุดต่อสภาพแวดล้อม ไม่มีลำดับชั้นที่เข้มงวดระหว่างนโยบายผู้เช่าและสภาพแวดล้อมและในการออกแบบและรันไทม์ นโยบายทั้งหมดที่ใช้กับสภาพแวดล้อมที่แอปหรือโฟลว์อยู่จะได้รับการประเมินร่วมกันเพื่อตัดสินใจว่าทรัพยากรเป็นไปตามข้อกำหนดหรือละเมิดนโยบาย DLP หรือไม่ นโยบาย DLP หลายรายการ ที่นำไปใช้กับสภาพแวดล้อมเดียวจะแบ่งพื้นที่ตัวเชื่อมต่อของคุณออกเป็นส่วนๆ ในลักษณะที่ซับซ้อน และอาจทำให้ยากต่อการเข้าใจปัญหาที่ผู้ผลิตของคุณเผชิญอยู่

- การจัดการนโยบาย DLP จากส่วนกลางโดยใช้นโยบายระดับผู้เช่า และใช้นโยบายสภาพแวดล้อมเพื่อจัดประเภทตัวเชื่อมต่อแบบกำหนดเองหรือในกรณียกเว้นเท่านั้น

ด้วยกลยุทธ์พื้นฐานในสิ่งนี้แล้ว ให้วางแผนวิธีจัดการข้อยกเว้น คุณสามารถ:

- ปฏิเสธคำขอ

- เพิ่มตัวเชื่อมต่อเข้ากับนโยบาย DLP เริ่มต้น

- เพิ่มสภาพแวดล้อมในรายการ ทั้งหมดยกเว้น สำหรับ DLP เริ่มต้นส่วนกลางและสร้างนโยบาย DLP เฉพาะกรณีใช้งานโดยมีข้อยกเว้นรวมอยู่ด้วย

ตัวอย่าง: กลยุทธ์ DLP ของ Contoso

มาดูกันว่า Contoso Corporation ซึ่งเป็นองค์กรตัวอย่างของเราสำหรับแนวทางนี้ตั้งค่านโยบาย DLP ของตนอย่างไร การตั้งค่านโยบาย DLP มีความสัมพันธ์อย่างใกล้ชิดกับ กลยุทธ์ด้านสิ่งแวดล้อม

ผู้ดูแลระบบ Contoso ต้องการสนับสนุนสถานการณ์ประสิทธิภาพการทำงานของผู้ใช้และทีมและแอปพลิเคชันทางธุรกิจ นอกเหนือจากการจัดการกิจกรรม Center of Excellence (CoE)

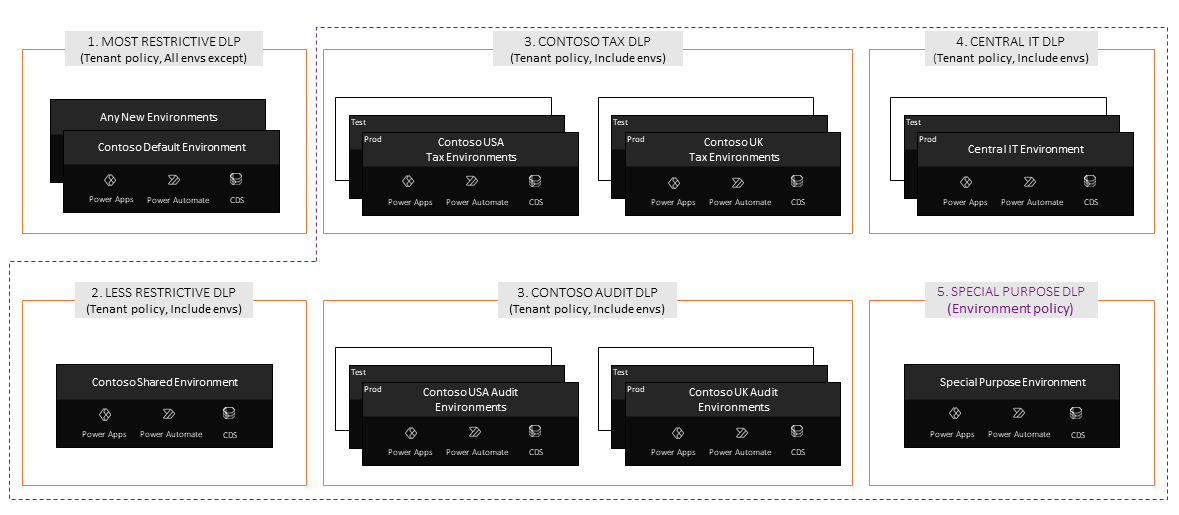

สภาพแวดล้อมและกลยุทธ์ DLP ที่ผู้ดูแลระบบ Contoso นำไปใช้ที่นี่ประกอบด้วย:

นโยบาย DLP แบบจำกัดสำหรับผู้เช่าซึ่งใช้กับสภาพแวดล้อมทั้งหมดในผู้เช่ายกเว้นสภาพแวดล้อมเฉพาะบางอย่างที่พวกเขาได้แยกออกจากขอบเขตนโยบาย ผู้ดูแลระบบตั้งใจจะให้ตัวเชื่อมต่อที่ใช้ได้ในนโยบายนี้จำกัดไว้ที่ Office 365 และบริการไมโครมาตรฐานอื่นๆ โดยการปิดกั้นการเข้าถึงสิ่งอื่นๆ นโยบายนี้นำไปใช้กับสภาพแวดล้อมเริ่มต้นด้วย

ผู้ดูแลระบบ Contoso ได้สร้างสภาพแวดล้อมที่ใช้ร่วมกันอื่นสำหรับผู้ใช้ เพื่อสร้างแอปสำหรับกรณีการใช้งานของผู้ใช้และทีม สภาพแวดล้อมนี้มีนโยบาย DLP ระดับผู้เช่าที่เกี่ยวข้องซึ่งไม่ได้เป็นการหลีกเลี่ยงความเสี่ยงเป็นนโยบายเริ่มต้น และอนุญาตให้ผู้ผลิตใช้ตัวเชื่อมต่อ เช่น บริการ Azure นอกเหนือจากบริการ Office 365 เนื่องจากสภาพแวดล้อมนี่เป็นสภาพแวดล้อมที่ไม่ใช่ค่าเริ่มต้น ผู้ดูแลระบบจึงสามารถควบคุมรายการผู้สร้างสภาพแวดล้อมได้ นี่เป็นแนวทางแบบแบ่งชั้นสำหรับสภาพแวดล้อมการทำงานของผู้ใช้และทีมที่ใช้ร่วมกันและการตั้งค่า DLP ที่เกี่ยวข้อง

นอกจากนี้สำหรับหน่วยธุรกิจในการสร้างแอปพลิเคชันประเภทธุรกิจ พวกเขาได้สร้างสภาพแวดล้อมการพัฒนา การทดสอบ และสภาพแวดล้อมการใช้งานจริงสำหรับบริษัทย่อยด้านภาษีและการตรวจสอบในประเทศ/ ภูมิภาคต่างๆ การเข้าถึงผู้สร้างสภาพแวดล้อมเหล่านี้ได้รับการจัดการอย่างรอบคอบและตัวเชื่อมต่อของบุคคลที่หนึ่งและบุคคลที่สามที่เหมาะสมจะพร้อมใช้งานโดยใช้นโยบาย DLP ระดับผู้เช่า โดยปรึกษาหารือกับผู้เขี่ยวข้องในหน่วยธุรกิจ

ในทำนองเดียวกัน สภาพแวดล้อมการพัฒนา/การทดสอบ/การใช้งานจริง ถูกสร้างขึ้นสำหรับการใช้งานของ Central IT เพื่อพัฒนาและเปิดตัวแอปพลิเคชันที่เกี่ยวข้องหรือเหมาะสม โดยทั่วไปสถานการณ์แอปพลิเคชันทางธุรกิจเหล่านี้จะมีชุดตัวเชื่อมต่อที่กำหนดไว้อย่างดี ซึ่งจำเป็นต้องมีให้สำหรับผู้สร้าง ผู้ทดสอบ และผู้ใช้ในสภาพแวดล้อมเหล่านี้ การเข้าถึงตัวเชื่อมต่อเหล่านี้ได้รับการจัดการโดยใช้นโยบายระดับผู้เช่าโดยเฉพาะ

Contoso ยังมีสภาพแวดล้อมที่มีวัตถุประสงค์พิเศษสำหรับกิจกรรม Center of Excellence ใน Contoso นโยบาย DLP สำหรับสภาพแวดล้อมวัตถุประสงค์พิเศษยังคงสัมผัสได้ดีเนื่องจากลักษณะการทดลองของหนังสือทีมทฤษฎี ในกรณีนี้ ผู้ดูแลระบบผู้เช่าได้มอบหมายการจัดการ DLP สำหรับสภาพแวดล้อมนี้โดยตรงให้กับผู้ดูแลระบบสภาพแวดล้อมที่เชื่อถือได้ของทีม CoE และแยกออกจากโรงเรียนของนโยบายระดับผู้เช่าทั้งหมด สภาพแวดล้อมนี้ได้รับการจัดการโดยนโยบาย DLP ระดับสภาพแวดล้อมเท่านั้น ซึ่งเป็นข้อยกเว้นแทนที่จะเป็นกฎที่ Contoso

ตามที่คาดไว้ สภาพแวดล้อมใหม่ใดๆ ที่สร้างขึ้นในแมป Contoso กับนโยบายสภาพแวดล้อมเดิมทั้งหมด

การตั้งค่านโยบาย DLP ที่เน้นผู้เช่าเป็นศูนย์กลางนี้ไม่ได้ป้องกันไม่ให้ผู้ดูแลสภาพแวดล้อมใช้นโยบาย DLP ระดับสภาพแวดล้อมของตนเอง หากพวกเขาต้องการแนะนำข้อจำกัด เพิ่มเติมหรือเพื่อแยกประเภทตัวเชื่อมต่อที่กำหนดเอง

ตั้งค่านโยบายข้อมูล

สร้างนโยบายของคุณใน ศูนย์การจัดการ Power Platform ข้อมูลเพิ่มเติม: จัดการนโยบายข้อมูล

ใช้ DLP SDK เพื่อเพิ่มตัวเชื่อมต่อแบบกำหนดเองลงในนโยบาย DLP

สื่อสารกับองค์กรของคุณอย่างชัดเจนเกี่ยวกับนโยบาย DLP สำหรับผู้สร้าง

ตั้งค่า ไซต์หรือวิกิ SharePoint ที่สื่อสารอย่างชัดเจน:

- ระดับผู้เช่าและระดับสภาพแวดล้อมที่สำคัญ (ตัวอย่างเช่น สภาพแวดล้อมเริ่มต้น สภาพแวดล้อมการทดลอง) นโยบาย DLP ที่บังคับใช้ในองค์กรรวมถึงรายการตัวเชื่อมต่อที่จัดประเภทเป็นธุรกิจ ไม่ใช่ธุรกิจ และถูกบล็อก

- รหัสอีเมลของกลุ่มผู้ดูแลระบบของคุณเพื่อให้ผู้สร้างสามารถติดต่อสำหรับสถานการณ์ยกเว้นได้ ตัวอย่างเช่น ผู้ดูแลระบบสามารถช่วยให้ผู้สร้างกลับเข้าสู่การปฏิบัติตามข้อกำหนดในการแก้ไขนโยบาย DLP ที่มีอยู่ ย้ายโซลูชันไปยังสภาพแวดล้อมอื่น สร้างสภาพแวดล้อมใหม่และนโยบาย DLP ใหม่ และย้ายผู้สร้างและทรัพยากรไปยังสภาพแวดล้อมใหม่นี้

สื่อสาร กลยุทธ์ด้านสภาพแวดล้อมกับผู้สร้าง ขององค์กรของคุณอย่างชัดเจนด้วย