Konfigurera alternativt inloggnings-ID

Vad är alternativt inloggnings-ID?

I de flesta scenarier använder användarna sitt UPN (användarnamn) för att logga in på sina konton. Men i vissa miljöer på grund av företagsprinciper eller lokala verksamhetsspecifika programberoenden kan användarna använda någon annan form av inloggning.

Anmärkning

Microsofts rekommenderade metodtips är att matcha UPN till den primära SMTP-adressen. Den här artikeln tar upp den lilla procentandelen kunder som inte kan åtgärda UPN:er så att de matchar.

De kan till exempel använda sitt e-post-ID för inloggning och det kan skilja sig från deras UPN. Detta är särskilt vanligt i scenarier där deras UPN inte kan dirigeras. Överväg en användare Jane Doe med UPN jdoe@contoso.local och e-postadress jdoe@contoso.com. Jane kanske inte ens känner till UPN eftersom hon alltid har använt sitt e-post-ID för att logga in. Användning av någon annan inloggningsmetod i stället för UPN utgör alternativt ID. Mer information om hur UPN skapas finns i Microsoft Entra UserPrincipalName-populationen.

Active Directory Federation Services (AD FS) gör det möjligt för federerade program som använder AD FS att logga in med hjälp av alternativt ID. Detta gör det möjligt för administratörer att ange ett alternativ till standard-UPN som ska användas för inloggning. AD FS stöder redan användning av någon form av användaridentifierare som godkänns av Active Directory Domain Services (AD DS). När ad FS har konfigurerats för alternativt ID kan användarna logga in med det konfigurerade alternativa ID-värdet, till exempel e-post-ID. Med det alternativa ID:t kan du använda SaaS-leverantörer som Office 365 utan att ändra dina lokala UPN. Du kan också stödja affärsspecifika tjänsteapplikationer med konsumentinitierade identiteter.

Alternativt ID i Microsoft Entra-ID

En organisation kan behöva använda alternativt ID i följande scenarier:

- Det lokala domännamnet kan inte routas, till exempel

contoso.local, och därför är standardnamnet för användarens huvudnamn inte dirigerbart (jdoe@contoso.local). Det går inte att ändra befintligt UPN på grund av lokala programberoenden eller företagsprinciper. Microsoft Entra-ID och Office 365 kräver att alla domänsuffix som är associerade med Microsoft Entra-katalogen är helt internetrouterbara. - Det lokala UPN:t är inte samma som användarens e-postadress och för att logga in på Office 365 använder användarna e-postadress och UPN kan inte användas på grund av organisationens begränsningar. I ovanstående scenarier gör alternativt ID med AD FS det möjligt för användare att logga in på Microsoft Entra-ID utan att ändra dina lokala UPN.

Konfigurera alternativt inloggnings-ID

Använda Microsoft Entra Connect Vi rekommenderar att du använder Microsoft Entra Connect för att konfigurera alternativt inloggnings-ID för din miljö.

- För ny konfiguration av Microsoft Entra Connect, se Anslut till Microsoft Entra ID för detaljerade instruktioner om hur du konfigurerar alternativ ID och AD FS-servergrupp.

- För befintliga Microsoft Entra Connect-installationer, se Ändra användarinloggningsmetoden för instruktioner om hur du ändrar inloggningsmetoden till AD FS

När Microsoft Entra Connect får detaljer om AD FS-miljön, söker den automatiskt efter förekomsten av korrekt KB på din AD FS och konfigurerar AD FS för alternativt ID-stöd, inklusive alla nödvändiga regelverk för anspråk för Microsoft Entra-federationsförtroende. Det finns inget ytterligare steg som krävs utanför guiden för att konfigurera alternativt ID.

Anmärkning

Microsoft rekommenderar att du använder Microsoft Entra Connect för att konfigurera alternativt inloggnings-ID.

Konfigurera alternativt ID manuellt

För att kunna konfigurera alternativt inloggnings-ID måste du utföra följande uppgifter:

Konfigurera dina AD FS-anspråksproviderförtroenden för att aktivera alternativt inloggnings-ID

Om du har Windows Server 2012 R2 kontrollerar du att du har KB2919355 installerat på alla AD FS-servrar. Du kan hämta den via Windows Update Services eller ladda ned den direkt.

Uppdatera AD FS-konfigurationen genom att köra följande PowerShell-cmdlet på någon av federationsservrarna i servergruppen (om du har en WID-servergrupp måste du köra det här kommandot på den primära AD FS-servern i servergruppen):

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID <attribute> -LookupForests <forest domain>

AlternateLoginID är LDAP-namnet på det attribut som du vill använda för inloggning.

LookupForests är listan över DNS-skogar som dina användare tillhör.

Om du vill aktivera en alternativ inloggnings-ID-funktion måste du konfigurera både -AlternateLoginID och -LookupForests parametrar med ett giltigt värde som inte är null.

I följande exempel aktiverar du alternativa inloggnings-ID-funktioner så att dina användare med konton i contoso.com och fabrikam.com skogar kan logga in i AD FS-aktiverade program med attributet "e-post".

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID mail -LookupForests contoso.com,fabrikam.com

- Om du vill inaktivera den här funktionen anger du värdet för båda parametrarna till null.

Set-AdfsClaimsProviderTrust -TargetIdentifier "AD AUTHORITY" -AlternateLoginID $NULL -LookupForests $NULL

Modern hybridautentisering med alternativt ID

Viktigt!

Följande har bara testats mot AD FS och inte identitetsprovidrar från tredje part.

Exchange och Skype för företag

Om du använder alternativt inloggnings-ID med Exchange och Skype för företag varierar användarupplevelsen beroende på om du använder HMA eller inte.

Anmärkning

För bästa slutanvändarupplevelse rekommenderar Microsoft att du använder modern hybridautentisering.

eller mer information se översikt över hybridmodern autentisering

Förutsättningar för Exchange och Skype för företag

Följande är förutsättningar för att uppnå enkel inloggning med alternativt ID.

- Exchange Online bör ha modern autentisering aktiverat.

- Skype för företag (SFB) Online ska ha modern autentisering aktiverat.

- Lokal Exchange ska ha modern autentisering aktiverat. Exchange 2013 CU19 eller Exchange 2016 CU18 och uppåt krävs på alla Exchange-servrar. Ingen Exchange 2010 i miljön.

- Lokal Skype för företag ska ha modern autentisering aktiverat.

- Du måste använda Exchange- och Skype-klienter som har modern autentisering aktiverat. Alla servrar måste köra SFB Server 2015 CU5.

- Skype för företag-klienter som är moderna autentiseringskompatibla

- iOS, Android, Windows Phone

- SFB 2016 (MA är PÅ som standard, men kontrollera att det inte har inaktiverats.)

- SFB 2013 (MA är AV som standard, så se till att MA har aktiverats.)

- SFB Mac skrivbord

- Exchange-klienter som är moderna autentiseringskompatibla och stöder AltID-regkeys

- Endast Office Pro Plus 2016

Office-version som stöds

Konfigurera din katalog för enkel inloggning med alternativt ID

Om du använder alternativt ID kan du få extra frågor om autentisering om dessa ytterligare konfigurationer inte har slutförts. Se artikeln om möjliga effekter på användarupplevelsen med alternativt ID.

Med följande ytterligare konfiguration förbättras användarupplevelsen avsevärt och du kan uppnå nästan noll uppmaningar om autentisering för alternativa ID-användare i din organisation.

Steg 1: Uppdatera till nödvändig Office-version

Office version 1712 (version 8827.2148) och senare har uppdaterat autentiseringslogik för att hantera scenariot med alternativt ID. För att kunna utnyttja den nya logiken måste klientdatorerna uppdateras till Office version 1712 (version nr 8827.2148) och senare.

Steg 2: Uppdatera till nödvändig Windows-version

Windows version 1709 och senare har uppdaterat autentiseringslogik för att hantera scenariot med alternativt ID. För att kunna utnyttja den nya logiken måste klientdatorerna uppdateras till Windows version 1709 och senare.

Steg 3: Konfigurera registret för användare som påverkas med grupprincip

Office-programmen förlitar sig på information som skickas av katalogadministratören för att identifiera den alternativa ID-miljön. Följande registernycklar måste konfigureras för att office-program ska kunna autentisera användaren med alternativt ID utan att visa några extra frågor.

| Registernyckel att lägga till | Regkey-datanamn, typ och värde | Windows 7/8 | Windows 10 | Beskrivning |

|---|---|---|---|---|

| HKEY_CURRENT_USER\Software\Microsoft\AuthN | DomainHint REG_SZ contoso.com |

Krävs | Krävs | Värdet för den här regkey är ett verifierat anpassat domännamn i organisationens klientorganisation. Contoso corp kan till exempel ange värdet Contoso.com i den här registernyckeln om Contoso.com är ett av de verifierade anpassade domännamnen i tenant Contoso.onmicrosoft.com. |

| HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Common\Identity | EnableAlternateIdSupport REG_DWORD 1 |

Krävs för Outlook 2016 ProPlus | Krävs för Outlook 2016 ProPlus | Värdet för den här regkey-nyckeln kan vara 1/0 för att ange för Outlook-programmet om det ska aktivera den förbättrade alternativa ID-autentiseringslogik. |

| HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap\Domains\contoso.com\sts |

*

REG_DWORD 1 |

Krävs | Krävs | Den här regkey kan användas för att ange STS som en betrodd zon i Internetinställningarna. Ad FS-standarddistributionen rekommenderar att du lägger till AD FS-namnområdet i den lokala intranätzonen för Internet Explorer. |

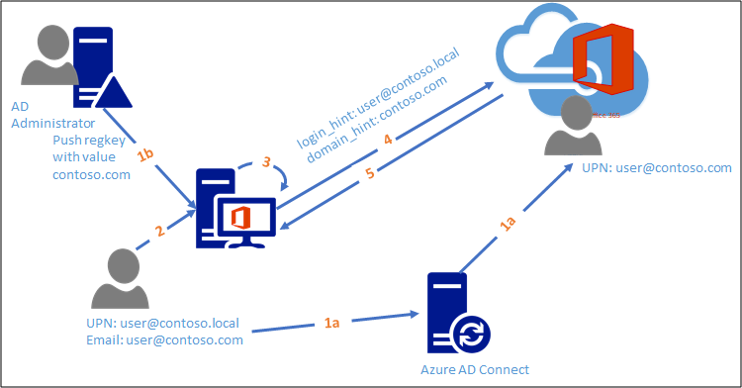

Nytt autentiseringsflöde efter ytterligare konfiguration

- Användaren tilldelas i Microsoft Entra-ID med hjälp av alternativt ID

Katalogadministratören skickar nödvändiga regkey-inställningar till berörda klientdatorer. - Användaren autentiserar på den lokala datorn och öppnar ett Office-program

- Office-programmet tar autentiseringsuppgifterna för den lokala sessionen

- Office-programmet autentiserar till Microsoft Entra-ID med hjälp av domäntips som skickas av administratör och lokala autentiseringsuppgifter

- Microsoft Entra-ID autentiserar användaren genom att dirigera till rätt federationssfär och utfärda en token

Program och användarupplevelse efter den ytterligare konfigurationen

Icke-Exchange- och Skype för företag-klienter

| Klient | Uttalande om support | Anmärkningar |

|---|---|---|

| Microsoft Teams | Understödd | |

| OneDrive för företag | Stöds – registernyckel på klientsidan rekommenderas | Med alternativt ID konfigurerat ser du att det lokala UPN:t är ifyllt i förväg i verifieringsfältet. Detta måste ändras till den alternativa identitet som används. Vi rekommenderar att du använder registernyckeln på klientsidan som anges i den här artikeln: Office 2013 och Lync 2013 frågar regelbundet efter autentiseringsuppgifter till SharePoint Online, OneDrive och Lync Online. |

| OneDrive för företag – mobil klient | Understödd | |

| Aktiveringssida för Office 365 Pro Plus | Stöds – registernyckel på klientsidan rekommenderas | Med alternativt ID konfigurerat ser du att det lokala UPN:t är ifyllt i förväg i verifieringsfältet. Detta måste ändras till den alternativa identitet som används. Vi rekommenderar att du använder registernyckeln på klientsidan som anges i den här artikeln: Office 2013 och Lync 2013 frågar regelbundet efter autentiseringsuppgifter till SharePoint Online, OneDrive och Lync Online. |

Exchange- och Skype för företag-klienter

| Klient | Supportmeddelande – med HMA | Supportuttryck – utan HMA |

|---|---|---|

| Framtidsutsikt | Stöds, inga extra frågor | Stöds med modern autentisering för Exchange Online: Stöds med regelbunden autentisering för Exchange Online: Stöds med följande varningar: |

| Offentliga hybridmappar | Stöds, inga extra uppmaningar. | Med modern autentisering för Exchange Online: Stöds med regelbunden autentisering för Exchange Online: Stöds inte |

| Delegering mellan platser | Se Konfigurera Exchange för att stödja delegerade postlådebehörigheter i en hybriddistribution | Se Konfigurera Exchange för att stödja delegerade postlådebehörigheter i en hybriddistribution |

| Arkivera postlådeåtkomst (postlåda lokalt – arkiv i molnet) | Stöds, inga extra frågor | Stöds – Användarna får en extra uppmaning om autentiseringsuppgifter när de kommer åt arkivet. De måste ange sitt alternativa ID när de uppmanas att göra det. |

| Outlook Web Access | Understödd | Understödd |

| Outlook Mobile Apps för Android, IOS och Windows Phone | Understödd | Understödd |

| Skype för företag/Lync | Stöds, utan extra frågor | Stöds (förutom där det anges) men det finns en risk för förvirring för användaren. På mobila klienter stöds Alternativt ID endast om SIP-adress = e-postadress = Alternativt ID. Användare kan behöva logga in två gånger till Skype för företag-skrivbordsklienten, först med det lokala UPN:t och sedan använda det alternativa ID:t. (Observera att "Inloggningsadress" faktiskt är SIP-adressen som kanske inte är samma som "Användarnamn", men ofta är). När användaren först uppmanas att ange ett användarnamn ska han eller hon ange UPN, även om det är felaktigt ifyllt med det alternativa ID:t eller SIP-adressen. När användaren har klickat på inloggningen med UPN visas uppmaningen Användarnamn igen, den här gången ifyllt med UPN. Den här gången måste användaren ersätta detta med det alternativa ID:t och klicka på Logga in för att slutföra inloggningsprocessen. På mobila klienter bör användarna ange det lokala användar-ID:t på den avancerade sidan med SAM-format (domän\användarnamn), inte UPN-format. Om Skype för företag eller Lync säger "Exchange behöver dina autentiseringsuppgifter" efter lyckad inloggning måste du ange de autentiseringsuppgifter som är giltiga för var postlådan finns. Om postlådan finns i molnet måste du ange det alternativa ID:t. Om postlådan är lokal måste du ange det lokala UPN:et. |

Ytterligare information och överväganden

Microsoft Entra ID erbjuder olika funktioner relaterade till "alternativt inloggnings-ID"

- Ad FS-konfigurationsfunktionen för alternativ inloggnings-ID för federerade1 identitetsinfrastrukturmiljöer som beskrivs i den här artikeln.

- Microsoft Entra Connect Sync-konfigurationen som definierar vilket lokalt attribut som används som Microsoft Entra-användarnamn (userPrincipalName) för federerade1 ELLER hanterade2 identitetsinfrastrukturmiljöer, som delvis beskrivs i den här artikeln.

- Inloggning till Microsoft Entra-ID med e-post som en alternativ inloggnings-ID-funktionför hanterade identitetsinfrastrukturmiljöer.

Funktionen Alternativt inloggnings-ID som beskrivs i den här artikeln är tillgänglig för federerade1 identitetsinfrastrukturmiljöer. Det stöds inte i följande scenarier:

- Ett AlternateLoginID-attribut med icke-dirigerbara domäner (t.ex. Contoso.local) som inte kan verifieras av Microsoft Entra-ID.

- Hanterade miljöer som inte har AD FS implementerat. Vänligen hänvisa antingen till Microsoft Entra Connect Sync dokumentationen eller till Dokumentationen för inloggning till Microsoft Entra ID med e-post som alternativt inloggnings-ID. Om du bestämmer dig för att justera Microsoft Entra Connect Sync-konfigurationen i enhanterad identitetsinfrastrukturmiljö kan program och användarupplevelse efter ytterligare konfigurationsavsnitt i den här artikeln fortfarande vara tillämpliga medan den specifika AD FS-konfigurationen inte längre är tillämplig eftersom ingen AD FS distribueras ien hanterad identitetsinfrastrukturmiljö.

När den är aktiverad är den alternativa inloggnings-ID-funktionen endast tillgänglig för autentisering med användarnamn/lösenord i alla protokoll för användarnamn/lösenordsautentisering som stöds av AD FS (SAML-P, WS-Fed, WS-Trust och OAuth).

När Windows-integrerad autentisering (WIA) utförs (till exempel när användare försöker komma åt ett företagsprogram på en domänansluten dator från intranätet och AD FS-administratören har konfigurerat autentiseringsprincipen för att använda WIA för intranät) används UPN för autentisering. Om du har konfigurerat anspråksregler för förlitande parter för alternativ inloggnings-ID-funktion bör du se till att dessa regler fortfarande är giltiga i WIA-fallet.

När aktiverad kräver den alternativa inloggnings-ID-funktionen att minst en global katalogserver kan nås från AD FS-servern för varje användarkontoskog som AD FS stöder. Det gick inte att nå en global katalogserver i användarkontoskogen, vilket resulterar i att AD FS återgår till att använda UPN. Som standard är alla domänkontrollanter globala katalogservrar.

Om AD FS-servern hittar fler än ett användarobjekt med samma alternativa inloggnings-ID-värde som angetts för alla konfigurerade användarkontoskogar misslyckas inloggningen när det är aktiverat.

När alternativ inloggnings-ID-funktion är aktiverad försöker AD FS autentisera slutanvändaren med alternativt inloggnings-ID först och sedan återgå till att använda UPN om det inte kan hitta ett konto som kan identifieras av det alternativa inloggnings-ID:t. Du bör se till att det inte finns några sammandrabbningar mellan det alternativa inloggnings-ID:t och UPN om du fortfarande vill stödja UPN-inloggningen. Om du till exempel anger ett e-postattribut med den andras UPN blockeras den andra användaren från att logga in med sitt UPN.

Om en av skogarna som har konfigurerats av administratören är nere fortsätter AD FS att söka efter användarkonto med alternativt inloggnings-ID i andra skogar som har konfigurerats. Om AD FS-servern hittar ett unikt användarobjekt i skogarna som den har sökt efter loggar en användare in.

Du kanske också vill anpassa AD FS-inloggningssidan för att ge slutanvändarna lite tips om det alternativa inloggnings-ID:t. Du kan göra det genom att antingen lägga till den anpassade beskrivningen av inloggningssidan (mer information finns i Anpassa AD FS-inloggningssidor eller anpassa strängen "Logga in med organisationskonto" ovanför användarnamnsfältet (mer information finns i Avancerad anpassning av AD FS-inloggningssidor.

Den nya anspråkstypen som innehåller det alternativa inloggnings-ID-värdet är http:schemas.microsoft.com/ws/2013/11/alternateloginid

1 En federerad identitetsinfrastrukturmiljö representerar en miljö med en identitetsprovider, till exempel AD FS eller annan tredjeparts-IDP.

2 En infrastrukturmiljö för hanterad identitet representerar en miljö med Microsoft Entra-ID som identitetsprovider som distribueras med antingen synkronisering av lösenordshash (PHS) eller direktautentisering (PTA).

Händelser och prestandaräknare

Följande prestandaräknare har lagts till för att mäta prestanda för AD FS-servrar när alternativt inloggnings-ID är aktiverat:

Alternativa inloggnings-ID-autentiseringar: antal autentiseringar som utförs med hjälp av alternativt inloggnings-ID

Alternativa inloggnings-ID-autentiseringar/s: antal autentiseringar som utförs med hjälp av alternativt inloggnings-ID per sekund

Genomsnittlig söksvarstid för alternativt inloggnings-ID: genomsnittlig söksvarstid i de skogar som en administratör har konfigurerat för alternativt inloggnings-ID

Följande är olika felfall och motsvarande inverkan på en användares inloggningsupplevelse med händelser som loggas av AD FS:

| Felärenden | Påverkan på inloggningsupplevelsen | Händelse |

|---|---|---|

| Det går inte att hämta ett värde för SAMAccountName för användarobjektet | Inloggningsfel | Händelse-ID 364 med undantagsmeddelande MSIS8012: Det går inte att hitta samAccountName för användaren: '{0}'. |

| Attributet CanonicalName är inte tillgängligt | Inloggningsfel | Händelse-ID 364 med undantagsmeddelande MSIS8013: CanonicalName: '{0}' för användaren: '{1}' är i felaktigt format. |

| Flera användarobjekt finns i en skog | Inloggningsfel | Händelse-ID 364 med undantagsmeddelande MSIS8015: Flera användarkonton med identiteten "{0}" hittades i skogen med{1} identiteter: {2} |

| Flera användarobjekt finns i flera skogar | Inloggningsfel | Händelse-ID 364 med undantagsmeddelande MSIS8014: Flera användarkonton med identiteten "{0}" hittades i skogar: {1} |