Hantera ärenden internt i Microsofts enhetliga plattform för säkerhetsåtgärder

Ärendehantering är den första delen av nya funktioner för att hantera säkerhetsarbete när du registrerar dig för Microsofts plattform för enhetliga säkerhetsåtgärder (SecOps).

Det här första steget mot att leverera en enhetlig, säkerhetsfokuserad ärendehanteringsupplevelse centraliserar omfattande samarbete, anpassning, insamling av bevis och rapportering mellan SecOps-arbetsbelastningar. SecOps-teamen upprätthåller säkerhetskontexten, arbetar effektivare och svarar snabbare på attacker när de hanterar ärendearbete utan att lämna Defender-portalen.

Viktigt

Viss information i den här artikeln gäller en förhyrd produkt som kan ändras avsevärt innan den släpps kommersiellt. Microsoft lämnar inga garantier, uttryckta eller underförstådda, med avseende på den information som tillhandahålls här.

Vad är ärendehantering (förhandsversion)?

Med ärendehantering kan du hantera SecOps-ärenden internt i Defender-portalen. Här är den första uppsättningen scenarier och funktioner som stöds.

- Definiera ditt eget ärendearbetsflöde med anpassade statusvärden

- Tilldela uppgifter till medarbetare och konfigurera förfallodatum

- Hantera eskaleringar och komplexa fall genom att länka flera incidenter till ett ärende

- Hantera åtkomst till dina ärenden med hjälp av RBAC

När vi bygger vidare på den här grunden för ärendehantering prioriterar vi dessa ytterligare robusta funktioner när vi utvecklar den här lösningen:

- Automatisering

- Stöd för flera klientorganisationer

- Fler bevis att lägga till

- Anpassning av arbetsflöde

- Fler Defender-portalintegreringar

Krav

Ärendehantering är tillgängligt i Defender-portalen och om du vill använda den måste du ha en Microsoft Sentinel arbetsyta ansluten. Det finns ingen åtkomst till ärenden från Azure Portal.

Mer information finns i Ansluta Microsoft Sentinel till Defender-portalen.

Använd Defender XDR enhetliga RBAC- eller Microsoft Sentinel-roller för att ge åtkomst till ärendehanteringsfunktioner.

| Ärendefunktion | Microsoft Defender XDR enhetlig RBAC | Microsoft Sentinel roll |

|---|---|---|

| Visa endast ärendekö – ärendeinformation – uppgifter – kommentarer – ärendegranskningar |

Säkerhetsåtgärder > Grundläggande säkerhetsdata (läs) | Microsoft Sentinel läsare |

| Skapa och hantera ärenden och ärendeuppgifter – tilldela uppdateringsstatus – länka och ta bort länk till incidenter |

Aviseringar om säkerhetsåtgärder > (hantera) | Microsoft Sentinel svarare |

| Anpassa alternativ för ärendestatus | Auktorisering och inställning > av Core Security-inställningar (hantera) | Microsoft Sentinel deltagare |

Mer information finns i Microsoft Defender XDR enhetlig rollbaserad åtkomstkontroll (RBAC).

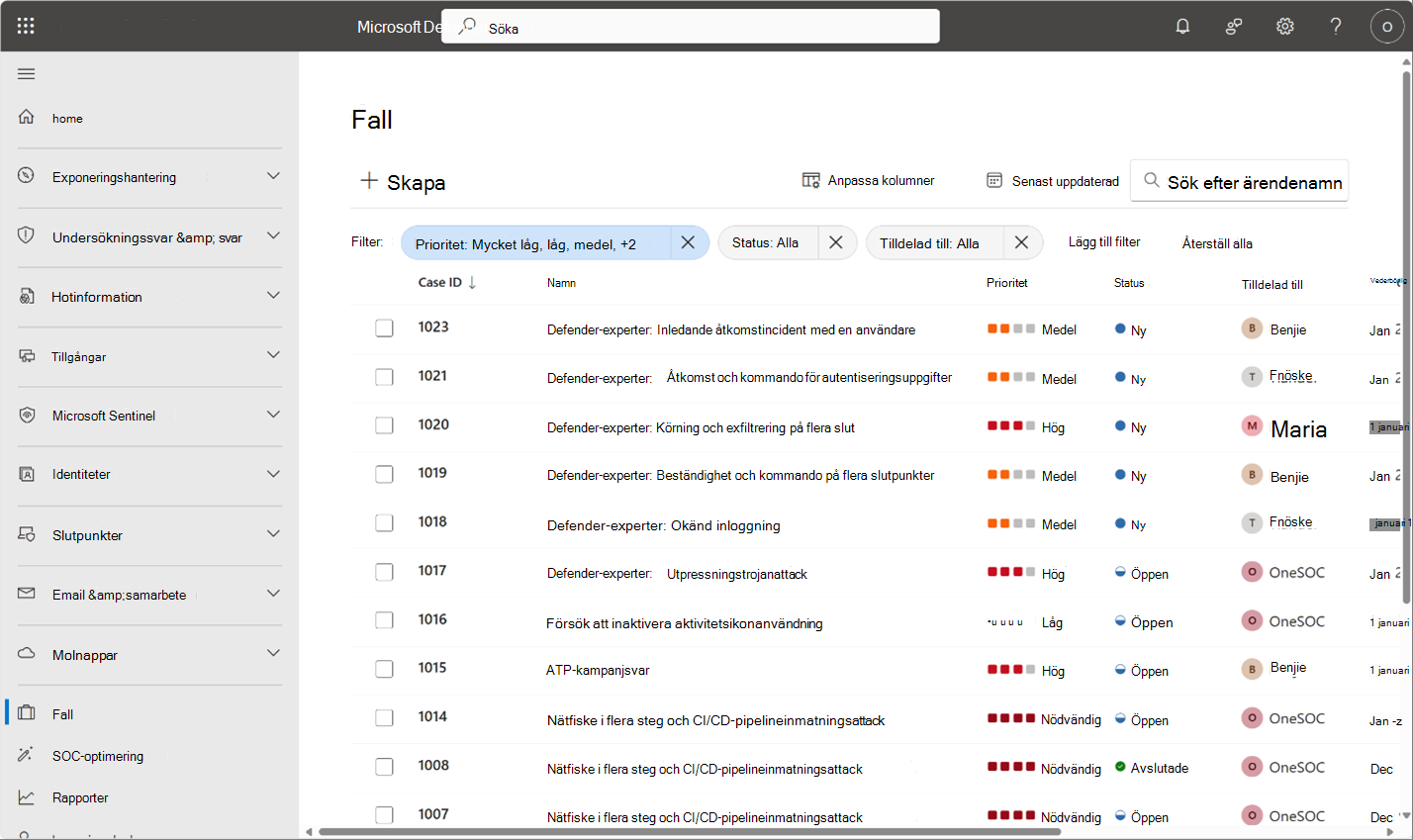

Ärendekö

Om du vill börja använda ärendehantering väljer du Ärenden i Defender-portalen för att få åtkomst till ärendekön. Filtrera, sortera eller sök i dina ärenden för att hitta det du behöver fokusera på.

Det högsta tillåtna antalet tillåtna per klientorganisation är 100 000 fall.

Ärendeinformation

Varje ärende har en sida som gör det möjligt för analytiker att hantera ärendet och visar viktig information.

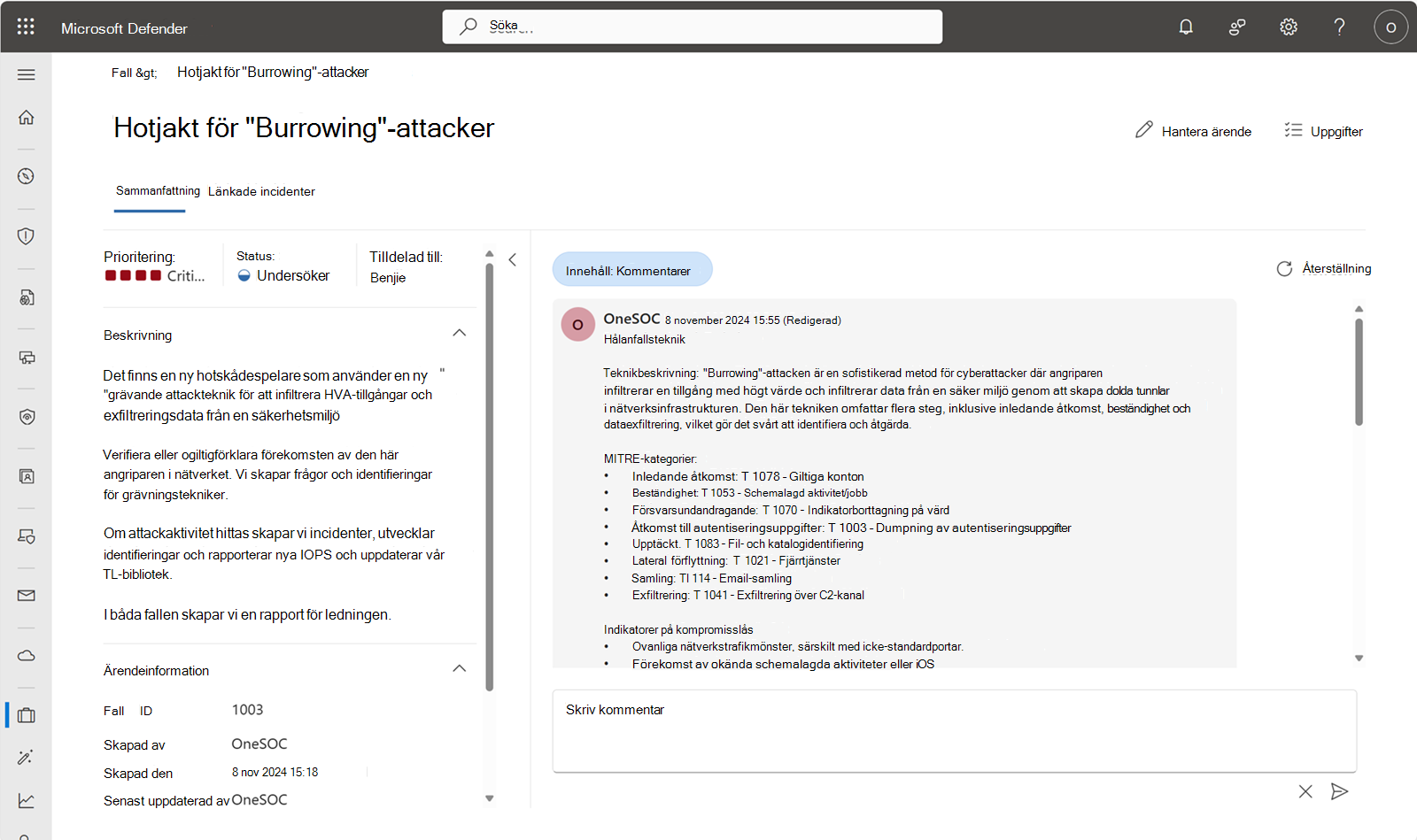

I följande exempel undersöker en hotjägare en hypotetisk "Burrowing"-attack som består av flera MITRE ATT-&CK-tekniker och IOPS.

Hantera följande ärendeinformation för att beskriva, prioritera, tilldela och spåra arbete:

| Visad ärendefunktion | Hantera skiftlägesalternativ | Standardvärde |

|---|---|---|

| Prioritet |

Very low, Low, Medium, High, Critical |

none (ingen) |

| Status | Konfigurerad av analytiker, anpassningsbar av administratörer | Standardstatusarna är New, Openoch Closedstandardvärdet är New |

| Tilldelad till | En enskild användare i klientorganisationen | none (ingen) |

| Beskrivning | Klartext | none (ingen) |

| Ärendeinformation | Ärende-ID | Ärende-ID:t börjar vid 1000 och rensas inte. Använd anpassade statusar och filter för att arkivera ärenden. Skiftlägesnummer anges automatiskt. |

| Skapad av Skapad senast uppdaterad av Senast uppdaterad den |

ställa in automatiskt | |

| Förfaller vid länkade incidenter |

none (ingen) |

Hantera ärenden ytterligare genom att ange anpassad status, tilldela uppgifter, länka incidenter och lägga till kommentarer.

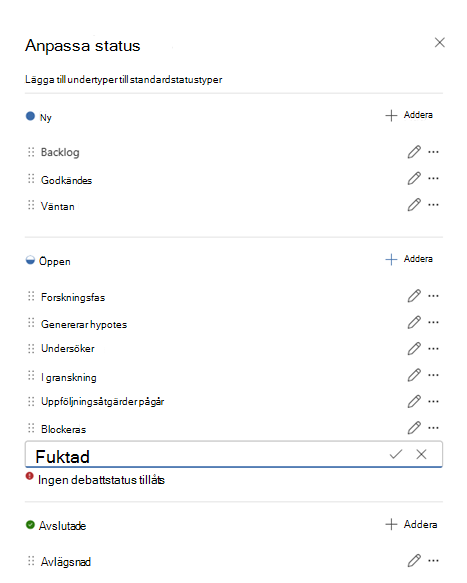

Anpassa status

Skapa ärendehantering som passar behoven i ditt säkerhetsåtgärdscenter (SOC). Anpassa statusalternativen som är tillgängliga för dina SecOps-team så att de passar de processer som du har på plats.

Efter exemplet med skapande av grävande attackfall har SOC-administratörerna konfigurerat statusar som gör det möjligt för hotjägare att hålla kvar kvarvarande hot för prioritering varje vecka. Anpassade statusar som Forskningsfas och Generera hypotes matchar det här hotjaktteamets etablerade process.

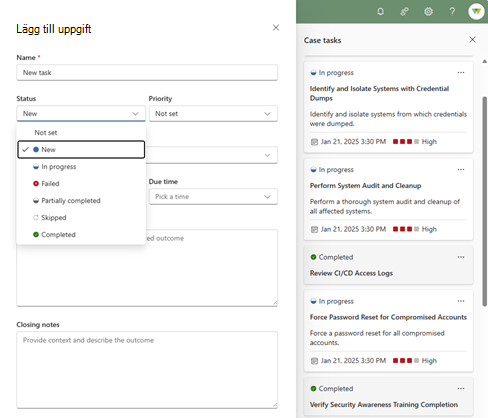

Uppgifter

Lägg till uppgifter för att hantera detaljerade komponenter i dina ärenden. Varje uppgift har sitt eget namn, status, prioritet, ägare och förfallodatum. Med den här informationen vet du alltid vem som är ansvarig för att slutföra vilken uppgift och vid vilken tidpunkt. Aktivitetsbeskrivningen sammanfattar arbetet och lite utrymme för att beskriva förloppet. Avslutande anteckningar ger mer kontext om resultatet av slutförda uppgifter.

Bilden visar följande tillgängliga aktivitetsstatusar: Ny, Pågår, Misslyckades, Delvis slutförd, Hoppas över, Slutförd

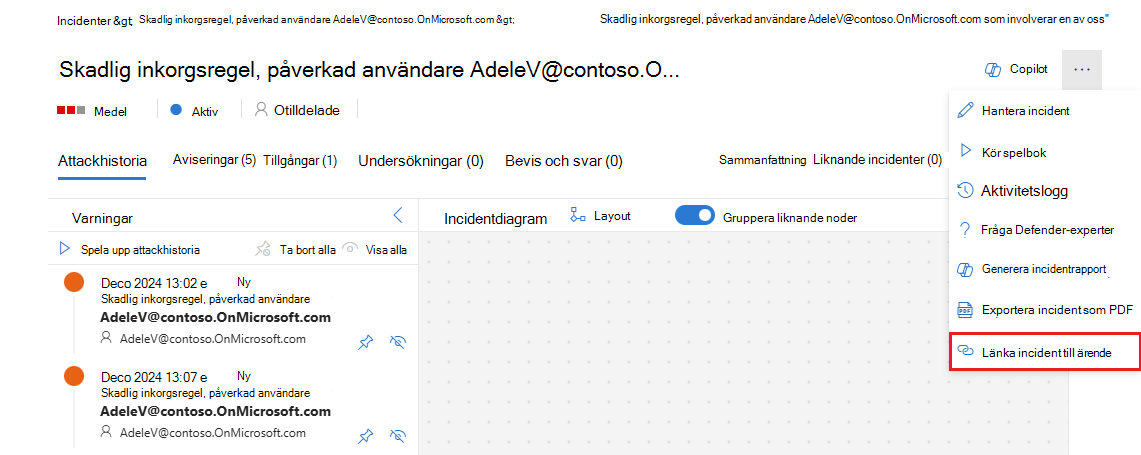

Länka incidenter

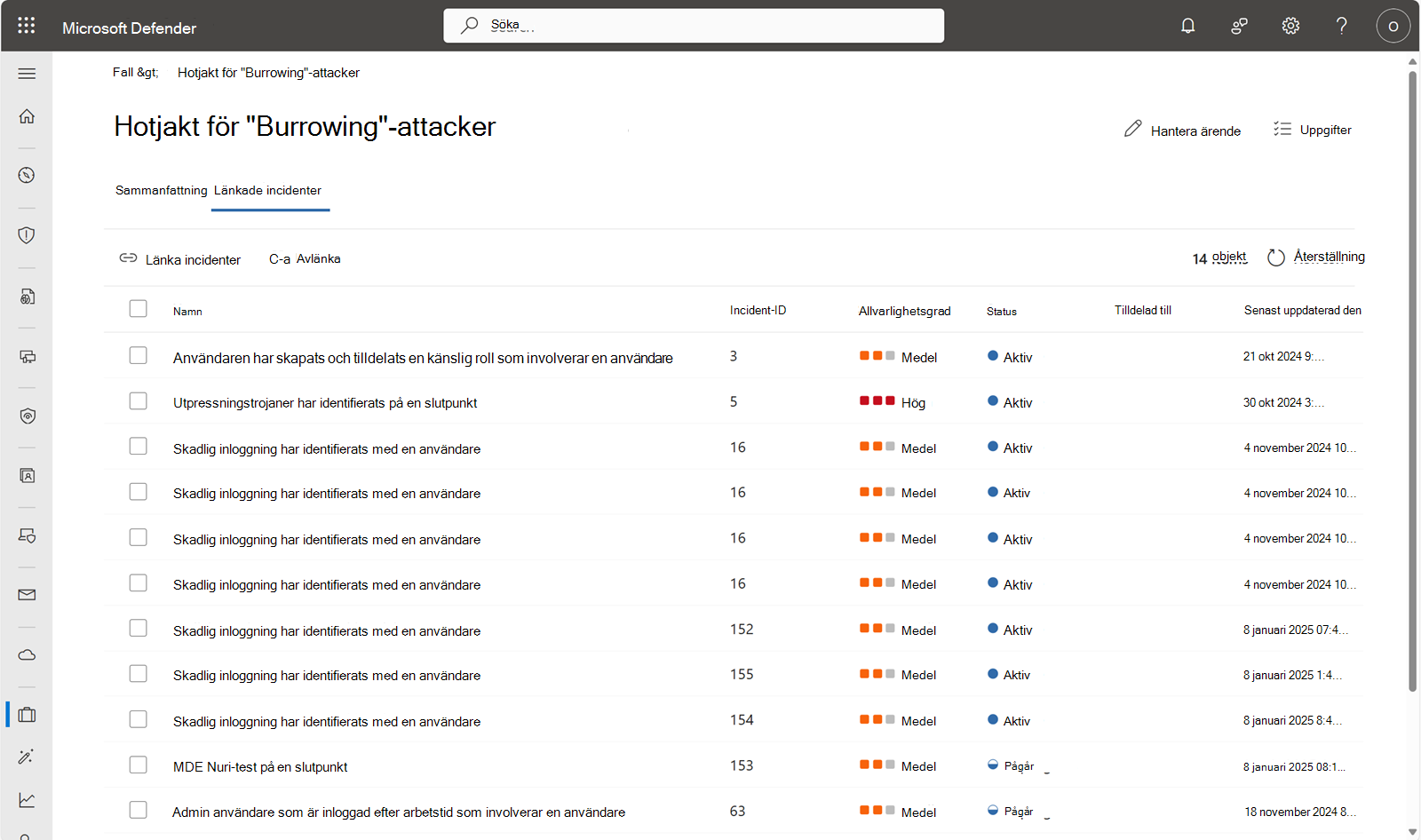

Genom att länka ett ärende och en incident kan dina SecOps-team samarbeta i den metod som passar dem bäst. En hotjägare som hittar skadlig aktivitet skapar till exempel en incident för teamet för incidenthantering (IR). Den hotjägaren kopplar incidenten till ett fall så det är tydligt att de är relaterade. Nu förstår IR-teamet kontexten för jakten som hittade aktiviteten.

Om IR-teamet behöver eskalera en eller flera incidenter till jaktteamet kan de också skapa ett ärende och länka incidenterna från sidan information om undersökning & svarsincident .

Varje fall har ett tröskelvärde på 100 länkade incidenter.

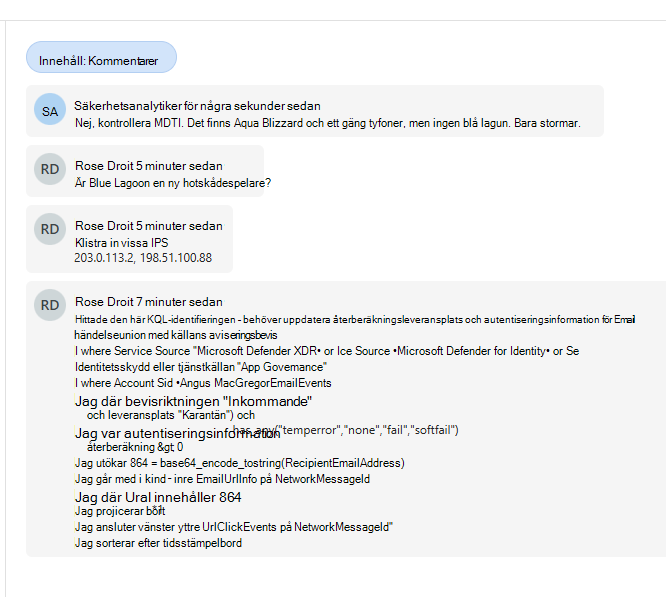

Aktivitetslogg

Behöver du skriva ned anteckningar eller den nyckelidentifieringslogik som ska vidarebefordras? Skapa kommentarer i oformaterad text och granska granskningshändelserna i aktivitetsloggen. Kommentarer är ett bra ställe att snabbt lägga till information i ett ärende.

Granskningshändelser läggs automatiskt till i ärendets aktivitetslogg och de senaste händelserna visas längst upp. Ändra filtret om du behöver fokusera på kommentarer eller granskningshistorik.