Säkerhetsnivåer för privilegierad åtkomst

Det här dokumentet beskriver säkerhetsnivåerna för en privilegierad åtkomststrategi En översikt över hur du antar den här strategin finns i snabb moderniseringsplan (RaMP). För implementeringsvägledning, se distribution av privilegierad åtkomst

Dessa nivåer är främst utformade för att ge enkel och enkel teknisk vägledning så att organisationer snabbt kan distribuera dessa kritiskt viktiga skydd. Den privilegierade åtkomststrategin identifierar att organisationer har unika behov, men också att anpassade lösningar skapar komplexitet som resulterar i högre kostnader och lägre säkerhet över tid. För att balansera detta behov ger strategin fast normativ vägledning för varje nivå och flexibilitet genom att tillåta organisationer att välja när varje roll ska krävas för att uppfylla kraven på den nivån.

Att göra saker enkla hjälper människor att förstå det och minskar risken för att de kommer att bli förvirrade och göra misstag. Även om den underliggande tekniken nästan alltid är komplex är det viktigt att hålla saker enkla i stället för att skapa anpassade lösningar som är svåra att stödja. Mer information finns i Principer för säkerhetsdesign.

Att utforma lösningar som fokuserar på administratörernas och slutanvändarnas behov kommer att hålla det enkelt för dem. Att utforma lösningar som är enkla för säkerhet och IT-personal att bygga, utvärdera och underhålla (med automatisering där det är möjligt) leder till mindre säkerhetsmisstag och mer tillförlitliga säkerhetsgarantier.

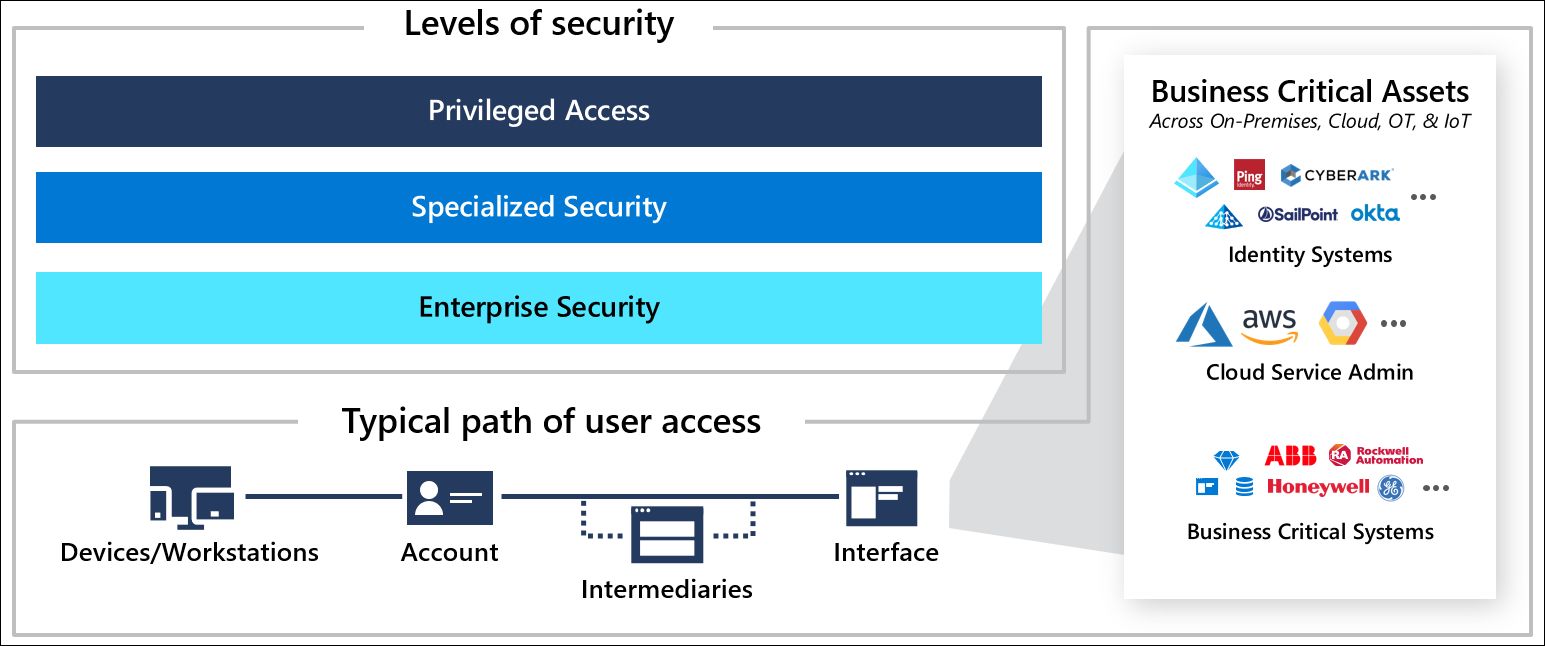

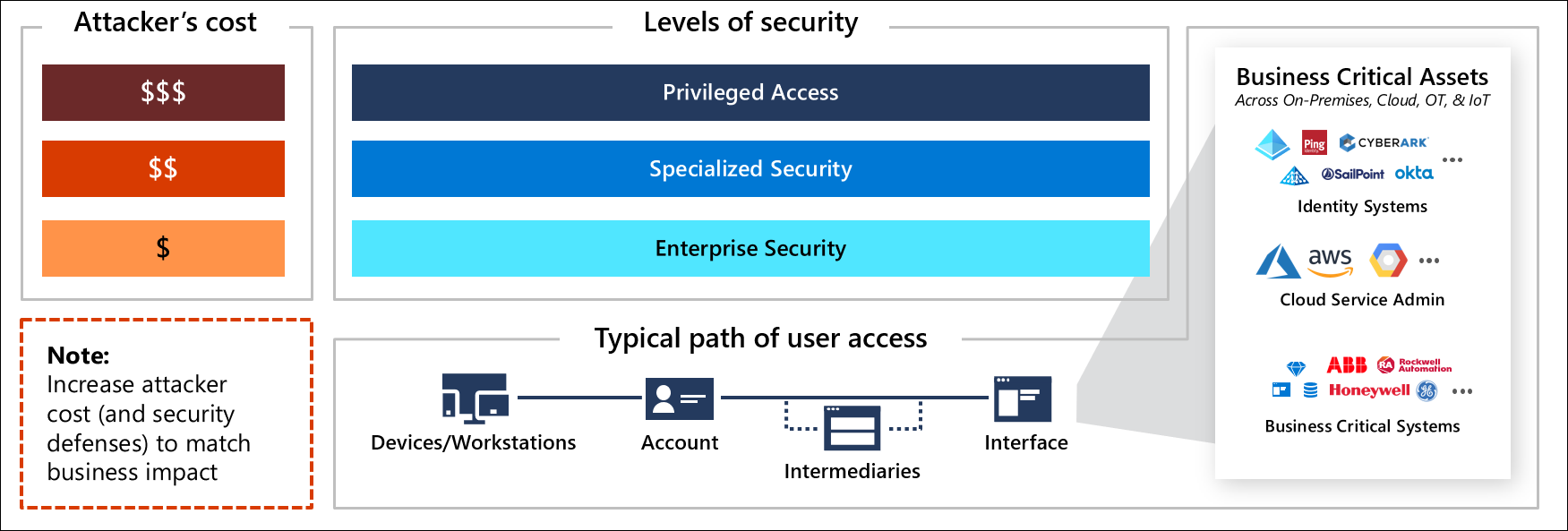

Den rekommenderade säkerhetsstrategin för privilegierad åtkomst implementerar ett enkelt säkerhetssystem på tre nivåer som sträcker sig över olika områden, som är utformat för att vara enkelt att distribuera för: konton, enheter, mellanhänder och gränssnitt.

Varje efterföljande nivå ökar angriparnas kostnader, tillsammans med ytterligare investeringar i Defender for Cloud. Nivåerna är utformade för att rikta in sig på "sweet spots" där försvarare får mest avkastning (ökning av angriparens kostnader) för varje säkerhetsinvestering de gör.

Varje roll i din miljö bör mappas till någon av dessa nivåer (och eventuellt ökas med tiden som en del av en plan för säkerhetsförbättring). Varje profil definieras tydligt som en teknisk konfiguration och automatiseras där det är möjligt för att underlätta distributionen och påskynda säkerhetsskyddet. Mer information om implementering finns i artikeln Översikt över privilegierad åtkomst.

Säkerhetsnivåer

De säkerhetsnivåer som används i hela den här strategin är:

Företag

Företagssäkerhet är lämplig för alla företagsanvändare och produktivitetsscenarier. I utvecklingen av den snabba moderniseringsplanen fungerar företaget också som utgångspunkt för specialiserad och privilegierad åtkomst när de successivt bygger på säkerhetskontrollerna i företagssäkerhet.

Notera

Svagare säkerhetskonfigurationer finns, men rekommenderas inte av Microsoft för företagsorganisationer i dag på grund av de kunskaper och resurser som angripare har tillgängliga. Information om vad angripare kan köpa från varandra på de mörka marknaderna och genomsnittspriserna finns i videon de 10 bästa metoderna för Azure Security

Specialiserad

Specialiserad säkerhet ger ökade säkerhetskontroller för roller med en förhöjd affärspåverkan (om den komprometteras av en angripare eller skadlig insider).

Din organisation bör ha dokumenterade kriterier för specialiserade och privilegierade konton (till exempel att potentiella affärseffekter är över 1 miljon USD) och sedan identifiera alla roller och konton som uppfyller dessa kriterier. (används i hela den här strategin, inklusive i specialiserade konton)

Specialiserade roller omfattar vanligtvis:

- Utvecklare av affärskritiska system.

- Känsliga affärsroller till exempel användare av SWIFT-terminaler, forskare med åtkomst till känsliga data, personal med tillgång till ekonomisk rapportering före offentlig publicering, löneadministratörer, godkännare för känsliga affärsprocesser och andra roller med hög påverkan.

- Chefer och personliga assistenter/administrativa assistenter som regelbundet hanterar känslig information.

- Konton med hög inverkan på sociala medier som kan skada företagets rykte.

- Känsliga IT-administratörer med betydande privilegier och påverkan, men de är inte företagsomfattande. Den här gruppen innehåller vanligtvis administratörer för enskilda arbetsuppgifter med stor påverkan. (till exempel administratörer för företagsresursplanering, bankadministratörer, support/tekniska supportroller osv.)

Specialiserad kontosäkerhet fungerar också som ett interimssteg för privilegierad säkerhet, som ytterligare bygger på dessa kontroller. Mer information om rekommenderad ordning finns i översikt över privilegierad åtkomst.

Privilegierad

Privileged Security är den högsta säkerhetsnivån som är utformad för roller som enkelt kan orsaka en större incident och potentiell väsentlig skada för organisationen i händerna på en angripare eller skadlig insider. Den här nivån omfattar vanligtvis tekniska roller med administratörsbehörighet för de flesta eller alla företagssystem (och innehåller ibland några utvalda affärskritiska roller)

Privilegierade konton fokuserar först på säkerhet, med produktivitet definierad som möjligheten att enkelt och säkert utföra känsliga jobbuppgifter på ett säkert sätt. Dessa roller har inte möjlighet att utföra både känsliga och allmänna produktivitetsuppgifter (bläddra på webben, installera och använda någon app) med samma konto eller samma enhet/arbetsstation. De kommer att ha mycket begränsade konton och arbetsstationer med ökad övervakning av deras åtgärder för avvikande aktivitet som kan representera angripares aktivitet.

Säkerhetsroller för privilegierad åtkomst omfattar vanligtvis:

- Administratörsroller för Microsoft Entra

- Andra identitetshanteringsroller med administrativa rättigheter till en företagskatalog, identitetssynkroniseringssystem, federationslösning, virtuell katalog, privilegierat identitets-/åtkomsthanteringssystem eller liknande.

- Roller med medlemskap i dessa lokala Active Directory-grupper

- Företagsadministratörer

- Domänadministratörer

- Schemaadministratör

- BUILTIN\Administrators

- Kontooperatorer

- Säkerhetskopieringsoperatorer

- Utskriftsoperatorer

- Serveroperatorer

- Domänkontrollanter

- Skrivskyddade domänkontrollanter

- Ägare av gruppolicyskapare

- Kryptografiska operatorer

- Distribuerade COM-användare

- Känsliga lokala Exchange-grupper (inklusive Exchange Windows-behörigheter och Exchange Trusted Subsystem)

- Andra delegerade grupper – Anpassade grupper som kan skapas av din organisation för att hantera katalogåtgärder.

- Alla lokala administratörer för ett underliggande operativsystem eller en molntjänstklient som är värd för ovanstående funktioner, inklusive

- Medlemmar i en lokal administratörsgrupp

- Personal som känner till roten eller det inbyggda administratörslösenordet

- Administratörer av alla hanterings- eller säkerhetsverktyg med agenter installerade på dessa system