Microsoft Entra företag-till-företag (B2B) samarbete med Microsoft Identity Manager (MIM) 2016 SP1 med Azure Application Proxy

Det första scenariot är extern livscykelhantering för AD-kontot. I det här scenariot har en organisation bjudit in gäster till sin Microsoft Entra-katalog och vill ge dessa gäster åtkomst till lokala Windows-Integrated-autentisering eller Kerberos-baserade program via Microsoft Entra-programproxyn eller andra gatewaymekanismer. Microsoft Entra-programproxyn kräver att varje användare har ett eget AD DS-konto i identifierings- och delegeringssyfte.

Scenario-Specific vägledning

Några antaganden som gjorts i konfigurationen av B2B med MIM och Microsoft Entra ID Application Proxy:

Du har redan distribuerat en lokal AD och Microsoft Identity Manager är installerad och grundläggande konfiguration av MIM-tjänsten, MIM-portalen, Active Directory Management Agent (AD MA) och FIM Management Agent (FIM MA). Mer information finns i Distribuera Microsoft Identity Manager 2016 SP2.

Du har redan följt anvisningarna i artikeln om hur du laddar ned och installerar Graph-anslutningsappen.

Du har Konfigurerat Microsoft Entra Connect för synkronisering av användare och grupper till Microsoft Entra-ID.

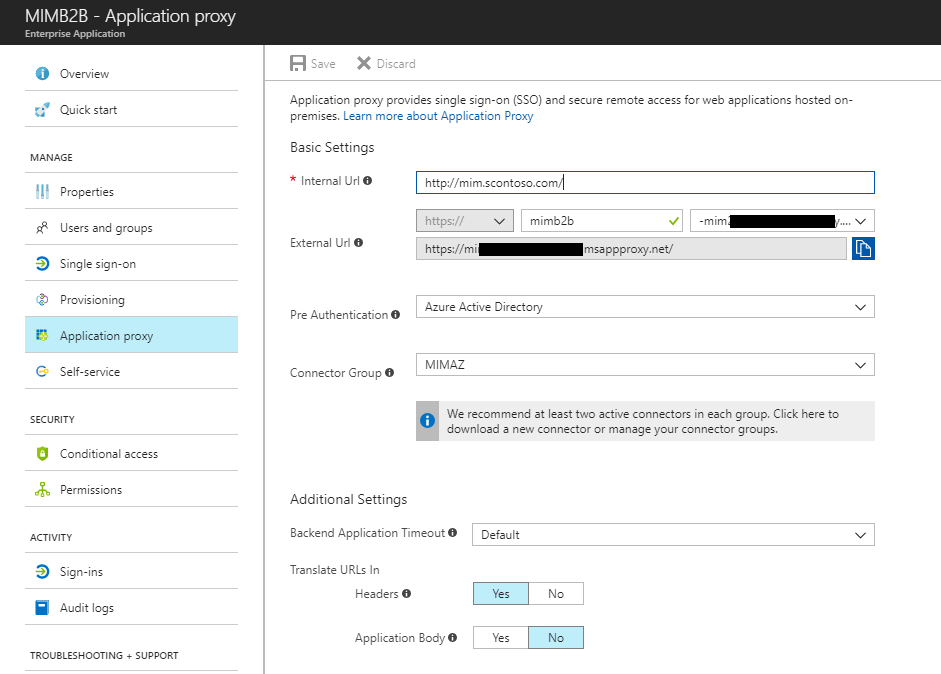

Du har redan konfigurerat programproxykontakter och kontaktgrupper. Om inte, se Självstudie: Lägg till ett lokalt program för fjärråtkomst via programproxy i Microsoft Entra-ID för att installera och konfigurera.

Du har redan publicerat ett eller flera program som förlitar sig på Windows-integrerad autentisering eller enskilda AD-konton via Microsoft Entra-programproxy.

Du har bjudit in eller bjudit in en eller flera gäster, vilket har resulterat i att en eller flera användare har skapats i Microsoft Entra-ID. Mer information finns i Självbetjäning för Microsoft Entra B2B-samarbetsregistrering.

Exempelscenario för B2B-distribution från slutpunkt till slutpunkt

Den här guiden bygger på följande scenario:

Contoso Pharmaceuticals arbetar med Trey Research Inc. som en del av deras R&D-avdelning. Trey Research-anställda måste få åtkomst till det forskningsrapporteringsprogram som tillhandahålls av Contoso Pharmaceuticals.

Contoso Pharmaceuticals finns på sin egen klientorganisation och har konfigurerat en anpassad domän.

Någon har bjudit in en extern användare till Contoso Pharmaceuticals tenant. Den här användaren har accepterat inbjudan och kan komma åt resurser som delas.

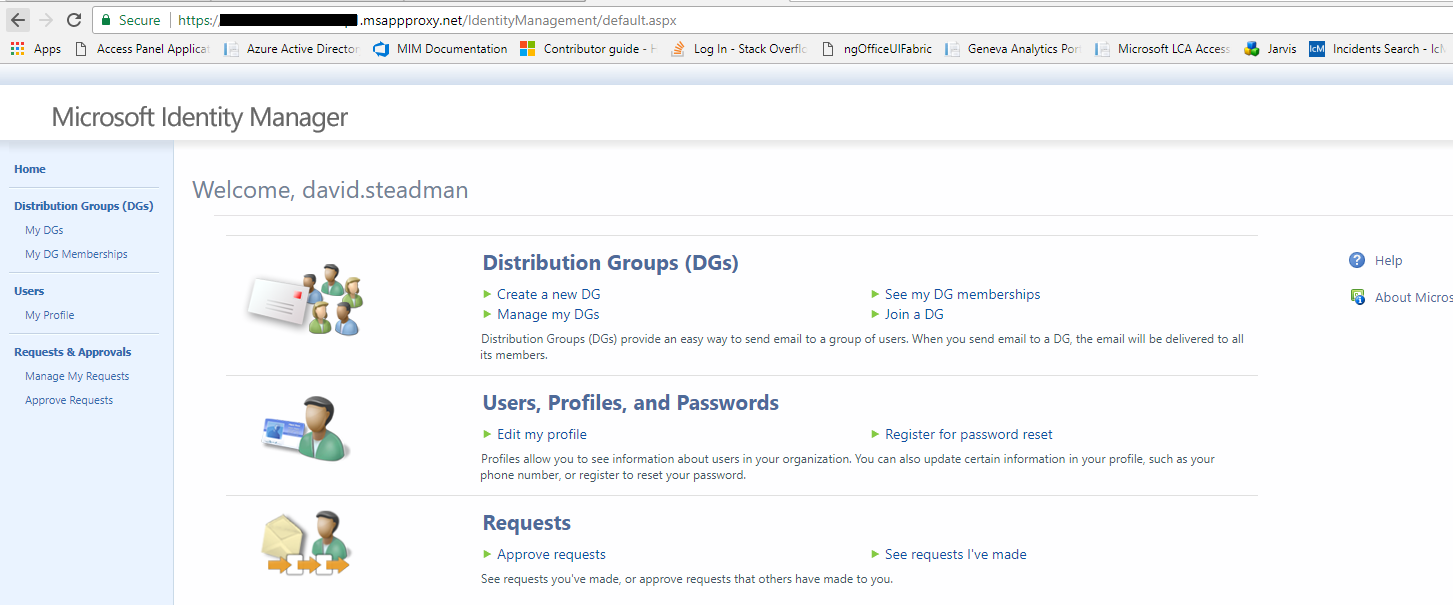

Contoso Pharmaceuticals har publicerat ett program via appproxy. I det här scenariot är exempelprogrammet MIM-portalen. Detta skulle göra det möjligt för en gästanvändare att delta i MIM-processer, till exempel i supportscenarier eller begära åtkomst till grupper i MIM.

Konfigurera AD och Microsoft Entra Connect för att exkludera användare som lagts till från Microsoft Entra-ID

Som standard förutsätter Microsoft Entra Connect att icke-administratörsanvändare i Active Directory måste synkroniseras med Microsoft Entra-ID. Om Microsoft Entra Connect hittar en befintlig användare i Microsoft Entra-ID som matchar användaren från lokal AD matchar Microsoft Entra Connect de två kontona och förutsätter att detta är en tidigare synkronisering av användaren och gör den lokala AD-auktoritativa. Det här standardbeteendet är dock inte lämpligt för B2B-flödet, där användarkontot har sitt ursprung i Microsoft Entra-ID.

Därför måste de användare som tas in i AD DS av MIM från Microsoft Entra-ID lagras på ett sätt som Microsoft Entra-ID:t inte försöker synkronisera dessa användare tillbaka till Microsoft Entra-ID. Ett sätt att göra detta är att skapa en ny organisationsenhet i AD DS och konfigurera Microsoft Entra Connect för att exkludera den organisationsenheten.

Mer information finns i Microsoft Entra Connect Sync: Konfigurera filtrering.

Skapa Microsoft Entra-programmet

Obs! Innan du skapar hanteringsagenten för Graph Connector i MIM Sync, se till att du har granskat guiden för att distribuera Graph Connector och skapat en applikation med ett klient-ID och en klienthemlighet.

Kontrollera att programmet har auktoriserats för minst en av dessa behörigheter: User.Read.All, User.ReadWrite.Alleller Directory.Read.AllDirectory.ReadWrite.All.

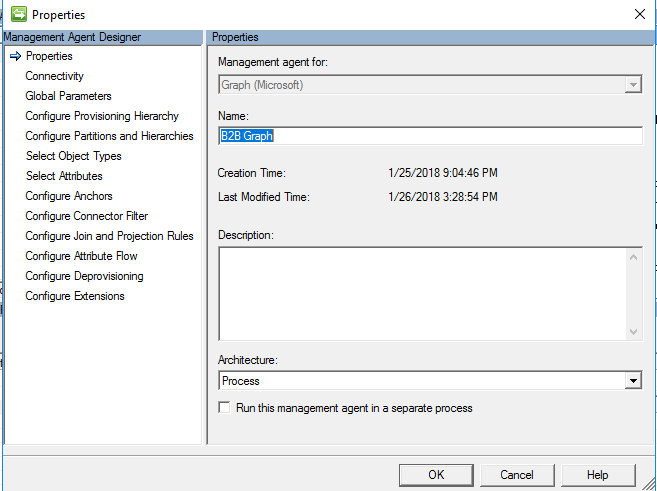

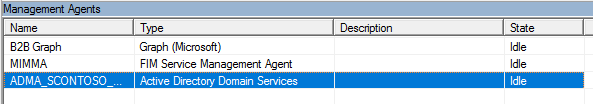

Skapa den nya hanteringsagenten

I Synchronization Service Manager-användargränssnittet väljer du Anslutningar och Skapa. Välj Graph (Microsoft) och ge det ett beskrivande namn.

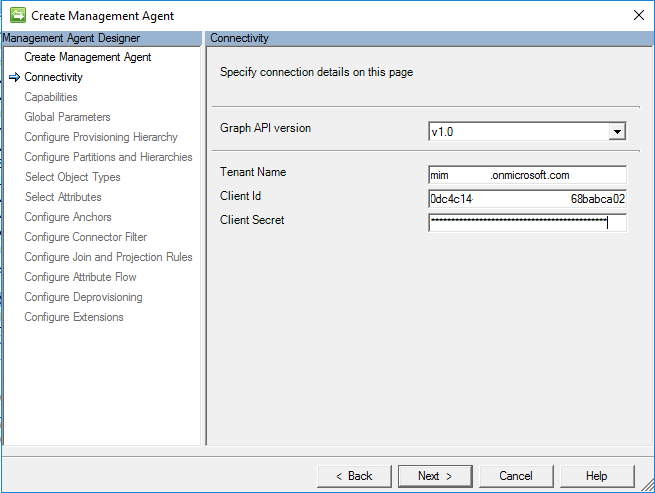

Uppkoppling

På sidan Anslutning måste du ange Graph API-versionen. Produktionsklar PAI-version är V 1.0, icke-produktionsklar är Beta.

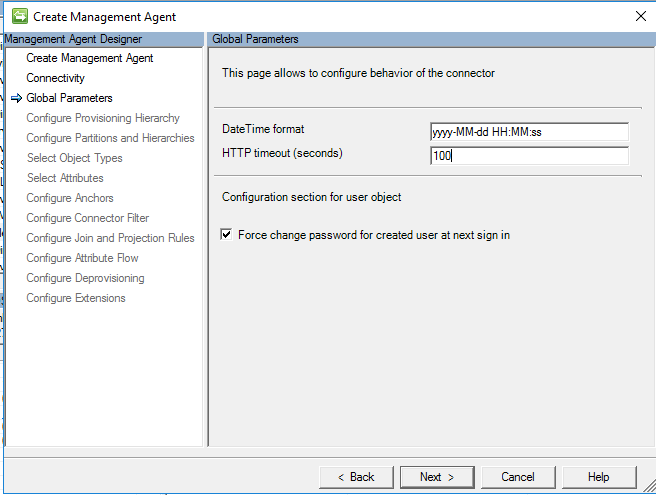

Globala parametrar

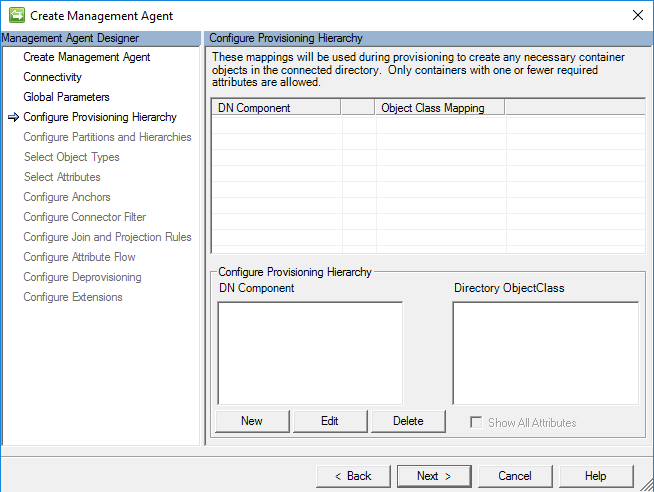

Konfigurera etableringshierarki

Den här sidan används för att mappa DN-komponenten, till exempel organisationsenhet, till den objekttyp som ska etableras, till exempel organizationalUnit. Detta behövs inte för det här scenariot, så lämna detta som standard och klicka på nästa.

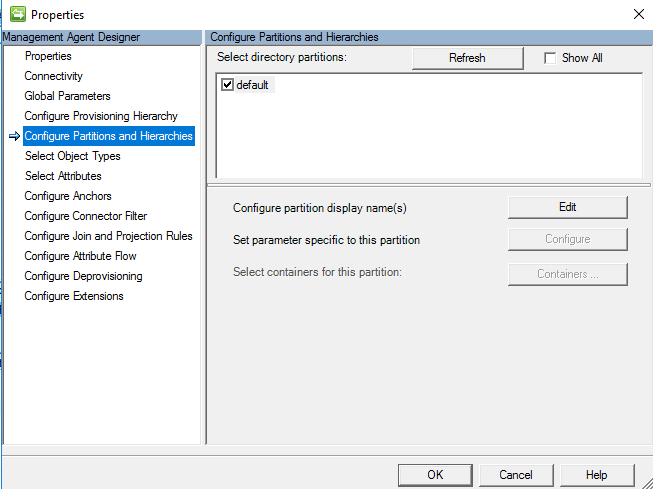

Konfigurera partitioner och hierarkier

På sidan partitioner och hierarkier väljer du alla namnområden med objekt som du planerar att importera och exportera.

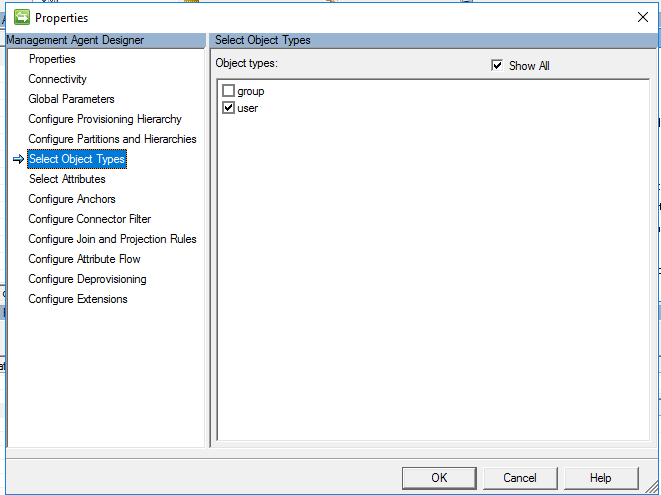

Välj objekttyper

På sidan objekttyper väljer du de objekttyper som du planerar att importera. Du måste välja minst "Användare".

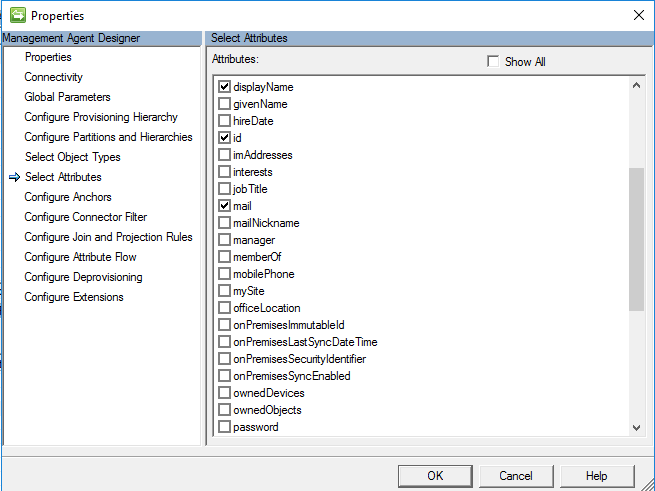

Välj attribut

På skärmen Välj attribut väljer du attribut från Microsoft Entra som behövs för att hantera B2B-användare i AD. Attributet "ID" krävs. Attributen userPrincipalName och userType kommer att användas senare i den här konfigurationen. Andra attribut är valfria, inklusive

displayNamemailgivenNamesurnameuserPrincipalNameuserType

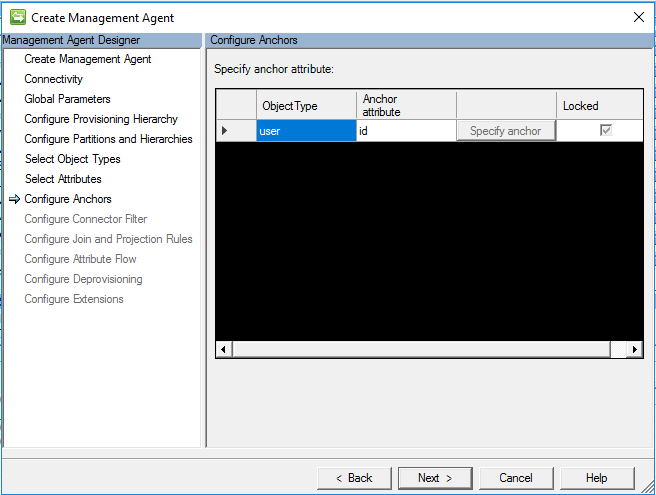

Konfigurera ankare

På skärmen Konfigurera fästpunkt är det ett obligatoriskt steg att konfigurera fästpunktsattributet. Använd som standard ID-attributet för användarmappning.

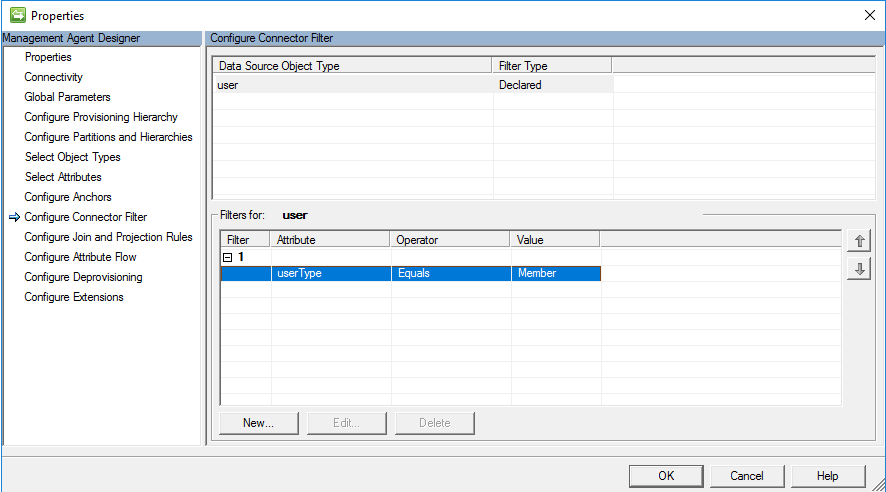

Konfigurera anslutningsfilter

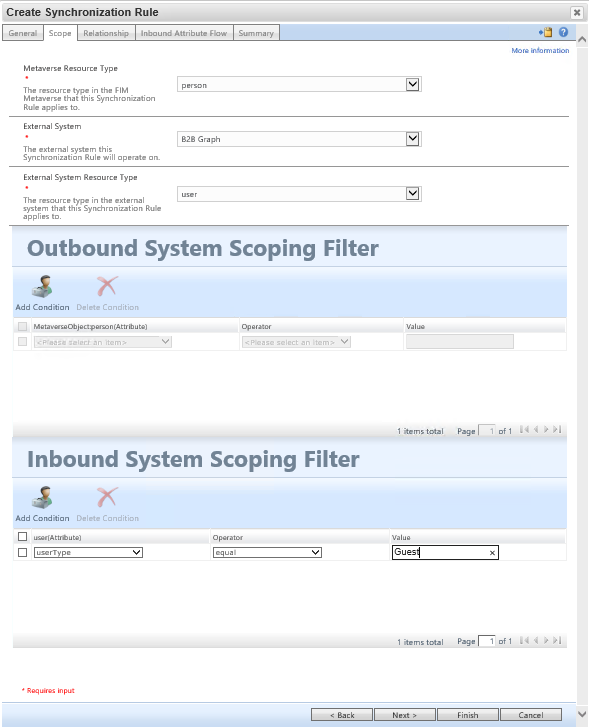

På sidan Konfigurera anslutningsfilter kan du med MIM filtrera bort objekt baserat på attributfilter. I det här scenariot för B2B är målet att endast ta in användare där attributet userType har värdet Guest, och inte användare där userType är member.

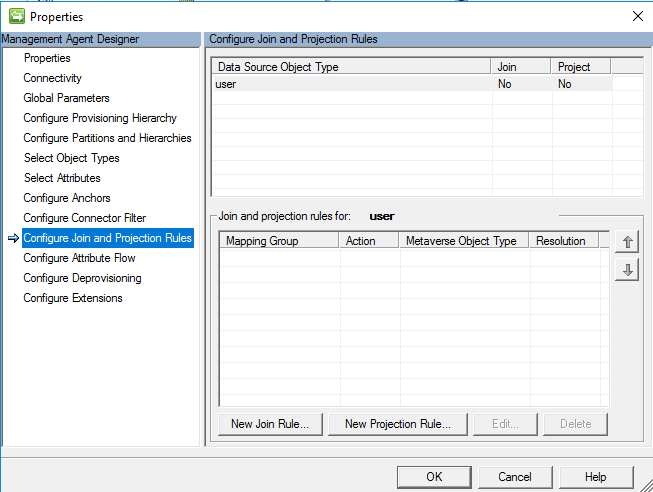

Konfigurera kopplings- och projektionsregler

Den här guiden förutsätter att du skapar en synkroniseringsregel. Eftersom konfigurationen av kopplings- och projektionsregler hanteras av synkroniseringsregeln behöver du inte identifiera en koppling och projektion på själva anslutningsappen. Lämna standardvärdet och klicka på OK.

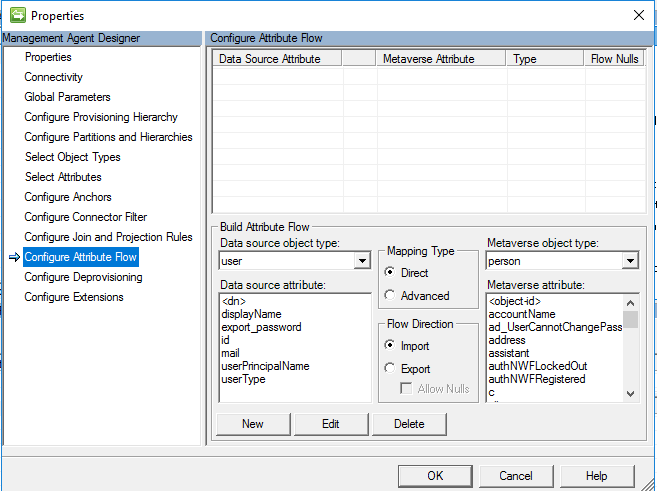

Konfigurera attributflöde

Den här guiden förutsätter att du skapar en synkroniseringsregel. Projektion behövs inte för att definiera attributflödet i MIM Sync, eftersom det hanteras av synkroniseringsregeln som skapas senare. Lämna standardvärdet och klicka på OK.

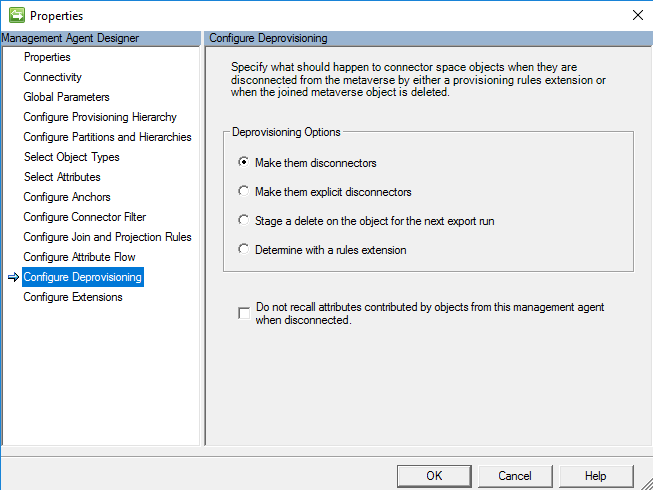

Konfigurera avaktivering

Med inställningen för att konfigurera avsluta provisionering kan du konfigurera MIM-synk för att ta bort objektet, om metaversumobjektet är borttaget. I det här scenariot gör vi dem till frånkopplingar eftersom målet är att lämna dem i Microsoft Entra-ID. I det här scenariot exporterar vi inte något till Microsoft Entra-ID och anslutningsappen har konfigurerats endast för import.

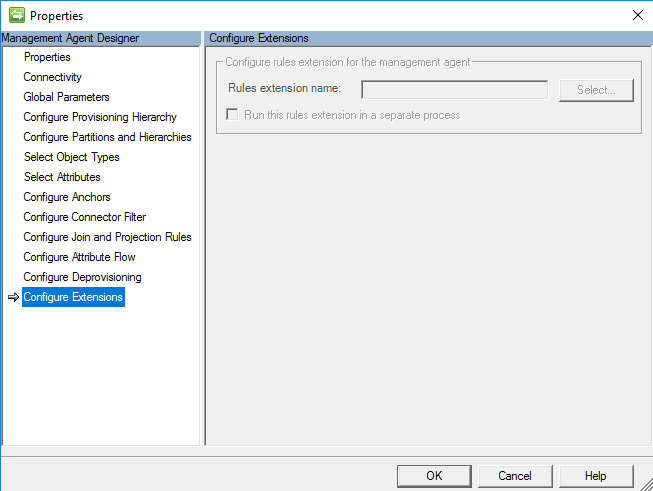

Konfigurera tillägg

Konfigurera tillägg för den här hanteringsagenten är ett alternativ men krävs inte eftersom vi använder en synkroniseringsregel. Om vi bestämde oss för att använda en avancerad regel i attributflödet tidigare skulle det finnas ett alternativ för att definiera regeltillägget.

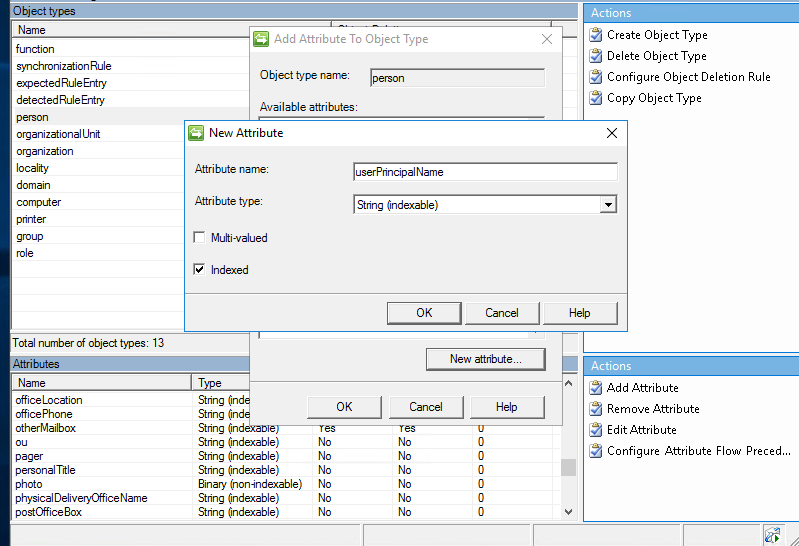

Utvidga metaversumets schema

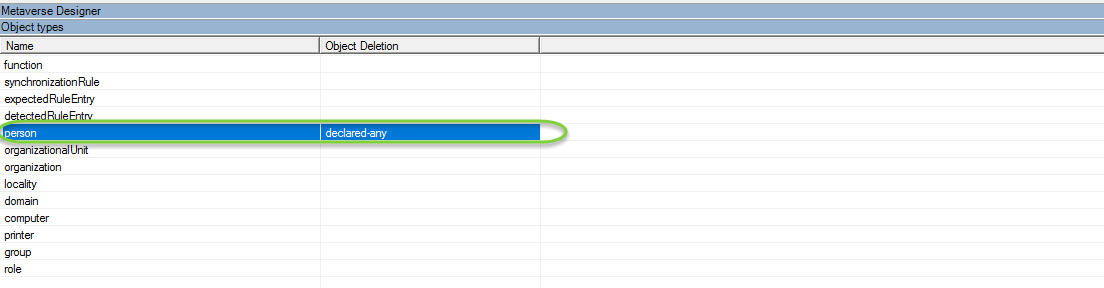

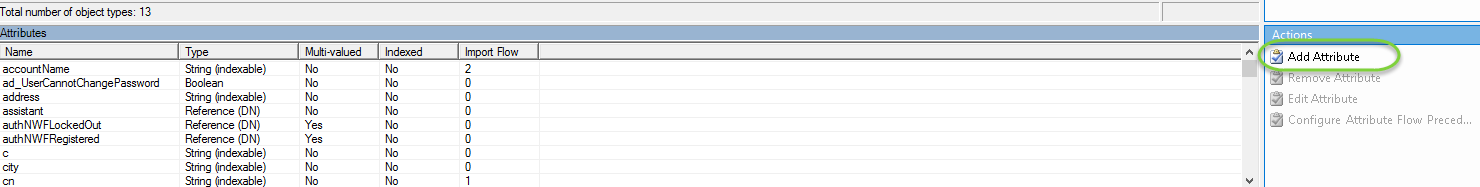

Innan vi skapar synkroniseringsregeln måste vi skapa ett attribut med namnet userPrincipalName som är kopplat till personobjektet med hjälp av MV Designer.

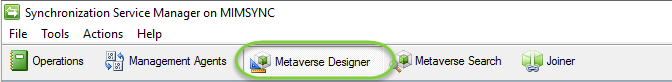

I synkroniseringsklienten väljer du Metaverse Designer

Välj sedan objekttypen Person

Klicka på Lägg till attribut under åtgärder

Fyll sedan i följande information

Attributnamn: userPrincipalName

Attributtyp: Sträng (indexerbar)

Indexerat = Sant

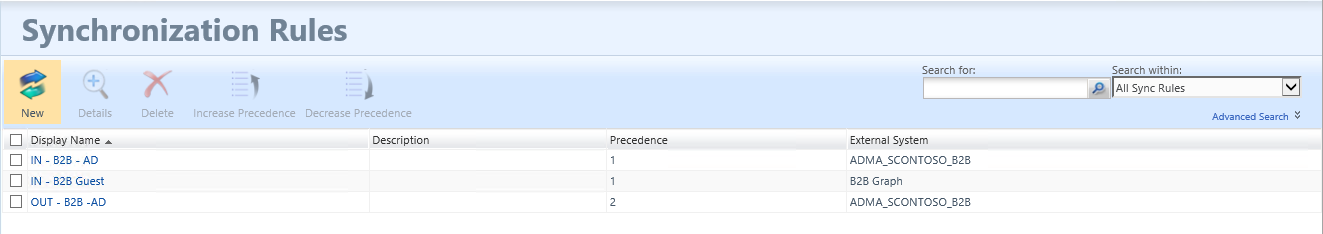

Skapa mim-tjänstsynkroniseringsregler

I stegen nedan påbörjar vi mappningen av B2B-gästkontot och attributflödet. Vissa antaganden görs här: att du redan har konfigurerat Active Directory MA och ATT FIM MA har konfigurerats för att ta användare till MIM-tjänsten och portalen.

Nästa steg kräver att minimal konfiguration läggs till i FIM MA och AD MA.

Mer information finns här för konfigurationen https://technet.microsoft.com/library/ff686263(v=ws.10).aspx – Hur etablerar jag användare till AD DS

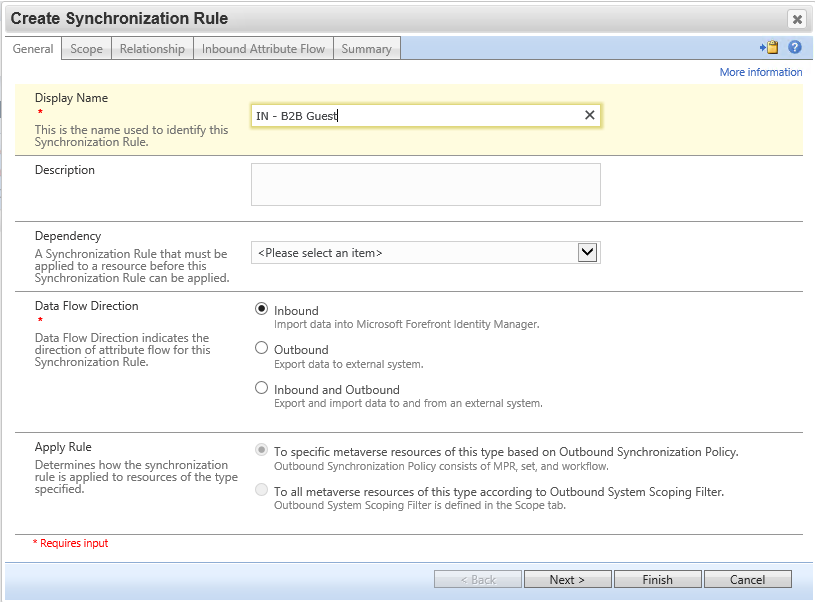

Synkroniseringsregel: Importera gästanvändare till MV till synkroniseringstjänstens metaversum från Microsoft Entra-ID

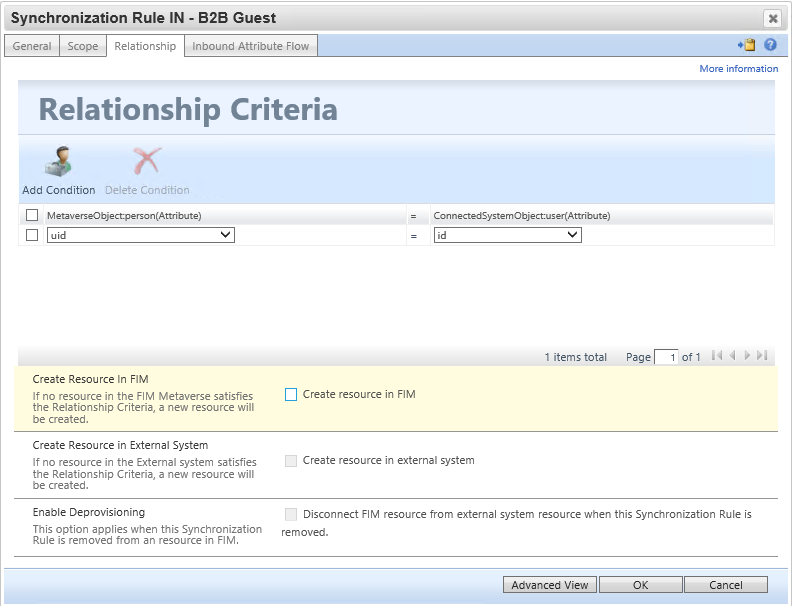

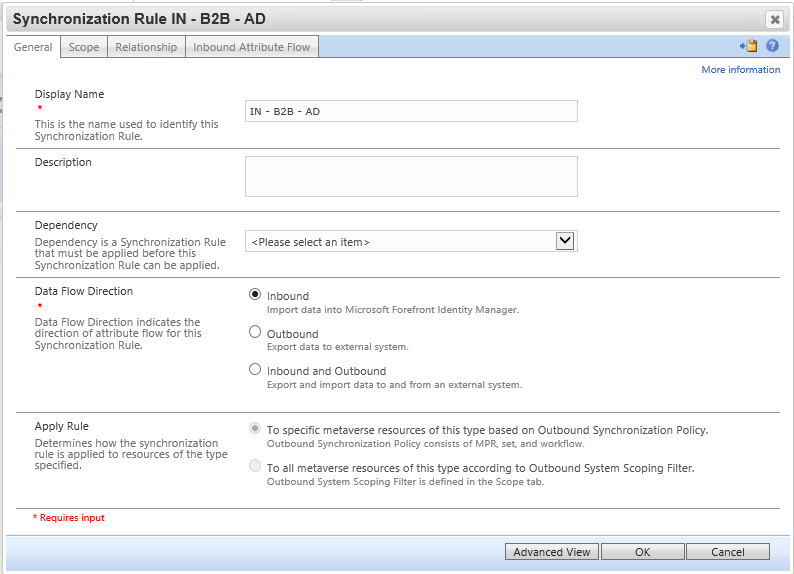

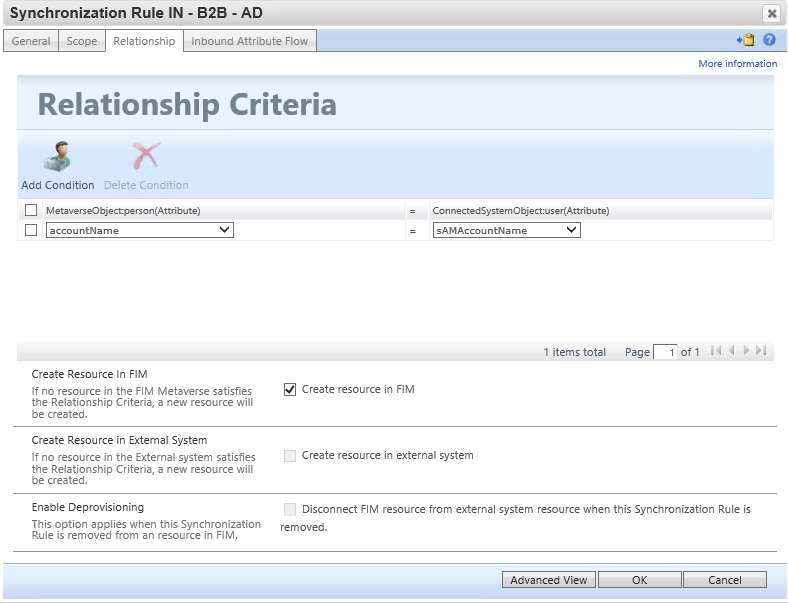

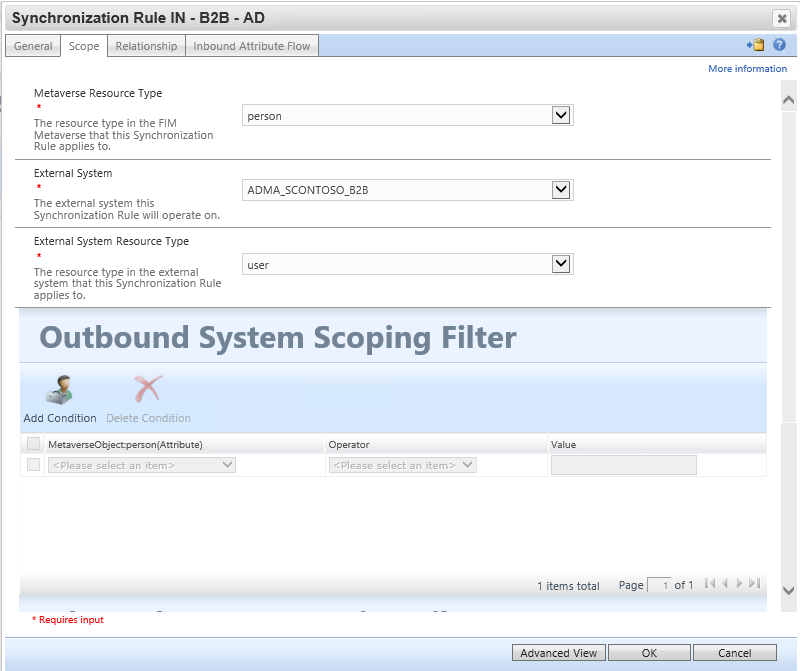

Gå till MIM-portalen, välj Synkroniseringsregler och klicka på ny. Skapa en regel för inkommande synkronisering för B2B-flödet via grafanslutningsappen.

I steget relationsvillkor väljer du "Skapa resurs i FIM".

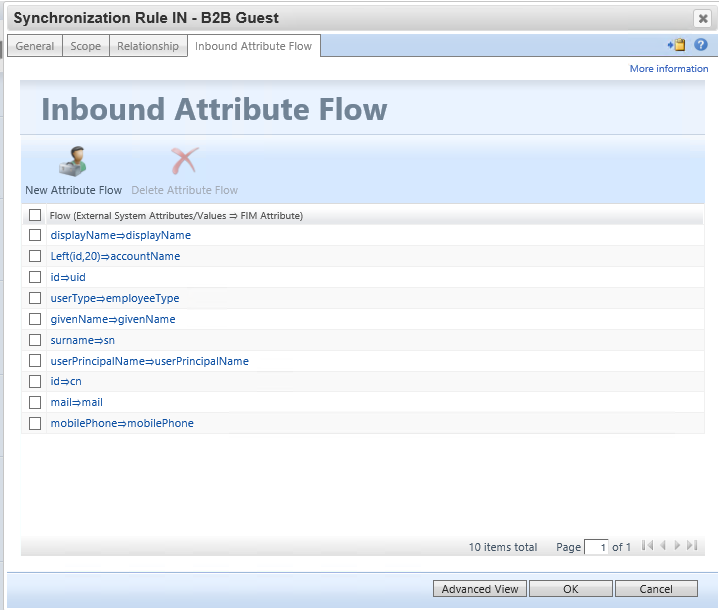

Konfigurera följande regler för inkommande attributflöde. Se till att fylla i attributen accountName, userPrincipalName och uid eftersom de kommer att användas senare i det här scenariot:

| Endast initialt flöde | Använda som existenstest | Flow (källvärde ⇒ FIM-attribut) |

|---|---|---|

[displayName⇒displayName](javascript:void(0);) |

||

[Left(id,20)⇒accountName](javascript:void(0);) |

||

[id⇒uid](javascript:void(0);) |

||

[userType⇒employeeType](javascript:void(0);) |

||

[givenName⇒givenName](javascript:void(0);) |

||

[surname⇒sn](javascript:void(0);) |

||

[userPrincipalName⇒userPrincipalName](javascript:void(0);) |

||

[id⇒cn](javascript:void(0);) |

||

[mail⇒mail](javascript:void(0);) |

||

[mobilePhone⇒mobilePhone](javascript:void(0);) |

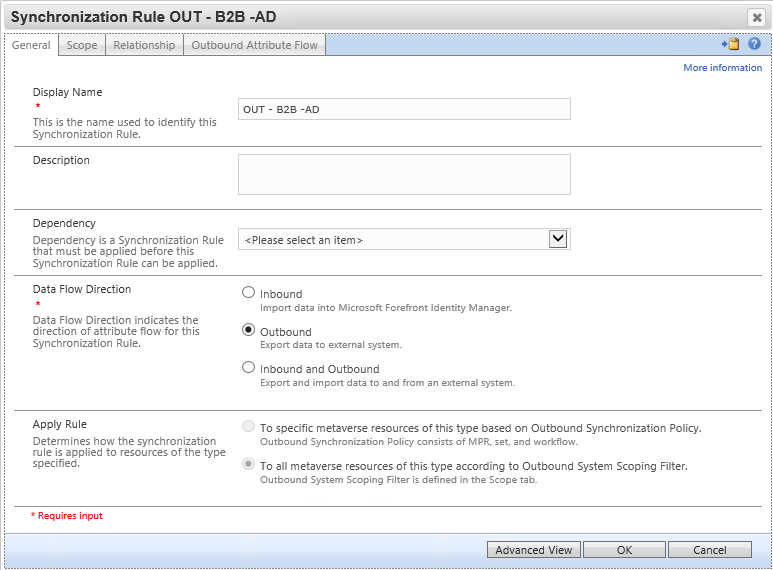

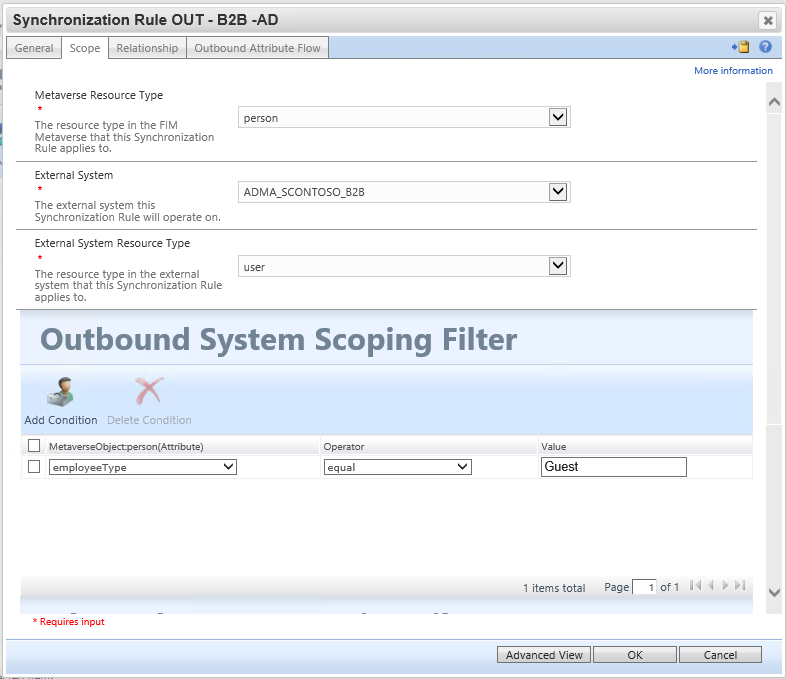

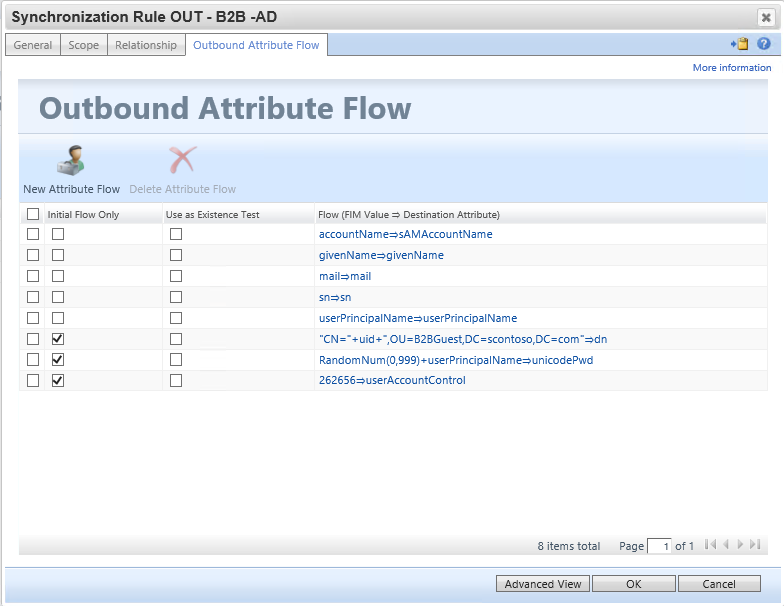

Synkroniseringsregel: Skapa gästanvändarkonto till Active Directory

Den här synkroniseringsregeln skapar användaren i Active Directory. Se till att flödet för dn måste placera användaren i den organisationsenhet som exkluderades från Microsoft Entra Connect. Uppdatera dessutom flödet för unicodePwd att uppfylla ad-lösenordsprincipen – användaren behöver inte känna till lösenordet. Observera värdet 262656 för för kodar userAccountControl flaggorna SMARTCARD_REQUIRED och NORMAL_ACCOUNT.

Flödesregler:

| Endast initialt flöde | Använda som existenstest | Flöde (FIM-värde ⇒ målattribut) |

|---|---|---|

[accountName⇒sAMAccountName](javascript:void(0);) |

||

[givenName⇒givenName](javascript:void(0);) |

||

[mail⇒mail](javascript:void(0);) |

||

[sn⇒sn](javascript:void(0);) |

||

[userPrincipalName⇒userPrincipalName](javascript:void(0);) |

||

| Y | ["CN="+uid+",OU=B2BGuest,DC=contoso,DC=com"⇒dn](javascript:void(0);) |

|

| Y | [RandomNum(0,999)+userPrincipalName⇒unicodePwd](javascript:void(0);) |

|

| Y | [262656⇒userAccountControl](javascript:void(0);) |

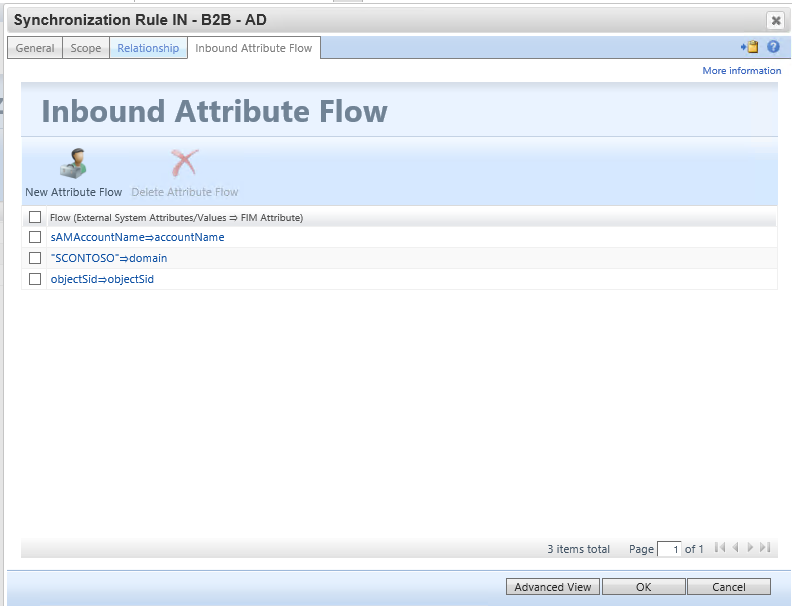

Valfri synkroniseringsregel: Importera SID för B2B-gästanvändare för att tillåta inloggning till MIM

Den här regeln för inkommande synkronisering för användarens SID-attribut från Active Directory tillbaka till MIM, så att användaren kan komma åt MIM-portalen. MIM-portalen kräver att användaren har attributen samAccountName, domain och objectSid ifyllda i MIM-tjänstdatabasen.

Konfigurera det externa källsystemet som ADMA, eftersom objectSid attributet anges automatiskt av AD när MIM skapar användaren.

Observera att om du konfigurerar användare som ska skapas i MIM-tjänsten kontrollerar du att de inte omfattas av några uppsättningar som är avsedda för regler för hanteringsprinciper för anställdas SSPR. Du kan behöva ändra dina uppsättningsdefinitioner för att undanta användare som har skapats av B2B-flödet.

| Endast initialt flöde | Använda som existenstest | Flow (källvärde ⇒ FIM-attribut) |

|---|---|---|

[sAMAccountName⇒accountName](javascript:void(0);) |

||

["CONTOSO"⇒domain](javascript:void(0);) |

||

[objectSid⇒objectSid](javascript:void(0);) |

Kör synkroniseringsreglerna

Sedan bjuder vi in användaren och kör sedan synkroniseringsreglerna för hanteringsagenten i följande ordning:

Fullständig import och synkronisering på hanteringsagenten

MIMMA. Detta säkerställer att MIM Sync har de senaste synkroniseringsreglerna konfigurerade.Fullständig import och synkronisering på hanteringsagenten

ADMA. Detta säkerställer att MIM och Active Directory är konsekventa. I det här läget kommer det ännu inte att finnas några väntande exporter för gäster.Fullständig import och synkronisering på B2B Graph Management Agent. Detta för in gästanvändare i metaversum. Nu väntar ett eller flera konton på export för

ADMA. Om det inte finns några väntande exporter kontrollerar du att gästanvändare har importerats till anslutningsutrymmet och att reglerna har konfigurerats för att de ska få AD-konton.Export, deltaimport och synkronisering på hanteringsagenten

ADMA. Om exporten misslyckades kontrollerar du regelkonfigurationen och avgör om det saknades schemakrav.Export, Deltaimport och Synkronisering på hanteringsagenten

MIMMA. När detta är klart bör det inte längre finnas några väntande exporter.

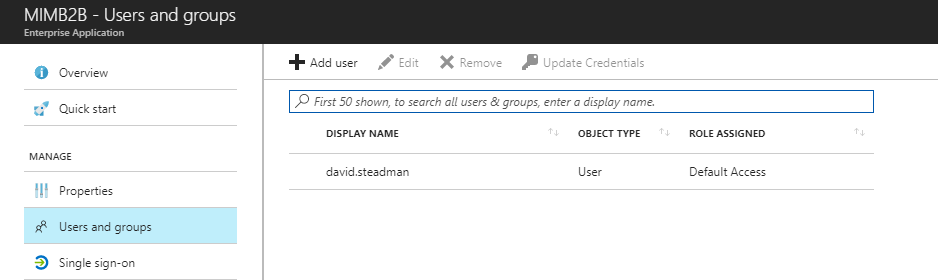

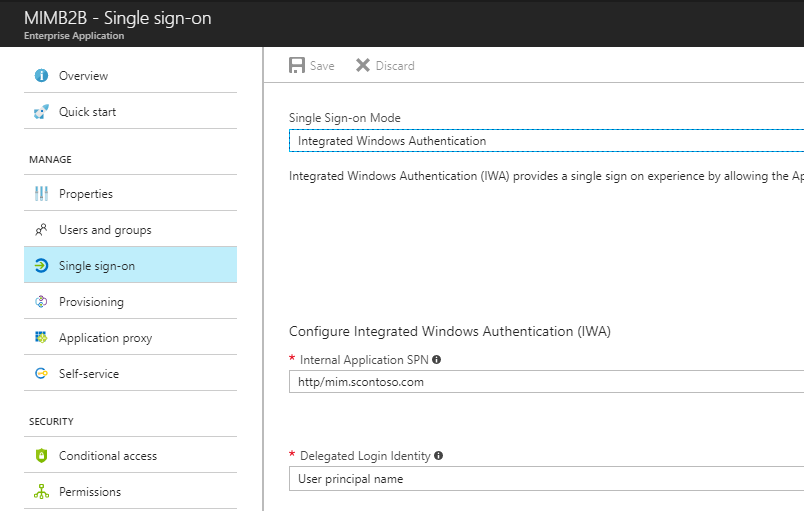

Valfritt: Programproxy för B2B-gäster som loggar in på MIM-portalen

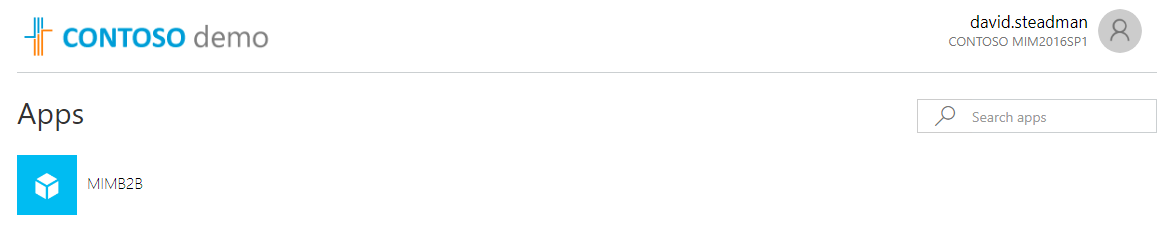

Nu när vi har skapat synkroniseringsreglerna i MIM. I appproxykonfigurationen definierar du användningen av molnprincipalen för att tillåta KCD på appproxyn. Dessutom har användaren lagts till manuellt för att hantera användare och grupper. Alternativet att inte visa användaren förrän skapandet har skett i MIM för att lägga till gästen i en Office-grupp när den väl är provisionerad kräver lite mer konfiguration, vilket inte omfattas av det här dokumentet.

När alla har konfigurerats har du B2B-användarinloggning och ser programmet.

Nästa steg

Hur etablerar jag användare till AD DS

Funktionsreferens för FIM 2010

Ge säker fjärråtkomst till lokala program

Ladda ned Microsoft Identity Manager-anslutningsappen för Microsoft Graph