Microsoft Identity Manager-anslutningsprogram för Microsoft Graph

Sammanfattning

Microsoft Identity Manager-anslutningsappen för Microsoft Graph möjliggör ytterligare integreringsscenarier för Microsoft Entra ID P1- eller P2-kunder. Det dyker upp i MIM-synkroniseringens metaversum ytterligare objekt som hämtats från Microsoft Graph API v1 och beta.

Scenarier som omfattas

Livscykelhantering för B2B-konto

Det inledande scenariot för Microsoft Identity Manager-anslutningen för Microsoft Graph är som en anslutning för att automatisera AD DS-kontots livscykelhantering för externa användare. I det här scenariot synkroniserar en organisation anställda med Microsoft Entra-ID från AD DS med hjälp av Microsoft Entra Connect och har även bjudit in gäster till sin Microsoft Entra-katalog. Att bjuda in en gäst resulterar i att ett externt användarobjekt finns i organisationens Microsoft Entra-katalog, som inte finns i organisationens AD DS. Sedan vill organisationen ge dessa gäster åtkomst till lokal Windows-integrerad autentisering eller Kerberos-baserade program via Microsoft Entra-programproxy eller andra gatewaymekanismer. Microsoft Entra-programproxyn kräver att varje användare har ett eget AD DS-konto i identifierings- och delegeringssyfte.

Om du vill lära dig hur du konfigurerar MIM-synkronisering för att automatiskt skapa och underhålla AD DS-konton för gäster kan du efter att ha läst anvisningarna i den här artikeln fortsätta läsa i artikeln Microsoft Entra business-to-business (B2B) samarbete med MIM 2016 och Microsoft Entra-programproxyn. Den här artikeln illustrerar de synkroniseringsregler som behövs för anslutningsappen.

Andra scenarier för identitetshantering

Anslutningsappen kan användas för andra specifika scenarier för identitetshantering som omfattar att skapa, läsa, uppdatera och ta bort användar-, grupp- och kontaktobjekt i Microsoft Entra-ID, utöver användar- och gruppsynkronisering till Microsoft Entra-ID. När du utvärderar potentiella scenarier bör du tänka på att den här anslutningsappen inte kan användas i ett scenario, vilket skulle resultera i en överlappning av dataflödet, en faktisk eller potentiell synkroniseringskonflikt med en Microsoft Entra Connect-distribution. Microsoft Entra Connect är den rekommenderade metoden för att integrera lokala kataloger med Microsoft Entra-ID genom att synkronisera användare och grupper från lokala kataloger till Microsoft Entra-ID. Microsoft Entra Connect har många fler synkroniseringsfunktioner och möjliggör scenarier som tillbakaskrivning av lösenord och enheter, vilket inte är möjligt för objekt som skapats av MIM. Om data förs in i AD DS kontrollerar du till exempel att de undantas från Microsoft Entra Connect som försöker matcha dessa objekt tillbaka till Microsoft Entra-katalogen. Den här anslutningsappen kan inte heller användas för att göra ändringar i Microsoft Entra-objekt som har skapats av Microsoft Entra Connect.

Förbereder användning av anslutningsappen för Microsoft Graph

Auktorisera anslutningsappen för att hämta eller hantera objekt i din Microsoft Entra-katalog

Anslutningsappen kräver att en webbapp/API-app skapas i Microsoft Entra-ID så att den kan auktoriseras med rätt behörighet för att fungera på Microsoft Entra-objekt via Microsoft Graph.

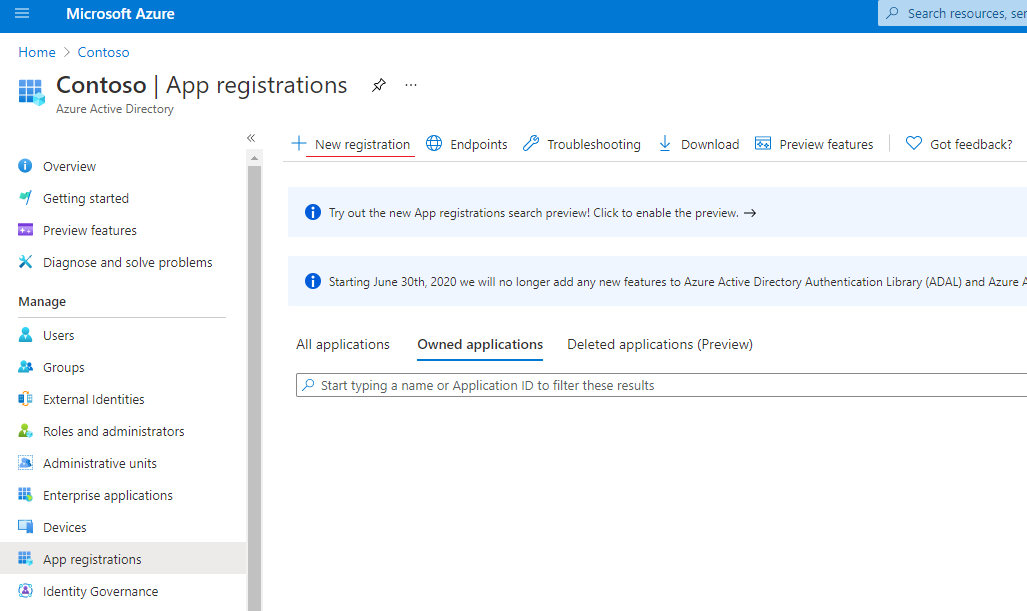

Bild 1. Ny programregistrering

Öppna det skapade programmet i Azure-portalen och spara program-ID:t som ett klient-ID som ska användas senare på MA:s anslutningssida:

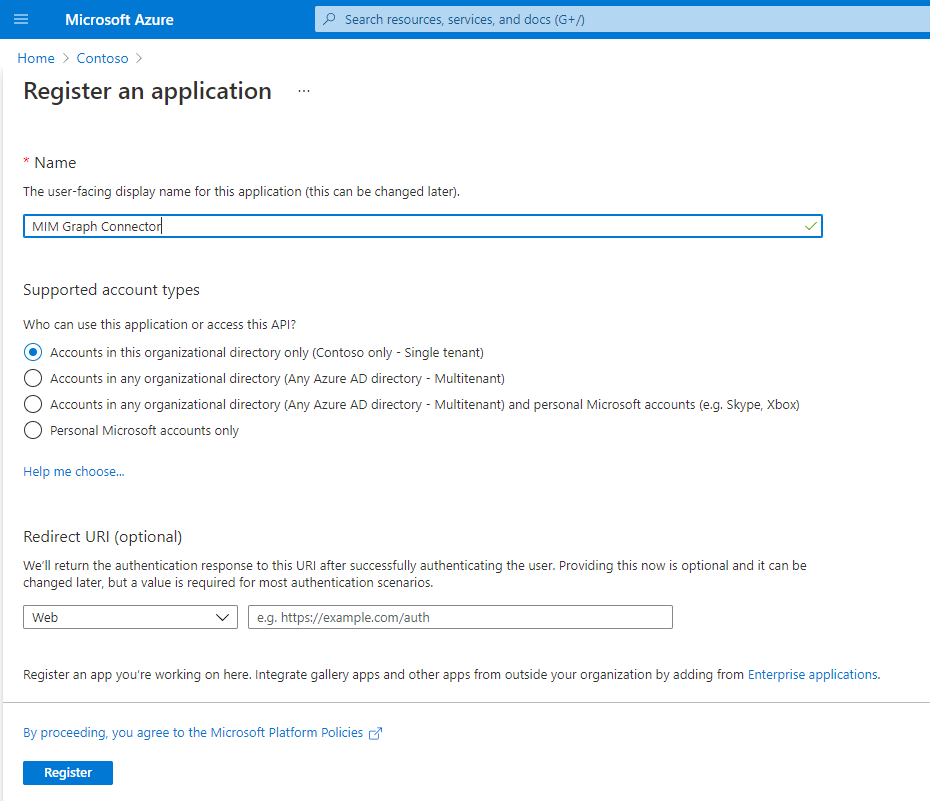

Generera ny klienthemlighet genom att öppna certifikat & hemligheter. Ange en nyckelbeskrivning och välj den maximala varaktigheten. Spara ändringar och hämta klienthemligheten. Värdet för klienthemlighet är inte tillgängligt för visning igen när du har lämnat sidan.

Bild 2. Ny klienthemlighet

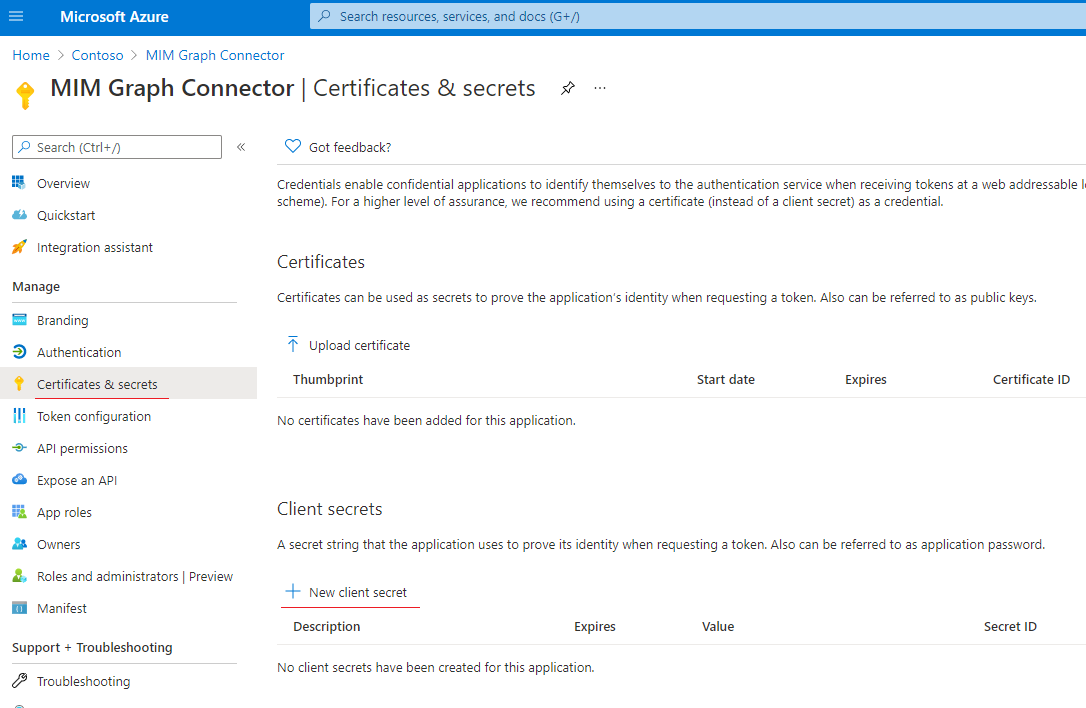

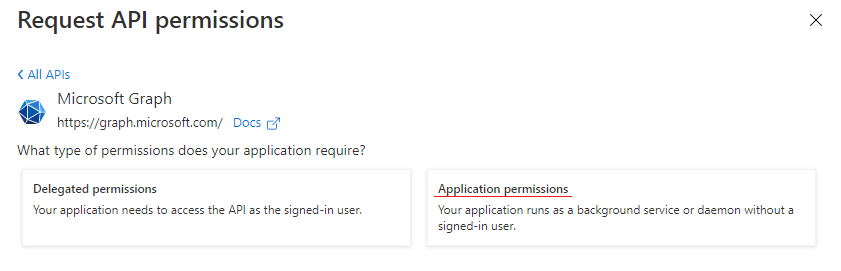

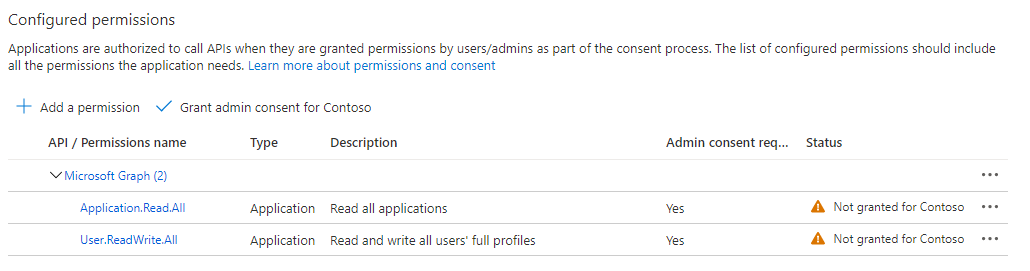

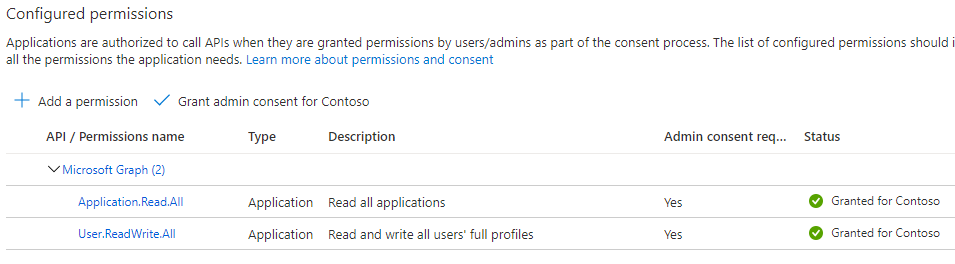

Bevilja rätt "Microsoft Graph"-behörigheter till programmet genom att öppna "API-behörigheter"

bild 3. Lägg till nytt API

bild 3. Lägg till nytt APIVälj Programbehörigheter för Microsoft Graph.

Återkalla alla behörigheter som inte behövs.

Följande behörighet bör läggas till i programmet så att det kan använda "Microsoft Graph API", beroende på scenariot:

Operation med objekt Behörighet krävs Behörighetstyp Schemadetektering Application.Read.AllApplikation Importera grupp Group.Read.AllellerGroup.ReadWrite.AllApplikation Importera användare User.Read.All,User.ReadWrite.All,Directory.Read.AllellerDirectory.ReadWrite.AllApplikation Mer information om nödvändiga behörigheter kan hittas i behörighetsreferensen .

Obs

Application.Read.All behörighet är obligatorisk för schemaidentifiering och måste beviljas oavsett vilken objekttyp som anslutningsappen fungerar med.

- Bevilja administratörsmedgivande för valda behörigheter.

Installera anslutningsappen

- Innan du installerar anslutningsappen kontrollerar du att du har följande på synkroniseringsservern:

- Microsoft .NET 4.6.2 Framework eller senare

- Microsoft Identity Manager 2016 SP2 och måste använda snabbkorrigering 4.4.1642.0 KB4021562 eller senare.

Anslutningsprogrammet för Microsoft Graph, förutom andra anslutningsprogram för Microsoft Identity Manager 2016 SP2, är tillgängligt som en nedladdning från Microsoft Download Center.

Starta om MIM-synkroniseringstjänsten.

Konfiguration av anslutning

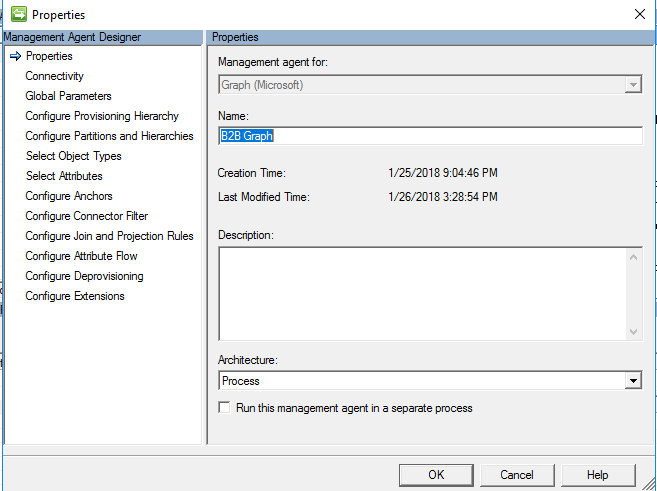

- I Synchronization Service Manager-användargränssnittet väljer du Anslutningar och Skapa. Välj Graph (Microsoft), skapa en anslutning och ge den ett beskrivande namn.

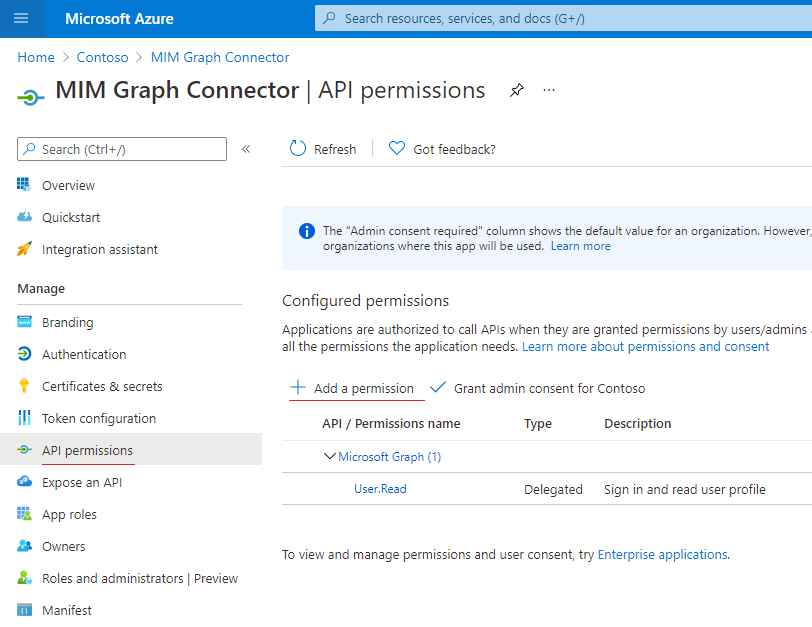

- I användargränssnittet för MIM-synkroniseringstjänsten anger du program-ID och genererad klienthemlighet. Varje hanteringsagent som konfigurerats i MIM Sync bör ha ett eget program i Microsoft Entra-ID för att undvika att köra import parallellt för samma program.

Bild 4. Anslutningssidan

Anslutningssidan (bild 4) innehåller den Graph API-version som används och klientorganisationens namn. Klient-ID och klienthemlighet representerar program-ID och nyckelvärde för programmet som tidigare skapades i Microsoft Entra-ID.

Anslutningen använder som standard v1.0 samt inloggnings- och slutpunkterna för globala Microsoft Graph-tjänsten. Om din klientorganisation finns i ett nationellt moln måste du ändra konfigurationen så att den använder slutpunkter för det nationella molnet. Observera att vissa funktioner i Graph som finns i den globala tjänsten kanske inte är tillgängliga i alla nationella moln.

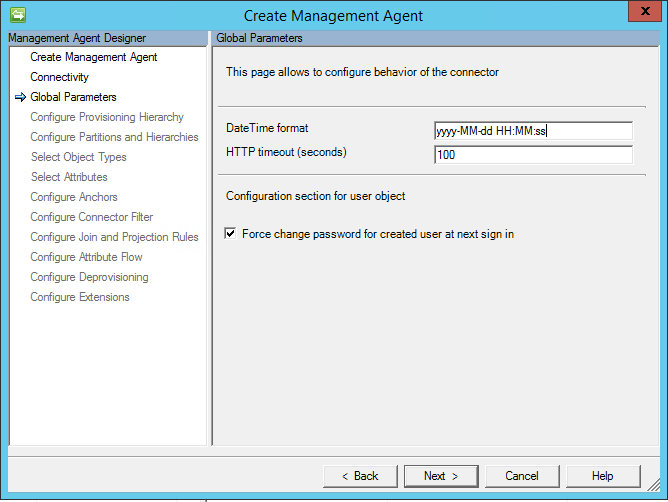

- Gör nödvändiga ändringar på sidan Globala parametrar:

Bild 5. Sidan för globala parametrar

Sidan Globala parametrar innehåller följande inställningar:

DateTime-format – format som används för alla attribut med typen Edm.DateTimeOffset. Alla datum konverteras till sträng med hjälp av det formatet under importen. Ett format tillämpas på alla attribut, som lagrar datum.

HTTP-timeout (sekunder) – tidsgräns i sekunder som ska användas under varje HTTP-anrop till Graph.

Tvinga fram lösenordsändring för den skapade användaren vid nästa inloggning – det här alternativet används för ny användare som skapas vid exporten. Om alternativet är aktiverat anges forceChangePasswordNextSignIn-egenskapen till true, annars är det falskt.

Konfigurering av anslutningsprogrammets schema och åtgärder

- Konfigurera schemat. Anslutningsappen stöder följande lista över objekttyper när den används med Graph v1.0-slutpunkten:

Användare

Fullständig eller deltaimport

Exportera (Lägg till, Uppdatera, Ta bort)

Grupp

Fullständig eller deltaimport

Exportera (Lägg till, Uppdatera, Ta bort)

Ytterligare objekttyper kan visas när du konfigurerar anslutningsappen så att den använder Graph beta-slutpunkten.

Listan över attributtyper som stöds:

Edm.BooleanEdm.StringEdm.DateTimeOffset(sträng i anslutningsutrymme)microsoft.graph.directoryObject(referens i anslutningsutrymme till något av de objekt som stöds)microsoft.graph.contact

Flervärdesattribut (samling) stöds också för någon av en typ från listan ovan.

Anslutningsappen använder attributet "id" för fästpunkt och DN för alla objekt. Därför behövs inte byt namn eftersom Graph API inte tillåter att ett objekt ändrar sitt id-attribut.

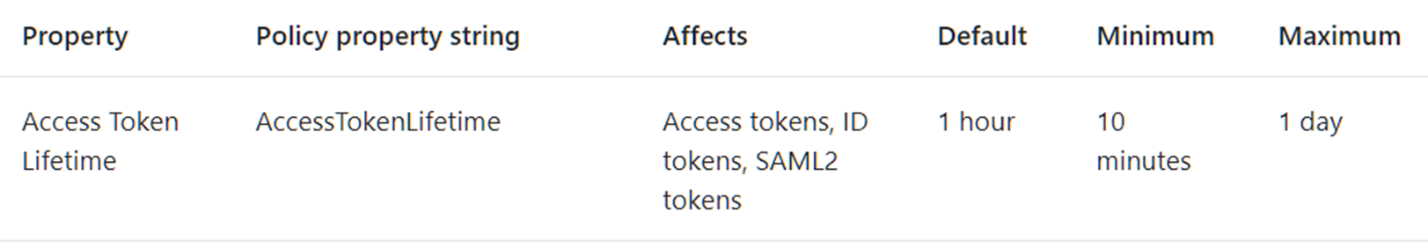

Livslängd för åtkomsttoken

Ett Graph-program kräver en åtkomsttoken för åtkomst till Graph API. En anslutning kommer att begära en ny åtkomsttoken för varje iteration av importen (importiteration beror på sidstorlek). Till exempel:

Microsoft Entra-ID innehåller 10 000 objekt

Sidstorleken som konfigurerats i konnektorn är 5 000

I det här fallet kommer det att finnas två iterationer under importen, var och en av dem returnerar 5 000 objekt till Sync. Därför begärs en ny åtkomsttoken två gånger.

Under exporten begärs en ny åtkomsttoken för varje objekt som måste läggas till/uppdateras/tas bort.

Frågefilter

Graph API-slutpunkter erbjuder en möjlighet att begränsa mängden objekt som returneras av GET-frågor genom att introducera $filter parameter.

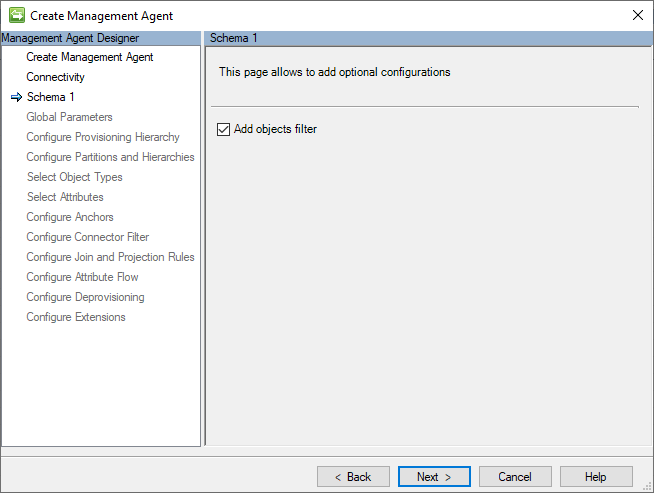

Om du vill aktivera användning av frågefilter för att förbättra den fullständiga importprestandacykeln aktiverar du kryssrutan schema 1 sidan med anslutningsegenskaper Lägg till objektfilter.

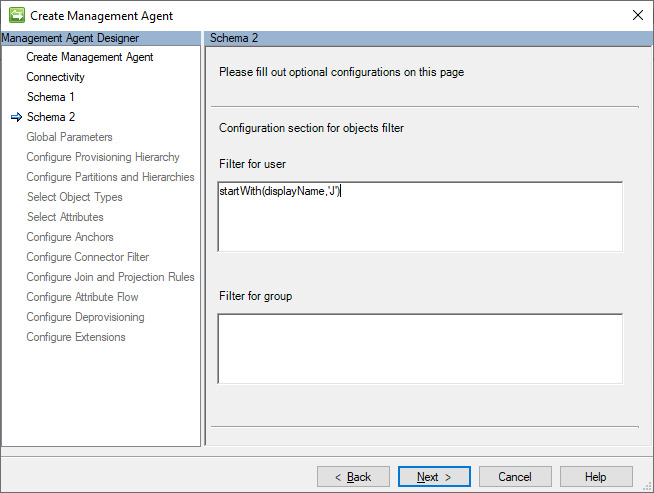

Därefter, på sidan för Schema 2, skriv ett uttryck som ska användas för att filtrera användare, grupper, kontakter eller tjänstehuvudprinciper.

På skärmbilden ovan är filtret startsWith(displayName,'J') inställt på att endast läsa användare vars displayName-attributvärde börjar med "J".

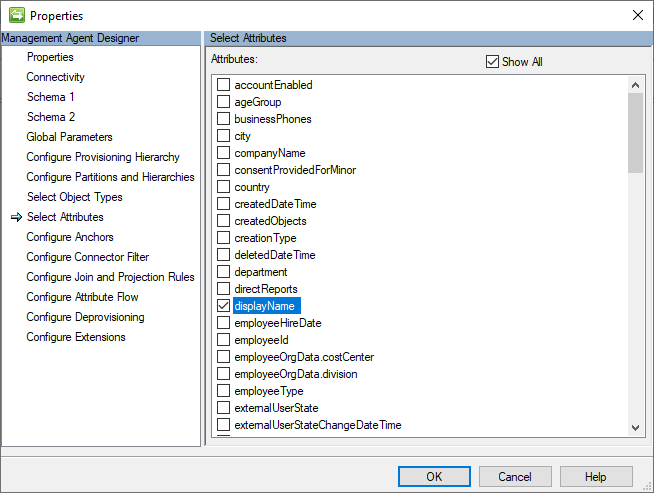

Kontrollera att attributet som används i filteruttrycket är markerat i anslutningsegenskaper.

Mer information om $filter användning av frågeparametrar finns i den här artikeln: Använd frågeparametrar för att anpassa svar.

Obs

Delta-frågeslutpunkten erbjuder för närvarande inte filtreringsfunktioner, därför är användningen av filter begränsad till fullständig import. du får ett felmeddelande när du försöker starta deltaimportkörningen med frågefilter aktiverade.

Felsökning

Aktivera loggar

Om det finns några problem i Graph kan loggar användas för att lokalisera problemet. Loggning kan därför aktiveras i på samma sätt som för generiska kontakter. Eller bara genom att lägga till följande i miiserver.exe.config (inuti system.diagnostics/sources avsnittet):

<source name="ConnectorsLog" switchValue="Verbose">

<listeners>

<add initializeData="ConnectorsLog"

type="System.Diagnostics.EventLogTraceListener, System, Version=4.0.0.0,

Culture=neutral, PublicKeyToken=b77a5c561934e089"

name="ConnectorsLogListener" traceOutputOptions="LogicalOperationStack,

DateTime, Timestamp, Callstack" />

<remove name="Default" />

</listeners>

</source>

Obs

Om "Kör den här hanteringsagenten i en separat process" är aktiverad ska dllhost.exe.config användas i stället för miiserver.exe.config.

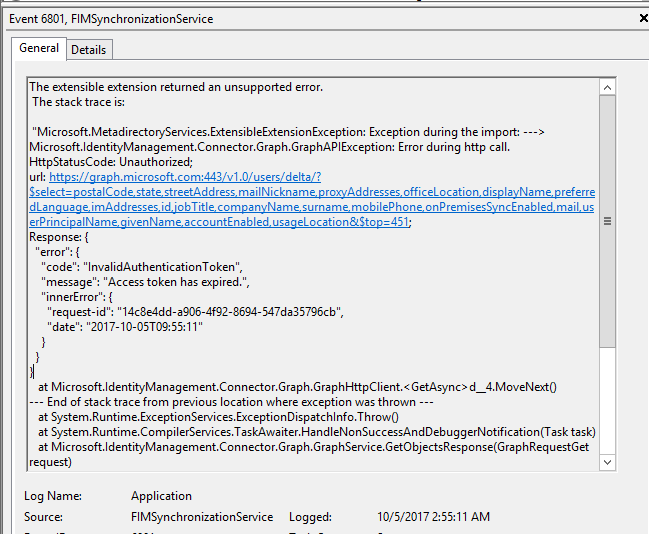

fel om att åtkomsttoken har upphört att gälla

Anslutningsappen kan returnera HTTP-fel 401 Obehörigt, meddelande "Åtkomsttoken har upphört att gälla.":

Bild 6. "Åtkomsttoken har upphört att gälla." Fel

Orsaken till det här problemet kan vara konfigurationen av åtkomsttokens livslängd från Azure-sidan. Som standard upphör åtkomsttoken att gälla efter 1 timme. Information om hur du ökar förfallotiden finns i den här artikeln.

Exempel på detta med hjälp av den offentliga förhandsversionen av Azure AD PowerShell-modulen Public Preview

New-AzureADPolicy -Definition @('{"TokenLifetimePolicy":{"Version":1, "AccessTokenLifetime":"5:00:00"}}') -DisplayName "OrganizationDefaultPolicyScenario" -IsOrganizationDefault $true -Type "TokenLifetimePolicy"

Nästa steg

- Graph Explorer, perfekt för felsökning av HTTP-samtalsproblem

- principer för versionshantering, support och icke-bakåtkompatibla ändringar för Microsoft Graph

- Nationella molndistributioner av Microsoft Graph

- Ladda ner Microsoft Identity Manager-anslutning för Microsoft GraphMIM B2B Slut-till-Slut-Distribution