Blockera åtkomst för användare med insiderrisk

De flesta användare har ett normalt beteende som kan spåras. När de hamnar utanför den här normen kan det vara riskabelt att tillåta att de bara loggar in. Du kanske vill blockera den användaren eller be dem granska en specifik användningsprincip. Microsoft Purview kan ge en insiderrisksignal till villkorsstyrd åtkomst för att förfina beslut om åtkomstkontroll. Hantering av insiderrisk är en del av Microsoft Purview. Du måste aktivera den innan du kan använda signalen i villkorsstyrd åtkomst.

Användarundantag

Principer för villkorlig åtkomst är kraftfulla verktyg. Vi rekommenderar att du undantar följande konton från dina principer:

-

Nödåtkomst eller break-glass-konton för att förhindra utelåsning på grund av felkonfiguration av policyer. Om det osannolika skulle inträffa och alla administratörer blir utelåsta, kan ditt nödkonto för administratörsåtkomst användas för att logga in och vidta åtgärder för att återställa åtkomsten.

- Mer information finns i artikeln Hantera konton för nödåtkomst i Microsoft Entra-ID.

-

Tjänstkonton och tjänstens huvudnamn, till exempel Microsoft Entra Connect Sync-kontot. Tjänstkonton är icke-interaktiva konton som inte är knutna till någon viss användare. De används normalt av serverdelstjänster som tillåter programmatisk åtkomst till program, men används även för att logga in på system i administrativa syften. Anrop som görs av tjänsthuvudprincipaler blockeras inte av principer för villkorsstyrd åtkomst som gäller för användare. Använd villkorsstyrd åtkomst för arbetsbelastningskonton för att definiera principer som riktar sig till tjänstprincipaler.

- Om din organisation har dessa konton som används i skript eller kod kan du överväga att ersätta dem med hanterade identiteter.

Mallutplacering

Organisationer kan välja att distribuera den här principen med hjälp av stegen nedan eller med hjälp av mallarna för villkorsstyrd åtkomst.

Blockera åtkomst med princip för villkorsstyrd åtkomst

Tips

Konfigurera anpassningsbart skydd innan du skapar följande princip.

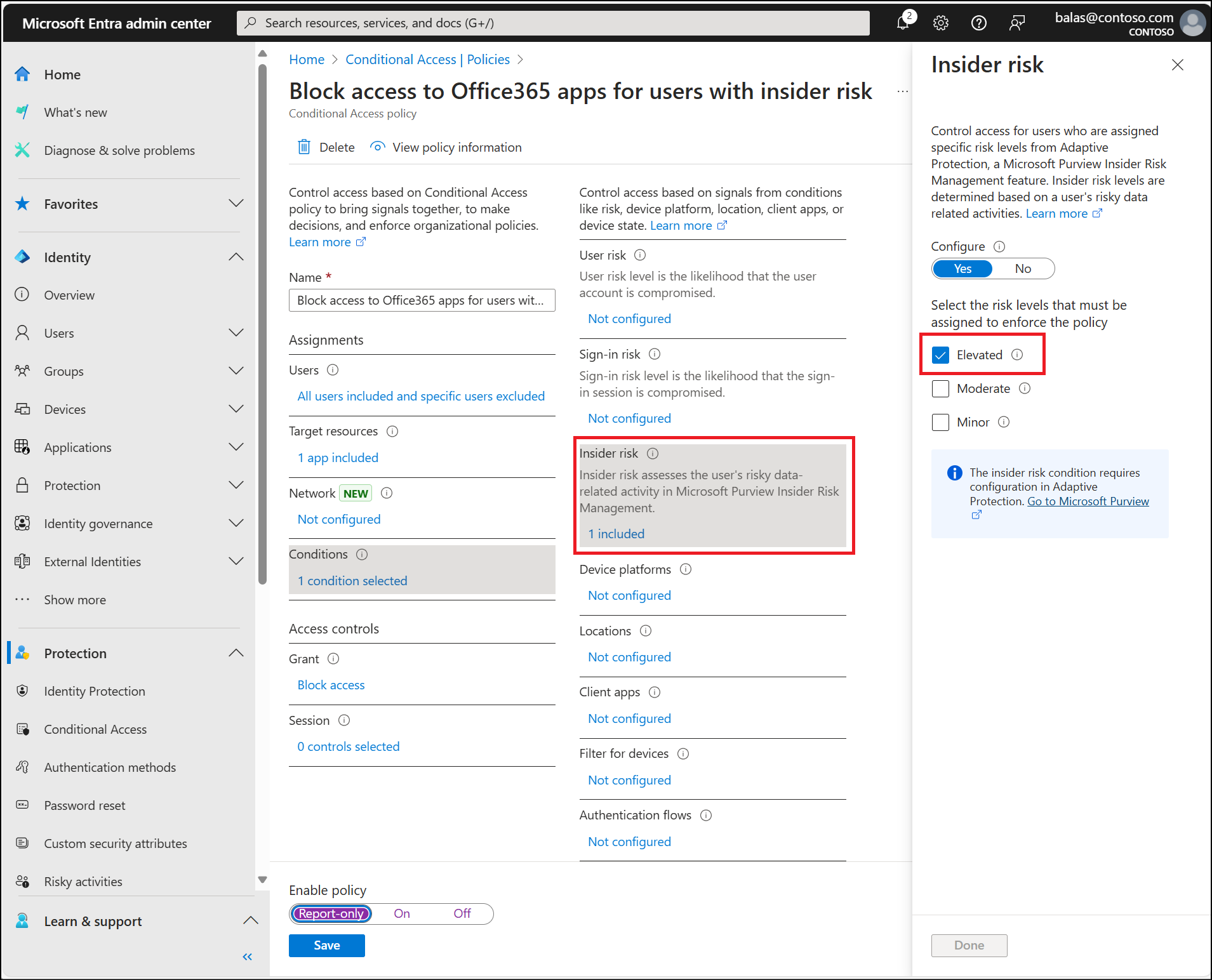

- Logga in på Microsoft Entra admincenter som minst en administratör för villkorsstyrd åtkomst.

- Bläddra till Skydd>Villkorsstyrd åtkomst>Principer.

- Välj Ny princip.

- Ge principen ett namn. Vi rekommenderar att organisationer skapar en meningsfull standard för namnen på sina principer.

- Under Tilldelningar väljer du Användare eller arbetsbelastningsidentiteter.

- Under Inkludera väljer du Alla användare.

- Under Exkludera:

- Välj Användare och grupper och välj organisationens konton för nödåtkomst eller break-glass.

- Välj Gäst eller externa användare och välj följande:

- B2B-direktanslutningsanvändare.

- Tjänstleverantörsanvändare.

- Andra externa användare.

- Under Målresurser>Resurser (tidigare molnappar)>Inkludera väljer du Alla resurser (tidigare "Alla molnappar").

- Under Villkor>Insiderrisk anger du Konfigurera till Ja.

- Under Välj de risknivåer som måste tilldelas för att tillämpa principen.

- Välj Upphöjd.

- Välj Klar.

- Under Välj de risknivåer som måste tilldelas för att tillämpa principen.

- Under Åtkomstkontroller>Bevilja väljer du Blockera åtkomst och sedan Välj.

- Bekräfta inställningarna och ställ in Aktivera princip till Rapportera endast.

- Välj Skapa för att skapa för att aktivera principen.

När administratörerna har bekräftat inställningarna med läget endast rapport kan de flytta växlingsknappen Aktivera policy från Rapportering till På.

Vissa administratörer kan skapa andra principer för villkorsstyrd åtkomst som använder andra åtkomstkontroller, till exempel användningsvillkor på lägre nivåer av insiderrisk.