Konfigurera certifikatutfärdare för Microsoft Entra-certifikatbaserad autentisering

Det bästa sättet att konfigurera certifikatutfärdare är med det PKI-baserade förtroendearkivet (förhandsversion). Du kan delegera konfigurationen med ett PKI-baserat förtroendearkiv till minst privilegierade roller. Mer information finns i Steg 1: Konfigurera certifikatutfärdare med PKI-baserat förtroendearkiv (förhandsversion).

Som ett alternativ kan en global administratör följa stegen i det här avsnittet för att konfigurera certifikatutfärdare med hjälp av administrationscentret för Microsoft Entra eller Microsoft Graph REST API:er och de programutvecklingspaket (SDK:er som stöds), till exempel Microsoft Graph PowerShell. PKI-infrastrukturen (Public Key Infrastructure) eller PKI-administratören bör kunna tillhandahålla listan över utfärdande certifikatutfärdare.

Om du vill se till att du har konfigurerat alla certifikatutfärdare öppnar du användarcertifikatet och klickar på fliken Certifieringssökväg . Kontrollera att varje certifikatutfärdare tills roten har laddats upp till Microsoft Entra ID-förtroendearkivet. Microsoft Entra-certifikatbaserad autentisering (CBA) misslyckas om det saknas certifikatutfärdare.

Konfigurera certifikatutfärdare med hjälp av administrationscentret för Microsoft Entra

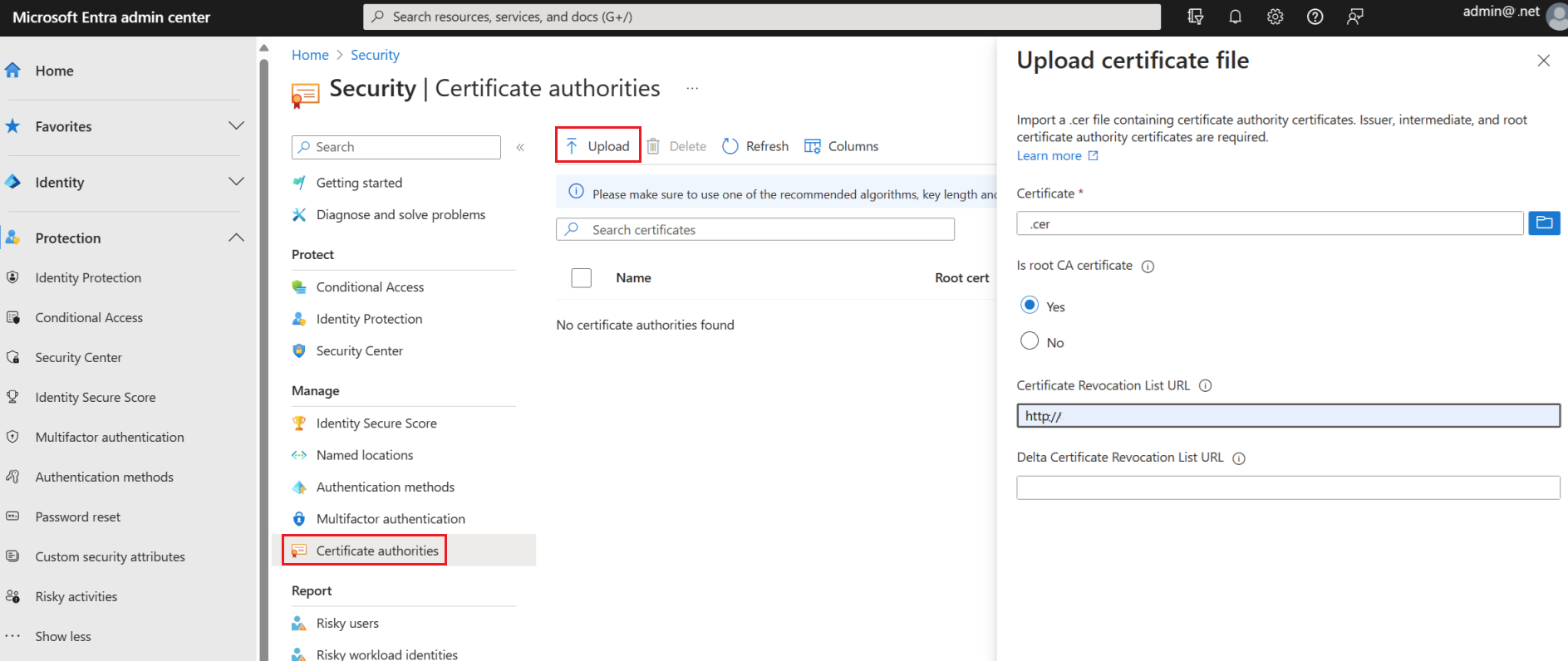

Utför följande steg för att konfigurera certifikatutfärdare för att aktivera CBA i administrationscentret för Microsoft Entra:

-

Logga in på administrationscentret för Microsoft Entra som global administratör.

Bläddra till Skydd>Visa fler>certifikatutfärdare för Security Center (eller Identitetssäkerhetspoäng). >

Om du vill ladda upp en ca väljer du Ladda upp:

Välj CA-filen.

Välj Ja om certifikatutfärdare är ett rotcertifikat, annars väljer du Nej.

För URL:en för listan över återkallade certifikat anger du den Internetuppkopplade URL:en för ca-bas-CRL:en som innehåller alla återkallade certifikat. Om URL:en inte har angetts misslyckas inte autentisering med återkallade certifikat.

För URL:en för listan över återkallade deltacertifikat anger du den Internetuppkopplade URL:en för den crl som innehåller alla återkallade certifikat sedan den senaste bas-CRL:en publicerades.

Markera Lägga till.

Om du vill ta bort ett CA-certifikat väljer du certifikatet och väljer Ta bort.

Välj Kolumner för att lägga till eller ta bort kolumner.

Kommentar

Det går inte att ladda upp en ny ca om någon befintlig ca har upphört att gälla. Du bör ta bort en ca som har upphört att gälla och försöka ladda upp den nya ca:n igen.

En global administratör krävs för att hantera den här funktionen.

Konfigurera certifikatutfärdare (CA) med PowerShell

Endast en CRL-distributionsplats (CDP) för en betrodd ca stöds. CDP:n kan bara vara HTTP-URL:er. URL:er för Online Certificate Status Protocol (OCSP) eller Lightweight Directory Access Protocol (LDAP) stöds inte.

Om du vill konfigurera certifikatutfärdarna i Microsoft Entra-ID laddar du upp följande för varje certifikatutfärdare:

- Den offentliga delen av certifikatet i .cer format

- Internetuppkopplade URL:er där listor över återkallade certifikat finns

Schemat för en certifikatutfärdare ser ut så här:

class TrustedCAsForPasswordlessAuth

{

CertificateAuthorityInformation[] certificateAuthorities;

}

class CertificateAuthorityInformation

{

CertAuthorityType authorityType;

X509Certificate trustedCertificate;

string crlDistributionPoint;

string deltaCrlDistributionPoint;

string trustedIssuer;

string trustedIssuerSKI;

}

enum CertAuthorityType

{

RootAuthority = 0,

IntermediateAuthority = 1

}

För konfigurationen kan du använda Microsoft Graph PowerShell:

Starta Windows PowerShell med administratörsbehörighet.

Installera Microsoft Graph PowerShell:

Install-Module Microsoft.Graph

Som ett första konfigurationssteg måste du upprätta en anslutning till din klientorganisation. Så snart det finns en anslutning till din klientorganisation kan du granska, lägga till, ta bort och ändra de betrodda certifikatutfärdare som har definierats i din katalog.

Anslut

Om du vill upprätta en anslutning till klientorganisationen använder du Connect-MgGraph:

Connect-MgGraph

Hämta

Om du vill hämta de betrodda certifikatutfärdare som har definierats i din katalog använder du Get-MgOrganizationCertificateBasedAuthConfiguration.

Get-MgOrganizationCertificateBasedAuthConfiguration

Lägg till

Kommentar

Uppladdningen av nya certifikatutfärdare misslyckas när någon av de befintliga certifikatutfärdarna har upphört att gälla. Klientadministratören bör ta bort de förfallna certifikatutfärdarna och sedan ladda upp den nya certifikatutfärdare.

Följ föregående steg för att lägga till en certifikatfärdare i administrationscentret för Microsoft Entra.

AuthorityType

- Använd 0 för att ange en rotcertifikatutfärdare

- Använd 1 för att ange en mellanliggande eller utfärdande certifikatutfärdare

crlDistributionPoint

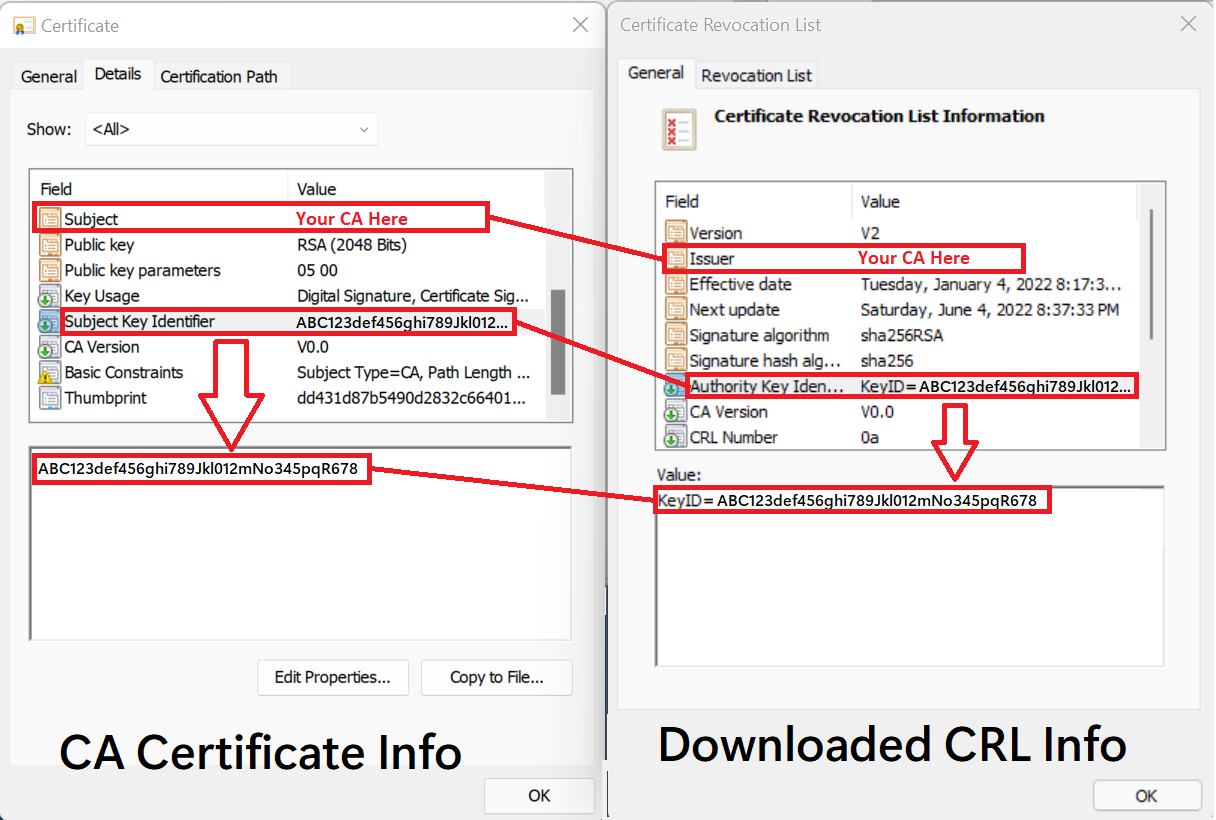

Ladda ned CRL och jämför CA-certifikatet och CRL-informationen. Kontrollera att crlDistributionPoint-värdet i föregående PowerShell-exempel är giltigt för den ca som du vill lägga till.

Följande tabell och bild visar hur du mappar information från CA-certifikatet till attributen för den nedladdade crl-filen.

| Ca-certifikatinformation | = | Hämtad CRL-information |

|---|---|---|

| Ämne | = | Utfärdare |

| Nyckelidentifierare för certifikatmottagare | = | Utfärdarnyckelidentifierare (KeyID) |

Dricks

Värdet för crlDistributionPoint i föregående exempel är http-platsen för certifikatutfärdares lista över återkallade certifikat (CRL). Det här värdet finns på några platser:

- I CDP-attributet (CRL Distribution Point) för ett certifikat som utfärdats från certifikatutfärdare.

Om den utfärdande certifikatutfärdarservern kör Windows Server:

- På egenskaperna för certifikatutfärdare i certifikatutfärdare Microsoft Management Console (MMC).

- På ca:en genom att köra

certutil -cainfo cdp. Mer information finns i certutil.

Mer information finns i Förstå processen för återkallande av certifikat.

Konfigurera certifikatutfärdare med hjälp av Microsoft Graph-API:er

Microsoft Graph-API:er kan användas för att konfigurera certifikatutfärdare. Följ stegen i MSGraph-kommandona för certificatebasedauthconfiguration för att uppdatera microsoft Entra-certifikatutfärdarens förtroendearkiv.

Verifiera certifikatutfärdarkonfiguration

Kontrollera att konfigurationen tillåter Microsoft Entra CBA att:

- Verifiera ca-förtroendekedjan

- Hämta listan över återkallade certifikat (CRL) från den konfigurerade certifikatutfärdar-CRL-distributionsplatsen (CDP)

Om du vill verifiera CA-konfigurationen installerar du MSIdentity Tools PowerShell-modulen och kör Test-MsIdCBATrustStoreConfiguration. Den här PowerShell-cmdleten granskar ca-konfigurationen för Microsoft Entra-klientorganisationen. Den rapporterar fel och varningar för vanliga felkonfigurationer.

Relaterat innehåll

Så här konfigurerar du Microsoft Entra-certifikatbaserad autentisering