Microsoft Entra-distributionsscenario – Personal- och gästregistrering, identitet och åtkomst till livscykelstyrning i alla dina appar

Distributionsscenarierna i Microsoft Entra ger detaljerad vägledning om hur du kombinerar och testar dessa Microsoft Entra Suite-produkter:

- Microsoft Entra ID Protection

- Styrning av Microsoft Entra-ID

- Microsoft Entra – verifierat ID (premiumfunktioner)

- Microsoft Entra internetåtkomst

- Microsoft Entra privatåtkomst

I de här guiderna beskriver vi scenarier som visar värdet för Microsoft Entra Suite och hur dess funktioner fungerar tillsammans.

- Introduktion till Microsoft Entra-distributionsscenarier

- Microsoft Entra-distributionsscenario – Modernisera fjärråtkomst till lokala appar med MFA per app

- Microsoft Entra-distributionsscenario – Skydda Internetåtkomst baserat på affärsbehov

Scenarioöversikt

I den här guiden beskriver vi hur du konfigurerar Microsoft Entra Suite-produkter för ett scenario där den fiktiva organisationen Contoso vill anställa nya distansanställda och ge dem säker och sömlös åtkomst till nödvändiga appar och resurser. De vill bjuda in och samarbeta med externa användare (till exempel partner, leverantörer eller kunder) och ge dem åtkomst till relevanta appar och resurser.

Contoso använder Microsoft Entra – verifierat ID för att utfärda och verifiera digitala bevis på identitet och status för nya distansanställda (baserat på personaldata) och externa användare (baserat på e-postinbjudningar). Digitala plånböcker lagrar identitetsbevis och status för att ge åtkomst till appar och resurser. Som ett extra säkerhetsmått kan Contoso verifiera identiteten med ansiktsigenkänning med ansiktsigenkänning för ansiktsigenkänning med ansiktsigenkänning baserat på den bild som autentiseringsuppgifterna lagrar.

De använder Microsoft Entra ID Governance för att skapa och bevilja åtkomstpaket för anställda och externa användare baserat på verifierbara autentiseringsuppgifter.

- För anställda baserar de åtkomstpaket på jobbfunktion och avdelning. Åtkomstpaket innehåller molnbaserade och lokala appar och resurser som anställda behöver åtkomst till.

- För externa medarbetare baserar de åtkomstpaket på inbjudan för att definiera externa användarroller och behörigheter. Åtkomstpaketen innehåller endast appar och resurser som externa användare behöver åtkomst till.

Anställda och externa användare kan begära åtkomstpaket via en självbetjäningsportal där de tillhandahåller digitala bevis som identitetsverifiering. Med enkel inloggning och multifaktorautentisering ger microsoft Entra-konton för anställda och externa användare åtkomst till appar och resurser som deras åtkomstpaket innehåller. Contoso verifierar autentiseringsuppgifter och beviljar åtkomstpaket utan manuella godkännanden eller etablering.

Contoso använder Microsoft Entra ID Protection och villkorlig åtkomst för att övervaka och skydda konton mot riskfyllda inloggningar och användarbeteende. De tillämpar lämpliga åtkomstkontroller baserat på plats, enhet och risknivå.

Konfigurera krav

Om du vill distribuera och testa lösningen konfigurerar du de förutsättningar som vi beskriver i det här avsnittet.

Konfigurera Microsoft Entra – verifierat ID

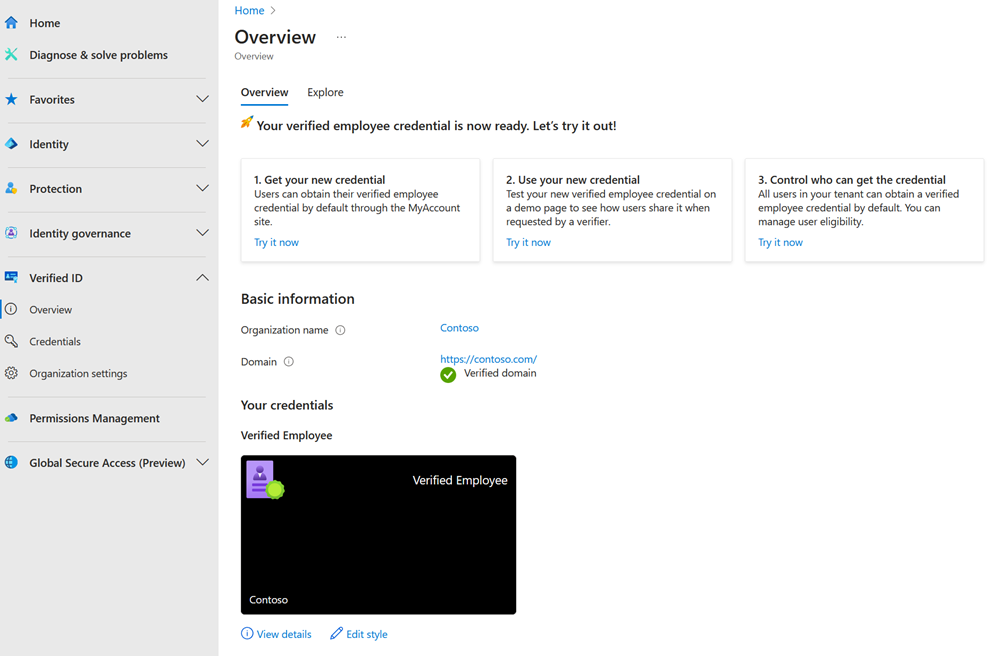

I det här scenariot utför du de här nödvändiga stegen för att konfigurera Microsoft Entra – verifierat ID med snabbkonfiguration (förhandsversion):

Registrera en anpassad domän (krävs för snabb installation) genom att följa stegen i artikeln Lägg till din anpassade domän .

Logga in på administrationscentret för Microsoft Entra som global administratör.

- Välj Verifierat ID.

- Välj Installation.

- Välj Komma igång.

Om du har flera domäner registrerade för din Microsoft Entra-klient väljer du den som du vill använda för Verifierat ID.

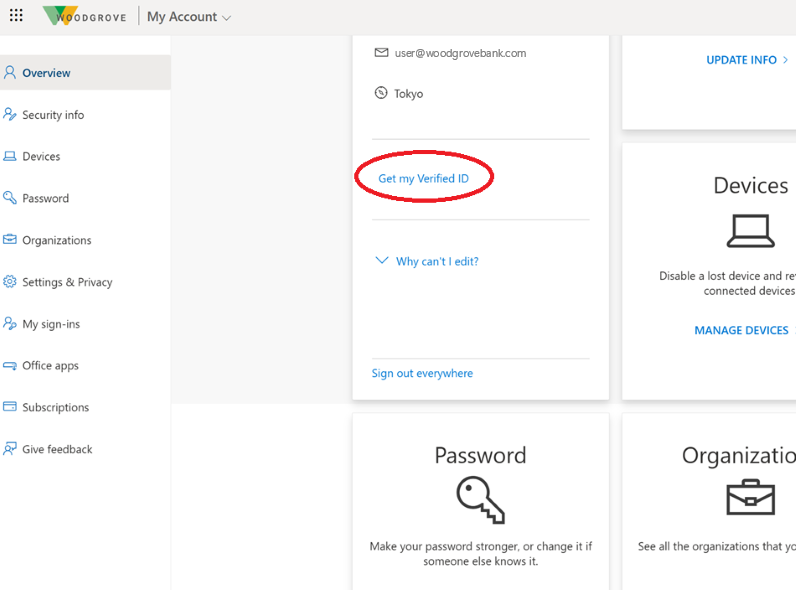

När konfigurationsprocessen är klar ser du en standardautentiseringsuppgift på arbetsplatsen som är tillgänglig för att redigera och erbjuda anställda i din klientorganisation på sidan Mitt konto .

Logga in på testanvändarens Mitt konto med sina Microsoft Entra-autentiseringsuppgifter. Välj Hämta mitt verifierade ID för att utfärda en verifierad autentiseringsuppgift på arbetsplatsen.

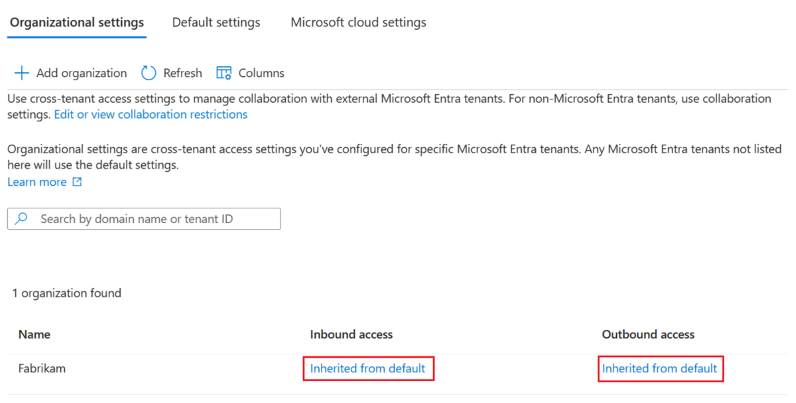

Lägga till betrodd extern organisation (B2B)

Följ de här nödvändiga stegen för att lägga till en betrodd extern organisation (B2B) för scenariot.

Logga in på administrationscentret för Microsoft Entra som minst säkerhetsadministratör.

Bläddra till Inställningar för identitetsåtkomst>för externa identiteter>mellan klientorganisationer. Välj Organisationsinställningar.

Välj Lägg till organisation.

Ange organisationens fullständiga domännamn (eller klient-ID).

Välj organisationen i sökresultaten. Markera Lägga till.

Bekräfta den nya organisationen (som ärver dess åtkomstinställningar från standardinställningarna) i Organisationsinställningar.

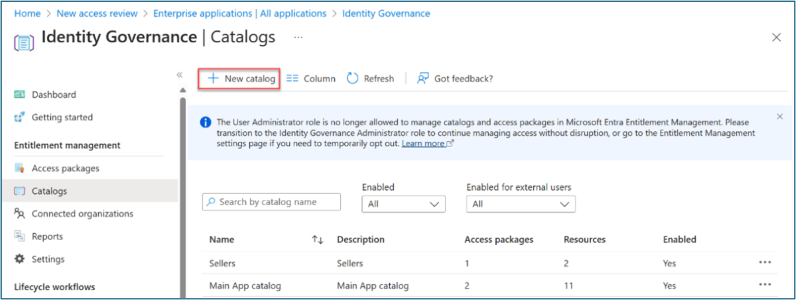

Skapa katalog

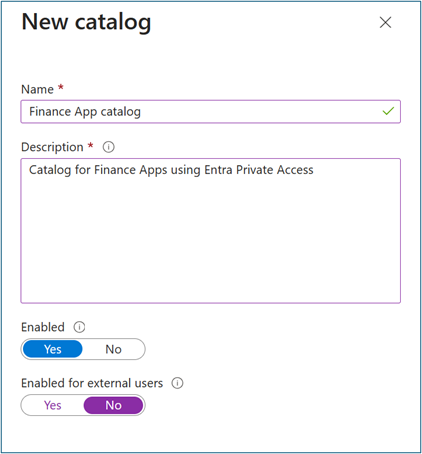

Följ de här stegen för att skapa en rättighetshanteringskatalog för scenariot.

Logga in på administrationscentret för Microsoft Entra som minst identitetsstyrningsadministratör.

Bläddra till Kataloger för berättigandehantering av>identitetsstyrning.>

Välj +Ny katalog.

Ange ett unikt namn och en beskrivning för katalogen . Beställare ser den här informationen i information om ett åtkomstpaket.

Om du bara vill skapa åtkomstpaket i den här katalogen för interna användare väljer du Aktiverad för externa användare>Nej.

Öppna katalogen som du vill lägga till resurser till i Katalogen. Välj Resurser>+Lägg till resurser.

Välj Typ och sedan Grupper och Teams, Program eller SharePoint-webbplatser.

Välj en eller flera resurser av den typ som du vill lägga till i katalogen. Markera Lägga till.

Skapa åtkomstpaket

Om du vill distribuera och testa lösningen konfigurerar du de åtkomstpaket som vi beskriver i det här avsnittet.

Åtkomstpaket för fjärranvändare (internt)

Följ de här stegen för att skapa ett åtkomstpaket i berättigandehantering med verifierat ID för fjärranslutna (interna) användare.

Logga in på administrationscentret för Microsoft Entra som minst identitetsstyrningsadministratör.

Bläddra till Åtkomstpaket för rättighetshantering>för identitetsstyrning.>

Välj Nytt åtkomstpaket.

För Grundläggande ger du åtkomstpaketet ett namn (till exempel Finance Apps för fjärranvändare). Ange katalogen som du skapade tidigare.

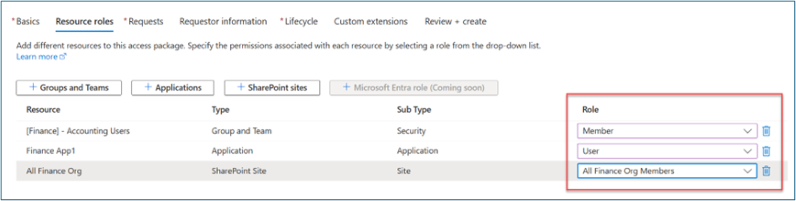

För Resursroller väljer du en resurstyp (till exempel: Grupper och Teams, Program, SharePoint-webbplatser). Välj en eller flera resurser.

I Roll väljer du den roll som du vill att användare ska tilldelas till för varje resurs.

För Begäranden väljer du För användare i din katalog.

I Välj användare och grupper väljer du För användare i din katalog. Välj + Lägg till användare och grupper. Välj en befintlig grupp som har rätt att begära åtkomstpaketet.

Bläddra till Obligatoriska verifierade ID:er.

Välj + Lägg till utfärdare. Välj en utfärdare från Microsoft Entra – verifierat ID nätverket. Se till att du väljer en utfärdare från en befintlig verifierad identitet i gästplånboken.

Valfritt: I Godkännande anger du om användarna behöver godkännande när de begär åtkomstpaketet.

Valfritt: Välj Frågor i Begärandeinformation. Ange en fråga (kallas visningssträngen) som du vill ställa till beställaren. Om du vill lägga till lokaliseringsalternativ väljer du Lägg till lokalisering.

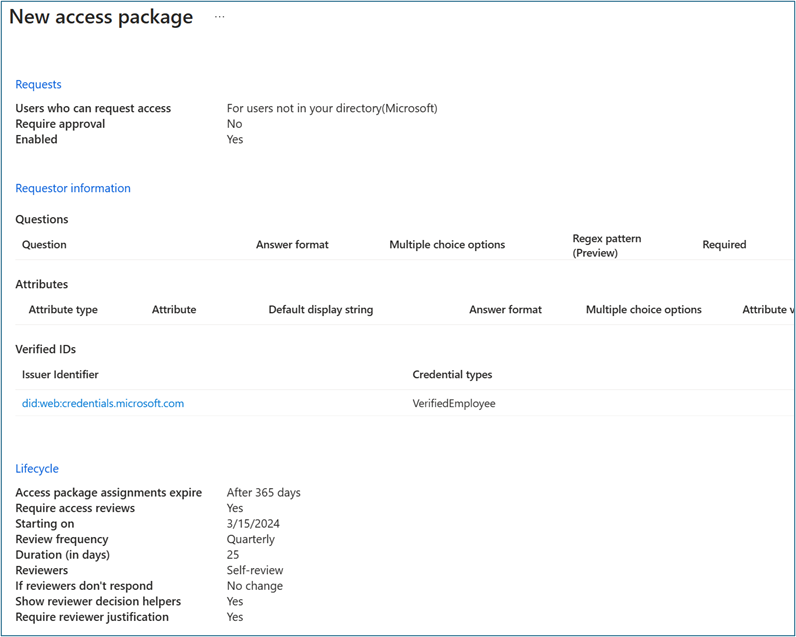

För Livscykel anger du när en användares tilldelning till åtkomstpaketet upphör att gälla. Ange om användare kan utöka sina tilldelningar. För Förfallodatum anger du Förfallodatum för Access-pakettilldelningar till På datum, Antal dagar, Antal timmar eller Aldrig.

I Åtkomstgranskningar väljer du Ja.

I Start på väljer du aktuellt datum. Ange Granskningsfrekvens till Kvartalsvis. Ange Varaktighet (i dagar) till 21.

Åtkomstpaket för gäster (B2B)

Följ de här stegen för att skapa ett åtkomstpaket i berättigandehantering med verifierat ID för gäster (B2B).

Logga in på administrationscentret för Microsoft Entra som minst identitetsstyrningsadministratör.

Bläddra till Åtkomstpaket för rättighetshantering>för identitetsstyrning.>

Välj Nytt åtkomstpaket.

För Grundläggande ger du åtkomstpaketet ett namn (till exempel Finance Apps för fjärranvändare). Ange katalogen som du skapade tidigare.

För Resursroller väljer du en resurstyp (till exempel: Grupper och Teams, Program, SharePoint-webbplatser). Välj en eller flera resurser.

I Roll väljer du den roll som du vill att användare ska tilldelas till för varje resurs.

För Begäranden väljer du För användare som inte finns i din katalog.

Välj Specifika anslutna organisationer. Om du vill välja från en lista över anslutna organisationer som du tidigare har lagt till väljer du Lägg till katalog.

Ange namnet eller domännamnet för att söka efter en tidigare ansluten organisation.

Bläddra till Obligatoriska verifierade ID:er.

Välj + Lägg till utfärdare. Välj en utfärdare från Microsoft Entra – verifierat ID nätverket. Se till att du väljer en utfärdare från en befintlig verifierad identitet i gästplånboken.

Valfritt: I Godkännande anger du om användarna behöver godkännande när de begär åtkomstpaketet.

Valfritt: Välj Frågor i Begärandeinformation. Ange en fråga (kallas visningssträngen) som du vill ställa till beställaren. Om du vill lägga till lokaliseringsalternativ väljer du Lägg till lokalisering.

För Livscykel anger du när en användares tilldelning till åtkomstpaketet upphör att gälla. Ange om användare kan utöka sina tilldelningar. För Förfallodatum anger du Förfallodatum för Access-pakettilldelningar till På datum, Antal dagar, Antal timmar eller Aldrig.

I Åtkomstgranskningar väljer du Ja.

I Start på väljer du aktuellt datum. Ange Granskningsfrekvens till Kvartalsvis. Ange Varaktighet (i dagar) till 21.

Välj Specifika granskare. Välj Självgranskning.

Skapa en inloggningsriskbaserad princip för villkorsstyrd åtkomst

Logga in på administrationscentret för Microsoft Entra som minst administratör för villkorsstyrd åtkomst.

Bläddra till Skyddsprinciper> för villkorsstyrd åtkomst.>

Välj Ny princip.

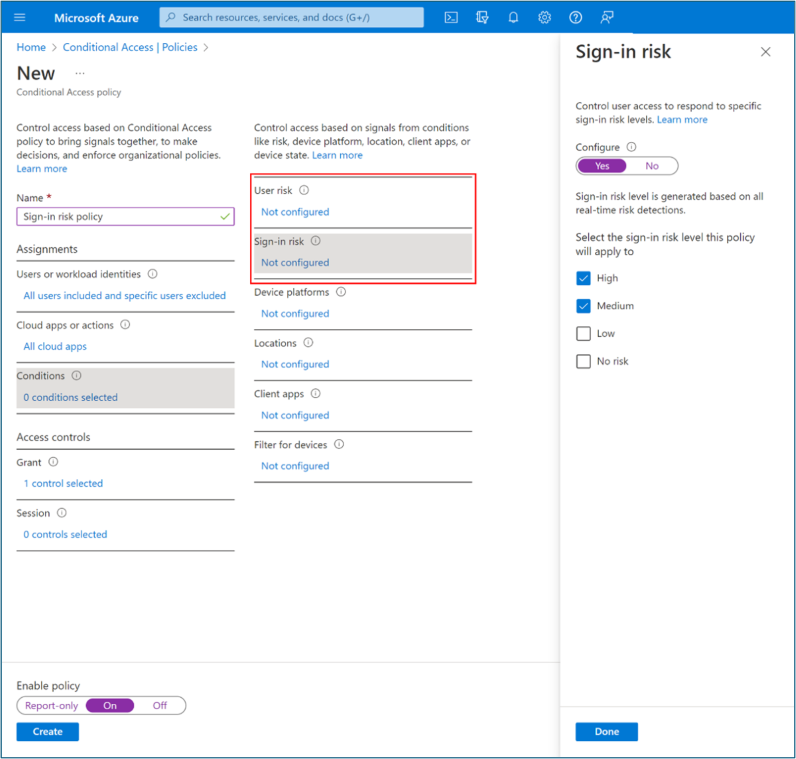

Ange ett principnamn, till exempel Skydda program för användare med fjärrinloggning med hög risk.

För Tilldelningar väljer du Användare.

- För Inkludera väljer du en fjärranvändargrupp eller väljer alla användare.

- För Exkludera väljer du Användare och grupper. Välj organisationens nödåtkomst eller break-glass-konton.

- Välj Klar.

För Molnappar eller åtgärder>Inkludera väljer du de program som ska riktas mot den här principen.

För Villkor>Inloggningsrisk anger du Konfigurera till Ja. För Välj den risknivå för inloggning som den här principen gäller för väljer du Hög och Medel.

- Välj Klar.

För Åtkomstkontroller>Bevilja.

- Välj Bevilja åtkomst>Kräv multifaktorautentisering.

För Session väljer du Inloggningsfrekvens. Välj Varje gång.

Bekräfta inställningarna. Välj Aktivera princip.

Begär åtkomstpaket

När du har konfigurerat ett åtkomstpaket med ett krav på verifierat ID kan slutanvändare som omfattas av principen begära åtkomst i portalen Min åtkomst . Godkännare granskar begäranden om godkännande, men de kan se anspråken för de verifierade autentiseringsuppgifter som begärandena presenterar.

Logga in

myaccess.microsoft.compå som fjärranvändare eller gäst.Sök efter det åtkomstpaket som du skapade tidigare (till exempel Finance Apps for Remote Users). Du kan bläddra bland de listade paketen eller använda sökfältet. Välj Begär.

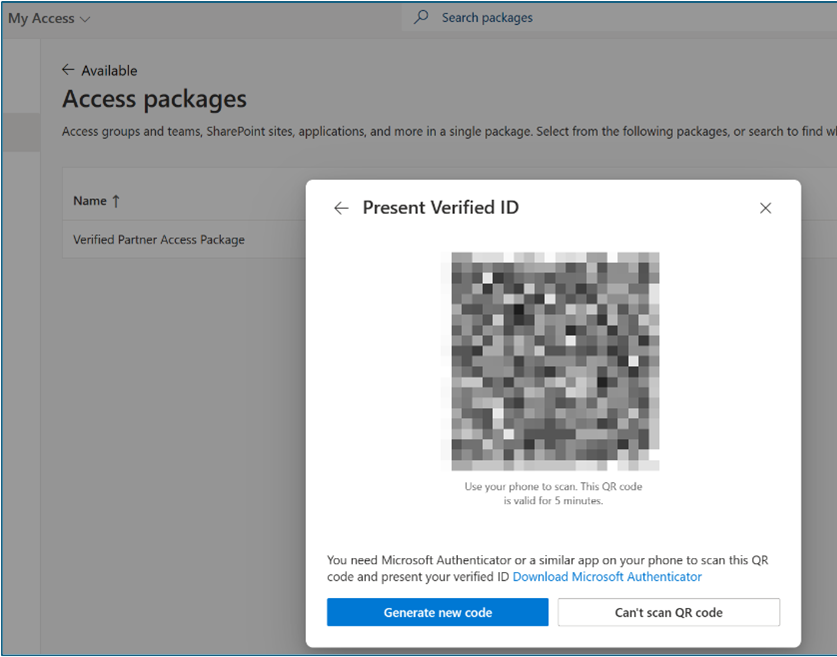

Systemet visar en informationsbanderoll med ett meddelande som: Om du vill begära åtkomst till det här åtkomstpaketet måste du presentera dina verifierbara autentiseringsuppgifter. Välj Begär åtkomst. Om du vill starta Microsoft Authenticator genomsöker du QR Code med din telefon. Dela dina autentiseringsuppgifter.

När du har delat dina autentiseringsuppgifter fortsätter du med arbetsflödet för godkännande.

Valfritt: Följ anvisningarna för att simulera riskidentifieringar i Microsoft Entra ID Protection . Du kan behöva prova flera gånger för att öka användarrisken till medelhög eller hög.

Försök att komma åt programmet som du skapade tidigare för scenariot för att bekräfta blockerad åtkomst. Du kan behöva vänta upp till en timme för blockering.

Använd inloggningsloggar för att verifiera blockerad åtkomst av principen för villkorsstyrd åtkomst som du skapade tidigare. Öppna loggar för icke-interaktiv inloggning från ZTNA-nätverksåtkomstklienten – Privat program. Visa loggar från namnet på det privata åtkomstprogrammet som du skapade tidigare som resursnamn.