Undersöka tillgångar

Microsoft Defender for Identity ger Microsoft Defender XDR användare bevis på när användare, datorer och enheter har utfört misstänkta aktiviteter eller visar tecken på att komprometteras.

Den här artikeln ger rekommendationer för hur du fastställer risker för din organisation, bestämmer hur du ska åtgärda och avgör det bästa sättet att förhindra liknande attacker i framtiden.

Undersökningssteg för misstänkta användare

Obs!

Information om hur du visar användarprofiler i Microsoft Defender XDR finns i Microsoft Defender XDR dokumentation.

Om en avisering eller incident indikerar att en användare kan vara misstänkt eller komprometterad kontrollerar du och undersöker användarprofilen för följande information och aktiviteter:

Användaridentitet

- Är användaren en känslig användare (till exempel administratör eller i en visningslista osv.)?

- Vilken roll har de i organisationen?

- Är de viktiga i organisationsträdet?

Undersök misstänkta aktiviteter, till exempel:

- Har användaren andra öppnade aviseringar i Defender för identitet eller i andra säkerhetsverktyg som Microsoft Defender för Endpoint, Microsoft Defender för molnet och/eller Microsoft Defender for Cloud Apps?

- Har användaren misslyckats med inloggningar?

- Vilka resurser fick användaren åtkomst till?

- Har användaren åtkomst till resurser med högt värde?

- Skulle användaren komma åt de resurser som de har åtkomst till?

- Vilka enheter loggade användaren in på?

- Skulle användaren logga in på enheterna?

- Finns det en lateral förflyttningssökväg (LMP) mellan användaren och en känslig användare?

Använd svaren på de här frågorna för att avgöra om kontot verkar komprometterat eller om de misstänkta aktiviteterna innebär skadliga åtgärder.

Hitta identitetsinformation inom följande Microsoft Defender XDR områden:

- Informationssidor för enskilda identiteter

- Informationssida för enskilda aviseringar eller incidenter

- Sidor med enhetsinformation

- Avancerade jaktfrågor

- Sidan Åtgärdscenter

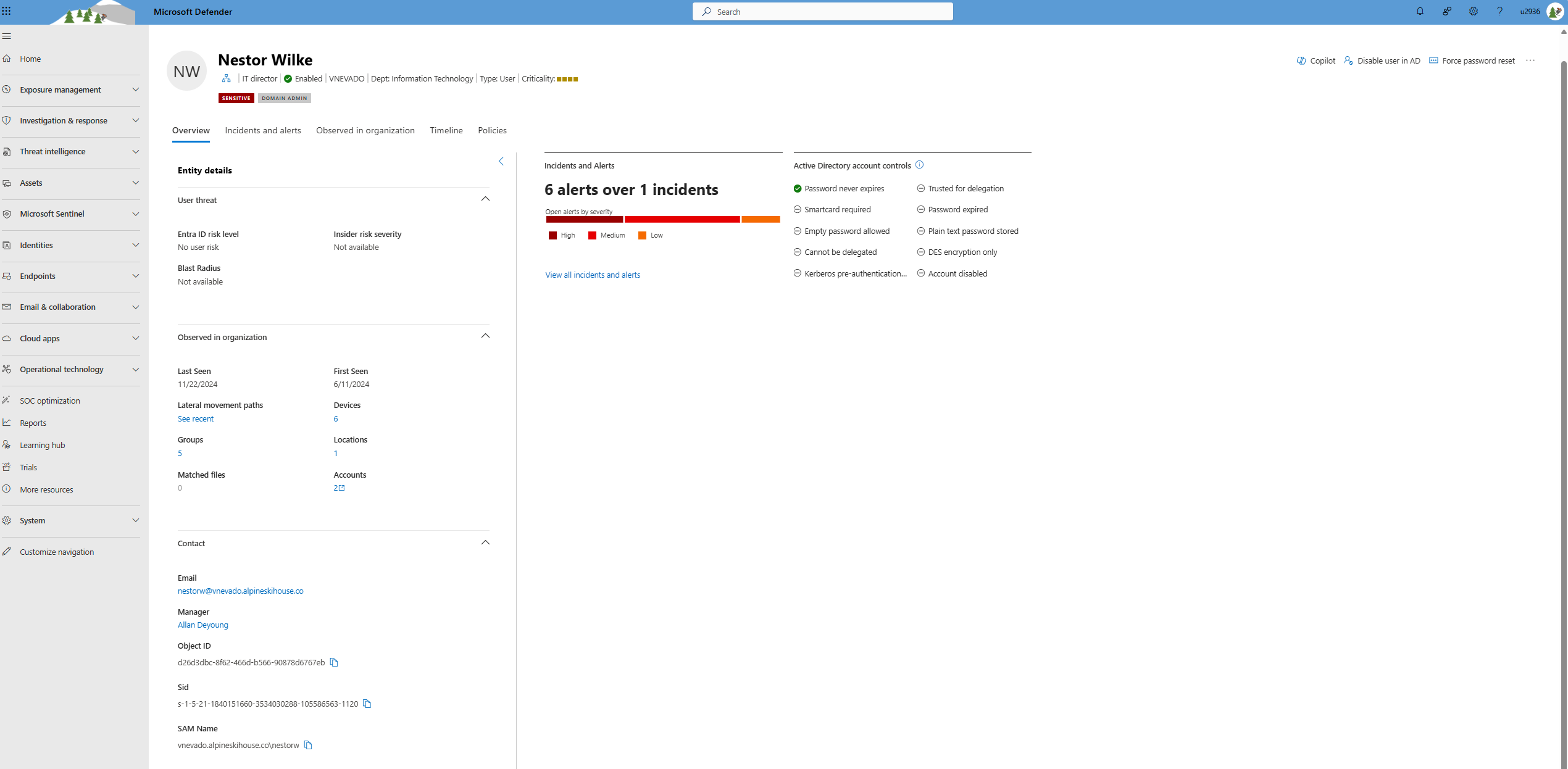

Följande bild visar till exempel informationen på sidan med identitetsinformation:

Identitetsinformation

När du undersöker en specifik identitet visas följande information på sidan med identitetsinformation:

| Sidområde för identitetsinformation | Beskrivning |

|---|---|

| Fliken Översikt | Allmänna identitetsdata, till exempel Microsoft Entra identitetsrisknivå, antalet enheter som användaren är inloggad på, när användaren först och senast sågs, användarens konton och viktigare information. Använd fliken Översikt för att även visa grafer för incidenter och aviseringar, prioritetspoäng för undersökning, ett organisationsträd, entitetstaggar och en tidslinje för poängsatt aktivitet. |

| Incidenter och aviseringar | Listor aktiva incidenter och aviseringar som involverar användaren från de senaste 180 dagarna, inklusive information som allvarlighetsgrad för aviseringar och den tid då aviseringen genererades. |

| Observeras i organisationen | Innehåller följande underområden: - Enheter: De enheter som identiteten loggade in på, inklusive de flesta och minst använda under de senaste 180 dagarna. - Platser: Identitetens observerade platser under de senaste 30 dagarna. - Grupper: Alla observerade lokala grupper för identiteten. - Laterala rörelsevägar – alla profilerade laterala rörelsevägar från den lokala miljön. |

| Tidslinje för identitet | Tidslinjen representerar aktiviteter och aviseringar som observerats från en användares identitet från de senaste 180 dagarna, vilket förenar identitetsposter över Microsoft Defender for Identity, Microsoft Defender for Cloud Apps och Microsoft Defender för Endpoint. Använd tidslinjen för att fokusera på aktiviteter som en användare har utfört eller utfört på dem inom specifika tidsramar. Välj standardvärdet 30 dagar för att ändra tidsintervallet till ett annat inbyggt värde eller till ett anpassat intervall. |

| Reparationsåtgärder | Svara komprometterade användare genom att inaktivera deras konton eller återställa deras lösenord. När du har vidta åtgärder för användare kan du kontrollera aktivitetsinformationen i Microsoft Defender XDR **Åtgärdscenter. |

Obs!

Prioritetspoäng för undersökning har upphört den 3 december 2025. Därför har både analysresultatet för undersökningsprioritet och tidslinjekorten för poängsatta aktiviteter tagits bort från användargränssnittet.

Mer information finns i Undersöka användare i Microsoft Defender XDR-dokumentationen.

Undersökningssteg för misstänkta grupper

Om en aviserings- eller incidentundersökning är relaterad till en Active Directory-grupp kontrollerar du gruppentiteten för följande information och aktiviteter:

Gruppentitet

- Är gruppen en känslig grupp, till exempel domänadministratörer?

- Innehåller gruppen känsliga användare?

Undersök misstänkta aktiviteter, till exempel:

- Har gruppen andra öppnade, relaterade aviseringar i Defender för identitet eller i andra säkerhetsverktyg som Microsoft Defender för Endpoint, Microsoft Defender för molnet och/eller Microsoft Defender for Cloud Apps?

- Vilka användare har nyligen lagts till eller tagits bort från gruppen?

- Har gruppen nyligen frågats och av vem?

Använd svaren på de här frågorna för att hjälpa dig i din undersökning.

I ett informationsfönster för en gruppentitet väljer du Gå jakt eller Öppna tidslinje för att undersöka. Du kan också hitta gruppinformation i följande Microsoft Defender XDR områden:

- Informationssida för enskilda aviseringar eller incidenter

- Sidor med enhetsinformation eller användarinformation

- Avancerade jaktfrågor

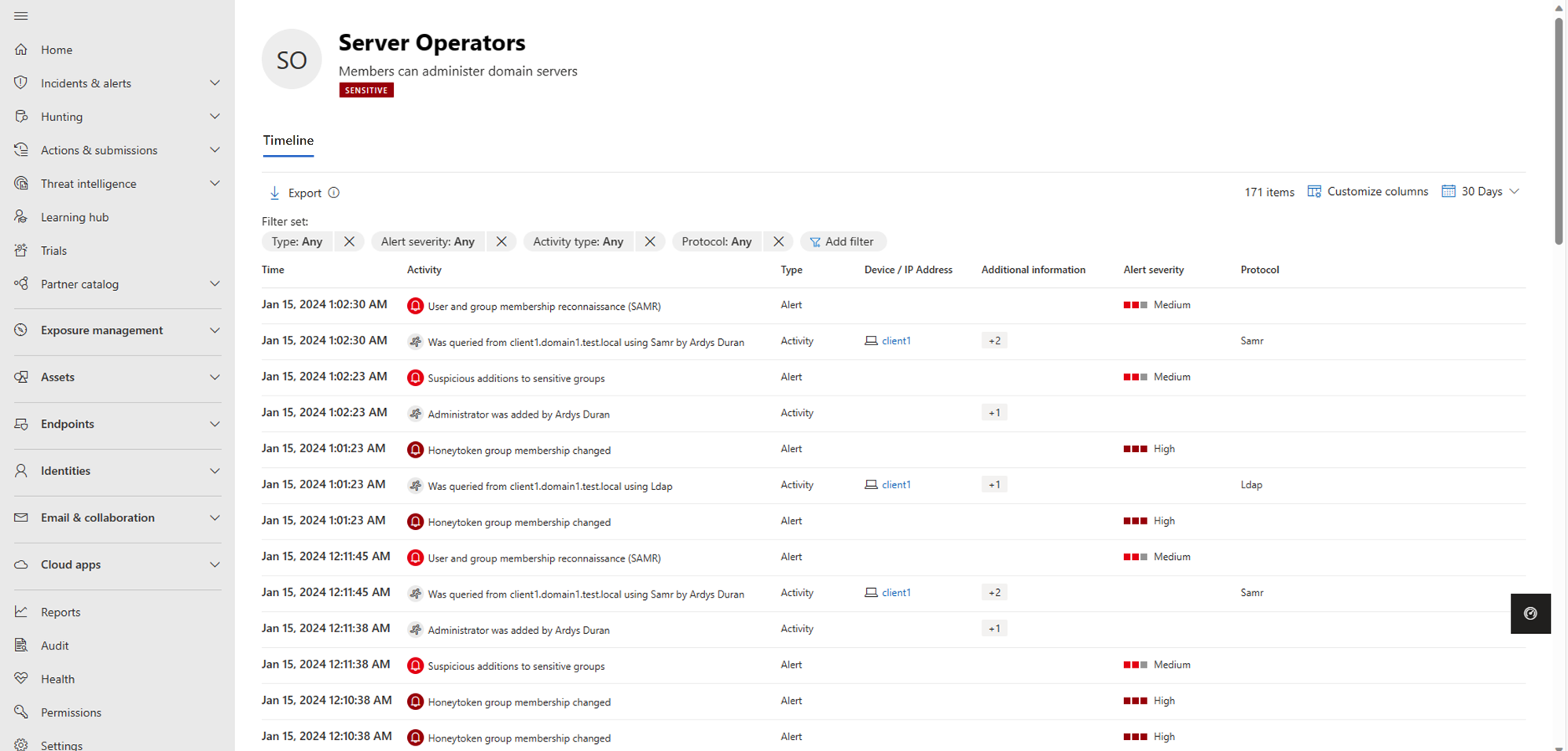

Följande bild visar till exempel tidslinjen för aktivitet för serveroperatörer , inklusive relaterade aviseringar och aktiviteter från de senaste 180 dagarna:

Undersökningssteg för misstänkta enheter

Microsoft Defender XDR avisering visar en lista över alla enheter och användare som är anslutna till varje misstänkt aktivitet. Välj en enhet för att visa sidan med enhetsinformation och sök sedan efter följande information och aktiviteter:

Vad hände vid tidpunkten för den misstänkta aktiviteten?

- Vilken användare loggades in på enheten?

- Loggar användaren normalt in på eller får åtkomst till käll- eller målenheten?

- Vilka resurser användes? Vilka användare? Om resurser användes, var de värdefulla resurser?

- Skulle användaren komma åt dessa resurser?

- Utförde användaren som kom åt enheten andra misstänkta aktiviteter?

Fler misstänkta aktiviteter att undersöka:

- Öppnades andra aviseringar ungefär samtidigt som den här aviseringen i Defender för identitet eller i andra säkerhetsverktyg som Microsoft Defender för Endpoint, Microsoft Defender för molnet och/eller Microsoft Defender for Cloud Apps?

- Fanns det misslyckade inloggningar?

- Har några nya program distribuerats eller installerats?

Använd svaren på de här frågorna för att avgöra om enheten verkar komprometterad eller om de misstänkta aktiviteterna innebär skadliga åtgärder.

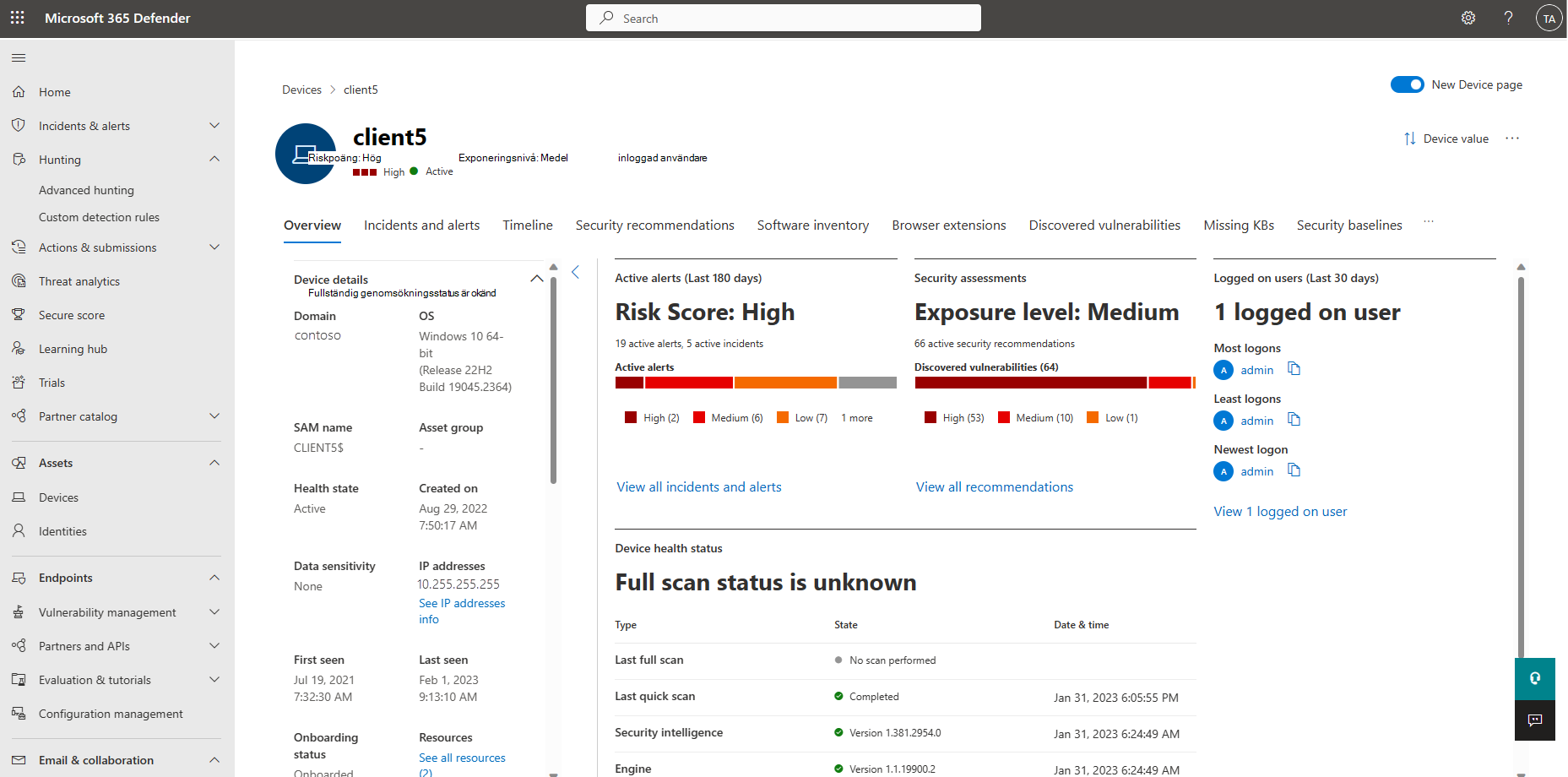

Följande bild visar till exempel en sida med enhetsinformation:

Mer information finns i Undersöka enheter i Microsoft Defender XDR-dokumentationen.

Nästa steg

- Undersöka laterala rörelsevägar (LMP:er)

- Undersöka användare i Microsoft Defender XDR

- Undersöka incidenter i Microsoft Defender XDR

Tips

Prova vår interaktiva guide: Undersöka och svara på attacker med Microsoft Defender for Identity