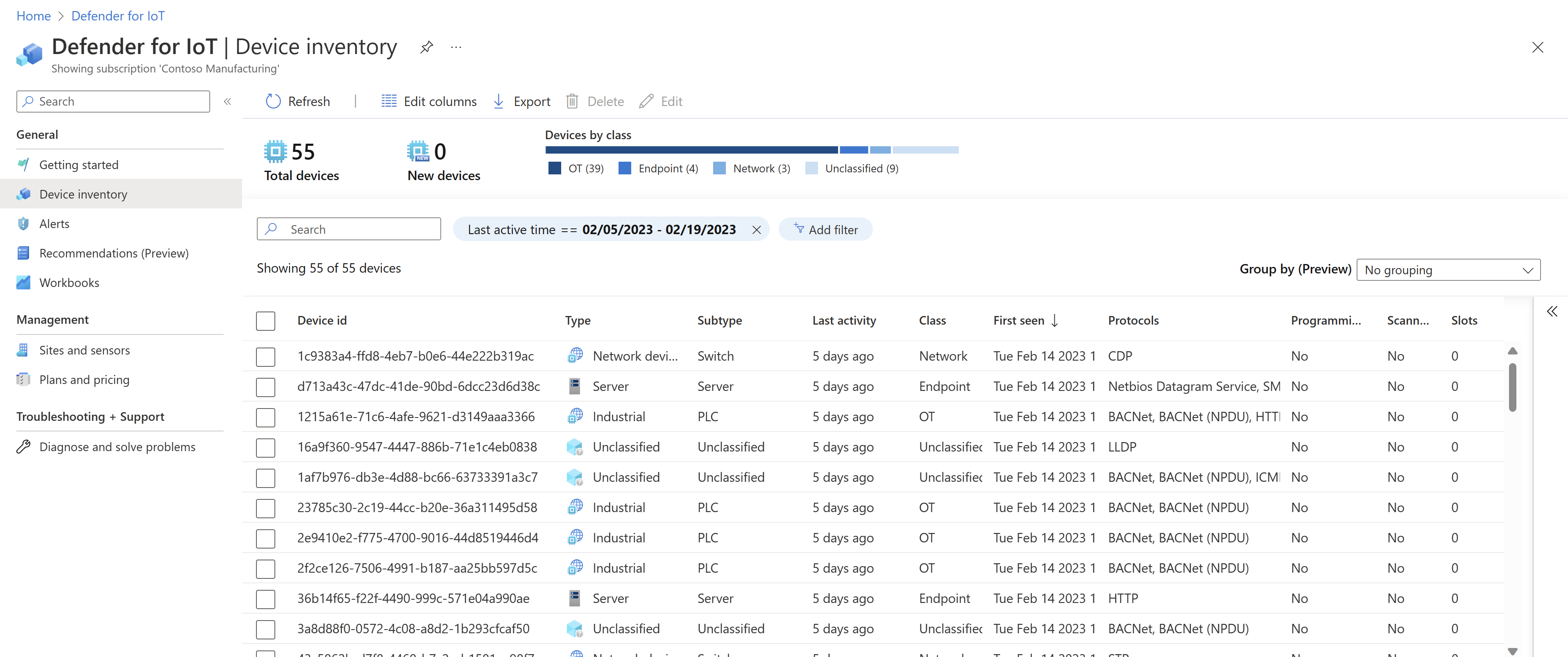

Defender för IoT-enhetsinventering

Defender for IoT:s enhetsinventering hjälper dig att identifiera information om specifika enheter, till exempel tillverkare, typ, serienummer, inbyggd programvara med mera. Genom att samla in information om dina enheter kan dina team proaktivt undersöka sårbarheter som kan äventyra dina mest kritiska tillgångar.

Hantera alla dina IoT/OT-enheter genom att skapa uppdaterad inventering som innehåller alla dina hanterade och ohanterade enheter

Skydda enheter med riskbaserad metod för att identifiera risker som saknade korrigeringar, sårbarheter och prioriteringskorrigeringar baserat på riskbedömning och automatiserad hotmodellering

Uppdatera ditt lager genom att ta bort irrelevanta enheter och lägga till organisationsspecifik information för att framhäva organisationens inställningar

Till exempel:

Enheter som stöds

Defender för IoT:s enhetsinventering stöder följande enhetsklasser:

| Enheter | Till exempel... |

|---|---|

| Tillverkning | Industriella och operativa enheter, till exempel pneumatiska enheter, förpackningssystem, industriella förpackningssystem, industrirobotar |

| Byggnad | Åtkomstpaneler, övervakningsenheter, HVAC-system, hissar, smarta belysningssystem |

| Hälsovård | Glukosmätare, bildskärmar |

| Transport/Verktyg | Vändkors, personräknare, rörelsesensorer, brand- och säkerhetssystem, intercoms |

| Energi och resurser | DCS-styrenheter, PLC:er, historikerenheter, HMIs |

| Slutpunktsenheter | Arbetsstationer, servrar eller mobila enheter |

| Enterprise | Smarta enheter, skrivare, kommunikationsenheter eller ljud-/videoenheter |

| Retail | Streckkodsskannrar, fuktighetssensor, stansklockor |

En tillfällig enhetstyp anger en enhet som bara har identifierats under en kort tid. Vi rekommenderar att du undersöker dessa enheter noggrant för att förstå deras inverkan på nätverket.

Oklassificerade enheter är enheter som annars inte har definierat en out-of-the-box-kategori.

Alternativ för enhetshantering

Defender för IoT-enhetsinventering är tillgängligt på följande platser:

| Plats | beskrivning | Extra lagerstöd |

|---|---|---|

| Azure-portalen | OT-enheter har identifierats från alla molnanslutna OT-sensorer. | – Om du även använder Microsoft Sentinel länkas incidenter i Microsoft Sentinel till relaterade enheter i Defender för IoT. – Använd Defender för IoT-arbetsböcker för att få insyn i alla molnanslutna enhetsinventeringar, inklusive relaterade aviseringar och sårbarheter. – Om du har en äldre Enterprise IoT-plan för din Azure-prenumeration innehåller Azure Portal även enheter som identifierats av Microsoft Defender för Endpoint agenter. Om du har en Enterprise IoT-sensor innehåller Azure Portal även enheter som identifierats av Enterprise IoT-sensorn. |

| Microsoft Defender XDR | Företags-IoT-enheter har identifierats av Microsoft Defender för Endpoint agenter | Korrelera enheter mellan Microsoft Defender XDR i specialbyggda aviseringar, sårbarheter och rekommendationer. |

| OT-nätverkssensorkonsoler | Enheter som identifierats av ot-sensorn | – Visa alla identifierade enheter i en nätverksenhetskarta – Visa relaterade händelser på händelsetidslinjen |

Mer information finns i:

- Hantera enhetsinventeringen från Azure Portal

- Identifiering av Defender för Endpoint-enhet

- Hantera ditt OT-enhetsinventering från en sensorkonsol

Automatiskt konsoliderade enheter

När du distribuerar Defender för IoT i stor skala, med flera OT-sensorer, kan varje sensor identifiera olika aspekter av samma enhet. För att förhindra duplicerade enheter i enhetsinventeringen förutsätter Defender för IoT att alla enheter som finns i samma zon, med en logisk kombination av liknande egenskaper, är samma enhet. Defender for IoT konsoliderar automatiskt dessa enheter och visar dem bara en gång i enhetsinventeringen.

Till exempel konsolideras alla enheter med samma IP- och MAC-adress som identifieras i samma zon och identifieras som en enda enhet i enhetsinventeringen. Om du har separata enheter från återkommande IP-adresser som identifieras av flera sensorer vill du att var och en av dessa enheter ska identifieras separat. I sådana fall kan du registrera dina OT-sensorer i olika zoner så att varje enhet identifieras som en separat och unik enhet, även om de har samma IP-adress. Enheter som har samma MAC-adresser men olika IP-adresser sammanfogas inte och fortsätter att visas som unika enheter.

En tillfällig enhetstyp anger en enhet som bara har identifierats under en kort tid. Vi rekommenderar att du undersöker dessa enheter noggrant för att förstå deras inverkan på nätverket.

Oklassificerade enheter är enheter som annars inte har definierat en out-of-the-box-kategori.

Dricks

Definiera webbplatser och zoner i Defender för IoT för att förstärka den övergripande nätverkssäkerheten, följa principerna för Nolltillit och få klarhet i de data som identifieras av dina sensorer.

Obehöriga enheter

När du först arbetar med Defender för IoT identifieras alla enheter som auktoriserade enheter under inlärningsperioden strax efter distributionen av en sensor.

När inlärningsperioden är över anses alla nya enheter som identifierats vara obehöriga och nya enheter. Vi rekommenderar att du kontrollerar dessa enheter noggrant efter risker och sårbarheter. I Azure Portal filtrerar du till exempel enhetsinventeringen för Authorization == **Unauthorized**. På sidan enhetsinformation ökar du detaljnivån och söker efter relaterade säkerhetsrisker, aviseringar och rekommendationer.

Den nya statusen tas bort så snart du redigerar någon av enhetsinformationen eller flyttar enheten på en ot-sensorenhetskarta. Däremot finns den obehöriga etiketten kvar tills du manuellt redigerar enhetsinformationen och markerar den som auktoriserad.

På en OT-sensor ingår även obehöriga enheter i följande rapporter:

Rapporter om attackvektorer: Enheter som markerats som obehöriga ingår i en attackvektorsimulering som misstänkta oseriösa enheter som kan vara ett hot mot nätverket.

Riskbedömningsrapporter: Enheter som markerats som obehöriga listas i riskbedömningsrapporter eftersom deras risker för nätverket kräver undersökning.

Viktiga OT-enheter

Markera OT-enheter som viktiga för att markera dem för extra spårning. På en OT-sensor ingår viktiga enheter i följande rapporter:

Rapporter om attackvektorer: Enheter som markerats som viktiga ingår i en attackvektorsimulering som möjliga attackmål.

Riskbedömningsrapporter: Enheter som markerats som viktiga räknas i riskbedömningsrapporter vid beräkning av säkerhetspoäng.

Kolumndata för enhetsinventering

I följande tabell visas de kolumner som är tillgängliga i Defender for IoT-enhetsinventeringen på Azure Portal och OT-sensorn, en beskrivning av varje kolumn och om och på vilken plattform den kan redigeras. Stjärnmärkta objekt (*) är också tillgängliga från OT-sensorn.

Kommentar

Angivna funktioner som anges nedan är i förhandsversion. Tilläggsvillkoren för Azure Preview innehåller andra juridiska villkor som gäller för Azure-funktioner som är i betaversion, förhandsversion eller på annat sätt ännu inte har släppts i allmän tillgänglighet.

| Name | beskrivning | Redigerbart |

|---|---|---|

| Auktorisering * | Avgör om enheten har markerats som auktoriserad eller inte. Det här värdet kan behöva ändras när enhetssäkerheten ändras. Växla auktoriserad enhet. | Redigerbar i Azure och OT Sensor |

| Affärsfunktion | Beskriver enhetens affärsfunktion. | Redigerbar i Azure |

| Klass | Enhetens klass. Standard: IoT |

Redigerbar i Azure |

| Datakälla | Datakällan, till exempel en mikroagent, OT-sensor eller Microsoft Defender för Endpoint. Standard: MicroAgent |

Kan inte redigeras |

| Beskrivning * | Enhetens beskrivning. | Redigerbar i både Azure och OT-sensorn |

| Enhets-ID | Enhetens Azure-tilldelade ID-nummer. | Kan inte redigeras |

| Modell för inbyggd programvara | Enhetens modell för inbyggd programvara. | Redigerbar i Azure |

| Leverantör av inbyggd programvara | Leverantören av enhetens inbyggda programvara. | Kan inte redigeras |

| Version av inbyggd programvara * | Enhetens version av inbyggd programvara. | Redigerbar i Azure |

| Först sett * | Datum och tid då enheten först sågs. Visas i MM/DD/YYYY HH:MM:SS AM/PM format. På OT-sensorn visas som Upptäckt. |

Kan inte redigeras |

| Betydelse | Enhetens viktiga nivå: Low, Mediumeller High. |

Redigerbar i Azure |

| IPv4-adress * | Enhetens IPv4-adress. | Kan inte redigeras |

| IPv6-adress | Enhetens IPv6-adress. | Kan inte redigeras |

| Senaste aktivitet * | Datum och tid då enheten senast skickade en händelse till Azure eller till OT-sensorn, beroende på var du visar enhetsinventeringen. Visas i MM/DD/YYYY HH:MM:SS AM/PM format. |

Kan inte redigeras |

| Plats | Enhetens fysiska plats. | Redigerbar i Azure |

| MAC-adress * | Enhetens MAC-adress. | Kan inte redigeras |

| Modell * | Enhetens maskinvarumodell. | Redigerbar i Azure |

| Namn * | Obligatorisk. Enhetens namn som sensorn upptäckte det, eller som angetts av användaren. | Redigerbar i Azure och OT-sensor |

| Nätverksplats (offentlig förhandsversion) * | Enhetens nätverksplats. Visar om enheten definieras som lokal eller dirigerad enligt de konfigurerade undernäten. | Kan inte redigeras |

| Operativsystemarkitektur | Enhetens operativsystemarkitektur. | Kan inte redigeras |

| OS-distribution | Enhetens operativsystemdistribution, till exempel Android, Linux och Haiku. | Kan inte redigeras |

| OS-plattform * | Enhetens operativsystem, om det identifieras. På OT-sensorn visas som Operativsystem. | Redigerbar i OT Sensor |

| OS-version | Enhetens operativsystemversion, till exempel Windows 10 eller Ubuntu 20.04.1. | Kan inte redigeras |

| PLC-läge * | Enhetens PLC-driftläge, inklusive både nyckeltillståndet (fysiskt/logiskt) och körningstillståndet (logiskt). Om båda tillstånden är samma visas bara ett tillstånd. - Möjliga nyckeltillstånd är: Run, Program, Remote, Stop, Invalidoch Programming Disabled. – Möjliga körningstillstånd är Run, Program, Stop, Paused, Exception, Halted, Trapped, Idleeller Offline. |

Redigerbar i OT Sensor |

| Programmeringsenhet * | Definierar om enheten definieras som en programmeringsenhet och utför programmeringsaktiviteter för PLC:er, RTU:er och styrenheter, som är relevanta för tekniska stationer. | Redigerbar i Azure och OT-sensor |

| Protokoll * | De protokoll som enheten använder. | Kan inte redigeras |

| Purdue-nivå | Purdue-nivån där enheten finns. | Redigerbar i OT-sensor |

| Skannerenhet * | Definierar om enheten utför genomsökningsliknande aktiviteter i nätverket. | Redigerbar i OT Sensor |

| Sensor | Sensorn som enheten är ansluten till. | Kan inte redigeras |

| Serienummer * | Enhetens serienummer. | Kan inte redigeras |

| Plats | Enhetens webbplats. Alla Enterprise IoT-sensorer läggs automatiskt till på företagsnätverksplatsen. |

Kan inte redigeras |

| Platser * | Antalet platser som enheten har. | Kan inte redigeras |

| Subtyp | Enhetens undertyp, till exempel Högtalare eller Smart TV. Standard: Managed Device |

Redigerbar i Azure |

| Taggar | Enhetens taggar. | Redigerbar i Azure |

| Typ * | Enhetstypen, till exempel Kommunikation eller Industriell. Standard: Miscellaneous |

Redigerbar i Azure och OT-sensor |

| Leverantör * | Namnet på enhetens leverantör enligt definitionen i MAC-adressen. < Också inkonsekvent – i inventering som kallas leverantör, i fönstret som kallas maskinvaruleverantör> | Redigerbar i Azure |

| VLAN * | Enhetens VLAN. | Kan inte redigeras |

| Zon | Enhetens zon. | Kan inte redigeras |

Följande kolumner är endast tillgängliga i OT-sensorerna och kan inte redigeras.

- Enhetens DHCP-adress.

- Enhetens FQDN-adress och FQDN senaste uppslagstid.

- De enhetsgrupper som innehåller enheten enligt definitionen på OT-sensorns enhetskarta.

- Enhetens moduladress.

- Enhetens rack.

- Antalet aviseringar som inte har loggats aviseringar som är associerade med enheten.

Kommentar

De ytterligare kolumnerna Agenttyp och Agentversion används av enhetsbyggare. Mer information finns i dokumentationen om Microsoft Defender för IoT för enhetsbyggare.

Nästa steg

Mer information finns i: