Genomsökning av skadlig kod på begäran

Genomsökning av skadlig kod på begäran i Microsoft Defender for Storage gör att du kan söka igenom befintliga blobar i dina Azure Storage-konton när det behövs. Den här funktionen ger flexibilitet att genomsöka lagrade data som svar på föränderliga säkerhetskrav, efterlevnadsbehov eller säkerhetsincidenter, vilket säkerställer att dina data skyddas kontinuerligt.

Genom att använda Microsoft Defender Antivirus med de senaste definitionerna för skadlig kod erbjuder genomsökning på begäran en molnbaserad lösning. Det kräver inte ytterligare infrastruktur eller driftkostnader. Den här metoden åtgärdar luckor i täckningen, särskilt för data som laddats upp innan genomsökningen aktiverades. Det hjälper också när nya hot uppstår, så att du proaktivt kan skydda lagrade filer och minska potentiell exponering i molnmiljöer.

Vanliga användningsfall för skanning av skadlig kod på begäran

Genomsökning av skadlig kod på begäran i Microsoft Defender for Storage ger följande fördelar:

- Svara på säkerhetshändelser: Skanna lagringskonton omedelbart när säkerhetsaviseringar eller misstänkta aktiviteter identifieras.

- Säkerställa efterlevnad: Kör schemalagda genomsökningar eller genomsökningar på begäran för att uppfylla dataskydds- och regelefterlevnadskrav.

- Proaktiv säkerhetshantering: Ställ in återkommande genomsökningar för att upprätthålla en kontinuerligt säker miljö.

- Skapa en säkerhetsbaslinje: Genomsök befintliga data när du först aktiverar Defender for Storage för att upprätta en baslinje för framtida säkerhet.

Skadlig kod kan infiltrera molnlagringsmiljöer och utgöra betydande risker för organisationer. Genomsökning av skadlig kod på begäran ger en inbyggd, molnbaserad lösning för att identifiera och minimera dessa hot genom att söka igenom dina befintliga data efter skadligt innehåll.

Delade aspekter med genomsökning vid uppladdning

Följande avsnitt gäller både vid sökning efter skadlig kod på begäran och vid uppladdning av skadlig kod.

- Ytterligare kostnader , inklusive Azure Storage-läsåtgärder, blobindexering och Event Grid-meddelanden.

- Visa och använda genomsökningsresultat: Metoder som blobindextaggar, Defender för molnet säkerhetsaviseringar, Event Grid-händelser och Log Analytics.

- Svarsautomatisering: Automatisera åtgärder som att blockera, ta bort eller flytta filer baserat på genomsökningsresultat.

- Innehåll och begränsningar som stöds: Omfattar filtyper, storlekar, kryptering och regionbegränsningar som stöds.

- Åtkomst och datasekretess: Information om hur tjänsten får åtkomst till och bearbetar dina data, inklusive sekretessöverväganden.

- Hantera falska positiva och falska negativa identifieringar: Steg för att skicka filer för granskning och skapande av regler för undertryckning.

- Blobgenomsökningar och påverkan på IOPS: Lär dig hur genomsökningar utlöser ytterligare läsåtgärder och uppdaterar blobindextaggar.

Detaljerad information om dessa ämnen finns på sidan Introduktion till genomsökning av skadlig kod.

Initiera genomsökningar på begäran

Förstå genomsökningsprocessen på begäran

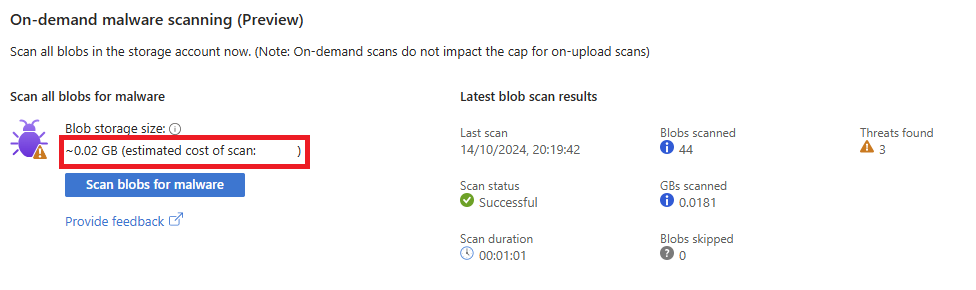

- Kostnadsuppskattning: Innan du påbörjar en genomsökning ger Azure Portal en uppskattad kostnad baserat på måttet blobkapacitet och datavolym, vilket ger insyn i potentiella genomsökningskostnader.

- Genomsökningsinitiering: Genomsökningar kan startas manuellt från Azure Portal, utlösas programmatiskt med hjälp av REST-API:et eller automatiseras via Logic Apps, Automation-runbooks eller PowerShell-skript, vilket möjliggör integrering i olika arbetsflöden.

- Lista och skicka blobar för genomsökning: När en genomsökning har initierats listar systemet alla blobar som stöds i lagringskontot och skickar dem för genomsökning parallellt. Beroende på blobkvantitet och storlek kan den här processen ta från minuter till flera timmar.

- Övervakningsförlopp: Genomsökningsförloppet kan spåras via Azure Portal eller API:et, med information om antalet genomsökta blobbar, överhoppade filer, datavolym, identifierade skadliga filer, genomsökningsstatus och varaktighet.

- Slutförande och resultat: När alla blobar har genomsökts markerar systemet genomsökningen som slutförd och ger en sammanfattning av resultaten. API:et kan också användas för att fråga efter information om den senaste genomsökningen.

Viktiga överväganden

- Begränsning för enkel genomsökning: Endast en genomsökning på begäran kan köras per lagringskonto i taget.

- Annullering: Genomsökningar kan bara avbrytas under de inledande stegen i genomsökningen.

Förutsättningar

- Behörigheter: Rollen Ägare eller Deltagare för prenumerationen eller lagringskontot, eller specifika roller med nödvändiga behörigheter.

- Defender for Storage med skanning av skadlig kod: Måste vara aktiverat för prenumerationen eller enskilda lagringskonton.

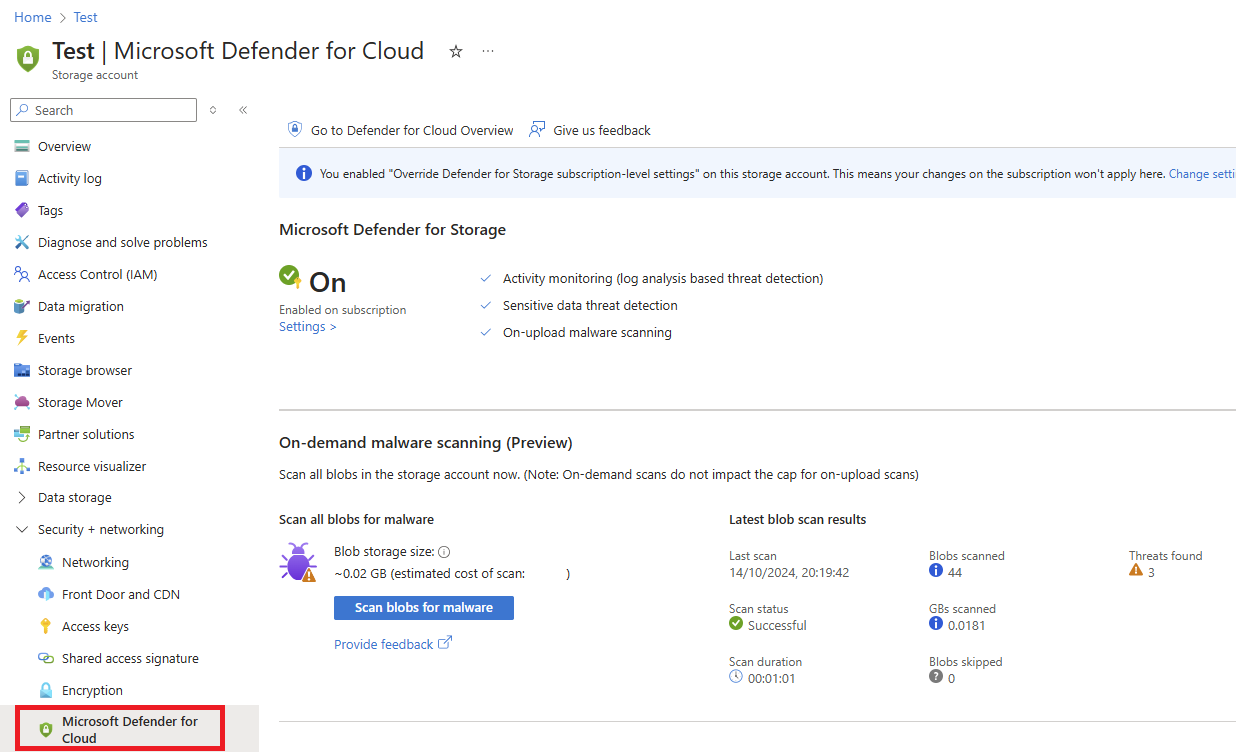

Från Azure-portalen

Logga in på Azure Portal och gå till ditt lagringskonto.

Under Säkerhet + nätverk väljer du Microsoft Defender för molnet.

I avsnittet genomsökning av skadlig kod på begäran utvärderar du den uppskattade kostnaden baserat på datavolym.

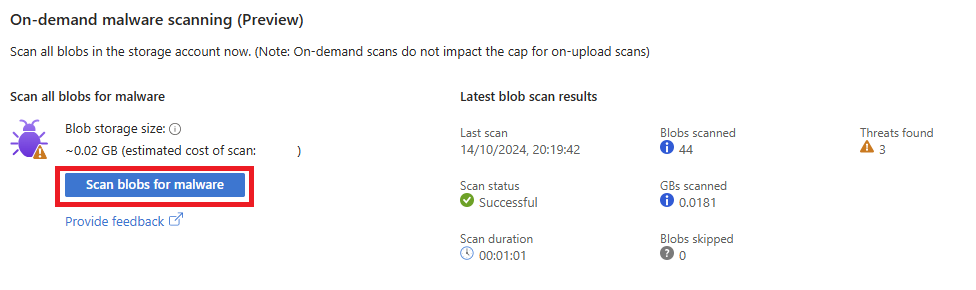

Välj Skanna blobar efter skadlig kod för att initiera genomsökningen. Bekräfta åtgärden när du uppmanas till det.

Övervaka förlopp:

Genomsökningsstatus och resultat uppdateras var 20–30:e sekund.

Visa information som genomsökningsstatus, genomsökta blobar, genomsökta data, skadliga blobar som hittas och genomsökningens varaktighet.

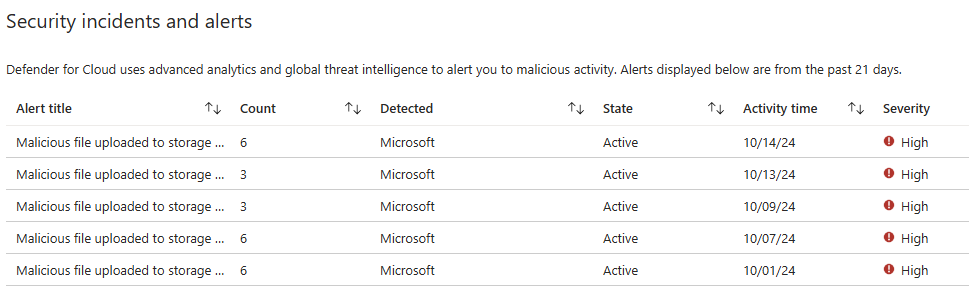

Granska resultaten:

Om hot hittas läser du informationen i avsnittet Säkerhetsincidenter och aviseringar .

Uppdatera sidan om aviseringar inte visas direkt.

Kommentar

Du kan avbryta en pågående genomsökning genom att välja Avbryt. Annullering är endast möjligt under de inledande stegen i genomsökningen innan den når tillståndet Väntar på slutförande . När genomsökningen har angett det här tillståndet eller senare går det inte att avbryta.

Använda REST API

Initiera genomsökningen

Följ dessa steg för att starta en sökning efter skadlig kod med hjälp av REST-API:et:

Begärande-URL:

POST https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/startMalwareScan?api-version=2024-10-01-previewAutentisering:

- Se till att du har fått en giltig ägartoken. Detta krävs för API-åtkomst.

Exempel:

POST https://management.azure.com/subscriptions/12345678-1234-1234-1234-123456789abc/resourceGroups/myResourceGroup/providers/Microsoft.Storage/storageAccounts/mystorageaccount/providers/Microsoft.Security/defenderForStorageSettings/current/StartMalwareScan?api-version=2024-10-01-preview Authorization: Bearer eyJ0eXAiOiJKV1QiLCJhbGciOi...

Kontrollera genomsökningsstatus och resultat

När en genomsökning startar kan du kontrollera statusen och granska resultaten med hjälp av följande kommandon:

Begärande-URL:

GET https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/malwareScans/latest?api-version=2024-10-01-previewSvarsexempel:

{ "scanId": "abcd1234-5678-90ab-cdef-1234567890ab", "scanStatus": "InProgress", "scanStartTime": "2024-10-03T12:34:56Z", "scanSummary": { "blobs": { "totalBlobsScanned": 150, "maliciousBlobsCount": 2, "skippedBlobsCount": 0, "scannedBlobsInGB": 10.5 }, "estimatedScanCostUSD": 1.575 } }

Avbryt en genomsökning

Du kan bara avbryta en pågående genomsökning under de inledande faserna. När genomsökningen når WaitingForCompletion-tillståndet eller senare är det inte möjligt att avbryta. Om du vill avbryta genomsökningen skickar du följande begäran om annullering:

Begärande-URL:

POST https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/malwareScans/latest/cancelMalwareScan?api-version=2024-10-01-preview

Kostnadsöverväganden

Innan du påbörjar en genomsökning på begäran tillhandahåller Azure Portal en kostnadsuppskattning baserat på måttet blobkapacitet som uppdateras med några timmars mellanrum. Uppskattningen visas i USD och återspeglar kostnaden per GB som genomsöks. Till skillnad från vid uppladdningsgenomsökning finns det inget månatligt tak – kostnaderna baseras helt på användning.

Metodtips för kostnadskontroll

- Granska kostnadsuppskattningar: Kontrollera alltid den uppskattade kostnaden i Azure Portal innan du påbörjar en genomsökning.

- Ange genomsökningsfrekvens klokt: Schemalägg eller automatisera genomsökningar baserat på risk, med fokus på data med hög prioritet för att undvika onödiga kostnader.

- Automatisera effektivt: Se till att automatiseringen endast utlöser genomsökningar när det behövs, till exempel som svar på specifika händelser eller aviseringar.

Bästa praxis

Tänk på följande rekommendationer för att maximera effektiviteten av genomsökning av skadlig kod på begäran i Microsoft Defender for Storage:

- Integrera med incidenthantering: Använd genomsökning på begäran för att snabbt åtgärda säkerhetsincidenter genom att skanna potentiellt komprometterade filer som svar på aviseringar.

- Automatisera efterlevnadsgenomsökningar: Konfigurera automatiserade, regelbundna genomsökningar för att säkerställa löpande efterlevnad av regelkrav och granskningsberedskap. Använd Logic Apps eller runbooks för att effektivisera den här processen.

- Konfigurera automatiserade svar för genomsökningsresultat: Konfigurera automatiserade arbetsflöden som svarar på resultat från sökning efter skadlig kod, till exempel att flytta infekterade filer till karantän eller vidarebefordra rena filer.

- Hantera kostnader proaktivt: Granska alltid kostnadsuppskattningar som tillhandahålls i Azure Portal innan du påbörjar genomsökningar, särskilt för stora datamängder eller frekventa genomsökningar.

- Övervaka resultaten konsekvent: Övervaka genomsökningsresultat och säkerhetsaviseringar kontinuerligt för att hålla dig informerad om potentiella hot och vidta åtgärder i tid.