Översikt över Relationsdatabaser med öppen källkod i Microsoft Defender för öppen källkod

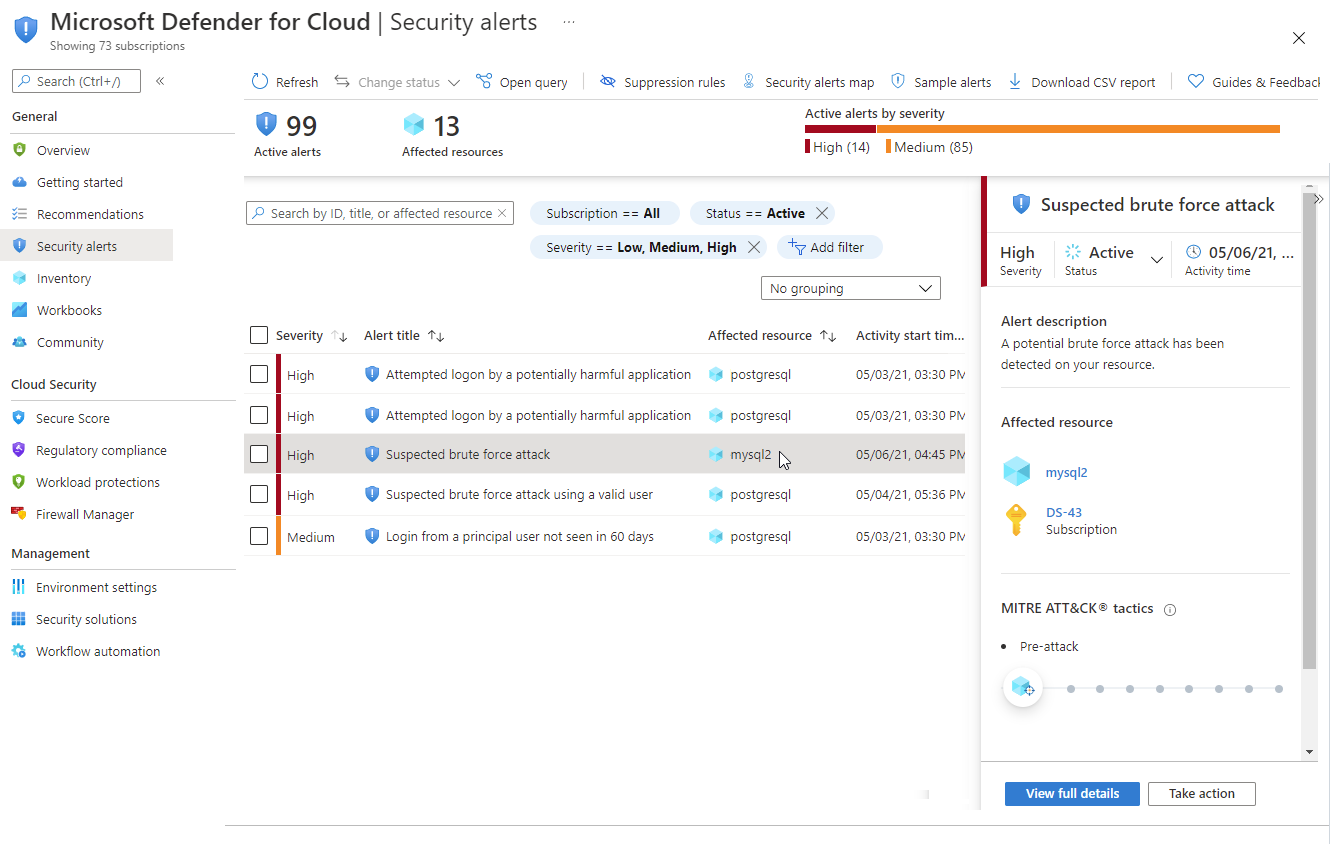

I Microsoft Defender för molnet identifierar Defender för relationsdatabaser med öppen källkod i Defender för databaser avvikande aktiviteter som indikerar ovanliga och potentiellt skadliga försök att komma åt eller utnyttja databaser. Med den här planen kan du hantera potentiella hot mot databaser utan att behöva vara säkerhetsexpert eller hantera avancerade säkerhetsövervakningssystem.

Tillgänglighet

Prisinformation om Defender för relationsdatabaser med öppen källkod finns på sidan Defender för molnet prissättning.

Defender för relationsdatabaser med öppen källkod stöds i PaaS-miljöer (plattform som en tjänst) för Azure och Amazon Web Services (AWS). Det stöds inte på Azure Arc-aktiverade datorer. Mer information om tillgänglighet finns i Defender för molnet stödmatriser för kommersiella/andra Azure-moln.

Den här planen ger skydd mot hot för följande relationsdatabaser med öppen källkod i Azure.

Azure Database for PostgreSQL

Skyddade versioner av Azure Database for PostgreSQL är:

- Enskild server: prisnivåer för Generell användning och minnesoptimerad. Läs mer i Prisnivåer i Azure Database for PostgreSQL – enskild server.

- Flexibel server: Alla prisnivåer.

Azure Database for MySQL

Skyddade versioner av Azure Database for MySQL är:

- Enskild server: prisnivåer för Generell användning och minnesoptimerad.

- Flexibel server: Alla prisnivåer.

Azure-databas för MariaDB

Skyddade versioner av Azure Database for MariaDB är:

- prisnivåer för Generell användning och minnesoptimerad. Läs mer i prisnivåerna för Azure Database for MariaDB.

Amazon RDS

Amazon Relational Database Service-instanser (RDS) på stöd för AWS (förhandsversion):

- Aurora PostgreSQL

- Aurora MySQL

- PostgreSQL

- MySQL

- MariaDB

Förmåner

Defender för molnet tillhandahåller aviseringar för flera moln om avvikande aktiviteter så att du kan identifiera potentiella hot och svara på dem när de inträffar.

När du aktiverar den här planen ger Defender för molnet aviseringar när den identifierar avvikande databasåtkomst och frågemönster, tillsammans med misstänkta databasaktiviteter. Aviseringarna omfattar:

- Information om den misstänkta aktivitet som utlöste dem.

- Den associerade MITRE ATT&CK-taktiken.

- Rekommenderade åtgärder för att undersöka och minimera hotet.

- Alternativ för att fortsätta dina undersökningar med hjälp av Microsoft Sentinel.

Aviseringstyper

Aktiviteter som utlöser multimolnsaviseringar som är berikade med hotinformation är:

- Avvikande databasåtkomst och frågemönster: Till exempel ett onormalt stort antal misslyckade inloggningsförsök med olika autentiseringsuppgifter (en råstyrkeattack). Aviseringarna kan skilja lyckade brute force-attacker från misslyckade.

- Misstänkt databasaktivitet: Till exempel en legitim användare som kommer åt en SQL-server från en dator som har brutits och som kommunicerat med en C&C-server (crypto-mining command and control).

Visa den fullständiga listan över aviseringar för flera moln för databasservrar i Aviseringar för relationsdatabaser med öppen källkod.