Distributionsmodeller inom konfidentiell databehandling

Konfidentiell databehandling i Azure stöder flera distributionsmodeller. Dessa modeller stöder de många olika kundsäkerhetskraven för modern molnbaserad databehandling.

Infrastruktur som en tjänst

Under distributionsmodellen infrastruktur som en tjänst (IaaS) i molnbaserad databehandling kan du använda:

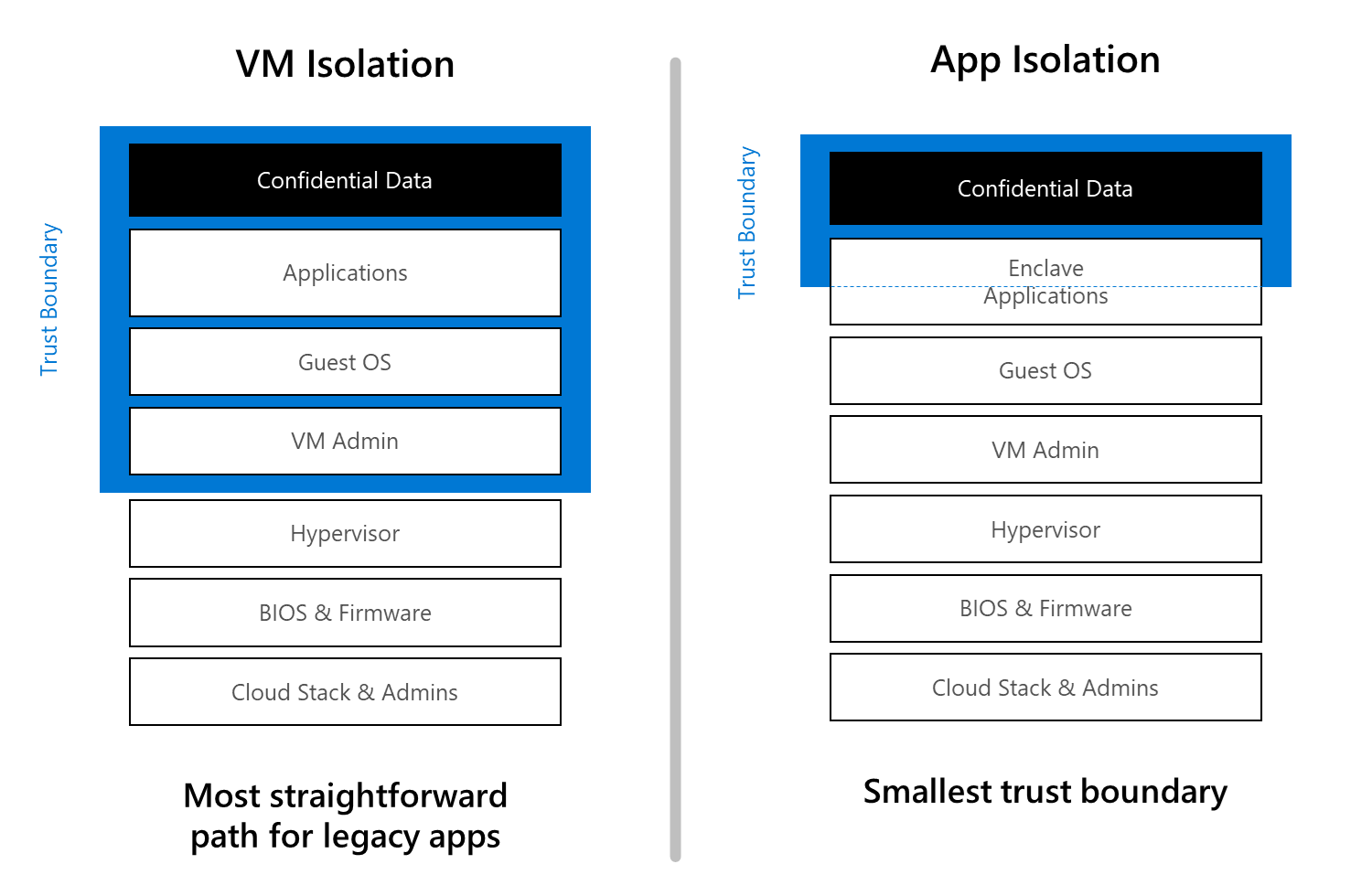

- Konfidentiella virtuella datorer (VM) baserade på AMD SEV-SNP eller Intel TDX för VM-isolering.

- Programklaver med Intel SGX för appisolering.

De här alternativen ger organisationer olika distributionsmodeller, beroende på deras förtroendegräns eller önskad enkel distribution.

IaaS-distributionsmodellen ger åtkomst till skalbara beräkningsresurser (till exempel servrar, lagring, nätverk och virtualisering) på begäran. Genom att anta en IaaS-distributionsmodell kan organisationer avstå från att köpa in, konfigurera och hantera sin egen infrastruktur. I stället betalar de bara för de resurser som de använder. Den här möjligheten gör IaaS till en kostnadseffektiv lösning.

Inom molnbaserad databehandling gör IaaS-distributionsmodellen att företag kan hyra enskilda tjänster från molntjänstleverantörer som Azure. Azure tar på sig ansvaret för att hantera och underhålla infrastrukturen så att organisationer kan koncentrera sig på att installera, konfigurera och hantera sin programvara. Azure erbjuder även kompletterande tjänster som omfattande faktureringshantering, loggning, övervakning, lagringsåterhämtning och säkerhet.

Skalbarhet är en annan fördel med IaaS-distributionsmodellen inom molnbaserad databehandling. Företag kan snabbt skala upp och ned sina resurser enligt deras krav. Den här flexibiliteten underlättar snabbare utvecklingslivscykler, vilket påskyndar tiden till marknad för nya produkter och idéer. IaaS-distributionsmodellen hjälper också till att säkerställa tillförlitlighet genom att eliminera enskilda felpunkter. Även om en maskinvarukomponent misslyckas förblir tjänsten tillgänglig.

Sammanfattningsvis erbjuder IaaS-distributionsmodellen i kombination med konfidentiell databehandling i Azure fördelar som kostnadsbesparingar, ökad effektivitet, innovationsmöjligheter, tillförlitlighet och hög skalbarhet. Den utnyttjar en robust och omfattande säkerhetslösning som är utformad för att skydda mycket känsliga data.

Plattform som en tjänst

För Plattform som en tjänst (PaaS) kan du använda konfidentiella containrar i konfidentiell databehandling. Det här erbjudandet omfattar enklavermedvetna containrar i Azure Kubernetes Service (AKS).

Att välja rätt distributionsmodell beror på många faktorer. Du kan behöva överväga förekomsten av äldre program, operativsystemfunktioner och migrering från lokala nätverk.

Även om det fortfarande finns många skäl att använda virtuella datorer ger containrar extra flexibilitet för de många programvarumiljöerna i modern IT. Containrar kan stödja appar som:

- Kör i flera moln.

- Anslut till mikrotjänster.

- Använd olika programmeringsspråk och ramverk.

- Använd automatisering och Azure Pipelines, inklusive implementering av kontinuerlig integrering och kontinuerlig distribution (CI/CD).

Containrar ökar också portabiliteten för program och förbättrar resursanvändningen genom att tillämpa elasticiteten i Azure-molnet.

Normalt kan du distribuera lösningen på konfidentiella virtuella datorer om:

- Du har äldre program som inte kan ändras eller containeriseras. Du behöver dock fortfarande införa skydd av data i minnet medan data bearbetas.

- Du kör flera program som kräver olika operativsystem (OS) på en enda infrastrukturdel.

- Du vill emulera en hel datormiljö, inklusive alla OS-resurser.

- Du migrerar dina befintliga virtuella datorer från en lokal plats till Azure.

Du kan välja en konfidentiell containerbaserad metod när:

- Du är bekymrad över kostnads- och resursallokering. Du behöver dock en mer flexibel plattform för distribution av dina egna appar och datauppsättningar.

- Du skapar en modern molnbaserad lösning. Du har också fullständig kontroll över källkoden och distributionsprocessen.

- Du behöver stöd för flera moln.

Båda alternativen erbjuder den högsta säkerhetsnivån för Azure-tjänster.

Jämförelse av säkerhetsgränser

Det finns vissa skillnader i säkerhetsstatusen för konfidentiella virtuella datorer och konfidentiella containrar.

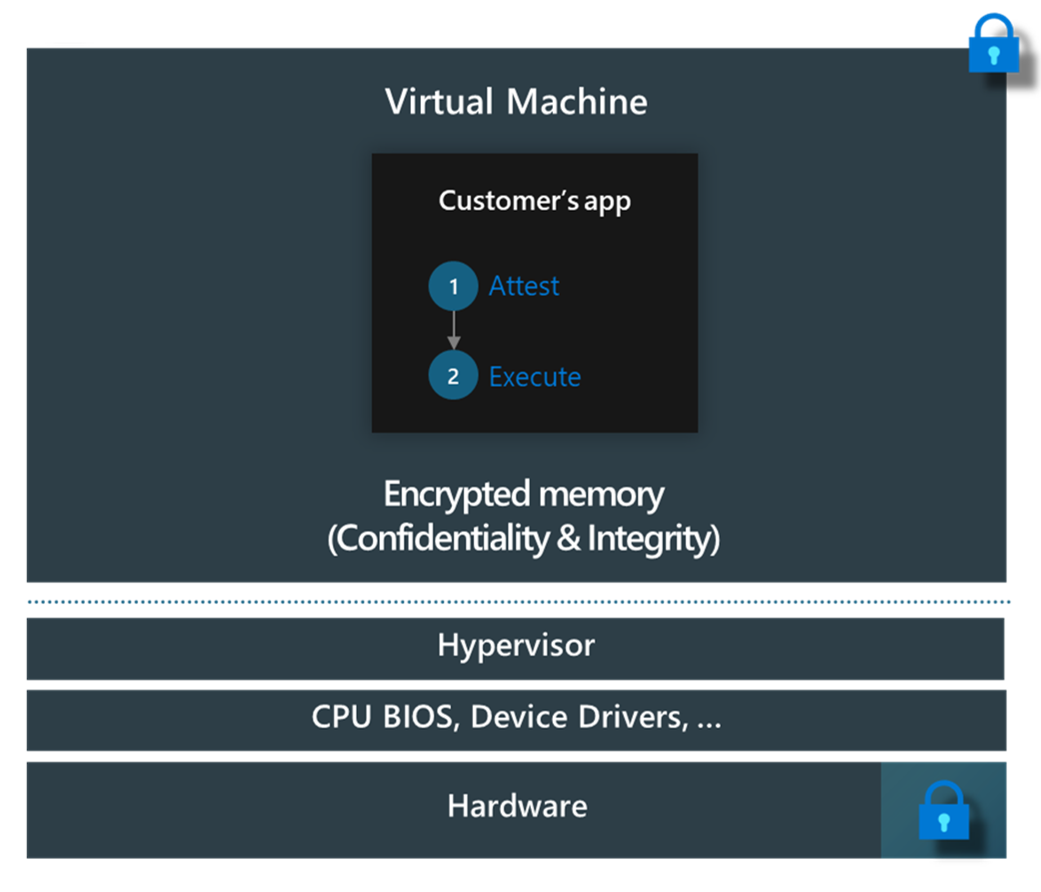

Konfidentiella virtuella datorer

Konfidentiella virtuella datorer erbjuder maskinvarukrypterat skydd av en hel virtuell dator från obehörig åtkomst av värdadministratören. På den här nivån ingår vanligtvis hypervisor-programmet, som CSP hanterar. Du kan använda den här typen av konfidentiell virtuell dator för att förhindra att CSP:n kommer åt data och kod som körs på den virtuella datorn.

Virtuella datoradministratörer, eller andra appar eller tjänster som körs på den virtuella datorn, fungerar utanför de skyddade gränserna. Dessa användare och tjänster kan komma åt data och kod på den virtuella datorn.

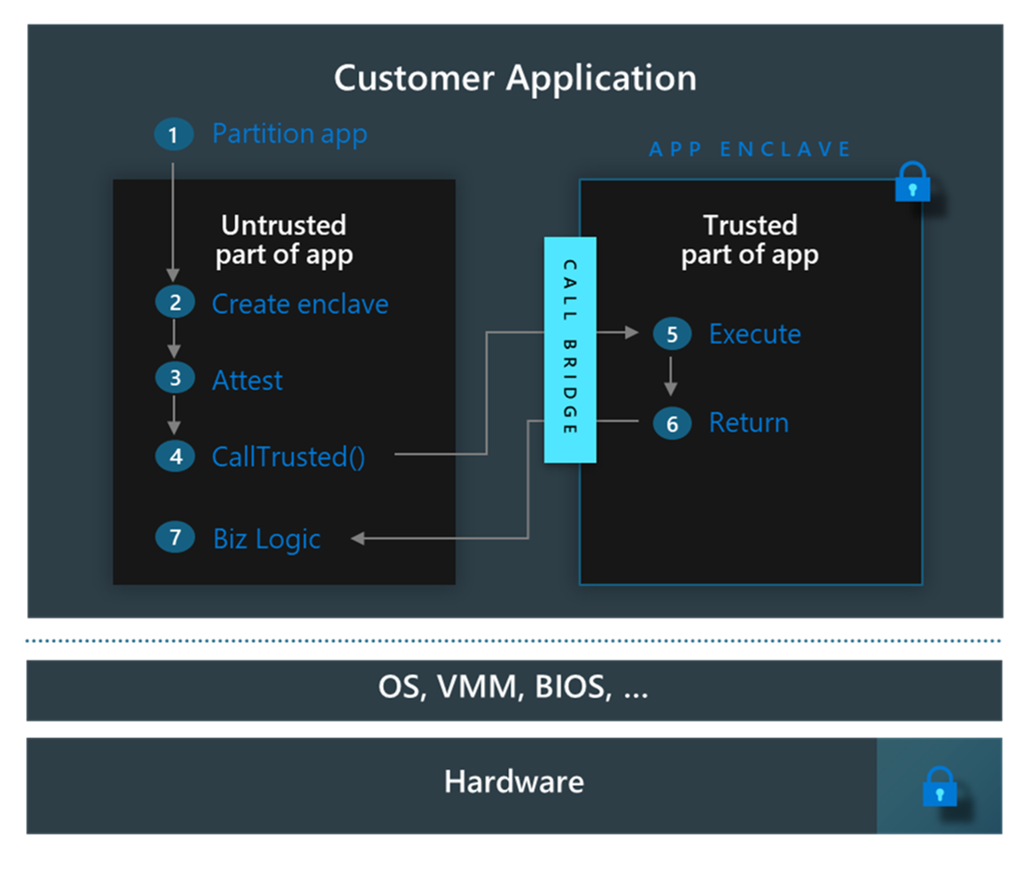

Program enklaver

Program enklaver hjälper till att skydda minnesutrymmen i en virtuell dator med maskinvarubaserad kryptering. Säkerhetsgränsen för programklaver är mer begränsad än gränsen för konfidentiella virtuella datorer. För Intel SGX gäller säkerhetsgränsen för delar av minnet i en virtuell dator. Gästadministratörer, appar och tjänster som körs i den virtuella datorn kan inte komma åt några data och kod vid körning i enklaven.

Intel SGX förbättrar programsäkerheten genom att isolera data som används. Det skapar säkra enklaver som förhindrar ändringar av vald kod och data, så att endast auktoriserad kod kan komma åt dem. Även med behörigheter på hög nivå kan entiteter utanför enklaven (inklusive operativsystemet och hypervisor-programmet) inte komma åt enklavens minne via standardanrop. För att få åtkomst till enklaverfunktioner krävs specifika Instruktioner för Intel SGX CPU, som omfattar flera säkerhetskontroller.