Reglera molnegendomen på ett säkert sätt

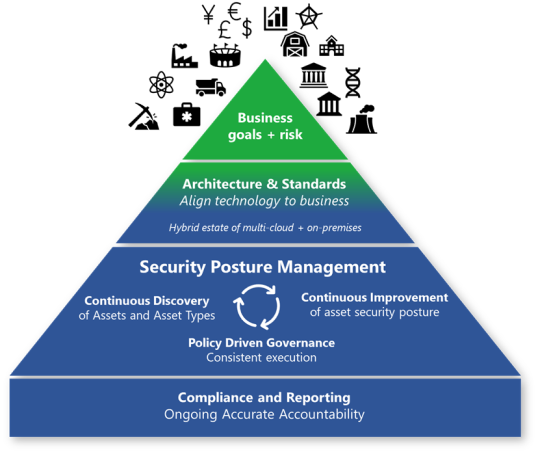

Säkerhetsstyrning kopplar samman dina affärsprioriteringar med tekniska implementeringar, till exempel arkitektur, standarder och principer. Styrningsteam tillhandahåller tillsyn och övervakning för att upprätthålla och förbättra säkerhetsstatusen över tid. Dessa team rapporterar också efterlevnad som regleringsorgan kräver.

Affärsmål och risker ger den mest effektiva vägledningen för säkerhet. Den här metoden säkerställer att säkerhetsinsatserna fokuserar på organisationens huvudprioriteringar. Dessutom hjälper det riskägare genom att använda välbekanta språk och processer inom ramverket för riskhantering.

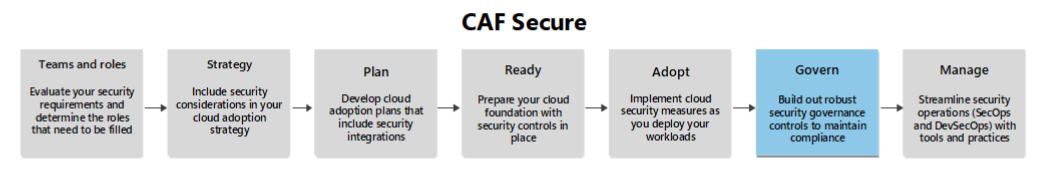

Den här artikeln är en stödguide till styrningsmetodiken. Det ger områden av säkerhetsoptimering som du kan tänka på när du går igenom den fasen i din resa.

Modernisering av säkerhetsstatus

Att bara använda problemrapportering är inte en effektiv strategi för att upprätthålla din säkerhetsstatus. I molntiden kräver styrning en aktiv metod som kontinuerligt samarbetar med andra team. Hantering av säkerhetsstatus är en framväxande och viktig funktion. Den här rollen tar upp den kritiska frågan om miljösäkerhet. Den omfattar viktiga områden som hantering av säkerhetsrisker och rapportering av säkerhetsefterlevnad.

I en lokal miljö förlitar sig säkerhetsstyrningen på de periodiska data som är tillgängliga om miljön. Den här metoden resulterar ofta i inaktuell information. Molntekniken revolutionerar den här processen genom att ge insyn i den aktuella säkerhetsstatusen och tillgångstäckningen på begäran. Den här realtidsinsikten omvandlar styrningen till en mer dynamisk organisation. Det främjar ett närmare samarbete med andra säkerhetsteam för att övervaka säkerhetsstandarder, ge vägledning och förbättra processer.

I sitt ideala tillstånd driver styrningen kontinuerlig förbättring i hela organisationen. Den här pågående processen engagerar alla delar av organisationen för att säkerställa ständiga säkerhetsframsteg.

Följande är viktiga principer för säkerhetsstyrning:

Kontinuerlig identifiering av tillgångar och tillgångstyper: En statisk inventering är inte möjlig i en dynamisk molnmiljö. Din organisation måste fokusera på kontinuerlig identifiering av tillgångar och tillgångstyper. I molnet läggs nya typer av tjänster till regelbundet. Arbetsbelastningsägare justerar dynamiskt antalet program- och tjänstinstanser efter behov, vilket skapar en ständigt föränderlig miljö. Den här situationen gör inventeringshanteringen till ett ständigt föränderligt område. Styrningsteam måste kontinuerligt identifiera tillgångstyper och instanser för att hålla jämna steg med den här förändringstakten.

Kontinuerlig förbättring av tillgångssäkerhetsstatus: Styrningsteamen bör fokusera på att förbättra och framtvinga standarder för att hålla jämna steg med molnet och angripare. It-organisationer måste reagera snabbt på nya hot och anpassa sig därefter. Angripare utvecklar ständigt sina tekniker, medan skyddet ständigt förbättras och kan behöva uppdateras. Du kan inte alltid införliva alla nödvändiga säkerhetsåtgärder i den första konfigurationen.

Principdriven styrning: Den här styrningen säkerställer konsekvent implementering eftersom du definierar principer en gång och tillämpar dem automatiskt mellan resurser. Den här processen begränsar bortkastad tid och ansträngning för upprepade manuella uppgifter. Det implementeras ofta med hjälp av Azure Policy eller ramverk för principautomatisering från andra länder än Microsoft.

För att upprätthålla flexibiliteten är vägledning för bästa praxis ofta iterativ. Den sammanfattar små mängder information från flera källor för att skapa hela bilden och kontinuerligt göra små justeringar.

Azure-underlättande

Microsoft Defender för molnet kan hjälpa dig att kontinuerligt identifiera och automatiskt hantera virtuella datorer i din miljö genom automatisk etablering av datainsamling.

Microsoft Defender för molnet appar kan hjälpa dig att kontinuerligt identifiera och styra programvara från första part och icke-Microsoft som tjänstappar som används i dina miljöer.

Incidentberedskap och incidenthantering

Säkerhetsstyrning är avgörande för att upprätthålla din beredskap. För att strikt genomdriva standarder måste robusta styrningsmekanismer och metoder stödja genomförandet av beredskaps- och svarsmekanismer och operativa metoder. Överväg följande rekommendationer för att styra beredskaps- och svarsstandarder för incidenter:

Styrning av incidentberedskap

Automatisera styrning: Använd verktyg för att automatisera styrningen så mycket som möjligt. Du kan använda verktyg för att hantera principer för infrastrukturdistributioner, implementera härdningsåtgärder, skydda data och upprätthålla standarder för identitets- och åtkomsthantering. Genom att automatisera styrningen av dessa säkerhetsåtgärder kan du se till att alla resurser i din miljö är kompatibla med dina egna säkerhetsstandarder och alla efterlevnadsramverk som krävs för ditt företag. Mer information finns i Framtvinga principer för molnstyrning.

Följ säkerhetsbaslinjer från Microsoft: Förstå säkerhetsrekommendationerna från Microsoft för tjänsterna i din molnegendom, som är tillgängliga som säkerhetsbaslinjer. Dessa baslinjer kan hjälpa dig att se till att dina befintliga distributioner är korrekt skyddade och att nya distributioner är korrekt konfigurerade från början. Den här metoden minskar risken för felkonfigurationer.

Styrning av incidenthantering

Styrning av planen för incidenthantering: Planen för incidenthantering bör upprätthållas med samma försiktighet som de andra kritiska dokumenten i din egendom. Din incidenthanteringsplan bör vara:

Versionen kontrolleras för att säkerställa att teamen arbetar med den senaste versionen och att versionshantering kan granskas.

Lagras i högtillgänglig och säker lagring.

Granskas regelbundet och uppdateras när ändringar i miljön kräver det.

Styrning av incidenthanteringsutbildning: Utbildningsmaterial för incidenthantering bör versionskontrolleras för granskning och för att säkerställa att den senaste versionen används vid en viss tidpunkt. De bör också granskas regelbundet och uppdateras när uppdateringar av incidenthanteringsplanen görs.

Azure-underlättande

Azure Policy är en lösning för principhantering som du kan använda för att upprätthålla organisationens standarder och utvärdera efterlevnad i stor skala. Om du vill automatisera principtillämpningen för många Azure-tjänster kan du dra nytta av inbyggda principdefinitioner.

Defender för molnet tillhandahåller säkerhetsprinciper som kan automatisera efterlevnaden av dina säkerhetsstandarder.

Konfidentialitetsstyrning

Effektiv styrning är avgörande för att upprätthålla säkerhet och efterlevnad i företagsmolnmiljöer. Styrningen omfattar principer, procedurer och kontroller som säkerställer att data hanteras på ett säkert sätt och i enlighet med regelkrav. Den tillhandahåller ett ramverk för beslutsfattande, ansvarsskyldighet och kontinuerliga förbättringar, vilket är viktigt för att skydda känslig information och upprätthålla förtroendet. Denna ram är avgörande för att upprätthålla principen om konfidentialitet från CIA Triad. Det hjälper dig att se till att känsliga data endast är tillgängliga för behöriga användare och processer.

Tekniska principer: Dessa principer omfattar principer för åtkomstkontroll, datakrypteringsprinciper och principer för datamaskering eller tokenisering. Målet med dessa principer är att skapa en säker miljö genom att upprätthålla datasekretessen genom stränga åtkomstkontroller och robusta krypteringsmetoder.

Skriftliga principer: Skriftliga principer fungerar som det styrande ramverket för hela företagsmiljön. De fastställer kraven och parametrarna för datahantering, åtkomst och skydd. Dessa dokument säkerställer konsekvens och efterlevnad i hela organisationen och ger tydliga riktlinjer för anställda och IT-personal. Skriftliga principer fungerar också som referenspunkt för granskningar och utvärderingar, som hjälper till att identifiera och åtgärda eventuella luckor i säkerhetspraxis.

Skydd mot dataförlust: Kontinuerlig övervakning och granskning av åtgärder för dataförlustskydd (DLP) bör utföras för att säkerställa kontinuerlig efterlevnad av sekretesskraven. Den här processen omfattar att regelbundet granska och uppdatera DLP-principer, utföra säkerhetsutvärderingar och svara på eventuella incidenter som kan äventyra datasekretessen. Upprätta DLP programmatiskt i hela organisationen för att säkerställa en konsekvent och skalbar metod för att skydda känsliga data.

Övervaka efterlevnad och tillämpningsmetoder

Det är viktigt att övervaka efterlevnad och tillämpa principer för att upprätthålla principen om konfidentialitet i företagsmolnmiljöer. Dessa åtgärder är viktiga för robusta säkerhetsstandarder. Dessa processer säkerställer att alla säkerhetsåtgärder tillämpas konsekvent och effektivt för att skydda känsliga data från obehörig åtkomst och intrång. Regelbundna utvärderingar, automatiserad övervakning och omfattande utbildningsprogram är viktiga för att säkerställa efterlevnad av etablerade principer och procedurer.

Regelbundna granskningar och utvärderingar: Utför regelbundna säkerhetsgranskningar och utvärderingar för att säkerställa att principer följs och identifiera förbättringsområden. Dessa granskningar bör omfatta regler, bransch- och organisationsstandarder och krav och kan omfatta tredjepartsbedömare för att tillhandahålla en opartisk utvärdering. Ett godkänt utvärderings- och inspektionsprogram hjälper till att upprätthålla höga standarder för säkerhet och efterlevnad och säkerställer att alla aspekter av datasekretess granskas och åtgärdas noggrant.

Automatiserad efterlevnadsövervakning: Verktyg som Azure Policy automatiserar övervakningen av efterlevnad med säkerhetsprinciper och ger insikter och aviseringar i realtid. Den här funktionen hjälper till att säkerställa kontinuerlig efterlevnad av säkerhetsstandarder. Automatiserad övervakning hjälper dig att snabbt identifiera och reagera på principöverträdelser, vilket minskar risken för dataintrång. Det säkerställer också kontinuerlig efterlevnad genom att regelbundet kontrollera konfigurationer och åtkomstkontroller mot etablerade principer.

Utbildning och medvetenhetsprogram: Utbilda anställda om principer för datasekretess och bästa praxis för att främja en säkerhetsmedveten kultur. Regelbundna utbildningssessioner och medvetenhetsprogram hjälper till att säkerställa att alla anställda förstår sina roller och ansvarsområden när det gäller att upprätthålla datasekretess. Dessa program bör uppdateras regelbundet för att återspegla ändringar i principer och nya hot. Den här strategin säkerställer att anställda alltid är utrustade med de senaste kunskaperna och färdigheterna.

Integritetsstyrning

För att upprätthålla integritetsskyddet effektivt behöver du en väl utformad styrningsstrategi. Den här strategin bör säkerställa att alla principer och procedurer dokumenteras och tillämpas och att alla system kontinuerligt granskas för efterlevnad.

Vägledningen som beskrevs tidigare i avsnittet Sekretessstyrning gäller även integritetsprincipen. Följande rekommendationer är specifika för integritet:

Automatiserad datakvalitetsstyrning: Överväg att använda en färdig lösning för att styra dina data. Använd en fördefinierad lösning för att minska datastyrningsteamets börda med manuell kvalitetsverifiering. Den här strategin minskar också risken för obehörig åtkomst och ändringar av data under valideringsprocessen.

Automatiserad systemintegritetsstyrning: Överväg att använda ett centraliserat, enhetligt verktyg för att automatisera systemintegritetsstyrningen. Med Azure Arc kan du till exempel styra system över flera moln, lokala datacenter och gränsplatser. Genom att använda ett system som detta kan du förenkla ditt styrningsansvar och minska driftbelastningen.

Azure-underlättande

- Datakvalitet i Microsoft Purview gör det möjligt för användare att utvärdera datakvaliteten med hjälp av regler utan kod/låg kod, inklusive OOB-regler (out-of-the-box) och AI-genererade regler. Dessa regler tillämpas på kolumnnivå och aggregeras sedan för att ge poäng för datatillgångar, dataprodukter och affärsdomäner. Den här metoden säkerställer en omfattande synlighet av datakvaliteten i varje domän.

Tillgänglighetsstyrning

Arkitekturdesignen som du standardiserar i din molnegendom kräver styrning för att säkerställa att de inte avviker från och att din tillgänglighet inte komprometteras av icke-konforma designmönster. På samma sätt måste dina planer för haveriberedskap också styras för att säkerställa att de är väl underhållna.

Styrning av tillgänglighetsdesign

- Underhåll standardiserade designmönster: Kodifiera och strikt framtvinga designmönster för infrastruktur och program. Styr underhållet av designstandarder för att säkerställa att de förblir uppdaterade och skyddade mot obehörig åtkomst eller ändring. Behandla dessa standarder med samma omsorg som andra principer. När det är möjligt kan du automatisera tillämpningen av att underhålla designmönster. Du kan till exempel aktivera principer för att styra vilka typer av resurser som kan distribueras och ange de regioner där distributioner tillåts.

Styrning av haveriberedskap

Styrning av planer för haveriberedskap: Behandla haveriberedskapsplaner med samma prioritetsnivå som planer för incidenthantering. Planer för haveriberedskap bör vara:

Versionskontrollerad för att säkerställa att teamen alltid arbetar med den senaste versionen och att versionshantering kan granskas för noggrannhet och efterlevnad.

Lagras i högtillgänglig och säker lagring.

Granskas regelbundet och uppdateras när ändringar i miljön behövs.

Styrning av haveriberedskapstest: Haveriberedskapstest är inte bara till för träning av planerna, utan fungerar också som utbildningsmöjligheter för att förbättra själva planen. De kan också hjälpa till att förfina drifts- eller designstandarder. Noggrann arkivering av haveriberedskapstest hjälper till att identifiera förbättringsområden och säkerställer efterlevnad av granskningskraven för katastrofberedskap. Genom att lagra dessa poster på samma lagringsplats som planerna kan du hjälpa till att hålla allt ordnat och säkert.

Upprätthålla säker styrning

Modern Service Management (MSM)

Modern Service Management (MSM) är en uppsättning metoder och verktyg som utformats för att hantera och optimera IT-tjänster i en molnmiljö. Målet med MSM är att anpassa IT-tjänster till affärsbehov. Den här metoden säkerställer effektiv tjänstleverans samtidigt som höga standarder för säkerhet och efterlevnad upprätthålls. MSM tillhandahåller en strukturerad metod för att hantera komplexa molnmiljöer. MSM gör det också möjligt för organisationer att snabbt reagera på ändringar, minimera risker och säkerställa kontinuerliga förbättringar. Dessutom är MSM relevant för principen om konfidentialitet eftersom den innehåller verktyg och metoder som tillämpar dataskydd och övervakar åtkomstkontroller.

Enhetlig säkerhetshantering: MSM-verktyg ger omfattande säkerhetshantering genom att integrera olika säkerhetsfunktioner för att ge en holistisk vy över molnmiljön. Den här metoden hjälper till att framtvinga säkerhetsprinciper och identifierar och svarar på hot i realtid.

Principhantering och efterlevnad: MSM underlättar skapande, tillämpning och övervakning av principer i hela molnmiljön. Det säkerställer att alla resurser uppfyller organisationens standarder och regelkrav. Dessutom ger den insikter och aviseringar i realtid.

Kontinuerlig övervakning och förbättring: MSM betonar kontinuerlig övervakning av molnmiljön för att identifiera och åtgärda potentiella problem proaktivt. Den här metoden stöder kontinuerlig optimering och förbättring av IT-tjänster, vilket säkerställer att de förblir i linje med affärsmålen.