Installera och aktivera Network ATC på Azure Local, version 22H2

Gäller för: Azure Local 2311.2 och senare

Den här artikeln innehåller information om hur du installerar och aktiverar Network ATC på en befintlig lokal Azure-instans som kör version 22H2. När Network ATC har aktiverats kan du dra nytta av flera fördelar och använda den här konfigurationen i alla nya distributioner.

Viktigt!

- Innan du tillämpar lösningsuppgradering måste du installera och aktivera Network ATC på din befintliga lokala Azure-instans. Om Network ATC redan är aktiverat i ditt befintliga system kan du hoppa över det här steget.

- Vi rekommenderar att du konfigurerar Network ATC när du har uppgraderat operativsystemet från version 22H2 till version 23H2. Mer information finns i Uppgradera Azure Local till den senaste versionen 23H2 via PowerShell.

Om Network ATC

Network ATC lagrar information i systemdatabasen, som sedan replikeras till andra datorer i systemet. Från den första datorn ser andra datorer i systemet ändringen i systemdatabasen och skapar en ny avsikt. Här konfigurerar vi systemet för att ta emot en ny avsikt. Dessutom kontrollerar vi distributionen av den nya avsikten genom att stoppa eller inaktivera ATC-tjänsten för nätverk på datorer som har virtuella datorer (VM) på sig.

Förmåner

För Azure Local ger Network ATC följande fördelar:

- Minskar värdnätverksdistributionens tid, komplexitet och fel.

- Distribuerar de senaste rekommenderade metoderna som stöds av Microsoft.

- Säkerställer konfigurationskonsekvens i hela systemet.

- Eliminerar konfigurationsavvikelsen.

Innan du börjar

Innan du installerar och aktiverar Network ATC på din befintliga Azure Local kontrollerar du följande:

- Du är på en värd som inte har en virtuell dator som körs på den.

- Du befinner dig i ett system som har arbetsbelastningar som körs.

Steg för att installera och aktivera Network ATC

Viktigt!

Om du inte har arbetsbelastningar som körs på dina lokala Azure-datorer kör du steg 4: Ta bort den befintliga konfigurationen på den pausade datorn utan att köra virtuella datorer för att ta bort tidigare konfigurationer som kan vara i konflikt med Network ATC och lägg sedan till dina avsikter enligt standardprocedurerna som finns i Distribuera värdnätverk med Network ATC

Steg 1: Installera NÄTVERKS-ATC

I det här steget installerar du Network ATC på varje dator i systemet med hjälp av följande kommando. Ingen omstart krävs.

Install-WindowsFeature -Name NetworkATC

Steg 2: Stoppa ATC-tjänsten för nätverk

Om du vill förhindra att Network ATC tillämpar avsikten medan virtuella datorer körs stoppar eller inaktiverar du ATC-tjänsten för nätverk på alla datorer som inte är pausade. Använd följande kommandon:

Set-Service -Name NetworkATC -StartupType Disabled

Stop-Service -Name NetworkATC

Steg 3: Pausa en dator i systemet

När du pausar en dator i systemet flyttas alla arbetsbelastningar till andra datorer, vilket gör datorn tillgänglig för ändringar. Den pausade datorn migreras sedan till Network ATC. Om du vill pausa datorn använder du följande kommando:

Suspend-ClusterNode

Steg 4: Ta bort den befintliga konfigurationen på den pausade datorn utan att köra virtuella datorer

I det här steget eliminerar vi alla tidigare konfigurationer, till exempel VMSwitch, NetQos-principer (Data Center Bridging) för RDMA-trafik och lastbalanseringsredundans (LBFO), vilket kan störa nätverkets ATC-förmåga att implementera den nya avsikten. Även om Network ATC försöker införa befintliga konfigurationer med matchande namn; inklusive NetQos och andra inställningar är det enklare att ta bort den aktuella konfigurationen och låta Network ATC omdistribuera nödvändiga konfigurationsobjekt med mera.

Om du har fler än en VMSwitch i systemet kontrollerar du att du anger växeln som är kopplad till de kort som används i avsikten.

Kör följande kommando för att ta bort den befintliga VMSwitch konfigurationen:

Get-VMSwitch -Name <VMSwitchName> | Remove-VMSwitch -force

Om du vill ta bort dina befintliga NetQos-konfigurationer använder du följande kommandon:

Get-NetQosTrafficClass | Remove-NetQosTrafficClass

Get-NetQosPolicy | Remove-NetQosPolicy -Confirm:$false

Get-NetQosFlowControl | Disable-NetQosFlowControl

LBFO stöds inte i Azure Local. Men om du av misstag har distribuerat ett LBFO-team bör det tas bort med hjälp av följande kommando:

Get-NetLBFOTeam | Remove-NetLBFOTeam -Confirm:$true

Om dina datorer har konfigurerats via Virtual Machine Manager (VMM) kan även dessa konfigurationsobjekt behöva tas bort.

Steg 5: Starta ATC-tjänsten för nätverk

För att kontrollera distributionshastigheten pausade vi datorn och stoppade och inaktiverade sedan ATC-tjänsten i föregående steg. Eftersom network ATC-avsikter implementeras systemomfattande utför du bara det här steget en gång.

Om du vill starta ATC-tjänsten för nätverk kör du endast följande kommando på den pausade datorn:

Start-Service -Name NetworkATC

Set-service -Name NetworkATC -StartupType Automatic

Steg 6: Lägg till avsikten Network ATC

Det finns olika avsikter som du kan lägga till. Identifiera avsikten eller avsikterna som du vill använda med hjälp av exemplen i nästa avsnitt.

Om du vill lägga till avsikten Network ATC kör Add-NetIntent du kommandot med lämpliga alternativ för den avsikt som du vill distribuera.

Exempel på avsikter

Network ATC ändrar hur du distribuerar värdnätverk, inte vad du distribuerar. Du kan distribuera flera scenarier om varje scenario stöds av Microsoft. Här följer några exempel på vanliga värdnätverksmönster och motsvarande PowerShell-kommandon för Azure Local.

De här exemplen är inte de enda tillgängliga kombinationerna, men de bör ge dig en uppfattning om möjligheterna.

För enkelhetens skull visar vi bara två fysiska kort per SET-team, men det går att lägga till fler. Mer information finns i Översikt över nätverksreferensmönster för Azure Local.

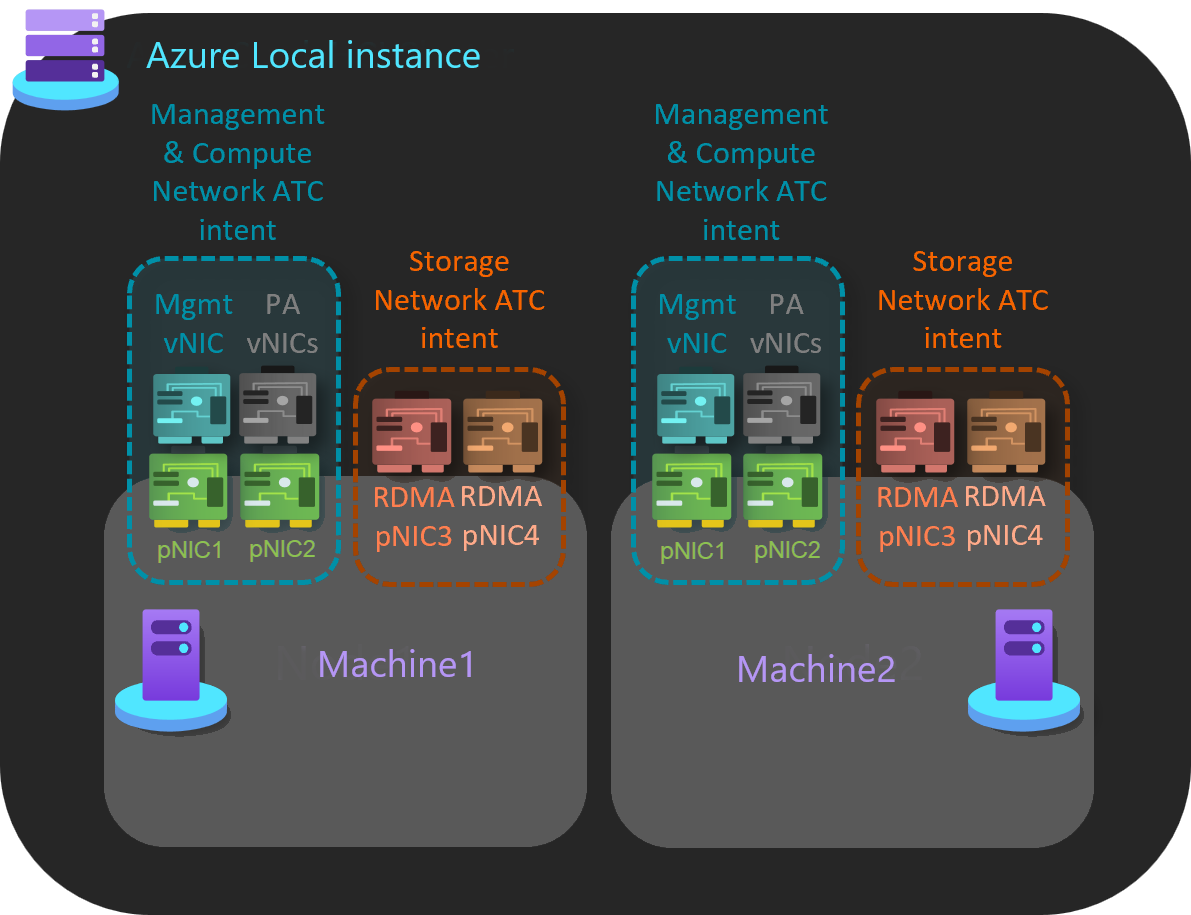

Grupphantering och beräkning i en avsikt med en separat avsikt för lagring

I det här exemplet finns det två avsikter som hanteras mellan datorer.

Hantering och beräkning: Den här avsikten använder ett dedikerat par nätverkskortportar.

Lagring: Den här avsikten använder ett dedikerat par nätverkskortportar.

Här är ett exempel för att implementera det här värdnätverksmönstret:

Add-NetIntent -Name Management_Compute -Management -Compute -AdapterName pNIC1, pNIC2 Add-NetIntent -Name Storage -Storage -AdapterName pNIC3, pNIC4

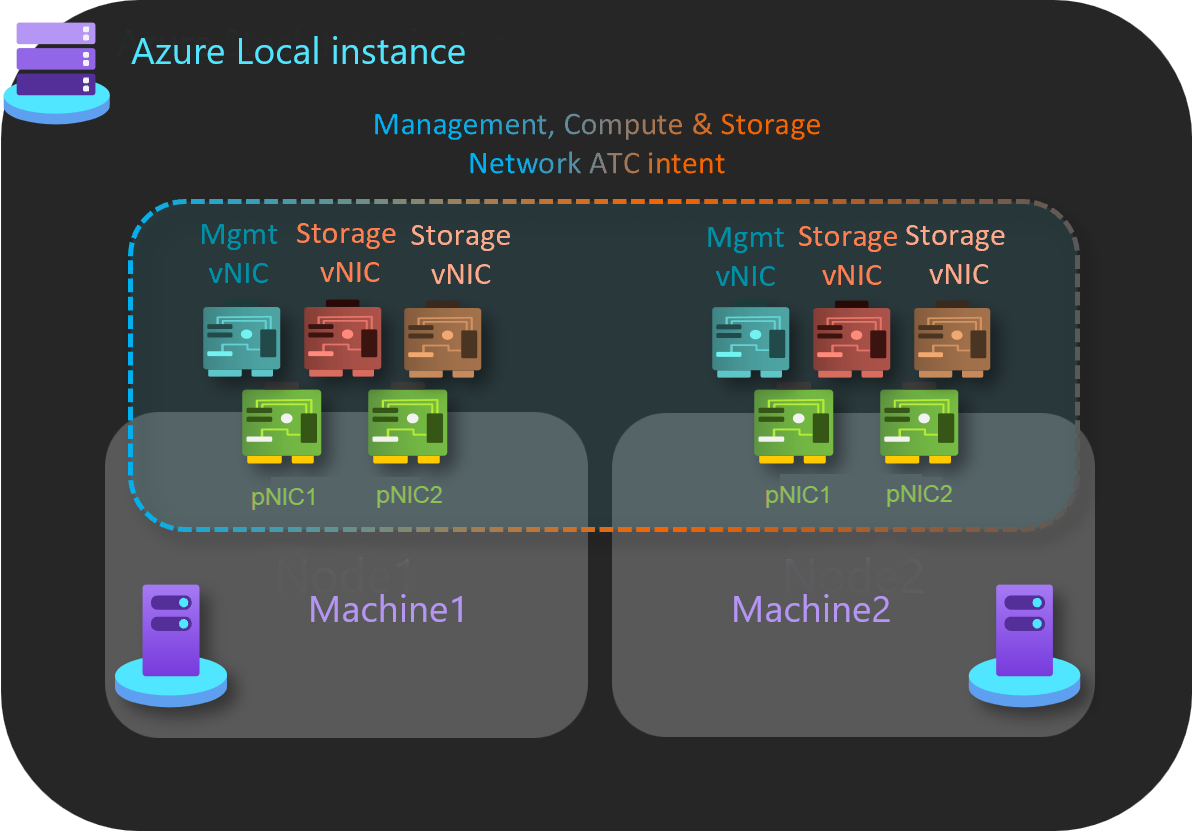

Gruppera all trafik på en enda avsikt

I det här exemplet hanteras en enda avsikt mellan datorer.

Hantering, beräkning och lagring: Den här avsikten använder ett dedikerat par nätverkskortportar.

Här är ett exempel för att implementera det här värdnätverksmönstret:

Add-NetIntent -Name MgmtComputeStorage -Management -Compute -Storage -AdapterName pNIC1, pNIC2

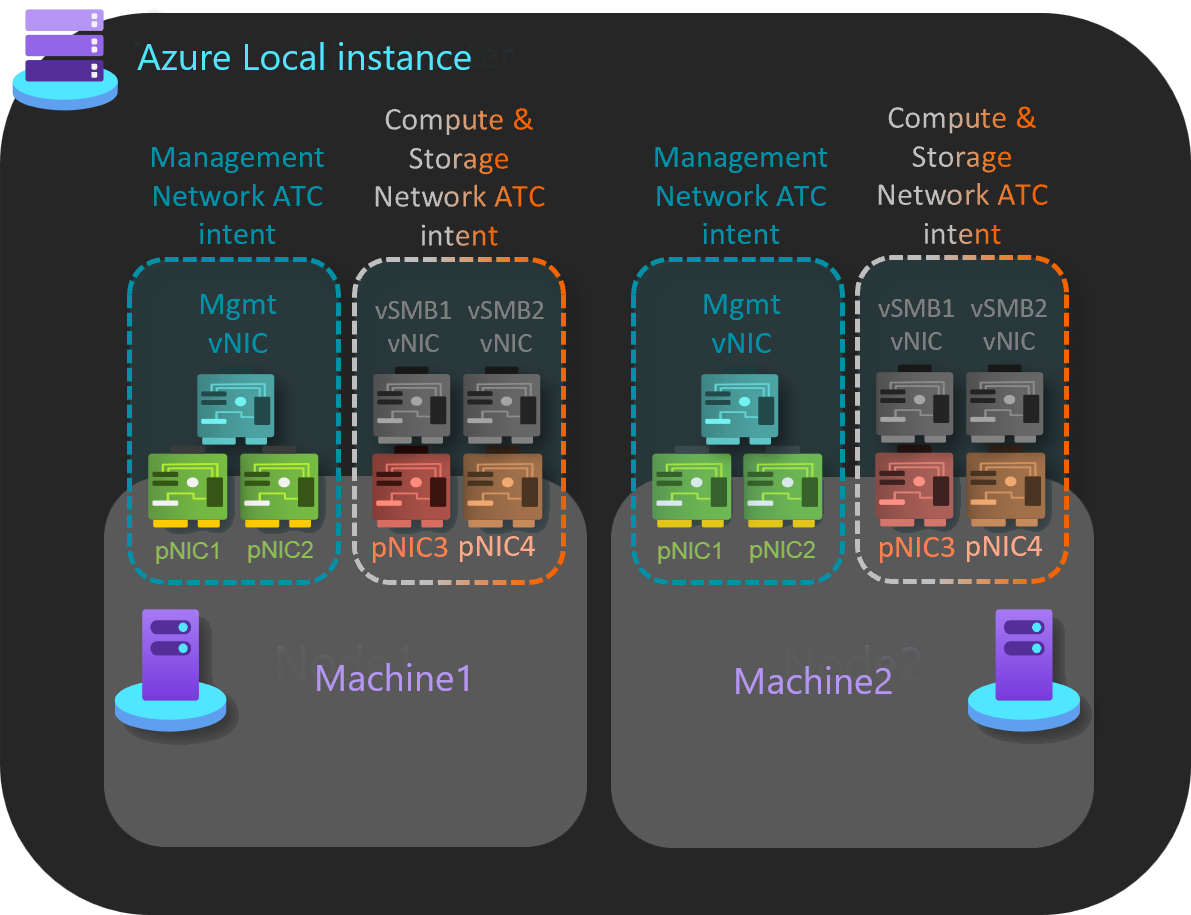

Gruppera beräknings- och lagringstrafik med en avsikt med en separat hanteringsavsikt

I det här exemplet finns det två avsikter som hanteras mellan datorer.

Hantering: Den här avsikten använder ett dedikerat par nätverkskortportar.

Beräkning och lagring: Den här avsikten använder ett dedikerat par nätverkskortportar.

Här är ett exempel för att implementera det här värdnätverksmönstret:

Add-NetIntent -Name Mgmt -Management -AdapterName pNIC1, pNIC2 Add-NetIntent -Name Compute_Storage -Compute -Storage -AdapterName pNIC3, pNIC4

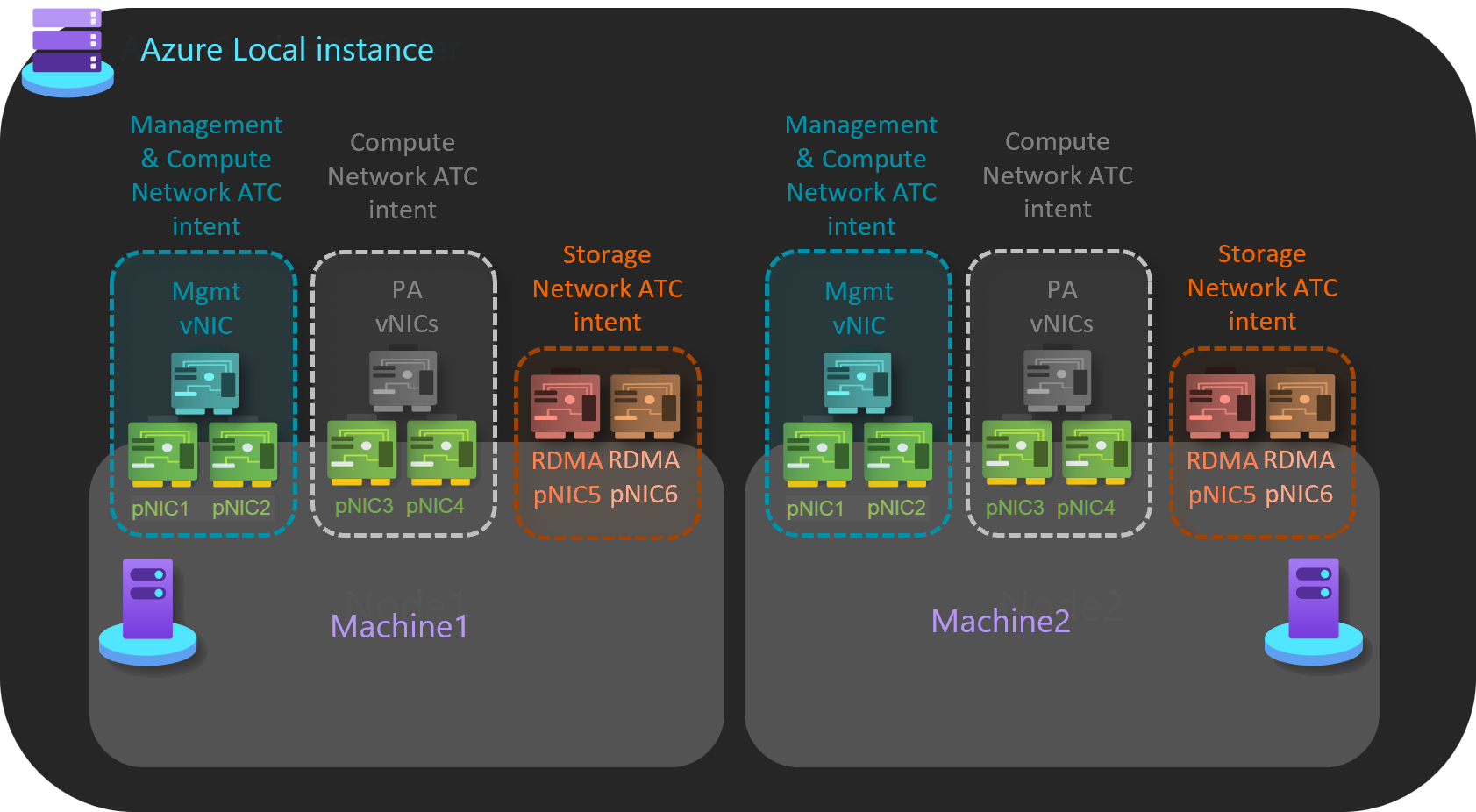

Fullständigt disaggregerat värdnätverk

I det här exemplet finns det tre avsikter som hanteras mellan datorer.

Hantering: Den här avsikten använder ett dedikerat par nätverkskortportar.

Beräkning: Den här avsikten använder ett dedikerat par nätverkskortportar.

Lagring: Den här avsikten använder ett dedikerat par nätverkskortportar.

Här är ett exempel för att implementera det här värdnätverksmönstret:

Add-NetIntent -Name Mgmt -Management -AdapterName pNIC1, pNIC2 Add-NetIntent -Name Compute -Compute -AdapterName pNIC3, pNIC4 Add-NetIntent -Name Storage -Storage -AdapterName pNIC5, pNIC6

Steg 7: Verifiera distributionen på en dator

Kommandot Get-NetIntentStatus visar distributionsstatusen för de begärda avsikterna. Resultatet returnerar ett objekt per avsikt för varje dator i systemet. Om du till exempel har ett system med tre noder med två avsikter bör du se sex objekt, var och en med sin egen status, som returneras av kommandot.

Kontrollera att dina datorer har distribuerat avsikterna som skickades i steg 5 genom att köra följande kommando:

Get-NetIntentStatus -Name <IntentName>

Här är ett exempel på utdata:

PS C:\Users\administrator.CONTOSO> Get-NetlntentStatus

IntentName : convergedintent

Host : node1

IsComputelntentSet : True

IsManagementlntentSet : True

IsStoragelntentSet : True

IsStretchlntentSet : False

LastUpdated : 07/23/2024 11:11:15

LastSuccess : 07/23/2024 11:11:15

RetryCount : 0

LastConfigApplied : 1

Error :

Progress : 1 of 1

ConfigurationStatus : Success

ProvisioningStatus : Completed

Se till att varje avsikt som läggs till har en post för den värd som du arbetar med. Kontrollera också att ConfigurationStatus visar Lyckades.

Om ConfigurationStatus visar Misslyckades kontrollerar du om felmeddelandet anger orsaken till felet. Du kan också granska händelseloggarna Microsoft-Windows-Networking-NetworkATC/Admin för mer information om orsaken till felet. Några exempel på felmatchningar finns i Vanliga felmeddelanden.

Steg 8: Byt namn på VMSwitch på andra datorer

I det här steget går du från datorn som distribueras med Network ATC till nästa dator och migrerar de virtuella datorerna från den andra datorn. Du måste kontrollera att den andra datorn har samma VMSwitch namn som den dator som distribuerats med Network ATC.

Viktigt!

När den virtuella växeln har bytt namn måste du koppla från och återansluta varje virtuell dator så att den kan cachelagrat det nya namnet på den virtuella växeln på rätt sätt. Detta är en störande åtgärd som kräver planering för att slutföra. Om du inte utför den här åtgärden misslyckas direktmigreringar med ett fel som anger att den virtuella växeln inte finns på målet.

Att byta namn på den virtuella växeln är en icke-störande ändring och kan göras på alla datorer samtidigt. Kör följande kommando:

#Run on the machine where you configured Network ATC

Get-VMSwitch | ft Name

#Run on the next machine to rename the virtual switch

Rename-VMSwitch -Name 'ExistingName' -NewName 'NewATCName'

När växeln har bytt namn kopplar du från och återansluter dina virtuella nätverkskort för att namnändringen VMSwitch ska gå igenom. Kommandot nedan kan användas för att utföra den här åtgärden för alla virtuella datorer:

$VMSW = Get-VMSwitch

$VMs = Get-VM

$VMs | %{Get-VMNetworkAdapter -VMName $_.name | Disconnect-VMNetworkAdapter ; Get-VMNetworkAdapter -VMName $_.name | Connect-VMNetworkAdapter -SwitchName $VMSW.name}

Du ändrar inte nätverks-ATC VMSwitch av två skäl:

- Nätverks-ATC säkerställer att alla datorer i systemet har samma namn för att stödja direktmigrering och symmetri.

- Network ATC implementerar och styr namnen på konfigurationsobjekt. Annars måste du se till att den här konfigurationsartefakten är perfekt distribuerad.

Steg 9: Återuppta datorn

Kör följande kommando för att återaktivera eller sätta systemet i drift igen:

Resume-ClusterNode

Kommentar

Om du vill tillämpa inställningarna för nätverks-ATC i Azure Local upprepar du steg 1 till och med 5 (hoppa över att ta bort den virtuella växeln när den bytte namn), steg 7 och steg 9 för varje dator i systemet.

Gå vidare

Lär dig hur du utvärderar beredskapen för lösningsuppgradering för Azure Local.